Содержание

- 2. Идентификация и аутентификации применяются для ограничения доступа случайных и незаконных субъектов (пользователи, процессы) информационных систем к

- 3. Наличие процедур аутентификации и/или идентификации пользователей является обязательным условием любой защищенной системы, т.к. все механизмы защиты

- 4. Идентификация – это присвоение субъектам и объектам доступа личного идентификатора и сравнение его с заданным. Аутентификация

- 5. В качестве идентификатора используют: Набор символов (пароль, секретный ключ, персональный идентификатор и т.п.), который пользователь запоминает

- 6. Парольные методы аутентификации по степени изменяемости паролей делятся на: Методы, использующие постоянные (многократно используемые) пароли; Методы,

- 7. Комбинированные методы идентификации и аутентификации требуют, помимо знания пароля, наличие карточки (token) – специального устройства, подтверждающего

- 8. Пассивные карточки с магнитной полосой (самые распространенные) считываются специальным устройством, имеющим клавиатуру и процессор. Пользователь вводит

- 9. Интеллектуальные карточки имеют: память; собственный процессор. Это позволяет реализовать различные варианты парольных методов защиты, например, многоразовые

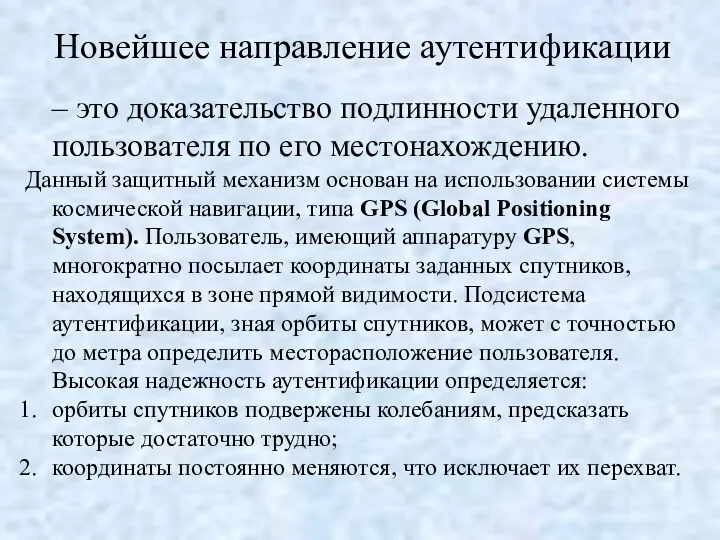

- 11. Новейшее направление аутентификации – это доказательство подлинности удаленного пользователя по его местонахождению. Данный защитный механизм основан

- 12. Механизм идентификации и аутентификации пользователей пользователь предоставляет системе свой личный идентификатор (например, вводит пароль или предоставляет

- 13. Три категории аутентификации по уровню ИБ: Статическая аутентификация Устойчивая аутентификация Постоянная аутентификация

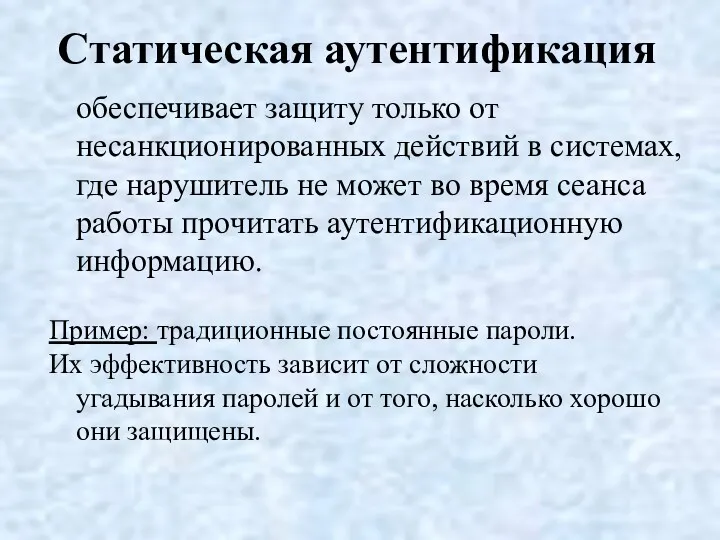

- 14. Статическая аутентификация обеспечивает защиту только от несанкционированных действий в системах, где нарушитель не может во время

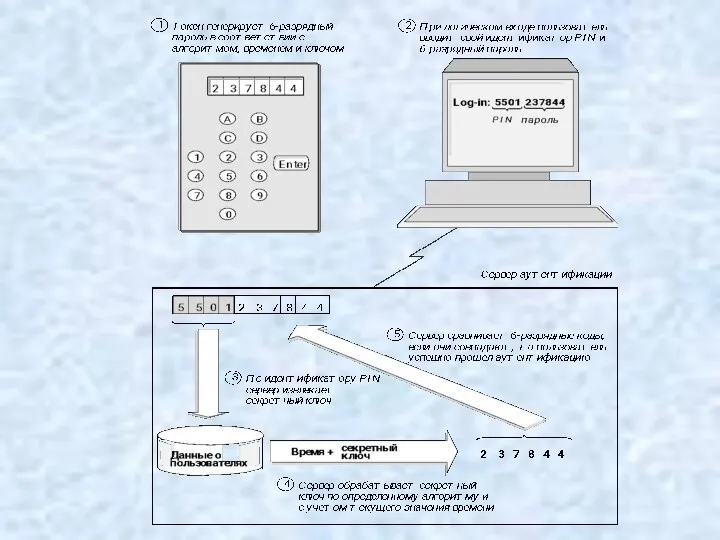

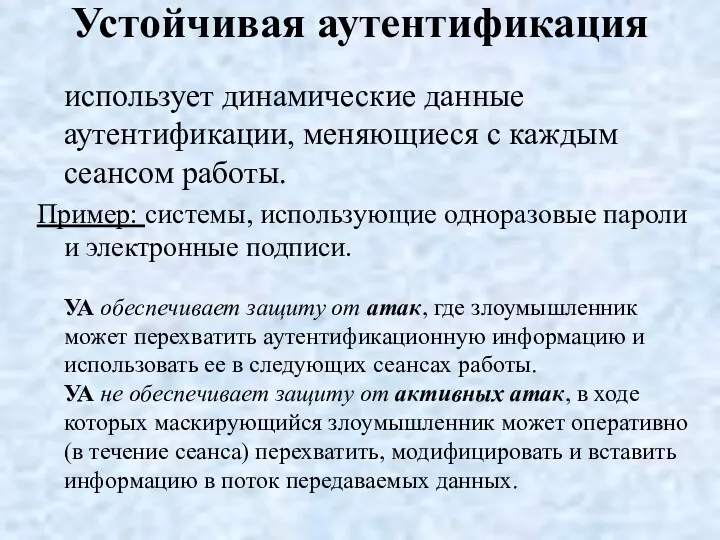

- 15. Устойчивая аутентификация использует динамические данные аутентификации, меняющиеся с каждым сеансом работы. Пример: системы, использующие одноразовые пароли

- 17. Скачать презентацию

Видеосистема персонального компьютера

Видеосистема персонального компьютера Системы счисления

Системы счисления CS:GO и её культура

CS:GO и её культура Общие сведения о языке программирования ПАСКАЛЬ. Начала программирования

Общие сведения о языке программирования ПАСКАЛЬ. Начала программирования Путешествие к планете Лавриус

Путешествие к планете Лавриус Использование различных возможностей динамических (электронных) таблиц для выполнения учебных заданий

Использование различных возможностей динамических (электронных) таблиц для выполнения учебных заданий Связь web-страницы с базой данных

Связь web-страницы с базой данных Рекурсия. Описание подпрограмм

Рекурсия. Описание подпрограмм Документальный поток и закономерности его развития

Документальный поток и закономерности его развития Информационные ресурсы в сети Интернет. Всемирная паутина. Электронная почта.

Информационные ресурсы в сети Интернет. Всемирная паутина. Электронная почта. Спутниковые системы связи

Спутниковые системы связи Представление чисел в ЭВМ

Представление чисел в ЭВМ Safari – браузер

Safari – браузер Информатика 3-4 класс. По материалам Инфознайки.

Информатика 3-4 класс. По материалам Инфознайки. История ВТ и ОС. Назначение и функции операционных систем

История ВТ и ОС. Назначение и функции операционных систем Java 8 Stream API

Java 8 Stream API Что такое программирование. Язык программирования java

Что такое программирование. Язык программирования java Uses of the internet in our daily life

Uses of the internet in our daily life Современная криптография

Современная криптография Аналоговая вычислительная машина

Аналоговая вычислительная машина Проект мобильного комплекса видеоконференцсвязи

Проект мобильного комплекса видеоконференцсвязи Открытый урок по информатике Компьютер - мой лучший друг

Открытый урок по информатике Компьютер - мой лучший друг Проектирование баз данных. Метод ER-диаграмм. Основы программирования и базы данных

Проектирование баз данных. Метод ER-диаграмм. Основы программирования и базы данных Логическая структура носителя информации (файловая система FAT)

Логическая структура носителя информации (файловая система FAT) Организация повторения действий в Паскале

Организация повторения действий в Паскале Онлайн-сервисы и пространство в сети Интернет

Онлайн-сервисы и пространство в сети Интернет Тестирование программного обеспечения

Тестирование программного обеспечения Технологии электронного документооборота ООО Молочный завод Приволжский

Технологии электронного документооборота ООО Молочный завод Приволжский