Криптографические методы защиты информации. История развития. Современное состояние. Перспективы презентация

Содержание

- 2. Исторически сложившиеся подходы к защите информации при ее передаче Физические методы (охрана, технические средства, нестандартные средства

- 3. Различие между шифрованием и кодированием Кодирование – жесткое правило замены одних символов другими, предназначенное для удобства

- 4. Правило Керкгоффса «… компрометация системы не должна причинять неудобств корреспондентам…» Жан-Вильгельм-Губерт-Виктор-Франсуа-Александр-Огюст Керкгоффс ван Ньювенгоф «Военная криптография».

- 5. Постулаты разработки криптосистем Противник может иметь в своем распоряжении: Алгоритм Шифратор Образцы шифрованных и открытых сообщений

- 6. Методы криптографии Криптографические алгоритмы: Классическое шифрование Поточные алгоритмы, криптографические генераторы Блочные алгоритмы Шифрсистемы с открытым ключом

- 7. Теория секретной связи Клода Шеннона (1944 г.) Концепция избыточности открытого текста и переноса ее в шифртекст.

- 8. Математические модели шифров Модель де Виари для шифра Виженера: Ci = E(mi) = (mi + kj)

- 9. Шифры Виженера и Бофора (гаммирование таблицей Тритемия и модульное) mi = ‘S’ (18) kj = ‘Q’

- 10. Пример зашифрования

- 11. Поточные алгоритмы На основе датчиков (генераторов) ИСП На основе датчиков (генераторов) ПСП - На основе регистров

- 12. Поточные алгоритмы на основе РСЛОС РСЛОС конфигурация Фибоначчи РСЛОС конфигурация Галуа Характеристический многочлен

- 14. Поточные алгоритмы на основе РСЛОС Комбинирующий генератор Фильтрующий генератор Генератор на основе композиции

- 15. Генераторы ИСП На основе шумящих диодов На основе счетчика Гейгера Программные реализации по статистике нажатия клавиш

- 16. Шифр PlayFair

- 17. Блочные алгоритмы (сеть Файстеля) Li-1 Ri-1 f ki + Li Ri Зашифрование: Расшифрование: Преобразование обратимо даже

- 18. Сравнительная характеристика блочных и поточных шифров

- 19. Режим ECB E k C 1 E k C 2 Зашифрование М 1 Расшифрование М 2

- 20. Режим CBC Сi = Ek (Ci-1 ⊕ Mi). Mi = Dk (Ci) ⊕ Ci-1.

- 21. Режим CFB М 1 Ek C 1 IV = C 0 М 2 Ek C 2

- 22. М 1 C 1 IV = Z 0 М 2 C 2 Зашифрование Расшифрование С 1

- 23. Категории защиты информации обеспечиваемые современными криптографическими методами

- 24. Порядок подготовки сообщения к передаче Имитовставка Помехоустойчивое кодирование Архивация Шифрование

- 25. Классификация криптосистем

- 26. Состав шифрсистемы

- 27. Классификация шифров

- 28. Схема симметричного шифрования Защищенный канал Зашифрование Ek(m) Источник ключей Расшифрование Dk(C) Источник сообщений Получатель сообщений Дешифрование

- 29. Схема шифрования с открытым ключом Источник сообщений Зашифрование Расшифрование Получатель сообщений Источник пары ключей m m

- 30. Основные методы построения ассиметричных криптосистем Использование однонаправленных функций Использование однонаправленных функций с секретом Использование маскировки вычислительно

- 31. Однонаправленная функция Функция f: U→V, обладающая двумя свойствами: Для любого аргумента u ∈ U существует алгоритм

- 32. Кандидаты на однонаправленную функцию Умножение натуральных чисел: f(a,b) = a · b, a,b ∈N Обратная задача:

- 33. Однонаправленная функция с лазейкой (секретом) k Функция fk: U→V, обладающая двумя свойствами: Для любого аргумента u

- 34. Кандидат на однонаправленную функцию с секретом Модульное экспоненцирование с фиксированной степенью и модулем: ga,n: Zn→Zn, где

- 35. Криптосистема ЭЦП

- 36. Схема ЭЦП Источник сообщений Зашифрование Расшифрование Получатель сообщений Источник пары ключей M M S K k

- 37. Сравнение электронной и собственноручной подписей

- 38. Криптографические хэш-функции Хэш-функцией называется всякая функция h: X → Y, легко вычислимая и такая, что для

- 39. Блочно-итерационное сжатие H0 = iv, Hi = f(Мi, Hi-1), i = 1,...,N, h(M) = HN.

- 40. Доказуемо стойкие шаговые функции сжатия

- 41. Преобразование LPSX Ek(a) = L(P(S(X(k, a)))) где X = a ⊕ k S – подстановка байтов

- 42. Упрощенный пример 1001 0101 1110 0010 - а 0101 1111 0010 1011 - k 1100 1010

- 43. Криптосистема идентификации

- 44. Криптографические протоколы Виды криптографических протоколов: Протоколы с посредником Протоколы с арбитром Самодостаточные протоколы Задачи, решаемые протоколами:

- 45. Ключевые системы

- 46. Отечественные криптографические стандарты ГОСТ 28147-89 (Алгоритм блочного шифрования) ГОСТ Р 34.10-95, -2001, -2012 (Алгоритм цифровой подписи

- 47. Методы криптоанализа Статистические (исторические шифры) Дифференциальные (блочные шифры) Бесключевого чтения (поточные шифры) Линейные (блочные и поточные

- 49. Скачать презентацию

Мы работаем – Ваш бизнес процветает! Коммерческое Akenoo

Мы работаем – Ваш бизнес процветает! Коммерческое Akenoo Авторская интенция в художественном тексте Microsoft Office PowerPoint

Авторская интенция в художественном тексте Microsoft Office PowerPoint Тестировщик ПО. Блок 4. Тест-дизайн

Тестировщик ПО. Блок 4. Тест-дизайн Основы построения компьютерных сетей. Сетевые информационные технологии

Основы построения компьютерных сетей. Сетевые информационные технологии Взаимодействие со Службой занятости населения с помощью портала Работа России

Взаимодействие со Службой занятости населения с помощью портала Работа России Очерк и репортаж

Очерк и репортаж Автоматизация взаимодействия с клиентами (CRM) в филиале компании ЕвроАвтоКар

Автоматизация взаимодействия с клиентами (CRM) в филиале компании ЕвроАвтоКар Урок на тему Стандартные программы ОСWindows

Урок на тему Стандартные программы ОСWindows Работа ситуационного центра АО ФПК в современных условиях

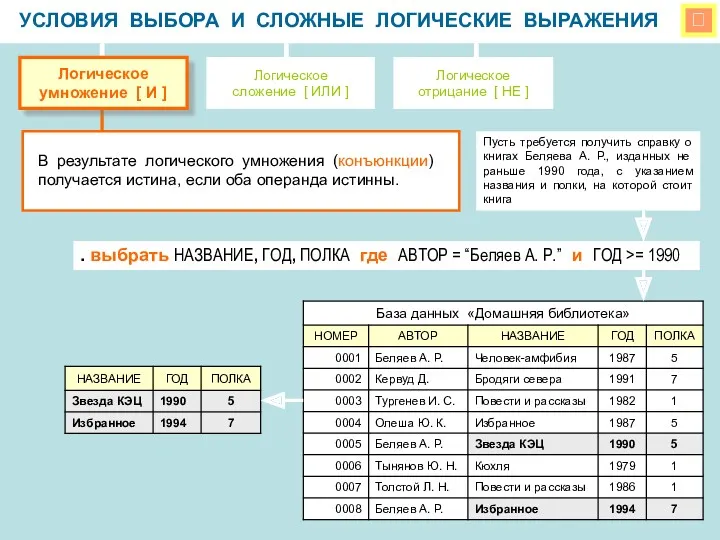

Работа ситуационного центра АО ФПК в современных условиях Условия выбора и сложные логические выражения

Условия выбора и сложные логические выражения Информационные ресурсы и технологии

Информационные ресурсы и технологии Графический интерфейс Windows. Основные элементы и принципы работы

Графический интерфейс Windows. Основные элементы и принципы работы Введение в архитектуру UNIX. Лекция 2

Введение в архитектуру UNIX. Лекция 2 Создание своего сайта. Эмма Уотсон

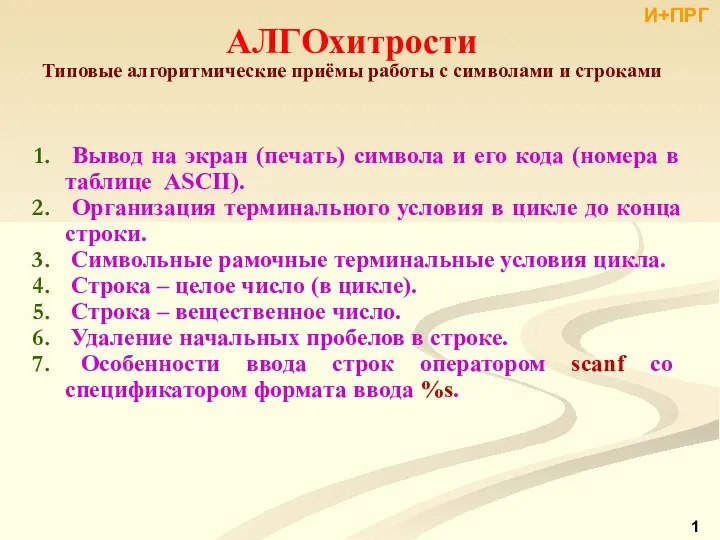

Создание своего сайта. Эмма Уотсон Алгоритмические приёмы работы с символами и строками

Алгоритмические приёмы работы с символами и строками Переводческие платформы. Современные технологии перевода

Переводческие платформы. Современные технологии перевода Целостность баз данных. Лекция 8

Целостность баз данных. Лекция 8 Язык программирования Java

Язык программирования Java C & С++

C & С++ Краткая история семейства UNIX. Занятие 01

Краткая история семейства UNIX. Занятие 01 Курс С#. Программирование на языке высокого уровня. Лекция 3

Курс С#. Программирование на языке высокого уровня. Лекция 3 PostgreSQL - система объектно-реляционных баз данных

PostgreSQL - система объектно-реляционных баз данных Разработка интернет-магазина для растениеводческого предприятия

Разработка интернет-магазина для растениеводческого предприятия Реквизиты. Избранные объекты. Как посчитать напольные покрытия. (Лекция 7)

Реквизиты. Избранные объекты. Как посчитать напольные покрытия. (Лекция 7) Информатика. Базовый курс. (Лекции 1-7)

Информатика. Базовый курс. (Лекции 1-7) Лекция 2а. Пример пошагового рефакторинга монолитной программы

Лекция 2а. Пример пошагового рефакторинга монолитной программы Юзабилити-тестирование в DIRECTUM, или как удивить разработчика

Юзабилити-тестирование в DIRECTUM, или как удивить разработчика Составление запросов для поисковых систем с использованием логических выражений

Составление запросов для поисковых систем с использованием логических выражений