Содержание

- 2. Технология CPM (Critical Path Method — метод критического пути) относится к группе детерминированных технологий сетевого планирования.

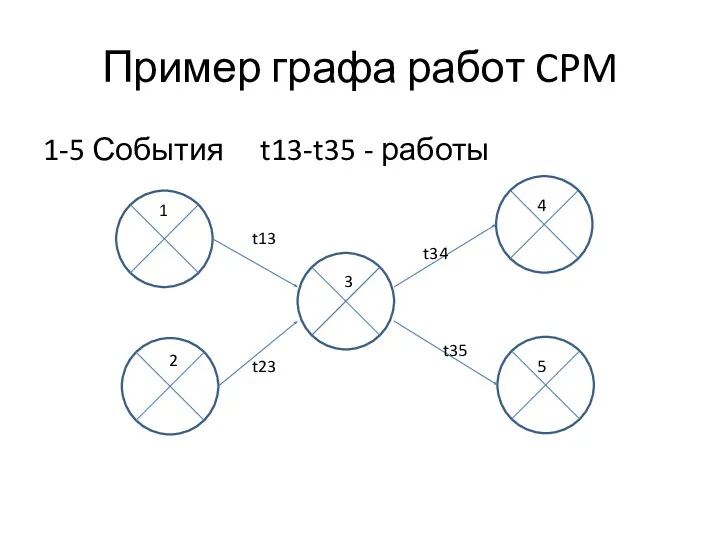

- 3. Пример графа работ CPM 1-5 События t13-t35 - работы 1 2 3 4 5 t13 t23

- 4. Технология СРМ используется для планирования и контроля проектов, технология реализации и организационные взаимосвязи которых считаются известными.

- 5. Технология СРМ была создана в 1956 — 1957 гг. в США, ее изобрели Дж.Е. Келли (J.Е.

- 6. При использовании технологии СРМ должны быть известны сроки начала и окончания проекта, последовательность событий и взаимосвязи

- 7. Сроки старта и завершения проекта определяются в начале процесса планирования с учетом внешних условий. Событием называется

- 8. Начальное событие проекта — событие, которым не завершается ни одна работа. Конечное событие проекта — событие,

- 9. Планирование и контроль реализации проектов с применением технологии СРМ подразделяются на следующие этапы: 1. Представление структуры

- 10. Для представления структуры проекта в виде сетевого графика необходимо знать организационные и технологические взаимосвязи между конкретными

- 11. Для того чтобы рассчитать самый ранний возможный срок наступления события, лежащего на соединении нескольких работ, проводятся

- 12. Самые ранние возможные и самые поздние допустимые сроки рассчитываются для всех событий сети. Таким образом, для

- 13. Следующий шаг — расчет резерва времени R,. для каждого события. Значение R,. показывает, насколько может задержаться

- 14. Однако необходимо учитывать, что применение технологии СРМ ограничивается сферой детерминированных зависимостей. Это означает, что работы в

- 15. Технология MPM (англ. Metra Potential Method) была разработана в 1958 г. во Франции организацией SEMA. Это

- 16. Так же, как при использовании СРМ, с помощью MPM мы анализируем критические работы в сети искусственной

- 17. В технологии МРМ, использующей одноточечные сетевые модели, работы и события представляются узлами (прямоугольниками) и дугами (стрелками).

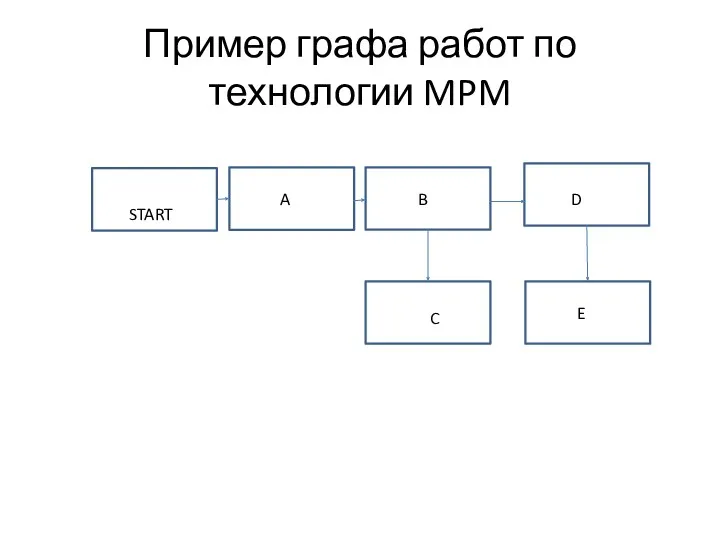

- 18. Пример графа работ по технологии MPM START A B C D E

- 19. Применение технологии МРM подразделяется на семь основных этапов: 1. Определение проекта и подготовка к анализу его

- 20. Согласно технологии MPM сетевой график имеет начальный узел, не представляющий никакой работы и обозначаемый «Start». Этот

- 21. Согласно технологии МРМ мы используем детерминированные одноточечные сетевые модели. Длительность выполнения работы считается детерминированной переменной, поэтому

- 22. Благодаря применению направленных линий (дуг), показывающих связи между работами, а также цифровым обозначениям над и под

- 23. Применяются следующие принципы обозначения дуг: • положительное значение над дугой означает самый ранний срок начала последующей

- 24. При фиксации отмеченных зависимостей возможны следующие ситуации: • определен только самый ранний срок начала последующей работы

- 25. Пример временных соотношений 3 Не ранее, чем через 3 дня 5 -5 Точно через 5 дней

- 26. Достоинствами технологии МРМ считаются: • ее пригодность для управления большими проектами; • прозрачность концепции и невысокая

- 27. В качестве недостатков технологии МРМ можно указать: • MPM нельзя считать технологией принятия оптимальных решений, поскольку

- 28. Технологии PERT, GERT и LOB Сущность технологии PERT и ее основные положения. Схема применения технологии PERT.

- 29. Технология PERT (англ. Program Evaluation and Rewiew Technique— технология оценки и просмотра планов) была разработана по

- 30. Она позволяет получить ответы на следуюшие вопросы: • Когда проект будет завершен? • Какие работы и

- 31. Так же, как и при использовании технологии СРМ, в технологии PЕRT анализируется критический путь по сети

- 32. Процесс применения технологии PERT разбивается на семь основных этапов; 1. Определение проекта и подготовка к анализу

- 33. Как уже отмечалось, проекты играют роль предмета технологии сетевого планирования. В процессе планирования выделяются события и

- 34. Работы и события представляются узлами (окружностями) и линиями дугами (стрелками). В сетевом графике узлы играют роль

- 35. На сетевом графике под дугами последовательно указываются самая оптимистическая, самая реальная и самая пессимистическая длительности выполнения

- 36. Технология PERT основана на анализе критического пути проекта. Этот анализ должен состоять в следующем: • все

- 37. При анализе критического пути можно отметить следующий факт: поскольку ожидаемые длительности выполнения работ содержат в себе

- 38. Технология PERT имеет следующие достоинства: • пригодна для управления большими проектами; • характеризуется прозрачной концепцией и

- 39. Технология PERT имеет следующие недостатки: • PERT нельзя считать технологией принятия оптимальных решений, поскольку решение о

- 40. Модификация технологии PERT - PERT-COST. Она предназначена для поиска оптимального сокращения длительности проекта в сетях PERT

- 41. Решение сетевых моделей методом последовательного сокращения сети на практике оказывается очень трудоемким. Сложность проблемы поиска решения

- 42. Схема применения этой технологии выглядит следующим образом: 1. Применим генераторы случайных чисел, имеющиеся в пакетах программ

- 43. Применение сетевых моделей GERT для планирования и управления научно-исследовательскими и проектными работами позволяет: • обеспечить гораздо

- 44. Технология линии балансировки LOB (англ. Line оf Balance), иначе называемая технологией уравновешивания однонаправленных процессов, была создана

- 45. Применение технологии LОВ базируется на следующих предпосылках: • процесс реализации проекта должен подразделяться на отдельные, четко

- 46. Применение технологии LOB подразделяется на 6 основных этапов: 1. Составление сетевого графика типа «работа — дуга»,

- 47. Первый шаг при использовании технологии LOB для анализа серии проектов или задач — определение логических зависимостей

- 48. Достоинствами технологии LOB можно считать: • применимость для управления проектами, состоящими из серий повторяющихся частных мероприятий;

- 49. В качестве недостатков технологии LOB можно отметить: • необходимость точного выделения фаз проекта, подлежащих особому контролю;

- 52. Скачать презентацию

Выполнении вызова F(11)

Выполнении вызова F(11) Очередность работ при последовательной схеме технологического процесса

Очередность работ при последовательной схеме технологического процесса методическая копилка

методическая копилка TAHU. We are creative team

TAHU. We are creative team Архитектура компьютеров

Архитектура компьютеров Предметная область базы данных и ее модели

Предметная область базы данных и ее модели Хранение товаров и IT сервисы для электронной торговли

Хранение товаров и IT сервисы для электронной торговли Работа с базами данных PostgreSQL

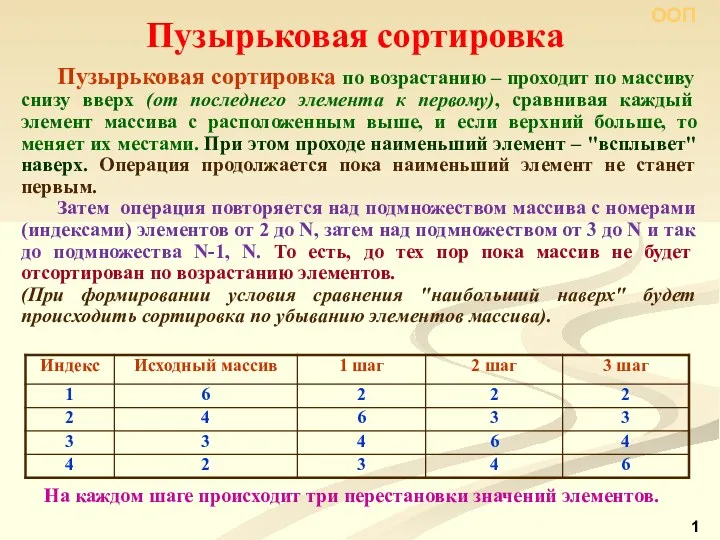

Работа с базами данных PostgreSQL Пузырьковая сортировка

Пузырьковая сортировка Массивы в Pascal. Одномерные массивы

Массивы в Pascal. Одномерные массивы Организационные и технические способы и средства защиты информации. Шифровальная (криптографическая) защита информации

Организационные и технические способы и средства защиты информации. Шифровальная (криптографическая) защита информации Графический редактор Paint

Графический редактор Paint Компьютерная графика

Компьютерная графика Организация ввода и вывода данных, 9 класс,Босова

Организация ввода и вывода данных, 9 класс,Босова Программирование на языке Python. Функции

Программирование на языке Python. Функции Сети мобильной связи нового поколения. Лекция 7. Подсистема IP-мультимедиа (IMS)

Сети мобильной связи нового поколения. Лекция 7. Подсистема IP-мультимедиа (IMS) Разработка урока информатики по теме Моделирование информационных процессов. Корреляционные зависимости

Разработка урока информатики по теме Моделирование информационных процессов. Корреляционные зависимости Внеклассное мероприятие по информатике

Внеклассное мероприятие по информатике Прикладные офисные пакеты

Прикладные офисные пакеты Носители документированной информации

Носители документированной информации Базы данных и системы управления базами данных

Базы данных и системы управления базами данных Политический SMM

Политический SMM Электронные таблицы

Электронные таблицы Единицы измерения информации

Единицы измерения информации Введение в криптографию. Основные понятия и определения. Виды криптосистем. Тема 2.1

Введение в криптографию. Основные понятия и определения. Виды криптосистем. Тема 2.1 Ensuring the security of information networks

Ensuring the security of information networks Решение задач ЕГЭ типа В2

Решение задач ЕГЭ типа В2 Основы информационной безопасности. Основные термины и определения. (Лекция 1)

Основы информационной безопасности. Основные термины и определения. (Лекция 1)