Содержание

- 2. УЯЗВИМОСТИ ВЕБ-ПРИЛОЖЕНИЙ Уязвимости веб-приложений возникают тогда, когда разработчики добавляют небезопасный код в веб-приложение. Это может происходить

- 3. OWASP TOP 10 OWASP (Open Web Application Security Project) — это открытый некоммерческий фонд, онлайн-сообщество, которое

- 4. OWASP TOP 10 А1 Инъекции — Уязвимости, связанные с внедрением SQL, NoSQL, OS и LDAP. Возникают,

- 5. OWASP TOP 10 А4 Внедрение внешних сущностей XML — Старые или плохо настроенные XML-процессоры обрабатывают ссылки

- 6. OWASP TOP 10 А7 Межсайтовое выполнение сценариев (Межсайтовый скриптинг) — XSS имеет место, когда приложение добавляет

- 7. OWASP TOP 10 А9 Использование компонентов с известными уязвимостями — Компоненты, такие как библиотеки, фреймворки и

- 8. Инъекции — Injections Все данные, как правило, хранятся в специальных базах, обращения к которым строятся в

- 9. Недочеты системы аутентификации и хранения сессий (Broken Authentication and Session Management) Для того, чтобы отличать одного

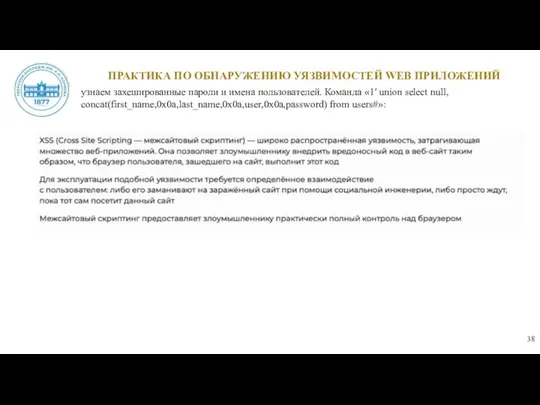

- 10. Межсайтовый скриптинг – XSS (Cross Site Scripting) Межсайтовый скриптинг – еще одна ошибка валидации пользовательских данных,

- 11. Небезопасные прямые ссылки на объекты (Insecure Direct Object References) Данный вид уязвимости является также следствием недостаточной

- 12. Небезопасная конфигурация (Security Misconfiguration) Безопасность Web-приложения требует наличия безопасной конфигурации всех компонентов инфраструктуры: компонентов приложения (таких

- 13. Незащищенность критичных данных (Sensitive Data Exposure) Многие веб-приложения не защищают конфиденциальные данные, такие как кредитные карты

- 14. Отсутствие функций контроля доступа (Missing Function Level Access Control) Суть уязвимости, как следует из названия, заключается

- 15. Межсайтовая подделка запроса (Cross-Site Request Forgery, CSRF/XSRF) Вектор атаки CSRF, также известный как XSRF, позволяет злоумышленнику

- 16. Использование компонентов с известными уязвимостями (Using Components with Known Vulnerabilities) Зачастую web-приложения написаны с использованием специальных

- 17. Непроверенные переадресации и пересылки (Unvalidated Redirects and Forwards) Web-приложения зачастую переадресуют пользователя с одной страницы на

- 18. Язык SQL SQL — это язык структурированных запросов (Structured Query Language), позволяющий хранить, манипулировать и извлекать

- 19. Язык SQL SQL — это язык структурированных запросов (Structured Query Language), позволяющий хранить, манипулировать и извлекать

- 20. ОПЕРАТОРЫ ЯЗЫКА SQL Операторы определения данных (язык DDL). Соответствующие операторы предназначены для создания, удаления, изменения основных

- 21. ОПЕРАТОРЫ ЯЗЫКА SQL Использование языка SQL для выбора информации из таблицы Выборка данных осуществляется с помощью

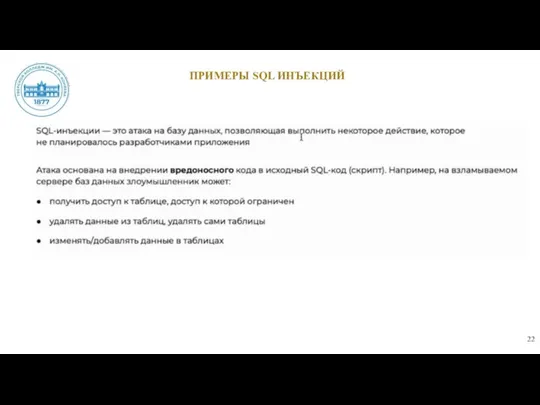

- 22. ПРИМЕРЫ SQL ИНЪЕКЦИЙ

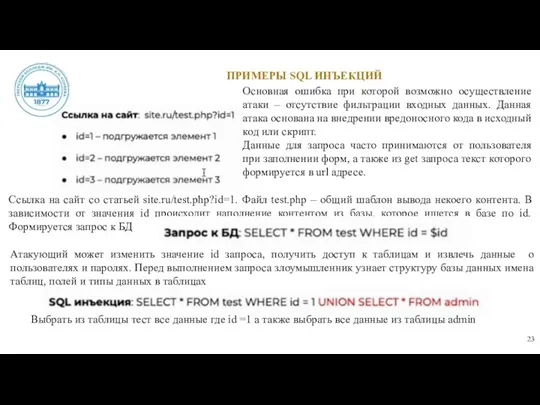

- 23. ПРИМЕРЫ SQL ИНЪЕКЦИЙ Ссылка на сайт со статьей site.ru/test.php?id=1. Файл test.php – общий шаблон вывода некоего

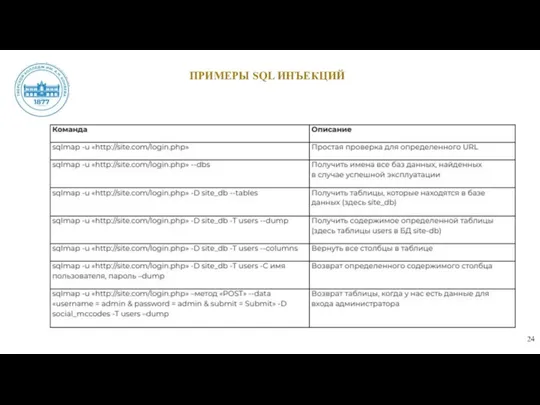

- 24. ПРИМЕРЫ SQL ИНЪЕКЦИЙ

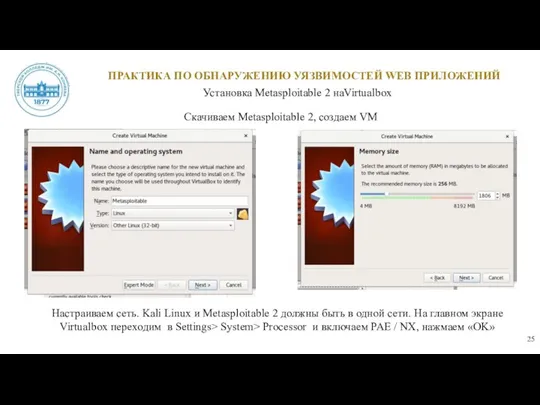

- 25. ПРАКТИКА ПО ОБНАРУЖЕНИЮ УЯЗВИМОСТЕЙ WEB ПРИЛОЖЕНИЙ Установка Metasploitable 2 наVirtualbox Скачиваем Metasploitable 2, создаем VM Настраиваем

- 26. ПРАКТИКА ПО ОБНАРУЖЕНИЮ УЯЗВИМОСТЕЙ WEB ПРИЛОЖЕНИЙ В адресной строке браузера Kali Linux вводим адрес Metasploitable 2

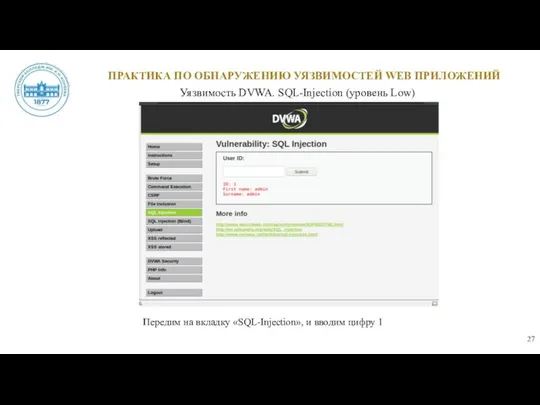

- 27. ПРАКТИКА ПО ОБНАРУЖЕНИЮ УЯЗВИМОСТЕЙ WEB ПРИЛОЖЕНИЙ Уязвимость DVWA. SQL-Injection (уровень Low) Выбираем уровень DVWA Security -

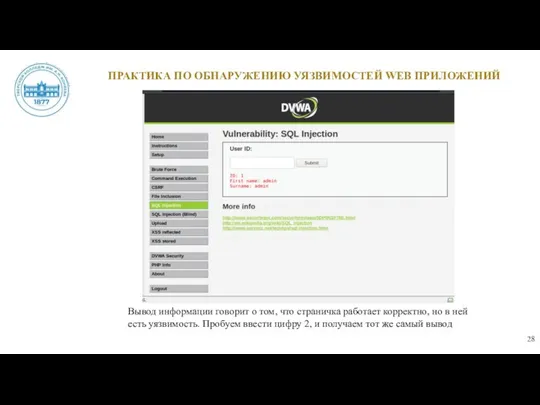

- 28. ПРАКТИКА ПО ОБНАРУЖЕНИЮ УЯЗВИМОСТЕЙ WEB ПРИЛОЖЕНИЙ Вывод информации говорит о том, что страничка работает корректно, но

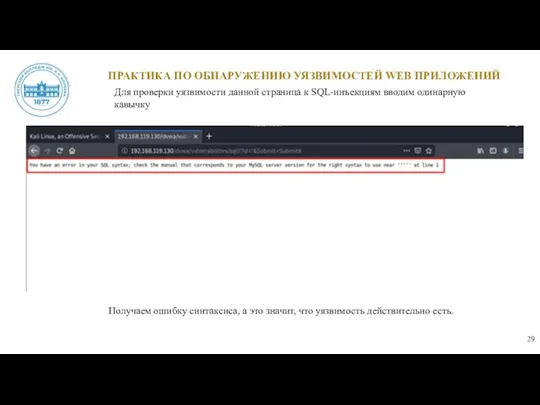

- 29. ПРАКТИКА ПО ОБНАРУЖЕНИЮ УЯЗВИМОСТЕЙ WEB ПРИЛОЖЕНИЙ Для проверки уязвимости данной страница к SQL-инъекциям вводим одинарную кавычку

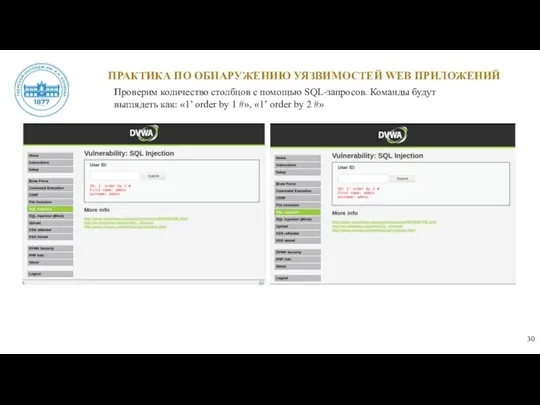

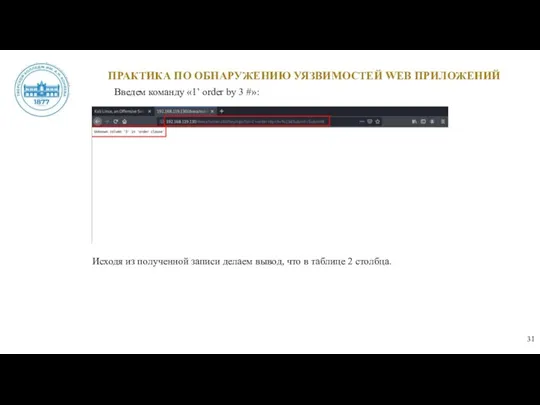

- 30. ПРАКТИКА ПО ОБНАРУЖЕНИЮ УЯЗВИМОСТЕЙ WEB ПРИЛОЖЕНИЙ Проверим количество столбцов с помощью SQL-запросов. Команды будут выглядеть как:

- 31. ПРАКТИКА ПО ОБНАРУЖЕНИЮ УЯЗВИМОСТЕЙ WEB ПРИЛОЖЕНИЙ Введем команду «1’ order by 3 #»: Исходя из полученной

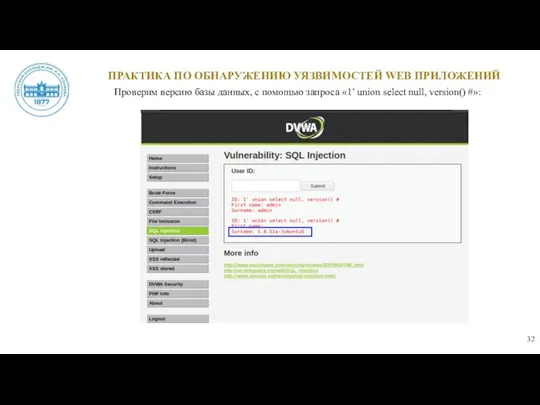

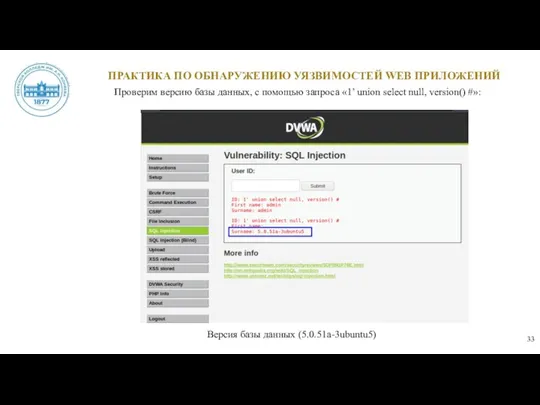

- 32. ПРАКТИКА ПО ОБНАРУЖЕНИЮ УЯЗВИМОСТЕЙ WEB ПРИЛОЖЕНИЙ Проверим версию базы данных, с помощью запроса «1’ union select

- 33. ПРАКТИКА ПО ОБНАРУЖЕНИЮ УЯЗВИМОСТЕЙ WEB ПРИЛОЖЕНИЙ Проверим версию базы данных, с помощью запроса «1’ union select

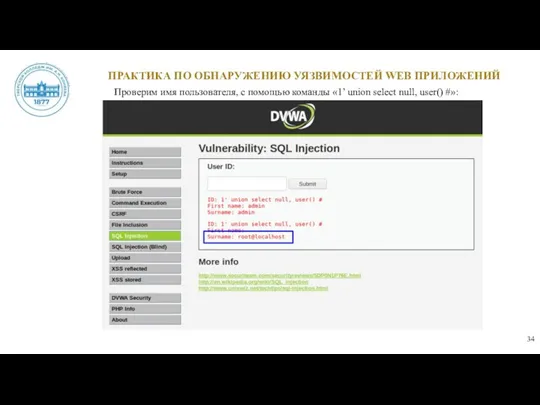

- 34. ПРАКТИКА ПО ОБНАРУЖЕНИЮ УЯЗВИМОСТЕЙ WEB ПРИЛОЖЕНИЙ Проверим имя пользователя, с помощью команды «1’ union select null,

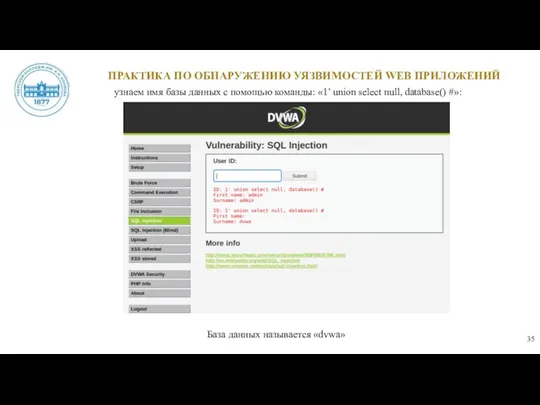

- 35. ПРАКТИКА ПО ОБНАРУЖЕНИЮ УЯЗВИМОСТЕЙ WEB ПРИЛОЖЕНИЙ узнаем имя базы данных с помощью команды: «1’ union select

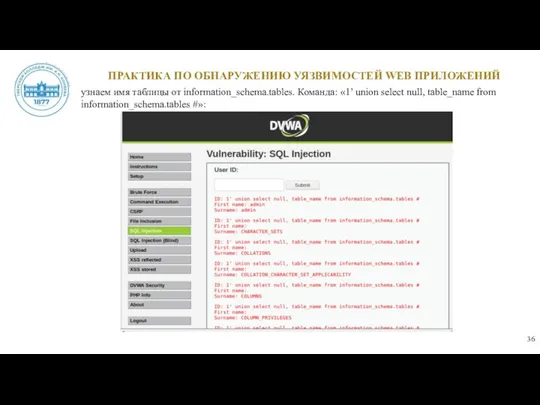

- 36. ПРАКТИКА ПО ОБНАРУЖЕНИЮ УЯЗВИМОСТЕЙ WEB ПРИЛОЖЕНИЙ узнаем имя таблицы от information_schema.tables. Команда: «1’ union select null,

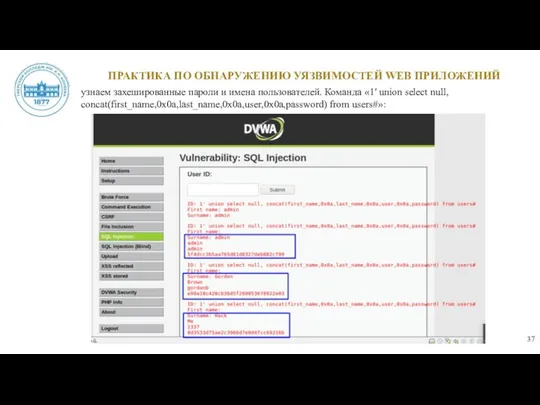

- 37. ПРАКТИКА ПО ОБНАРУЖЕНИЮ УЯЗВИМОСТЕЙ WEB ПРИЛОЖЕНИЙ узнаем захешированные пароли и имена пользователей. Команда «1′ union select

- 38. ПРАКТИКА ПО ОБНАРУЖЕНИЮ УЯЗВИМОСТЕЙ WEB ПРИЛОЖЕНИЙ узнаем захешированные пароли и имена пользователей. Команда «1′ union select

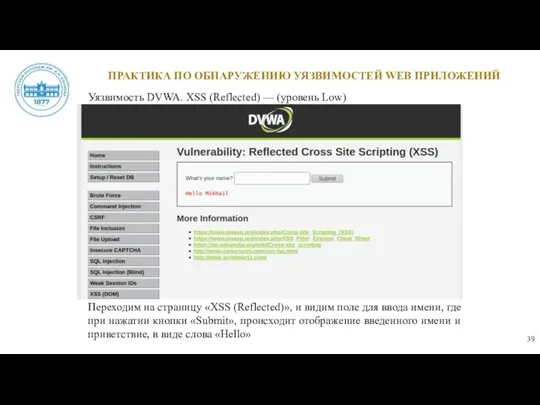

- 39. ПРАКТИКА ПО ОБНАРУЖЕНИЮ УЯЗВИМОСТЕЙ WEB ПРИЛОЖЕНИЙ Уязвимость DVWA. XSS (Reflected) — (уровень Low) Переходим на страницу

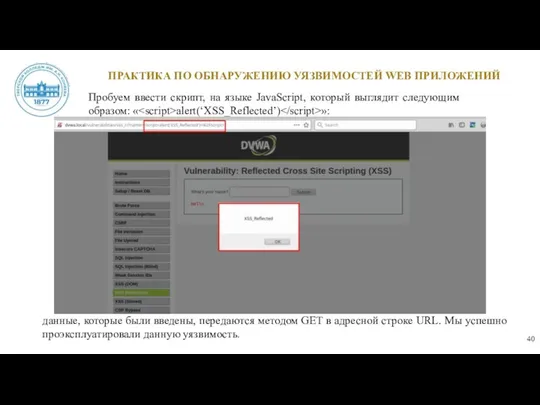

- 40. ПРАКТИКА ПО ОБНАРУЖЕНИЮ УЯЗВИМОСТЕЙ WEB ПРИЛОЖЕНИЙ Пробуем ввести скрипт, на языке JavaScript, который выглядит следующим образом:

- 41. Уязвимые среды для тестирования на проникновение В Kali Linux 2022.3: добавлены уязвимые среды для тестирования на

- 42. OWASP Juice Shop Для того, чтобы попасть в панель администратора, нам необходимо с использованием хитрой техники

- 43. OWASP Juice Shop Проект Juice Shop призван продемонстрировать самые часто встречаемые уязвимости в приложениях и «худшие

- 44. УСТАНОВКА HEROKU Разверните собственное веб-приложение. Для этого: 1. Зарегистрируйтесь на бесплатном ресурсе Heroku: Cloud Application Platform.

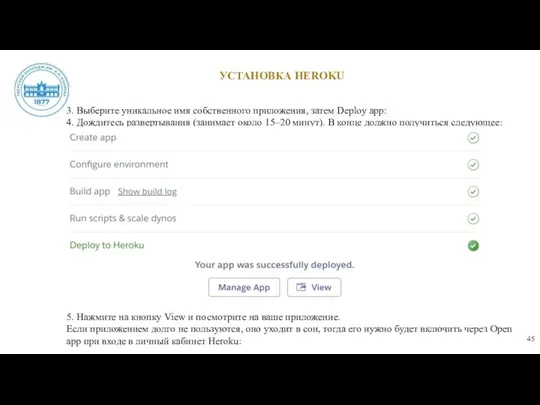

- 45. УСТАНОВКА HEROKU 3. Выберите уникальное имя собственного приложения, затем Deploy app: 4. Дождитесь развертывания (занимает около

- 46. ЗАЛАНИЕ 1. ТАБЛО ПРОГРЕССА (Прогрессбар) 1. Найдите путь к панели прогресса (панели администратора) веб-приложения Juice Shop.

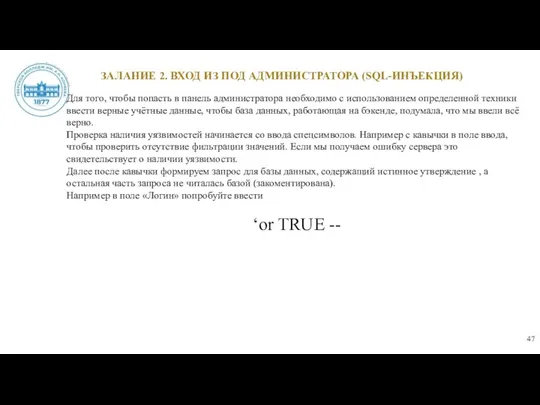

- 47. ЗАЛАНИЕ 2. ВХОД ИЗ ПОД АДМИНИСТРАТОРА (SQL-ИНЪЕКЦИЯ) Для того, чтобы попасть в панель администратора необходимо с

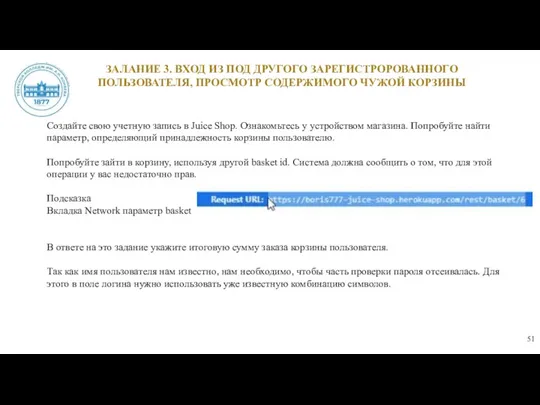

- 48. ЗАЛАНИЕ 3. ВХОД ИЗ ПОД ДРУГОГО ЗАРЕГИСТРОРОВАННОГО ПОЛЬЗОВАТЕЛЯ, ПРОСМОТР СОДЕРЖИМОГО ЧУЖОЙ КОРЗИНЫ

- 49. ЗАЛАНИЕ 3. ВХОД ИЗ ПОД ДРУГОГО ЗАРЕГИСТРОРОВАННОГО ПОЛЬЗОВАТЕЛЯ, ПРОСМОТР СОДЕРЖИМОГО ЧУЖОЙ КОРЗИНЫ Создайте свою учетную запись

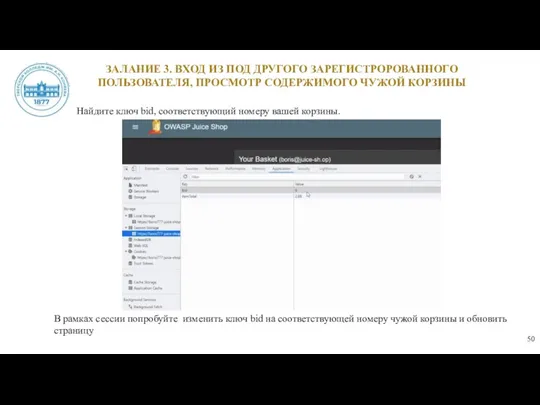

- 50. ЗАЛАНИЕ 3. ВХОД ИЗ ПОД ДРУГОГО ЗАРЕГИСТРОРОВАННОГО ПОЛЬЗОВАТЕЛЯ, ПРОСМОТР СОДЕРЖИМОГО ЧУЖОЙ КОРЗИНЫ Найдите ключ bid, соответствующий

- 51. ЗАЛАНИЕ 3. ВХОД ИЗ ПОД ДРУГОГО ЗАРЕГИСТРОРОВАННОГО ПОЛЬЗОВАТЕЛЯ, ПРОСМОТР СОДЕРЖИМОГО ЧУЖОЙ КОРЗИНЫ Создайте свою учетную запись

- 53. Скачать презентацию

Первое знакомство с компьютером

Первое знакомство с компьютером Системное программное обеспечение. Операционные системы

Системное программное обеспечение. Операционные системы Изображения и формы в HTML. (Тема 5)

Изображения и формы в HTML. (Тема 5) Outside Cloud Storing and Sharing. Module 5. Collaborating via Social Networks and Groupware

Outside Cloud Storing and Sharing. Module 5. Collaborating via Social Networks and Groupware Кодирование текстовой информации 10 класс

Кодирование текстовой информации 10 класс Новые медиа и тексты в рекламе и PR

Новые медиа и тексты в рекламе и PR ЭУП Архитектура ЭВМ

ЭУП Архитектура ЭВМ Элементы алгебры логики. Математические основы информатики

Элементы алгебры логики. Математические основы информатики Информационная модель. Этапы построения

Информационная модель. Этапы построения Архитектура персонального компьютера

Архитектура персонального компьютера Растровые и векторные изображения

Растровые и векторные изображения Основы программирования

Основы программирования Системы цветопередачи RGB, CMYK, HSB

Системы цветопередачи RGB, CMYK, HSB Назначение и устройство компьютера. Компьютерная память.

Назначение и устройство компьютера. Компьютерная память. Антивирусные программы. Антивирусная защита информации

Антивирусные программы. Антивирусная защита информации Пространственная дискретизация

Пространственная дискретизация Программирование циклических алгоритмов. Начала программирования

Программирование циклических алгоритмов. Начала программирования Числові методи та моделювання на ЕОМ. Розв’язання системи лінійних рівнянь великої розмірності

Числові методи та моделювання на ЕОМ. Розв’язання системи лінійних рівнянь великої розмірності Нетрадиционные формы проведения уроков информатики

Нетрадиционные формы проведения уроков информатики Телекоммуникационные технологии

Телекоммуникационные технологии Подготовка к выполнению задания №18. КИМ ЕГЭ по информатике и ИКТ

Подготовка к выполнению задания №18. КИМ ЕГЭ по информатике и ИКТ Презентация Операторы повторений в Паскале. Циклы с постусловием

Презентация Операторы повторений в Паскале. Циклы с постусловием Программирование (C++)

Программирование (C++) Технологія СSS Лекція 2

Технологія СSS Лекція 2 Назначение и возможности языка PHP. Переменные, константы и типы данных РНР. Лекция №1

Назначение и возможности языка PHP. Переменные, константы и типы данных РНР. Лекция №1 КВН по информатике

КВН по информатике Файл и файловая система

Файл и файловая система Инструкция – настройки телефона

Инструкция – настройки телефона