Содержание

- 2. Шифрование Шифрование – использование криптографических сервисов безопасности. Процедура шифрования – преобразование открытого текста сообщения в закрытый.

- 3. Шифрование Криптографические преобразования используются при реализации следующих сервисов безопасности: Собственно шифрование (обеспечение конфиденциальности данных); Контроль целостности;

- 4. Системы криптографической защиты информации Задача средств криптографической защиты информации — преобразование информационных объектов с помощью некоторого

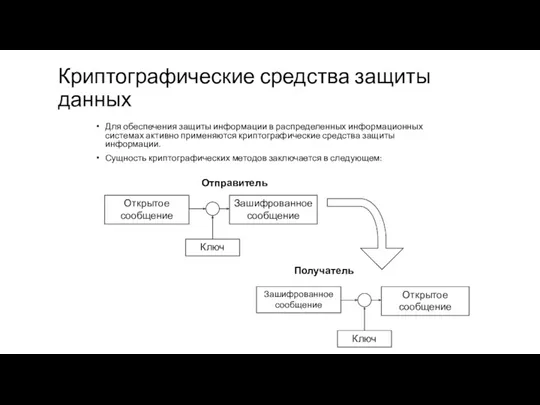

- 5. Криптографические средства защиты данных Для обеспечения защиты информации в распределенных информационных системах активно применяются криптографические средства

- 6. Использование средств криптографической защиты для предотвращения угроз ИБ Обеспечение конфиденциальности данных. Использование криптографических алгоритмов позволяет предотвратить

- 7. Требования к системам криптографической защиты Криптографические требования Эффективность применения злоумышленником определяется средней долей дешифрованной информации, являющейся

- 8. Требования к системам криптографической защиты Требования надежности. Средства защиты должны обеспечивать заданный уровень надежности применяемых криптографических

- 9. Требования к системам криптографической защиты Требование по защите от несанкционированного доступа для средств криптографической информации в

- 10. Требования к системам криптографической защиты Требования к средствам разработки, изготовления и функционирования средств криптографической защиты информации.

- 11. Способы шифрования Различают два основных способа шифрования: Симметричное шифрование, иначе шифрование с закрытым ключом; Ассиметричное шифрование,

- 12. Шифрование с секретным ключом При симметричном шифровании процесс зашифровывания и расшифровывания использует некоторый секретный ключ. При

- 13. Шифрование с секретным ключом Выделяют следующие общие принципы построения шифров: электронная кодовая книга (режим простой замены);

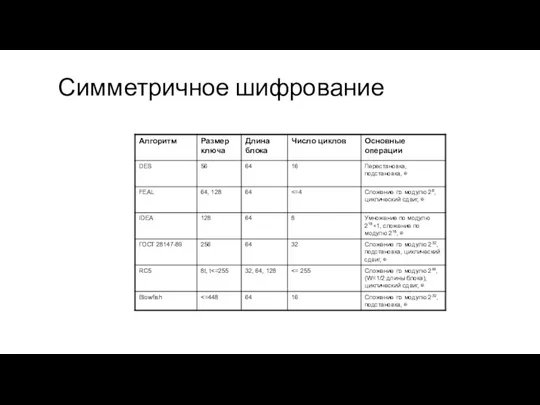

- 14. Симметричное шифрование В процессе шифрования и дешифрования используется один и тот же параметр – секретный ключ,

- 15. Симметричное шифрование

- 16. Несимметричное шифрование В несимметричных алгоритмах шифрования ключи зашифровывания и расшифровывания всегда разные (хотя и связанные между

- 17. Ассиметричное шифрование В криптографических преобразованиях используется два ключа. Один из них несекретный (открытый) ключ используется для

- 18. Сравнение симметричных и несимметричных алгоритмов шифрования Преимущества симметричных алгоритмов: Скорость выполнения криптографических преобразований Относительная легкость внесения

- 19. Проверка подлинности Криптографические методы позволяют контролировать целостность сообщений, определять подлинность источников данных, гарантировать невозможность отказа от

- 20. Проверка целостности сообщений Контроль целостности потока сообщений помогает обнаружить их повтор, задержку, переупорядочивание или утрату. Для

- 21. Контроль подлинности Электронная цифровая подпись выполняет роль обычной подписи в электронных документах для подтверждения подлинности сообщений

- 22. Алгоритм формирования электронной цифровой подписи При формировании цифровой подписи по классической схеме отправитель: Применяет к исходному

- 23. Примеры алгоритмов формирования хэш-функции и ЭЦП В качестве распространенных алгоритмов хэширования можно указать: MD5; SHA; ГОСТ

- 24. Выбор алгоритмов аутентификации При выборе протоколов аутентификации, необходимо определить, какой тип аутентификации требуется – односторонняя или

- 25. Корпоративные системы Контроль доступа к ресурсам Аутентификация, легализация пользователя Антивирусная защита в корпоративных системах Модель вероятностного

- 26. Локальные данные В Windows есть функция шифрования томов под названием BitLocker. Для защиты системного диска она

- 27. Локальные данные В Mac OS X уже давно имеется встроенная система шифрования FileVault, а с версии

- 28. Локальные данные Ubuntu ещё на этапе установки предлагает зашифровать домашний каталог пользователя. Одновременно с этим шифруется

- 29. Безопасное удаление Единственный надёжный способ гарантированно удалить данные — это физическое уничтожение накопителя, на котором они

- 30. Прозрачное шифрование В Windows (кроме Home-выпусков) традиционно для организации прозрачного шифрования используется шифрованная файловая система —

- 31. Прозрачное шифрование Такой подход, конечно же, очень удобен, и пользователю кажется, что от EFS одна только

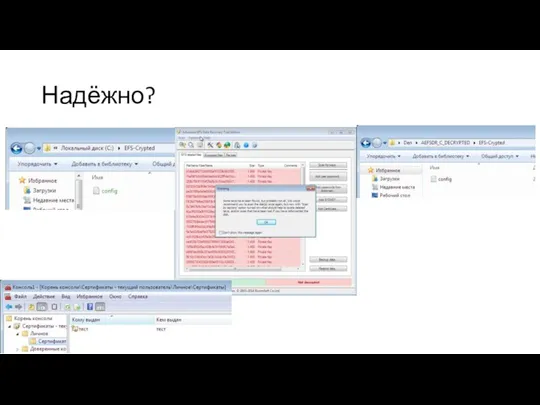

- 32. Надёжно?

- 33. Утечка информации Она может быть перехвачена; Модификация информации (изменение исходного документа или сообщения либо его абсолютная

- 34. Средств защиты Средства аппаратного (или технического) характера; Программные меры защиты; Средства, которые относят к смешанному виду;

- 35. Средств защиты Технические средства — электрические, электромеханические, электронные и др. типа устройства. Преимущества технических средств связаны

- 36. Средств защиты Программные средства — программы, специально предназначенные для выполнения функций, связанных с защитой информации. А

- 37. Средств защиты Смешанные аппаратно-программные средства Смешанные аппаратно-программные средства реализуют те же функции, что аппаратные и программные

- 38. Важно помнить! О Шифрование содержимого папок При шифровании папки, внутри которой есть файлы или другие папки,

- 39. Важно помнить! О Шифрование системных файлов Поскольку доступ к определенным папкам, таким как \Windows и \Windows\System,

- 41. Скачать презентацию

Программирование Python. Обработка ошибок и исключений

Программирование Python. Обработка ошибок и исключений Создание лексико-семантической основы ИПЯ

Создание лексико-семантической основы ИПЯ Технологии проектирования информационных систем. Структурные модели предметной области

Технологии проектирования информационных систем. Структурные модели предметной области ВКР: Разработка автоматизированной информационной системы по подбору очков виртуальной/дополненной реальности

ВКР: Разработка автоматизированной информационной системы по подбору очков виртуальной/дополненной реальности Текстовый редактор MS Word. Создание комплексных текстовых документов

Текстовый редактор MS Word. Создание комплексных текстовых документов Формирование и диагностика универсальных учебных действий на уроках информатики

Формирование и диагностика универсальных учебных действий на уроках информатики Операционные системы

Операционные системы Передача информации

Передача информации Міжнародні наукометричні бази даних та індекси цитування наукових праць

Міжнародні наукометричні бази даних та індекси цитування наукових праць Компьютерное моделирование динамических процессов в гетерогенных сплошных средах

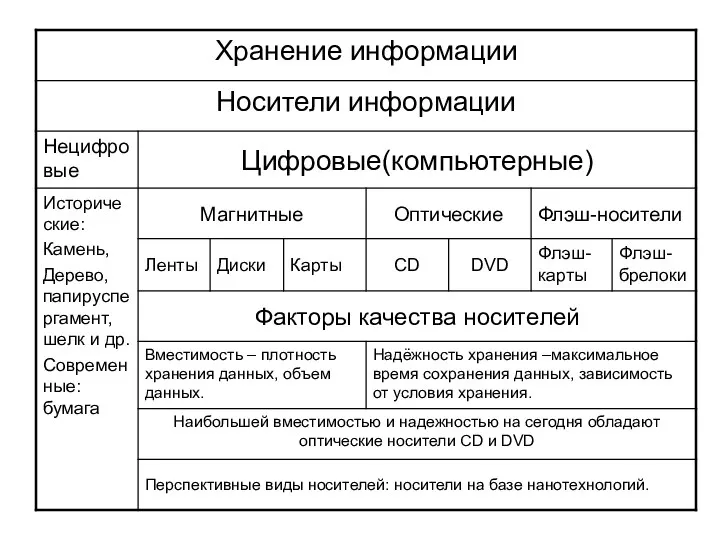

Компьютерное моделирование динамических процессов в гетерогенных сплошных средах Хранение и передача информации

Хранение и передача информации Регистры сведений, регистры накопления, механизм проведения документов, конструктор движений

Регистры сведений, регистры накопления, механизм проведения документов, конструктор движений Программа для медицины

Программа для медицины Общие сведения об операционных системах и программном обеспечении

Общие сведения об операционных системах и программном обеспечении Навигатор дополнительного образования

Навигатор дополнительного образования Архитектура персонального компьютера

Архитектура персонального компьютера Программное обеспечение компьютера

Программное обеспечение компьютера Компьютерный сленг

Компьютерный сленг Презентация

Презентация Разработка интернет-магазина товаров для детей и кормящих мам

Разработка интернет-магазина товаров для детей и кормящих мам Умный контент

Умный контент Структуры данных (лекция № 3)

Структуры данных (лекция № 3) язык паскаль. Практикум по теме Циклы для 9 класса

язык паскаль. Практикум по теме Циклы для 9 класса 1. Introduction to Java Language. 3. Large Project Specific

1. Introduction to Java Language. 3. Large Project Specific Analysis and Design of Data Systems. Complex SQL Queries (Lecture 13)

Analysis and Design of Data Systems. Complex SQL Queries (Lecture 13) Решение логических задач

Решение логических задач Разведка Бараша. Эпизод 6

Разведка Бараша. Эпизод 6 Web-разработка

Web-разработка