Содержание

- 2. Зачем взламывают сайты? Заражение страниц сайта вирусами для последующих атак посетителей Взлом базы данных сайта, кража

- 3. Как взламывают сайты? Человеческий фактор Подбор пароля Кража Cookie Подброс исполняемых файлов на хостинг Шеллы Вирусы

- 4. Как защититься? Фильтруйте все данные поступающие от пользователей Меняйте префиксы таблиц базы данных Переопределяйте путь к

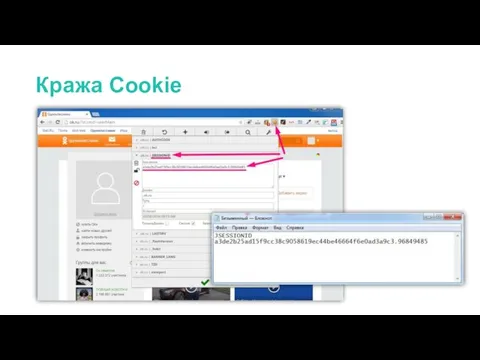

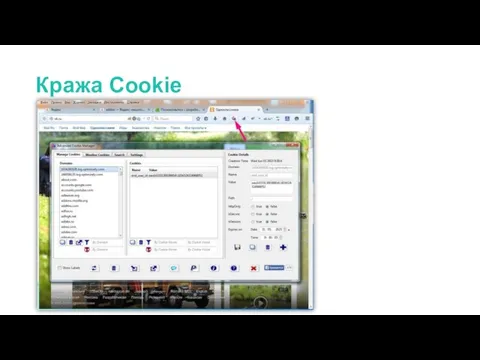

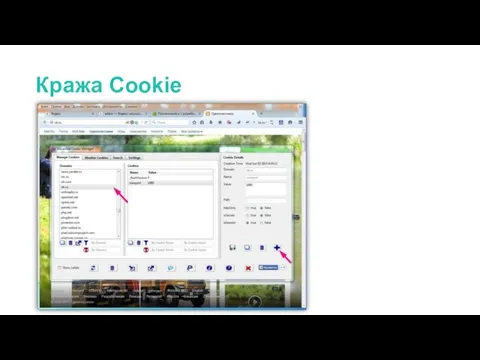

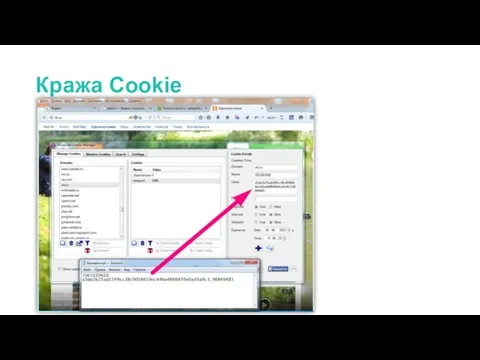

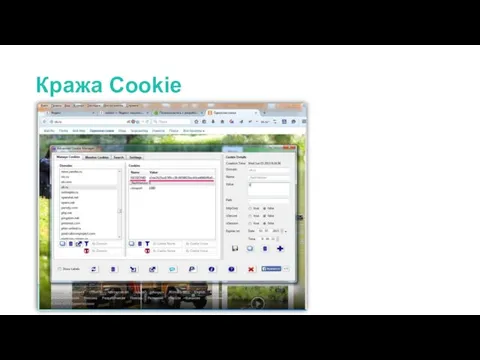

- 5. Кража Cookie

- 6. Кража Cookie

- 7. Кража Cookie

- 8. Кража Cookie

- 9. Кража Cookie

- 10. Кража Cookie

- 11. Кража Cookie

- 12. Кража Cookie

- 13. Кража Cookie

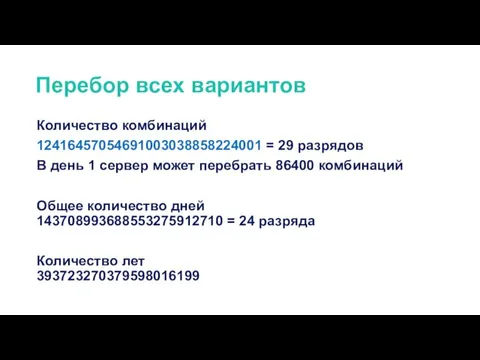

- 14. Перебор всех вариантов Количество комбинаций 12416457054691003038858224001 = 29 разрядов В день 1 сервер может перебрать 86400

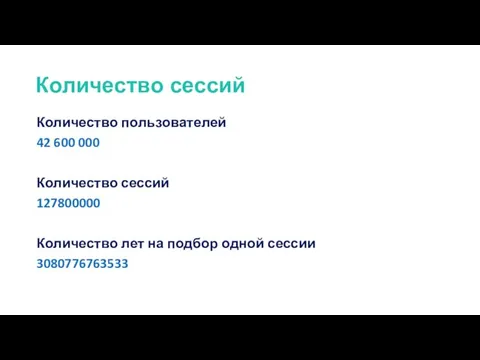

- 15. Количество сессий Количество пользователей 42 600 000 Количество сессий 127800000 Количество лет на подбор одной сессии

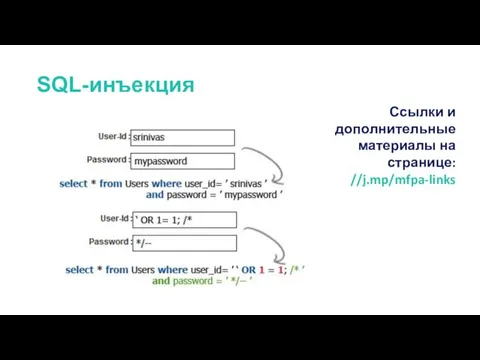

- 16. SQL-инъекция Ссылки и дополнительные материалы на странице: //j.mp/mfpa-links

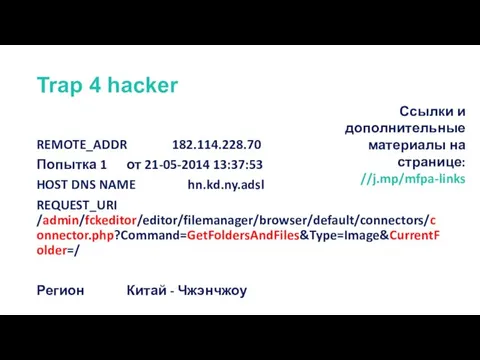

- 17. Trap 4 hacker REMOTE_ADDR 182.114.228.70 Попытка 1 от 21-05-2014 13:37:53 HOST DNS NAME hn.kd.ny.adsl REQUEST_URI /admin/fckeditor/editor/filemanager/browser/default/connectors/connector.php?Command=GetFoldersAndFiles&Type=Image&CurrentFolder=/

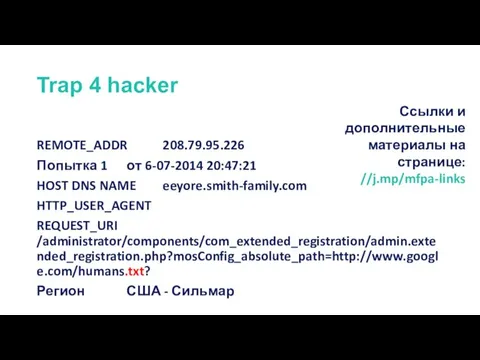

- 18. REMOTE_ADDR 208.79.95.226 Попытка 1 от 6-07-2014 20:47:21 HOST DNS NAME eeyore.smith-family.com HTTP_USER_AGENT REQUEST_URI /administrator/components/com_extended_registration/admin.extended_registration.php?mosConfig_absolute_path=http://www.google.com/humans.txt? Регион США

- 19. Шелл p.a.s. 2.0

- 20. Шелл p.a.s. 2.0

- 21. Шелл p.a.s. 2.0

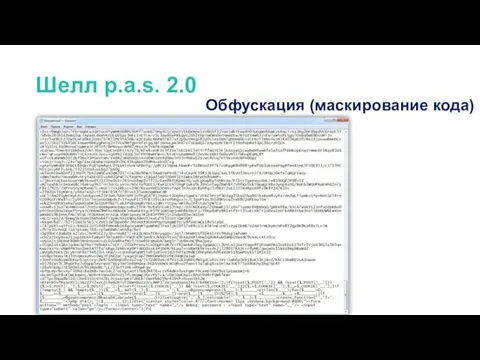

- 22. Обфускация (маскирование кода) Шелл p.a.s. 2.0

- 23. Безопасность //exploit-db.com

- 24. Joomla Безопасность //exploit-db.com

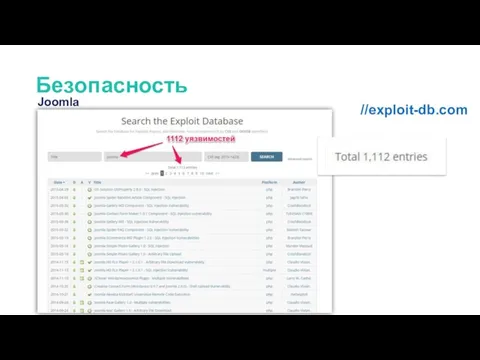

- 25. Joomla Безопасность //exploit-db.com

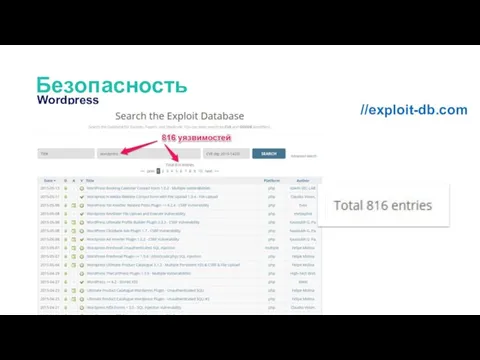

- 26. Wordpress Безопасность //exploit-db.com

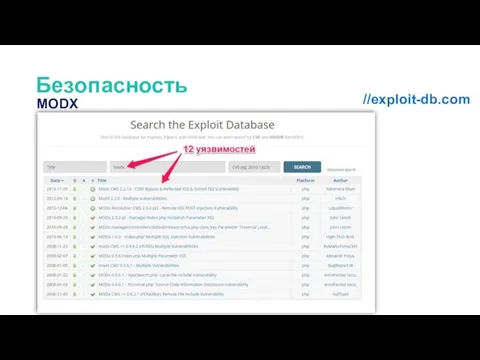

- 27. MODX Безопасность //exploit-db.com

- 28. Как защититься? Фильтруйте все данные поступающие от пользователей Меняйте префиксы таблиц базы данных Переопределяйте путь к

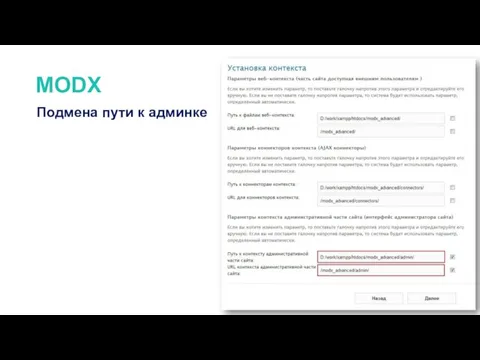

- 29. MODX Подмена пути к админке

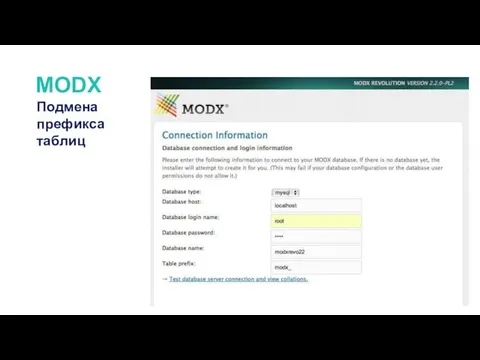

- 30. Подмена префикса таблиц MODX

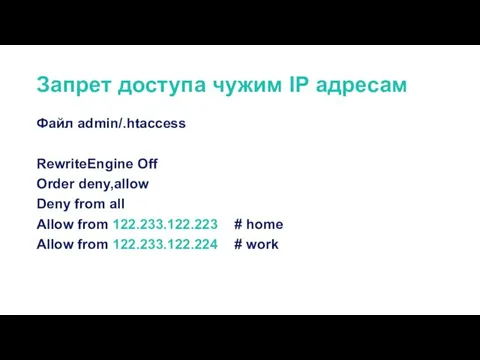

- 31. Запрет доступа чужим IP адресам Файл admin/.htaccess RewriteEngine Off Order deny,allow Deny from all Allow from

- 32. Илья Ершов Веб-разработчик, руководитель интернет-проектов ershov.ilya@gmail.com Skype: ershov.ilya www.ershov.pw

- 34. Скачать презентацию

Замена электродвигателей СТД 8000 на электродвигатели марки Нидек на ЛПДС Чепурского АК Транснефть

Замена электродвигателей СТД 8000 на электродвигатели марки Нидек на ЛПДС Чепурского АК Транснефть Книга 6 СМИД 2021

Книга 6 СМИД 2021 Автоматизированное рабочее место технолога-машиностроителя

Автоматизированное рабочее место технолога-машиностроителя Глобализация КСО. Особенности корпоративной социальной ответственности транснациональных корпораций

Глобализация КСО. Особенности корпоративной социальной ответственности транснациональных корпораций Возрождение культурных традиций, связанных с театральной, хореографической, вокальной и концертной деятельностью, социальный проект+презентация

Возрождение культурных традиций, связанных с театральной, хореографической, вокальной и концертной деятельностью, социальный проект+презентация Стили в одежде

Стили в одежде Процесс запуска и приема СОД

Процесс запуска и приема СОД Чёрная металлургия. Факторы размещения предприятий чёрной металлургии

Чёрная металлургия. Факторы размещения предприятий чёрной металлургии Я - Россиянин! Классный час к 20-летию Конституции Российской Федерации

Я - Россиянин! Классный час к 20-летию Конституции Российской Федерации Система компенсации давления (JEF/JEG)

Система компенсации давления (JEF/JEG) Презентация 9 мая- День Победы

Презентация 9 мая- День Победы Воспитание нравственных качеств детей дошкольного возраста через слушание музыкальных произведений, посвящённых теме Игрушка

Воспитание нравственных качеств детей дошкольного возраста через слушание музыкальных произведений, посвящённых теме Игрушка Профессии

Профессии Ваше личное руководство к интенсиву с Василием Поповым День 4. Кундалини

Ваше личное руководство к интенсиву с Василием Поповым День 4. Кундалини Основная школа – пространство выбора

Основная школа – пространство выбора 20231011_oeni_-_konferentsiya_-_kopiya111

20231011_oeni_-_konferentsiya_-_kopiya111 Родительское собрание. Садимся за уроки. 2 класс

Родительское собрание. Садимся за уроки. 2 класс Возвещаем о спасении через веру во Христа и готовим Его учеников на личных встречах

Возвещаем о спасении через веру во Христа и готовим Его учеников на личных встречах Определение высоты здания насосной станции

Определение высоты здания насосной станции Relevant Issues of the Public Policy in the Tourism Sphere

Relevant Issues of the Public Policy in the Tourism Sphere Химические волокна

Химические волокна Становление дошкольного образования в России

Становление дошкольного образования в России Жылулық құбылыстар

Жылулық құбылыстар Особенности работы старшего воспитателя в условиях ФГОС ДО. Методика проведения педагогических советов

Особенности работы старшего воспитателя в условиях ФГОС ДО. Методика проведения педагогических советов Своя игра по математике

Своя игра по математике Разработка лабораторного практикума на ПЛИС. Основы микропроцессорной техники

Разработка лабораторного практикума на ПЛИС. Основы микропроцессорной техники Презентация Профилактика речевых нарушений в режимных моментах и на прогулке

Презентация Профилактика речевых нарушений в режимных моментах и на прогулке Дидактическая игра для детей мл. и ср. групп для интерактивной доски

Дидактическая игра для детей мл. и ср. групп для интерактивной доски