Компьютерлік жүйелердің қауіпсіздігі. Жергілікті желілерді қорғау. Жеке ақпаратты қорғау бағдарламалық құралдары. Лекция 15 презентация

Содержание

- 2. Ғимарат ішіндегі мекеменің бөлімдері арасында сенімді ақпарат алмасуды ұйымдастыру және деректер қорын ортақтасып пайдалануға мүмкіндік беретін

- 3. Желідегі ақпаратты қорғау Дербес компьютердегі жұмыстан желідегі жұмысқа көшу келесі себептермен ақпаратты қорғау күрделендіреді: 1) желіде

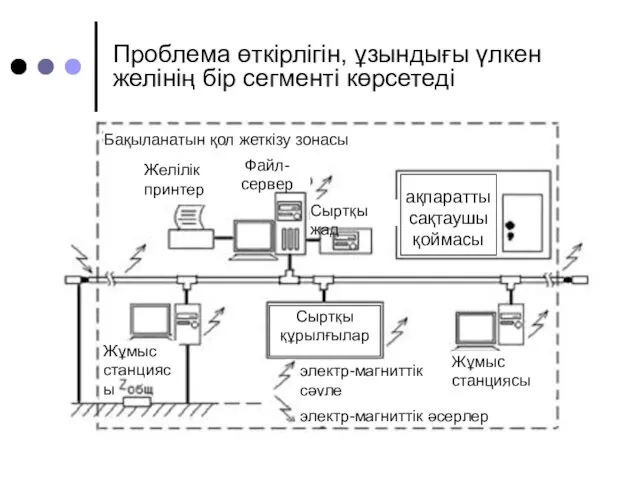

- 4. Проблема өткірлігін, ұзындығы үлкен желінің бір сегменті көрсетеді Желілік принтер Бақыланатын қол жеткізу зонасы Файл-сервер Сыртқы

- 5. Қасақана әрекеттерді қақпайлау құралдары Бүтіндей ақпаратты қорғауды қамтамасыз ету құралдарын орындау тәсілі бойынша қасақана әрекеттерді қақпайлау

- 6. Бағдарламалық құралдар Бағдарламалық құралдардың артықшылығы: әмбебаптық, иілгіштік, сенімділік, құруы қарапайым, модификацияға және дамуға қабілеттіліктері. Жетіспеушіліктері желінің

- 7. Ұйымдық құралдар 4) ұйымдық құралдар: ұйымдық - техникалық (компьютерлер орналастыру, кабелдік жүйе салу) және ұйымдық-құқықтық құралдардан

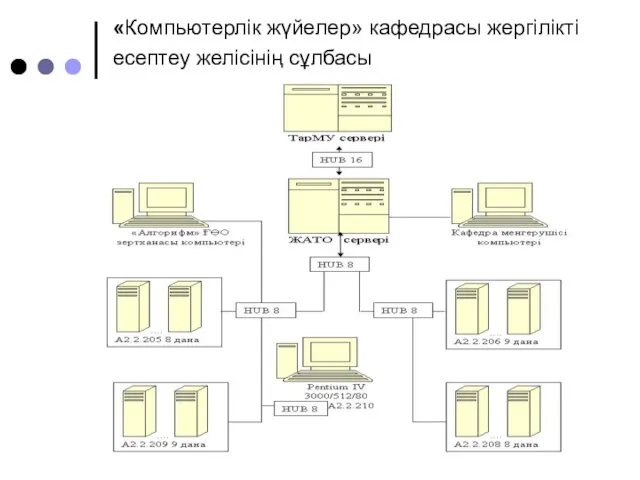

- 8. «Компьютерлік жүйелер» кафедрасы жергілікті есептеу желісінің сұлбасы

- 9. ТарМУ компьютерлік желісі

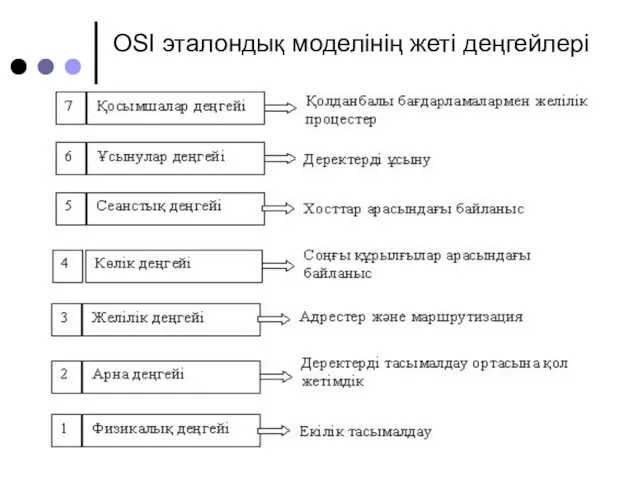

- 10. OSI эталондық моделінің жеті деңгейлері

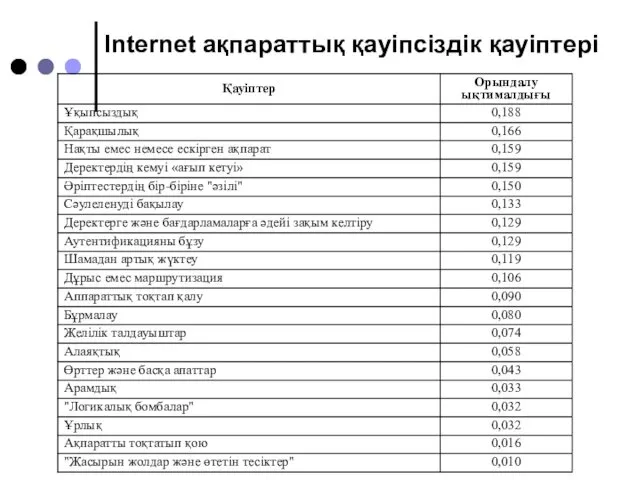

- 12. Internet ақпараттық қауіпсіздік қауіптері

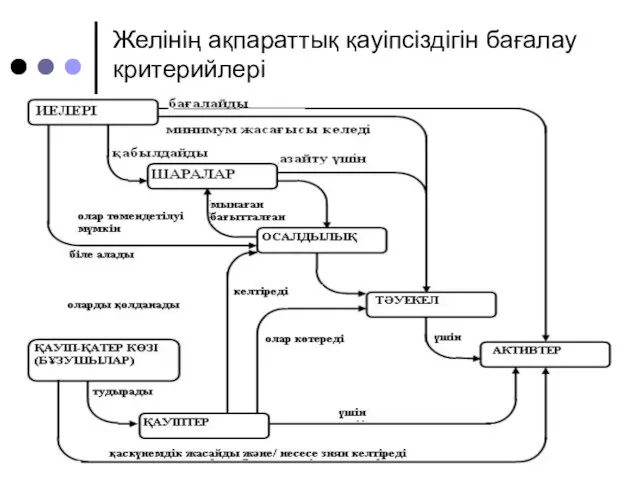

- 13. Желінің ақпараттық қауіпсіздігін бағалау критерийлері

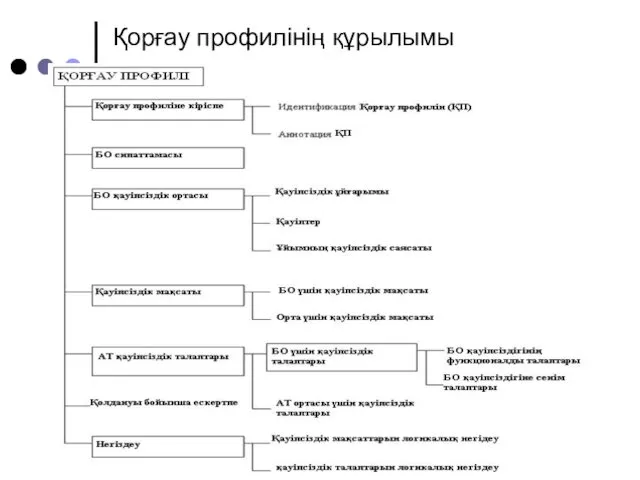

- 14. Қорғау профилінің құрылымы

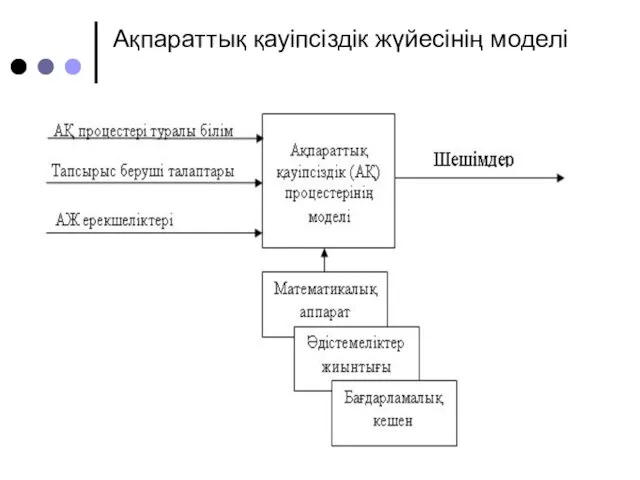

- 15. Ақпараттық қауіпсіздік жүйесінің моделі

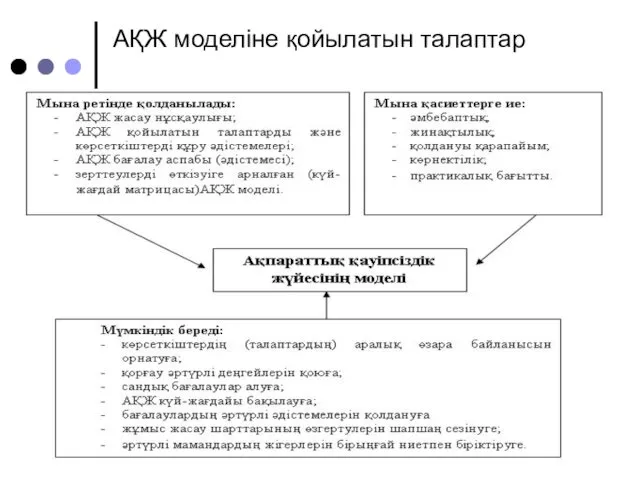

- 16. АҚЖ моделіне қойылатын талаптар

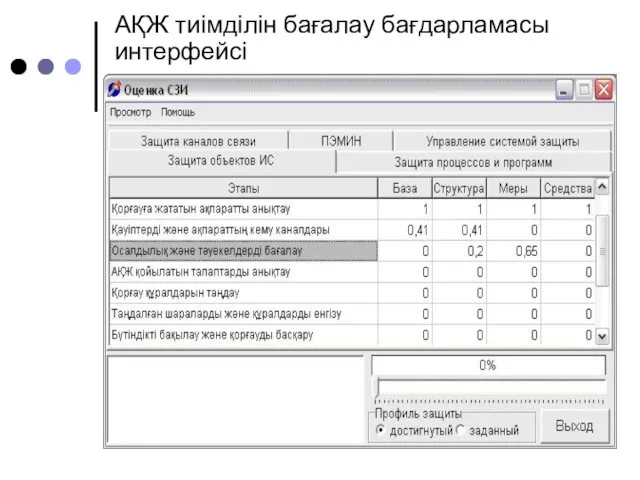

- 17. АҚЖ тиімділін бағалау бағдарламасы интерфейсі

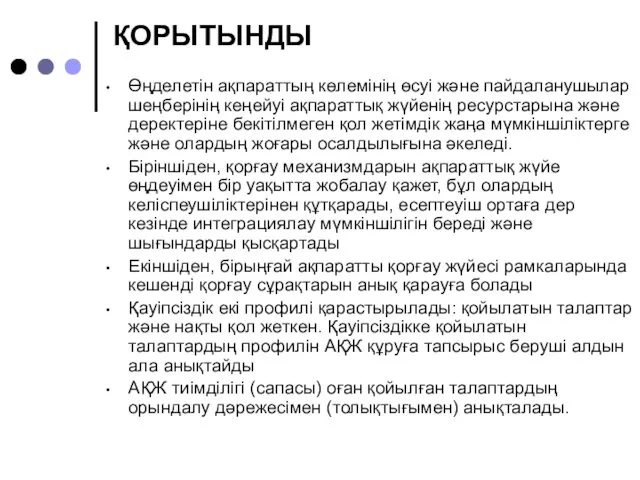

- 18. ҚОРЫТЫНДЫ Өңделетін ақпараттың көлемінің өсуі және пайдаланушылар шеңберінің кеңейуі ақпараттық жүйенің ресурстарына және деректеріне бекітілмеген қол

- 19. АҚ шығындарын есептеу Зерттеулерге қарағанда компанияның батыс мемлекеттері АҚ-ке АТ- бюджетінің 5% шығындайды, ал Ресейде арнайы

- 20. АҚ ғылыми зерттеу облысындағы негізгі бағыттар мен басымды мәселелер «Жүйенің қауіп-қатер қауіпсіздік моделін құру және оларды

- 21. Бағалау әдістері Криптотұрақтылықтың сараптамасы; В.П. Иванов құрастырған санкционирленбеген енуден ақпараттың математикалық қорғалуының бағасы; Ойындардың теориясы; Ақпараттық

- 22. Бағалау әдістері Криптотұрақтылықтың сараптамасы; В.П. Иванов құрастырған санкционирленбеген енуден ақпараттың математикалық қорғалуының бағасы; Ойындардың теориясы; Ақпараттық

- 23. Криптотұрақтылықтың сараптамасы «… it becomes increasingly clear that the term "security" doesn't have meaning unless also

- 24. Криптотұрақтылықтың сараптамасы; Ойындардың теориясы; В.П. Иванов құрастырған санкционирленбеген енуден ақпараттың математикалық қорғалуының бағасы; Ақпараттық тәуекелділіктердің сараптауының

- 25. Ойындар теориясы (Bennet S. Yee)

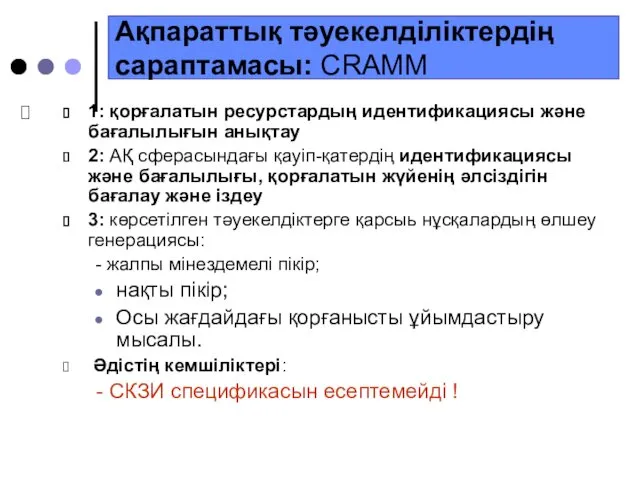

- 26. Ақпараттық тәуекелділіктердің сараптамасы: CRAMM 1: қорғалатын ресурстардың идентификациясы және бағалылығын анықтау 2: АҚ сферасындағы қауіп-қатердің идентификациясы

- 27. Криптохаттамалардың формальды сараптамасының әдістері Әдістердің класы: Дедуктивті әдістер Күй сараптамасының әдістері Статистикалық сараптаманың әдістері Кемшіліктері: Сөйлемдегі

- 28. Салыстыру сараптамасы

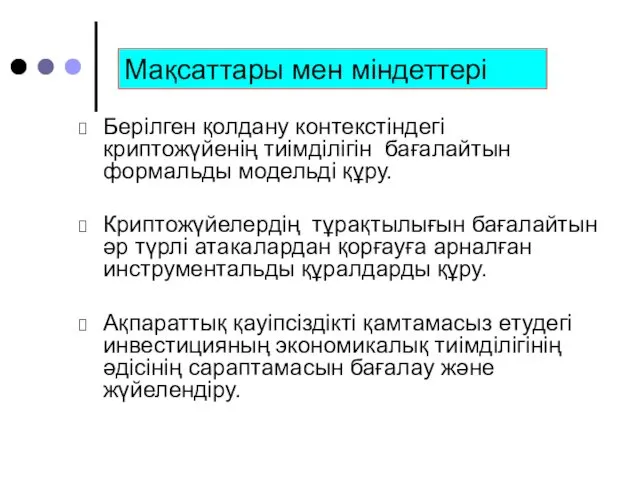

- 29. Мақсаттары мен міндеттері Берілген қолдану контекстіндегі криптожүйенің тиімділігін бағалайтын формальды модельді құру. Криптожүйелердің тұрақтылығын бағалайтын әр

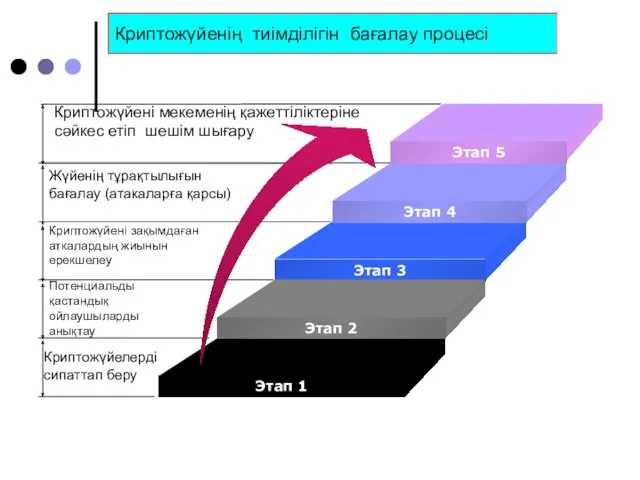

- 30. Криптожүйенің тиімділігін бағалау процесі Жүйенің тұрақтылығын бағалау (атакаларға қарсы) Криптожүйені зақымдаған аткалардың жиынын ерекшелеу Потенциальды қастандық

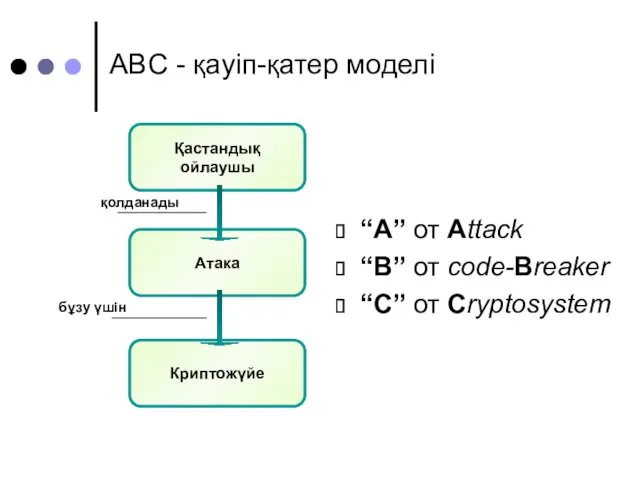

- 31. ABC - қауіп-қатер моделі “A” от Attack “B” от code-Breaker “C” от Cryptosystem

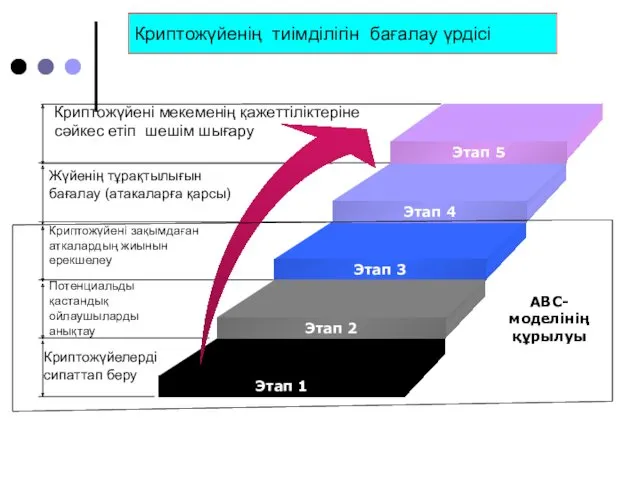

- 32. Криптожүйенің тиімділігін бағалау үрдісі Жүйенің тұрақтылығын бағалау (атакаларға қарсы) Криптожүйені зақымдаған аткалардың жиынын ерекшелеу Потенциальды қастандық

- 33. Ули Маурердың классификациясы (Ueli Maurer) – кілттердің саны бойынша: Кілтсіз Біркілтті Екікілтті Жиля Брассардың классификациясы (Gilles

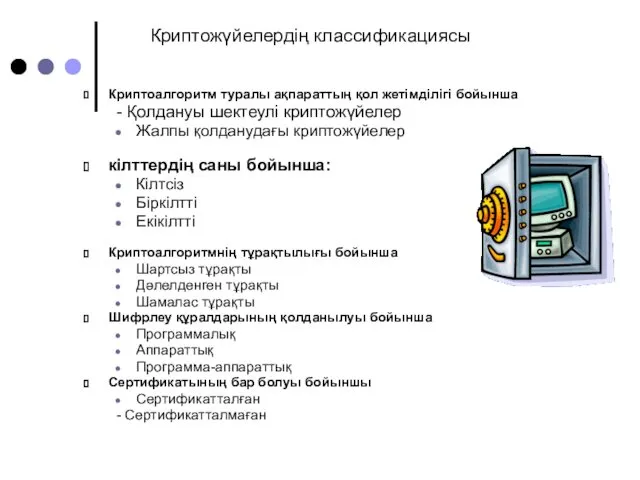

- 34. Криптожүйелердің классификациясы Криптоалгоритм туралы ақпараттың қол жетімділігі бойынша - Қолдануы шектеулі криптожүйелер Жалпы қолданудағы криптожүйелер кілттердің

- 35. Бұзушылардың классификациясы Бұзушының моделі төмендегілерді есептеуі міндетті: Адамдар категориясы, бұл категорияда бұзушы болуы мүмкін; Бұзушының біліктілігі

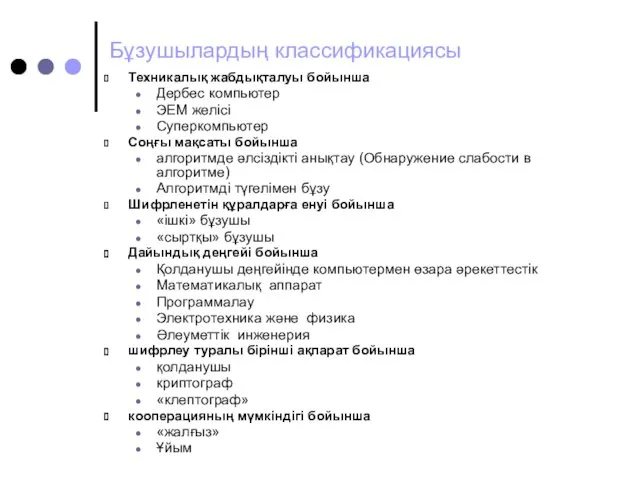

- 36. Бұзушылардың классификациясы Техникалық жабдықталуы бойынша Дербес компьютер ЭЕМ желісі Суперкомпьютер Соңғы мақсаты бойынша алгоритмде әлсіздікті анықтау

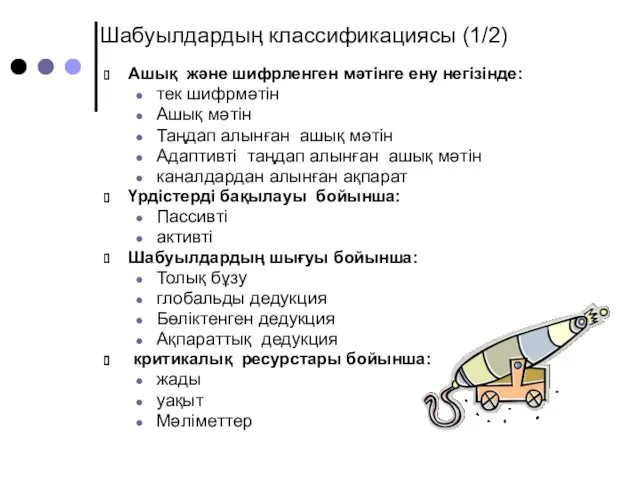

- 37. Шабуылдардың классификациясы (1/2) Ашық және шифрленген мәтінге ену негізінде: тек шифрмәтін Ашық мәтін Таңдап алынған ашық

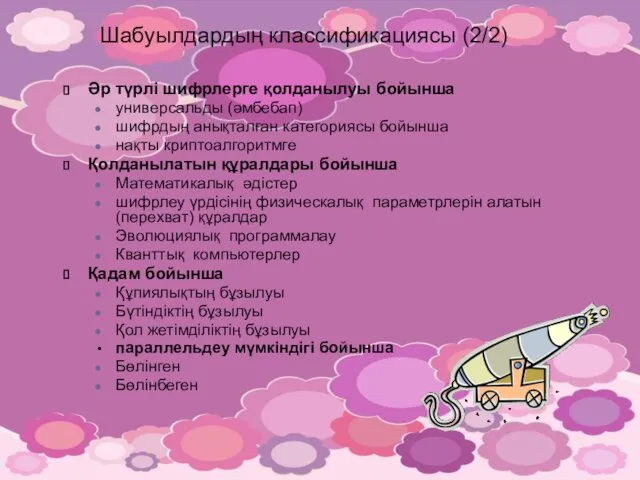

- 38. Шабуылдардың классификациясы (2/2) Әр түрлі шифрлерге қолданылуы бойынша универсальды (әмбебап) шифрдың анықталған категориясы бойынша нақты криптоалгоритмге

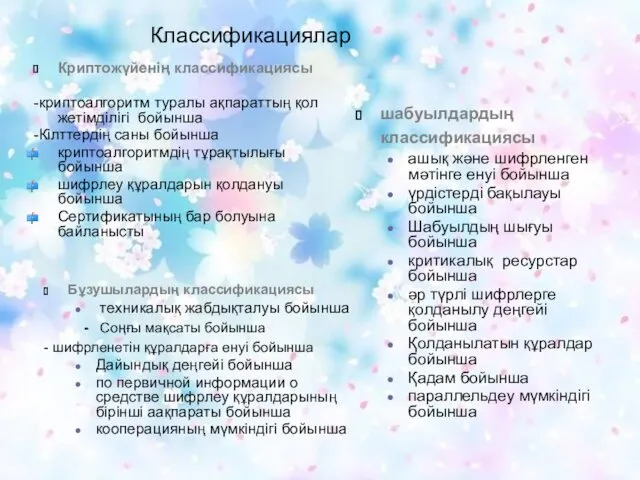

- 39. Классификациялар Криптожүйенің классификациясы -криптоалгоритм туралы ақпараттың қол жетімділігі бойынша -Кілттердің саны бойынша криптоалгоритмдің тұрақтылығы бойынша шифрлеу

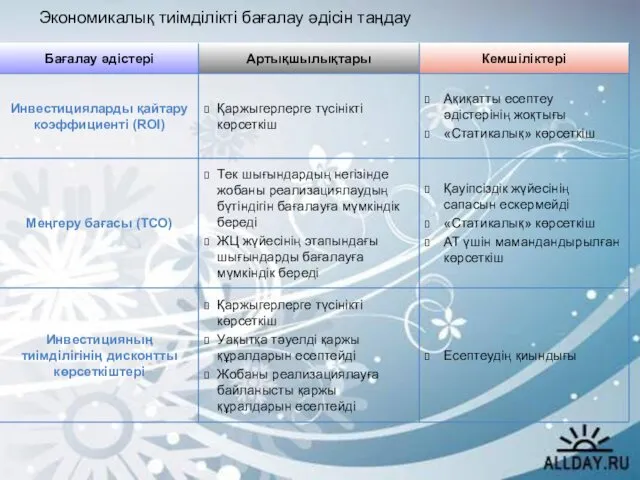

- 40. Экономикалық тиімділікті бағалау әдісін таңдау

- 41. «As information security is about power and money …, the evaluator should not restrict herself to

- 42. Тест сұрақтары 281. Қауiпсiздiктiң функцияларына және оларды iске асыратын тетiк көрсетiлетiн талаптар 282. Технологияға және өңдеу

- 44. Скачать презентацию

Актуальность государственного регулирования процессов повышения конкурентоспособности экономики

Актуальность государственного регулирования процессов повышения конкурентоспособности экономики День Соборності України

День Соборності України Сенсорика и элементы робототехники

Сенсорика и элементы робототехники Основы моделирования

Основы моделирования Новогодняя игрушка из ваты Объяснительная записка Материально-техническое обеспечение План занятия Содержание учебного занятия Список литературы

Новогодняя игрушка из ваты Объяснительная записка Материально-техническое обеспечение План занятия Содержание учебного занятия Список литературы A tentative model of technology improvement in ferro- alloys manufacturing process & the business way forward

A tentative model of technology improvement in ferro- alloys manufacturing process & the business way forward Родной Пермский край – часть большой страны. 4 класс

Родной Пермский край – часть большой страны. 4 класс Основы языка ассемблер. Использование массивов

Основы языка ассемблер. Использование массивов Linear Momentum and Collisions Elastic Properties of Solids. Lecture 5

Linear Momentum and Collisions Elastic Properties of Solids. Lecture 5 Отвод поверхностных вод. Водосборно-водоотводные сооружения (водоотводы)

Отвод поверхностных вод. Водосборно-водоотводные сооружения (водоотводы) Организация радиационной, химической и медико-биологической защиты населения

Организация радиационной, химической и медико-биологической защиты населения презентация Учим татарский подготовительная группа воспитатели Копосова Е.В. Геккер Е.В. Диск

презентация Учим татарский подготовительная группа воспитатели Копосова Е.В. Геккер Е.В. Диск Какие качества нам нужны для изучения математики

Какие качества нам нужны для изучения математики Introduction about “Hallo Chinese” Program

Introduction about “Hallo Chinese” Program How to make a career in engineering

How to make a career in engineering Правила поведения на природе. Исследовательская работа учащихся

Правила поведения на природе. Исследовательская работа учащихся Организаторы военной экономики

Организаторы военной экономики Строительная компания ООО СК Форсаж

Строительная компания ООО СК Форсаж Липиды (5 B)

Липиды (5 B) Виды общения – вербальное и невербальное

Виды общения – вербальное и невербальное Поделка из пластилина Подснежники

Поделка из пластилина Подснежники Особенности формирования социально- коммуникативных компетенций у детей с нарушениями речи в игре.

Особенности формирования социально- коммуникативных компетенций у детей с нарушениями речи в игре. Какие вклады являются застрахованными

Какие вклады являются застрахованными Презентация Использование технических средств обучение в работе воспитателя

Презентация Использование технических средств обучение в работе воспитателя Робот-помощник по профессиям (официант)

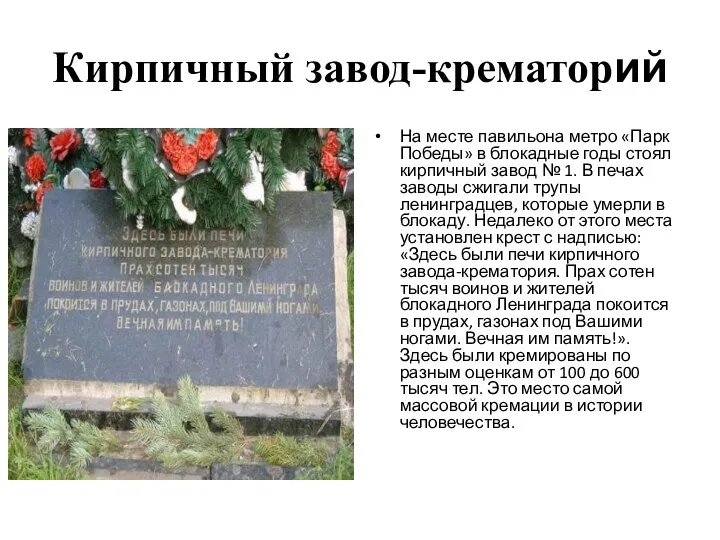

Робот-помощник по профессиям (официант) Блокада Ленинграда: малые памятники.

Блокада Ленинграда: малые памятники. Молодежные субкультуры.

Молодежные субкультуры. Энергосистема Кыргызстана

Энергосистема Кыргызстана