Содержание

- 2. Учебные вопросы 1. Понятие информационной безопасности 2. Угрозы информационной безопасности 3. Подходы к обеспечению информационной безопасности

- 3. 1. Понятие информационной безопасности Под информационной безопасностью понимается защищенность информации и поддерживающей инфраструктуры от случайных или

- 4. Информационная безопасность является одним из важнейших аспектов интегральной безопасности. Иллюстрациями являются следующие факты: В Доктрине информационной

- 5. По данным отчета «Компьютерная преступность и безопасность – 2012: проблемы и тенденции» 39% респондентов – обращались

- 6. Проблемы информационной безопасности Каждое компьютерное преступление наносит ущерб примерно в 200-300 тысяч долларов. Потери крупнейших компаний,

- 7. Однако, увеличение числа атак и распространение вирусов еще не самая большая неприятность — постоянно обнаруживаются новые

- 8. При анализе проблематики, связанной с информационной безопасностью (ИБ), необходимо учитывать специфику данного аспекта безопасности, состоящую в

- 9. Проблемы информационной безопасности Глобальное исследование по информационной безопасности 2011 г., проведенное консалтинговой фирмой Ernst&Young выявило следующие

- 10. Угроза информационной безопасности (ИБ) – потенциально возможное событие, действие, процесс или явление, которое может привести к

- 11. Свойства информации Вне зависимости от конкретных видов угроз информационная система должна обеспечивать базовые свойства информации и

- 12. Примеры реализации угрозы нарушения конфиденциальности Часть информации, хранящейся и обрабатываемой в ИС, должна быть сокрыта от

- 13. Примеры реализации угрозы нарушения целостности данных Одними из наиболее часто реализуемых угроз ИБ являются кражи и

- 14. Вредоносное программное обеспечение Одним из способов проведения атаки является внедрение в системы вредоносного ПО. Данный вид

- 15. Вредоносное программное обеспечение В ГОСТ Р 51272-99 «Защита информации. Объект информатизации. Факторы воздействующие на информацию. Общие

- 16. Примеры реализации угрозы отказа в доступе Отказ служб (отказа в доступе к ИС) относится к одним

- 17. Понятие атаки на информационную систему Атака – любое действие или последовательность действий, использующих уязвимости информационной системы

- 18. Классификация атак Классификация атак на информационную систему может быть выполнена по нескольким признакам: По месту возникновения:

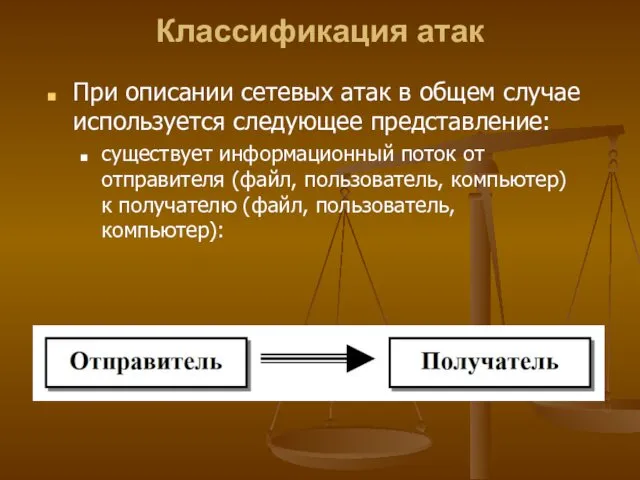

- 19. Классификация атак При описании сетевых атак в общем случае используется следующее представление: существует информационный поток от

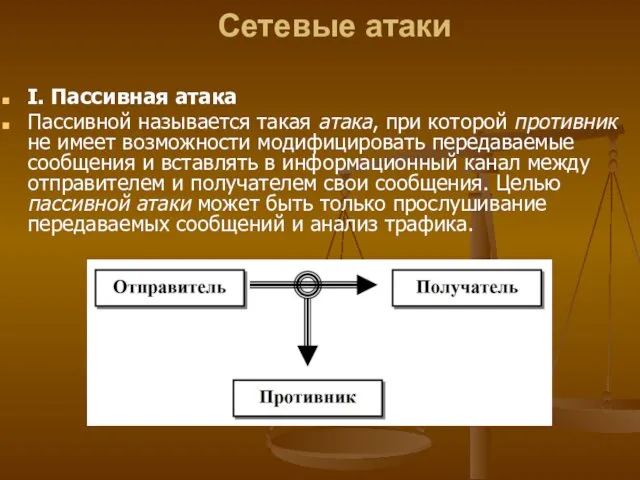

- 20. Сетевые атаки I. Пассивная атака Пассивной называется такая атака, при которой противник не имеет возможности модифицировать

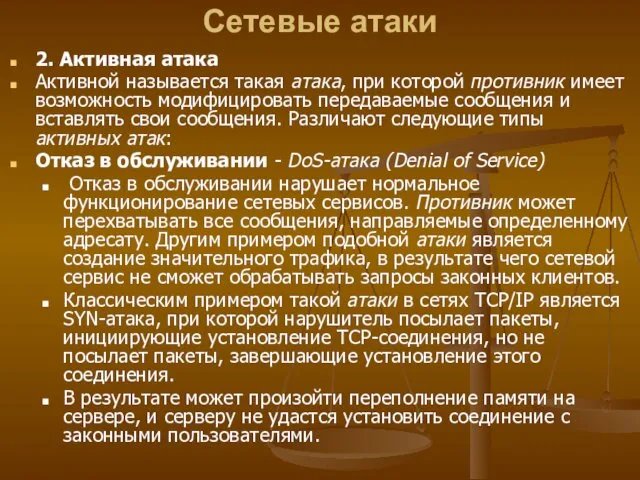

- 21. Сетевые атаки 2. Активная атака Активной называется такая атака, при которой противник имеет возможность модифицировать передаваемые

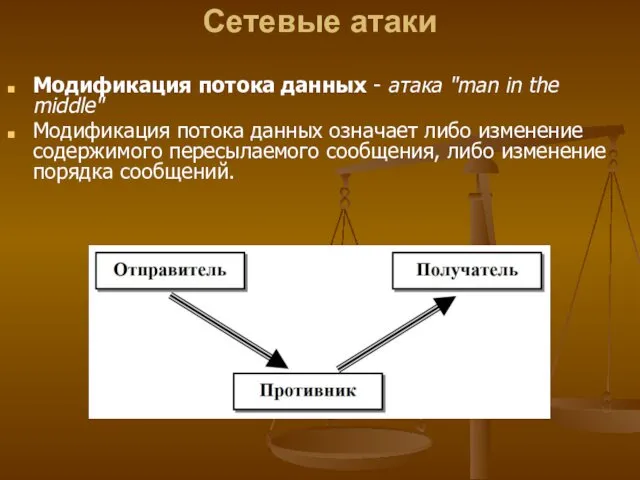

- 22. Сетевые атаки Модификация потока данных - атака "man in the middle" Модификация потока данных означает либо

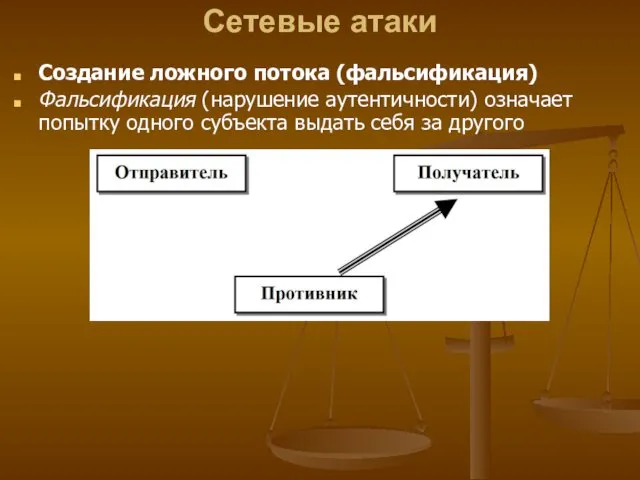

- 23. Сетевые атаки Создание ложного потока (фальсификация) Фальсификация (нарушение аутентичности) означает попытку одного субъекта выдать себя за

- 24. Сетевые атаки Повторное использование Повторное использование означает пассивный захват данных с последующей их пересылкой для получения

- 25. 3. Подходы к обеспечению информационной безопасности Для защиты АИС могут быть сформулированы следующие положения: Информационная безопасность

- 26. Подходы к обеспечению информационной безопасности Программно-технические средства защиты не должны существенно ухудшать основные функциональные характеристики АИС;

- 27. Принципы обеспечения информационной безопасности Системность; Комплексность; Непрерывность защиты; Разумная достаточность; Гибкость управления и применения; Открытость алгоритмов

- 28. Системность средств защиты информации Системность при выработке и реализации систем защиты информации предполагает определение возможных угроз

- 29. Комплексность систем защиты При решение вопросов обеспечения информационной безопасности необходимо ориентироваться на весь набор средств защиты

- 30. Непрерывность защиты Непрерывность защиты предполагает, что комплекс мероприятий по обеспечению информационной безопасности должен быть непрерывен во

- 31. Разумная достаточность Построение и обслуживание систем информационной безопасности требует определенных, подчас значительных, средств. Вместе с тем

- 32. Гибкость управления и применения Угрозы информационной безопасности многогранны и заранее не определены. Для успешного противодействия необходимо

- 33. Открытость алгоритмов и механизмов защиты Средства информационной безопасности сами могут представлять собой угрозу информационной системе или

- 34. Методы обеспечения ИБ Рассмотрим пример классификации методов, используемых для обеспечения информационной безопасности: препятствие – метод физического

- 35. Меры законодательного уровня ИБ Меры законодательного уровня обеспечивают правовую поддержку мероприятий информационной безопасности. Выделяют две группы

- 36. Правовые акты общего назначения Основной закон Российской Федерации – Конституция. Статьи Конституции закрепляют ряд прав граждан

- 37. Правовые акты общего назначения В Гражданском кодексе определяются понятия как банковская, коммерческая и служебная тайна: Ст.

- 38. В Уголовном кодексе введен раздел, посвященный преступлениям в компьютерной сфере: Ст. 272 – неправомерный доступ. Ст.

- 39. Закон «Об информации, информационных технологиях и о защите информации» Закон N 149-ФЗ (принят 27.07.2006) является одним

- 40. В законе определены задачи защиты информации такие как: обеспечение защиты информации от неправомерного доступа, уничтожения, модифицирования,

- 41. Закон «О лицензировании отдельных видов деятельности» Закон № 99-ФЗ от 4.05.2011 устанавливает требование к обязательному лицензированию

- 42. Закон «О лицензировании отдельных видов деятельности» В соответствии со статьей 1, действие данного закона не распространяется

- 43. Закон №63-ФЗ «Об электронной подписи» Федеральный закон от 10 января 2002 года N 1-ФЗ "Об электронной

- 44. Закон №63-ФЗ «Об электронной подписи» 2. Простой ЭП является ЭП, которая посредством использования кодов, паролей или

- 45. Закон №63-ФЗ «Об электронной подписи» Закон «Об электронной подписи» обеспечивает правовые условия использования электронной цифровой подписи

- 46. Основные понятия закона об ЭП электронный документ - документ, в котором информация представлена в электронно -

- 47. средства электронной подписи - аппаратные и (или) программные средства, обеспечивающие реализацию хотя бы одной; сертификат средств

- 48. Сертификат ключа электронной подписи По закону сертификат ключа подписи включает в себя: Уникальный регистрационный номер сертификата

- 49. Условия использования электронной подписи В законе определены условия равнозначности ЭП в электронных документах собственноручной подписи на

- 50. 5. Стандарты информационной безопасности, нормативные документы, регулирующие информационную деятельность в РФ и мире.

- 51. Оценочные стандарты в области информационной безопасности Оценочные стандарты направлены на классификацию информационных систем и средств защиты

- 52. Положения «Оранжевой книги» В «Оранжевой книге» определены три категории требований безопасности: Политика безопасности: Система должна поддерживать

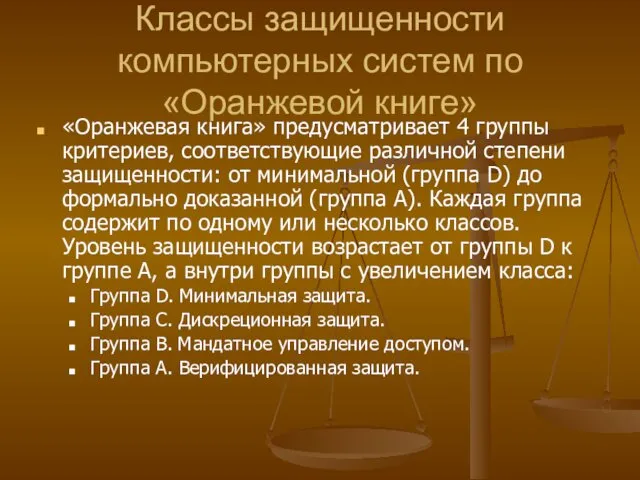

- 53. Классы защищенности компьютерных систем по «Оранжевой книге» «Оранжевая книга» предусматривает 4 группы критериев, соответствующие различной степени

- 54. Структура требований «Оранжевой книги» В Оранжевой книге вводятся три категории требований безопасности: Политика безопасности Аудит Корректность

- 55. Структура требований «Оранжевой книги» Политика безопасности Требование 1. Политика безопасности. Система должна поддерживать точно определенную политику

- 56. Структура требований «Оранжевой книги» Подотчетность Требование 3. Идентификация и аутентификация. Все объекты должны иметь универсальные идентификаторы.

- 57. Структура требований «Оранжевой книги» Гарантии (корректность) Требование 5. Контроль корректности функционирования средств защиты. Средства защиты должны

- 58. Механизмы безопасности «Оранжевой книги» Политика безопасности должна включать следующие элементы: Произвольное управление доступом – метод разграничения

- 59. Классы безопасности «Оранжевой книги» Различие между классами безопасности вычислительных систем в «Оранжевой книги» коротко может быть

- 60. Гарантированность безопасности «Оранжевая книга» рассматривает два вида гарантированности – операционная и технологическая. Операционная гарантированность относится к

- 61. Гарантированность безопасности Технологическая гарантированность относится к методам построения и сопровождения системы. Она должна охватывать весь жизненный

- 62. Руководящие документы Гостехкомиссии РФ Показатели защищенности средств вычислительной техники (СВТ) от несанкционированного доступа (НСД): В руководящих

- 63. Руководящие документы Гостехкомиссии РФ Классы защищенности автоматизированных систем: Установлено девять классов защищенности АС от НСД, распределенных

- 64. Стандарт ISO/IEC 15408 «Критерии оценки безопасности информационных технологий» Стандарт ISO/IEC 15408 является международным оценочным стандартом в

- 65. Виды требований информационной безопасности В данном стандарте введены два основных вида требований безопасности: Функциональные требования, соответствующие

- 66. Угрозы информационной безопасности Общие критерии рассматривают объект оценки в контексте некоторой среды безопасности, характеризующейся определенными условиями

- 67. Профиль защиты Одним из основных нормативных документов, определяемых в Общих критериях является профиль защиты. Профиль защиты

- 68. Функциональные требования Функциональные требования сгруппированы в Общих критериях на основе выполнения определенной роли. Всего в Общих

- 70. Скачать презентацию

Кот-ворюга. Диафильм

Кот-ворюга. Диафильм Сестринский уход при болезнях органов мочевыделительной и эндокринной систем у гериатрических пациентов

Сестринский уход при болезнях органов мочевыделительной и эндокринной систем у гериатрических пациентов Головоломка пентамино

Головоломка пентамино Бесполое размножение

Бесполое размножение Проведение промежуточной аттестации по предмету изобразительное искусство в начальных классах

Проведение промежуточной аттестации по предмету изобразительное искусство в начальных классах Презентация Гендерный подход в младшем дошкольном возрасте

Презентация Гендерный подход в младшем дошкольном возрасте Основные изменения на основании Постановления Правительства РФ №1498 от 26 декабря 2016 года

Основные изменения на основании Постановления Правительства РФ №1498 от 26 декабря 2016 года Правовое воспитание дошкольников

Правовое воспитание дошкольников Общение педагога детского сада с социальными партнерами

Общение педагога детского сада с социальными партнерами Dekalog wyjścia 20. 1-17 góra Synaj (1240-1200 p.n.ch.)

Dekalog wyjścia 20. 1-17 góra Synaj (1240-1200 p.n.ch.) Чаа-Хольский кожуун

Чаа-Хольский кожуун Закон постоянства состава

Закон постоянства состава Нормативна грошова оцінка земель населених пунктів

Нормативна грошова оцінка земель населених пунктів Розвиток повітряплавання та судноплавства

Розвиток повітряплавання та судноплавства Нагрузки и воздействия

Нагрузки и воздействия Рассказ Легкого дыхания, И.А. Бунина. Мини-размышление по сцене убийства Оленьки казачьим офицером

Рассказ Легкого дыхания, И.А. Бунина. Мини-размышление по сцене убийства Оленьки казачьим офицером Животные Арктики

Животные Арктики Байконур – главный космодром начала космической эры

Байконур – главный космодром начала космической эры Презентация на пед.совете:Причины и профилактика самовольных уходов детей.

Презентация на пед.совете:Причины и профилактика самовольных уходов детей. Содержание здоровьесберегающего сопровождения в образовательном процессе.

Содержание здоровьесберегающего сопровождения в образовательном процессе. Всеобщая декларация прав человека

Всеобщая декларация прав человека Предмет, задачи и принципы экономического анализа

Предмет, задачи и принципы экономического анализа Мир природы в стихах и сказках

Мир природы в стихах и сказках Организация рабочего места повара при приготовлении рубленых полуфабрикатов, принцип работы мясорубок

Организация рабочего места повара при приготовлении рубленых полуфабрикатов, принцип работы мясорубок Проблемы качества жизни в паллиативной медицине

Проблемы качества жизни в паллиативной медицине мастер-класс с родителями

мастер-класс с родителями Бүйрек туберкулезінің салыстырмалы диагностикасы

Бүйрек туберкулезінің салыстырмалы диагностикасы Презентация по ОРКСЭ Этикет 5 класс

Презентация по ОРКСЭ Этикет 5 класс