Содержание

- 2. Вопросы 1-5: 1. Понятия информационной безопасности, защиты информации и защищенной системы Автор: Ермакова Ксения Группа: ИТ-10-01

- 3. Понятие информационной безопасности Под информационной безопасностью понимают защищенность информации и поддерживающей инфраструктуры от случайных или преднамеренных

- 4. Информационная безопасность организации — целенаправленная деятельность ее органов и должностных лиц с использованием разрешенных сил и

- 5. Информационная безопасность государства — состояние сохранности информационных ресурсов государства и защищенности законных прав личности и общества

- 6. Понятие защиты информации Защита информации – это комплекс мероприятий, направленных на обеспечение информационной безопасности. Таким образом,

- 7. Средства защиты информации, присутствующие в настоящее время условно можно разделить на несколько групп: активные и пассивные

- 8. Понятие защищенной системы Информационной системой (или информационно-вычислительной системой) называют совокупность взаимосвязанных аппаратно-программных средств для автоматизации накопления

- 9. Защищённая информационная система — это система, реализующая информационную модель предметной области, чаще всего — какой-либо области

- 10. 2.Понятие обеспечения ИБ, задачи обеспечения ИБ, субъект обеспечения ИБ, объект обеспечения ИБ.

- 11. Понятие «обеспечение безопасности» может быть раскрыто, с одной стороны, как средство предотвращения нанесения вреда чему-нибудь или

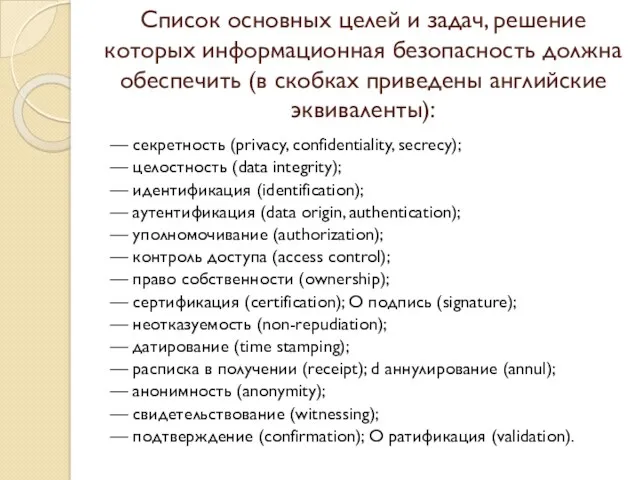

- 12. Список основных целей и задач, решение которых информационная безопасность должна обеспечить (в скобках приведены английские эквиваленты):

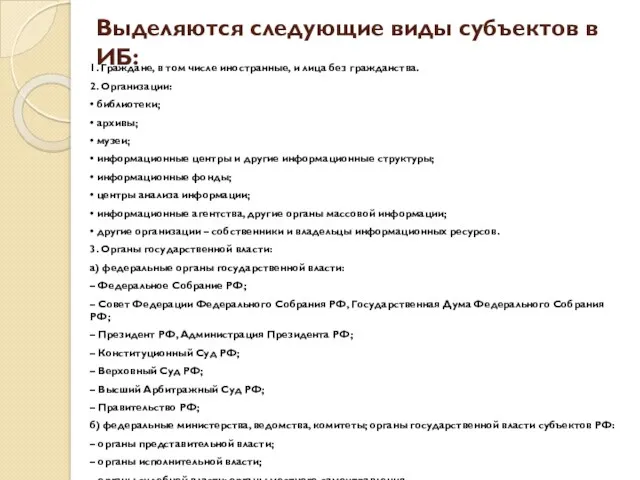

- 13. Выделяются следующие виды субъектов в ИБ: 1. Граждане, в том числе иностранные, и лица без гражданства.

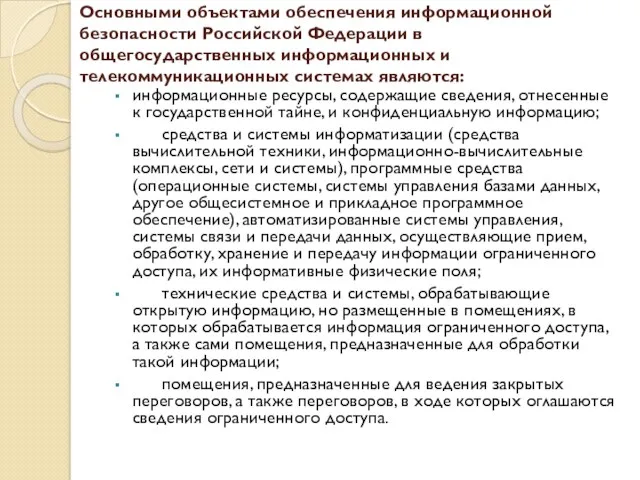

- 14. Основными объектами обеспечения информационной безопасности Российской Федерации в общегосударственных информационных и телекоммуникационных системах являются: информационные ресурсы,

- 15. 3. Актуальность вопросов ИБ и защиты информации (нужно ли защищать и зачем)

- 16. Давно известно, что информация может быть настоящим сокровищем. Именно поэтому часто много усилий затрачивается как на

- 17. И так, первая и главная причина, на которую руководитель обращает внимание, — финансовый аспект. Но она

- 18. Безусловно, никто не захочет продолжать сотрудничать с банком, если любой человек «с улицы» будет иметь доступ

- 19. 4.Понятие нарушителей(злоумышленников) ИБ, группы внешних и внутренних нарушителей, классификация по уровню возможностей нарушителей.

- 20. Под нарушителем в общем виде можно рассматривать лицо или группу лиц, которые в результате предумышленных или

- 21. Нарушитель - это лицо, предпринявшее попытку выполнения запрещенных операций (действий) по ошибке, незнанию или осознанно со

- 22. При рассмотрении нарушителей необходимо разделить их на группы по возможностям воздействия на его компоненты. Групп нарушителей

- 23. Классификация нарушителей по уровню возможностей 1) применяет методы социальной инженерии: манипуляцию, нейролингвистическое программирование, подкуп, шантаж; 2)

- 24. 5.Угрозы ИБ: понятие угрозы, классические угрозы, особенности и примеры их реализации.

- 25. Угрозы информационной безопасности Под угрозой в национальном стандарте понимается потенциальная причина инцидента, способного нанести ущерб системе

- 26. Виды угроз информационной безопасности Российской Федерации По своей общей направленности угрозы информационной безопасности Российской Федерации подразделяются

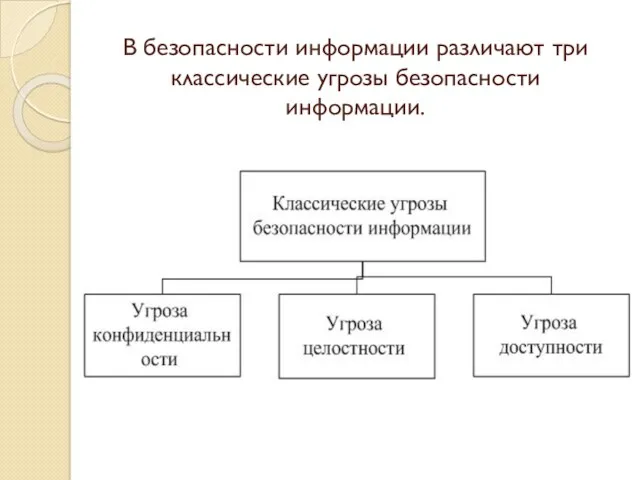

- 27. В безопасности информации различают три классические угрозы безопасности информации.

- 28. Угроза конфиденциальности состоит в нарушении установленных ограничений на доступ к информации. Угроза целостности — несанкционированное изменение

- 29. ОСНОВНЫЕ МЕТОДЫ РЕАЛИЗАЦИИ УГРОЗ ИНФОРМАЦИОННОЙ БЕЗОПАСНОСТИ К основным направлениям реализации злоумышленником информационных угроз относятся: непосредственное обращение

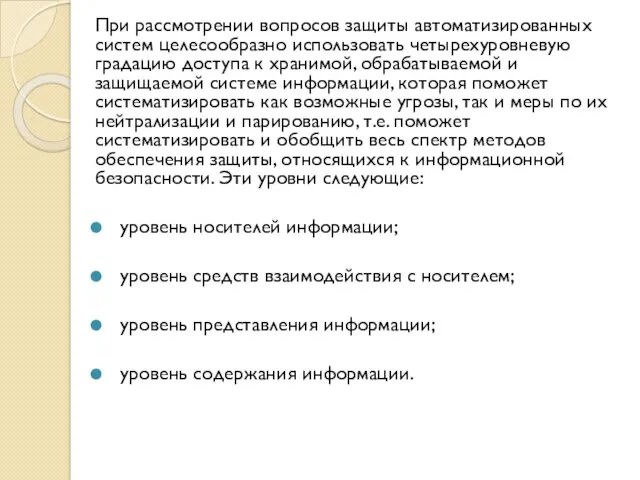

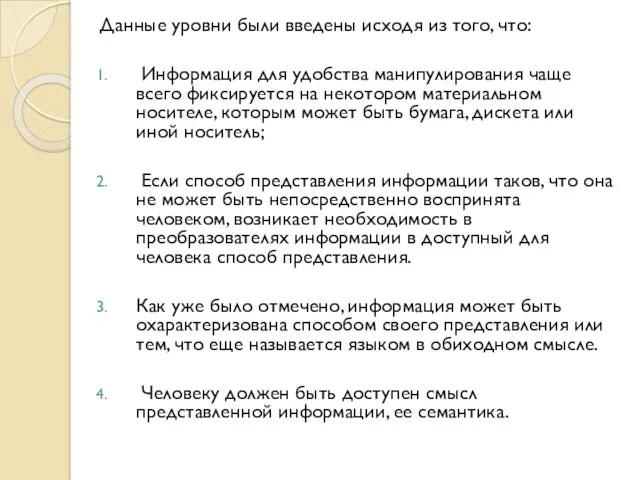

- 30. При рассмотрении вопросов защиты автоматизированных систем целесообразно использовать четырехуровневую градацию доступа к хранимой, обрабатываемой и защищаемой

- 31. Данные уровни были введены исходя из того, что: Информация для удобства манипулирования чаще всего фиксируется на

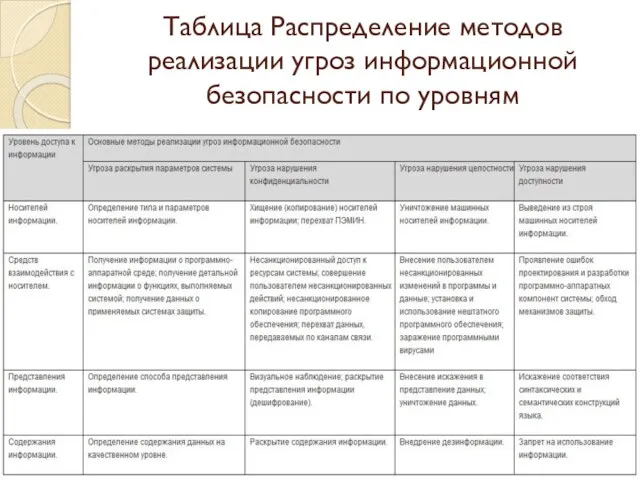

- 32. Таблица Распределение методов реализации угроз информационной безопасности по уровням

- 33. Вопрос 6, 7: Классификация видов угроз ИБ по ряду признаков Автор: Корнийчук Олег Группа: ИТ-10-01

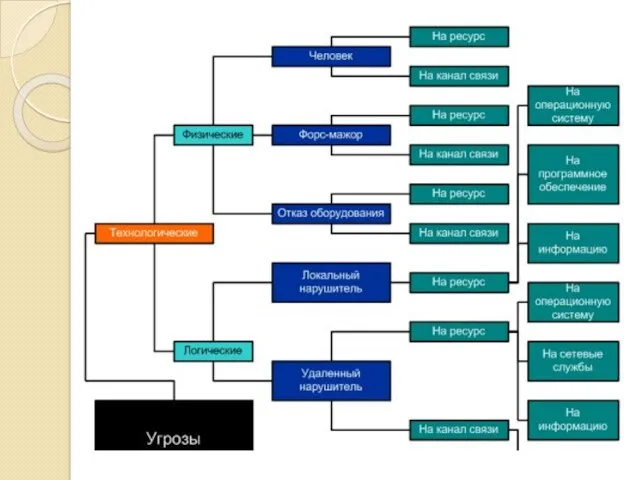

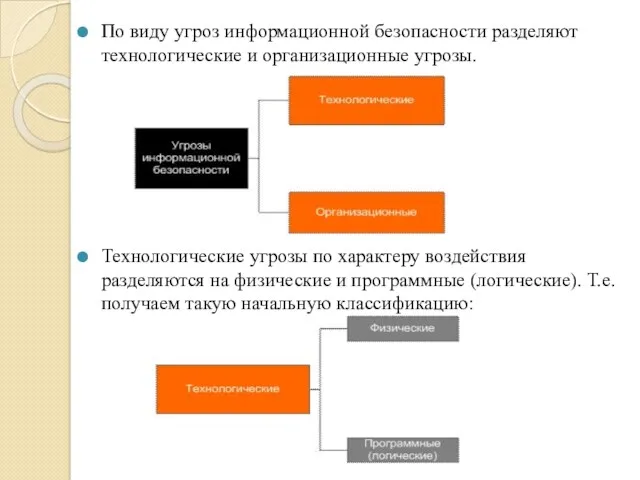

- 36. По виду угроз информационной безопасности разделяют технологические и организационные угрозы. Технологические угрозы по характеру воздействия разделяются

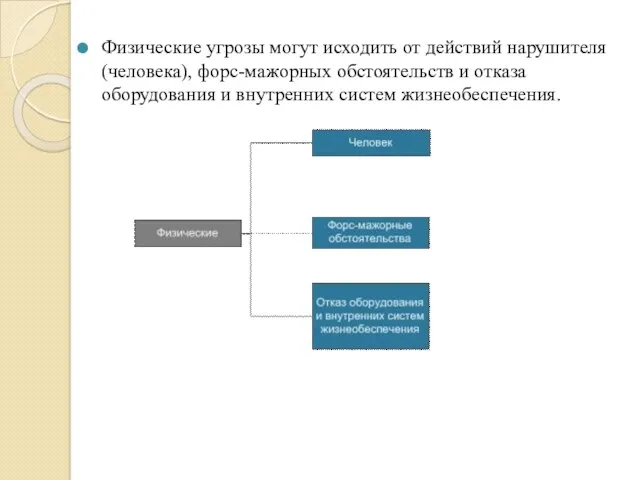

- 37. Физические угрозы могут исходить от действий нарушителя (человека), форс-мажорных обстоятельств и отказа оборудования и внутренних систем

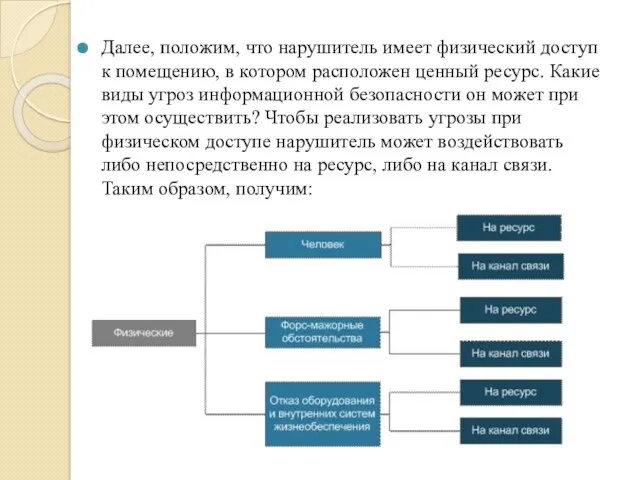

- 38. Далее, положим, что нарушитель имеет физический доступ к помещению, в котором расположен ценный ресурс. Какие виды

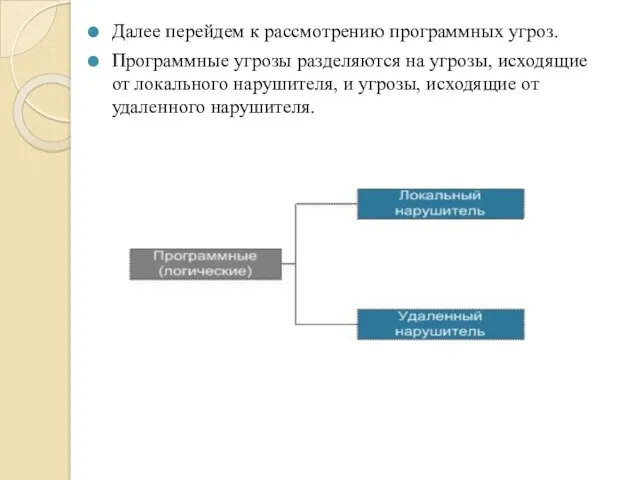

- 39. Далее перейдем к рассмотрению программных угроз. Программные угрозы разделяются на угрозы, исходящие от локального нарушителя, и

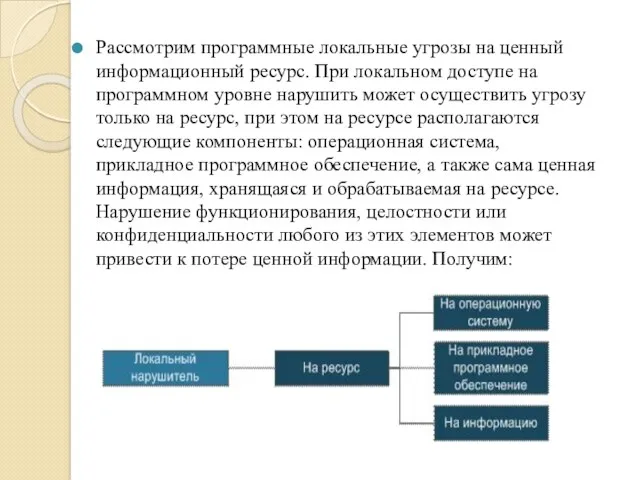

- 40. Рассмотрим программные локальные угрозы на ценный информационный ресурс. При локальном доступе на программном уровне нарушить может

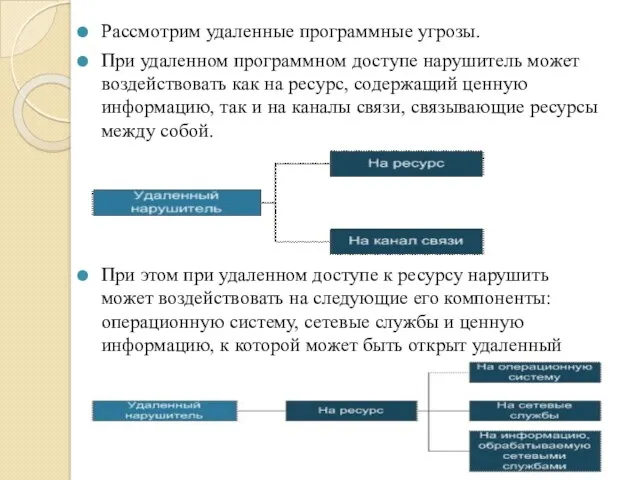

- 41. Рассмотрим удаленные программные угрозы. При удаленном программном доступе нарушитель может воздействовать как на ресурс, содержащий ценную

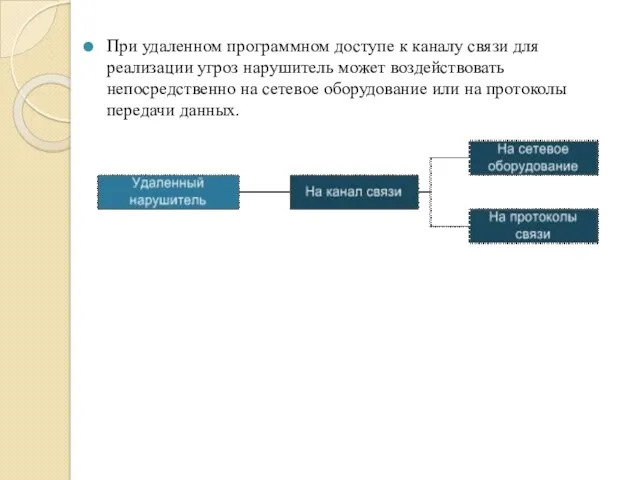

- 42. При удаленном программном доступе к каналу связи для реализации угроз нарушитель может воздействовать непосредственно на сетевое

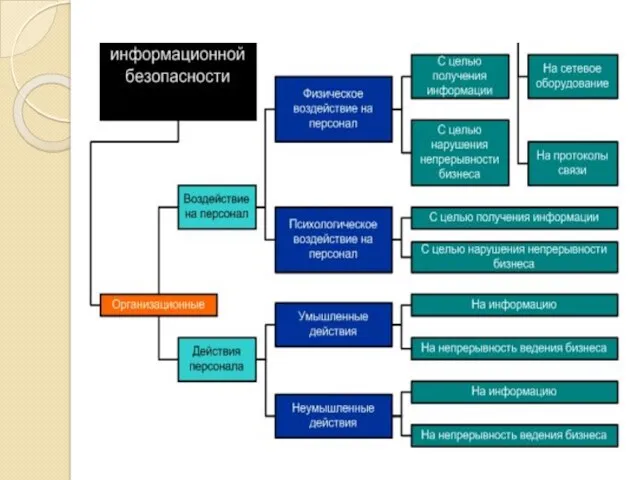

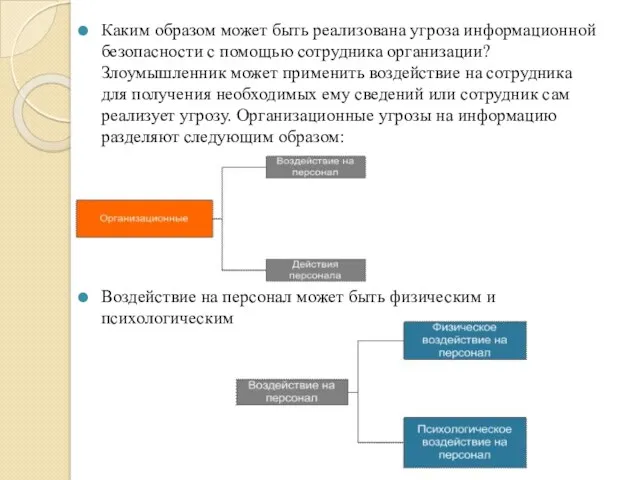

- 43. Каким образом может быть реализована угроза информационной безопасности с помощью сотрудника организации? Злоумышленник может применить воздействие

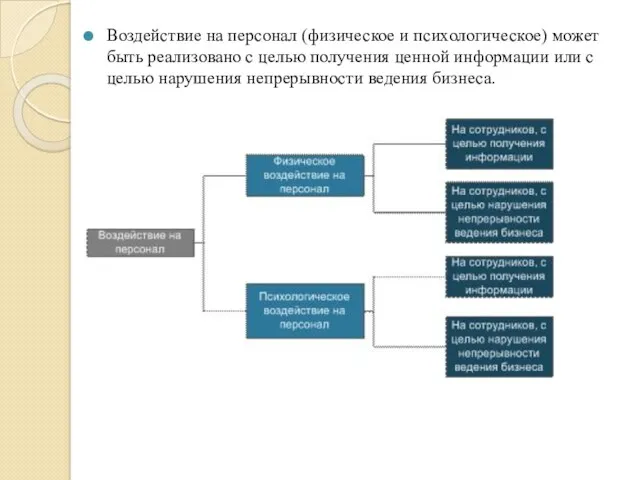

- 44. Воздействие на персонал (физическое и психологическое) может быть реализовано с целью получения ценной информации или с

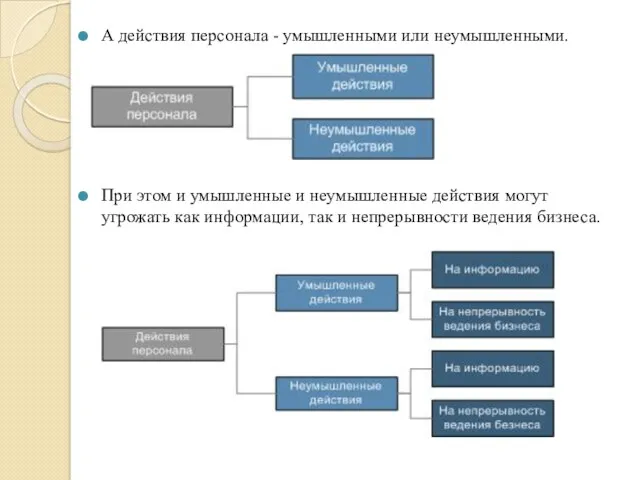

- 45. А действия персонала - умышленными или неумышленными. При этом и умышленные и неумышленные действия могут угрожать

- 46. Вопросы 8-13: Уровни информационной безопасности Автор: Артёменко Оксана Группа: ИТ-10-01

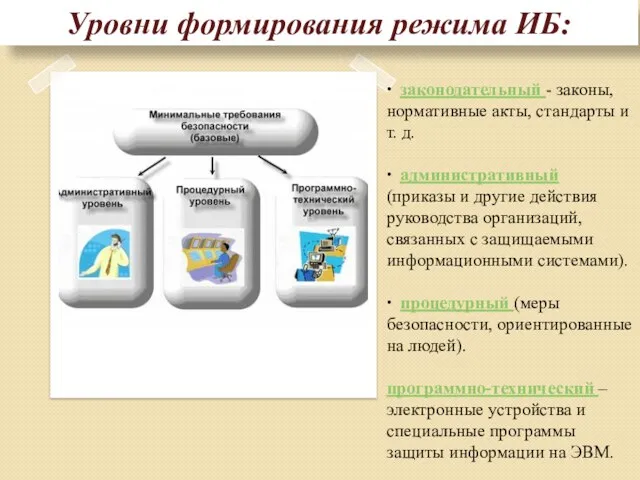

- 47. ∙ законодательный - законы, нормативные акты, стандарты и т. д. ∙ административный (приказы и другие действия

- 48. Законодательный уровень Группы мер: 1. меры ограниченной направленности, направленные на создание и поддержание в обществе негативного

- 49. Обзор российского законодательства в области информационной безопасности Правовые акты общего назначения, затрагивающие вопросы информационной безопасности Конституция

- 50. 2. Гражданский кодекс РФ: Статья 139 (информация составляет служебную или коммерческую тайну в случае, когда информация

- 51. 4. Закон «О государственной тайне» (гостайна определена как защищаемые государством сведения в области его военной, внешнеполитической,

- 52. 6. Закон «О лицензировании отдельных видов деятельности» (содержит основные определения и устанавливает перечень видов деятельности, на

- 53. Основные направления деятельности на законодательном уровне: разработка новых законов с учетом интересов всех категорий субъектов информационных

- 54. Административный уровень Меры административного уровня (т.е. меры предпринимаемые руководством организации): 1. Разработка политики безопасности; 2. Проведение

- 55. Первые два этапа обычно трактуются как выработка политики безопасности и составляют так называемый административный уровень системы

- 56. Основой мер административного уровня является политика безопасности. Под политикой безопасности понимается совокупность документированных управленческих решений, направленных

- 57. Типы (модели) политики безопасности: дискреционная мандатная ролевая Модель политики безопасности — формальное выражение политики безопасности.

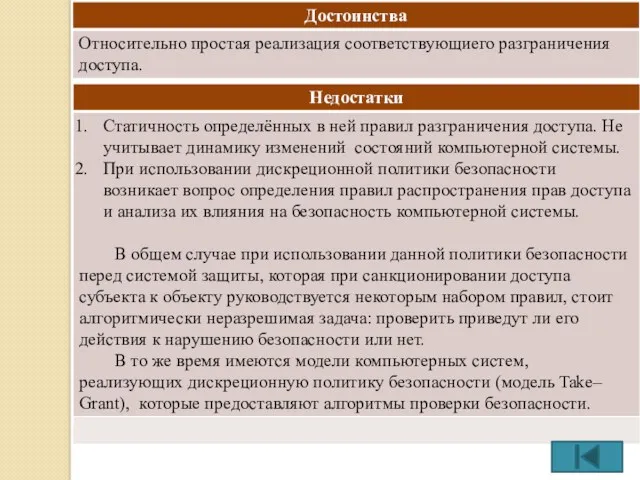

- 58. Дискреционная (дискретная) noлumuка бeзonacнocmu Основой дискреционной (дискретной) noлumuкu бeзonacнocmu является дискреционное управление доступом (Discretionary Access Control

- 59. Данная модель характеризуется разграничением доступа между поименованными субъектами и объектами. Субъект с определенным правом доступа может

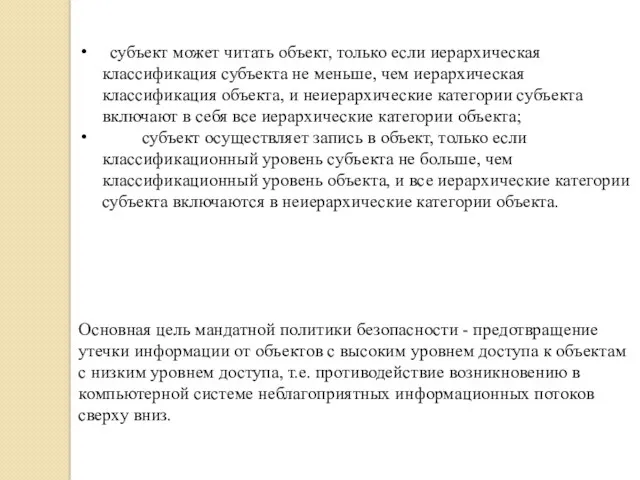

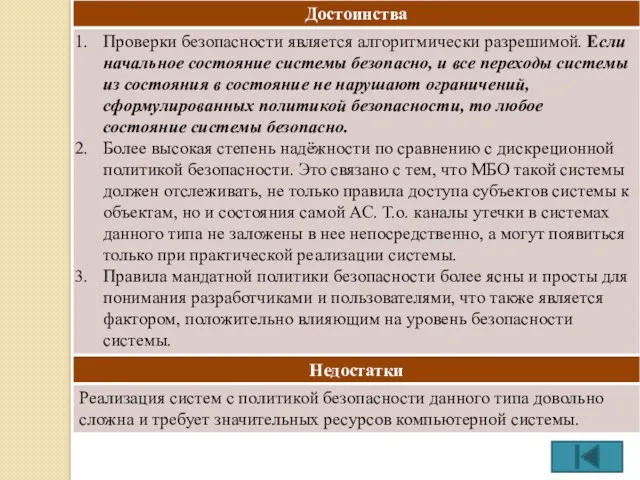

- 61. Мандатная (полномочная) политика безопасности Основу мандатной (полномочной) политики безопасности составляет мандатное управление доступом (Mandatory Access Control

- 62. Основная цель мандатной политики безопасности - предотвращение утечки информации от объектов с высоким уровнем доступа к

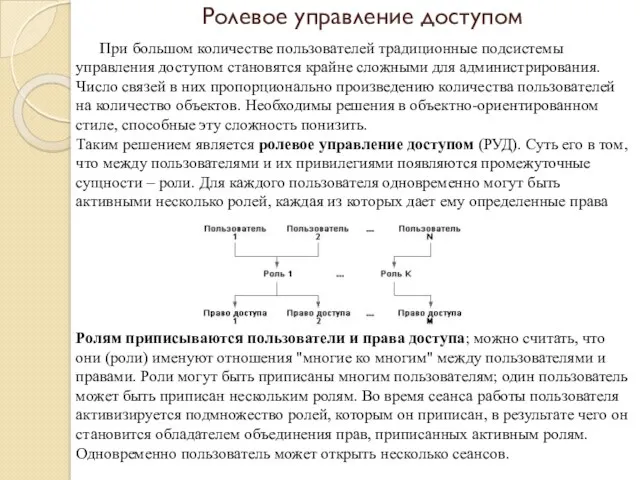

- 64. Ролевое управление доступом. Ролевое разграничение доступа является развитием политики дискреционного разграничения доступа; при этом права доступа

- 65. Процедурный уровень К процедурному уровню относятся меры безопасности, реализуемые людьми. Группы процедурных мер, направленных на обеспечение

- 66. В рамках управления персоналом в контексте информационной безопасности должно: для каждой должности существовать квалификационные требования по

- 67. Информационная безопасность ИС предприятия зависит от окружения, в котором она работает. Необходимо принимать меры для обеспечения

- 68. Меры по поддержанию работоспособности: поддержка пользователей ИС; поддержка программного обеспечения; конфигурационное управление; резервное копирование; управление носителями;

- 69. Программа информационной безопасности должна предусматривать набор оперативных мероприятий, направленных на обнаружение и нейтрализацию нарушений режима безопасности.

- 70. Планирование восстановительных работ позволяет подготовиться к авариям ИС, уменьшить ущерб от них и сохранить способность к

- 71. Программно-технический уровень Программно-технические средства защиты располагаются на следующих рубежах: Защита внешнего периметра КСПД; Защита внутренних сетевых

- 72. На программно-техническом уровне выполнение защитных функций ИС осуществляется следующими служебными сервисами обеспечения информационной безопасности: идентификация/аутентификация пользователей

- 73. контроль целостности; контроль защищенности; управление СОИБ.

- 74. Вопросы 14-19: 14. 1)Понятие авторизации, идентификации и аутентификации пользователей. 2)Парольная аутентификация, её достоинства и недостатки. 3)Биометрическая

- 75. 1)Совокупность выполнения процедур идентификации и аутентификации принято называть процедурой авторизации. Идентификация призвана каждому пользователю (группе пользователей)

- 76. 2) Достоинства: простота и привычность Недостатки: 1.возможность подобрать пароль из-за достаточно небрежного отношения большинства пользователей к

- 77. 3)Биометрия представляет собой совокупность автоматизированных методов идентификации и/или аутентификации людей на основе их физиологических и поведенческих

- 78. В общем виде работа с биометрическими данными организована следующим образом. Сначала создается и поддерживается база данных

- 79. Достоинства: пользователю гораздо удобнее предъявить себя самого, чем что-то запоминать Недостатки: 1) биометрический шаблон сравнивается не

- 80. Но главная опасность состоит в том, что любая "пробоина" для биометрии оказывается фатальной. Пароли, при всей

- 81. 15. 1) Понятие доступа к данным. и монитора безопасности. 2) Функции монитора безопасности. 3) Управление доступом,

- 82. Вопросы представления данных тесно связаны с операциями, при помощи которых эти данные обрабатываются. К числу таких

- 83. Методы поиска по дереву: Определение: Деревом называется конечное множество, состоящее из одного или более элементов, называемых

- 84. Методы хеширования: Этот метод используется тогда, когда все множество ключей заранее известно и на время обработки

- 85. Доверенная вычислительная база - это совокупность защитных механизмов ИС (включая аппаратное и программное обеспечение), отвечающих за

- 86. Монитор обращений должен обладать тремя качествами: 1)Изолированность. Необходимо предупредить возможность отслеживания работы монитора. 2)Полнота. Монитор должен

- 87. Функции монитора безопасности Целевая функция монитора безопасности – фильтрация потоков с целью обеспечения безопасности (монитор обращений,

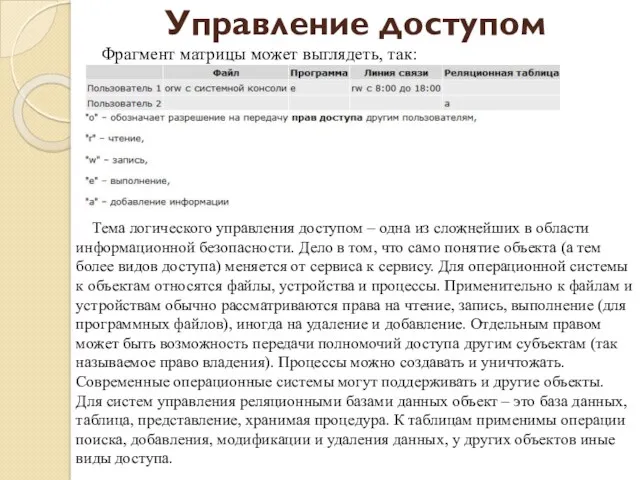

- 88. Управление доступом Логическое управление доступом – это основной механизм многопользовательских систем, призванный обеспечить конфиденциальность и целостность

- 89. Тема логического управления доступом – одна из сложнейших в области информационной безопасности. Дело в том, что

- 90. Разнообразие объектов и применимых к ним операций приводит к принципиальной децентрализации логического управления доступом. Каждый сервис

- 91. Произвольное управление доступом (называемое иногда дискреционным) - это метод разграничения доступа к объектам, основанный на учете

- 92. Принудительное (или мандатное) управление доступом основано на сопоставлении меток безопасности субъекта и объекта. Субъект может читать

- 93. Ролевое управление доступом При большом количестве пользователей традиционные подсистемы управления доступом становятся крайне сложными для администрирования.

- 94. 16. ПОНЯТИЯ ПРОТОКОЛИРОВАНИЯ, АУДИТА, ШИФРОВАНИЯ, КОНТРОЛЯ ЦЕЛОСТНОСТИ – ФУНКЦИИ И НАЗАНАЧЕНИЕ, РОЛЬ В ОБЕСПЕЧЕНИИ ИНФОРМА- ЦИОННОЙ

- 95. Под протоколированием понимается сбор и накопление информации о событиях, происходящих в информационной системе. У каждого сервиса

- 96. При протоколировании события рекомендуется записывать, по крайней мере, следующую информацию: 1)дата и время события; 2)уникальный идентификатор

- 97. Задача активного аудита – оперативно выявлять подозрительную активность и предоставлять средства для автоматического реагирования на нее.

- 98. Роль протоколирования и аудита заключается в обеспечении подотчетности являющейся в первую очередь сдерживающим средством. Если пользователи

- 99. Шифрованием называют преобразование элементов информации с помощью математической функции, после которого восстановление исходной информации становится исключительно

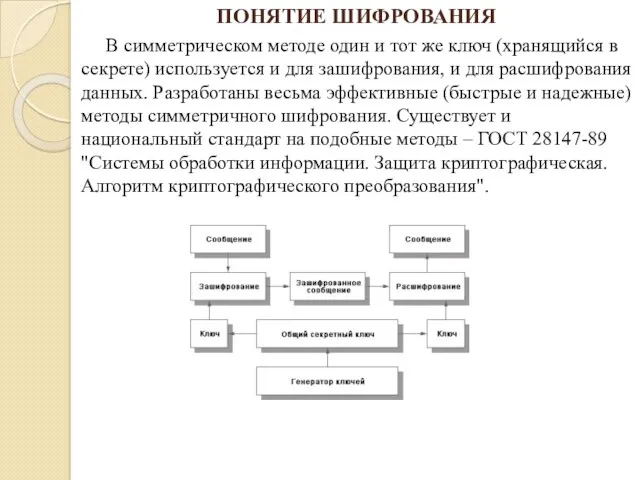

- 100. В симметрическом методе один и тот же ключ (хранящийся в секрете) используется и для зашифрования, и

- 101. Основным недостатком симметричного шифрования является то, что секретный ключ должен быть известен и отправителю, и получателю.

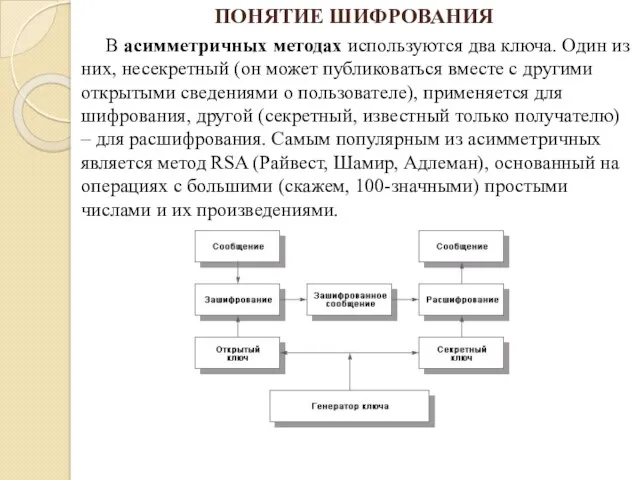

- 102. В асимметричных методах используются два ключа. Один из них, несекретный (он может публиковаться вместе с другими

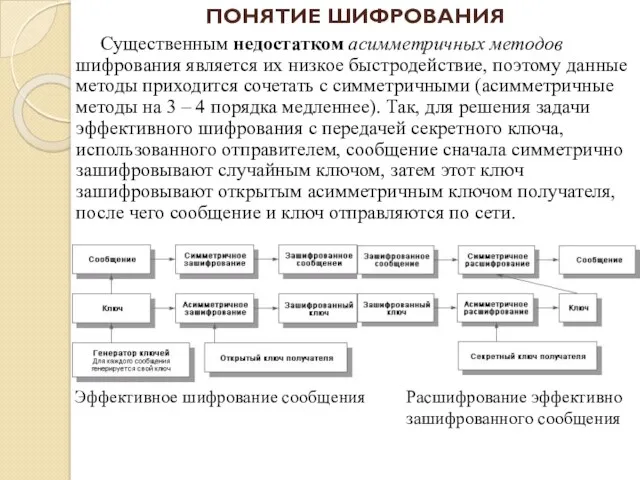

- 103. Существенным недостатком асимметричных методов шифрования является их низкое быстродействие, поэтому данные методы приходится сочетать с симметричными

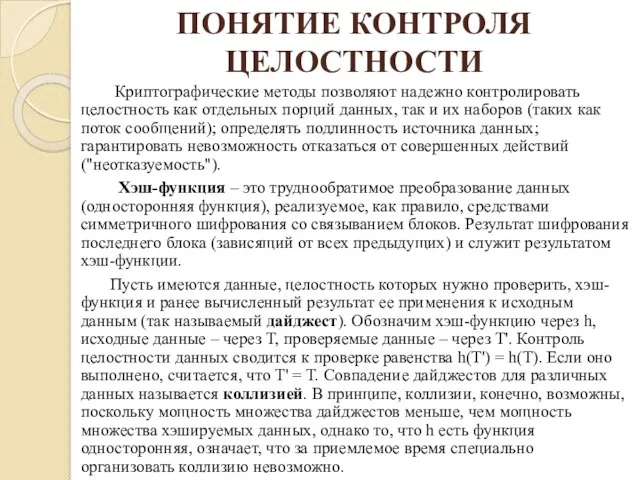

- 104. Криптографические методы позволяют надежно контролировать целостность как отдельных порций данных, так и их наборов (таких как

- 105. В современных системах контроль целостности должен распространяться не только на отдельные порции данных, аппаратные или программные

- 106. 17. Понятие ЭЛЕКТРОННОЙ ЦИФРОВОЙ ПОДПИСИ. Процедуры формированиЯ цифровой подписи.

- 107. Электронная цифровая подпись (ЭЦП) — реквизит электронного документа, предназначенный для защиты данного электронного документа от подделки,

- 108. Симметричные схемы имеют следующие преимущества: 1)Стойкость симметричных схем ЭЦП вытекает из стойкости используемых блочных шифров, 2)Если

- 109. Асимметричные схемы ЭП относятся к криптосистемам с открытым ключом. В отличие от асимметричных алгоритмов шифрования, в

- 110. При использовании асимметричных методов шифрования (и, в частности, электронной цифровой подписи) необходимо иметь гарантию подлинности пары

- 111. Цифровые сертификаты обладают следующими свойствами: 1)любой пользователь, знающий открытый ключ удостоверяющего центра, может узнать открытые ключи

- 112. 18. Понятие экранирования, межсетевые экраны и анализ защищенности – функции и назначение, роль в обеспечении информационной

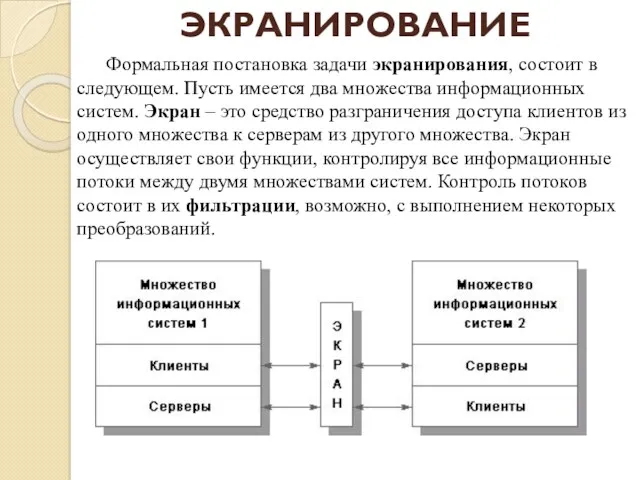

- 113. ЭКРАНИРОВАНИЕ Формальная постановка задачи экранирования, состоит в следующем. Пусть имеется два множества информационных систем. Экран –

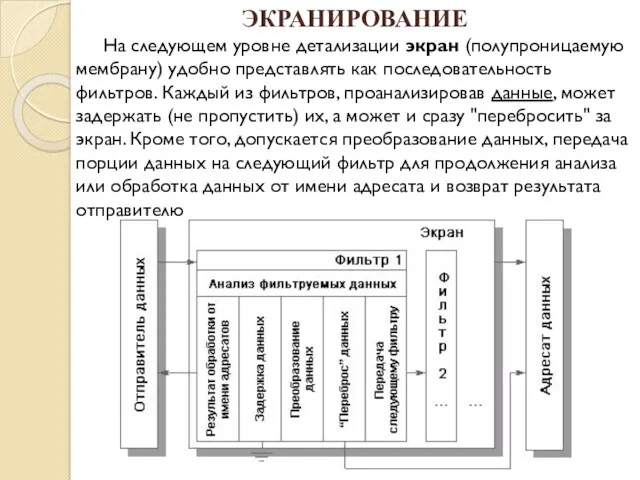

- 114. ЭКРАНИРОВАНИЕ На следующем уровне детализации экран (полупроницаемую мембрану) удобно представлять как последовательность фильтров. Каждый из фильтров,

- 115. ЭКРАНИРОВАНИЕ Помимо функций разграничения доступа, экраны осуществляют протоколирование обмена информацией. Обычно экран не является симметричным, для

- 116. МЕЖСЕТЕВЫЕ ЭКРАНЫ Межсетевой экран – комплекс аппаратных и/или программных средств, осуществляющий контроль и фильтрацию проходящих через

- 117. МЕЖСЕТЕВЫЕ ЭКРАНЫ Существуют два основных типа межсетевых экранов: межсетевые экраны прикладного уровня и межсетевые экраны с

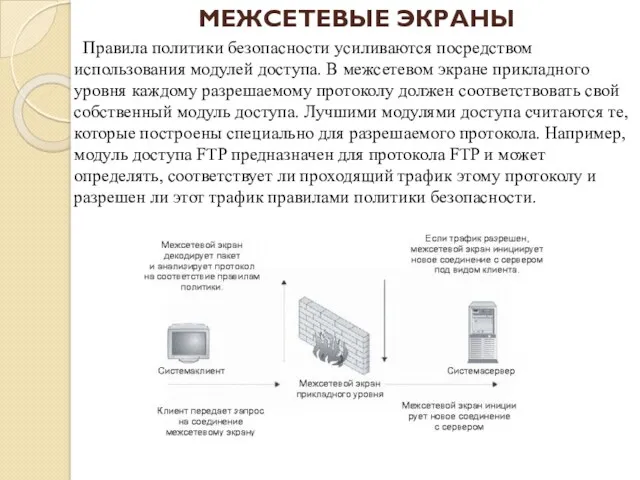

- 118. МЕЖСЕТЕВЫЕ ЭКРАНЫ Правила политики безопасности усиливаются посредством использования модулей доступа. В межсетевом экране прикладного уровня каждому

- 119. МЕЖСЕТЕВЫЕ ЭКРАНЫ Межсетевые экраны с пакетной фильтрацией могут также быть программными пакетами, базирующимися на операционных системах

- 120. МЕЖСЕТЕВЫЕ ЭКРАНЫ Рассмотрим в качестве примера последовательность установки соединения. Первый ожидаемый пакет - пакет SYN. Межсетевой

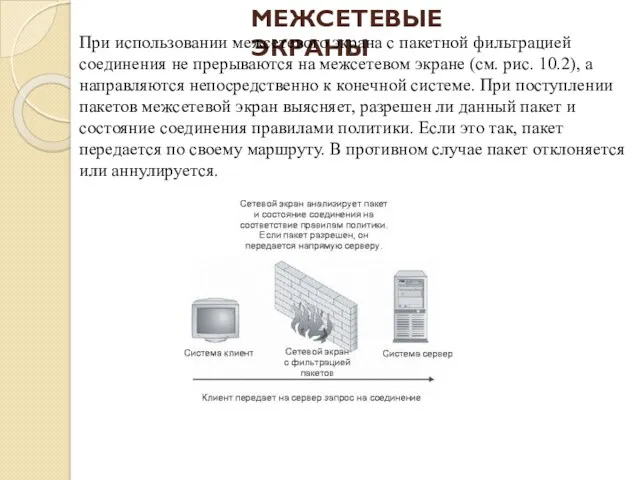

- 121. МЕЖСЕТЕВЫЕ ЭКРАНЫ При использовании межсетевого экрана с пакетной фильтрацией соединения не прерываются на межсетевом экране (см.

- 122. Производители межсетевых экранов прикладного уровня в определенный момент пришли к выводу, что необходимо разработать метод поддержки

- 123. АНАЛИЗ ЗАЩИЩЕННОСТИ Сервис анализа защищенности предназначен для выявления уязвимых мест с целью их оперативной ликвидации. Сам

- 124. АНАЛИЗ ЗАЩИЩЕННОСТИ В принципе, могут выявляться бреши самой разной природы: наличие вредоносного ПО (в частности, вирусов),

- 125. АНАЛИЗ ЗАЩИЩЕННОСТИ Контроль, обеспечиваемый системами анализа защищенности, носит реактивный, запаздывающий характер, он не защищает от новых

- 126. 19. Обеспечение высокой доступности, туннелированные и управление – функции и назначение, роль в обеспечении информационной безопасности.

- 127. Доступность системы в общем случае достигается за счет применения трех групп мер, направленных на повышение: 1)БЕЗОТКАЗНОСТИ

- 128. ОБЕСПЕЧЕНИЕ ВЫСОКОЙ ДОСТУПНОСТИ ОБЕСПЕЧЕНИЕ БЕЗОТКАЗНОСТИ: 1)Проактивное управление, базируещееся на постоянном сборе и анализе информации о функционировании

- 129. ОБЕСПЕЧЕНИЕ ВЫСОКОЙ ДОСТУПНОСТИ 3)Централизованное резервное копирование, в том числе для клиентским рабочих мест, проводимое в соответствии

- 130. ОБЕСПЕЧЕНИЕ ОТКАЗОУСТОЙЧИВОСТИ: ОБЕСПЕЧЕНИЕ ВЫСОКОЙ ДОСТУПНОСТИ Основным средством повышения "живучести" является внесение избыточности в конфигурацию аппаратных и

- 131. ОБЕСПЕЧЕНИЕ ВЫСОКОЙ ДОСТУПНОСТИ Выделяют следующие классы тиражирования (резервирования): Симметричное/асимметричное. Тиражирование называется симметричным, если все серверы, предоставляющие

- 132. Асимметричное тиражирование теоретически проще симметричного, поэтому целесообразно выбрать асимметрию. Труднее всего выбрать между синхронным и асинхронным

- 133. Асинхронное тиражирование может производиться на сервер, работающий в режиме "горячего" резерва, возможно, даже обслуживающего часть пользовательских

- 134. Меры по обеспечению обслуживаемости направлены на снижение сроков диагностирования и устранения отказов и их последствий. Для

- 135. ОБЕСПЕЧЕНИЕ ВЫСОКОЙ ДОСТУПНОСТИ Возможность программирования реакции на отказ также повышает обслуживаемость систем. Каждая организация может выбрать

- 136. ТУННЕЛИРОВАНИЕ Туннелирование следует рассматривать как самостоятельный сервис безопасности. Его суть состоит в том, чтобы "упаковать" передаваемую

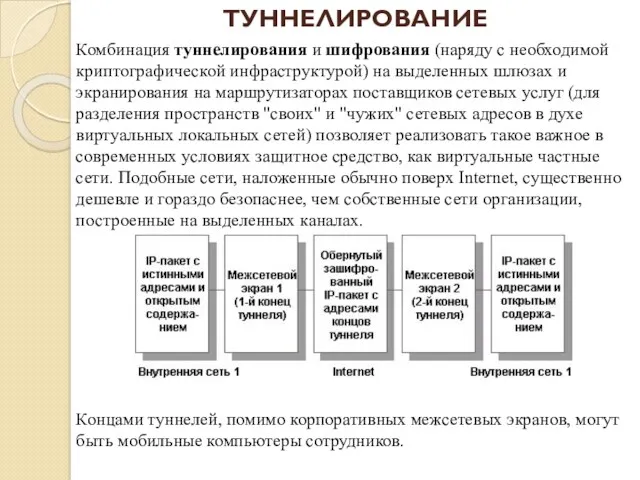

- 137. Комбинация туннелирования и шифрования (наряду с необходимой криптографической инфраструктурой) на выделенных шлюзах и экранирования на маршрутизаторах

- 138. УПРАВЛЕНИЕ Управление – интегрирующая оболочка информационных сервисов и сервисов безопасности (в том числе средств обеспечения высокой

- 139. УПРАВЛЕНИЕ Пять функциональных областей управления: 1) управление конфигурацией (установка параметров для нормального функционирования, запуск и остановка

- 140. УПРАВЛЕНИЕ Системы управления распределенными ИС строятся в архитектуре менеджер/агент. Агент (как программная модель управляемого объекта) выполняет

- 141. К числу концептуально важных можно отнести понятие "проактивного", то есть упреждающего управления. Упреждающее управление основано на

- 142. Каркас как самостоятельный продукт необходим для достижения по крайней мере следующих целей: 1)сглаживание разнородности управляемых информационных

- 143. Вопросы 20-22: 20.Понятие атаки на систему информационной безопасности. Классификация основных видов атак (локальные атаки, удаленные атаки,

- 144. 20.Понятие атаки на систему информационной безопасности. Классификация основных видов атак (локальные атаки, удаленные атаки, атаки на

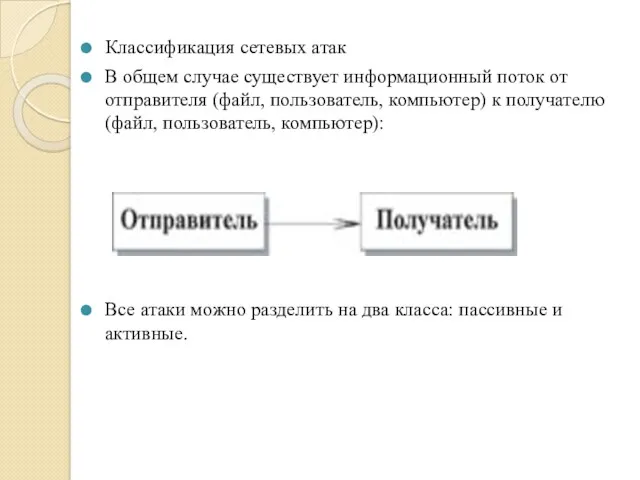

- 145. Классификация сетевых атак В общем случае существует информационный поток от отправителя (файл, пользователь, компьютер) к получателю

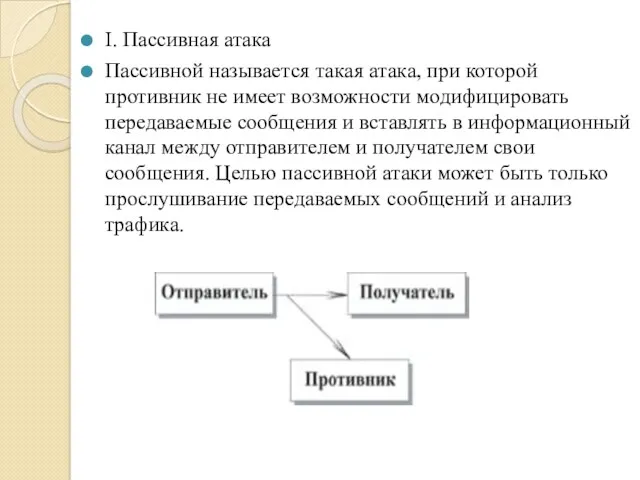

- 146. I. Пассивная атака Пассивной называется такая атака, при которой противник не имеет возможности модифицировать передаваемые сообщения

- 147. II. Активная атака Активной называется такая атака, при которой противник имеет возможность модифицировать передаваемые сообщения и

- 148. Модификация потока данных - атака "man in the middle" Модификация потока данных означает либо изменение содержимого

- 149. Повторное использование Повторное использование означает пассивный захват данных с последующей их пересылкой для получения несанкционированного доступа

- 150. Вирус - программа, обладающая способностью к самовоспроизведению. Такая способность является единственным средством, присущим всем типам вирусов.

- 151. В зависимости от среды обитания вирусы можно разделить на сетевые, файловые, загрузочные и файлово-загрузочные. Сетевые вирусы

- 152. По степени воздействия вирусы можно разделить на следующие виды: неопасные, не мешающие работе компьютера, но уменьшающие

- 153. Методы борьбы с вирусами Способы противодействия компьютерным вирусам можно разделить на несколько групп: профилактика вирусного заражения

- 154. “Ложное срабатывание” (False positive) — детектирование вируса в незараженном объекте (файле, секторе или системной памяти). Обратный

- 155. Классификация Антивирусов Сканеры Принцип работы антивирусных сканеров основан на проверке файлов, секторов и системной памяти и

- 156. CRC-сканеры Принцип работы CRC-сканеров основан на подсчете CRC-сумм (контрольных сумм) для присутствующих на диске файлов/системных секторов.

- 157. Блокировщики Антивирусные блокировщики — это резидентные программы, перехватывающие “вирусо-опасные” ситуации и сообщающие об этом пользователю. К

- 158. Иммунизаторы Иммунизаторы делятся на два типа: иммунизаторы, сообщающие о заражении, и иммунизаторы, блокирующие заражение каким-либо типом

- 159. Система информационной безопасности - это функционирующая как единое целое совокупность организаций, используемых этими организациями в своей

- 160. Цели : централизация управления и контроль над всеми службами и системами информационной безопасности, гибкое распределение уровней

- 162. Скачать презентацию

Передающее оборудование глобальных сетей

Передающее оборудование глобальных сетей Обчислювальні машини XIX сторіччя

Обчислювальні машини XIX сторіччя Advanced Vector Extensions (AVX) instruction set architecture

Advanced Vector Extensions (AVX) instruction set architecture Моделирование на графах

Моделирование на графах Использование электронной почты для организации электронного документооборота

Использование электронной почты для организации электронного документооборота Арифметический сопроцессор

Арифметический сопроцессор Standard ML (SML). Marley аlford CMSC 305

Standard ML (SML). Marley аlford CMSC 305 Putting your page to the Web

Putting your page to the Web Электронный издания в РУДН. Электронные книги и их отличия от печатных

Электронный издания в РУДН. Электронные книги и их отличия от печатных Информационные угрозы

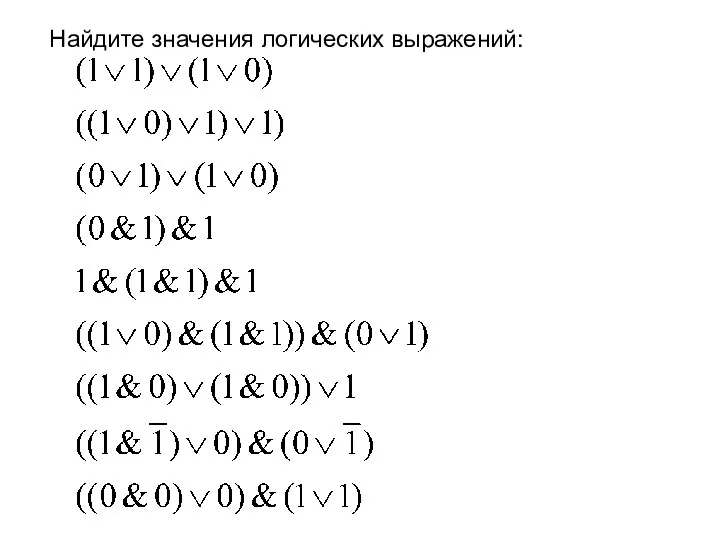

Информационные угрозы Логические задачи

Логические задачи Система управления базами данных

Система управления базами данных Модели данных. Реляционная модель данных (лекция 6)

Модели данных. Реляционная модель данных (лекция 6) Информационные системы

Информационные системы Registry editor. Handler teams

Registry editor. Handler teams Информационные технологии в образовании

Информационные технологии в образовании Об оказании АО Корпорация МСП услуг по регистрации на Портале Бизнес-навигатора МСП через МФЦ

Об оказании АО Корпорация МСП услуг по регистрации на Портале Бизнес-навигатора МСП через МФЦ Відповіді на питання до курсу “Операційні системи”

Відповіді на питання до курсу “Операційні системи” Inter-Process Communication (IPC). Межпроцессное взаимодействие

Inter-Process Communication (IPC). Межпроцессное взаимодействие Использование функций. Функции без аргументов (параметров)

Использование функций. Функции без аргументов (параметров) Продвижение сайтов в поисковых системах

Продвижение сайтов в поисковых системах База данных и СУБД

База данных и СУБД Реляционная модель данных

Реляционная модель данных Queue

Queue Бизнес в Instagram

Бизнес в Instagram Экономическая кибернетика: Введение в программирование на R

Экономическая кибернетика: Введение в программирование на R Переменная. Использование переменной

Переменная. Использование переменной История развития вычислительной техники

История развития вычислительной техники