Содержание

- 2. ПОНЯТИЕ ЭЛЕКТРОННОЙ ЦИФРОВОЙ ПОДПИСИ (ЭЦП) ЭЦП – это криптографическое средство, которое позволяет удостовериться в отсутствие искажений

- 3. ПОНЯТИЕ ЭЛЕКТРОННОЙ ЦИФРОВОЙ ПОДПИСИ (ЭЦП) Электронная цифровая подпись – информация в электронной форме, которая присоединена к

- 4. ПОНЯТИЕ ЭЛЕКТРОННОЙ ЦИФРОВОЙ ПОДПИСИ (ЭЦП) Электронная подпись (ЭП) – это особый реквизит документа, который позволяет установить

- 5. ОБЛАСТЬ ПРИМЕНЕНИЯ ЭЦП

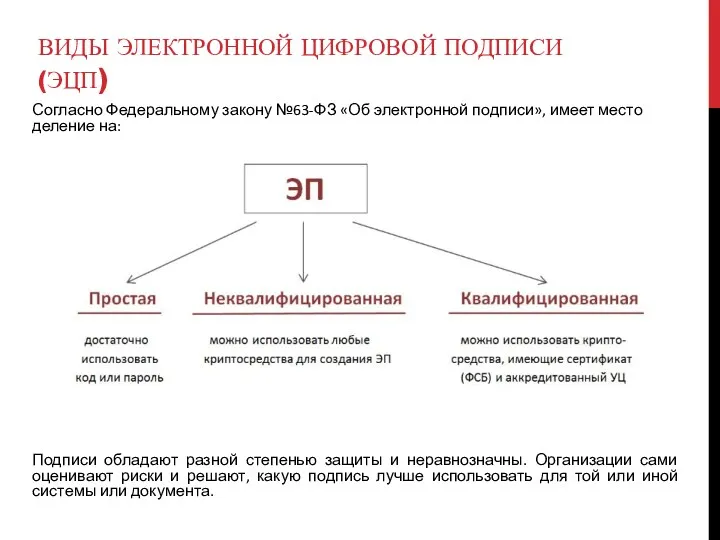

- 6. ВИДЫ ЭЛЕКТРОННОЙ ЦИФРОВОЙ ПОДПИСИ (ЭЦП) Согласно Федеральному закону №63-ФЗ «Об электронной подписи», имеет место деление на:

- 7. ВИДЫ ЭЛЕКТРОННОЙ ЦИФРОВОЙ ПОДПИСИ (ЭЦП)

- 8. ВИДЫ ЭЛЕКТРОННОЙ ЦИФРОВОЙ ПОДПИСИ (ЭЦП) Простая электронная подпись посредством использования кодов, паролей или иных средств подтверждает

- 9. ПРОСТАЯ ЭЦП Случается, что пользователь в течение дня несколько раз использует простую ЭП, не осознавая этого.

- 10. НЕКВАЛИФИЦИРОВАННАЯ ЭЦП это электронная подпись, которая: 1) получена в результате криптографического преобразования информации с использованием ключа

- 11. КВАЛИФИЦИРОВАННАЯ ЭЦП это электронная подпись, которая соответствует всем признакам неквалифицированной электронной подписи и следующим дополнительным признакам:

- 12. ПРИЗНАНИЕ КВАЛИФИЦИРОВАННОЙ ЭЦП Квалифицированная электронная подпись признается действительной до тех пор, пока решением суда не установлено

- 13. ПРИЗНАНИЕ КВАЛИФИЦИРОВАННОЙ ЭЦП Для того чтобы электронный документ считался подписанным простой электронной подписью необходимо выполнение в

- 14. ЭЦП ОБЕСПЕЧИВАЕТ - Удостоверение источника документа. В зависимости от деталей определения «документа» могут быть подписаны такие

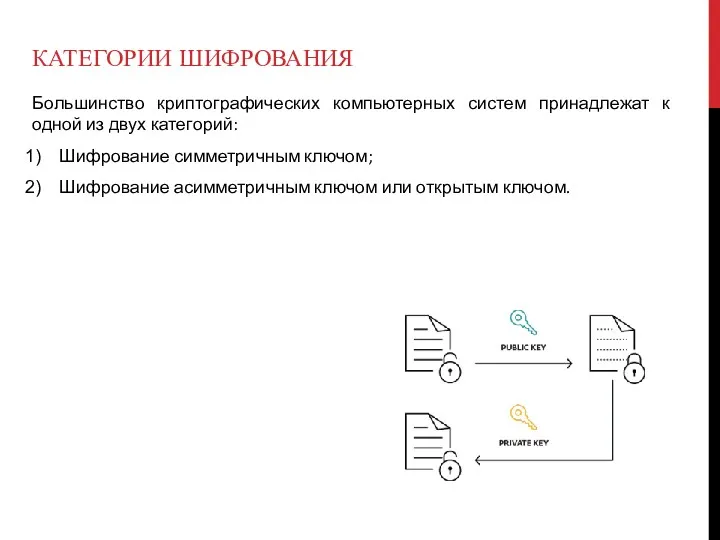

- 15. КАТЕГОРИИ ШИФРОВАНИЯ Большинство криптографических компьютерных систем принадлежат к одной из двух категорий: Шифрование симметричным ключом; Шифрование

- 16. ШИФРОВАНИЕ СИММЕТРИЧНЫМ КЛЮЧОМ Симметричное шифрование - метод, при котором шифрование и дешифрация сообщения производится при помощи

- 17. ШИФРОВАНИЕ СИММЕТРИЧНЫМ КЛЮЧОМ Слабым местом симметричного шифрования является ключ шифрования, точнее его доставка до адресата. Если

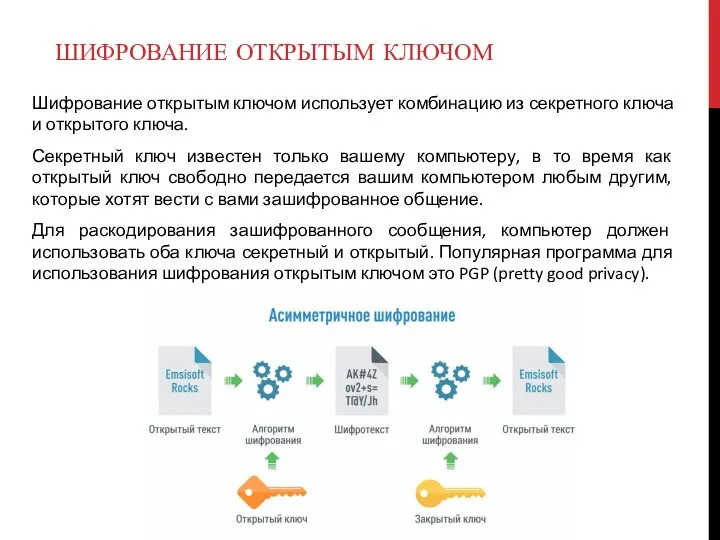

- 18. ШИФРОВАНИЕ ОТКРЫТЫМ КЛЮЧОМ Шифрование открытым ключом использует комбинацию из секретного ключа и открытого ключа. Секретный ключ

- 19. ШИФРОВАНИЕ ОТКРЫТЫМ КЛЮЧОМ Механизм действия такой: 1. адресат отправляет ОТКРЫТЫЙ ключ отправителю; 2. отправитель кодирует сообщение

- 20. СОЧЕТАНИЕ ОТКРЫТЫХ И СИММЕТРИЧНЫХ КЛЮЧЕЙ При соединении двух компьютеров, одна машина создает симметричный ключ и отправляет

- 21. ХЕШ-ФУНКЦИИ Реализация схемы ЭЦП связана с вычислением хэш-функции (дайджеста) данных, которая представляет собой уникальное число, полученное

- 22. ХЕШ-ФУНКЦИИ Схема проверки (верификации) ЭЦП, осуществляемая получателем, сообщения состоит из следующих этапов. На первом из них

- 23. ХЕШ-ФУНКЦИИ Ключ, который используется при шифровании открытым ключом основывается на значении хеш-функции. Это значение, которое высчитывается

- 24. ИСПОЛЬЗОВАНИЕ ЭЦП ПОЗВОЛЯЕТ значительно сократить время, затрачиваемое на оформление сделки и обмен документацией; усовершенствовать и удешевить

- 25. ЦИФРОВОЙ СЕРТИФИКАТ В соответствии с Федеральным законом 63 - ФЗ «Об Электронно-цифровой подписи» цифровой сертификат содержит

- 26. ИДЕНТИФИКАЦИЯ Идентификация используется для проверки того, что информация или данные поступают к вам от доверенного источника

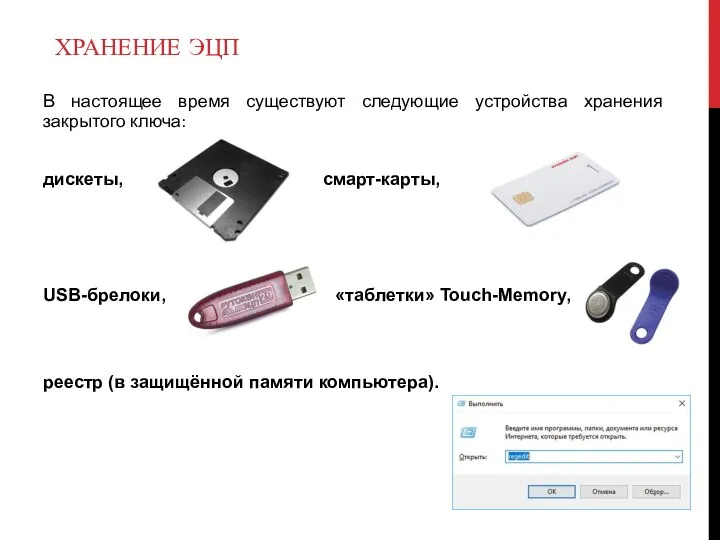

- 27. ХРАНЕНИЕ ЭЦП В настоящее время существуют следующие устройства хранения закрытого ключа: дискеты, смарт-карты, USB-брелоки, «таблетки» Touch-Memory,

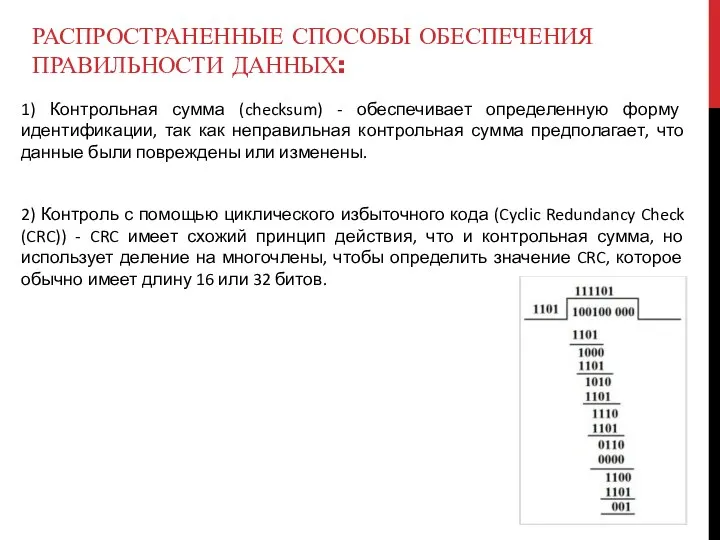

- 28. РАСПРОСТРАНЕННЫЕ СПОСОБЫ ОБЕСПЕЧЕНИЯ ПРАВИЛЬНОСТИ ДАННЫХ: 1) Контрольная сумма (checksum) - обеспечивает определенную форму идентификации, так как

- 29. УСЛОВИЯ ИСПОЛЬЗОВАНИЯ ЭЦП В ЭЛЕКТРОННЫХ ДОКУМЕНТАХ: 1) Средства создания подписи признаются надежными; 2) Сама ЭЦП признается

- 30. ОБЛАДАТЕЛЬ ЭЦП Владельцем сертификата ключа подписи (обладателем ЭЦП) является физическое лицо, на имя которого удостоверяющим центром

- 31. КТО ВЫДАЕТ ЭЦП? Регулированием применения ЭЦП занимается уполномоченный федеральный орган. Его функции включают: - создание головного

- 32. УДОСТОВЕРЯЮЩИЙ ЦЕНТР Удостоверяющий центр — юридическое лицо, индивидуальный предприниматель либо государственный орган или орган местного самоуправления,

- 33. УДОСТОВЕРЯЮЩИЙ ЦЕНТР Работа УЦ лежит на пересечении юриспруденции, информационной безопасности и IT-технологий. В обязанности УЦ входят

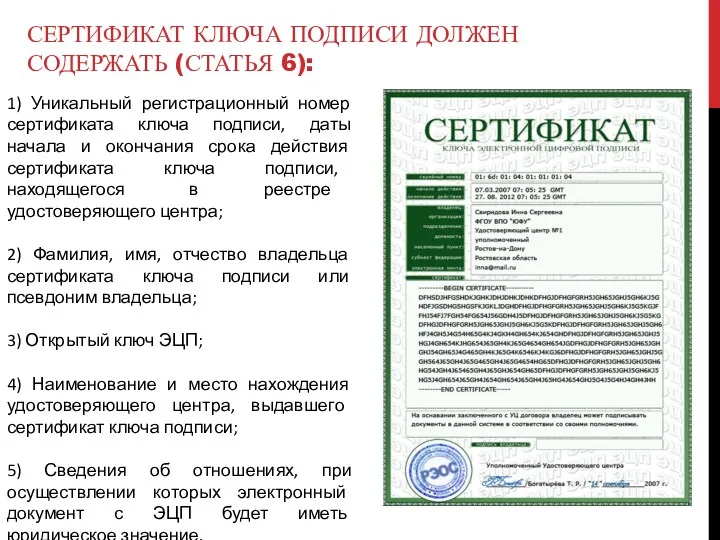

- 34. СЕРТИФИКАТ КЛЮЧА ПОДПИСИ ДОЛЖЕН СОДЕРЖАТЬ (СТАТЬЯ 6): 1) Уникальный регистрационный номер сертификата ключа подписи, даты начала

- 35. УДОСТОВЕРЯЮЩИЙ ЦЕНТР, ВЫДАВШИЙ СЕРТИФИКАТ КЛЮЧА ПОДПИСИ, ОБЯЗАН АННУЛИРОВАТЬ ЕГО (СТАТЬЯ 14 ФЕДЕРАЛЬНОГО ЗАКОНА): 1) По истечении

- 36. - Атака с использованием открытого ключа. Криптоаналитик обладает только открытым ключом. - Атака на основе известных

- 37. Самой «опасной» атакой является адаптивная атака на основе выбранных сообщений, и при анализе алгоритмов ЭП на

- 38. Подделка документа (коллизия первого рода) Злоумышленник может попытаться подобрать документ к данной подписи, чтобы подпись к

- 39. Получение двух документов с одинаковой подписью (коллизия второго рода) Куда более вероятна атака второго рода. В

- 40. Социальные атаки Социальные атаки направлены не на взлом алгоритмов цифровой подписи, а на манипуляции с открытым

- 41. Крипто – Про Актив Инфотекс Аладдин РД Цифровые технологии Крипто Ком Сигнал КОМ ВЕДУЩИЕ ПРОИЗВОДИТЕЛИ КРИПТОСРЕДСТВ

- 43. Скачать презентацию

Локальные и глобальные сети ЭВМ

Локальные и глобальные сети ЭВМ Набор и редактирование текста

Набор и редактирование текста Основы СУБД в ACCESS

Основы СУБД в ACCESS Interpreter- is a professional specialist participating in the conversation and in all activities

Interpreter- is a professional specialist participating in the conversation and in all activities Презентация по математике

Презентация по математике Присоединение Крыма к Российской Федерации: контент-анализ российских печатных СМИ

Присоединение Крыма к Российской Федерации: контент-анализ российских печатных СМИ Онлайн-марафон Ты больше, чем ты думаешь

Онлайн-марафон Ты больше, чем ты думаешь Автоматизация блока выделения изопентановой фракции. Топливное производство

Автоматизация блока выделения изопентановой фракции. Топливное производство Контроль пропускної здатності корпоративної комп'ютерної мережі засобами NMS моделі ISO

Контроль пропускної здатності корпоративної комп'ютерної мережі засобами NMS моделі ISO Школьная медиатека. Перспективы развития библиотек в школах России

Школьная медиатека. Перспективы развития библиотек в школах России Архитектура базы данных

Архитектура базы данных СУБД

СУБД Кодирование звуковой информации

Кодирование звуковой информации Алгоритм доклада на защиту городских медицинских округов в муниципальных образованиях МОДЕЛЬ ГОРОД

Алгоритм доклада на защиту городских медицинских округов в муниципальных образованиях МОДЕЛЬ ГОРОД Электронные таблицы. Обработка числовой информации в электронных таблицах. Информатика. 9 класс

Электронные таблицы. Обработка числовой информации в электронных таблицах. Информатика. 9 класс Технологии проектирования компьютерных систем. Формы имен. (Лекция 5)

Технологии проектирования компьютерных систем. Формы имен. (Лекция 5) Регистр

Регистр Мобильные сети GSM. (Лекция 11)

Мобильные сети GSM. (Лекция 11) Изображения и формы в HTML. (Тема 5)

Изображения и формы в HTML. (Тема 5) Базы данных. Основные понятия

Базы данных. Основные понятия Cluster analysis. (Lecture 6-8)

Cluster analysis. (Lecture 6-8) История Вконтакте

История Вконтакте Введение в анализ данных

Введение в анализ данных Объектно-ориентированное программирование как инструмент для моделирования транспортных процессов

Объектно-ориентированное программирование как инструмент для моделирования транспортных процессов Набор. Правила набора

Набор. Правила набора Файловые архивы

Файловые архивы Информационное общество его информационные ресурсы

Информационное общество его информационные ресурсы Programmalaşdyrma diliniň grafiki mümkinçilikleri (nokat, kesim, töwerek, gönüburçluk)

Programmalaşdyrma diliniň grafiki mümkinçilikleri (nokat, kesim, töwerek, gönüburçluk)