Содержание

- 2. Определение Электронной цифровой подписи «электронная подпись — информация в электронной форме, которая присоединена к другой информации

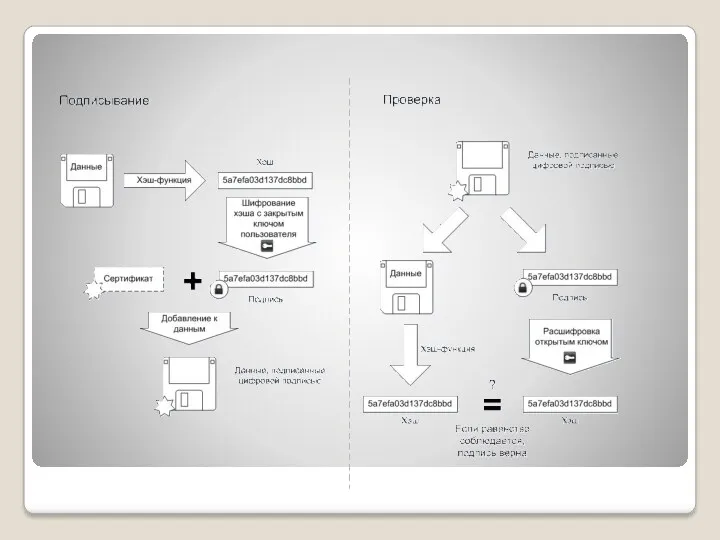

- 3. Порядок подписания электронного документа

- 4. Основные определения ЭЦП – реквизит эл. документа, защищенный от подделки, полученный в результате криптографического* преобразования информации

- 5. ЭЦП обеспечивает следующие функции: Контроль целостности передаваемого документа Защиту от изменений (подделки) документа Невозможность отказа от

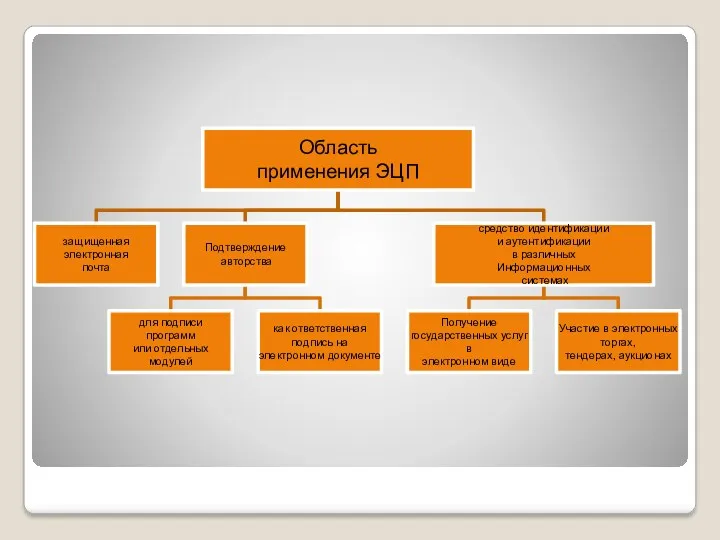

- 7. Сфера применения ЭЦП Таможенное декларирование товаров и услуг Электронная регистрация сделок по объектам недвижимости. Использование в

- 8. ВИДЫ ЦИФРОВЫХ ПОДПИСЕЙ Простая электронная подпись (ПЭП) – подтверждает, что электронное сообщение отправлено конкретным лицом. Предназначена

- 9. ВИДЫ ЦИФРОВЫХ ПОДПИСЕЙ Усиленная неквалифицированная ЭП - позволяет не только идентифицировать отправителя, но и подтвердить, что

- 10. ВИДЫ ЦИФРОВЫХ ПОДПИСЕЙ Усиленная квалифицированная электронная подпись (КЭП)-предназначена для взаимодействия юридических лиц и госорганов с использованием

- 11. Цифровая подпись должна обладать следующими свойствами Должна быть возможность проверить автора, дату и время создания подписи.

- 12. Согласно ФЗ № 63 «Об электронной подписи» электронный документ, подписанный простой или усиленной неквалифицированной ЭП, признается

- 13. требования к цифровой подписи Подпись должна быть битовым образцом, который зависит от подписываемого сообщения. Подпись должна

- 14. Правовые основы применения ЭП · Федеральный закон No 32KФЗ «О внесении изменения и дополнения в Федеральный

- 15. · Федеральный закон No 24KФЗ «Об информации, информатизации и защите информации» (с комментариями) от 20 февраля

- 16. Схемы построения ЭЦП Прямая ЭЦП Взаимодействуют только отправитель и получатель. Получатель знает открытый ключ отправителя. Основана

- 17. В процессе подписания электронной подписью к ЭД прикладывается сертификат. Сертификат позволяет удостоверить заключенные в нем данные

- 19. Центры сертификации Выдают сертификаты - цифровые данные, подписанные цифровой подписью поручителя, подтверждающие соответствие открытого ключа и

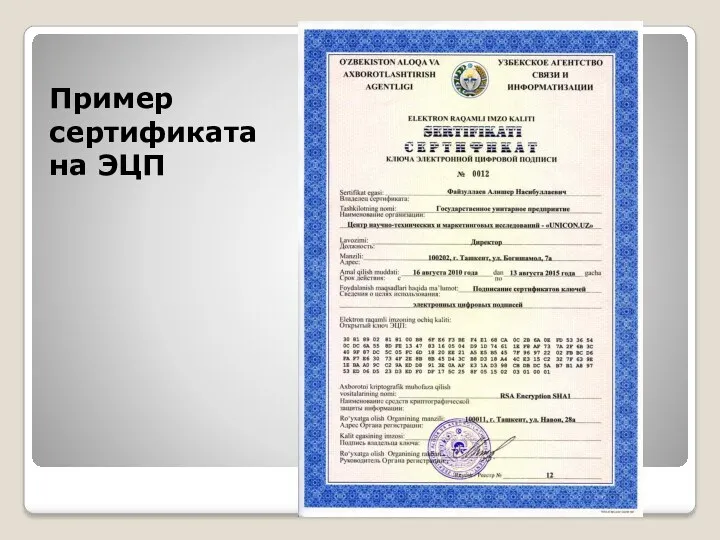

- 20. Пример сертификата на ЭЦП

- 21. Устройства хранения закрытого ключа Дискеты Смарт-карты USB-брелоки Таблетки Touch-Memory

- 22. Удостоверяющий центр: - регистрирует электронные цифровые подписи; - создает по обращению пользователей закрытые и открытые ключи

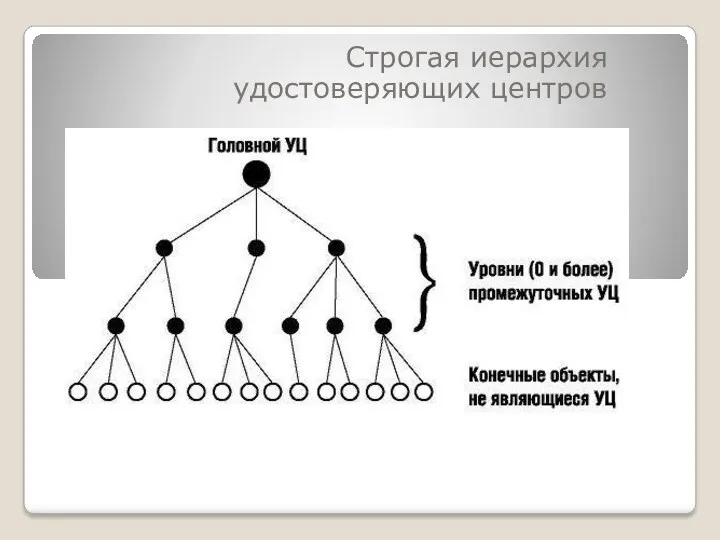

- 23. Строгая иерархия удостоверяющих центров

- 24. В соответствии с Постановлением Правительства РФ от 28.11.2011 №976 «О федеральном органе исполнительной власти, уполномоченном в

- 25. Удостоверяющий центр аннулирует выданные им сертификаты ключа подписи: по истечении срока его действия; при

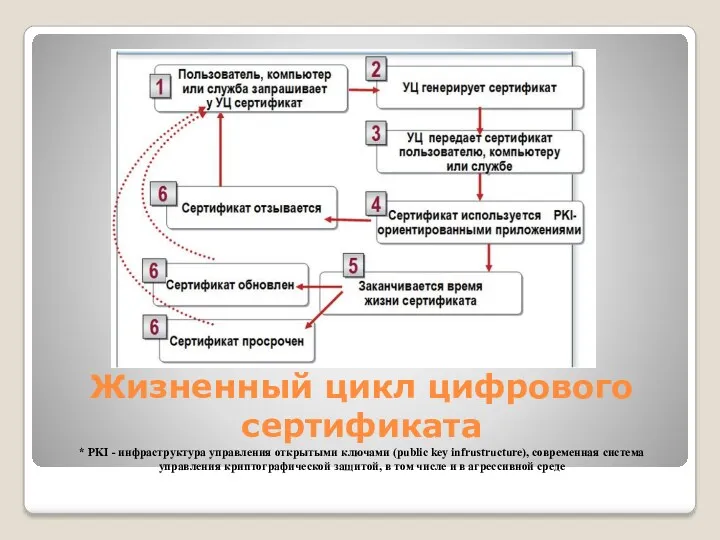

- 26. Жизненный цикл цифрового сертификата * PKI - инфраструктура управления открытыми ключами (public key infrustructure), современная система

- 27. Стрелки на схеме ЖЦ сертификата ЭЦ: обычные - отображают нормальный жизненный цикл сертификата пунктирные - показывают

- 28. Удостоверяющим центром, выдающим сертификаты ключей подписей для использования в информационных системах общего пользования, должно быть юридическое

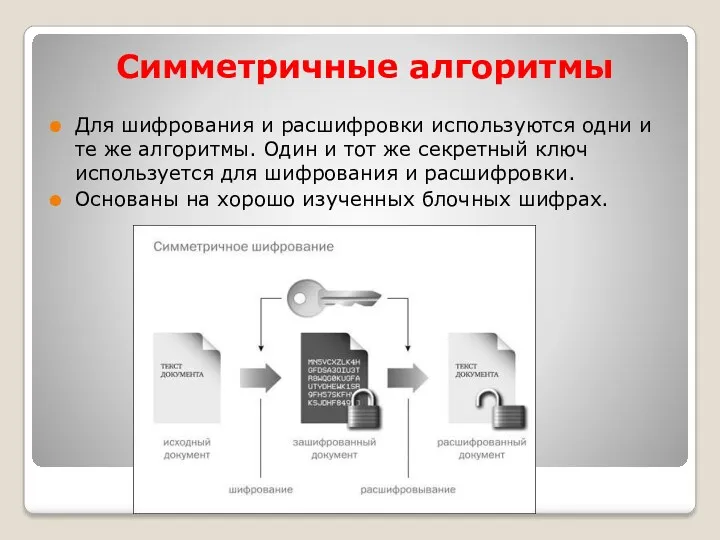

- 30. Симметричные алгоритмы Для шифрования и расшифровки используются одни и те же алгоритмы. Один и тот же

- 31. Примеры симметричных алгоритмов DES (Data Encryption Standard)- Шифруется блок из 64 бит, используется 64-битовый ключ (требуется

- 32. Симметричная схема шифрования Преимущества: Стойкость симметричных схем ЭП. Недостатки: Нужно подписывать отдельно каждый бит передаваемой информации,

- 33. Прямая ЭЦП. Ассиметричные алгоритмы шифрования . Ключи. Ассиметричные алгоритмы работают с двумя ключами - текст, зашифрованный

- 35. СХЕМА ЭЦП ВКЛЮЧАЕТ 3 ПРОЦЕССА Генерация ключевой пары Формирование подписи Проверка (верификация подписи)- проводится открытым ключом,

- 37. Хеш-функция (контрольная сумма, дайджест сообщения) Криптографическая хэш-функция h — это функция, определенная на битовых строках произвольной

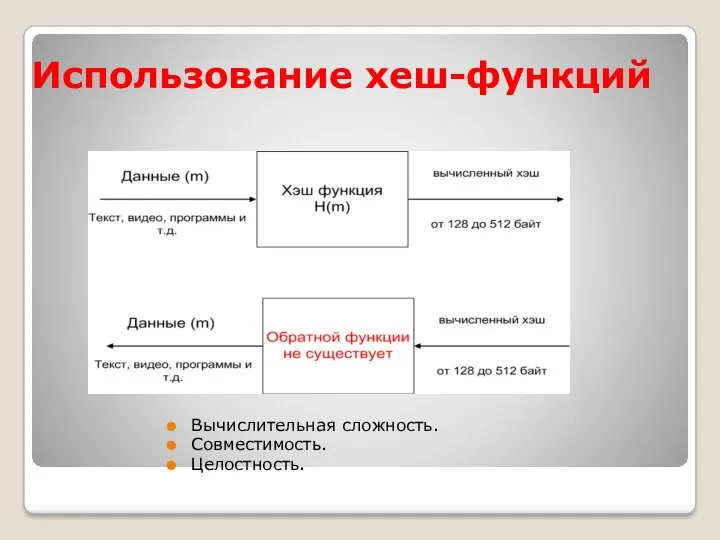

- 38. Использование хеш-функций Вычислительная сложность. Совместимость. Целостность.

- 39. Достоинства и недостатки Хеш-функции малый размер стандартный размер нельзя подобрать исходные данные к значению за приемлемое

- 41. СТАНДАРТЫ ЭЦП 1976 Уилфрид Диффи, Мартин Хеллман –понятие ЭЦП 1977– алгоритм RSA 1984- алгоритм GMR 1991

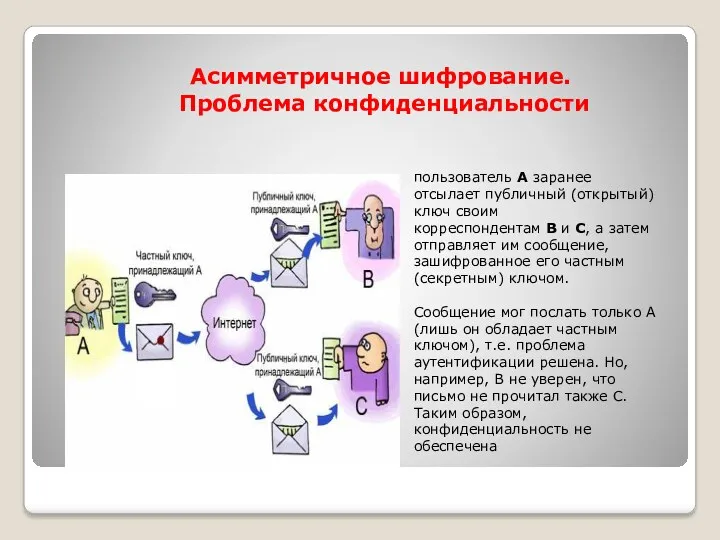

- 42. Асимметричное шифрование. Проблема конфиденциальности пользователь А заранее отсылает публичный (открытый) ключ своим корреспондентам В и С,

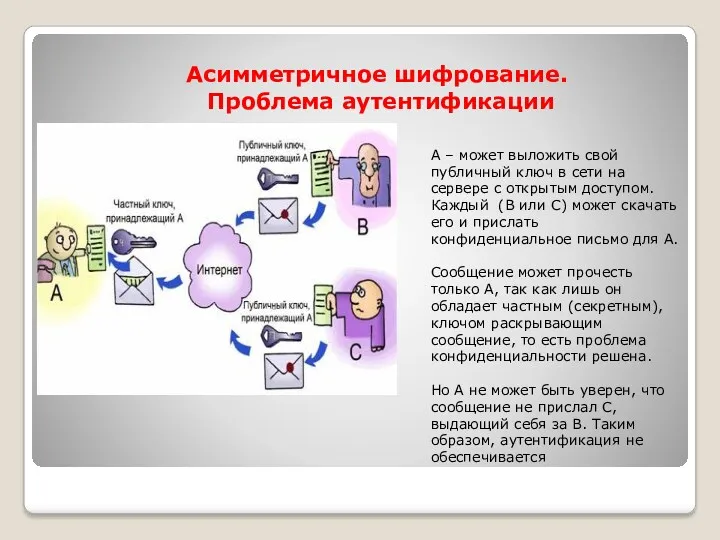

- 43. Асимметричное шифрование. Проблема аутентификации А – может выложить свой публичный ключ в сети на сервере с

- 44. Шифрование с симметричным и асимметричным ключом современные системы шифрования используют комбинацию асимметричной и традиционной симметричной систем

- 45. Схема шифрования с симметричным и асимметричным ключом А шифрует исходный файл с помощью симметричного (секретного) ключа

- 47. Управление ключами Time Stamping Authority – Служба штампов времени Online Certificate Status Protocol

- 49. Скачать презентацию

Самозахист авторського права в мережі Інтернет

Самозахист авторського права в мережі Інтернет НЕТ Этикет

НЕТ Этикет Классификация ИТ. Структура АИТ

Классификация ИТ. Структура АИТ Архитектура вычислительных систем и сетей

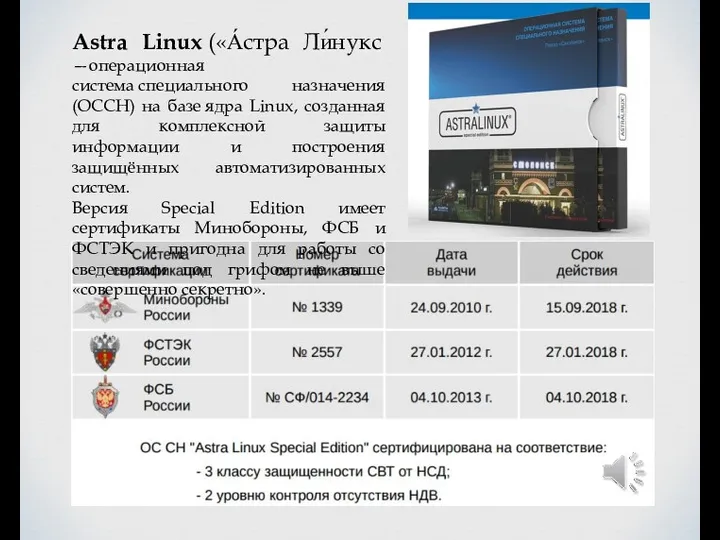

Архитектура вычислительных систем и сетей Astra Linux А́стра Ли́нукс — операционная система специального назначения

Astra Linux А́стра Ли́нукс — операционная система специального назначения Ms word редакторы туралы негізгі мағлұматтар

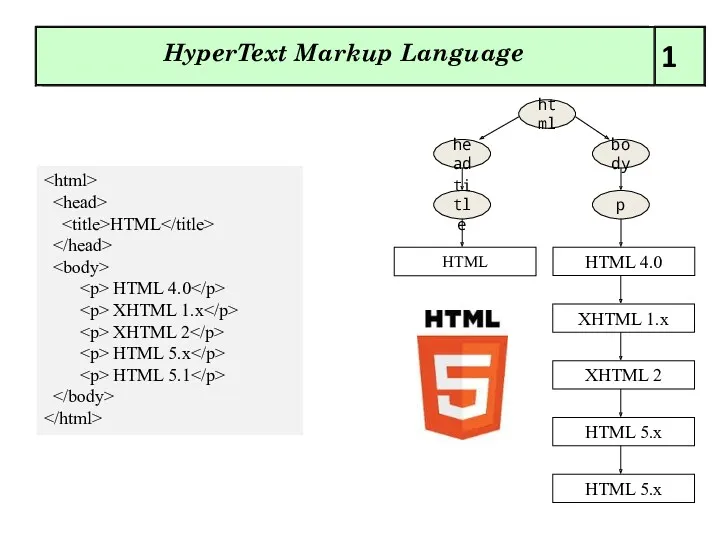

Ms word редакторы туралы негізгі мағлұматтар Новые элементы HyperText Markup Language

Новые элементы HyperText Markup Language Презентация к уроку информатики на тему: Правила поведения в компьютерном классе.

Презентация к уроку информатики на тему: Правила поведения в компьютерном классе. Объявление и вызов методов в C#

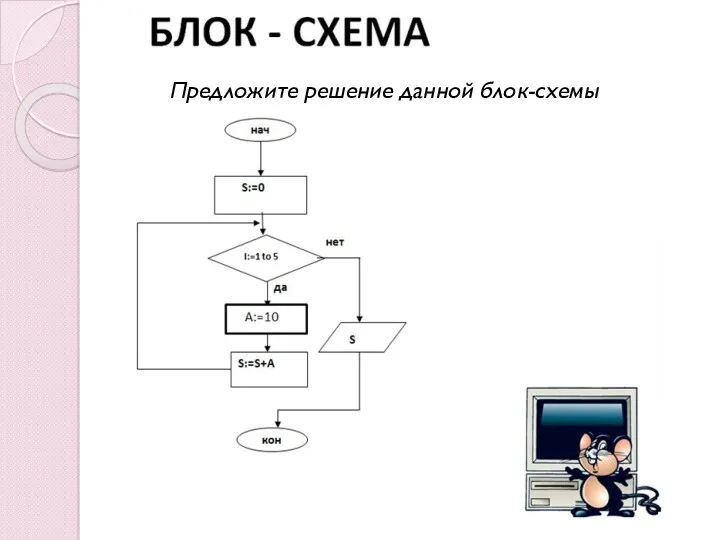

Объявление и вызов методов в C# Алгоритмическая структура Цикл. Решение задач со счетчиком. 9 класс

Алгоритмическая структура Цикл. Решение задач со счетчиком. 9 класс Introduction to computer systems. Architectures of computer systems

Introduction to computer systems. Architectures of computer systems The term computer programmer

The term computer programmer Расчет и проектировка СКС в программах Netplanner и Microsoft Office visio

Расчет и проектировка СКС в программах Netplanner и Microsoft Office visio Исполнитель чертёжник

Исполнитель чертёжник Linux Commands

Linux Commands Базы данных. Программирование баз данных

Базы данных. Программирование баз данных Информационно-поисковые системы

Информационно-поисковые системы Компьютерный сленг

Компьютерный сленг Проектная деятельность на уроках информатики

Проектная деятельность на уроках информатики Информация. Понятие информации

Информация. Понятие информации Проектирование АСУ. Комплекс подсистем технической подготовки производства

Проектирование АСУ. Комплекс подсистем технической подготовки производства Строковый тип данных Операции со строками и стандартные функции

Строковый тип данных Операции со строками и стандартные функции Учебник по Pawn программированию

Учебник по Pawn программированию Разработка открытого урока по информатике Текстовый редактор MicrosoftWord

Разработка открытого урока по информатике Текстовый редактор MicrosoftWord Сеть и облачные технологии

Сеть и облачные технологии Делегаты и события в C#. Введение в язык XAML

Делегаты и события в C#. Введение в язык XAML Личный помощник. Ввод

Личный помощник. Ввод Презентация Создание простых текстовых документов

Презентация Создание простых текстовых документов