Содержание

- 2. Гостехкомиссия и ее роль в обеспечении информационной безопасности в РФ

- 3. Информационная безопасность в РФ Структура Гостехкомиссии состоит из центрального аппарата и региональных отделений. Центральный аппарат занимается

- 4. Структура Гостехкомиссии Правление Гостехкомиссии Руководитель, осуществляет общее руководство, принимает решения по вопросам, отнесенным к ее компетенции.

- 5. Система обеспечения ИБ Структура системы Система обеспечения информационной безопасности включает в себя комплекс мер и средств,

- 6. Международное сотрудничество Гостехкомиссия России активно сотрудничает с международными организациями и странами в области обеспечения ИБ. Мы

- 7. Оценка угроз ИБ Оценка угроз информационной безопасности является одной из ключевых задач Гостехкомиссии. Это процесс определения

- 8. Принципы работы Гостехкомиссии Создание и совершенствование ИБ в РФ. Разработка и утверждение документов в областиЗИ. Оценка

- 9. Анализ уязвимостей ИС Анализ уязвимостей может проводиться как в ходе разработки новой ИС, так и при

- 10. Разработка рекомендаций по ИБ Общие принципы разработки рекомендаций Разработка рекомендаций по обеспечению ИБ является одним из

- 11. Сертификация средств ЗИ Для обеспечения надежной ЗИ в РФ проводится сертификация. Сертификация является процедурой оценки соответствия

- 12. Аккредитация организаций по обеспечению ИБ Аккредитация организаций-Гостехкомиссия осуществляет аккредитацию организаций, занимающихся вопросами ИБ. Аккредитация проводится на

- 13. Контроль за соблюдением требований Методы контроля-Контроль за соблюдением требований по обеспечению ИБ осуществляется путем различных методов

- 18. Методы и средств ЗИ Криптография и ее применение в обеспечении информационной безопасности- Криптография – это наука

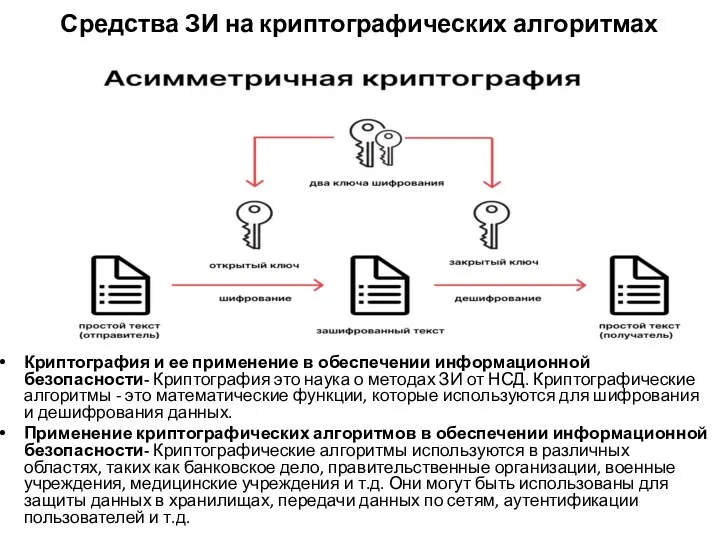

- 19. Средства ЗИ на криптографических алгоритмах Криптография и ее применение в обеспечении информационной безопасности- Криптография это наука

- 20. Средства ЗИ аппаратных средств Принципы работы аппаратных средств защиты информации- Аппаратные средства ЗИ работают на основе

- 21. Средства ЗИ на основе ПО ПО- ПО для ЗИ включает в себя различные виды антивирусных программ,

- 22. Средства ЗИ на основе использования средств контроля и мониторинга Средства контроля и мониторинга- являются одними из

- 25. Скачать презентацию

Веб 2.0 в продвижении услуг библиотеки

Веб 2.0 в продвижении услуг библиотеки Программирование. Парадигма программирования

Программирование. Парадигма программирования Different types of operating system

Different types of operating system Спорт - альтернатива пагубным привычкам

Спорт - альтернатива пагубным привычкам Компьютер, как универсальное устройство обработки информации

Компьютер, как универсальное устройство обработки информации Машинное зрение

Машинное зрение Программные среды компьютерной графики и черчения, мультимедийные среды

Программные среды компьютерной графики и черчения, мультимедийные среды Построение математической модели, разработка алгоритма. 4 урок

Построение математической модели, разработка алгоритма. 4 урок Проектирование структуры РБД. Нормализация

Проектирование структуры РБД. Нормализация Поколения ЭВМ

Поколения ЭВМ Формирование и диагностика универсальных учебных действий на уроках информатики

Формирование и диагностика универсальных учебных действий на уроках информатики Обработка исключительных ситуаций

Обработка исключительных ситуаций Macromedia Flash

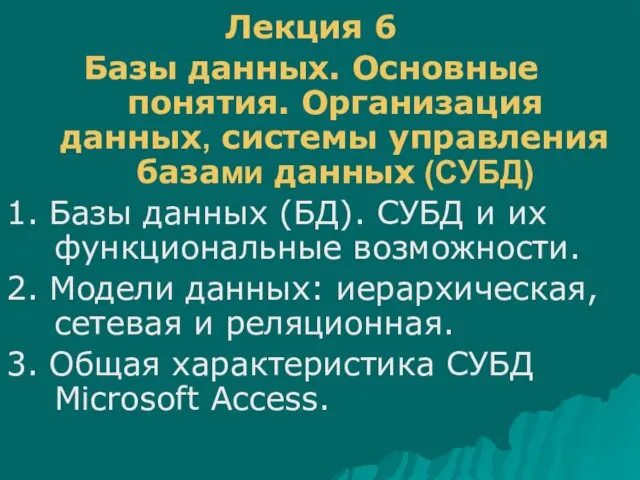

Macromedia Flash Базы данных. Основные понятия. Организация данных, системы управления базами данных (СУБД). (Лекция 6)

Базы данных. Основные понятия. Организация данных, системы управления базами данных (СУБД). (Лекция 6) Презентация по теме Рабочий стол

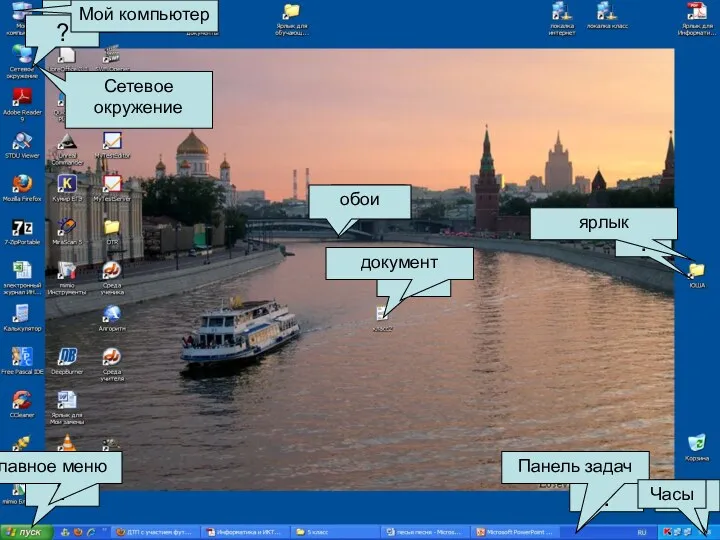

Презентация по теме Рабочий стол Задачи

Задачи Кодирование и декодирование информации

Кодирование и декодирование информации Электронная почта. Сетевое коллективное взаимодействие. Сетевой этикет

Электронная почта. Сетевое коллективное взаимодействие. Сетевой этикет Развивающие компьютерные игры для детей

Развивающие компьютерные игры для детей Дерево игры (4 кл)

Дерево игры (4 кл) Бот в помощь! Виды чат-ботов

Бот в помощь! Виды чат-ботов Компьютерные вирусы, признаки заражения

Компьютерные вирусы, признаки заражения Современные способы и средства зашиты информации

Современные способы и средства зашиты информации Инструкции для МФУ. Шаблон 5

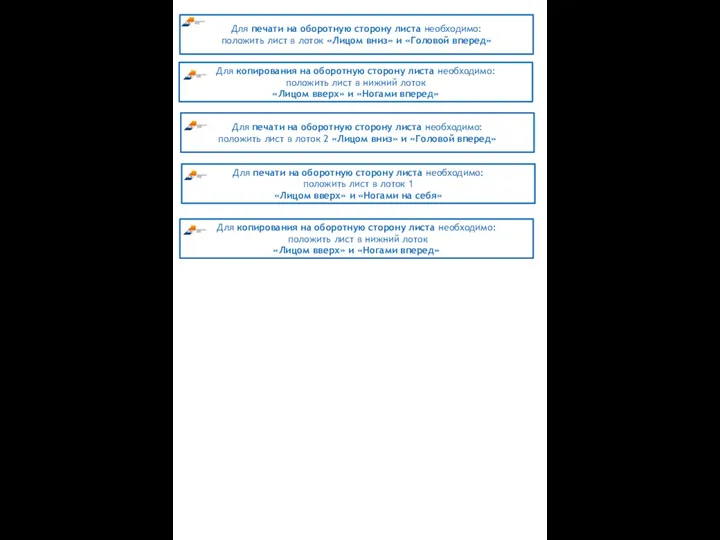

Инструкции для МФУ. Шаблон 5 Операционные системы и сети ЭВМ Operating Systems and Networking

Операционные системы и сети ЭВМ Operating Systems and Networking Источники света. Лекция №10

Источники света. Лекция №10 Android shared preferences

Android shared preferences Интерфейс пользователя, входной язык системы MathCAD, типы данных, ввод и редактирование данных. (Лекция 13)

Интерфейс пользователя, входной язык системы MathCAD, типы данных, ввод и редактирование данных. (Лекция 13)