Содержание

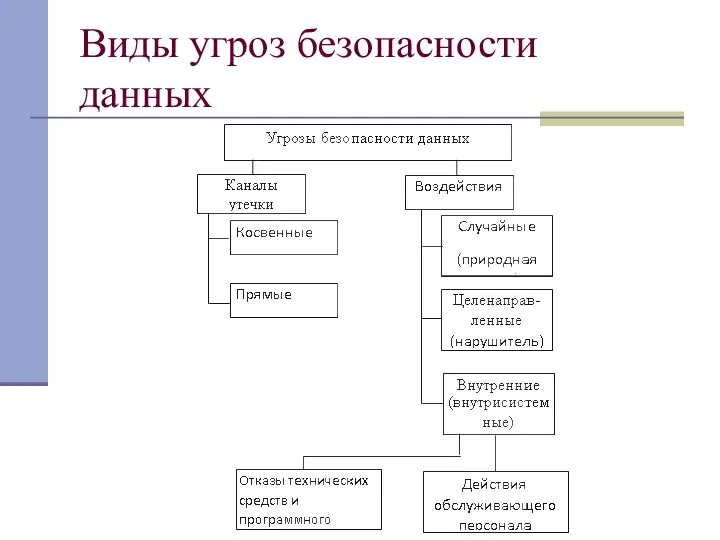

- 2. Виды угроз безопасности данных

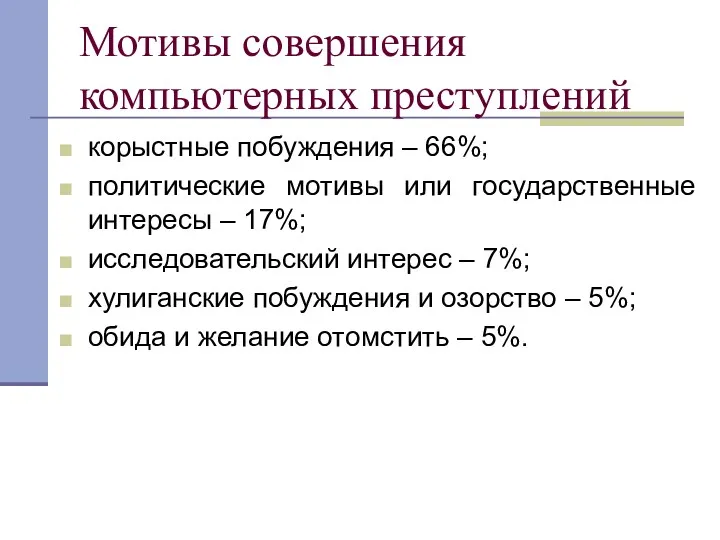

- 3. Мотивы совершения компьютерных преступлений корыстные побуждения – 66%; политические мотивы или государственные интересы – 17%; исследовательский

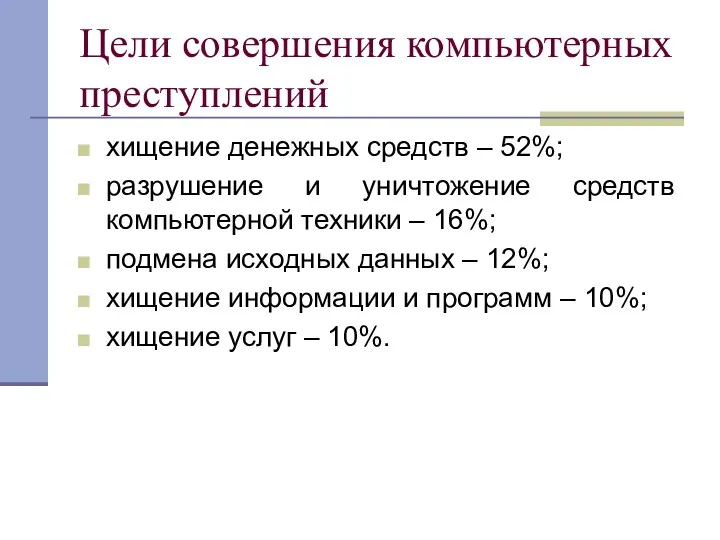

- 4. Цели совершения компьютерных преступлений хищение денежных средств – 52%; разрушение и уничтожение средств компьютерной техники –

- 5. Классификация средств защиты информации

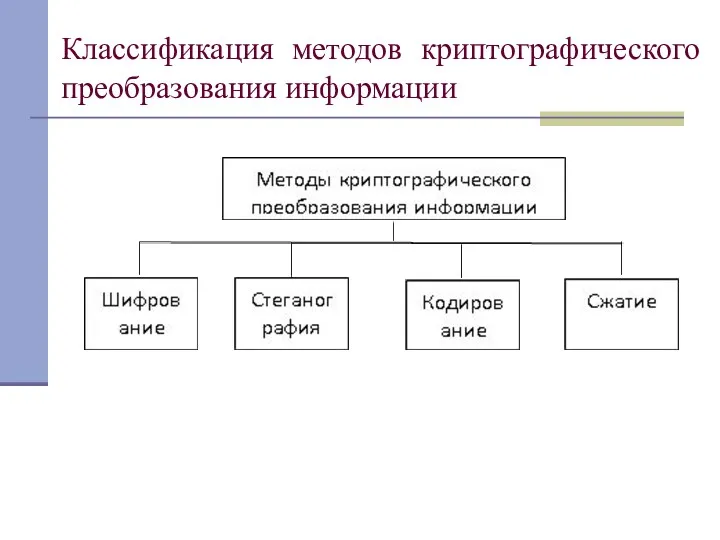

- 6. Классификация методов криптографического преобразования информации

- 7. Шифрование. Заключается в проведении обратимых математических, логических, комбинаторных и других преобразований исходной информации, в результате которых

- 8. Стеганография. Методы стеганографии позволяют скрыть не только смысл хранящейся или передаваемой информации, но и сам факт

- 9. Кодирование. При кодировании информации происходит замена смысловых конструкций исходной информации (слов, предложений) кодами. В качестве кодов

- 10. Сжатие. Сжатие информации может быть отнесено к методам криптографического преобразования информации с определенными оговорками. Целью сжатия

- 11. Шифрование Шифрование – использование криптографических сервисов безопасности. Процедура шифрования – преобразование открытого текста сообщения в закрытый.

- 12. Шифрование Криптографические преобразования используются при реализации следующих сервисов безопасности: Собственно шифрование (обеспечение конфиденциальности данных); Контроль целостности;

- 13. Системы криптографической защиты информации Задача средств криптографической защиты информации — преобразование информационных объектов с помощью некоторого

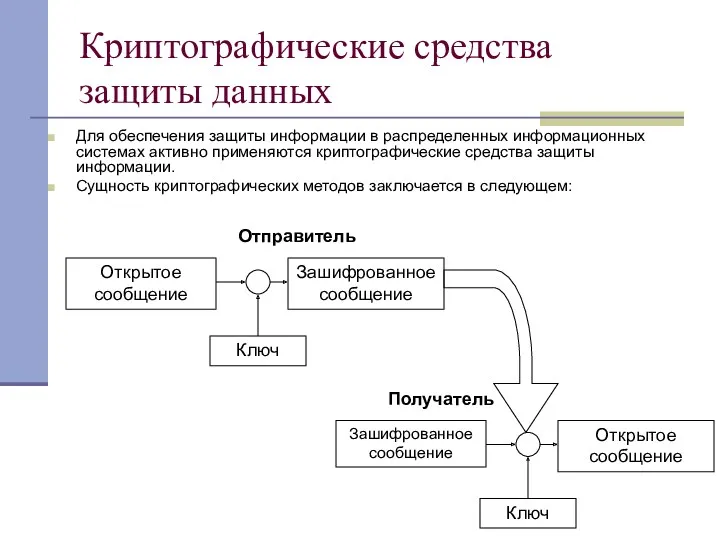

- 14. Криптографические средства защиты данных Для обеспечения защиты информации в распределенных информационных системах активно применяются криптографические средства

- 15. Использование средств криптографической защиты для предотвращения угроз ИБ Обеспечение конфиденциальности данных. Использование криптографических алгоритмов позволяет предотвратить

- 16. Требования к системам криптографической защиты Криптографические требования Эффективность применения злоумышленником определяется средней долей дешифрованной информации, являющейся

- 17. Требования к системам криптографической защиты Требования надежности. Средства защиты должны обеспечивать заданный уровень надежности применяемых криптографических

- 18. Требования к системам криптографической защиты Требование по защите от несанкционированного доступа для средств криптографической информации в

- 19. Требования к системам криптографической защиты Требования к средствам разработки, изготовления и функционирования средств криптографической защиты информации.

- 20. Способы шифрования Различают два основных способа шифрования: Симметричное шифрование, иначе шифрование с закрытым ключом; Ассиметричное шифрование,

- 21. Шифрование с секретным ключом При симметричном шифровании процесс зашифровывания и расшифровывания использует некоторый секретный ключ. При

- 22. Шифрование с секретным ключом Выделяют следующие общие принципы построения шифров: электронная кодовая книга (режим простой замены);

- 23. Шифрование с секретным ключом Стандарт шифрования DES. Алгоритм шифрования представляет собой блочный шифр, использующий подстановки, перестановки

- 24. Алгоритм шифрования DES Основные этапы алгоритма шифрования К блоку входного текста применяется фиксированная перестановка IP Для

- 25. Алгоритм шифрования DES (продолжение) Каждый из полученных на предыдущем шаге блоков поступает на вход функции фиксированного

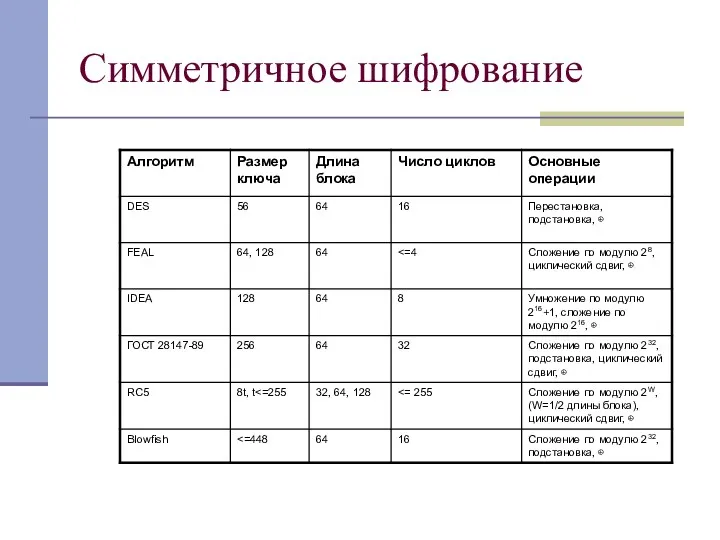

- 26. Симметричное шифрование В процессе шифрования и дешифрования используется один и тот же параметр – секретный ключ,

- 27. Симметричное шифрование

- 28. Несимметричное шифрование В несимметричных алгоритмах шифрования ключи зашифровывания и расшифровывания всегда разные (хотя и связанные между

- 29. Несимметричное шифрование Алгоритм шифрования RSA (предложен Р.Ривестом, Э.Шамиром и Л.Адлманом) включает в себя: Пусть заданы два

- 30. Несимметричное шифрование Кроме алгоритма RSA часто используемыми алгоритмами несимметричного шифрования являются: Алгоритм Эль-Гамаля (использует простое число

- 31. Ассиметричное шифрование В криптографических преобразованиях используется два ключа. Один из них несекретный (открытый) ключ используется для

- 32. Сравнение симметричных и несимметричных алгоритмов шифрования Преимущества симметричных алгоритмов: Скорость выполнения криптографических преобразований Относительная легкость внесения

- 33. Проверка подлинности Криптографические методы позволяют контролировать целостность сообщений, определять подлинность источников данных, гарантировать невозможность отказа от

- 34. Проверка целостности сообщений Контроль целостности потока сообщений помогает обнаружить их повтор, задержку, переупорядочивание или утрату. Для

- 35. Контроль подлинности Электронная цифровая подпись выполняет роль обычной подписи в электронных документах для подтверждения подлинности сообщений

- 36. Алгоритм формирования электронной цифровой подписи При формировании цифровой подписи по классической схеме отправитель: Применяет к исходному

- 37. Примеры алгоритмов формирования хэш-функции и ЭЦП В качестве распространенных алгоритмов хэширования можно указать: MD5; SHA; ГОСТ

- 39. Скачать презентацию

Стенд intel Isef. Как правильно сделать постер

Стенд intel Isef. Как правильно сделать постер Технологии поиска и хранение информации. CУБД Access

Технологии поиска и хранение информации. CУБД Access Архитектура персонального компьютера

Архитектура персонального компьютера Вычислительная техника и компьютерное моделирование в физике

Вычислительная техника и компьютерное моделирование в физике Кто живет в пруду?

Кто живет в пруду? Елементи статистичної фізики у комп’ютерному моделюванні

Елементи статистичної фізики у комп’ютерному моделюванні Основы программирования на Python. Лекция 2

Основы программирования на Python. Лекция 2 Инструменты разработки интернет-систем

Инструменты разработки интернет-систем Средства массовой информации и их виды

Средства массовой информации и их виды Информационные и коммуникационные технологии в журналистике

Информационные и коммуникационные технологии в журналистике Волоконно-оптические линии связи

Волоконно-оптические линии связи Презентация Электронная почта

Презентация Электронная почта Текстовый процессор MS Word

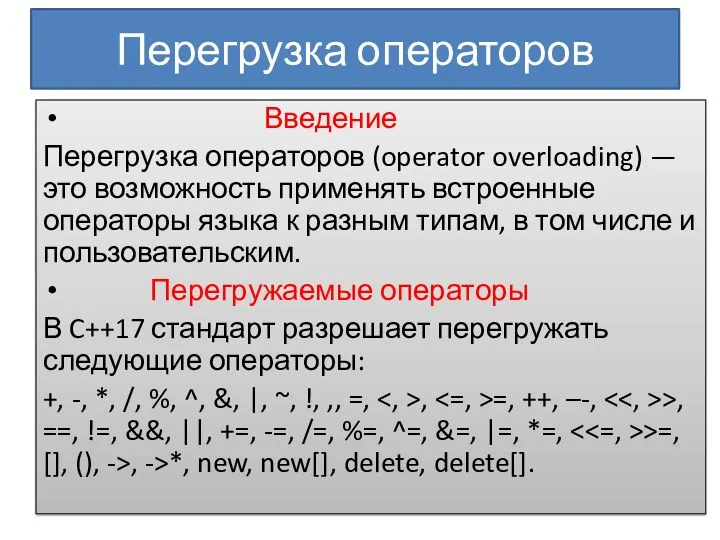

Текстовый процессор MS Word Перегрузка операторов

Перегрузка операторов Лекция 2016.3. Построение конфигурации. Дерево конфигурации

Лекция 2016.3. Построение конфигурации. Дерево конфигурации RusGameTactics (популярный летслейщик)

RusGameTactics (популярный летслейщик) Форматирование текста

Форматирование текста Ветвления. Разветвляющийся алгоритмический процесс

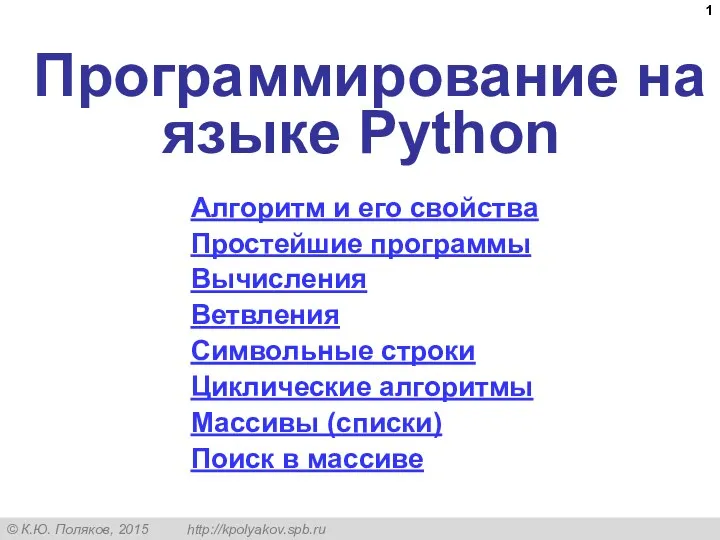

Ветвления. Разветвляющийся алгоритмический процесс Программирование на языке Python. Алгоритм и его свойства

Программирование на языке Python. Алгоритм и его свойства Технологии локальных сетей. (Тема 3)

Технологии локальных сетей. (Тема 3) Нұсқауларды қалыптастыру Топбасшылық және басқару. Дұрыс мінезді адамдар. Мотивация. Тиімді өзара әрекеттестік

Нұсқауларды қалыптастыру Топбасшылық және басқару. Дұрыс мінезді адамдар. Мотивация. Тиімді өзара әрекеттестік Информация и информационные процессы. Количество информации. Передача данных

Информация и информационные процессы. Количество информации. Передача данных Методы ООП. Введение в шаблоны. Тема 17

Методы ООП. Введение в шаблоны. Тема 17 Основы языка программирования. Язык С#

Основы языка программирования. Язык С# Изобретения, изменившие мир

Изобретения, изменившие мир Измерение информации

Измерение информации Таблиця маршрутизації

Таблиця маршрутизації Yandex Market

Yandex Market