Содержание

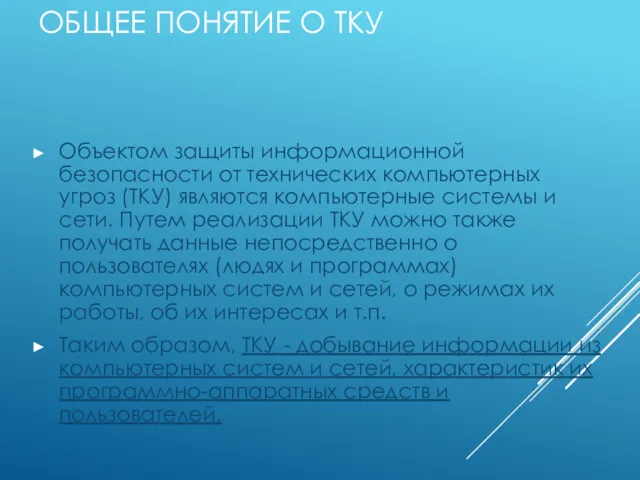

- 2. ОБЩЕЕ ПОНЯТИЕ О ТКУ Объектом защиты информационной безопасности от технических компьютерных угроз (ТКУ) являются компьютерные системы

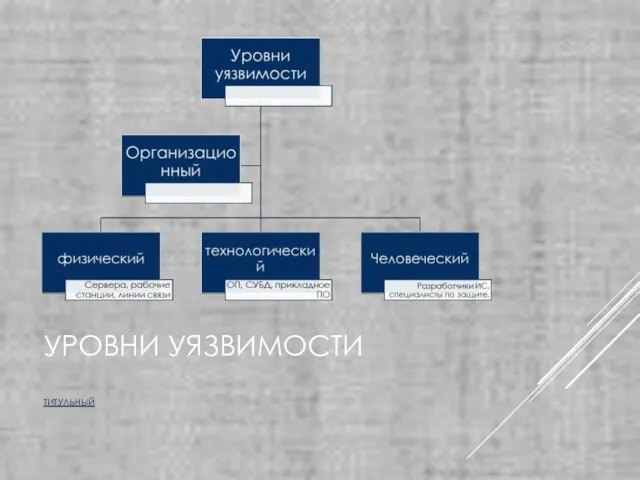

- 3. УРОВНИ УЯЗВИМОСТИ ТИТУЛЬНЫЙ

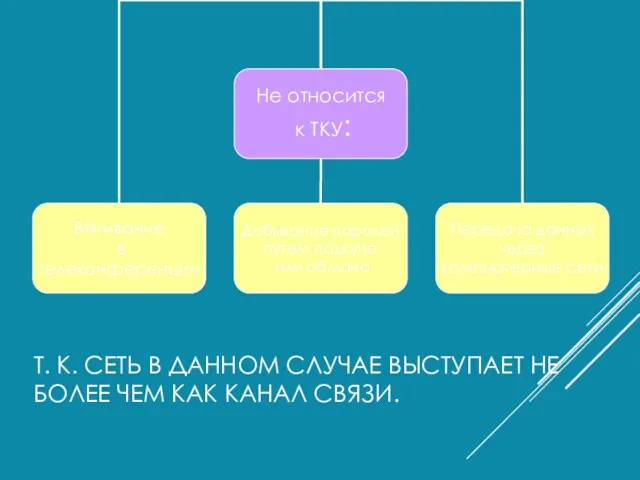

- 4. Т. К. СЕТЬ В ДАННОМ СЛУЧАЕ ВЫСТУПАЕТ НЕ БОЛЕЕ ЧЕМ КАК КАНАЛ СВЯЗИ.

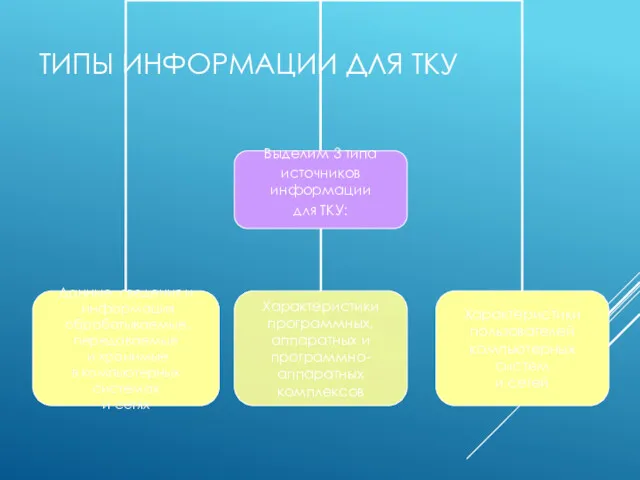

- 5. ТИПЫ ИНФОРМАЦИИ ДЛЯ ТКУ

- 6. ДИАГРАММА С НАИБОЛЕЕ ОПАСНЫМИ УГРОЗАМИ Титульный

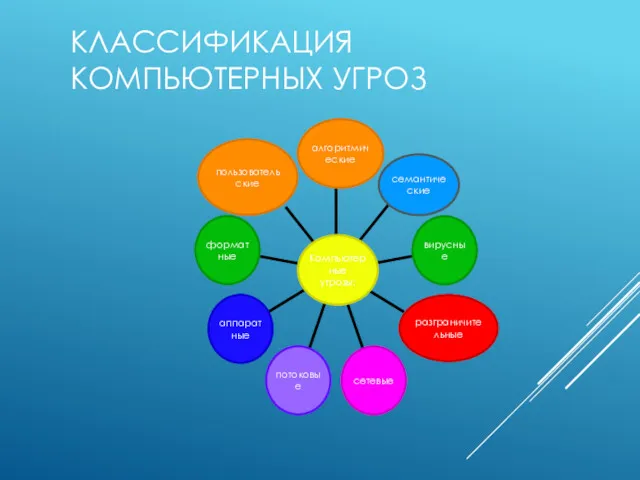

- 7. КЛАССИФИКАЦИЯ КОМПЬЮТЕРНЫХ УГРОЗ

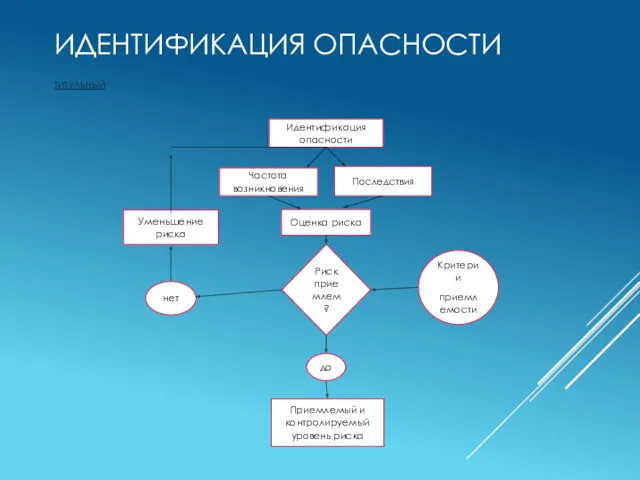

- 8. ИДЕНТИФИКАЦИЯ ОПАСНОСТИ ТИТУЛЬНЫЙ

- 9. АЛГОРИТМИЧЕСКИЕ КОМПЬЮТЕРНЫЕ УГРОЗЫ - добывание данных путем использования заранее внедренных изготовителем программно-аппаратных закладок, ошибок и некоторых

- 10. СЕМАНТИЧЕСКИЕ КОМПЬЮТЕРНЫЕ УГРОЗЫ - добывание фактографической и индексно-ссылочной информации путем поиска, сбора и анализа структурируемой и

- 11. ВИРУСНЫЕ КОМПЬЮТЕРНЫЕ УГРОЗЫ - добывание данных путем внедрения и применения вредоносных программ в уже эксплуатируемые программные

- 12. РАЗГРАНИЧИТЕЛЬНЫЕ КОМПЬЮТЕРНЫЕ УГРОЗЫ - добывание информации из отдельных (локальных) компьютерных систем, возможно и не входящих в

- 13. СЕТЕВЫЕ КОМПЬЮТЕРНЫЕ УГРОЗЫ - добывание данных из компьютерных сетей, путем анализа уязвимостей сетевых ресурсов (и объектов

- 14. ПОТОКОВЫЕ КОМПЬЮТЕРНЫЕ УГРОЗЫ - добывание информации и данных путем перехвата, обработки и анализа сетевого трафика (систем

- 15. АППАРАТНЫЕ КОМПЬЮТЕРНЫЕ УГРОЗЫ - добывание информации и данных путем обработки сведений, получения аппаратуры, оборудования, модулей и

- 16. ФОРМАТНЫЕ КОМПЬЮТЕРНЫЕ УГРОЗЫ - добывание информации и сведений путем "вертикальной" обработки, фильтрации, декодирования и других преобразований

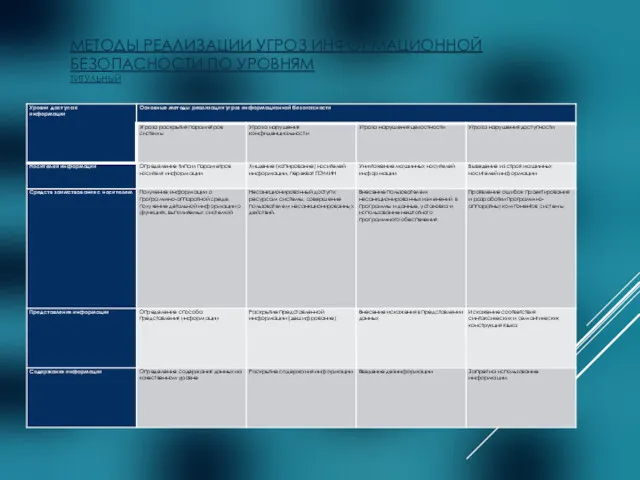

- 17. МЕТОДЫ РЕАЛИЗАЦИИ УГРОЗ ИНФОРМАЦИОННОЙ БЕЗОПАСНОСТИ ПО УРОВНЯМ ТИТУЛЬНЫЙ

- 18. ПОЛЬЗОВАТЕЛЬСКИЕ КОМПЬЮТЕРНЫЕ УГРОЗЫ - добывание информации о пользователях, их деятельности и интересах на основе определения их

- 19. ЗАКЛЮЧЕНИЕ Объектами защиты от технических компьютерных угроз являются: компьютерные системы (сети) и характеристики их пользователей и

- 21. Скачать презентацию

Структура и форматы новостей в информационных агентствах

Структура и форматы новостей в информационных агентствах Введение в язык программирования Python

Введение в язык программирования Python Развитие программирования. Платформа .NET (C#, Лекция 1)

Развитие программирования. Платформа .NET (C#, Лекция 1) Системы счисления

Системы счисления Decompiler internals: microcode

Decompiler internals: microcode Вычислительная техника

Вычислительная техника Язык программирования C++

Язык программирования C++ Правила поведения учащихся в компьютерном классе.

Правила поведения учащихся в компьютерном классе. 20240122_svyaz_mezhdu_sistemami_schisleniya

20240122_svyaz_mezhdu_sistemami_schisleniya Object oriented programming. (Lesson 6, part 2)

Object oriented programming. (Lesson 6, part 2) Нейросети. Практическое применение нейросетей в жизни

Нейросети. Практическое применение нейросетей в жизни Работа с текстовым редактором

Работа с текстовым редактором Возможности использования электронно-образовательных ресурсов на уроках литературы в 9 классе

Возможности использования электронно-образовательных ресурсов на уроках литературы в 9 классе Онлайн – ресурсы для поиска работы и найма персонала

Онлайн – ресурсы для поиска работы и найма персонала Операционные системы

Операционные системы Introduction to computer systems. Architecture of computer systems

Introduction to computer systems. Architecture of computer systems Fullstack разработка. Использование блочной верстки. Лекция 4

Fullstack разработка. Использование блочной верстки. Лекция 4 Информационные системы и программирование

Информационные системы и программирование История вычислительной техники. Викторина

История вычислительной техники. Викторина Создание презентаций в PowerPoint

Создание презентаций в PowerPoint Практики работы с горожанами

Практики работы с горожанами Маркировка товаров и штриховое кодирование

Маркировка товаров и штриховое кодирование Boom beach. Как играть/развиваться в игре

Boom beach. Как играть/развиваться в игре Комп’ютерні віруси та антивірусні програми

Комп’ютерні віруси та антивірусні програми Алгоритм и алгоритмические структуры, структурное программирование

Алгоритм и алгоритмические структуры, структурное программирование Node JS

Node JS Создание изображений

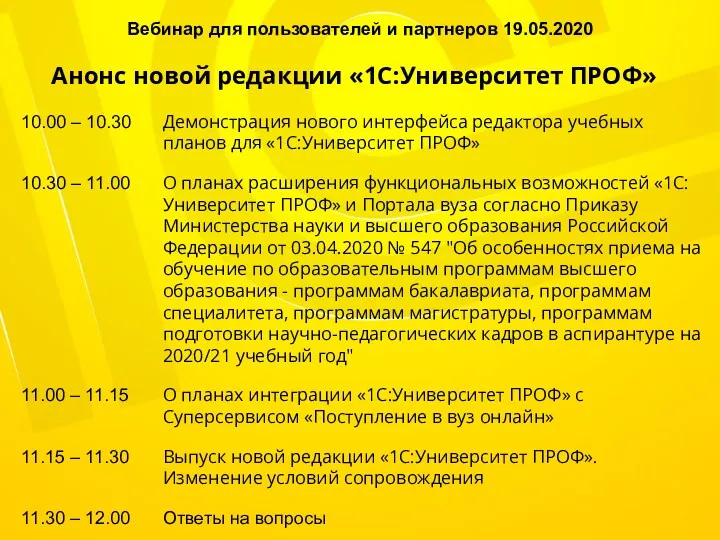

Создание изображений Анонс новой редакции 1С:Университет ПРОФ

Анонс новой редакции 1С:Университет ПРОФ