Содержание

- 2. Контроль целостности Процесс контроля целостности обеспечивается введением в передаваемую информацию избыточности. Это достигается добавлением к сообщению

- 3. Криптографические примитивы Основные свойства сообщения, обеспечиваемые криптографической защитой: конфиденциальность – невозможность ознакомления с сообщением посторонних лиц;

- 4. Хеш-функции Хеш-функция – это преобразование, отображающее множество битовых строк произвольной длины на множество битовых строк фиксированной

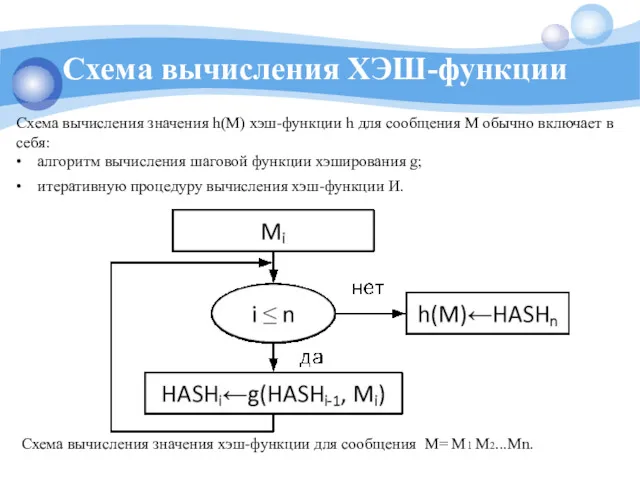

- 5. Схема вычисления ХЭШ-функции Схема вычисления значения h(M) хэш-функции h для сообщения М обычно включает в себя:

- 6. Схема алгоритма SHA-1 (1) Хэш –функцией в криптографии называется преобразование информации, переводящее строку битов произвольной длины

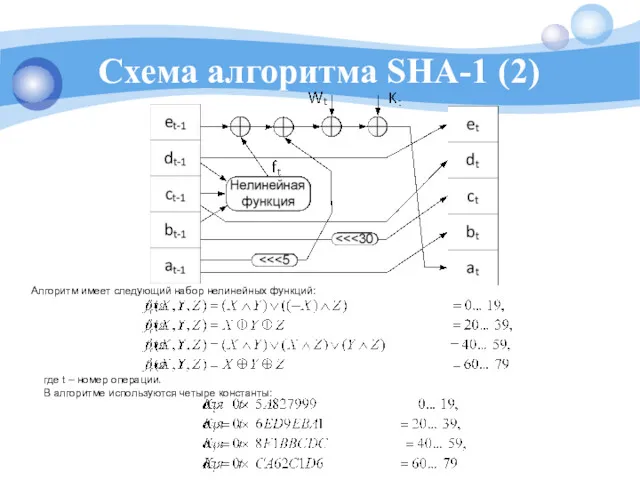

- 7. Схема алгоритма SHA-1 (2) Алгоритм имеет следующий набор нелинейных функций: где t – номер операции. В

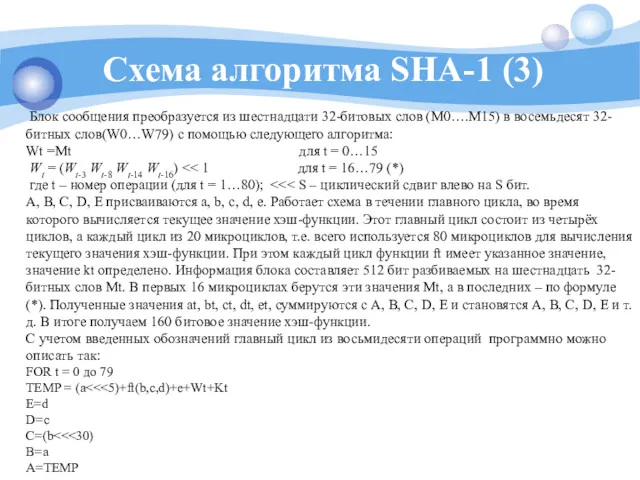

- 8. Схема алгоритма SHA-1 (3) Блок сообщения преобразуется из шестнадцати 32-битовых слов (М0….М15) в восемьдесят 32-битных слов(W0…W79)

- 9. 7 алгоритмов семейства хэш-функций MD 4 (1) Все представленные 7 алгоритмов – обобщение более раннего и

- 10. 7 алгоритмов семейства хэш-функций MD 4 (2) 5-7 алгоритмы семейства MD 4 относятся к SHA-2 5.SHA-256

- 11. ГОСТ Р34.11-94 Параметрами хэш-функции ГОСТ Р34.11-94 являются 256- битный стартовый, вектор хэширования GOST0 = gost0\\gost1\\gost2\\gost3\\, на

- 12. Структура функции сжатия ГОСТ Р34.11 – 94

- 13. ГОСТ Р34.11-94 (2) • зашифрование заполнения накопителя H на этих ключах с помощью алгоритма ГОСТ 28147-89;

- 14. Алгоритмы выработки имитовставки Для защиты от атак подмены сообщения и вычисления нового значения хеша применяются алгоритмы

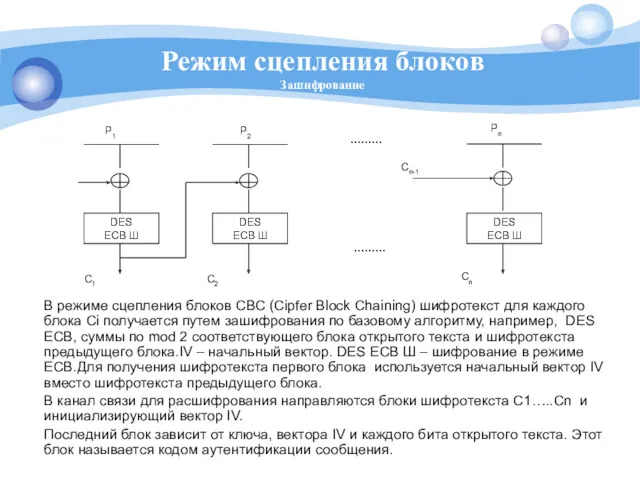

- 15. Режим сцепления блоков Зашифрование В режиме сцепления блоков СВС (Сipfer Block Chaining) шифротекст для каждого блока

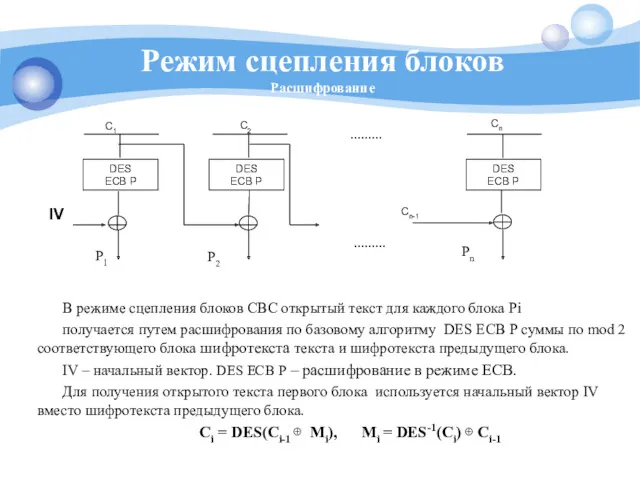

- 16. Режим сцепления блоков Расшифрование DES ECB Р DES ECB Р DES ECB Р P1 Pn P2

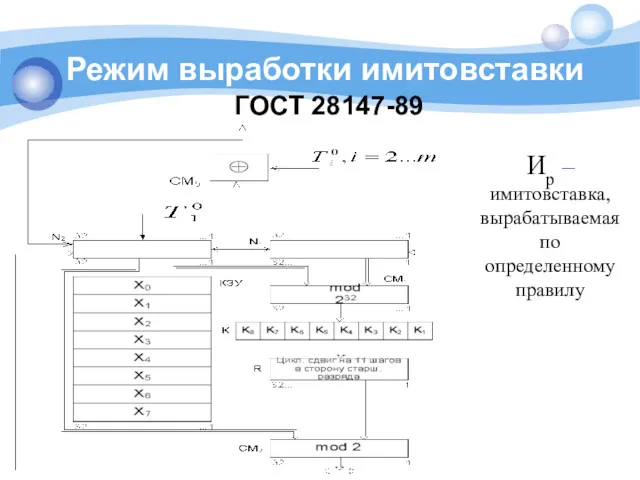

- 17. Режим выработки имитовставки ГОСТ 28147-89 Ир – имитовставка, вырабатываемая по определенному правилу

- 18. Алгоритмы ЭЦП Для решения проблем МАС, связанных с трудностями распределения ключей в симметричных системах, применяются алгоритмы

- 19. Недостатки ЭЦП Такие системы позволяют обеспечить безопасную коммуникацию даже тогда, когда нет возможности распределить ключи по

- 21. Скачать презентацию

Формы предоставления информации

Формы предоставления информации Диаграммы деятельности. Диаграммы реализации

Диаграммы деятельности. Диаграммы реализации Системы счисления. Методы перевода чисел из одной системы в другую

Системы счисления. Методы перевода чисел из одной системы в другую Этапы развития технических средств

Этапы развития технических средств Логическое программирование (Prolog)

Логическое программирование (Prolog) World Wide Web – всемирная паутина

World Wide Web – всемирная паутина Основные понятия ОС. (Лекция 1)

Основные понятия ОС. (Лекция 1) Классификация систем искусственного интеллекта

Классификация систем искусственного интеллекта Microsoft Office Шаблоны документов: MS Excel, MS Word, MS Outlook

Microsoft Office Шаблоны документов: MS Excel, MS Word, MS Outlook Программирование на языке C++

Программирование на языке C++ Построение математической модели, разработка алгоритма. 4 урок

Построение математической модели, разработка алгоритма. 4 урок Вкладання файлів. Перенаправлення повідомлень. Правила електронного спілкування. Урок 2

Вкладання файлів. Перенаправлення повідомлень. Правила електронного спілкування. Урок 2 История развития вычислительной техники

История развития вычислительной техники Язык Ассемблер

Язык Ассемблер Современная русская литература в школе

Современная русская литература в школе Ортогональное пространственно-временное блочное кодирование. Схема пространственно-временного кодирования

Ортогональное пространственно-временное блочное кодирование. Схема пространственно-временного кодирования Газета совета студенческого самоуправления. Колледж-City

Газета совета студенческого самоуправления. Колледж-City Сетевые БД

Сетевые БД Технология MPLS. Базовые принципы и механизмы MPLS

Технология MPLS. Базовые принципы и механизмы MPLS Маршрутизация IP

Маршрутизация IP Основы языка Аssembler. Связь с программами на других языках

Основы языка Аssembler. Связь с программами на других языках Функциональные возможности СДО Moodle

Функциональные возможности СДО Moodle Восстановление IP адресов и адресов файлов в интернете

Восстановление IP адресов и адресов файлов в интернете Интернет угрозы. Что надо знать родителям

Интернет угрозы. Что надо знать родителям Timers and interrupts

Timers and interrupts Средства представления и записи алгоритмов. Блок-схемы. Виды алгоритмических структур. Линейный алгоритм

Средства представления и записи алгоритмов. Блок-схемы. Виды алгоритмических структур. Линейный алгоритм Информатика в жизни общества

Информатика в жизни общества Генератор серийных номеров Dr.Web (ГСН)

Генератор серийных номеров Dr.Web (ГСН)