Содержание

- 2. Учебные вопросы 1. Основные термины криптографии. 2. Шифр Цезаря. 3. Шифр Виженера. 4. Симметричные криптосистемы 5.

- 3. Криптография - это наука о сохранении секретов. В сущности, криптографию можно рассматривать как способ сохранения больших

- 4. Основные термины криптографии Шифром называют систему или алгоритм, трансформирующий произвольное сообщение в такую форму, которую не

- 5. Разработку и применение шифров называют криптографией, в то время как науку о раскрытии шифров - криптоанализом.

- 6. Другая важная концепция связана со словом «взлом». Когда говорят, что некоторый алгоритм был «взломан» , это

- 7. ГАММИРОВАНИЕ – процесс наложения по определенному закону гаммы шифра на открытые данные. ГАММА ШИФРА – псевдослучайная

- 8. ДЕШИФРОВАНИЕ – процесс преобразования закрытых данных в открытые при неизвестном ключе и, возможно, неизвестном алгоритме. ИМИТОЗАЩИТА

- 9. Шифр Цезаря, также известный как шифр сдвига, код Цезаря или сдвиг Цезаря — один из самых

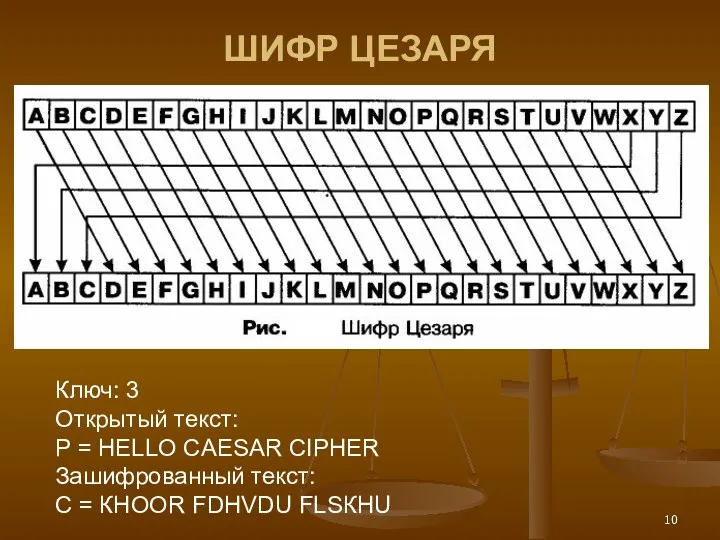

- 10. ШИФР ЦЕЗАРЯ Ключ: 3 Oткрытый текст: Р = HELLO CAESAR CIPНER Зашифрованный текст: С = КНООR

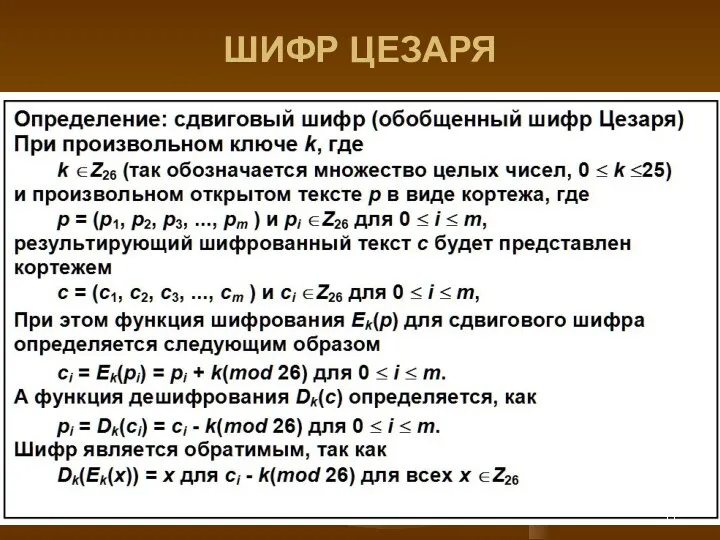

- 11. ШИФР ЦЕЗАРЯ

- 12. Атакой методом «грубой силы» называют способ раскрытия шифра, при котором поиск ведется во всем возможном пространстве

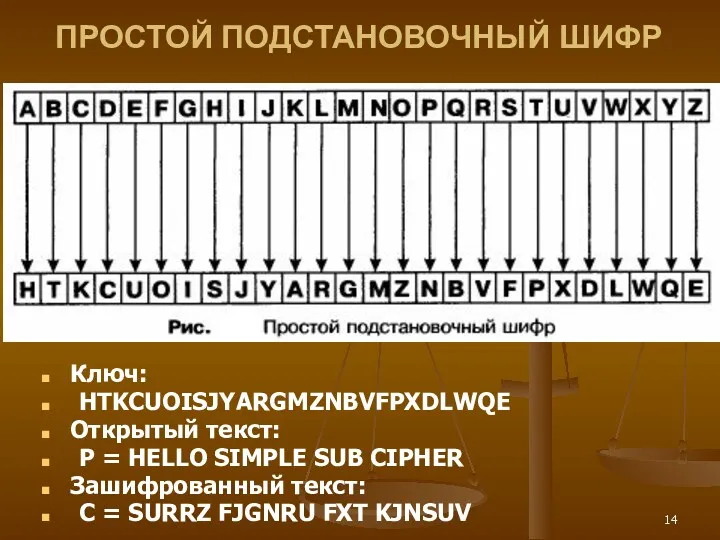

- 13. Простой подстановочный шифр в свое время не помог королеве Марии. В подстановочном шифре каждый символ заменяется

- 14. Ключ: HTKCUOISJYARGMZNBVFPXDLWQE Открытый текст: P = HELLO SIMPLE SUB CIPHER Зашифрованный текст: C = SURRZ FJGNRU

- 15. ЧАСТОТНЫЙ АНАЛИЗ: РАСКРЫТИЕ ПОДСТАНОВОЧНОГО ШИФРА Для раскрытия простых подстановочных шифров обычно используют атаку на основе частотного

- 16. С изобретением телеграфа в середине 1800x годов интерес к криптографии стал расти, поскольку ненадежность моноалфавитных подстановочных

- 17. Шифр Виженера представляет собой полиалфавитный подстановочный шифр. Это означает, что для подстановки используются многие алфавиты, благодаря

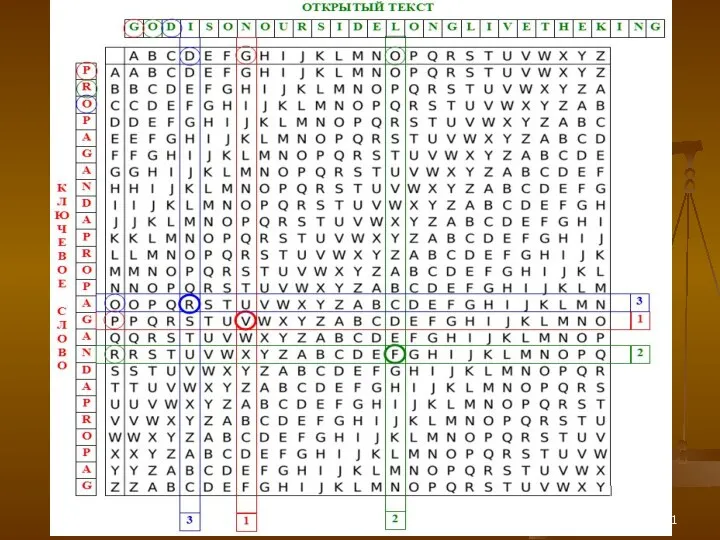

- 18. В шифре Виженера такая таблица используется в сочетании с ключевым словом, при помощи котopoгo шифруется текст.

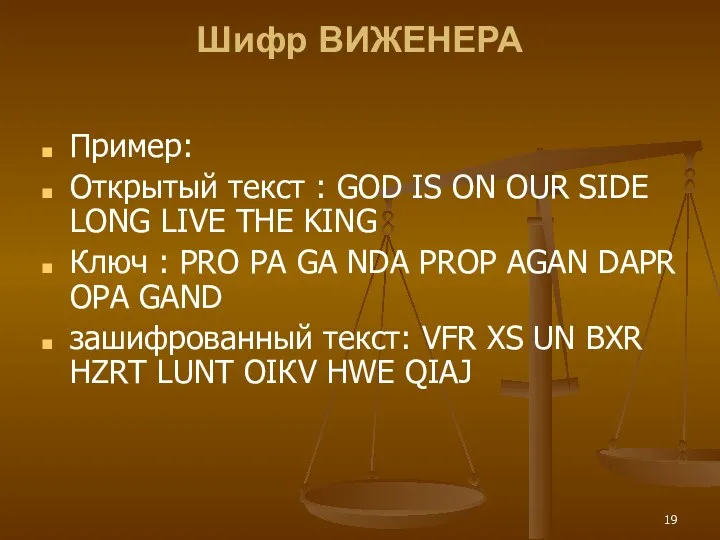

- 19. Пример: Открытый текст : GOD IS ON OUR SIDE LONG LIVE ТНЕ KING Ключ : PRO

- 22. Бэббидж обнаружил, что сочетание aнaлиза ключа с частотным анализом текста способно привести к успеху. Прежде вceгo

- 23. Этот факт вытекает из тoгo обстоятельства, что некоторые символы встречаются чаще дpyгих, и, кроме того, ключ

- 24. После тoгo как длина ключа будет, предположительно, определена, следующий шаг будет состоять в частотном анализе. При

- 25. ЕДИНСТВЕННЫЙ НЕУЯЗВИМЫЙ ШИФР: ОДНОРАЗОВЫЙ ШИФРОВАЛЬНЫЙ БЛОКНОТ Существует только один шифр, который теоретически безопасен на 100%. Это

- 26. По этой причине метод «одноразового блокнота» применяют лишь в редких случаях, когда достижение абсолютной ceкретности важнее

- 27. Это означает, что если вы попытаетесь найти ключ методом «грубой силы», то есть просто перебирая все

- 28. Стеганографией называют искусство сокрытия информации таким образом, что сам факт сокрытия остается скрытым. В техническом смысле

- 29. ПРЕОБРАЗОВАНИЕ ШИФРОВАНИЯ может быть СИММЕТРИЧНЫМ и АСИММЕТРИЧНЫМ относительно преобразования расшифрования. Соответственно различают два класса криптосистем: 1.

- 30. Симметричные криптосистемы Симметри́чные криптосисте́мы (также симметричное шифрование, симметричные шифры) (англ. symmetric-key algorithm) — способ шифрования, в

- 31. Симметричные криптосистемы Классическими примерами таких алгоритмов являются симметричные криптографические алгоритмы, перечисленные ниже: Простая перестановка Одиночная перестановка

- 32. Виды симметричных шифров блочные шифры AESAES (англ. Advanced Encryption Standard) - американский стандарт шифрования ГОСТ 28147-89

- 33. потоковые шифры RC4 (алгоритм шифрования с ключом переменной длины) SEAL (Software Efficient Algorithm, программно-эффективный алгоритм) WAKE

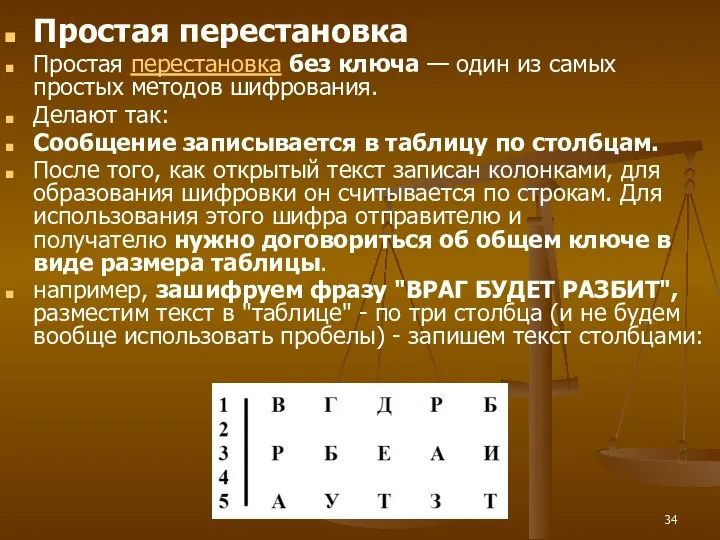

- 34. Простая перестановка Простая перестановка без ключа — один из самых простых методов шифрования. Делают так: Сообщение

- 35. при считывании по строкам получим шифровку (разделяем на группы по 4-ре только для визуального удобства -

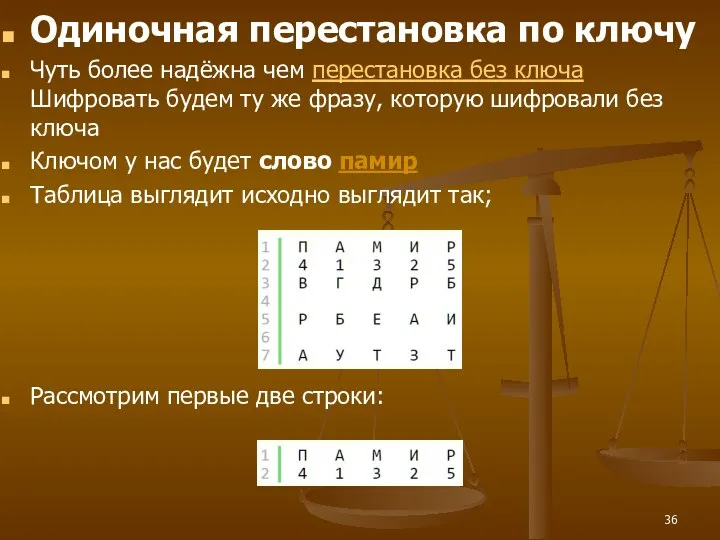

- 36. Одиночная перестановка по ключу Чуть более надёжна чем перестановка без ключа Шифровать будем ту же фразу,

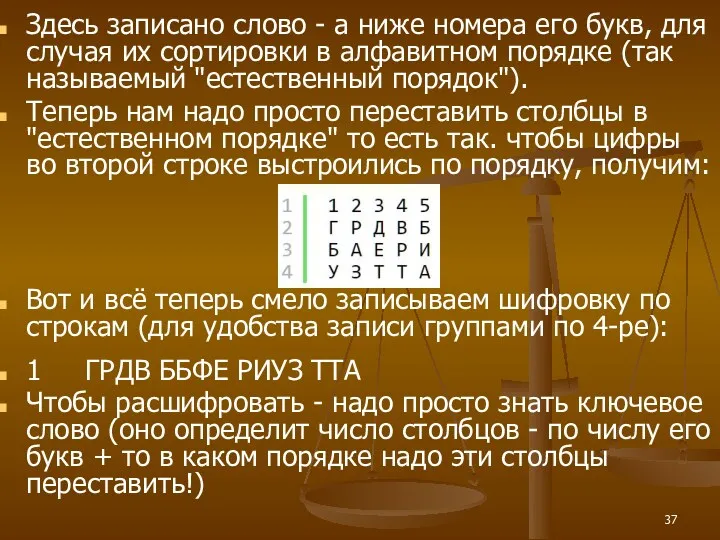

- 37. Здесь записано слово - а ниже номера его букв, для случая их сортировки в алфавитном порядке

- 38. Двойная перестановка Для дополнительной скрытности можно повторно шифровать сообщение, которое уже было зашифровано. Этот способ известен

- 39. Перестановка «Магический квадрат» Магическими квадратами называются квадратные таблицы со вписанными в их клетки последовательными натуральными числами

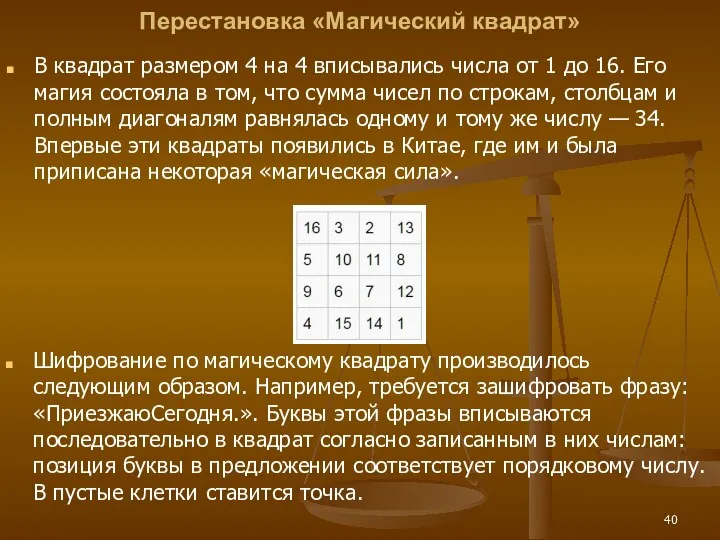

- 40. В квадрат размером 4 на 4 вписывались числа от 1 до 16. Его магия состояла в

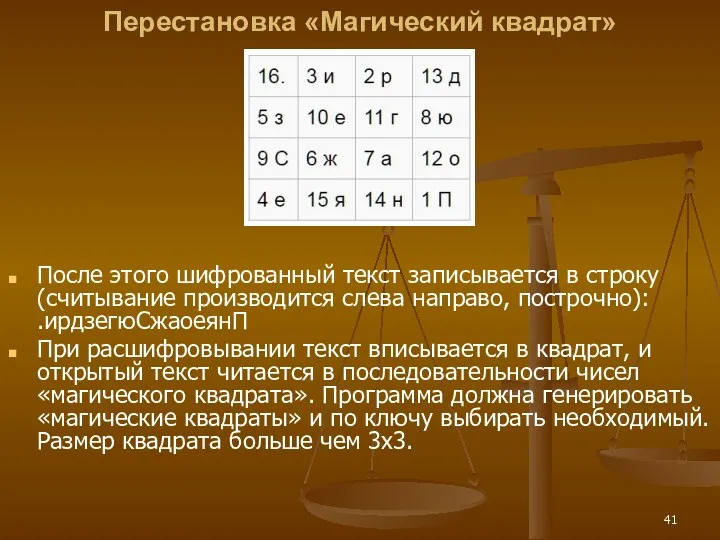

- 41. После этого шифрованный текст записывается в строку (считывание производится слева направо, построчно): .ирдзегюСжаоеянП При расшифровывании текст

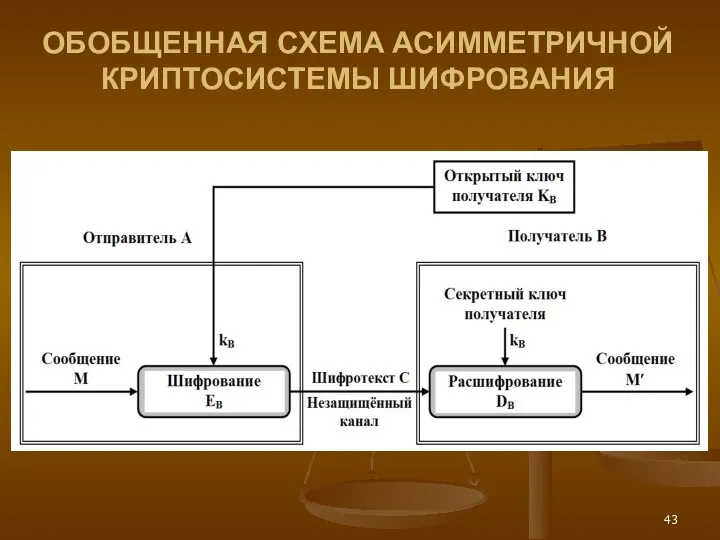

- 42. 5. Асимметричные криптосистемы шифрования Асимметричные криптографические системы были разработаны в 1970-х гг. Принципиальное отличие асимметричной криптосистемы

- 43. ОБОБЩЕННАЯ СХЕМА АСИММЕТРИЧНОЙ КРИПТОСИСТЕМЫ ШИФРОВАНИЯ

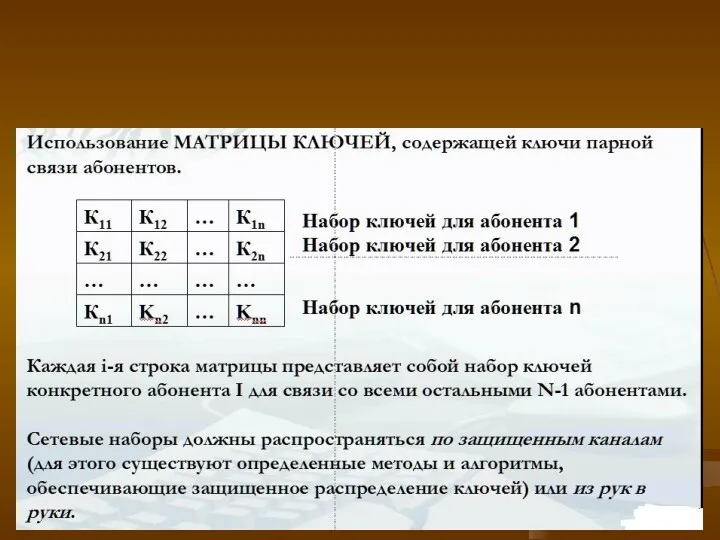

- 44. Использование ОДНОГО КЛЮЧА для всех абонентов. Однако это недопустимо по соображениям безопасности, т.к. в случае компрометации

- 46. Симметричный шифр Симметричный шифр – метод передачи шифрованной информации, в котором зашифровывающий и расшифровывающий ключи совпадают.

- 47. Ассиметричный шифр Ассимметричный шифр – метод передачи шифрованной информации, в котором зашифровывающий и расшифровывающий ключи не

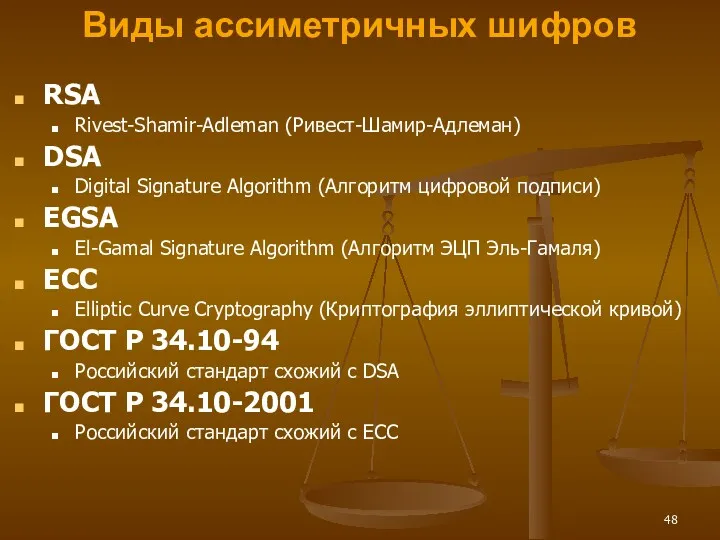

- 48. Виды ассиметричных шифров RSA Rivest-Shamir-Adleman (Ривест-Шамир-Адлеман) DSA Digital Signature Algorithm (Алгоритм цифровой подписи) EGSA El-Gamal Signature

- 49. Алгоритм RSA RSA (1977 г.) – криптографическая система открытого ключа. Обеспечивает такие механизмы защиты как шифрование

- 50. Алгоритм RSA: Теория В основу асимметричных криптосистем кладётся одна из сложных математических проблем, которая позволяет строить

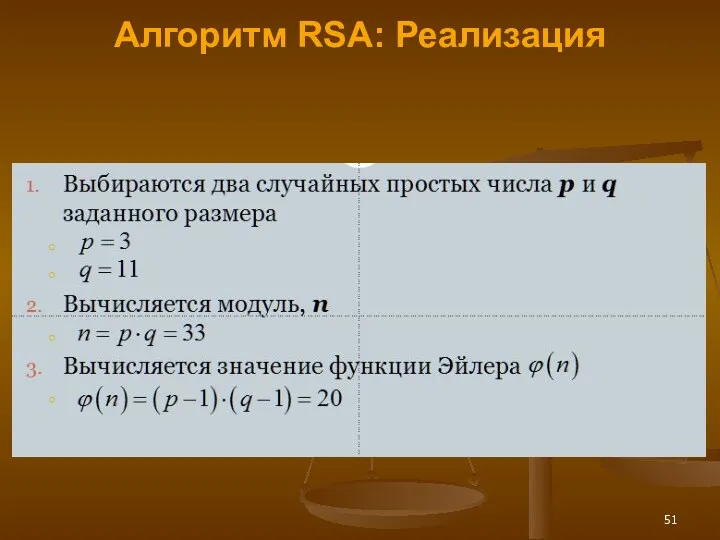

- 51. Алгоритм RSA: Реализация

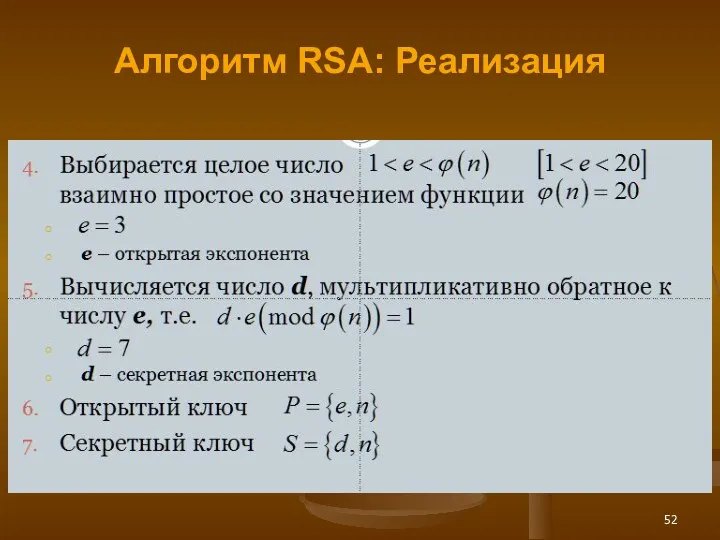

- 52. Алгоритм RSA: Реализация

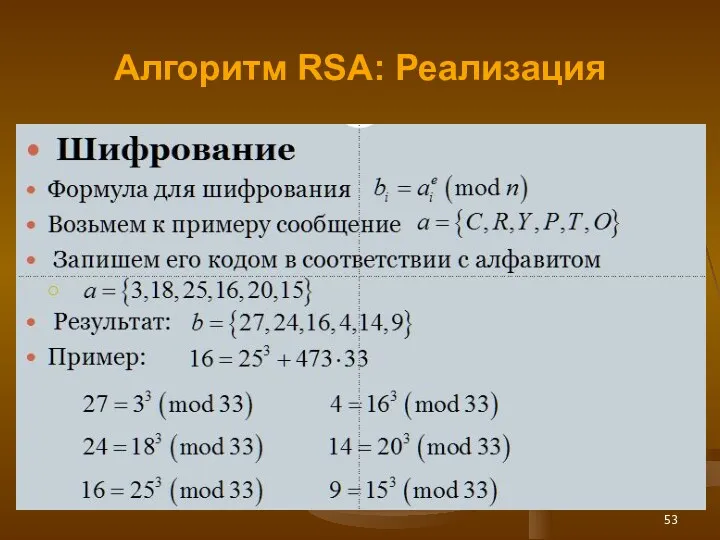

- 53. Алгоритм RSA: Реализация

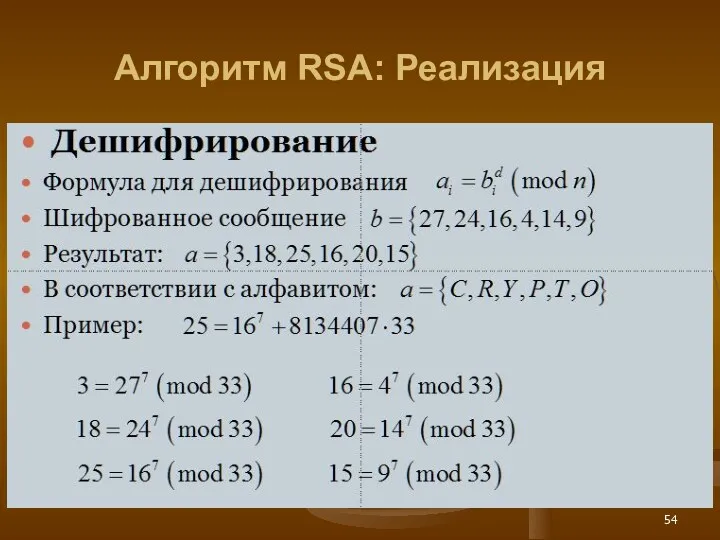

- 54. Алгоритм RSA: Реализация

- 55. Алгоритмы ассиметричного шифрования используют как вспомогательный инструмент для передачи небольших объемов информации, к примеру секретных ключей

- 56. 6. КРИПТОГРАФИЧЕСКИЕ ХЕШИРУЮЩИЕ АЛГОРИТМЫ Криптографические хеширующие алгоритмы получают на входе произвольный объем данных и на выходе

- 57. КРИПТОГРАФИЧЕСКИЕ ХЕШИРУЮЩИЕ АЛГОРИТМЫ Хеш -алrоритм генерирует «отпечаток пальца» фиксированного размера для произвольного объема входных данных. Результат

- 58. КРИПТОГРАФИЧЕСКИЕ ХЕШИРУЮЩИЕ АЛГОРИТМЫ В библиотеке .NET Security Framework предусмотрены следующие классы для работы с хеширующими aлгоритмами:

- 59. КРИПТОГРАФИЧЕСКИЕ ХЕШИРУЮЩИЕ АЛГОРИТМЫ Таким образом, для верификации хеша необходимо знать ключ. Есть два производных класса, получаемых

- 60. 7. КРИПТОГРАФИЧЕСКИЕ ПРОТОКОЛЫ Криптографические протоколы - это общепринятое соглашение, касающееся набора алгоритмов, последовательности действий и определения

- 61. Криптографические протоколы 1. Алиса и Боб генерируют каждый для себя пару ключей RSA (открытый и секретный

- 62. Криптографические протоколы Дрyгoй пример протокола основывается на асимметричном алгoритме RSA и хеш-алгoритме SНA1 и обеспечивает надежную

- 63. Криптографические протоколы В отличии от этих простых сценариев, криптографические протоколы могут подразумевать участие людей, которые не

- 64. Криптографические протоколы Например, протокол Kerberos повсеместно используется для тoгo, чтобы сервер и клиент могли надежно идентифицировать

- 66. Скачать презентацию

Представление об информационной системе

Представление об информационной системе Решение логических задач

Решение логических задач Организация глобальных сетей

Организация глобальных сетей Представление и обработка чисел в компьютере

Представление и обработка чисел в компьютере Криптография, криптология, криптоанализ

Криптография, криптология, криптоанализ Вставка гиперссылок для управления презентацией в среде программы MS PowerPoint 2010

Вставка гиперссылок для управления презентацией в среде программы MS PowerPoint 2010 Введение в искусственный интеллект

Введение в искусственный интеллект Цифровые сервисы для университета будущего

Цифровые сервисы для университета будущего Параллельное программирование для ресурсоёмких задач численного моделирования в физике

Параллельное программирование для ресурсоёмких задач численного моделирования в физике Разбор задания №14 ЕГЭ по информатике

Разбор задания №14 ЕГЭ по информатике Базы данных. Введение в курс баз данных

Базы данных. Введение в курс баз данных Презентация Утилиты. Текстовый редактор

Презентация Утилиты. Текстовый редактор JavaScript Date

JavaScript Date Розробка програмного забезпечення для мікропроцесорної системи автомобільний годинник-термометр-вольтметр

Розробка програмного забезпечення для мікропроцесорної системи автомобільний годинник-термометр-вольтметр Алгоритмы в жизни

Алгоритмы в жизни Основы алгоритмизации. Типы алгоритмов. (Лекция 1)

Основы алгоритмизации. Типы алгоритмов. (Лекция 1) Теория и практика информационно-аналитической работы. Семинар 2

Теория и практика информационно-аналитической работы. Семинар 2 Аффинные преобразования в компьютерной графике. (Тема 5)

Аффинные преобразования в компьютерной графике. (Тема 5) Продвижение бизнеса и бренда в социальных сетях

Продвижение бизнеса и бренда в социальных сетях Тезаурус Безопасный интернет

Тезаурус Безопасный интернет Дизайн видеопродукции. Программа Adobe Premier Pro

Дизайн видеопродукции. Программа Adobe Premier Pro Інформаційне забезпечення ІС

Інформаційне забезпечення ІС Урок информатики 6 класс Отношение понятий.

Урок информатики 6 класс Отношение понятий. Программа Speam

Программа Speam Mass Media

Mass Media Правила составления списка литературы

Правила составления списка литературы Программирование циклов с заданным числом повторений

Программирование циклов с заданным числом повторений Поняття документу. Призначення та класифікація документів. Документообіг

Поняття документу. Призначення та класифікація документів. Документообіг