Содержание

- 2. ЛЕКЦИЯ №1 ОТВЕТСТВЕННОСТЬ ЗА НАРУШЕНИЕ ПРАВИЛ ЗАЩИТЫ ИНФОРМАЦИИ

- 3. Цель занятия: рассмотреть и проанализировать вопросы ответственности за нарушение правил защиты информации ограниченного распространения конфиденциального характера.

- 4. Введение ЗАЩИТА ИНФОРМАЦИИ ПРЕДСТАВЛЯЕТ СОБОЙ ПРИНЯТИЕ ПРАВОВЫХ, ОРГАНИЗАЦИОННЫХ И ТЕХНИЧЕСКИХ МЕР направленных на: — обеспечение защиты

- 5. Анализ правового обеспечения Правовое обеспечение планируемых мероприятий в области защиты информации, всегда должно предшествовать принятию решения

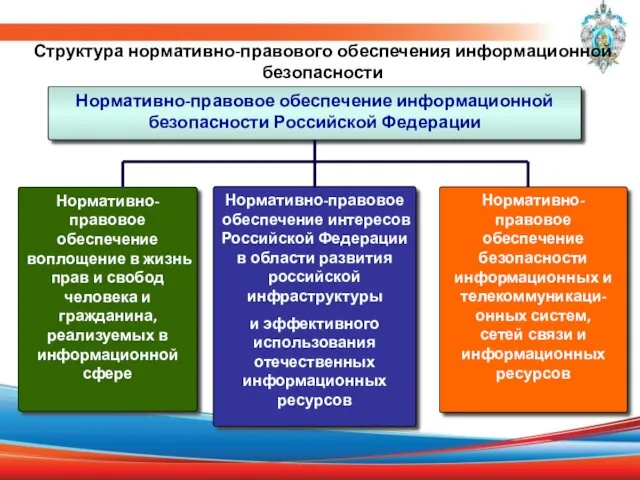

- 6. Нормативно-правовое обеспечение информационной безопасности Российской Федерации Нормативно-правовое обеспечение воплощение в жизнь прав и свобод человека и

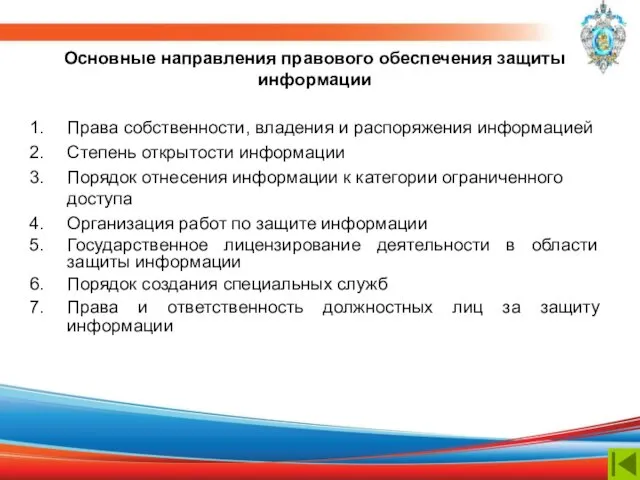

- 7. Основные направления правового обеспечения защиты информации Права собственности, владения и распоряжения информацией Степень открытости информации Порядок

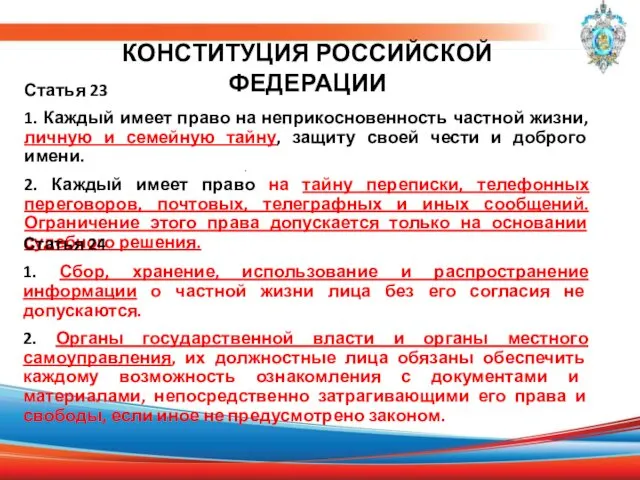

- 8. Статья 23 1. Каждый имеет право на неприкосновенность частной жизни, личную и семейную тайну, защиту своей

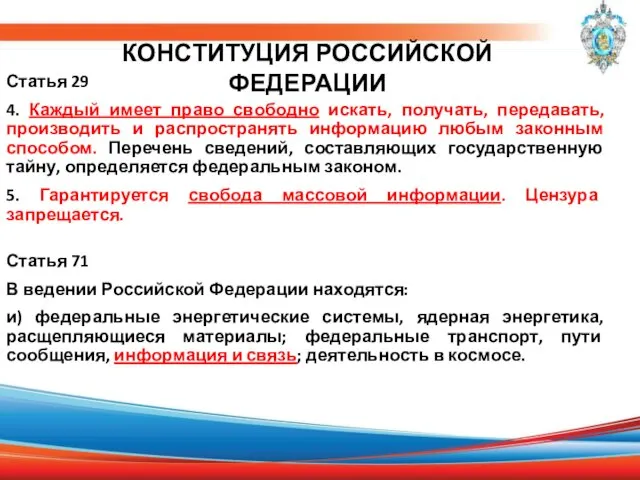

- 9. Статья 29 4. Каждый имеет право свободно искать, получать, передавать, производить и распространять информацию любым законным

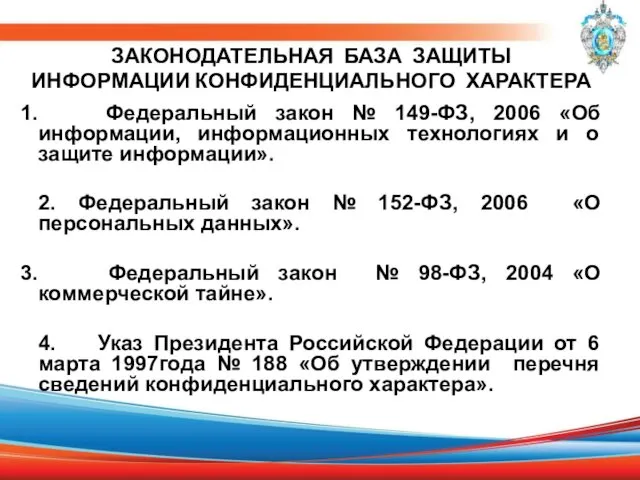

- 10. Федеральный закон № 149-ФЗ, 2006 «Об информации, информационных технологиях и о защите информации». 2. Федеральный закон

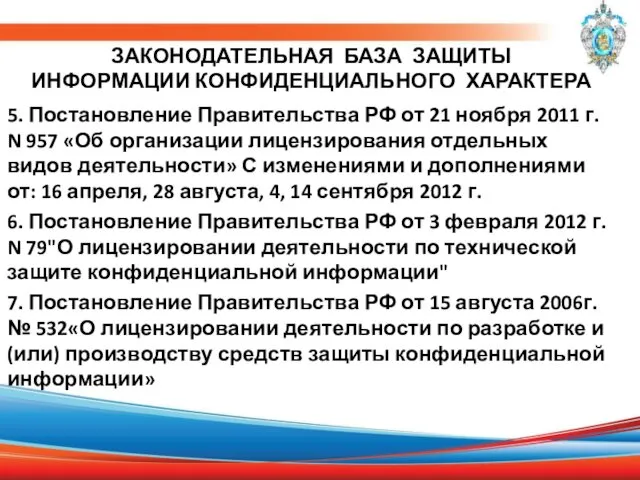

- 11. 5. Постановление Правительства РФ от 21 ноября 2011 г. N 957 «Об организации лицензирования отдельных видов

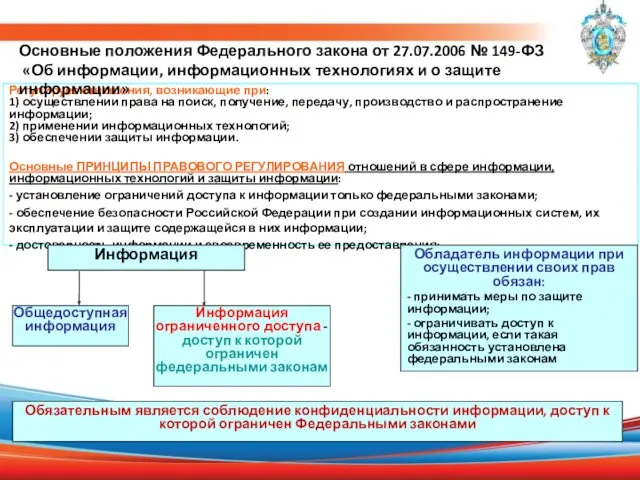

- 12. Регулирует отношения, возникающие при: 1) осуществлении права на поиск, получение, передачу, производство и распространение информации; 2)

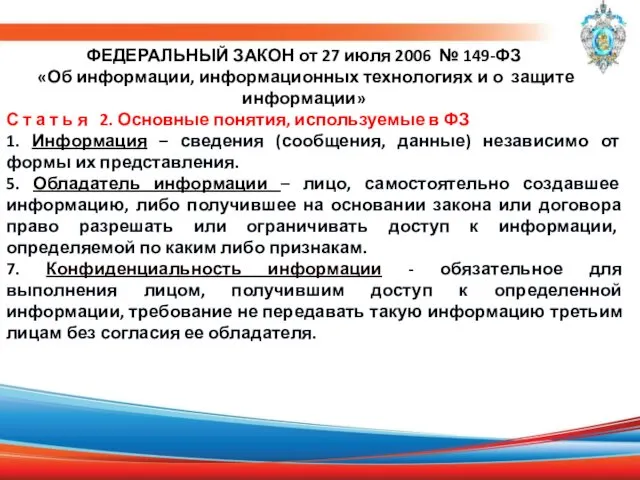

- 13. ФЕДЕРАЛЬНЫЙ ЗАКОН от 27 июля 2006 № 149-ФЗ «Об информации, информационных технологиях и о защите информации»

- 14. ФЕДЕРАЛЬНЫЙ ЗАКОН от 27 июля 2006 № 149-ФЗ «Об информации, информационных технологиях и о защите информации»

- 15. С т а т ь я 16. Защита информации 1.Защита информации, представляет собой принятие правовых, организационных

- 16. Основные положения Федерального закона «Об информации, информационных технологиях и о защите информации» - Обязательность соблюдения конфиденциальности

- 17. Обязанности обладателя информации, оператора информационной системы (ст.16.4): - предотвращение несанкционированного доступа к информации, не имеющим права

- 18. ВОПРОС 1. ПРАВОВЫЕ ОСНОВЫ ТЕХНИЧЕСКОЙ ЗАЩИТЫ ИНФОРМАЦИИ КОНФИДЕНЦИАЛЬНОГО ХАРАКТЕРА

- 19. СИСТЕМА — комплекс, состоящий из процессов, технических и программных средств, устройств и персонала, обладающий возможностью удовлетворять

- 20. СИСТЕМА — специфическое воплощение информационной технологии с конкретным назначением и условиями эксплуатации (ГОСТ Р ИСО/МЭК 15408-1-2008,

- 21. ИНФОРМАЦИОННАЯ ТЕХНОЛОГИЯ — приемы, способы и методы применения средств вычислительной техники при выполнении функций сбора, хранения,

- 22. ЗАЩИЩАЕМАЯ ИНФОРМАЦИОННАЯ ТЕХНОЛОГИЯ — информационная технология, предназначенная для сбора, хранения, обработки, передачи и использования защищаемой информации

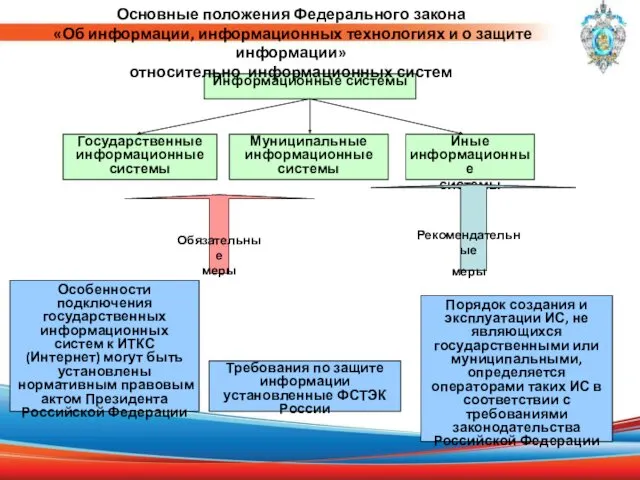

- 23. Информационные системы Государственные информационные системы Муниципальные информационные системы Иные информационные системы Требования по защите информации установленные

- 24. ФЕДЕРАЛЬНЫЙ ЗАКОН «Об информации, информационных технологиях и о защите информации» С т а т ь я

- 25. ФЕДЕРАЛЬНЫЙ ЗАКОН «Об информации, информационных технологиях и о защите информации» С т а т ь я

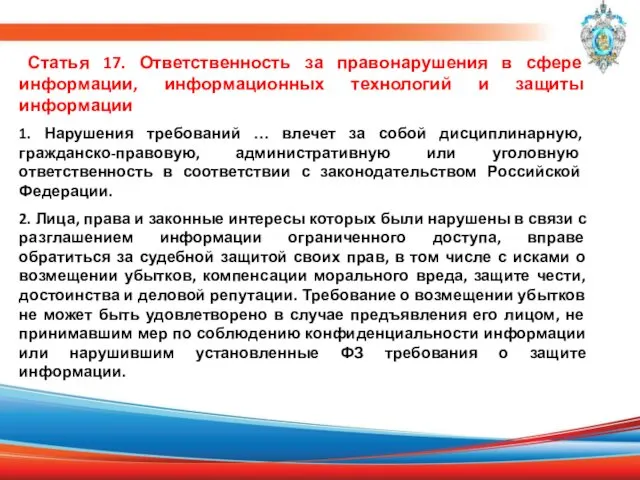

- 26. Статья 17. Ответственность за правонарушения в сфере информации, информационных технологий и защиты информации 1. Нарушения требований

- 27. ВОПРОС 2. Виды информации ограниченного распространения конфиденциального характера

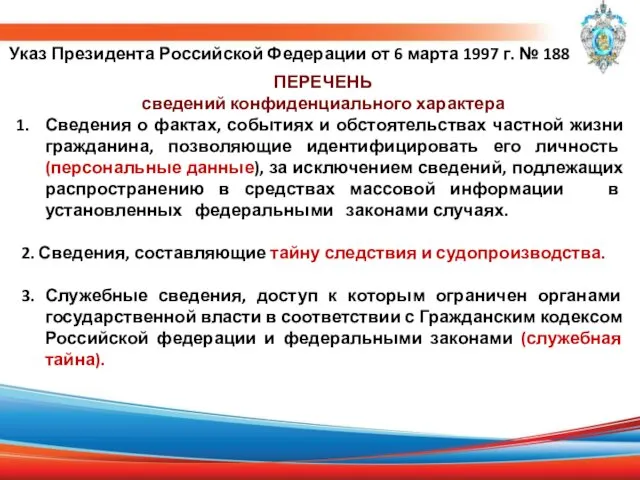

- 28. Указ Президента Российской Федерации от 6 марта 1997 г. № 188 ПЕРЕЧЕНЬ сведений конфиденциального характера Сведения

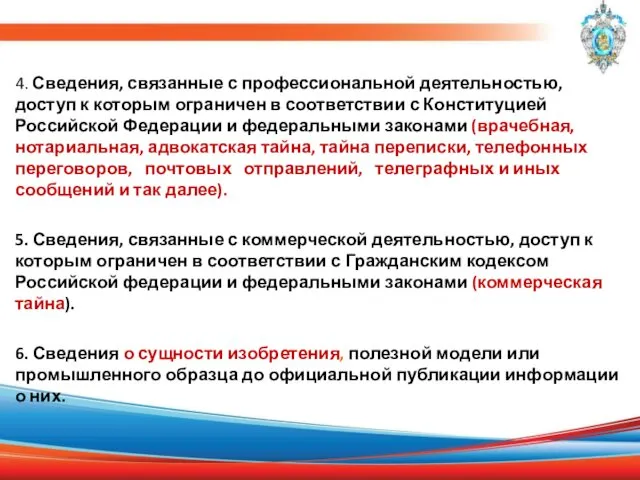

- 29. 4. Сведения, связанные с профессиональной деятельностью, доступ к которым ограничен в соответствии с Конституцией Российской Федерации

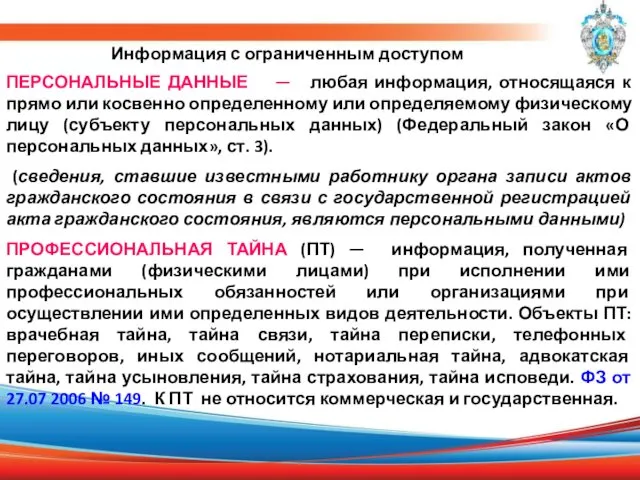

- 30. Информация с ограниченным доступом ПЕРСОНАЛЬНЫЕ ДАННЫЕ — любая информация, относящаяся к прямо или косвенно определенному или

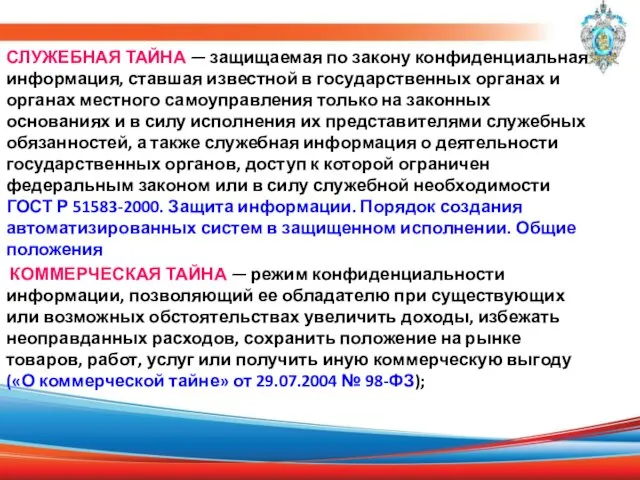

- 31. СЛУЖЕБНАЯ ТАЙНА — защищаемая по закону конфиденциальная информация, ставшая известной в государственных органах и органах местного

- 32. ВОПРОС 3. Охрана информации ограниченного распространения конфиденциального характера

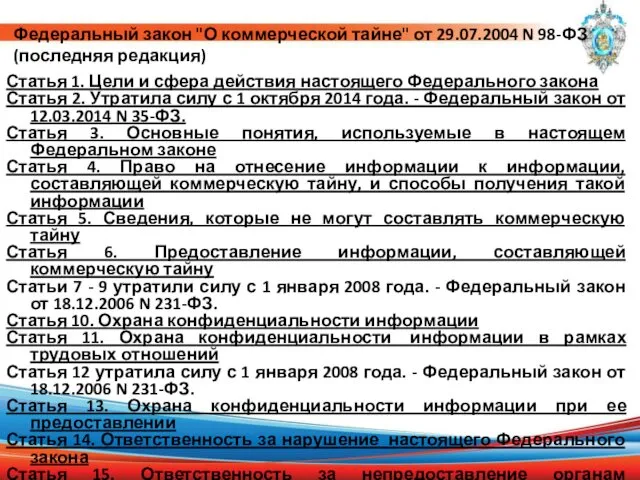

- 33. Федеральный закон "О коммерческой тайне" от 29.07.2004 N 98-ФЗ (последняя редакция) Статья 1. Цели и сфера

- 34. Федеральный закон «О коммерческой тайне» Статья 3 п.1. КОММЕРЧЕСКАЯ ТАЙНА - режим конфиденциальности информации, позволяющий ее

- 35. Федеральный закон «О коммерческой тайне» Статья 4. ПРАВО НА ОТНЕСЕНИЕ ИНФОРМАЦИИ К ИНФОРМАЦИИ, СОСТАВЛЯЮЩЕЙ КОММЕРЧЕСКУЮ ТАЙНУ,

- 36. Федеральный закон «О коммерческой тайне» Статья 5. СВЕДЕНИЯ, КОТОРЫЕ НЕ МОГУТ СОСТАВЛЯТЬ КОММЕРЧЕСКУЮ ТАЙНУ Режим коммерческой

- 37. 5) о численности, о составе работников, о системе оплаты труда, об условиях труда, в том числе

- 38. Федеральный закон «О коммерческой тайне» Статья 10. ОХРАНА КОНФИДЕНЦИАЛЬНОЙ ИНФОРМАЦИИ (КИ) п.1. Меры по охране КИ,

- 39. 4) регулирование отношений по использованию информации, составляющей коммерческую тайну, работниками на основании трудовых договоров и контрагентами

- 40. Федеральный закон «О коммерческой тайне» Статья 11. ОХРАНА КОНФИДЕНЦИАЛЬНОЙ ИНФОРМАЦИИ В РАМКАХ ТРУДОВЫХ ОТНОШЕНИЙ п.1. В

- 41. Статья 13. ОХРАНА КОНФИДЕНЦИАЛЬНОСТИ ИНФОРМАЦИИ ПРИ ЕЕ ПРЕДОСТАВЛЕНИИ 1. Органы государственной власти, иные государственные органы, органы

- 42. ВОПРОС 4. Характеристика правовых и нормативных документов по защите персональных данных

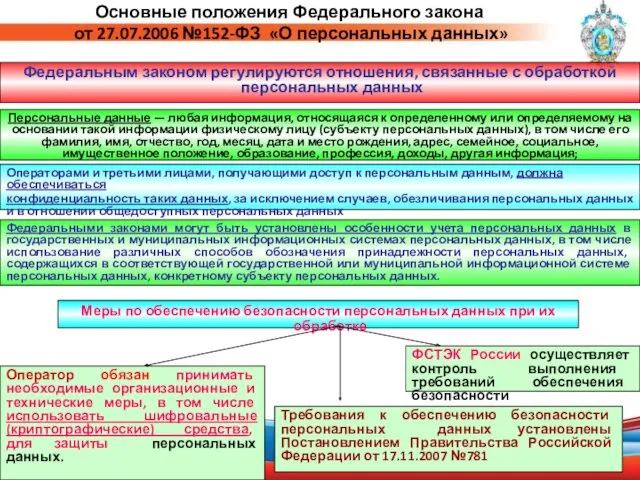

- 43. Федеральным законом регулируются отношения, связанные с обработкой персональных данных Персональные данные — любая информация, относящаяся к

- 44. «Методика определения актуальных угроз безопасности персональных данных при их обработке в информационных системах персональных данных» Постановление

- 45. Настоящий документ устанавливает требования к защите персональных данных при их обработке в информационных системах персональных данных

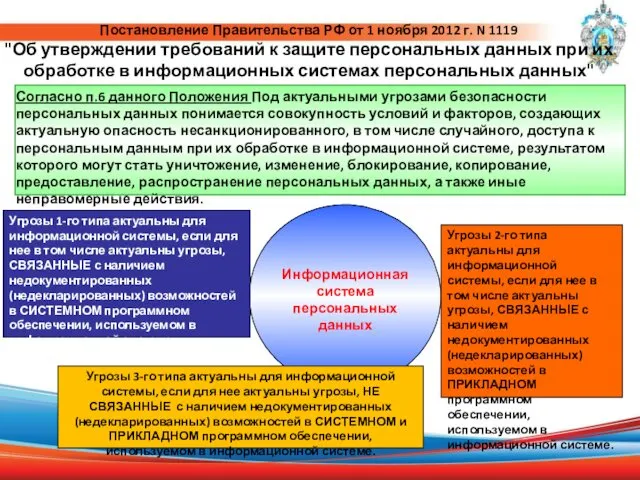

- 46. Постановление Правительства РФ от 1 ноября 2012 г. N 1119 "Об утверждении требований к защите персональных

- 47. Информационная система персональных данных Угрозы 2-го типа актуальны для информационной системы, если для нее в том

- 48. Мероприятия по обеспечению безопасности персональных данных при их обработке в информационных системах включают: - определение угроз

- 49. - контроль за соблюдением условий использования средств защиты информации, предусмотренных эксплуатационной и технической документацией; - разбирательство

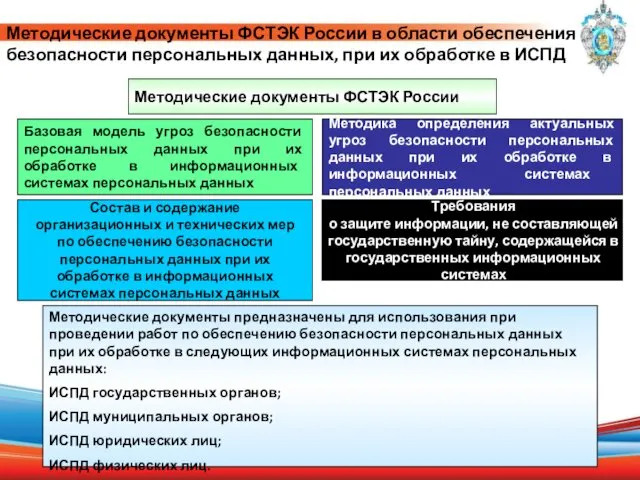

- 50. Методические документы ФСТЭК России Базовая модель угроз безопасности персональных данных при их обработке в информационных системах

- 51. Базовая модель угроз безопасности персональных данных при их обработке в информационных системах персональных данных Базовая модель

- 52. Базовая модель угроз безопасности персональных данных содержит: Классификация угроз безопасности персональных данных. Анализ и характеристики угроз

- 53. Методика определения актуальных угроз безопасности предназначена для формирования перечня актуальных угроз безопасности персональным данным, обрабатываемым в

- 54. Меры по обеспечению безопасности персональных данных реализуются в рамках системы защиты персональных данных, создаваемой в соответствии

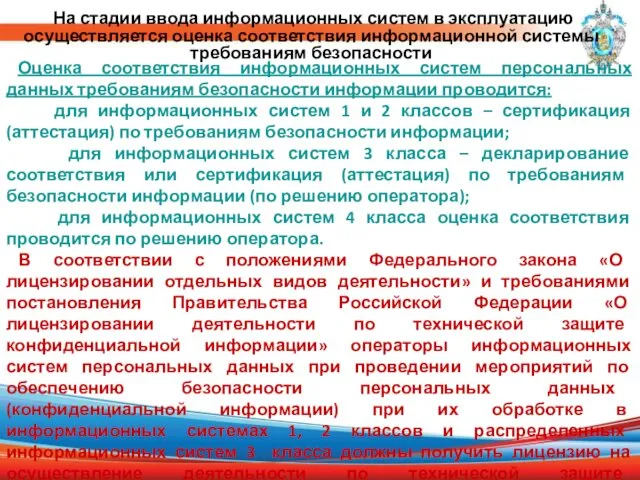

- 55. На стадии ввода информационных систем в эксплуатацию осуществляется оценка соответствия информационной системы требованиям безопасности Оценка соответствия

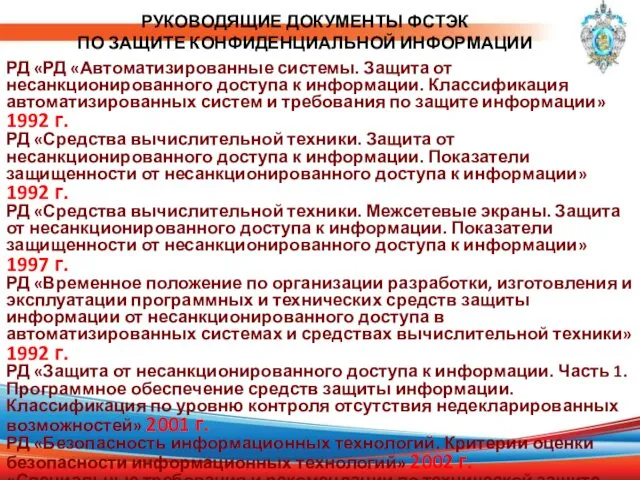

- 56. РУКОВОДЯЩИЕ ДОКУМЕНТЫ ФСТЭК ПО ЗАЩИТЕ КОНФИДЕНЦИАЛЬНОЙ ИНФОРМАЦИИ РД «РД «Автоматизированные системы. Защита от несанкционированного доступа к

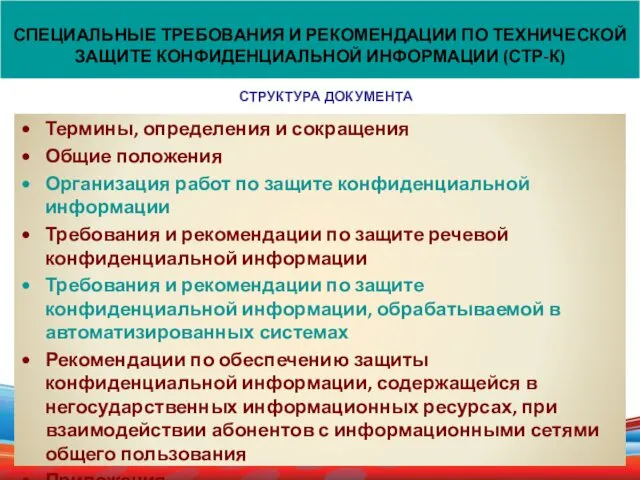

- 57. СПЕЦИАЛЬНЫЕ ТРЕБОВАНИЯ И РЕКОМЕНДАЦИИ ПО ТЕХНИЧЕСКОЙ ЗАЩИТЕ КОНФИДЕНЦИАЛЬНОЙ ИНФОРМАЦИИ (СТР-К) Термины, определения и сокращения Общие положения

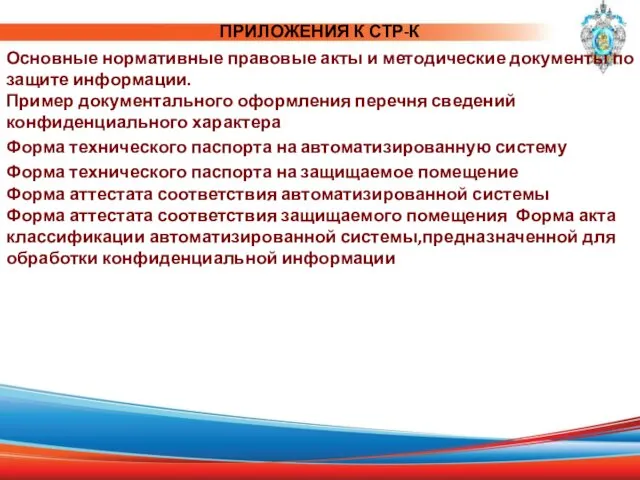

- 58. ПРИЛОЖЕНИЯ К СТР-К Основные нормативные правовые акты и методические документы по защите информации. Пример документального оформления

- 59. СТР-К Требования и рекомендации Рекомендации По защите государственных информационных ресурсов некриптографическими методами По защите негосударственных информационных

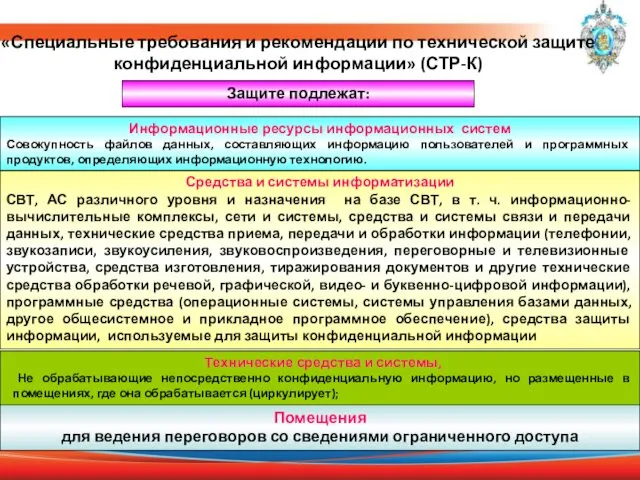

- 60. Информационные ресурсы информационных систем Совокупность файлов данных, составляющих информацию пользователей и программных продуктов, определяющих информационную технологию.

- 61. Защите подлежит речевая информация и информация, обрабатываемая техническими средствами, а также представленная в виде информативных электрических

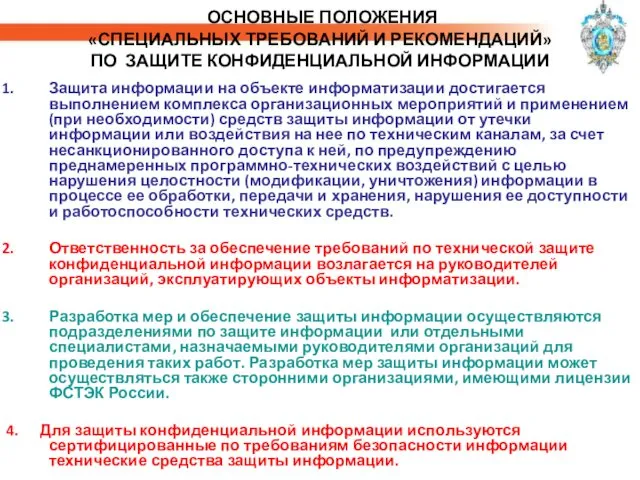

- 62. Защита информации на объекте информатизации достигается выполнением комплекса организационных мероприятий и применением (при необходимости) средств защиты

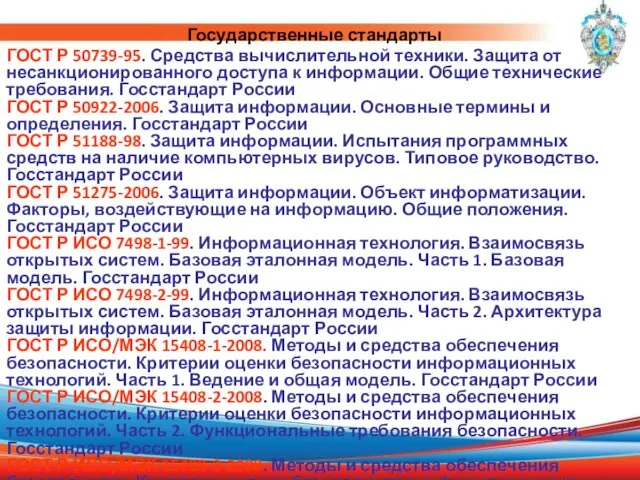

- 63. Государственные стандарты ГОСТ Р 50739-95. Средства вычислительной техники. Защита от несанкционированного доступа к информации. Общие технические

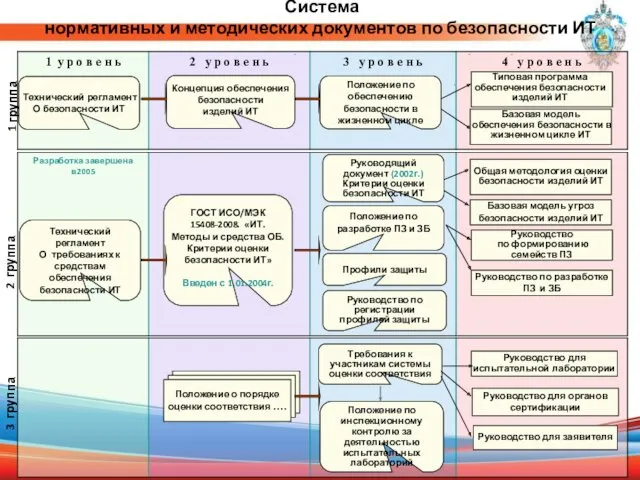

- 64. Положение по обеспечению безопасности в жизненном цикле Концепция обеспечения безопасности изделий ИТ Технический регламент О безопасности

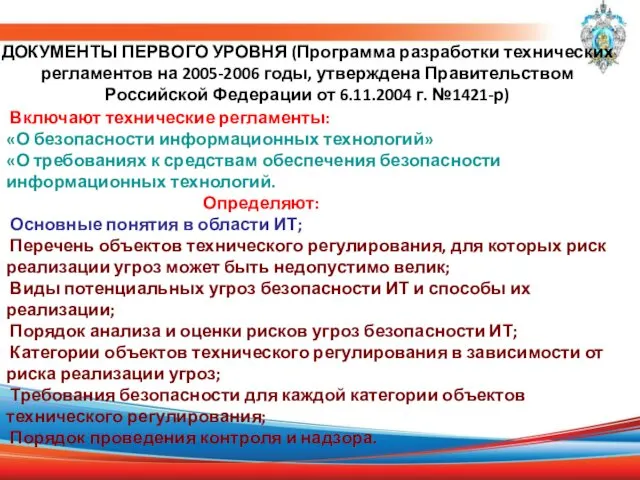

- 65. ДОКУМЕНТЫ ПЕРВОГО УРОВНЯ (Программа разработки технических регламентов на 2005-2006 годы, утверждена Правительством Российской Федерации от 6.11.2004

- 66. ДОКУМЕНТЫ ПЕРВОГО УРОВНЯ (Программа разработки технических регламентов на 2005-2006 годы) ПРОГРАММА РАЗРАБОТКИ ТЕХНИЧЕСКИХ РЕГЛАМЕНТОВ (утв. распоряжением

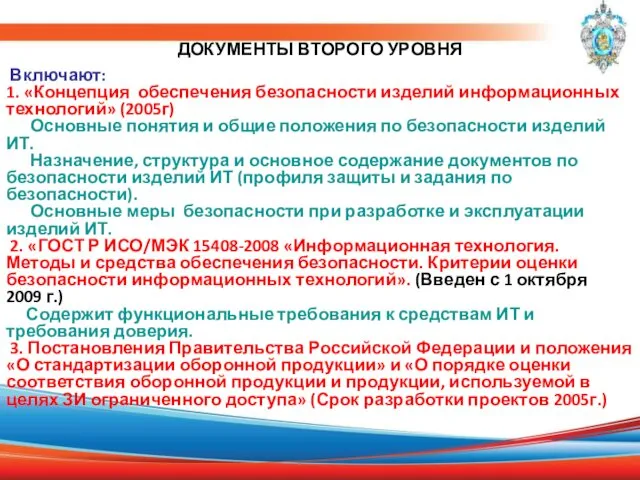

- 67. ДОКУМЕНТЫ ВТОРОГО УРОВНЯ Включают: 1. «Концепция обеспечения безопасности изделий информационных технологий» (2005г) Основные понятия и общие

- 68. ДОКУМЕНТЫ ТРЕТЬЕГО УРОВНЯ Конкретизируют требования документов второго уровня: 1. Положение по обеспечения безопасности при разработке ,

- 69. ДОКУМЕНТЫ ЧЕТВЕРТОГО УРОВНЯ Определяют методы и способы достижения требований, задаваемых в документах первых трех уровней. «Базовая

- 70. ГОСТ Р ИСО/МЭК 17799-2005 "Информационные технологии. Методы безопасности. Руководство по управлению безопасностью информации" Первая часть «Практические

- 71. ГОСТ Р ИСО/МЭК 17799-2005 "Информационные технологии. Методы безопасности. Руководство по управлению безопасностью информации" ПОЛИТИКА ИНФОРМАЦИОННОЙ БЕЗОПАСНОСТИ

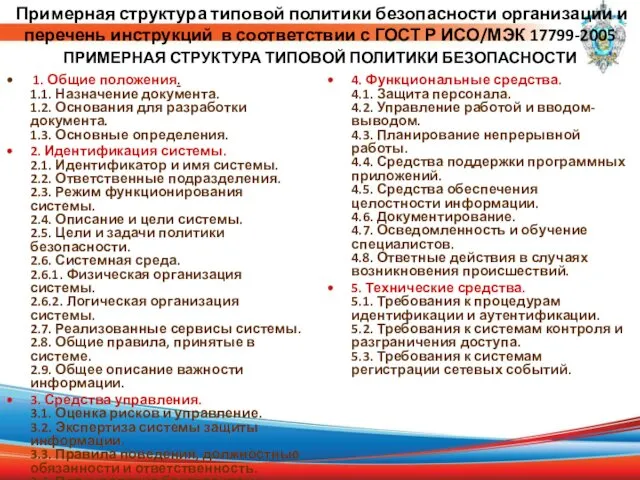

- 72. ПРИМЕРНАЯ СТРУКТУРА ТИПОВОЙ ПОЛИТИКИ БЕЗОПАСНОСТИ Примерная структура типовой политики безопасности организации и перечень инструкций в соответствии

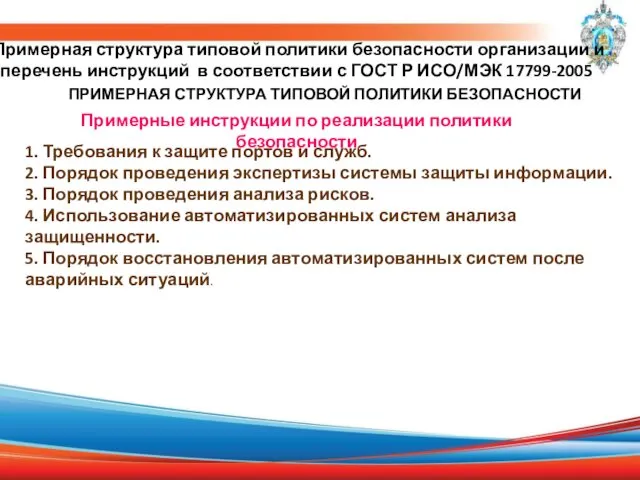

- 73. ПРИМЕРНАЯ СТРУКТУРА ТИПОВОЙ ПОЛИТИКИ БЕЗОПАСНОСТИ Примерные инструкции по реализации политики безопасности Примерная структура типовой политики безопасности

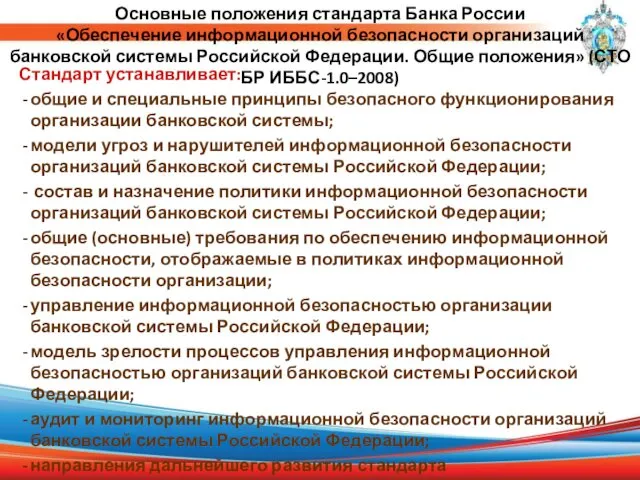

- 74. Основные положения стандарта Банка России «Обеспечение информационной безопасности организаций банковской системы Российской Федерации. Общие положения» (СТО

- 75. ВОПРОС 5. Ответственность за нарушения в информационной сфере

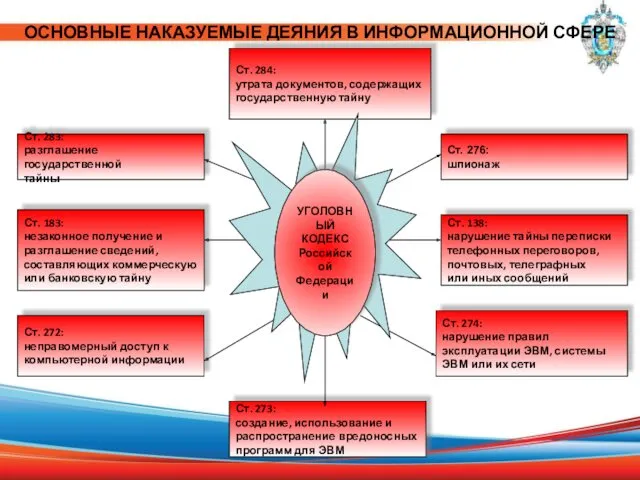

- 76. Ст. 284: утрата документов, содержащих государственную тайну Ст. 283: разглашение государственной тайны Ст. 183: незаконное получение

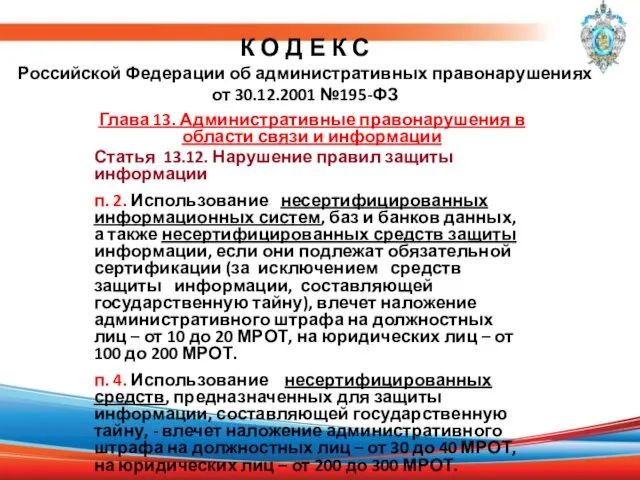

- 77. Глава 13. Административные правонарушения в области связи и информации Статья 13.12. Нарушение правил защиты информации п.

- 78. Статья 90. Ответственность за нарушение норм, регулирующих обработку и защиту персональных данных работника - Лица, виновные

- 79. ОСНОВАНИЯ И ПРОЦЕДУРА УВОЛЬНЕНИЯ ЗА РАЗГЛАШЕНИЕ КОММЕРЧЕСКОЙ ТАЙНЫ Статьей 81 Трудового кодекса Российской Федерации предусмотрено такое

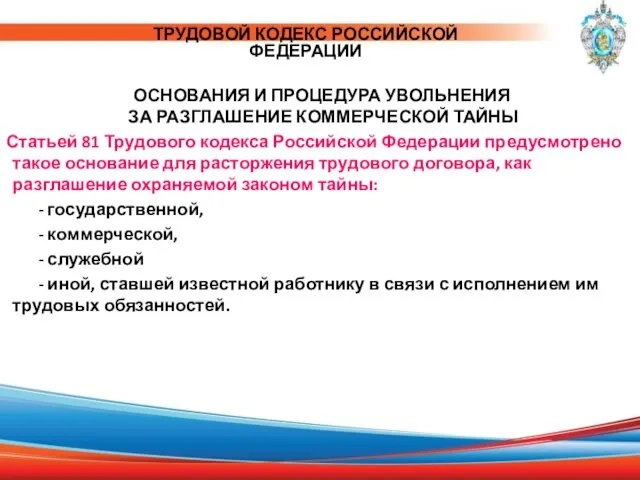

- 80. ПРИМЕР: В пункте 43 постановления Пленума Верховного Суда Российской Федерации № 2 "О применении судами Российской

- 81. ВЫВОД: Если ваш работник разгласил служебную или коммерческую тайну, то с него в обязательном порядке должно

- 82. Следует учитывать, что согласно трудовому законодательству, дисциплинарное взыскание можно наложить на работника не позднее одного месяца

- 83. МАТЕРИАЛЬНАЯ ОТВЕТСТВЕННОСТЬ ЗА РАЗГЛАШЕНИЕ КОММЕРЧЕСКОЙ ТАЙНЫ Статья 243 ТК РФ устанавливает полную материальную ответственность работника за

- 84. Материальная ответственность работника может иметь место при наличии следующих обязательных элементов состава правонарушения: - прямого действительного

- 85. Говоря о наступлении материальной ответственности работника, стоит обратить внимание на следующее противоречие законодательства. ПО ОБЩЕМУ ПРАВИЛУ,

- 86. В январе 1997 г. вступил в силу Уголовный кодекс Российской Федерации (УК РФ), в соответствии с

- 87. Общим объектом названных преступлений являются общественные отношения в сфере обеспечения информационной безопасности, а к непосредственным объектам

- 88. Согласно ст. 272 УК РФ, уголовная ответственность за неправомерный доступ к компьютерной информации наступает, если это

- 89. СТАТЬЯ 272. Неправомерный доступ к компьютерной информации 1. Неправомерный доступ к охраняемой законом компьютерной информации, то

- 90. СТАТЬЯ 272. Неправомерный доступ к компьютерной информации 2. То же деяние, совершенное группой лиц по предварительному

- 91. В отличие от описанной нормы ответственность по ч.1 ст. 273 УК РФ предусматривается вне зависимости от

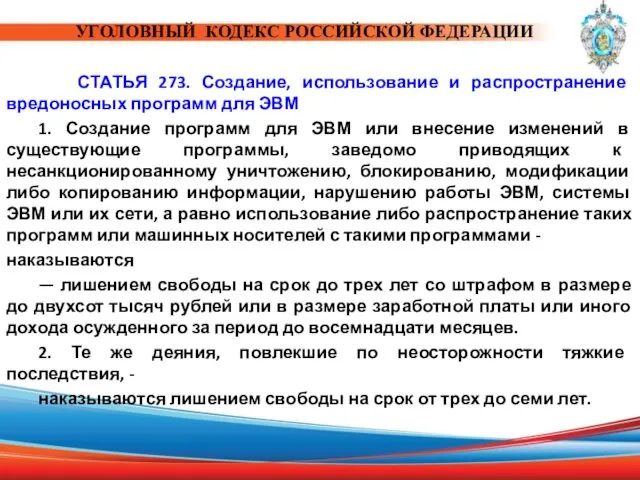

- 92. СТАТЬЯ 273. Создание, использование и распространение вредоносных программ для ЭВМ 1. Создание программ для ЭВМ или

- 93. Огромный вред наносят нарушения правил эксплуатации ЭВМ, системы ЭВМ или их сети. Это может не только

- 94. Поэтому законодательно установлено, что в случае причинения существенного вреда в результате указанных действий, а также при

- 95. Статья 274. Нарушение правил эксплуатации средств хранения, обработки или передачи компьютерной информации и информационно-телекоммуникационных сетей 1.

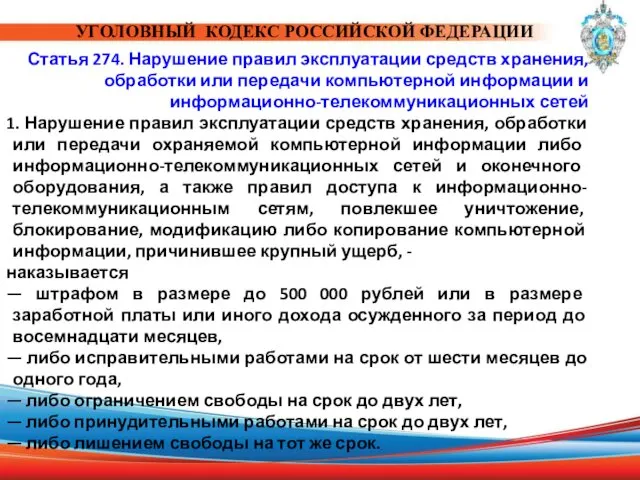

- 96. 2. Деяние, предусмотренное частью первой настоящей статьи, если оно повлекло тяжкие последствия или создало угрозу их

- 97. В случае противоправного использования возможностей компьютерной техники и современных средств связи уже сейчас достаточно трудно юридически

- 98. Кроме того, для уголовно-правовой квалификации деяний иногда значимо место, где наступили вредные последствия общественно опасного деяния.

- 100. Скачать презентацию

Презентация Домашние животные.

Презентация Домашние животные. Разработка базы данных соревнований по футболу, в рамках первенства страны

Разработка базы данных соревнований по футболу, в рамках первенства страны Программа для учебного центра

Программа для учебного центра Интернет сервистерімен жұмыс

Интернет сервистерімен жұмыс Юридическая обработка правовой информации

Юридическая обработка правовой информации Устройство компьютера

Устройство компьютера Создание документов в текстовых редакторах 10 класс

Создание документов в текстовых редакторах 10 класс Архитектура информационных систем

Архитектура информационных систем Методика и дидактика мультимедийных уроков

Методика и дидактика мультимедийных уроков Этапы проектирования баз данных

Этапы проектирования баз данных Безпека інформаційних систем

Безпека інформаційних систем Регистрация в WealTcom

Регистрация в WealTcom Техника безопасности и санитарные нормы в компьютерном классе

Техника безопасности и санитарные нормы в компьютерном классе Cloud Computing In the Secure Realm

Cloud Computing In the Secure Realm ЯКласс - образовательный интернет-ресурс для школьников, учителей и родителей

ЯКласс - образовательный интернет-ресурс для школьников, учителей и родителей Оптимизация трубопроводных систем путём моделирования задвижек в ПК Ansys

Оптимизация трубопроводных систем путём моделирования задвижек в ПК Ansys Информационные процессы

Информационные процессы Архитектура ЭВМ. Операционные системы. Многозадачность

Архитектура ЭВМ. Операционные системы. Многозадачность Безопасный интернет

Безопасный интернет Проектирование баз данных

Проектирование баз данных Дизайн web-проекта

Дизайн web-проекта Введение в искусственный интеллект

Введение в искусственный интеллект Файли. Строки. Обробка виключень

Файли. Строки. Обробка виключень Урок в рамках модуля Время. Люди. События

Урок в рамках модуля Время. Люди. События АИС Учета аудиторного фонда университета

АИС Учета аудиторного фонда университета Структуры данных в R. импорт и экспорт данных в R

Структуры данных в R. импорт и экспорт данных в R Операторы цикла

Операторы цикла Распространенные форматы графических файлов, их преимущества, недостатки и области применения

Распространенные форматы графических файлов, их преимущества, недостатки и области применения