Содержание

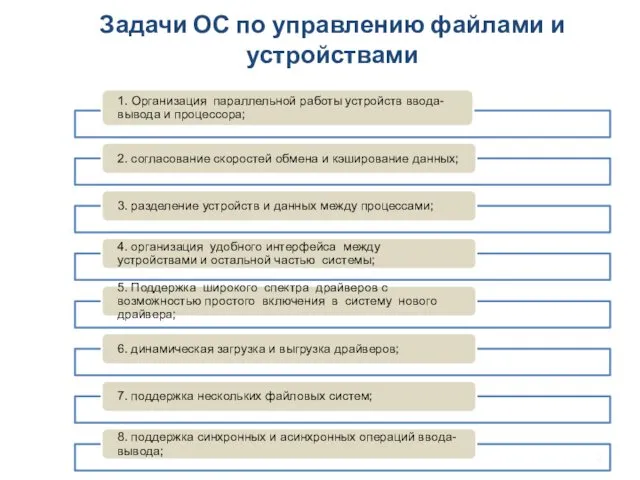

- 2. Задачи ОС по управлению файлами и устройствами

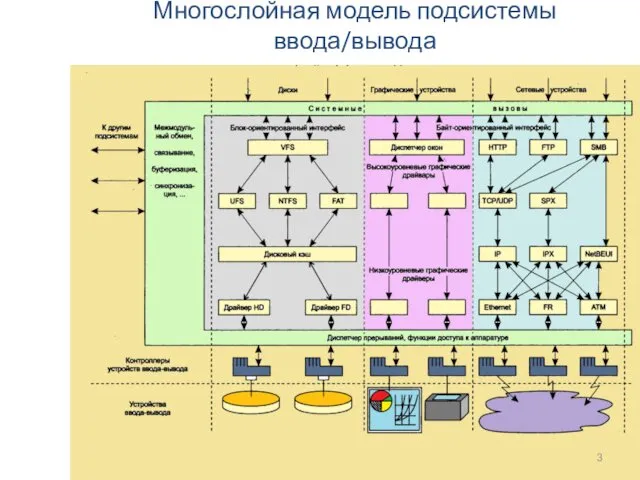

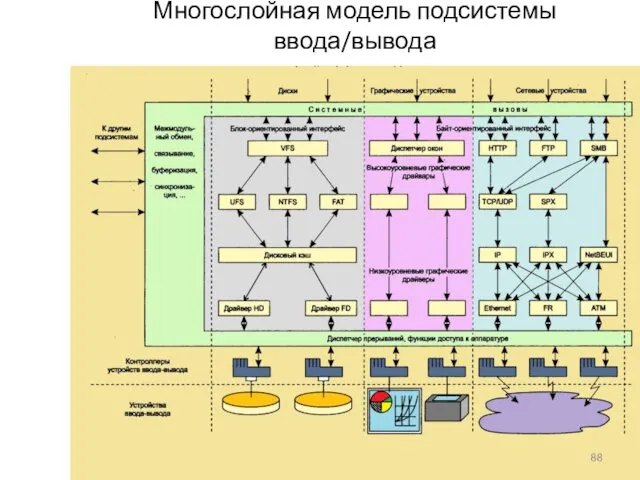

- 3. Многослойная модель подсистемы ввода/вывода

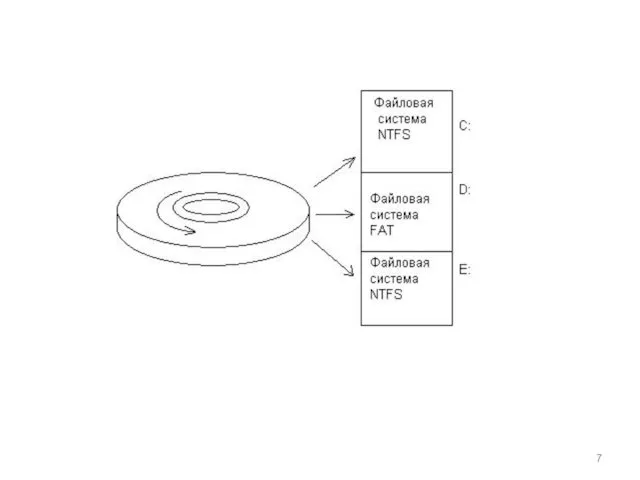

- 4. Файловые системы Устройство жесткого диска

- 5. SSD (solid state drive, накопитель на твёрдотельной памяти, твёрдотельный накопитель) - накопитель информации, основанный на чипах

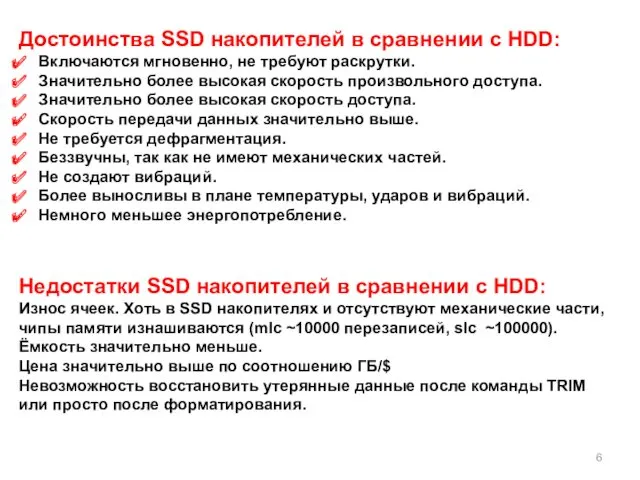

- 6. Достоинства SSD накопителей в сравнении с HDD: Включаются мгновенно, не требуют раскрутки. Значительно более высокая скорость

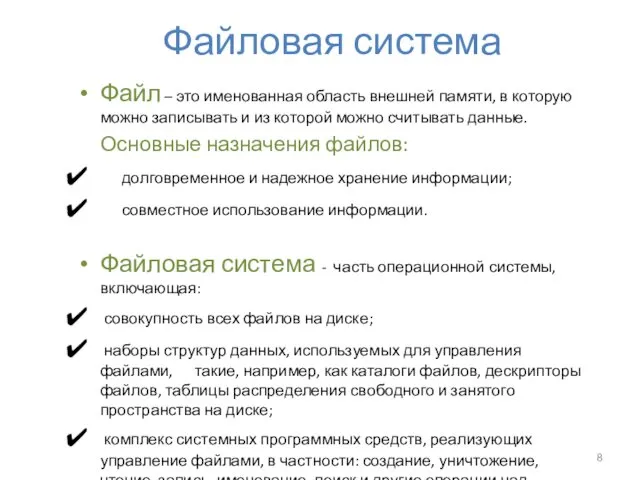

- 8. Файловая система Файл – это именованная область внешней памяти, в которую можно записывать и из которой

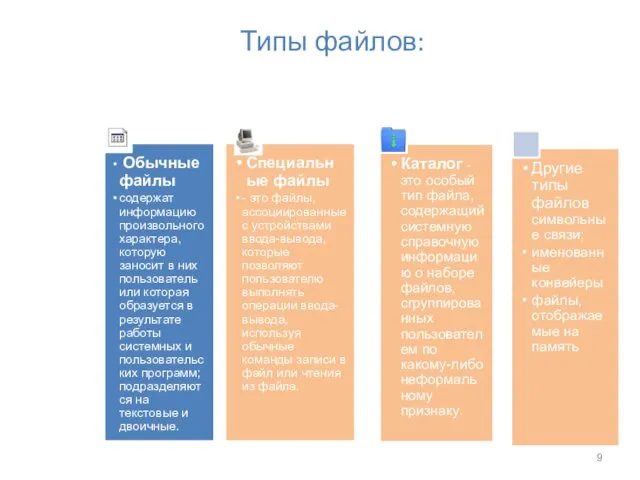

- 9. Типы файлов:

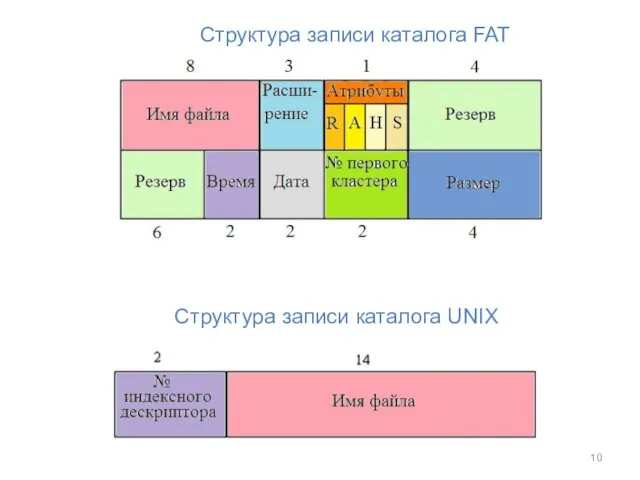

- 10. Структура записи каталога FAT Структура записи каталога UNIX

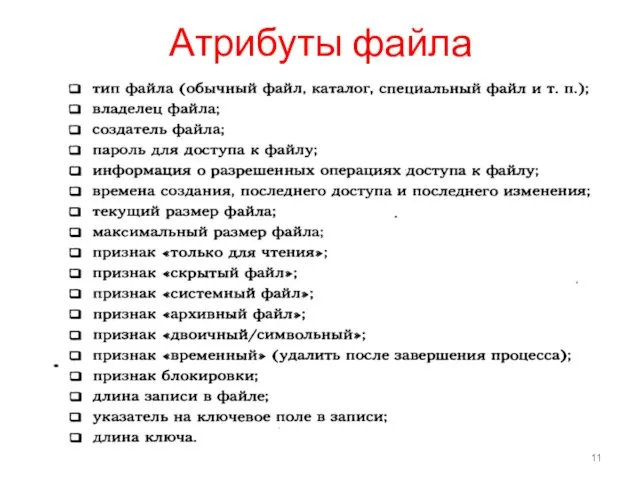

- 11. Атрибуты файла

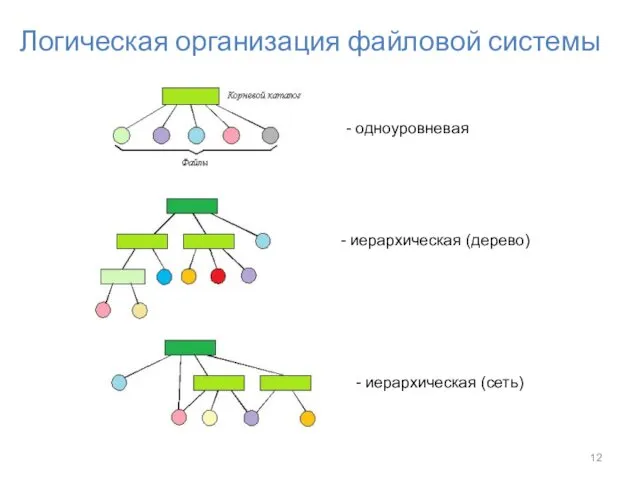

- 12. Логическая организация файловой системы - иерархическая (сеть) - одноуровневая - иерархическая (дерево)

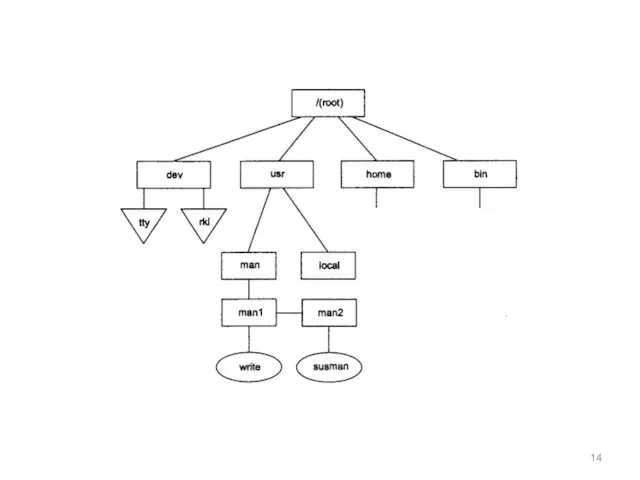

- 13. Монтирование

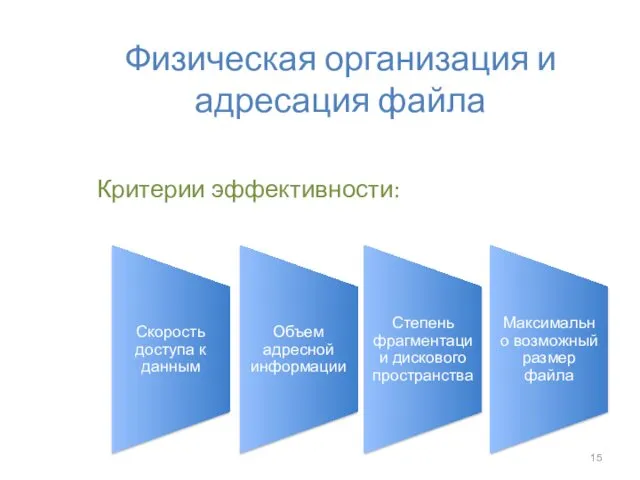

- 15. Физическая организация и адресация файла Критерии эффективности:

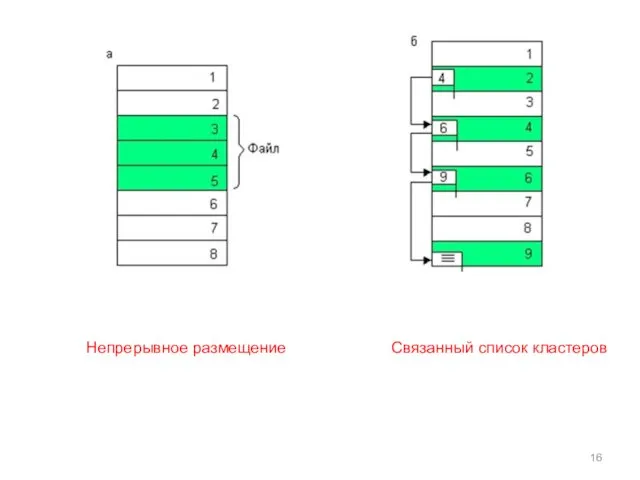

- 16. Непрерывное размещение Связанный список кластеров

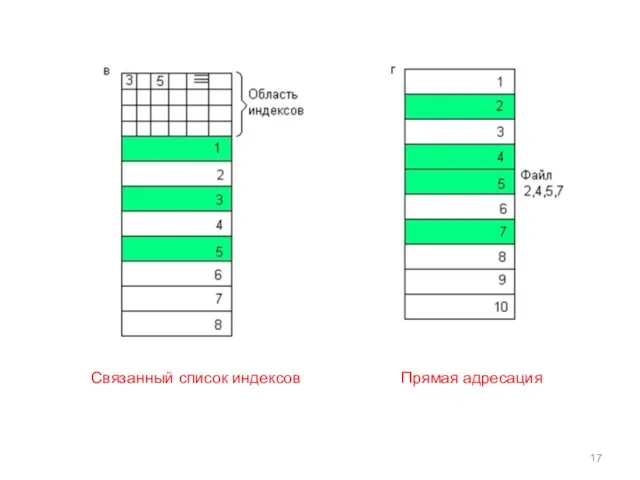

- 17. Связанный список индексов Прямая адресация

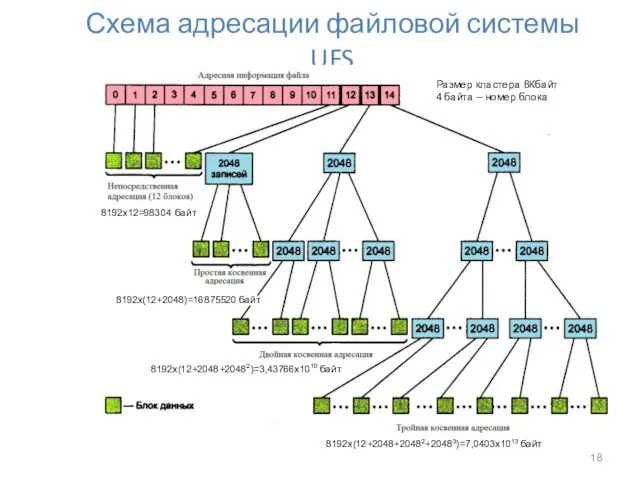

- 18. Схема адресации файловой системы UFS 8192х12=98304 байт 8192х(12+2048)=16875520 байт 8192х(12+2048+20482)=3,43766х1010 байт 8192х(12+2048+20482+20483)=7,0403х1013 байт Размер кластера 8Кбайт

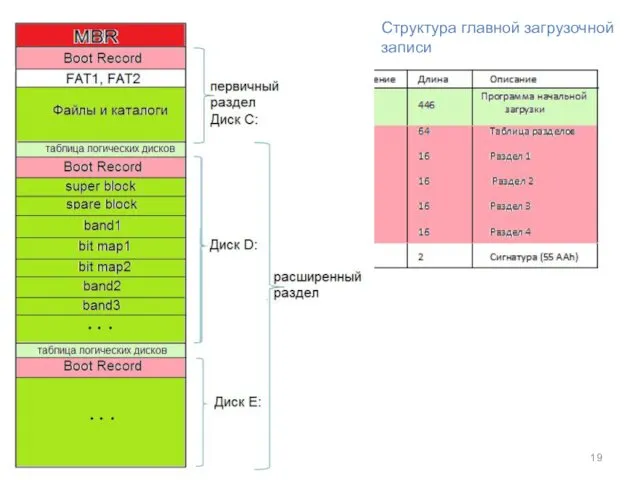

- 19. Структура главной загрузочной записи

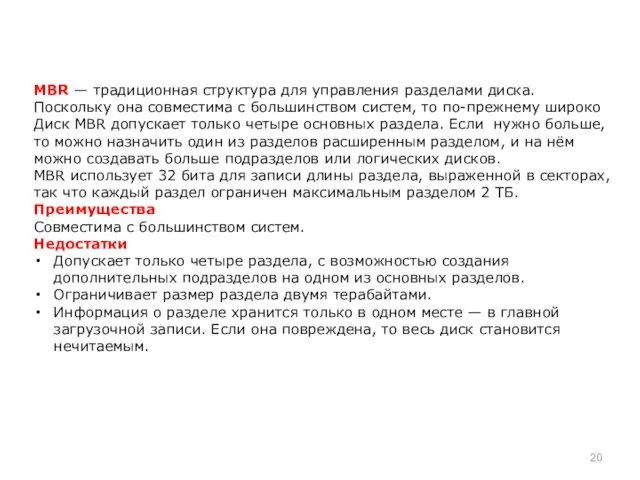

- 20. MBR — традиционная структура для управления разделами диска. Поскольку она совместима с большинством систем, то по-прежнему

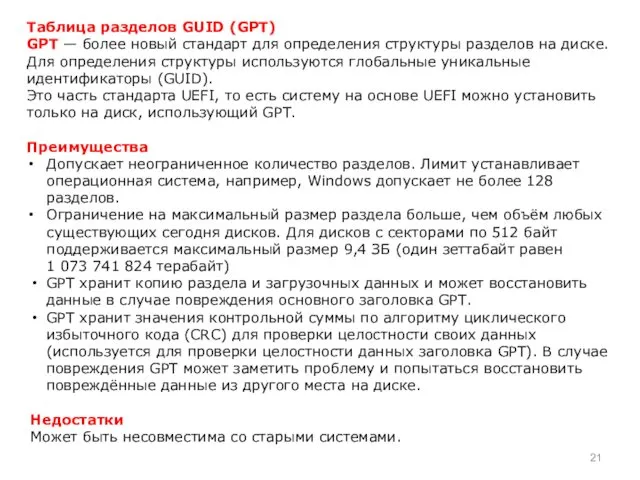

- 21. Таблица разделов GUID (GPT) GPT — более новый стандарт для определения структуры разделов на диске. Для

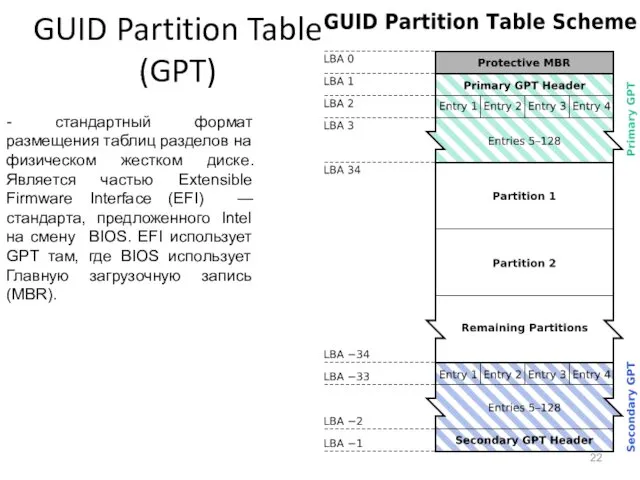

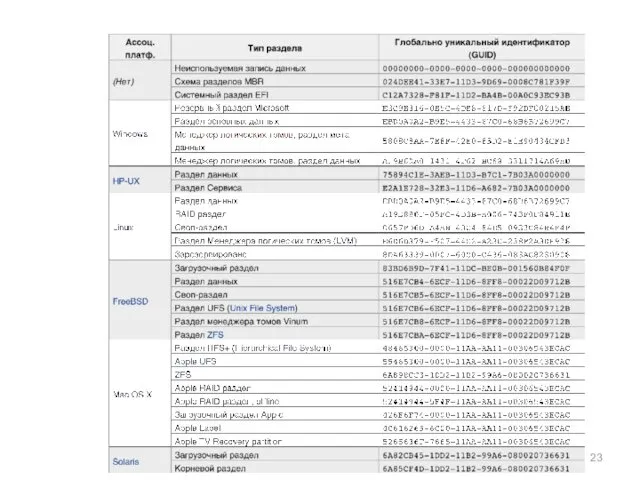

- 22. GUID Partition Table (GPT) - стандартный формат размещения таблиц разделов на физическом жестком диске. Является частью

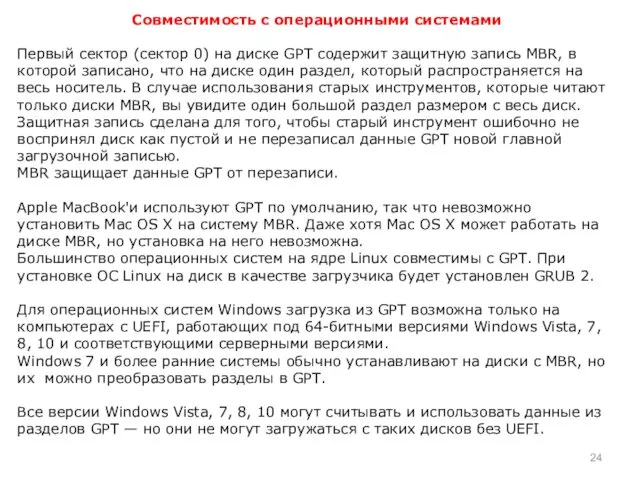

- 24. Совместимость с операционными системами Первый сектор (сектор 0) на диске GPT содержит защитную запись MBR, в

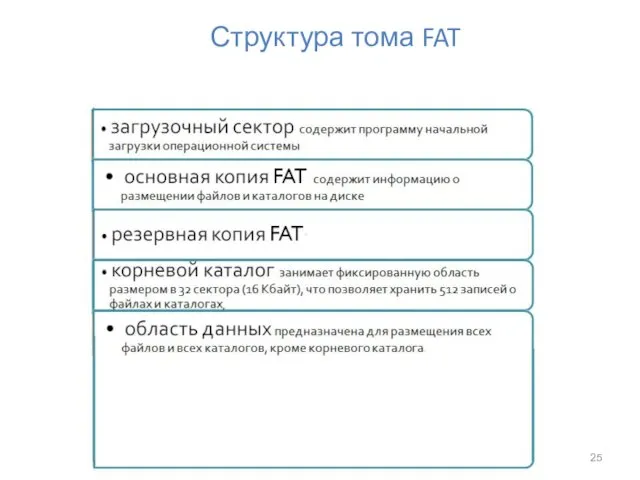

- 25. Структура тома FAT

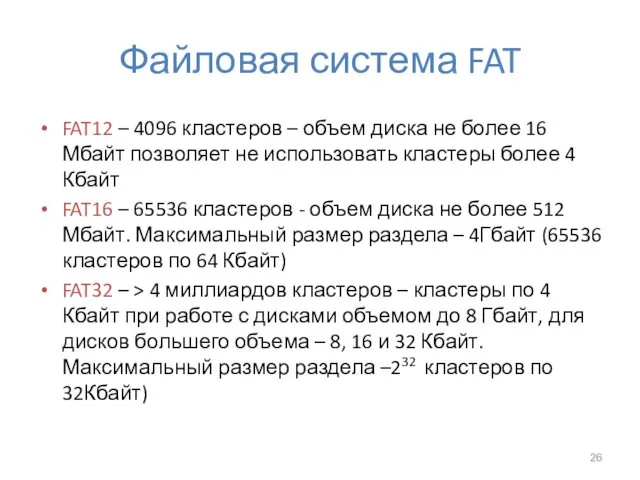

- 26. Файловая система FAT FAT12 – 4096 кластеров – объем диска не более 16 Мбайт позволяет не

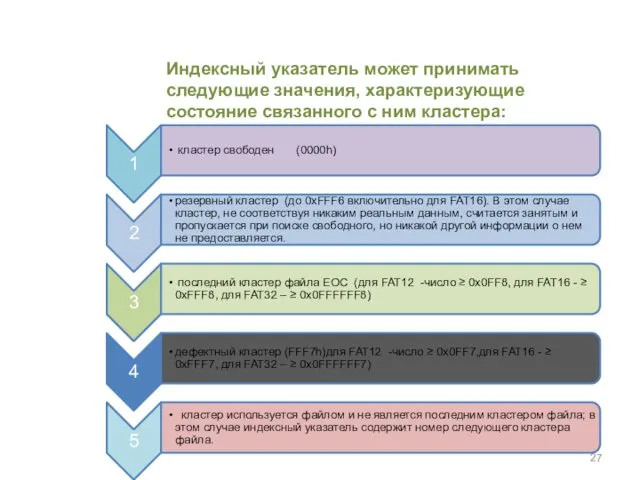

- 27. Индексный указатель может принимать следующие значения, характеризующие состояние связанного с ним кластера:

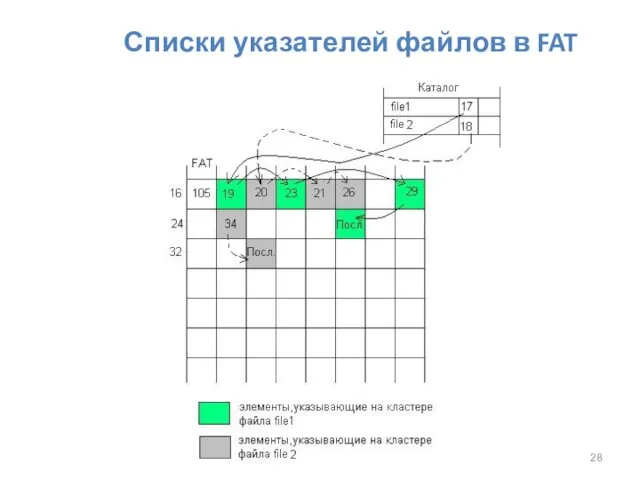

- 28. Списки указателей файлов в FAT

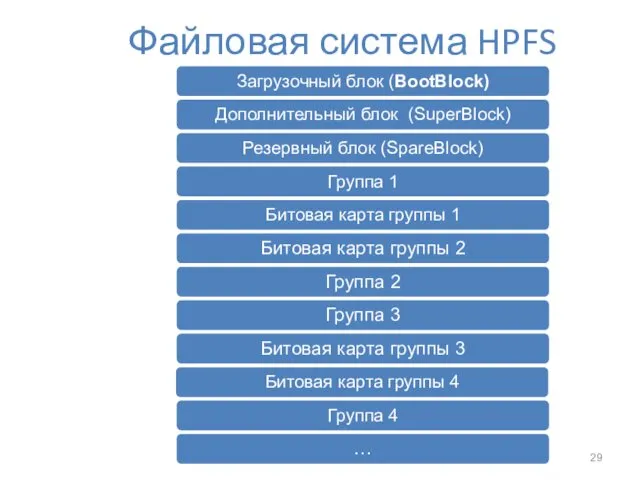

- 29. Файловая система HPFS

- 30. Загрузочный блок Boot Block располагается в секторах с 0 по 15, содержит: имя тома, его серийный

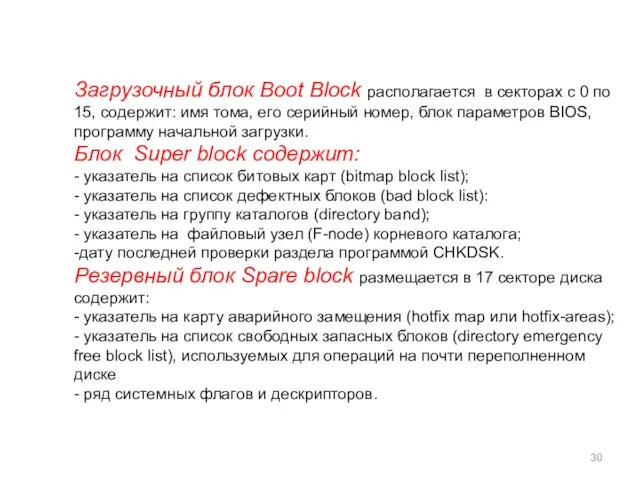

- 31. Физическая организация NTFS

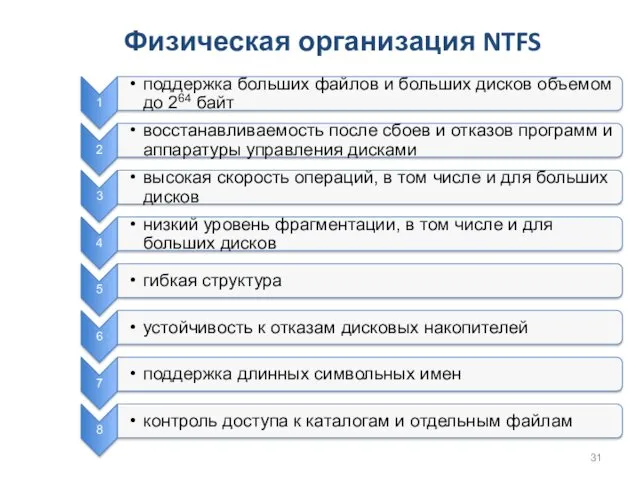

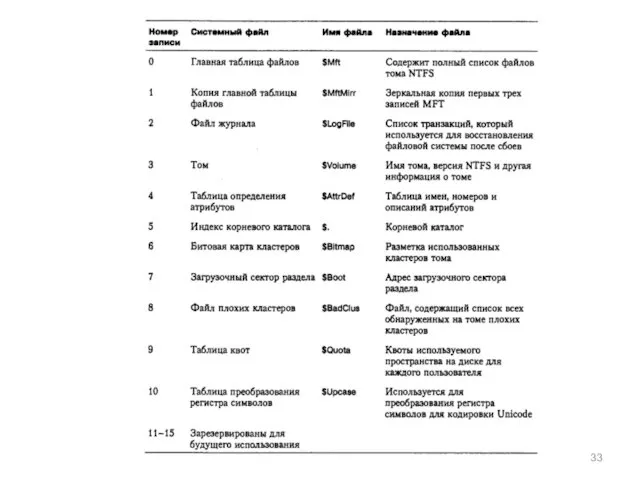

- 32. Структура тома NTFS

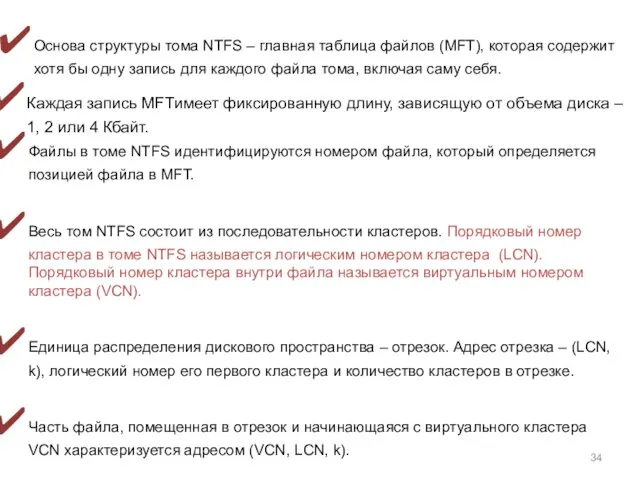

- 34. Основа структуры тома NTFS – главная таблица файлов (MFT), которая содержит хотя бы одну запись для

- 35. Атрибуты файлов Сведения о владельце файла, биты флагов, временные метки, биты архивирования и т.д.

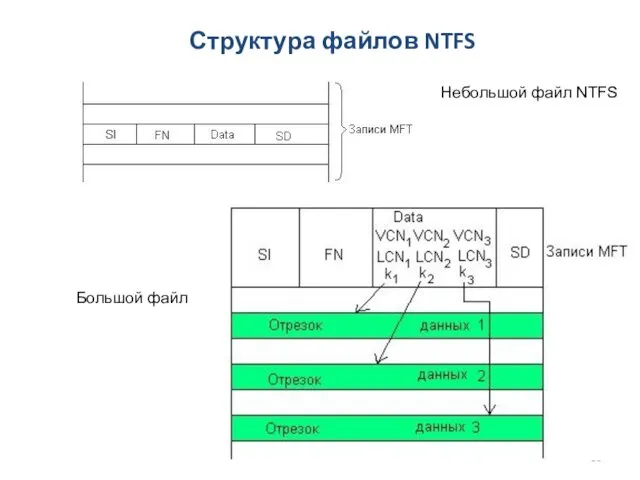

- 36. Структура файлов NTFS Небольшой файл NTFS Большой файл

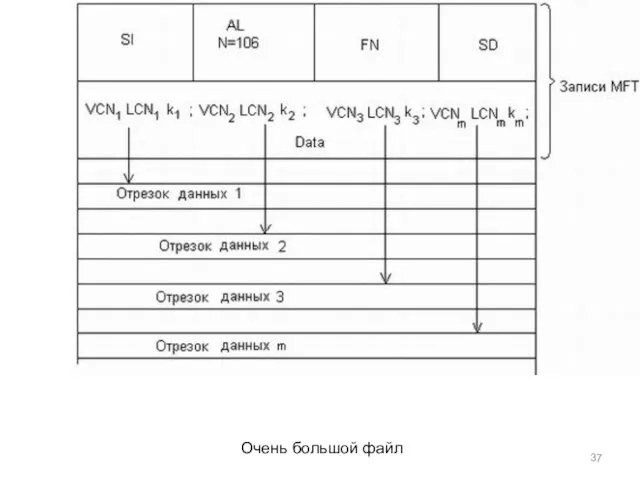

- 37. Очень большой файл

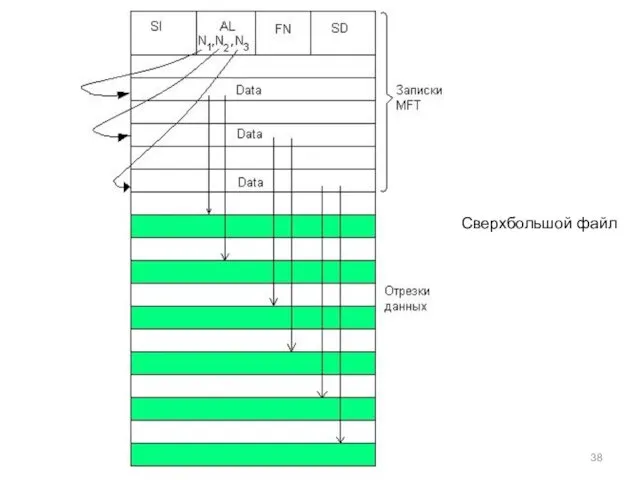

- 38. Сверхбольшой файл

- 39. Каталоги NTFS Небольшой каталог

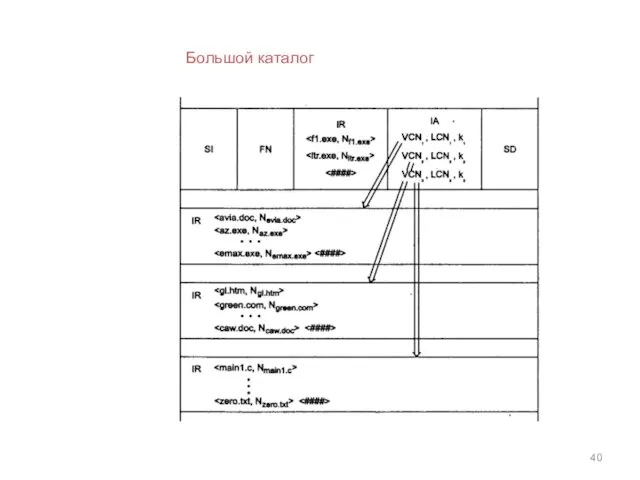

- 40. Большой каталог

- 41. ReFS (Resilient File System) — отказоустойчивая файловая система Основные цели создания ReFS: Сохранение высокой степени совместимости

- 42. Практические области применения Файловый сервер общего назначения. Пользователь разворачивает файловый сервер, подключенный к конфигурации хранилища JBOD

- 43. Структуры файлов

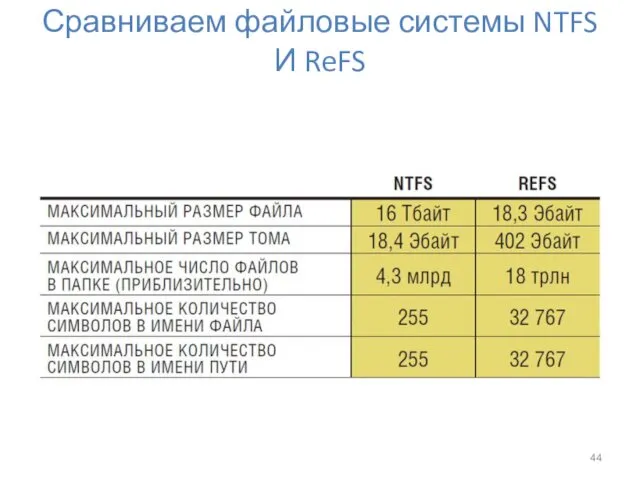

- 44. Сравниваем файловые системы NTFS И ReFS

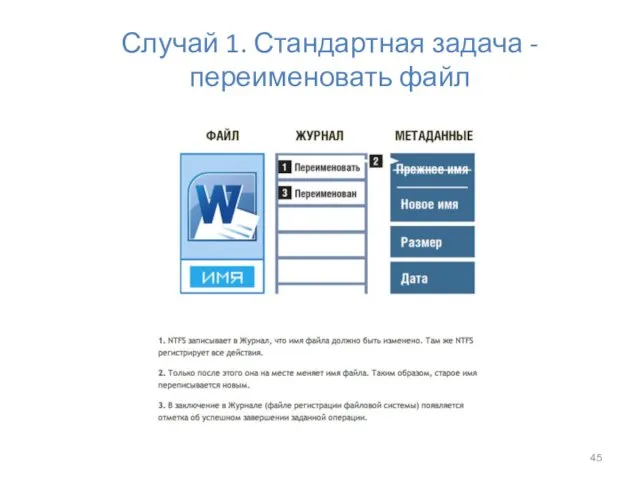

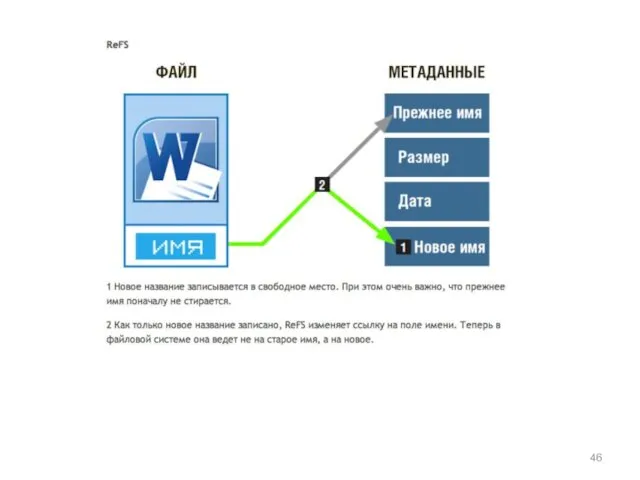

- 45. Случай 1. Стандартная задача - переименовать файл

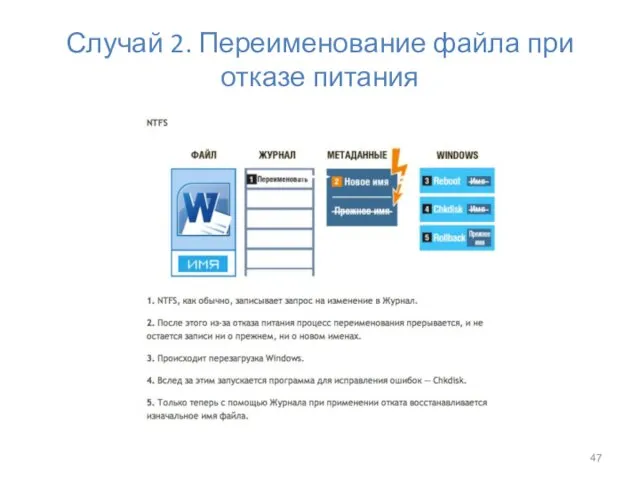

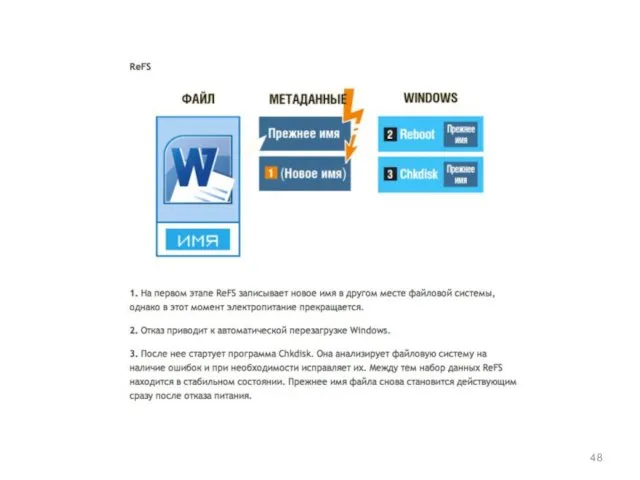

- 47. Случай 2. Переименование файла при отказе питания

- 49. Файловые системы S5 и UFS

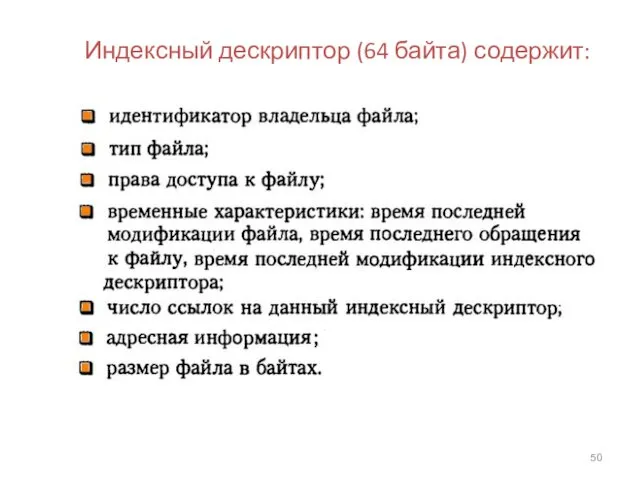

- 50. Индексный дескриптор (64 байта) содержит:

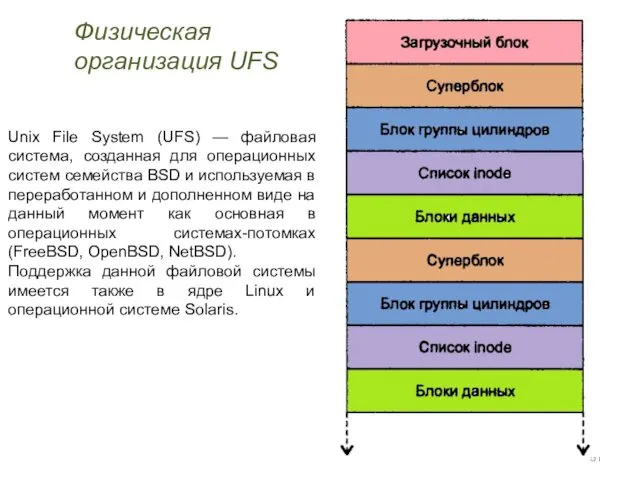

- 51. Физическая организация UFS Unix File System (UFS) — файловая система, созданная для операционных систем семейства BSD

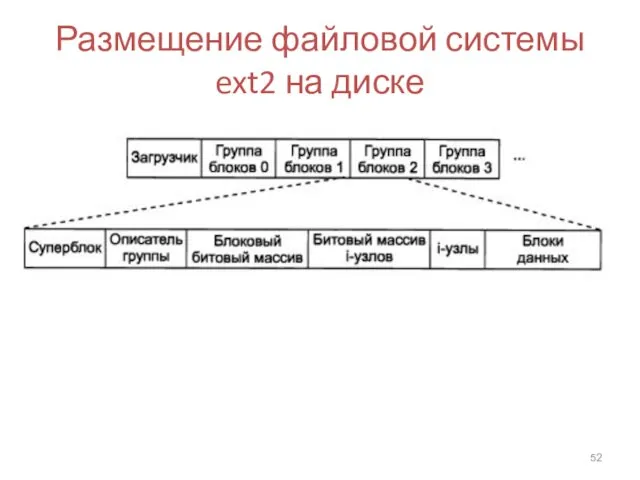

- 52. Размещение файловой системы ext2 на диске

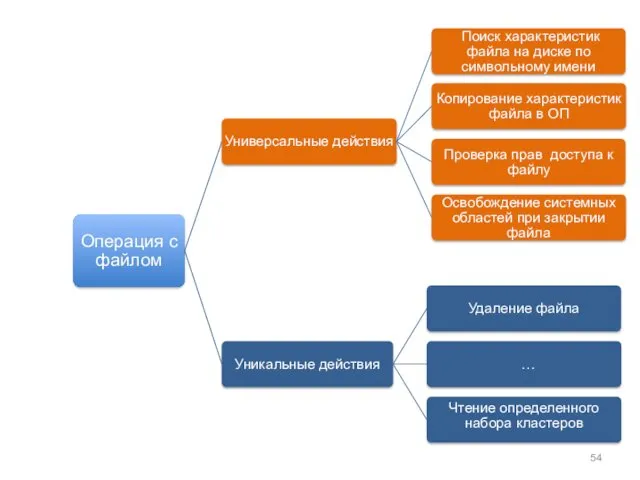

- 53. Файловые операции

- 55. Create (Создать). Создает файл без данных. Delete (Удалить). Open (Открыть). Перед использованием файла процесс должен его

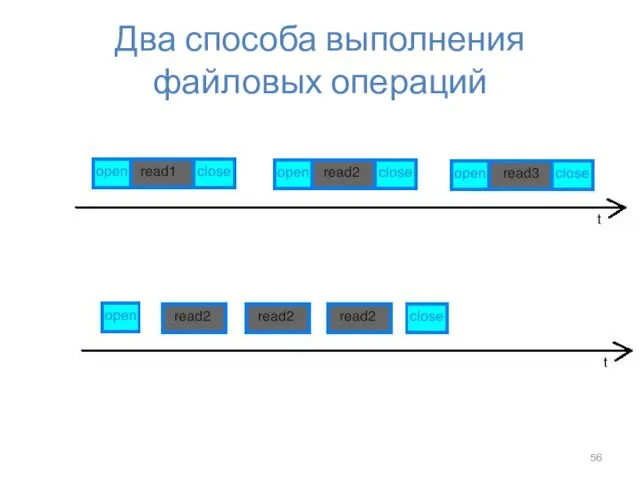

- 56. Два способа выполнения файловых операций

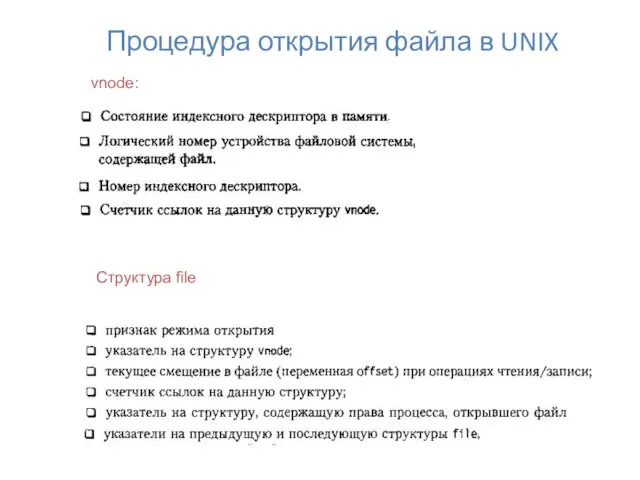

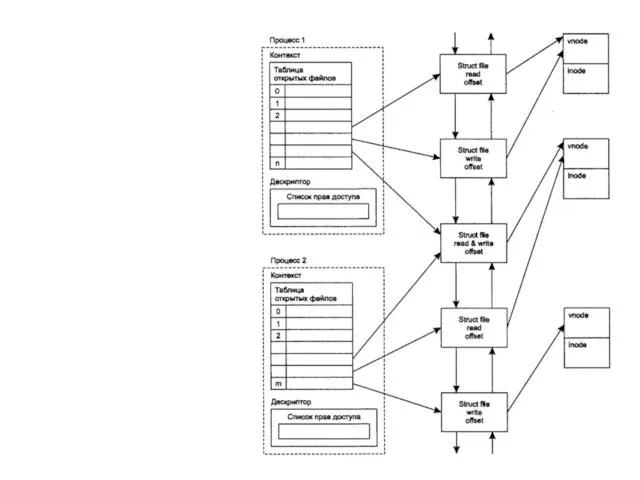

- 57. Процедура открытия файла в UNIX vnode: Структура file

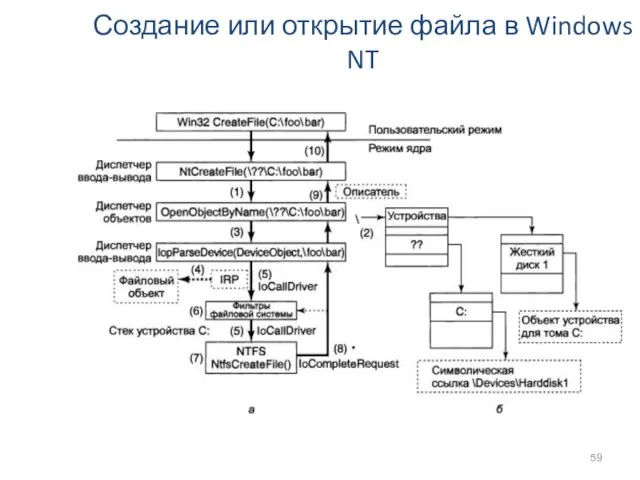

- 59. Создание или открытие файла в Windows NT

- 60. Контроль доступа к файлам

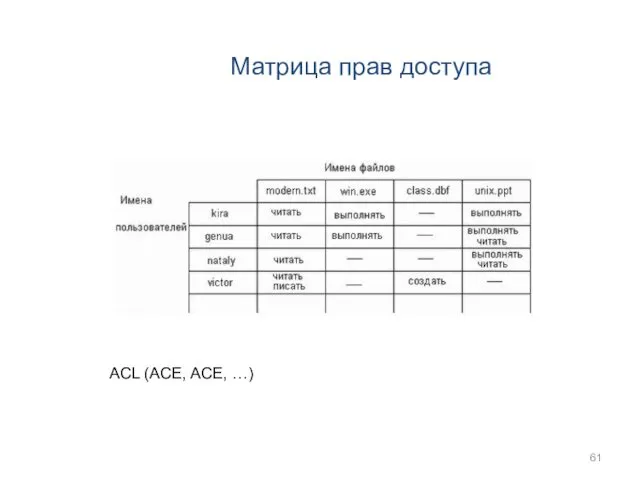

- 61. Матрица прав доступа ACL (ACE, ACE, …)

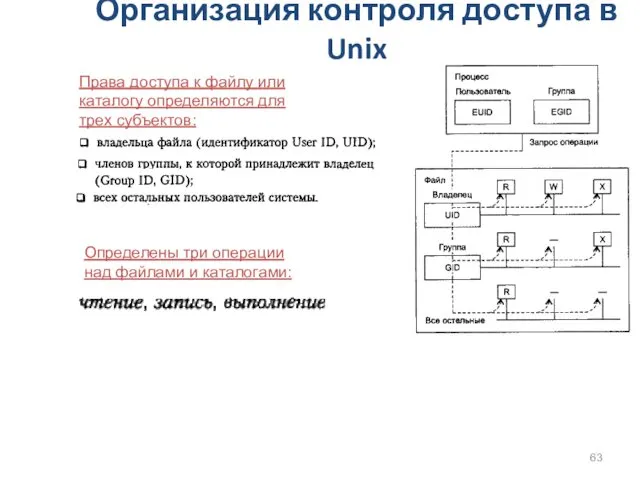

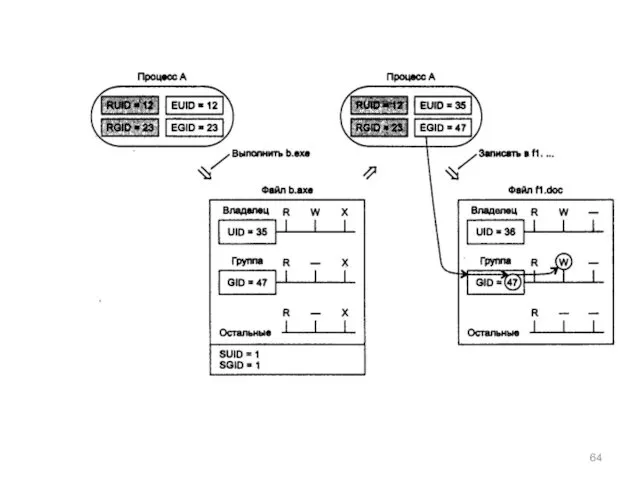

- 63. Организация контроля доступа в Unix Права доступа к файлу или каталогу определяются для трех субъектов: Определены

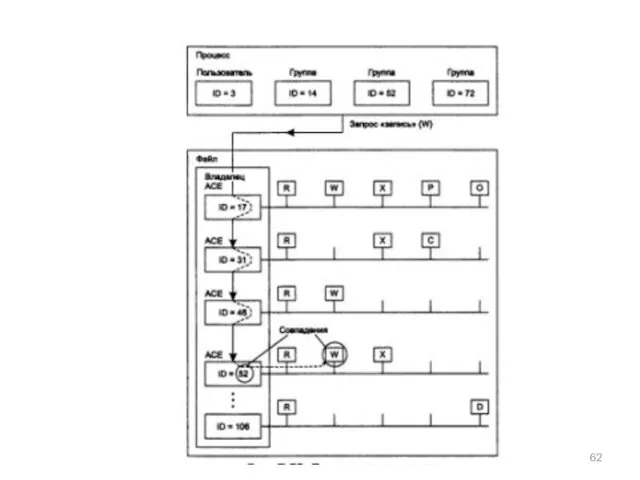

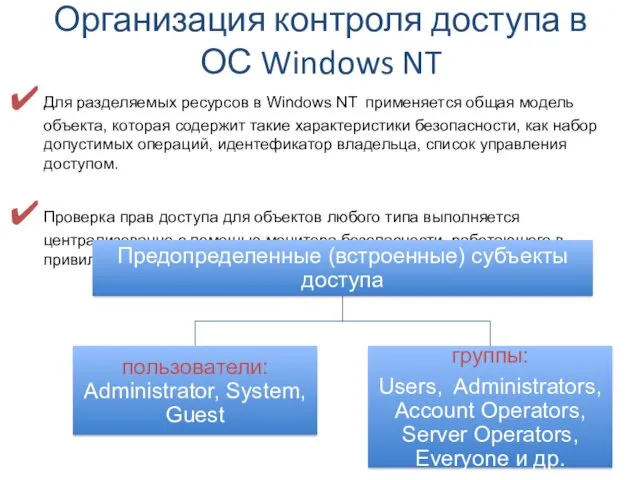

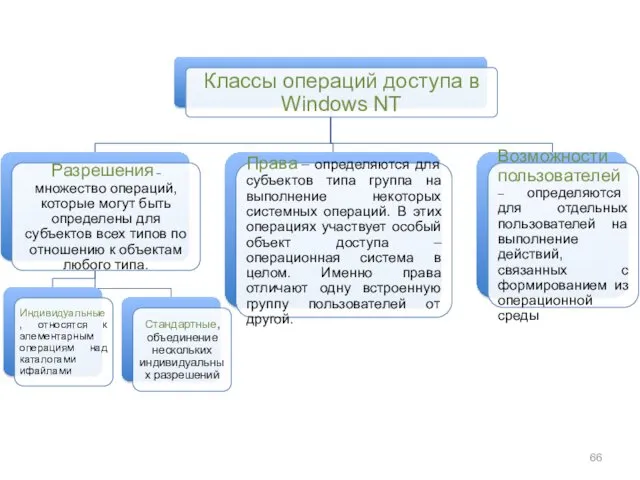

- 65. Организация контроля доступа в ОС Windows NT Для разделяемых ресурсов в Windows NT применяется общая модель

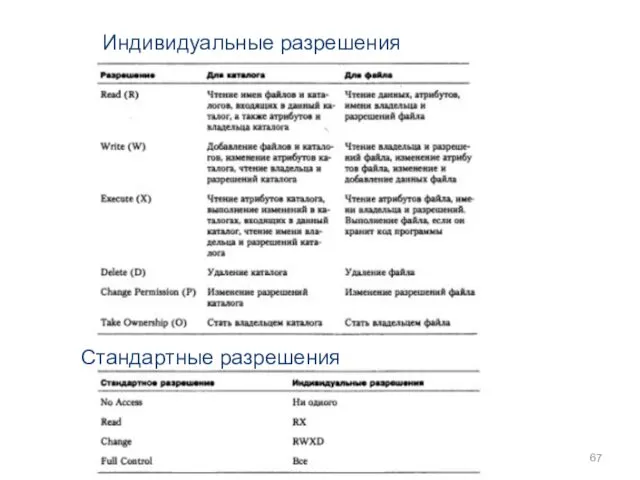

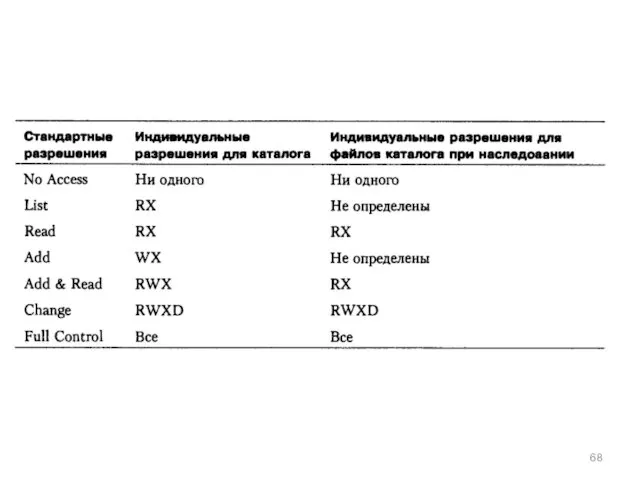

- 67. Индивидуальные разрешения Стандартные разрешения

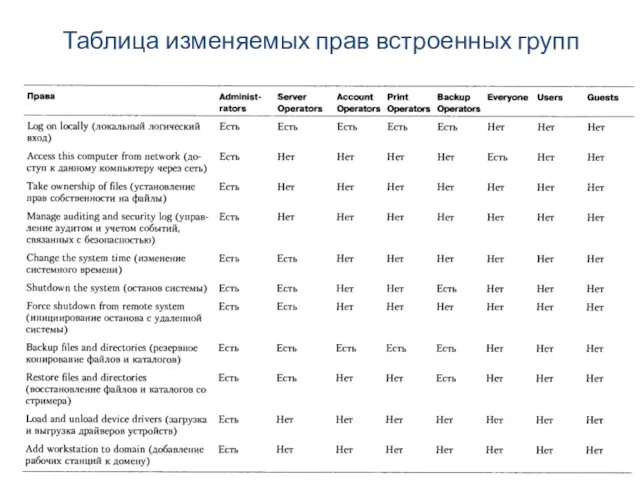

- 69. Таблица изменяемых прав встроенных групп

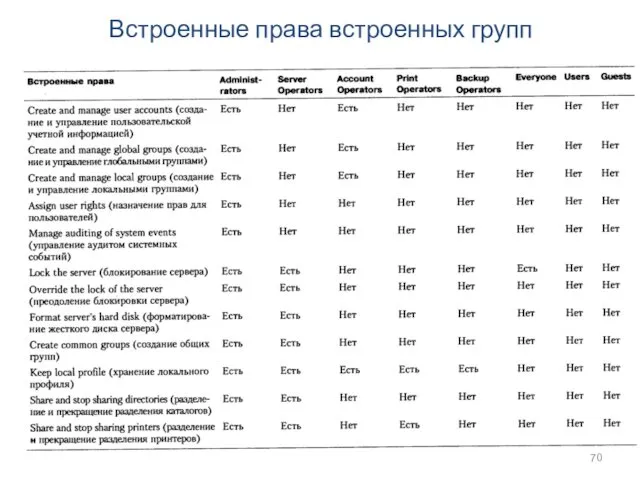

- 70. Встроенные права встроенных групп

- 71. Отказоустойчивость файловых и дисковых систем защита от ошибок программного обеспечения

- 72. Избыточные дисковые подсистемы RAID (Redundant Array of Inexpensive / Independent Disks, избыточный массив недорогих/независимых дисков)

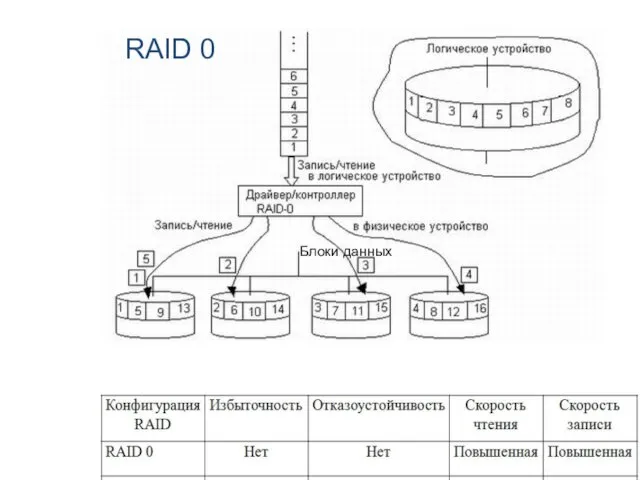

- 73. Блоки данных RAID 0

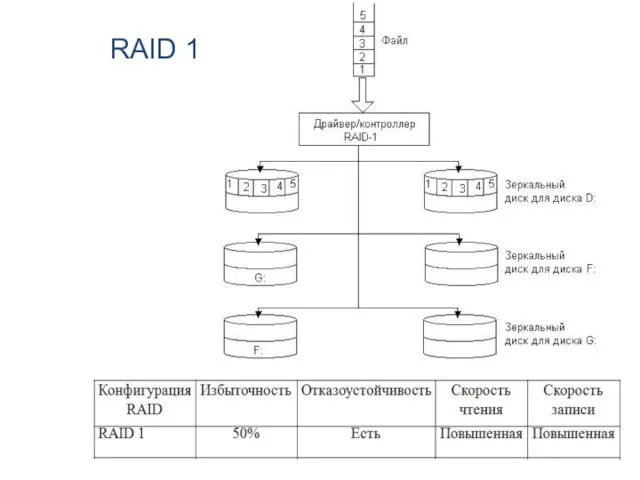

- 74. RAID 1

- 75. RAID 2 Расщепляет данные побитно – первый бит записывается на первый диск, второй бит на второй

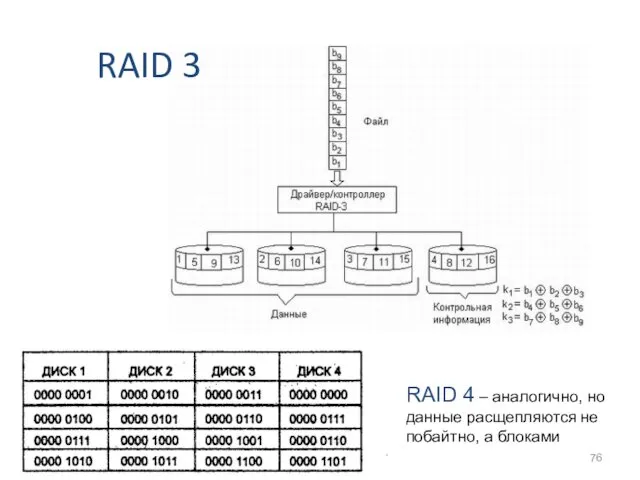

- 76. RAID 3 RAID 4 – аналогично, но данные расщепляются не побайтно, а блоками

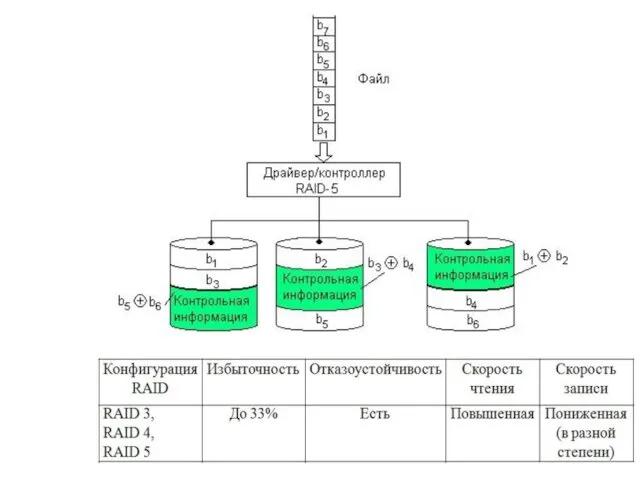

- 77. RAID 5

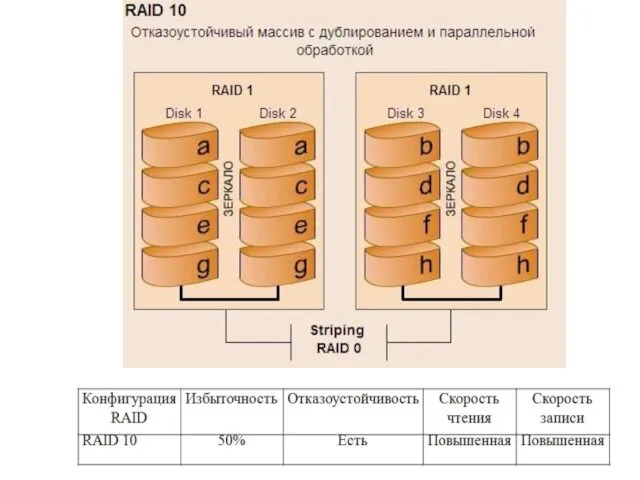

- 78. RAID 10

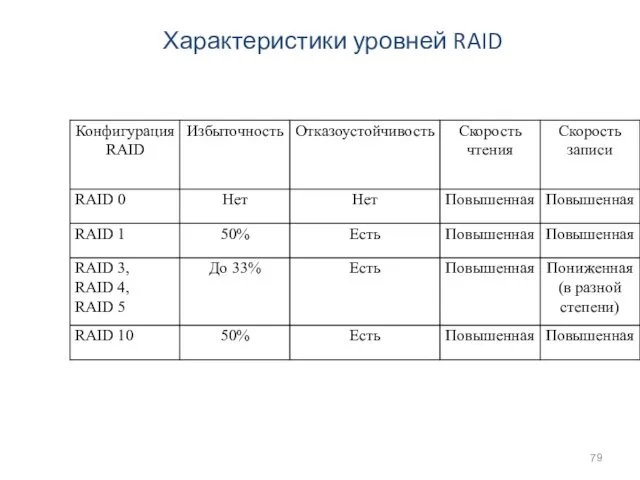

- 79. Характеристики уровней RAID

- 80. Отказоустойчивость файловых и дисковых систем защита от ошибок программного обеспечения

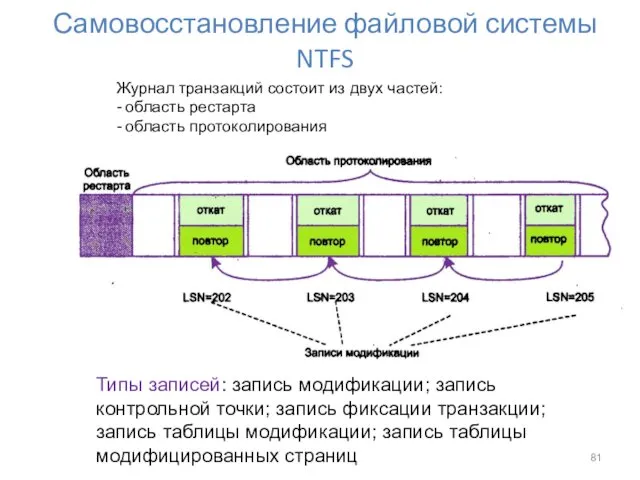

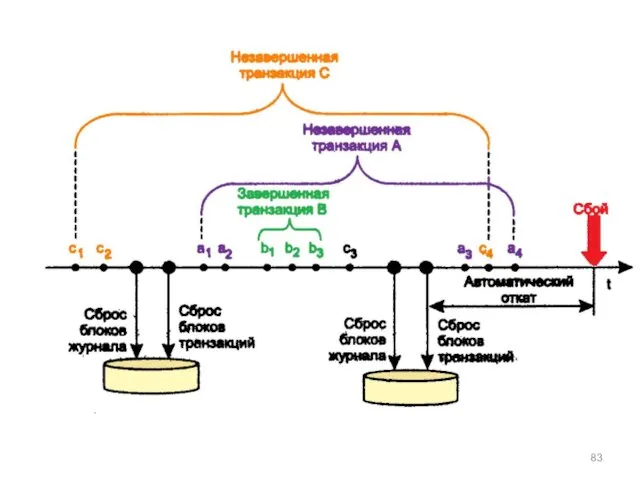

- 81. Самовосстановление файловой системы NTFS Журнал транзакций состоит из двух частей: - область рестарта - область протоколирования

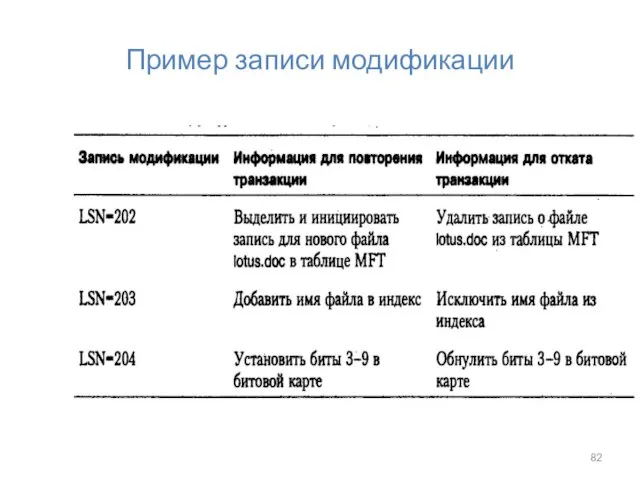

- 82. Пример записи модификации

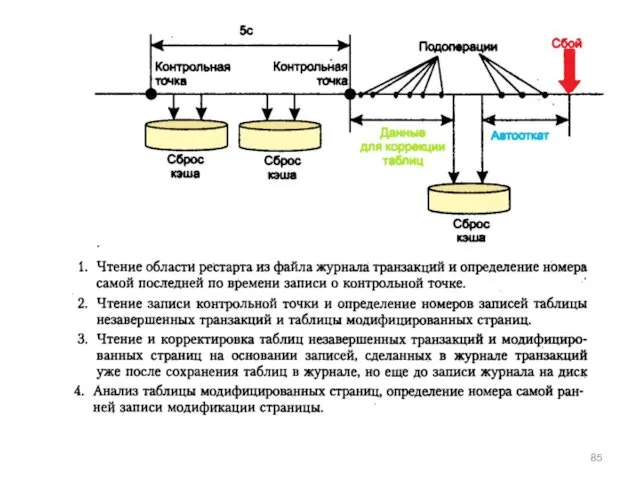

- 84. Записи операции контрольная точка

- 88. Многослойная модель подсистемы ввода/вывода

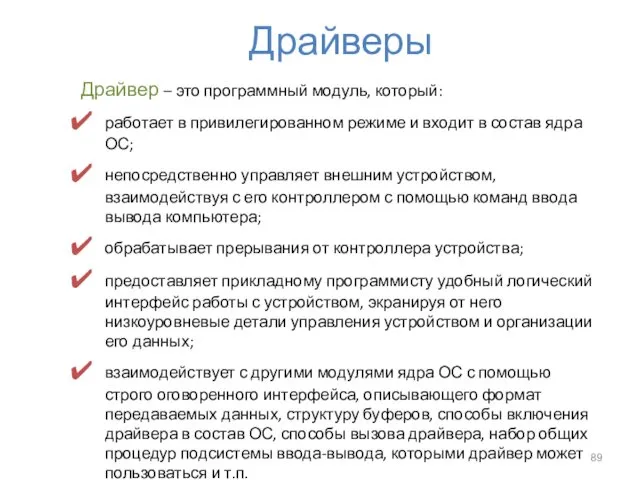

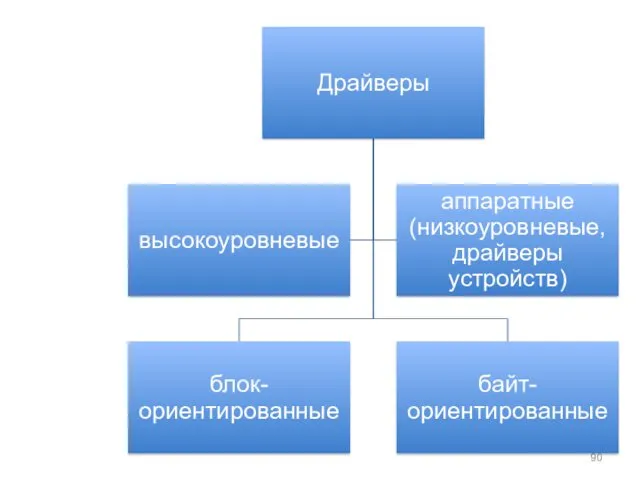

- 89. Драйверы Драйвер – это программный модуль, который: работает в привилегированном режиме и входит в состав ядра

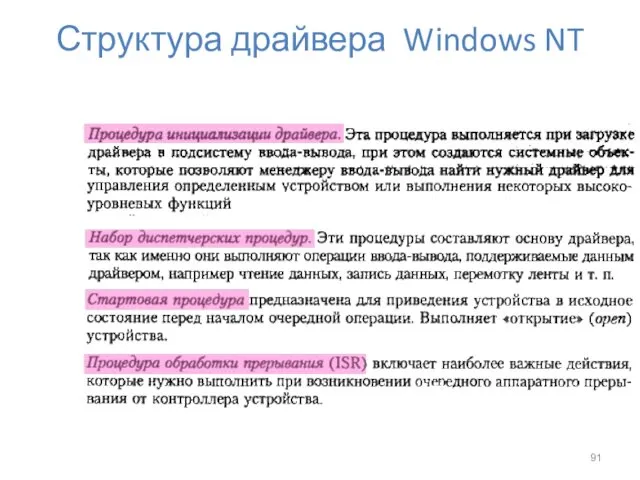

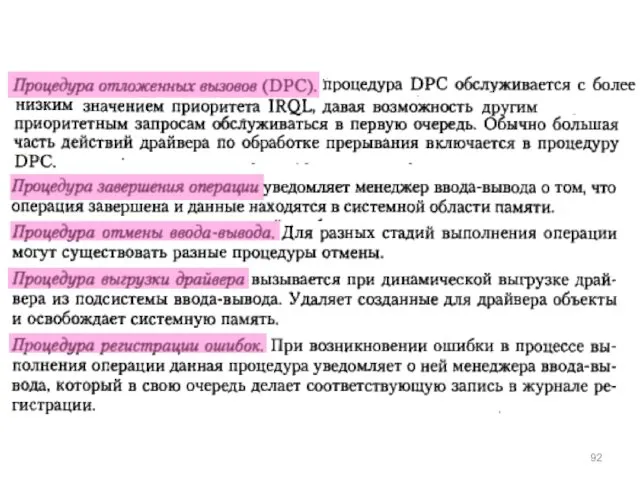

- 91. Структура драйвера Windows NT

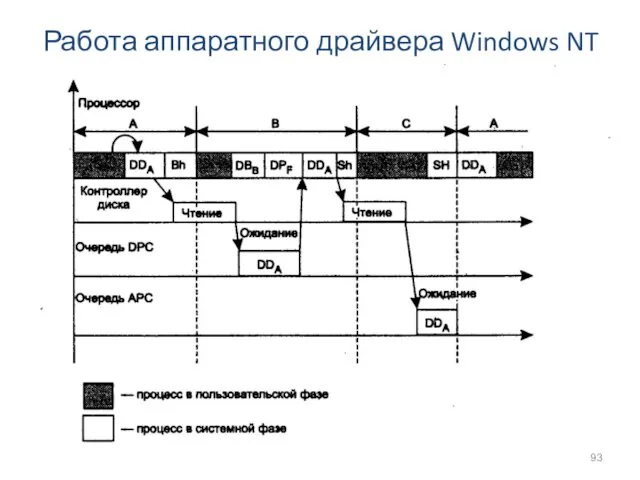

- 93. Работа аппаратного драйвера Windows NT

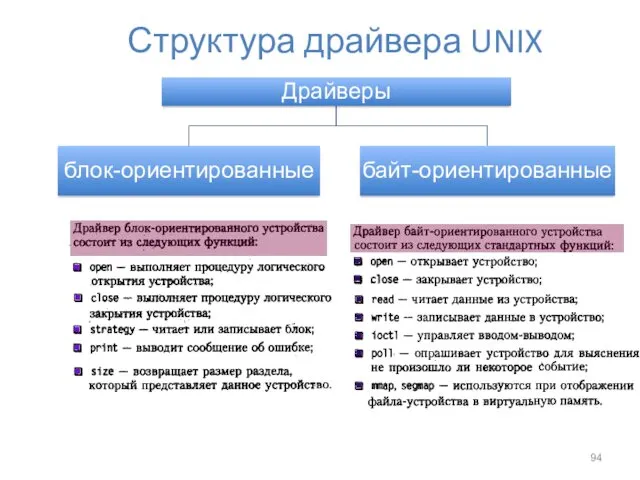

- 94. Структура драйвера UNIX

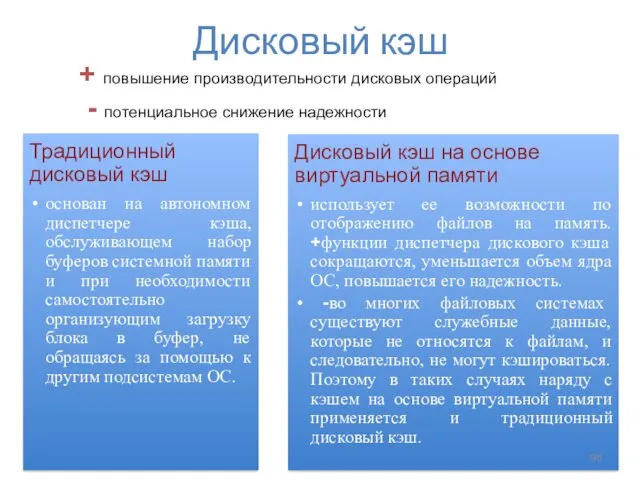

- 95. Дисковый кэш + повышение производительности дисковых операций - потенциальное снижение надежности

- 97. Вопросы безопасности вычислительных систем К безопасности компьютера относят все проблемы защиты данных, хранящихся и обрабатывающихся компьютером.

- 98. Безопасная система обладает свойствами: Конфиденциальности – гарантия того, что секретные данные будут доступны только тем пользователям,

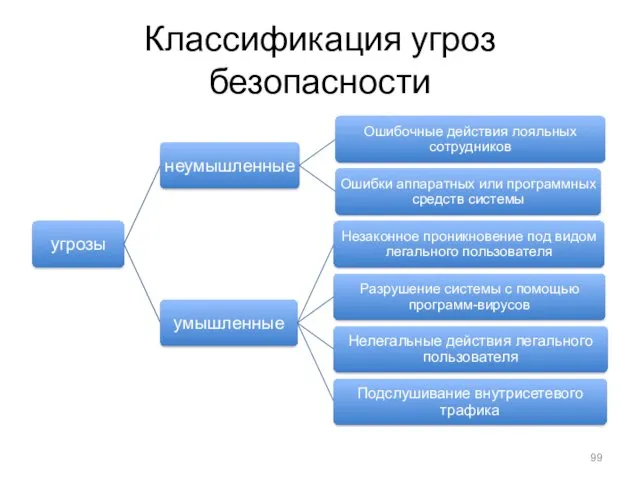

- 99. Классификация угроз безопасности

- 100. Средства обеспечения безопасности: Морально-этические Законодательные Административные Психологические Физические Технические

- 101. Политика безопасности Какую информацию защищать? Какой ущерб понесет предприятие при потере или раскрытии тех или иных

- 102. Базовые принципы: Минимальный уровень привилегий Комплексный подход к обеспечению безопасности Баланс надежности защиты всех уровней Использование

- 103. Базовые технологии безопасности Аутентификация Авторизация Аудит Технология защищенного канала

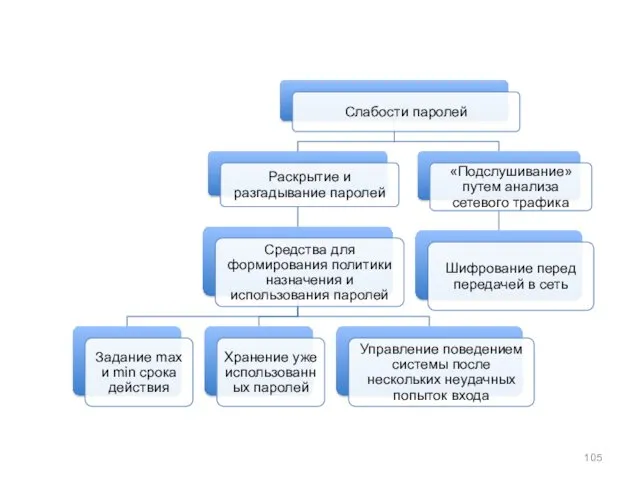

- 104. Аутентификация – установление подлинности Предотвращает доступ к сети нежелательных лиц и разрешает вход для легальных пользователей

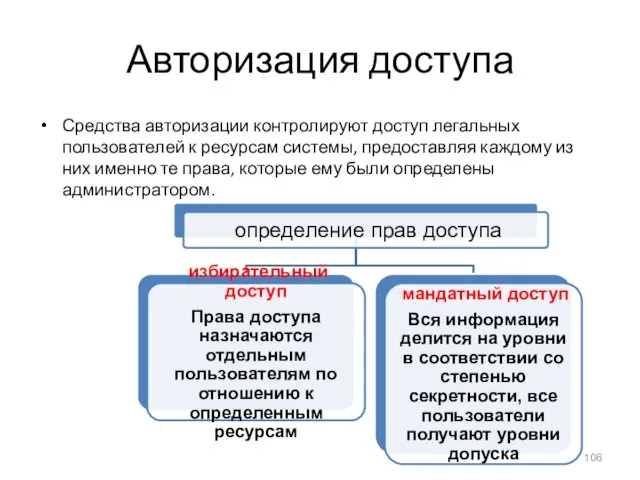

- 106. Авторизация доступа Средства авторизации контролируют доступ легальных пользователей к ресурсам системы, предоставляя каждому из них именно

- 107. Аудит - фиксация в системном журнале событий, связанных с безопасностью Технология защищенного канала используется для обеспечения

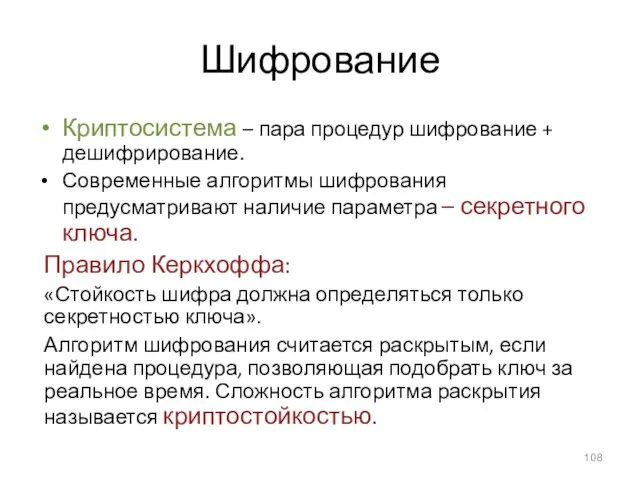

- 108. Шифрование Криптосистема – пара процедур шифрование + дешифрирование. Современные алгоритмы шифрования предусматривают наличие параметра – секретного

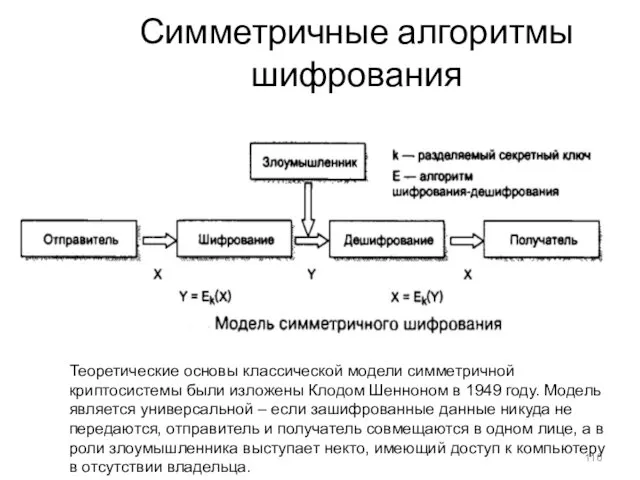

- 110. Симметричные алгоритмы шифрования Теоретические основы классической модели симметричной криптосистемы были изложены Клодом Шенноном в 1949 году.

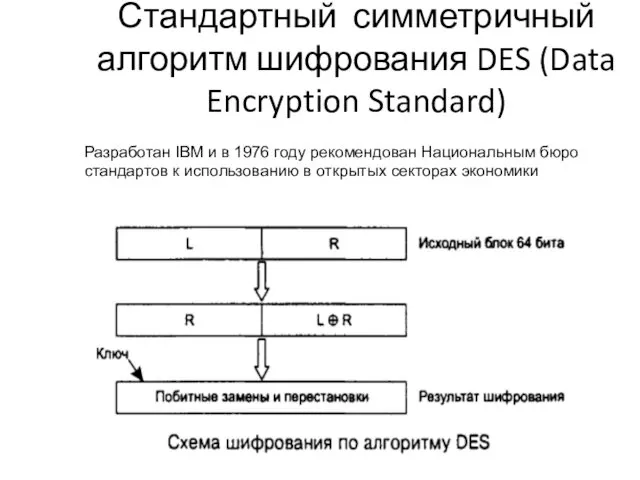

- 111. Стандартный симметричный алгоритм шифрования DES (Data Encryption Standard) Разработан IBM и в 1976 году рекомендован Национальным

- 112. Данные шифруются поблочно. На вход шифрующей функции поступает блок данных размером 64 бита, он делится пополам

- 113. В симметричных алгоритмах планирования главную проблему представляют ключи. 1. Криптостойкость симметричных алгоритмов во многом зависит от

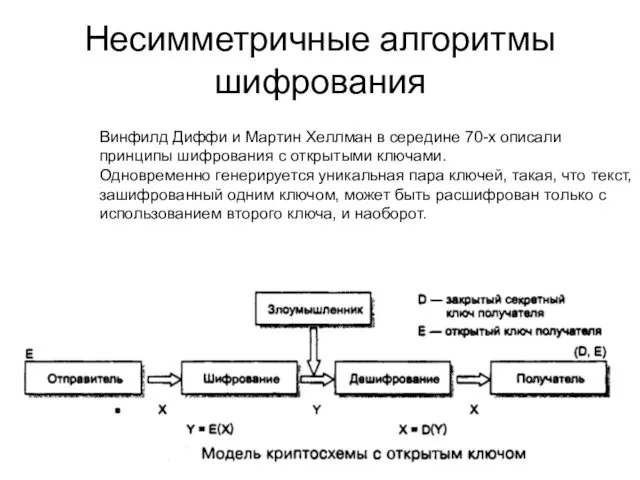

- 114. Несимметричные алгоритмы шифрования Винфилд Диффи и Мартин Хеллман в середине 70-х описали принципы шифрования с открытыми

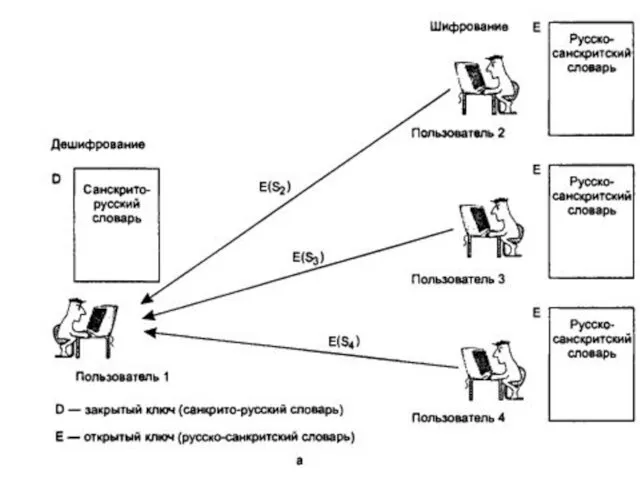

- 115. Задача отправителя заключается в том, чтобы по открытому каналу связи передать некоторое сообщение в защищенном виде.

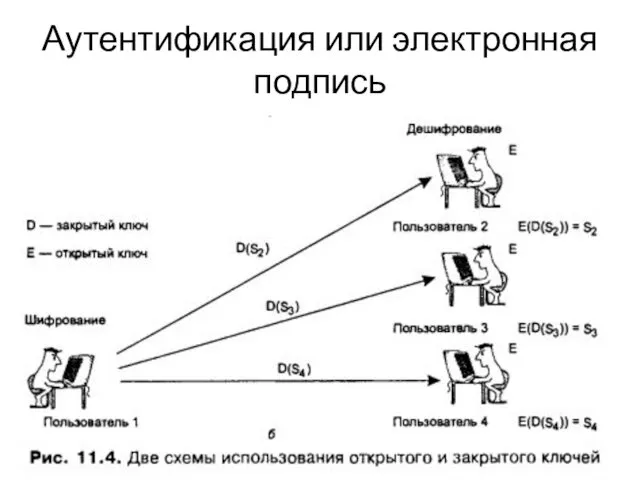

- 117. Аутентификация или электронная подпись

- 118. Если нужна взаимная аутентификация и двунаправленный секретный обмен сообщениями, то каждая из общающихся сторон генерирует свою

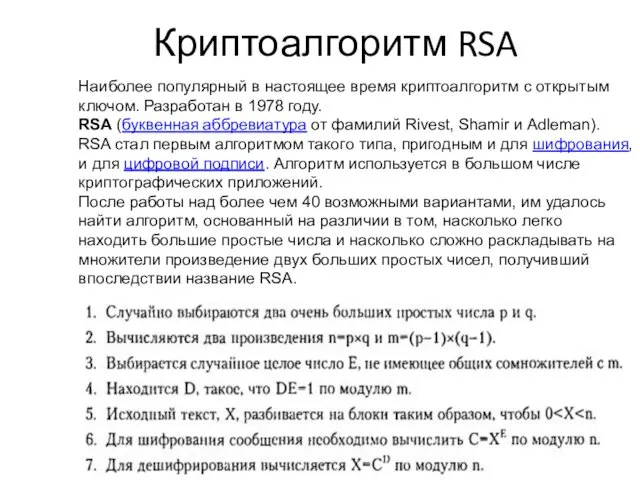

- 119. Криптоалгоритм RSA Наиболее популярный в настоящее время криптоалгоритм с открытым ключом. Разработан в 1978 году. RSA

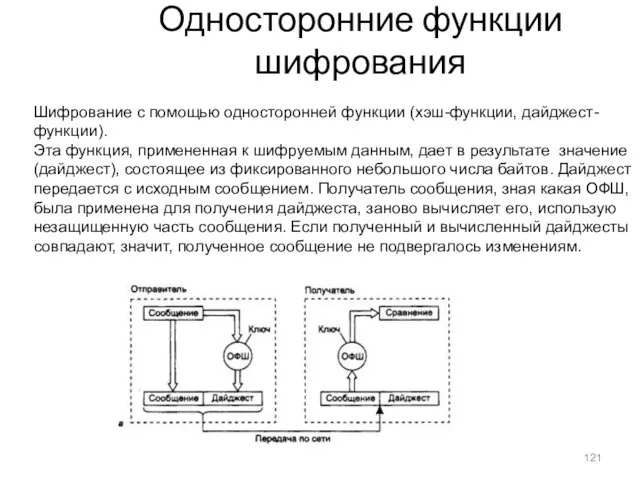

- 121. Односторонние функции шифрования Шифрование с помощью односторонней функции (хэш-функции, дайджест-функции). Эта функция, примененная к шифруемым данным,

- 123. Скачать презентацию

Графічний інтерфейс ОС Windows

Графічний інтерфейс ОС Windows Библиотека стандартных шаблонов (STL)

Библиотека стандартных шаблонов (STL) Официальные издания

Официальные издания Rest API 2

Rest API 2 ОГАС 2.0. Общегосударственная автоматизированная система учёта и обработки информации (часть 1)

ОГАС 2.0. Общегосударственная автоматизированная система учёта и обработки информации (часть 1) Kaspersky – это защита мирового уровня

Kaspersky – это защита мирового уровня Информация, ее виды и свойства

Информация, ее виды и свойства Встраивание музыки в документы

Встраивание музыки в документы DOM-LAND. Объединяем людей

DOM-LAND. Объединяем людей Десять трендов маркетинга здравоохранения

Десять трендов маркетинга здравоохранения Средства массовой информации как основной институт политической коммуникации. Проблема независимости СМИ

Средства массовой информации как основной институт политической коммуникации. Проблема независимости СМИ Основные сведения об информационных технологиях

Основные сведения об информационных технологиях Логическое программирование

Логическое программирование Электронная коммерция в интернете

Электронная коммерция в интернете Программирование (АлгЯзык)

Программирование (АлгЯзык) Базовые понятия и технологии управления данными

Базовые понятия и технологии управления данными Циклический алгоритм. Система команд Basic-256

Циклический алгоритм. Система команд Basic-256 Элементы управления формы в редакторе

Элементы управления формы в редакторе Составление и отладка линейных программ

Составление и отладка линейных программ Безопасность облачных технологий

Безопасность облачных технологий Основные компоненты компьютера и их функции

Основные компоненты компьютера и их функции Pros and cons of the Internet. somehow they affect us

Pros and cons of the Internet. somehow they affect us Сквозь зеркала. Игра

Сквозь зеркала. Игра Информационное моделирование

Информационное моделирование Клан JAS - мой дом

Клан JAS - мой дом Розробка і впровадження серверних рішень та рішень збереження даних для малого та середнього бізнесу

Розробка і впровадження серверних рішень та рішень збереження даних для малого та середнього бізнесу ГИС и наземный транспорт

ГИС и наземный транспорт Computer engineering

Computer engineering