Содержание

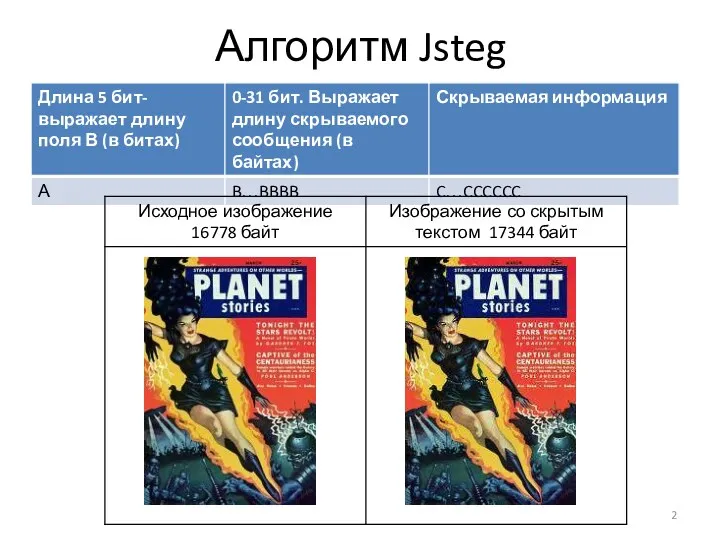

- 2. Алгоритм Jsteg

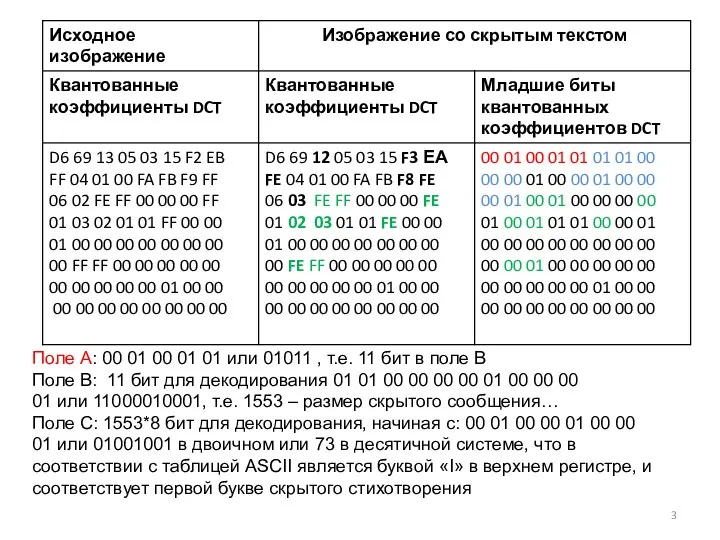

- 3. Поле А: 00 01 00 01 01 или 01011 , т.е. 11 бит в поле В

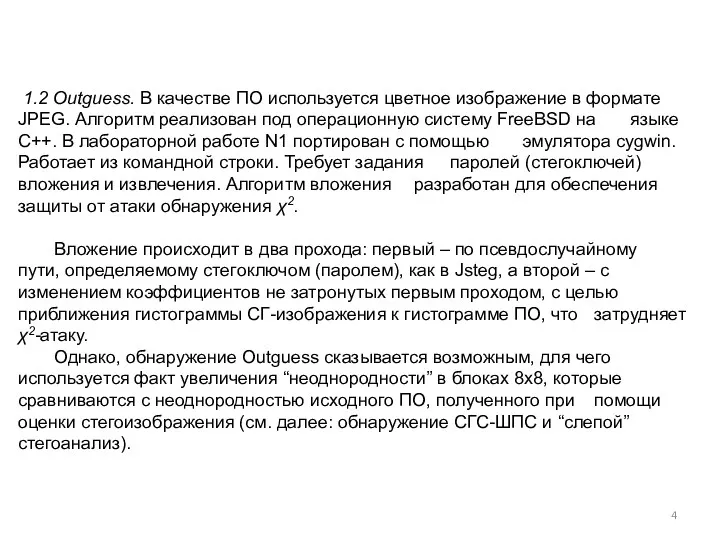

- 4. 1.2 Outguess. В качестве ПO используется цветное изображение в формате JPEG. Алгоритм реализован под операционную систему

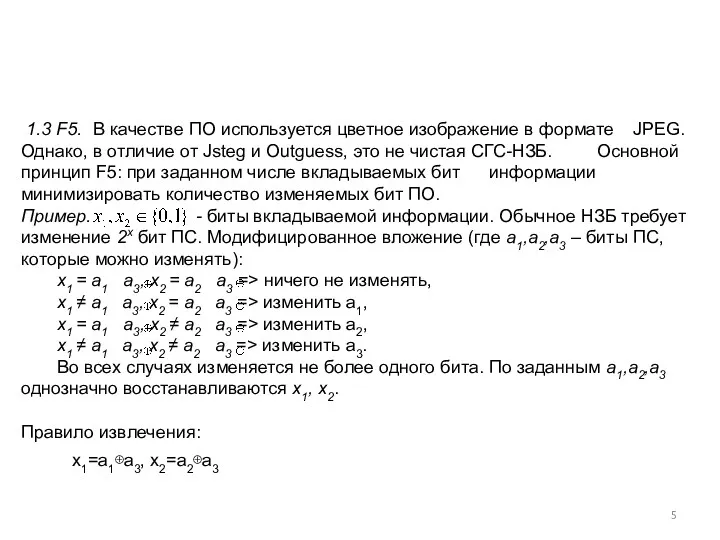

- 5. 1.3 F5. В качестве ПО используется цветное изображение в формате JPEG. Однако, в отличие от Jsteg

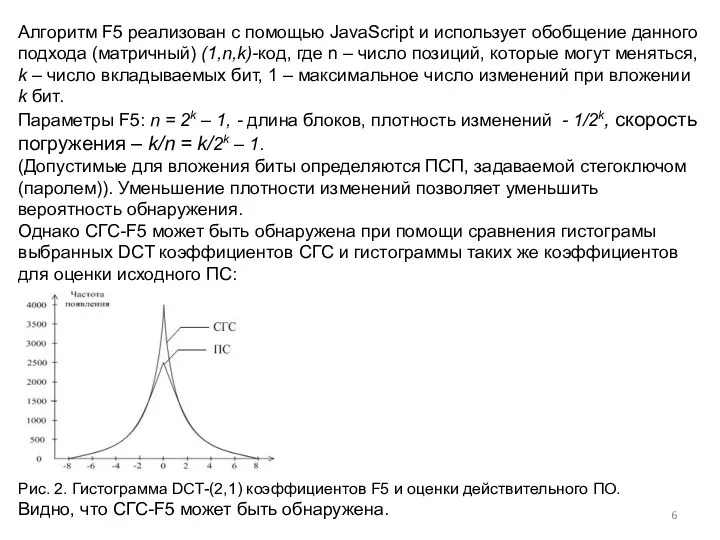

- 6. Алгоритм F5 реализован с помощью JavaScript и использует обобщение данного подхода (матричный) (1,n,k)-код, где n –

- 7. 2. СГС-ШПС. Все СГС-НЗБ не выдерживают атаки по удалению вложенных сообщений даже при сохранении при этом

- 8. Действительно, рассмотрим вероятность ошибки для легитимного пользователя, который знает π(n), n = 1,2…N. (4) При N

- 9. Положим сначала b = 0. Тогда (8) где Подставляя (5) и (6) в (8), получим (9)

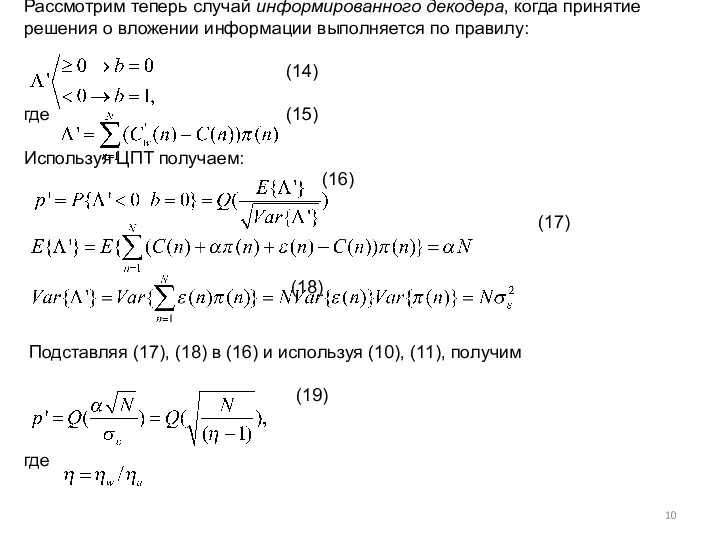

- 10. Рассмотрим теперь случай информированного декодера, когда принятие решения о вложении информации выполняется по правилу: (14) где

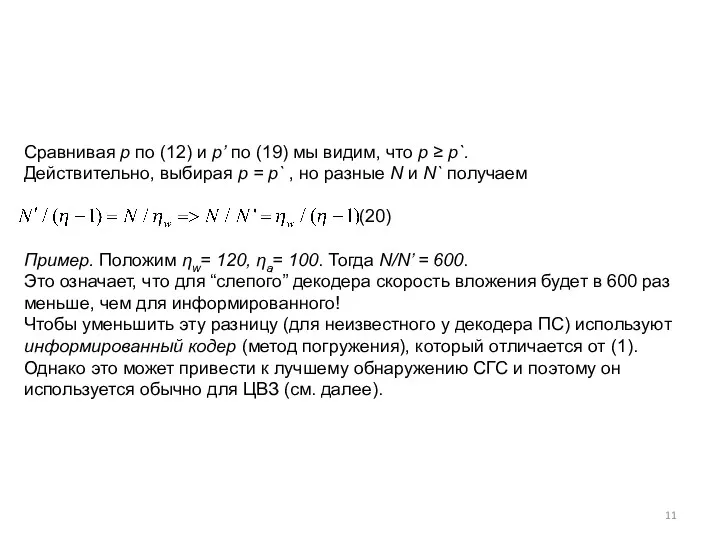

- 11. Сравнивая p по (12) и p’ по (19) мы видим, что p ≥ p`. Действительно, выбирая

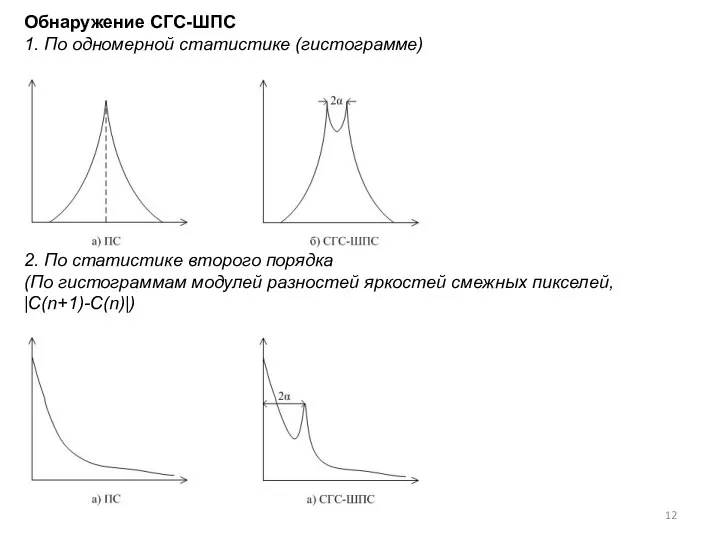

- 12. Обнаружение СГС-ШПС 1. По одномерной статистике (гистограмме) 2. По статистике второго порядка (По гистограммам модулей разностей

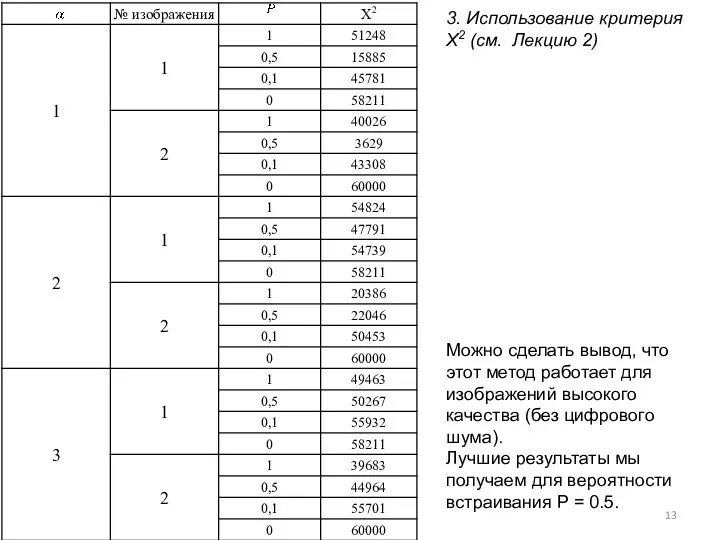

- 13. 3. Использование критерия X2 (см. Лекцию 2) Можно сделать вывод, что этот метод работает для изображений

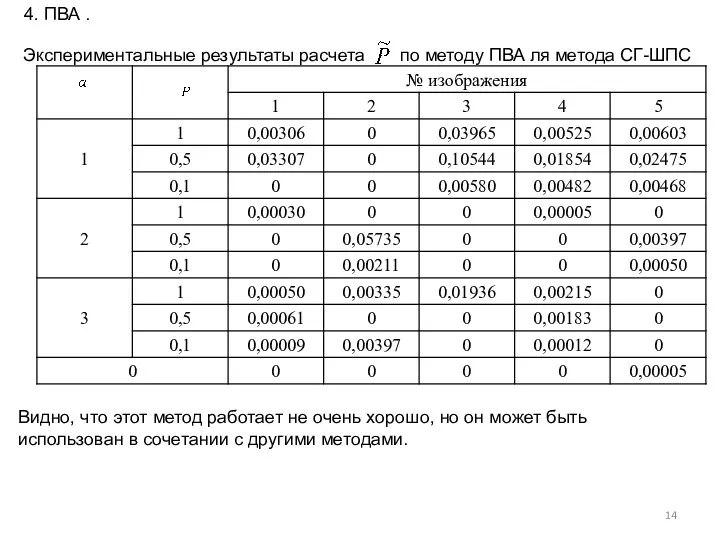

- 14. 4. ПВА . Видно, что этот метод работает не очень хорошо, но он может быть использован

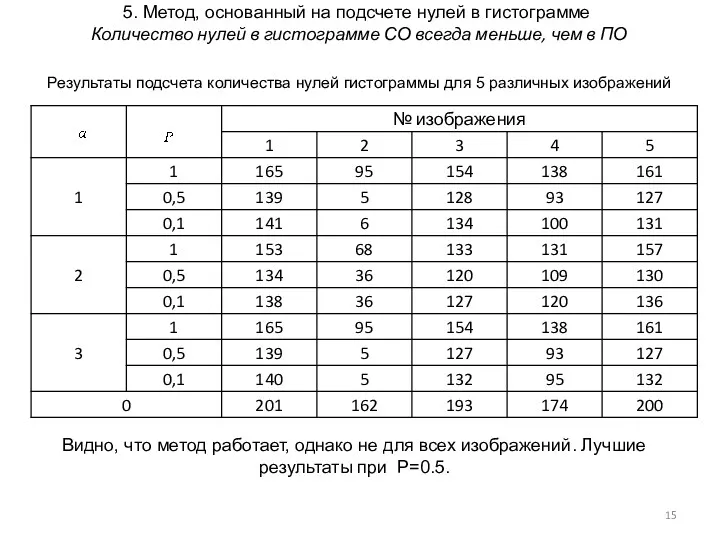

- 15. 5. Метод, основанный на подсчете нулей в гистограмме Количество нулей в гистограмме СО всегда меньше, чем

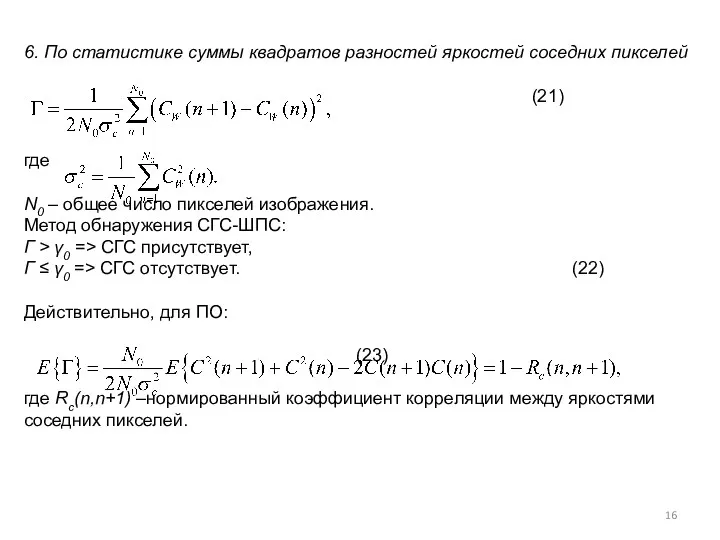

- 16. 6. По статистике суммы квадратов разностей яркостей соседних пикселей (21) где N0 – общее число пикселей

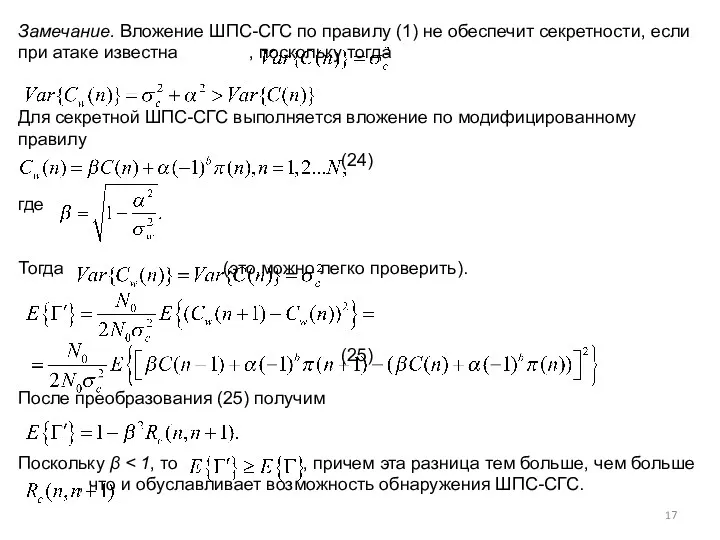

- 17. Замечание. Вложение ШПС-СГС по правилу (1) не обеспечит секретности, если при атаке известна , поскольку тогда

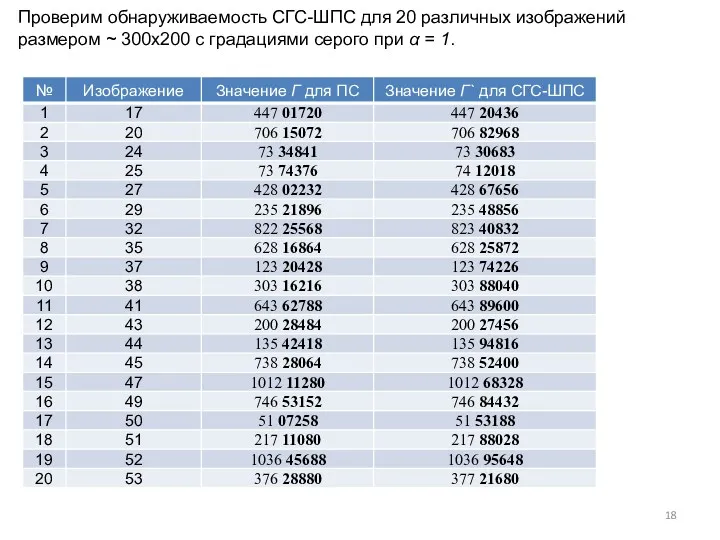

- 18. Проверим обнаруживаемость СГС-ШПС для 20 различных изображений размером ~ 300х200 с градациями серого при α =

- 20. Скачать презентацию

Система межпроцессного взаимодействия IPC

Система межпроцессного взаимодействия IPC Тестирование производительности SportsBook 2.0 с использованием k6

Тестирование производительности SportsBook 2.0 с использованием k6 Processes. Processes & Threads. (Chapter 3)

Processes. Processes & Threads. (Chapter 3) Информатизация общества. Основы классификации и структурирования информации

Информатизация общества. Основы классификации и структурирования информации Решение задач управления c помощью стратегии отношения с клиентами (CRM)

Решение задач управления c помощью стратегии отношения с клиентами (CRM) Алгоритмы и структуры данных

Алгоритмы и структуры данных Үлестірілген жүйелер

Үлестірілген жүйелер Требования, предъявляемые к современным вычислительным сетям

Требования, предъявляемые к современным вычислительным сетям Информационная культура преподавателя вуза. Проблемы, определения и становления

Информационная культура преподавателя вуза. Проблемы, определения и становления Компьютер

Компьютер Представление информации в компьютере 6 класс

Представление информации в компьютере 6 класс Электронный журнал - основа информационного пространства современной школы

Электронный журнал - основа информационного пространства современной школы Мы работаем – Ваш бизнес процветает! Коммерческое Akenoo

Мы работаем – Ваш бизнес процветает! Коммерческое Akenoo Электронное Правительство РФ

Электронное Правительство РФ Розробка бази даних “Розкладу руху повітряних суден в аеропортах України”

Розробка бази даних “Розкладу руху повітряних суден в аеропортах України” Операционные системы и среды. История развития компьютерных вирусов

Операционные системы и среды. История развития компьютерных вирусов О преимуществах программы 3D Моделирование

О преимуществах программы 3D Моделирование Операционные системы для мобильных устройств

Операционные системы для мобильных устройств Презентация ко второму уроку информатики по Босовой Л. Как устроен компьютер

Презентация ко второму уроку информатики по Босовой Л. Как устроен компьютер Создание Web-сайта. Структура Web-сайта

Создание Web-сайта. Структура Web-сайта Аппаратное обеспечение компьютера

Аппаратное обеспечение компьютера Автоматизация взаимодействия с клиентами (CRM) в филиале компании ЕвроАвтоКар

Автоматизация взаимодействия с клиентами (CRM) в филиале компании ЕвроАвтоКар Использование возможностей программы Microsoft Word

Использование возможностей программы Microsoft Word Исполнители вокруг нас

Исполнители вокруг нас Мобильное приложение Мои документы для центров

Мобильное приложение Мои документы для центров Виды операционных систем

Виды операционных систем Руководство по размещению тестовых заданий в компьютерной программе

Руководство по размещению тестовых заданий в компьютерной программе Применение интеллектуальных ИТ для формирования решений

Применение интеллектуальных ИТ для формирования решений