Содержание

- 2. I гейм. Разминка “Дальше, дальше!” II гейм “Заморочки из бочки III гейм “Темная лошадка”. IV гейм

- 3. I гейм Разминка “Дальше, дальше!” Вопросы 1-й команде Вопросы 2-й команде

- 4. Вопросы 1-й команде Как называются вирусы, использующие для своего распространения протоколы или команды компьютерных сетей и

- 5. Вопросы 1-й команде Как называются вирусы, написанные на макроязыках, заражают файлы данных? макровирусы I гейм Разминка

- 6. Вопросы 1-й команде . Как называются вирусы, которые распространяются по компьютерным сетям, вычисляют адреса сетевых компьютеров

- 7. Вопросы 1-й команде Как называются вирусы, содержащие алгоритмы шифровки-расшифровки, благодаря которым копии одного и того вируса

- 8. Вопросы 1-й команде Как называются программы-вирусы, различными методами удаляющие и модифицирующие информацию в определённое время, либо

- 9. Вопросы 2-й команде Как называются вирусы, внедряющиеся в исполняемые модули, т.е. файлы, имеющие расширения COM и

- 10. Вопросы 2-й команде Как называются вирусы, внедряющиеся в загрузочный сектор диска или в сектор, содержащий программу

- 11. Вопросы 2-й команде Как называются вирусы, которые очень опасны, так как маскируясь под полезную программу, разрушают

- 12. Вопросы 2-й команде Как называются вирусы, которые очень трудно обнаружить и обезвредить, так как они перехватывают

- 13. Вопросы 2-й команде Как называются программы-вирусы, собирающие информацию и складирующие её определённым образом, а не редко

- 14. II гейм “Заморочки из бочки Бочонок 1 Бочонок 2 Бочонок 5 Бочонок 6 Бочонок 3 Бочонок

- 15. бочонок 1 Вредоносные программы - это Выберите один из 5 вариантов ответа: 1) шпионские программы 2)

- 16. бочонок 2 К биометрической системе защиты относятся: Выберите несколько из 5 вариантов ответа: 1) Защита паролем

- 17. бочонок 3 RAID-массив это Выберите один из 5 вариантов ответа: 1) Набор жестких дисков, подключенных особым

- 18. бочонок 4 Вредоносная программа, которая подменяет собой загрузку некоторых программ при загрузке системы называется... Выберите один

- 19. бочонок 5 Пользователь (потребитель) информации это: Выберите один из 3 вариантов ответа: физическое лицо, или материальный

- 20. бочонок 6 К вредоносным программам относятся: Выберите несколько из 5 вариантов ответа: 1) Потенциально опасные программы

- 21. бочонок 7 Счастливый бочонок II гейм “Заморочки из бочки

- 22. бочонок 8 Защита информации это: Выберите один из 5 вариантов ответа: процесс сбора, накопления, обработки, хранения,

- 23. Подсказка № 1 Родился 4 октября 1965 г. в Новороссийске. Окончил Институт криптографии, связи и информатики

- 24. Подсказка № 2 Начал изучение феномена компьютерных вирусов в октябре 1989 г., когда на его компьютере

- 25. Подсказка № 3 С 1991 по 1997 гг. работал в НТЦ "КАМИ", где вместе с группой

- 26. Подсказка № 4 В 1997г. Евгений стал одним из основателей "Лаборатории Касперского" III гейм “Темная лошадка”

- 27. Евгений Касперский III гейм “Темная лошадка”

- 28. IV гейм “Ты – мне, я – тебе” Вопросы команд

- 29. Гейм V “Гонка за лидером” По среде обитания вирусы классифицируют на: 1) резидентные, нерезидентные; 2) не

- 30. Гейм V “Гонка за лидером” Наиболее опасные свойства компьютерного вируса — способность к: 1) удалению данных

- 31. Гейм V “Гонка за лидером” .По особенностям алгоритма вирусы можно классифицировать на: 1) резидентные и нерезидентные;

- 32. Гейм V “Гонка за лидером” Термин «информатизация общества» обозначает: 1) целенаправленное и эффективное использование информации во

- 33. Гейм V “Гонка за лидером” Развитый рынок информационных продуктов и услуг, изменения в структуре экономики, массовое

- 34. Гейм V “Гонка за лидером” Методы обеспечения информационной безопасности делятся на (указать неправильный ответ): 1) правовые;

- 35. Гейм V “Гонка за лидером” Обеспечение защиты информации проводится конструкторами и разработчиками программного обеспечения в следующих

- 36. Гейм V “Гонка за лидером” Отличительными особенностями компьютерного вируса являются: 1) значительный объем программного кода; 2)

- 37. Гейм V “Гонка за лидером” Какой из нормативно-правовых документов определяет перечень объектов информационной безопасности личности, общества

- 38. Гейм V “Гонка за лидером” Что не относится к объектам информационной безопасности Российской Федерации? 1) Природные

- 39. Гейм V “Гонка за лидером” Для написания самостоятельной работы вы скопировали из Интернета полный текст нормативно-правового

- 40. Гейм V “Гонка за лидером” Можно ли разместить на своем сайте в Интернете опубликованную в печати

- 41. Гейм V “Гонка за лидером” Что необходимо указать при цитировании статьи, размещенной на чьем-то сайте? 1)

- 42. Гейм V “Гонка за лидером” Считается ли статья, обнародованная в Интернете, объектом авторского права? 1) Нет,

- 43. Гейм V “Гонка за лидером” В каких случаях при обмене своими компьютерными играми с другими людьми

- 44. Гейм V “Гонка за лидером” В каких случаях при обмене своими компьютерными играми с другими людьми

- 46. Скачать презентацию

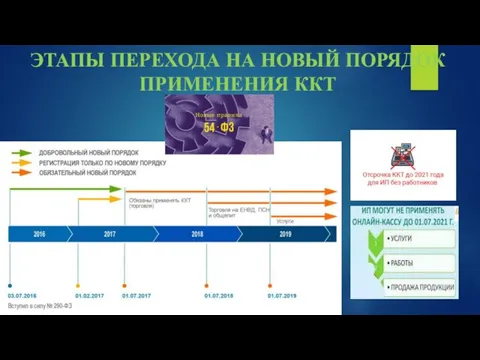

Этапы перехода на новый порядок применения ККТ

Этапы перехода на новый порядок применения ККТ Нейро-компьютер. Нейро жүйелер

Нейро-компьютер. Нейро жүйелер Системы счисления (проверим знания)

Системы счисления (проверим знания) Алгоритмы управления

Алгоритмы управления Изображения и формы в HTML. (Тема 5)

Изображения и формы в HTML. (Тема 5) Типы данных. Программа, написанная на языке Паскаль

Типы данных. Программа, написанная на языке Паскаль Архитектура операционной системы Microsoft Windows 2000

Архитектура операционной системы Microsoft Windows 2000 Развитие компьютерной техники

Развитие компьютерной техники Група компаній Еталон. Повірка лічильників води на місці експлуатації

Група компаній Еталон. Повірка лічильників води на місці експлуатації Структурированные типы данных

Структурированные типы данных Основные понятия надёжности информационных систем и пути её обеспечения

Основные понятия надёжности информационных систем и пути её обеспечения Бағдарламалық қамтамасыз етуді әзірлеудің жіктлуі мен принциптері

Бағдарламалық қамтамасыз етуді әзірлеудің жіктлуі мен принциптері Всемирная паутина, как информационное хранилище

Всемирная паутина, как информационное хранилище Глобальная сеть интернет

Глобальная сеть интернет Компьютерные сети. Виды компьютерных сетей

Компьютерные сети. Виды компьютерных сетей Компьютерная графика

Компьютерная графика CASE – технологии разработки программных систем

CASE – технологии разработки программных систем CGI программалау

CGI программалау Трассировка алгоритма. 8 класс

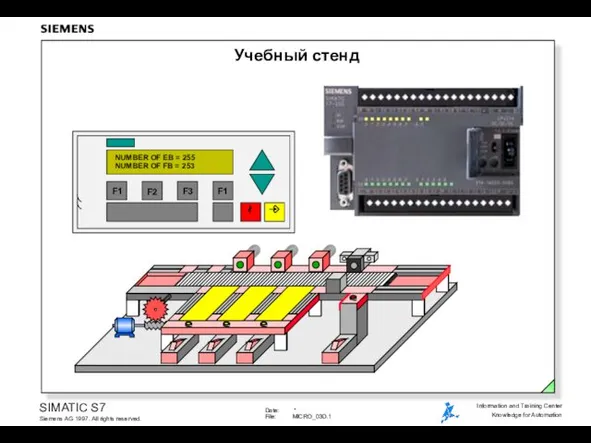

Трассировка алгоритма. 8 класс Учебный стенд. Модель конвейера. Simatic S7. Siemens

Учебный стенд. Модель конвейера. Simatic S7. Siemens Работа с таблицей как с базой данных

Работа с таблицей как с базой данных Перенос данных из ЗУП 2.5/3.1 в ERP (2.2.2, 2.2.3)

Перенос данных из ЗУП 2.5/3.1 в ERP (2.2.2, 2.2.3) Мастер-класс по теме Построение графиков функций с помощью Мастера диаграмм

Мастер-класс по теме Построение графиков функций с помощью Мастера диаграмм Социальные сети

Социальные сети Информационные технологии. ИТ. Web – технологии. Лекция 4

Информационные технологии. ИТ. Web – технологии. Лекция 4 Основы медицинской информации и научной библиографии

Основы медицинской информации и научной библиографии Создание презентаций

Создание презентаций Законодательство Республики Казахстан в области работы с информацией

Законодательство Республики Казахстан в области работы с информацией