- Главная

- Информатика

- Влияние кибербезопасности на информационную жизнь общества

Содержание

- 2. ВВЕДЕНИЕ Цель: Выявить влияние кибербезопасности на информационную жизнь общества. Задачи: Изучить, что такое кибербезопасность. Проанализировать найденную

- 3. КИБЕРБЕЗОПАСНОСТЬ И КИБЕРУГРОЗА Кибербезопасность (ее иногда называют компьютерной безопасностью) – это совокупность методов и практик защиты

- 4. ВИДЫ КИБЕРУГРОЗ Киберпреступление– действия, организованные одним или несколькими злоумышленниками с целью атаковать систему, чтобы нарушить ее

- 5. РАЗДЕЛ ЗАРАЖЕНИЕ И ИНФОРМАЦИЯ О НЕМ. Вредоносное ПО так же относится к виду киберугроз рассмотрим их

- 6. ВРЕДОНОСНОЕ ПО МОЖЕТ БЫТЬ САМЫМ РАЗНЫМ, ВОТ НЕКОТОРЫЕ РАСПРОСТРАНЕННЫЕ ВИДЫ: Вирусы – программы, которые заражают файлы

- 7. ВРЕДОНОСНЫЕ ПРОГРАММЫ В 1994 году AV Test зарегистрировал в своей базе данных всего 28 613 уникальных

- 8. УЩЕРБ ОТ КИБЕРПРЕСТУПЛЕНИЙ По данным Фонда "Общественное мнение", на осень 2012 года месячная аудитория Интернета в

- 9. КРУПНЫЕ КИБЕРПРЕСТУПЛЕНИЯ Достаточно взглянуть на несколько утечек данных, произошедших с 2005 года, взятых из подробной инфографики,

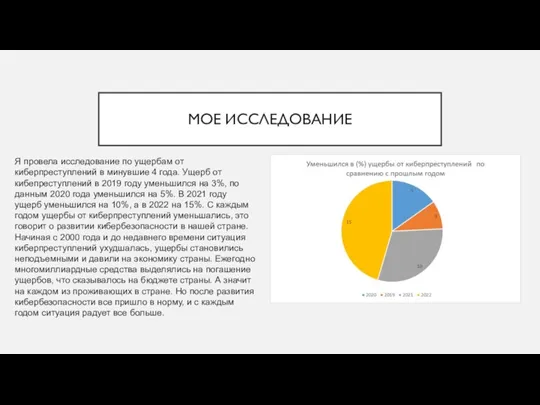

- 10. МОЕ ИССЛЕДОВАНИЕ Я провела исследование по ущербам от киберпреступлений в минувшие 4 года. Ущерб от кибепреступлений

- 11. СПОСОБЫ УЛУЧШЕНИЯ КИБЕРБЕЗОПАСНОСТИ. Разработки и внедрения механизма двойной проверки платежей, которые позволяют банкам возвращать в полном

- 12. ЗАКЛЮЧЕНИЕ Я смогла выполнить поставленные задачи и сделала определенный вывод. Одна вещь, которая примечательна в эволюции

- 14. Скачать презентацию

ВВЕДЕНИЕ

Цель: Выявить влияние кибербезопасности на информационную жизнь общества.

Задачи:

Изучить, что такое кибербезопасность.

Проанализировать

ВВЕДЕНИЕ

Цель: Выявить влияние кибербезопасности на информационную жизнь общества.

Задачи:

Изучить, что такое кибербезопасность.

Проанализировать

Изучить распространение киберпреступлений за 4 года.

Выяснить возможные варианты сокращения киберпреступности и улучшение кибербезопасности в интеренете.

Сделать вывод по теме.

КИБЕРБЕЗОПАСНОСТЬ И КИБЕРУГРОЗА

Кибербезопасность (ее иногда называют компьютерной безопасностью) – это совокупность методов

КИБЕРБЕЗОПАСНОСТЬ И КИБЕРУГРОЗА

Кибербезопасность (ее иногда называют компьютерной безопасностью) – это совокупность методов

Киберугроза – это незаконное проникновение или угроза вредоносного проникновения в виртуальное пространство для достижения политических, социальных или иных, целей.

ВИДЫ КИБЕРУГРОЗ

Киберпреступление– действия, организованные одним или несколькими злоумышленниками с целью атаковать

ВИДЫ КИБЕРУГРОЗ

Киберпреступление– действия, организованные одним или несколькими злоумышленниками с целью атаковать

Кибератака – действия, нацеленные на сбор информации, в основном политического характера.

Кибертерроризм – действия, направленные на дестабилизацию электронных систем с целью вызвать страх или панику.

РАЗДЕЛ ЗАРАЖЕНИЕ И ИНФОРМАЦИЯ О НЕМ.

Вредоносное ПО так же относится к

РАЗДЕЛ ЗАРАЖЕНИЕ И ИНФОРМАЦИЯ О НЕМ.

Вредоносное ПО так же относится к

ВРЕДОНОСНОЕ ПО МОЖЕТ БЫТЬ САМЫМ РАЗНЫМ, ВОТ НЕКОТОРЫЕ РАСПРОСТРАНЕННЫЕ ВИДЫ:

Вирусы – программы, которые

ВРЕДОНОСНОЕ ПО МОЖЕТ БЫТЬ САМЫМ РАЗНЫМ, ВОТ НЕКОТОРЫЕ РАСПРОСТРАНЕННЫЕ ВИДЫ:

Вирусы – программы, которые

Троянцы– вредоносы, которые прячутся под маской легального ПО. Киберпреступники обманом вынуждают пользователей загрузить троянца на свой компьютер, а потом собирают данные или повреждают их.

Шпионское ПО – программы, которые втайне следят за действиями пользователя и собирают информацию (к примеру, данные кредитных карт). Затем киберпреступники могут использовать ее в своих целях.

Программы-вымогатели шифруют файлы и данные. Затем преступники требуют выкуп за восстановление, утверждая, что иначе пользователь потеряет данные.

Рекламное ПО – программы рекламного характера, с помощью которых может распространяться вредоносное ПО.

Ботнеты – сети компьютеров, зараженных вредоносным ПО, которые киберпреступники используют в своих целях.

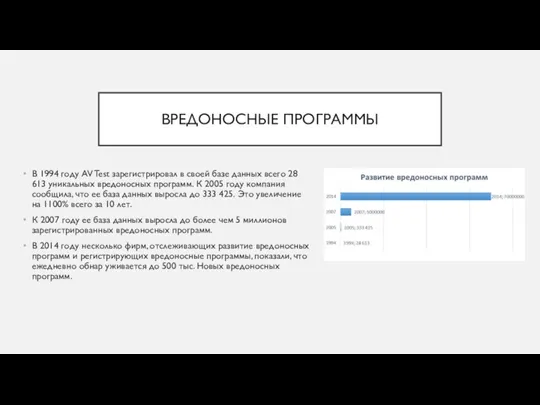

ВРЕДОНОСНЫЕ ПРОГРАММЫ

В 1994 году AV Test зарегистрировал в своей базе данных

ВРЕДОНОСНЫЕ ПРОГРАММЫ

В 1994 году AV Test зарегистрировал в своей базе данных

К 2007 году ее база данных выросла до более чем 5 миллионов зарегистрированных вредоносных программ.

В 2014 году несколько фирм, отслеживающих развитие вредоносных программ и регистрирующих вредоносные программы, показали, что ежедневно обнар уживается до 500 тыс. Новых вредоносных программ.

УЩЕРБ ОТ КИБЕРПРЕСТУПЛЕНИЙ

По данным Фонда "Общественное мнение", на осень 2012 года месячная аудитория

УЩЕРБ ОТ КИБЕРПРЕСТУПЛЕНИЙ

По данным Фонда "Общественное мнение", на осень 2012 года месячная аудитория

По данным Norton Cybercrime Report 2012 каждый пятый человек старше 18 лет становился жертвой кибератаки либо в социальных сетях, либо через мобильные устройства. Большинство пользователей Интернета предпринимают лишь базовые действия по защите информации (удаляют подозрительные электронные письма, с осторожностью раскрывают личные данные), однако не обращают внимания на такую важную меру, как создание сложных паролей и их регулярное изменение.

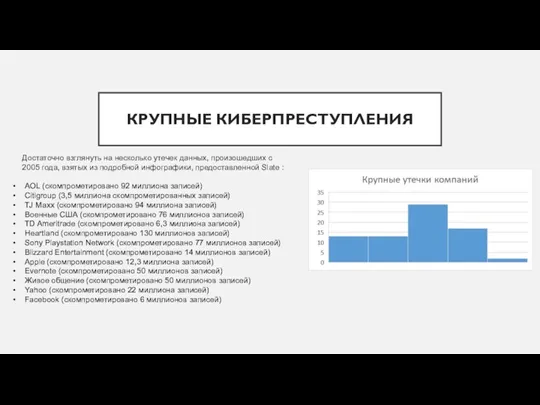

КРУПНЫЕ КИБЕРПРЕСТУПЛЕНИЯ

Достаточно взглянуть на несколько утечек данных, произошедших с 2005 года,

КРУПНЫЕ КИБЕРПРЕСТУПЛЕНИЯ

Достаточно взглянуть на несколько утечек данных, произошедших с 2005 года,

AOL (скомпрометировано 92 миллиона записей)

Citigroup (3,5 миллиона скомпрометированных записей)

TJ Maxx (скомпрометировано 94 миллиона записей)

Военные США (скомпрометировано 76 миллионов записей)

TD Ameritrade (скомпрометировано 6,3 миллиона записей)

Heartland (скомпрометировано 130 миллионов записей)

Sony Playstation Network (скомпрометировано 77 миллионов записей)

Blizzard Entertainment (скомпрометировано 14 миллионов записей)

Apple (скомпрометировано 12,3 миллиона записей)

Evernote (скомпрометировано 50 миллионов записей)

Живое общение (скомпрометировано 50 миллионов записей)

Yahoo (скомпрометировано 22 миллиона записей)

Facebook (скомпрометировано 6 миллионов записей)

МОЕ ИССЛЕДОВАНИЕ

Я провела исследование по ущербам от киберпреступлений в минувшие 4

МОЕ ИССЛЕДОВАНИЕ

Я провела исследование по ущербам от киберпреступлений в минувшие 4

СПОСОБЫ УЛУЧШЕНИЯ КИБЕРБЕЗОПАСНОСТИ.

Разработки и внедрения механизма двойной проверки платежей, которые позволяют

СПОСОБЫ УЛУЧШЕНИЯ КИБЕРБЕЗОПАСНОСТИ.

Разработки и внедрения механизма двойной проверки платежей, которые позволяют

Нулевое доверие (Zero Trust) – модель безопасности, предполагающая, что любая транзакция, пользователь или устройство являются несакционированными до тех пор, пока не доказано обратное. Причем достоверность транзакции, пользователя или устройства должна подтверждаться вновь и вновь.

Внедрение курсов для обучения правоохранительным органов в сфере IT.

Ознакомление людей с новыми прогрессирующими формами киберпреступлений.

ЗАКЛЮЧЕНИЕ

Я смогла выполнить поставленные задачи и сделала определенный вывод. Одна вещь,

ЗАКЛЮЧЕНИЕ

Я смогла выполнить поставленные задачи и сделала определенный вывод. Одна вещь,

Основы защиты информации. Информационная безопасность

Основы защиты информации. Информационная безопасность Ethernet. Arhitectura originala Ethernet

Ethernet. Arhitectura originala Ethernet Microsoft word-бұл құжаттарды құру, қарап шығу, өзгерту және басып шығару үшін арналған Microsoft Office

Microsoft word-бұл құжаттарды құру, қарап шығу, өзгерту және басып шығару үшін арналған Microsoft Office Информатика и информация

Информатика и информация Процессы и потоки

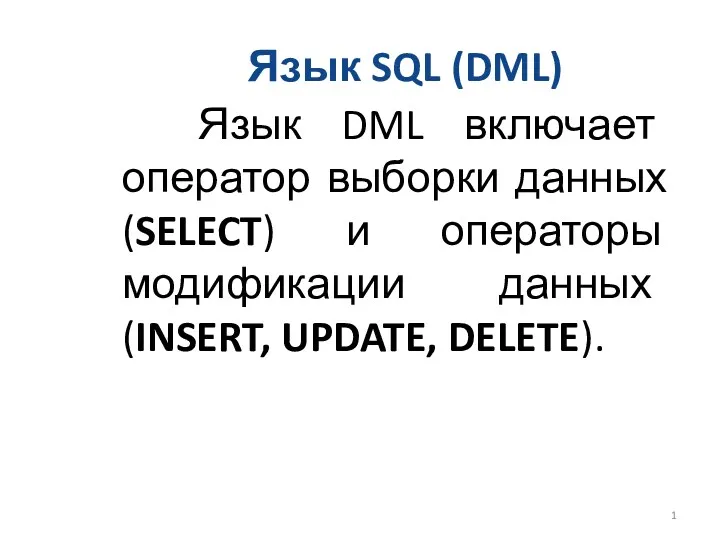

Процессы и потоки Язык SQL (DML)

Язык SQL (DML) Своя игра. Лабиринт информации

Своя игра. Лабиринт информации Типы, переменные, управляющие инструкции. (Тема 2.1)

Типы, переменные, управляющие инструкции. (Тема 2.1) Мультимедиа технологии. Технологии виртуальной реальности

Мультимедиа технологии. Технологии виртуальной реальности Знакомство с библиотекой

Знакомство с библиотекой Dota 2. Мир моиx увлечений

Dota 2. Мир моиx увлечений Моделирование. Модели и оригиналы

Моделирование. Модели и оригиналы Разработка КИМ с помощью специализированной онлайн-платформы LearningApps.org., для оценки предметных результатов

Разработка КИМ с помощью специализированной онлайн-платформы LearningApps.org., для оценки предметных результатов Заполнение электронной аттестационной формы (ЭАФ) для оцениваемого

Заполнение электронной аттестационной формы (ЭАФ) для оцениваемого Информация, ее измерение и представление в компьютере

Информация, ее измерение и представление в компьютере Двумерный массив

Двумерный массив Проект автоматизированной информационной системы управления муниципальных закупок города Симферополя

Проект автоматизированной информационной системы управления муниципальных закупок города Симферополя Основы языка HTML

Основы языка HTML Основные понятия и особенности объектно-ориентированного программирования

Основные понятия и особенности объектно-ориентированного программирования Анализ алгоритма, содержащего цикл и ветвление. Решение 20 задачи ЕГЭ

Анализ алгоритма, содержащего цикл и ветвление. Решение 20 задачи ЕГЭ Метод Гомори решения задач ЦЛП. Лекция 8

Метод Гомори решения задач ЦЛП. Лекция 8 Предмет и задачи информатики. Обзор технического и программного обеспечения ЭВМ

Предмет и задачи информатики. Обзор технического и программного обеспечения ЭВМ C++ Network Programming Systematic Reuse with ACE & Frameworks

C++ Network Programming Systematic Reuse with ACE & Frameworks Работа с Power Point

Работа с Power Point Сообщество Scratch

Сообщество Scratch Опыт и перспективы работы педагогов дополнительного образования в дистанционном формате

Опыт и перспективы работы педагогов дополнительного образования в дистанционном формате Программирование задач 1 части ЕГЭ

Программирование задач 1 части ЕГЭ Модельдер және оның тұрлері

Модельдер және оның тұрлері