Содержание

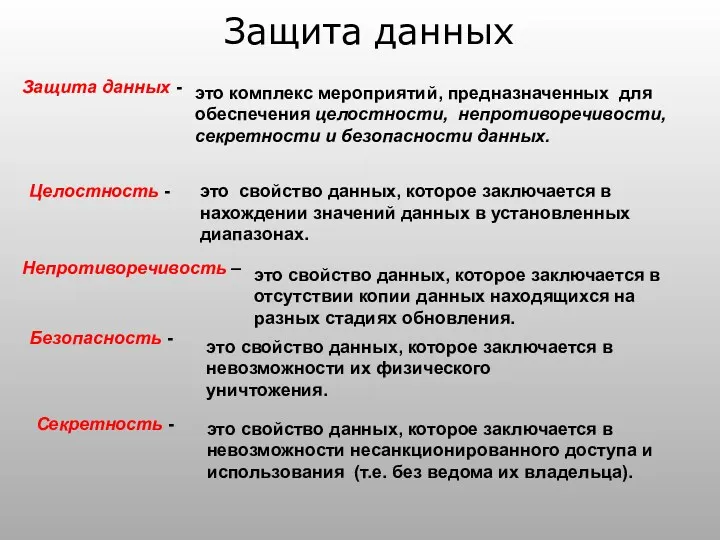

- 2. Защита данных Защита данных - Целостность - Непротиворечивость – Безопасность - Секретность - это комплекс мероприятий,

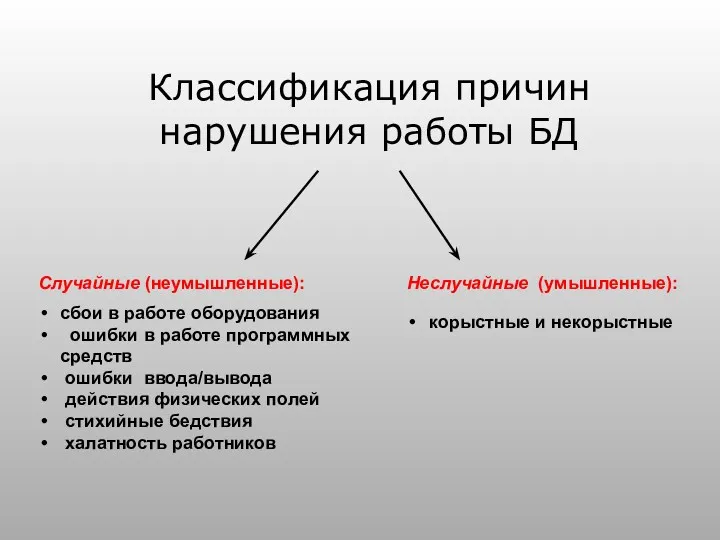

- 3. Классификация причин нарушения работы БД Случайные (неумышленные): Неслучайные (умышленные): сбои в работе оборудования ошибки в работе

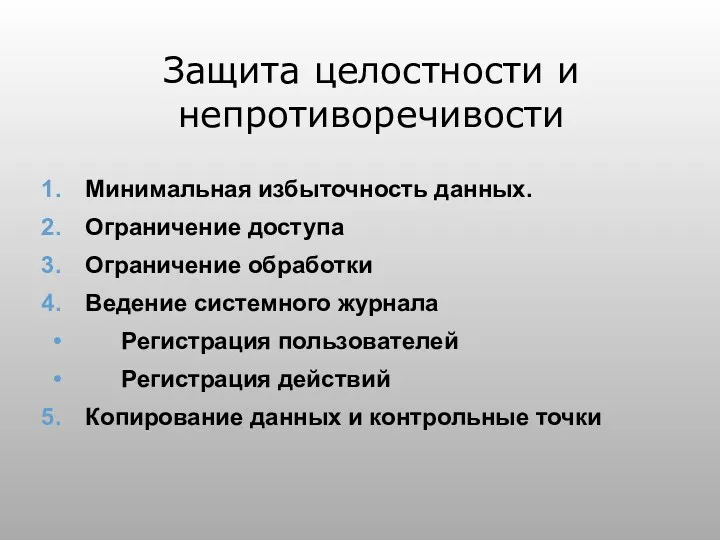

- 4. Защита целостности и непротиворечивости Минимальная избыточность данных. Ограничение доступа Ограничение обработки Ведение системного журнала Регистрация пользователей

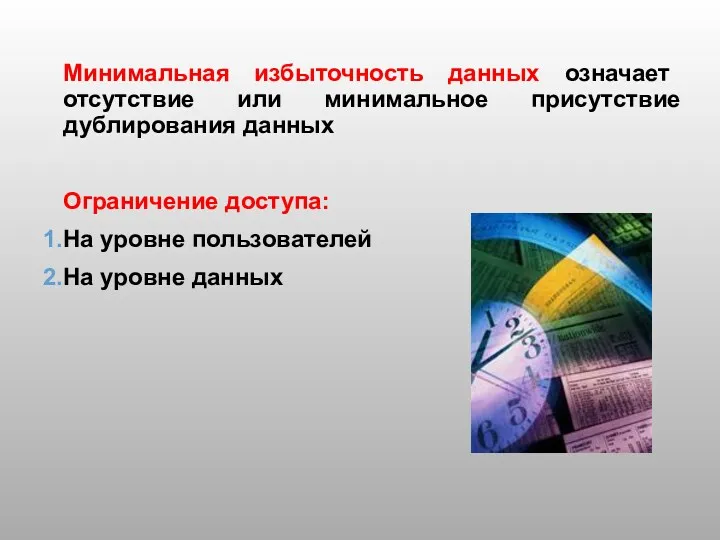

- 5. Минимальная избыточность данных означает отсутствие или минимальное присутствие дублирования данных Ограничение доступа: На уровне пользователей На

- 6. Пользователи БД Пользователи классифицируются по категориям, и каждая категория получает право работы с определенной областью доступа

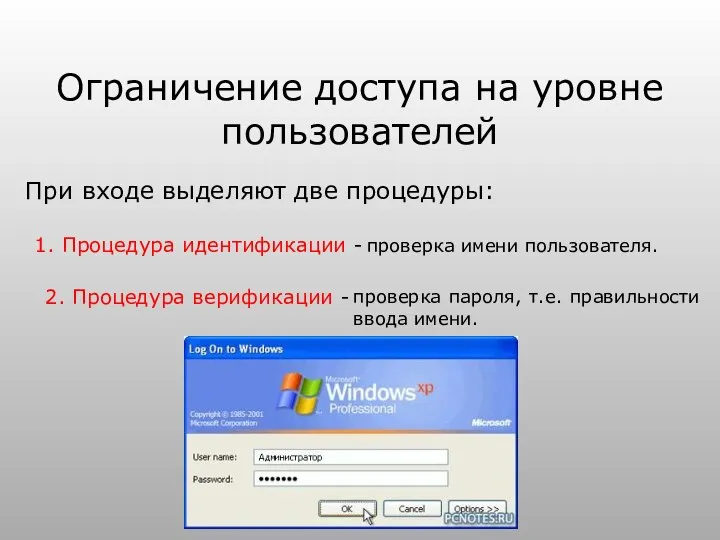

- 7. Ограничение доступа на уровне пользователей При входе выделяют две процедуры: Процедура идентификации - 2. Процедура верификации

- 8. Ограничение доступа на уровне данных Данные подразделяются на следующие категории: системные (прозрачные или невидимые) - никто

- 9. Ограничение обработки на уровне пользователей Ограничения, как правило, устанавливаются на следующие виды действий: администрирование (как правило,

- 10. Ведение системного журнала Ведение системного журнала предполагает: 1. Регистрацию каждого входа пользователя 2. Регистрация всех действий,

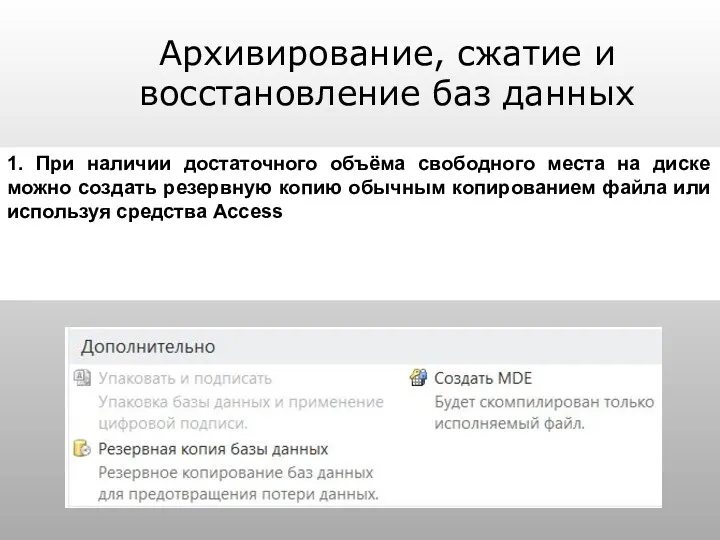

- 11. Архивирование, сжатие и восстановление баз данных 1. При наличии достаточного объёма свободного места на диске можно

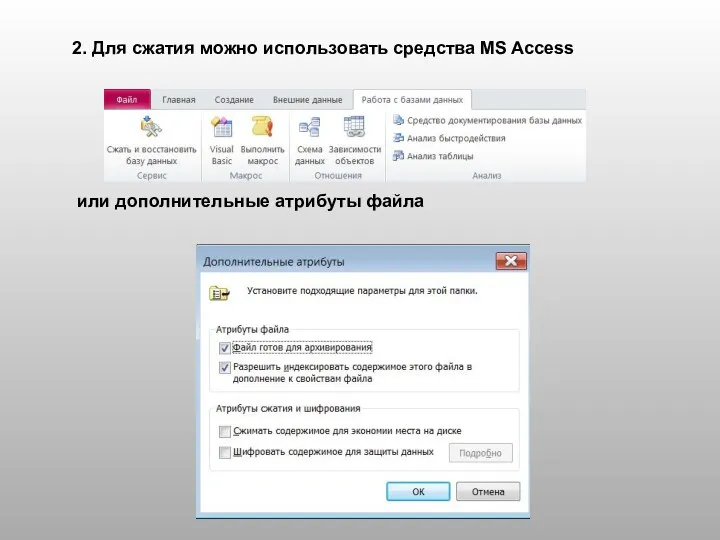

- 12. 2. Для сжатия можно использовать средства MS Access или дополнительные атрибуты файла

- 13. Защита информации с помощью шифрования Защита информации в базе данных может производится с помощью операции шифрования.

- 14. Защита БД от несанкционированного доступа Существует несколько способов защиты базы данных Access от несанкционированного доступа: База

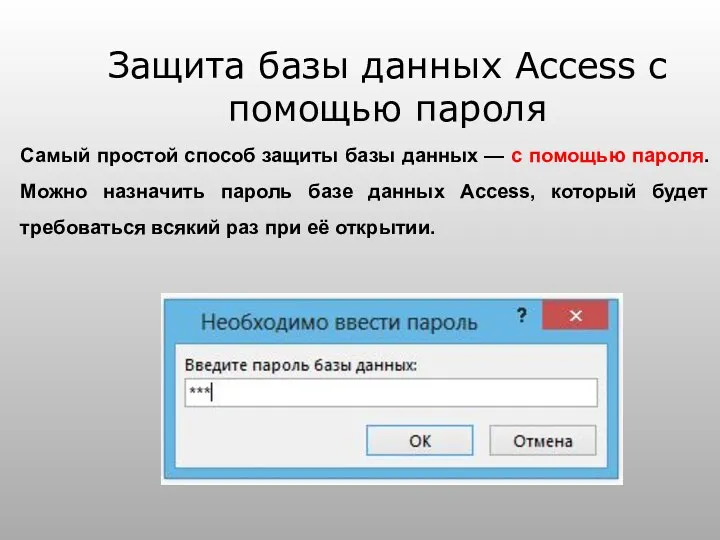

- 15. Защита базы данных Access с помощью пароля Самый простой способ защиты базы данных — с помощью

- 16. Домашнее задание Найти и выписать в тетрадь законы РФ, которые регламентируют работу с информацией и защищают

- 18. Скачать презентацию

20230921_izmerenie_informatsii

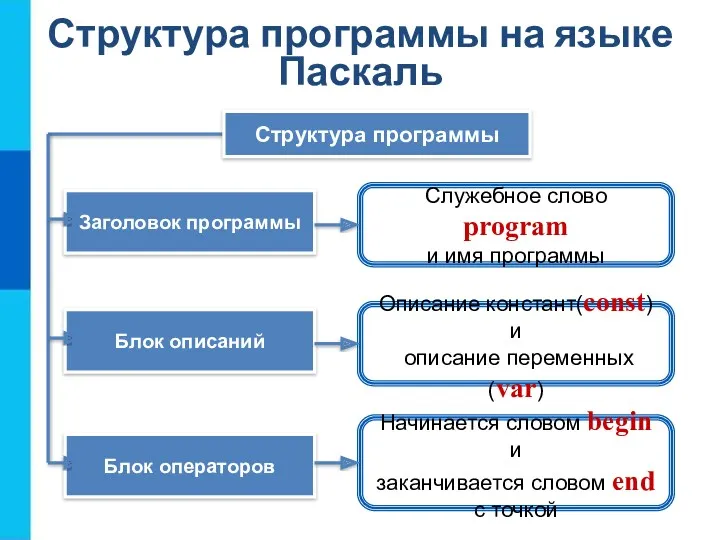

20230921_izmerenie_informatsii Операторы ввода и вывода данных

Операторы ввода и вывода данных Веб-страницы и веб-сайты (самый крупный) до (самый мелкий).Некоторые тэги имеют атрибуты, которые являются именами свойств и принимают определенные значения.ALIGN =“ center” – тип выравнивания заголовкаС помощью тега FONT можно зад

Веб-страницы и веб-сайты (самый крупный) до (самый мелкий).Некоторые тэги имеют атрибуты, которые являются именами свойств и принимают определенные значения.ALIGN =“ center” – тип выравнивания заголовкаС помощью тега FONT можно зад Размещение запросов в Service Central

Размещение запросов в Service Central Концепция прикладного решения 1С:ERP

Концепция прикладного решения 1С:ERP Понятие алгоритма, его свойства, способы описания и виды

Понятие алгоритма, его свойства, способы описания и виды Программирование передачи информации между компьютерами по сети. Клиент-серверные приложения

Программирование передачи информации между компьютерами по сети. Клиент-серверные приложения How to Activate AutoDesk any product for free

How to Activate AutoDesk any product for free Информация и знания. Восприятие информации человеком

Информация и знания. Восприятие информации человеком Электронное приложение к учебнику информатики Юным умникам и умницам Холодовой, 1 класс Пояснительная записка

Электронное приложение к учебнику информатики Юным умникам и умницам Холодовой, 1 класс Пояснительная записка Планировщик. Планирование. Алгоритмы планирования в операционной системе

Планировщик. Планирование. Алгоритмы планирования в операционной системе Электронные ресурсы ЦГАСО. Электронные ресурсы в помощь изучения семейной истории

Электронные ресурсы ЦГАСО. Электронные ресурсы в помощь изучения семейной истории Активизация мыслительной деятельности воспитанников на уроках физики с использованием ИКТ

Активизация мыслительной деятельности воспитанников на уроках физики с использованием ИКТ The systems development life cycle

The systems development life cycle Модель процесса управления

Модель процесса управления Сектор удаленного обслуживания центральной городской библиотеки

Сектор удаленного обслуживания центральной городской библиотеки Презентация к уроку Ссылки в электронных таблицах.

Презентация к уроку Ссылки в электронных таблицах. Понятие информационная безопасность. Понятие информационная безопасность

Понятие информационная безопасность. Понятие информационная безопасность Парадигмы программирования. Концепции ООП

Парадигмы программирования. Концепции ООП Логические функции

Логические функции Разработка настольной игры

Разработка настольной игры Пресс-служба в органах власти

Пресс-служба в органах власти Графический дизайнер

Графический дизайнер Человек и информация

Человек и информация Бесплатный вебинар. Начинаем учить испанский

Бесплатный вебинар. Начинаем учить испанский Разработка и проектирование интернет магазина в розничной торговле

Разработка и проектирование интернет магазина в розничной торговле Компьютеры будущего (9 класс)

Компьютеры будущего (9 класс) Кодирование звуковой информации

Кодирование звуковой информации