Содержание

- 2. Содержание работы Защита информации. Защита от несанкционированного доступа к информации. Защита с использованием паролей. Биометрические системы

- 3. Защита информации Защита - система мер по обеспечению безопасности с целью сохранения государственных и коммерческих секретов.

- 4. Защита информации представляет собой деятельность по предотвращению утечки защищаемой информации, несанкционированных и непреднамеренных воздействий на защищаемую

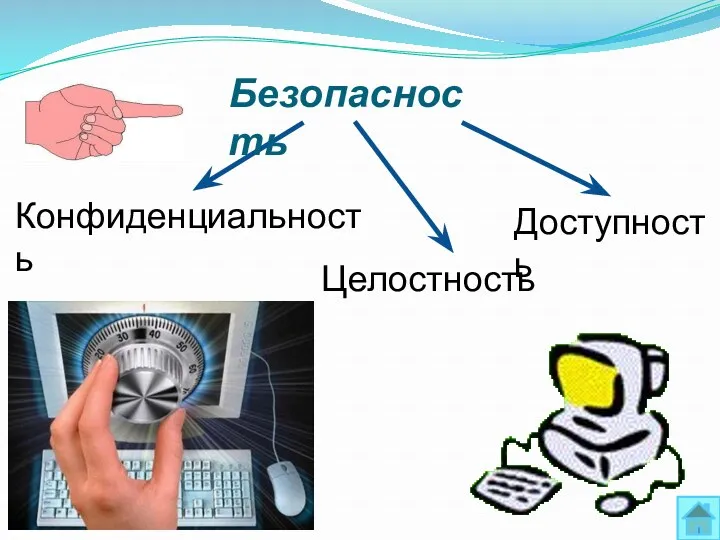

- 5. Конфиденциальность Целостность Доступность Безопасность

- 6. Информационная безопасность — это состояние защищённости информационной среды. В вычислительной технике понятие безопасности подразумевает надежность работы

- 7. Несанкционированный доступ Несанкционированный доступ - действия, нарушающие установленный порядок доступа или правила разграничения, доступ к программам

- 8. Защита с использованием паролей Для защиты от несанкционированного доступа к программам и данным, хранящимся на компьютере,

- 9. Защита с использованием пароля используется при загрузке операционной системы Вход по паролю может быть установлен в

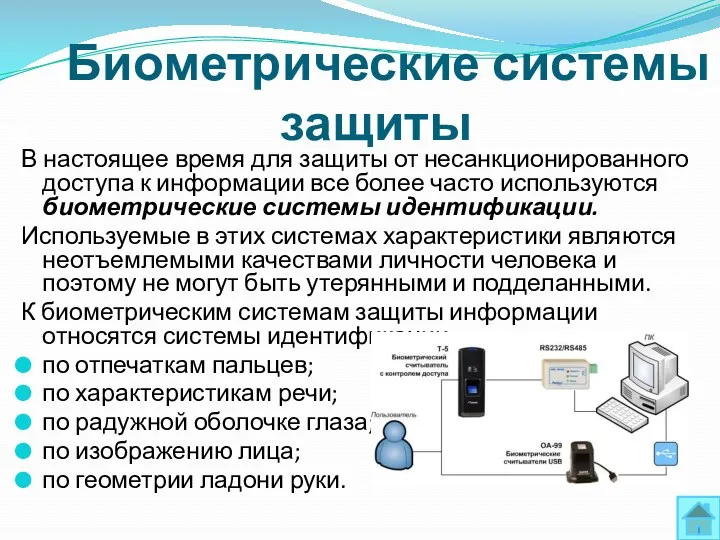

- 10. Биометрические системы защиты В настоящее время для защиты от несанкционированного доступа к информации все более часто

- 11. Идентификация по отпечаткам пальцев Оптические сканеры считывания отпечатков пальцев устанавливаются на ноутбуки, мыши, клавиатуры, флэш-диски, а

- 12. Идентификация по характеристикам речи Идентификация человека по голосу — один из традиционных способов распознавания, интерес к

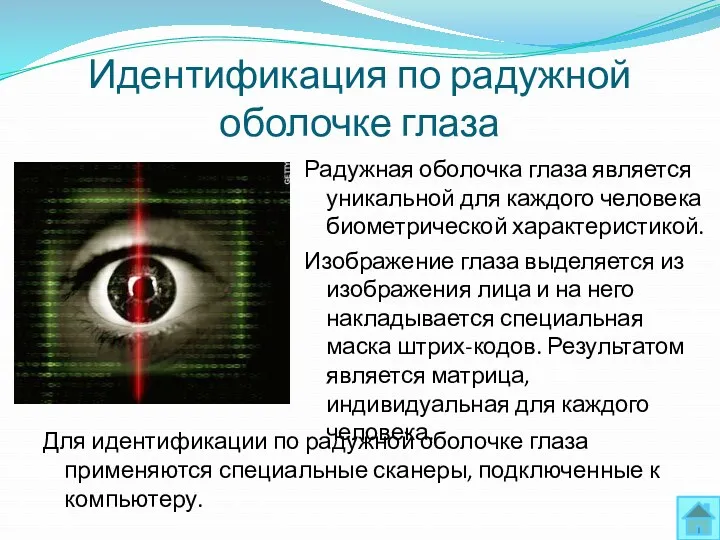

- 13. Идентификация по радужной оболочке глаза Для идентификации по радужной оболочке глаза применяются специальные сканеры, подключенные к

- 14. Идентификация по изображению лица Для идентификации личности часто используются технологии распознавания по лицу. Распознавание человека происходит

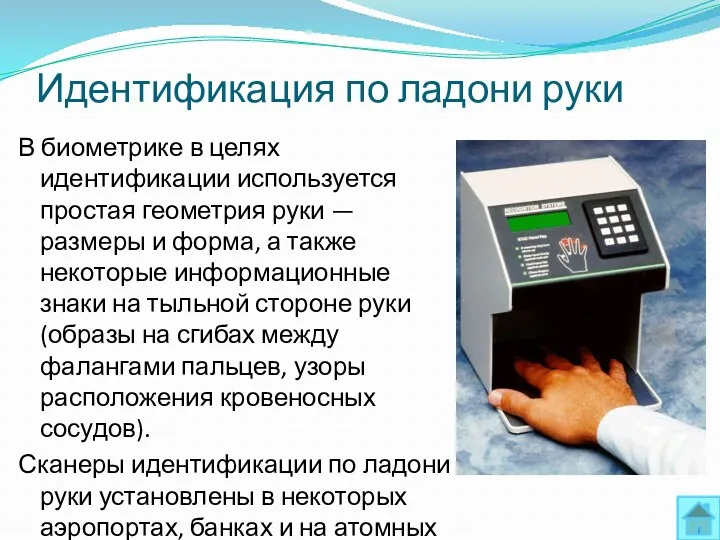

- 15. Идентификация по ладони руки В биометрике в целях идентификации используется простая геометрия руки — размеры и

- 16. Физическая защита данных на дисках Для обеспечения большей скорости чтения, записи и надежности хранения данных на

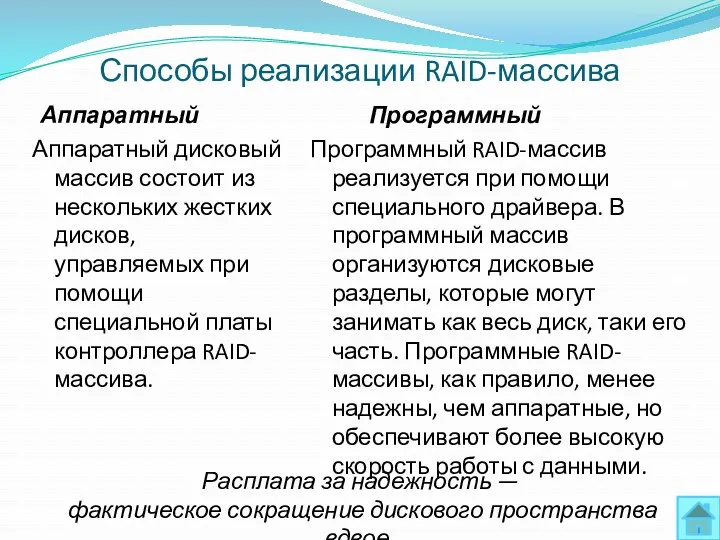

- 17. Способы реализации RAID-массива Аппаратный Аппаратный дисковый массив состоит из нескольких жестких дисков, управляемых при помощи специальной

- 18. Вредоносная программа (буквальный перевод англоязычного термина Malware, malicious — злонамеренный и software — программное обеспечение, жаргонное

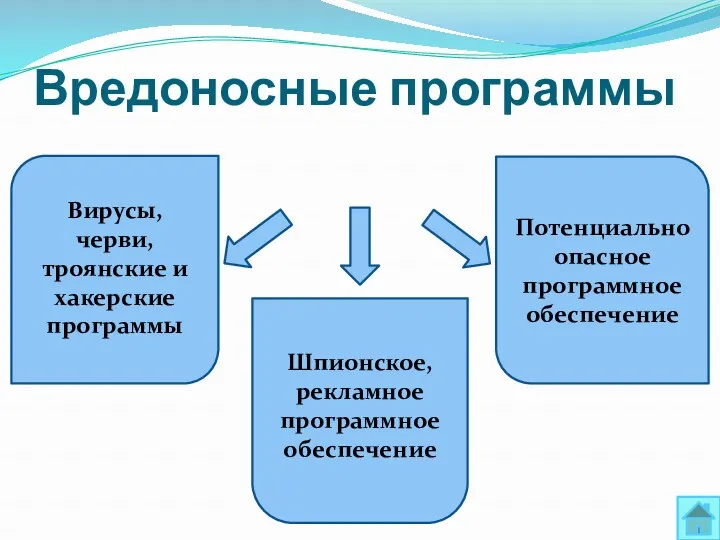

- 19. Вредоносные программы Вирусы, черви, троянские и хакерские программы Шпионское, рекламное программное обеспечение Потенциально опасное программное обеспечение

- 20. Антивирусные программы Современные антивирусные программы обеспечивают комплексную защиту программ и данных на компьютере от всех типов

- 21. Антивирусные программы Для поиска известных вредоносных программ используются сигнатуры. Сигнатура — это некоторая постоянная последовательность программного

- 22. Большинство антивирусных программ сочетает в себе функции постоянной защиты (антивирусный монитор) и функции защиты по требованию

- 23. Признаки заражения компьютера вывод на экран непредусмотренных сообщений или изображений; подача непредусмотренных звуковых сигналов; неожиданное открытие

- 24. Действия при наличии признаков заражения компьютера Прежде чем предпринимать какие-либо действия, необходимо сохранить результаты работы на

- 25. Компьютерные вирусы и защита от них Компьютерные вирусы являются вредоносными программами, которые могут «размножаться» (самокопироваться) и

- 26. Загрузочные вирусы Загрузочные вирусы заражают загрузочный сектор гибкого или жесткого диска. Принцип действия загрузочных вирусов основан

- 27. Файловые вирусы Файловые вирусы различными способами внедряются в исполнимые файлы и обычно активизируются при их запуске.

- 28. Макровирусы Существуют макровирусы для интегрированного офисного приложения Microsoft Office. Макровирусы фактически являются макрокомандами (макросами), на встроенном

- 29. Сетевые черви и защита от них Сетевые черви являются вредоносными программами, которые проникают на компьютер, используя

- 30. Web-черви Отдельную категорию составляют черви, использующие для своего распространения web-серверы. Заражение происходит в два этапа. Сначала

- 31. Межсетевой экран Межсетевой экран (брандмауэр) — это программное или аппаратное обеспечение, которое проверяет информацию, входящую в

- 32. Почтовые черви Почтовые черви для своего распространения используют электронную почту. Червь либо отсылает свою копию в

- 33. Троянские программы и защита от них Троянская программа, троянец (от англ. trojan) — вредоносная программа, которая

- 34. Троянские утилиты удаленного администрирования Троянские программы этого класса являются утилитами удаленного администрирования компьютеров в сети. Утилиты

- 35. Троянские программы - шпионы Троянские программы — шпионы осуществляют электронный шпионаж за пользователем зараженного компьютера: вводимая

- 36. Рекламные программы Рекламные программы (англ. Adware: Advertisement — реклама и Software — программное обеспечение) встраивают рекламу

- 37. Хакерские утилиты и защита от них Сетевые атаки на удаленные серверы реализуются с помощью специальных программ,

- 38. Утилиты взлома удаленных компьютеров предназначены для проникновения в удаленные компьютеры с целью дальнейшего управления ими (используя

- 39. Руткит (от англ. root kit — «набор для получения прав root») — программа или набор программ

- 40. Защита от хакерских атак, сетевых червей и троянских программ. Защита компьютерных сетей или отдельных компьютеров от

- 41. Классификация вирусов по особенностям алгоритма Простейшие вирусы - паразитические, они изменяют содержимое файлов и секторов диска

- 42. Информация сегодня стоит дорого и её необходимо охранять. Массовое применение персональных компьютеров, к сожалению, оказалось связанным

- 43. Подводя итоги, следует упомянуть о том, что известно множество случаев, когда фирмы (не только зарубежные) ведут

- 45. Скачать презентацию

Программирование контроллера клавиатуры ПЭВМ

Программирование контроллера клавиатуры ПЭВМ Информационные системы. Разработка информационной системы Магазин продуктов

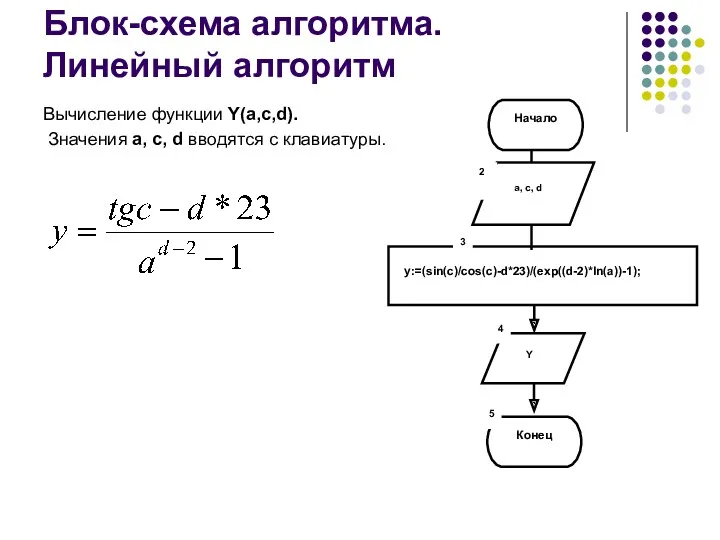

Информационные системы. Разработка информационной системы Магазин продуктов Блок-схема алгоритма. Линейный алгоритм

Блок-схема алгоритма. Линейный алгоритм Программирование на языке Python (9 класс)

Программирование на языке Python (9 класс) Правовые нормы, относящиеся к информации, правонарушения в информационной сфере, меры их предотвращения

Правовые нормы, относящиеся к информации, правонарушения в информационной сфере, меры их предотвращения Python. История зарождения. История версий

Python. История зарождения. История версий Графы. Степень вершины. Подсчет числа ребер графа

Графы. Степень вершины. Подсчет числа ребер графа Overview of Zoho Cliq

Overview of Zoho Cliq Програмна оболонка Norton Commander

Програмна оболонка Norton Commander Урок по теме Знакомство графическим редактором KolourPaint

Урок по теме Знакомство графическим редактором KolourPaint Инструкция по регистрации работников подрядной организации на Портале знаний

Инструкция по регистрации работников подрядной организации на Портале знаний Типы алгоритмов

Типы алгоритмов Інноваційний IT-проект, додаток iis

Інноваційний IT-проект, додаток iis Структура диска Файловые системы ОС Windows NT/2000/XP/7

Структура диска Файловые системы ОС Windows NT/2000/XP/7 Шина PCI Express

Шина PCI Express Визитка участника конкурса Учитель года

Визитка участника конкурса Учитель года Комп'ютерні віруси

Комп'ютерні віруси Python-бот: базовые принципы и инструменты

Python-бот: базовые принципы и инструменты Интернет туралы түсінік

Интернет туралы түсінік Алгебра логики. 9 класс

Алгебра логики. 9 класс Информатика. Отчет по лабораторным работам за семестр

Информатика. Отчет по лабораторным работам за семестр Модуль для OpenCart

Модуль для OpenCart Введение в программирование. Три версии Visual Studio

Введение в программирование. Три версии Visual Studio Android – что это

Android – что это Аутентификация пользователей

Аутентификация пользователей Алгоритмы в нашей жизни

Алгоритмы в нашей жизни Консолидация и нормализация данных. ЕСК

Консолидация и нормализация данных. ЕСК Инвестиционный тизер “Подкаст на Алиф ТВ”

Инвестиционный тизер “Подкаст на Алиф ТВ”