Содержание

- 2. Введение в CTF ctftime.org ctfnews.ru

- 3. Введение в CTF Task-based CTF (Jeopardy) - команде предлагается решить задачи из различных категорий знаний разной

- 4. Введение в CTF Зачем нужен CTF для меня???? Практические знания в области информационной безопасности Возможность попробовать

- 5. Категория «Web» Задачи на поиск и эксплуатацию web-уязвимостей Какие инструменты пригодятся: Kali Linux (nmap, sqlmap, hydra

- 6. Категория «Web» https://github.com/danielmiessler/SecLists

- 7. Категория «Web» Перебираем пароли для пользователей. Используем так же SecLists и Burp Suite

- 8. Категория «Web» Это md5. Находим в онлайн сервис по расшифровке md5 и видим, что данный хэш

- 9. Категория «Web» Составляем список из хэшей чисел до 2000 и используем Burp Suite для перебора На

- 10. Категория «Web» Что почитать: OWASP Testing Guide The Tangled Web The Web Application Hacker’s Handbook Writeups

- 11. Категория «Admin» Задачи на правильную настройку и поддержание сетевой инфраструктуры

- 12. Категория «Admin» Какие инструменты пригодятся: Wireshark OpenVPN Tcpdump Что нужно знать: Сети Уметь правильно настраивать сетевое

- 13. Категория «Recon» Дословно переводится как «конкурентная разведка». Задачи на поиск какой-либо информации по человеку через социальные

- 14. Категория «Recon» Находим координаты на гугл-картах и получаем флаг Флаг: Pentland Какие инструменты пригодятся: Браузер Аккаунты

- 15. Категория «Reverse» Задачи на обратную разработку программ Какие инструменты пригодятся: IDA Olly Dbg Win Dbg Что

- 16. Категория «Joy» Задачи на общую эрудицию Какие инструменты пригодятся: Эрудиция Логика Умение правильно гуглить и мыслить

- 17. Категория «Joy»

- 18. Категория «Joy»

- 19. Категория «Forensic» Задачи на компьютерную криминалистику Какие инструменты пригодятся: WireShark Hex Editor Exif Tool Foremost Что

- 20. 01100010 01100001 01101011 01100100 01101111 01110010 bakdor Flag: e1b64df17443b51e3007fd3d5370dca1 В задании дан аудиофайл, при прослушивании которого

- 21. Категория «Crypto» Задачи на криптографию Какие инструменты пригодятся: SageMath Cryptool Wolfram HashPump Что нужно знать: Алгоритмы

- 22. Категория «Crypto» Задание звучит следующим образом: Расшифруйте тескт, который зашифрован с помощью шифра Цезаря Xliwigvixtewwtlvewimwewtlonvlbuuihprubmdpcomvxkjxkd Проблема

- 23. Категория «Crypto» Рассматриваем все варианты расшифровки. Сколько их будет? Среди вариантов находим подходящий по смыслу. Получилось

- 24. Категория «Stegano» Задачи на скрытую передачи данных. Стеганография скрывает сам факт передачи данных в изображениях, медиа-файлах

- 25. Категория «Stegano» Дана картинка с флагом. Нужно открыть ее с помощью любого Hex редактора и понять,

- 26. Категория «Pwn» Задачи на взлом скомпилированных приложений. Категория также называется Exploit Какие инструменты пригодятся: IDA Objdump

- 27. СПАСИБО ЗА ВНИМАНИЕ!

- 29. Скачать презентацию

Монтаж комплектных трансформаторных подстанций

Монтаж комплектных трансформаторных подстанций Теплом своих рук школу озеленим вокруг!

Теплом своих рук школу озеленим вокруг! Презентация к сказке Снежная королева

Презентация к сказке Снежная королева СССР в 1970-1985 годах

СССР в 1970-1985 годах Эти удивительные металлы

Эти удивительные металлы Элементы дискурс анализа для обучения чтению при подготовке к международным экзаменам по английскому языку

Элементы дискурс анализа для обучения чтению при подготовке к международным экзаменам по английскому языку Виды спорта

Виды спорта CASE-технологии

CASE-технологии Подготовка к математическому тестированию Кенгуру-выпускникам Часть 1

Подготовка к математическому тестированию Кенгуру-выпускникам Часть 1 Квилинг

Квилинг Сочинение по картине Исаака Левитана Весна. Большая вода

Сочинение по картине Исаака Левитана Весна. Большая вода Микропроцессорная система сбора и распределения информации SAU 8800 (Signal Acquisition Units)

Микропроцессорная система сбора и распределения информации SAU 8800 (Signal Acquisition Units) Психические процессы. Структура психики

Психические процессы. Структура психики Классный часБереги здоровье смолоду

Классный часБереги здоровье смолоду Череп человека. Развитие, общая форма, изменчивость

Череп человека. Развитие, общая форма, изменчивость Через знания к звездам. Школьная газета

Через знания к звездам. Школьная газета Электрооборудование пассажирских вагонов в поездах

Электрооборудование пассажирских вагонов в поездах Технология выполнения высококачественной штукатурки

Технология выполнения высококачественной штукатурки Конкурс Самый классный классный

Конкурс Самый классный классный Рельеф Земли. Равнины

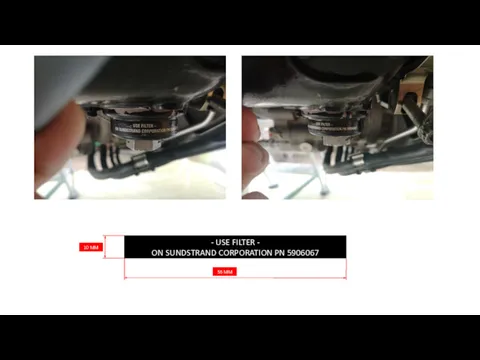

Рельеф Земли. Равнины Use filter on sundstrand corporation pn 5906067 55 mm

Use filter on sundstrand corporation pn 5906067 55 mm Автоматический радиокомпас АРК-15

Автоматический радиокомпас АРК-15 Процесс завершения проекта и мониторинг выгод. (Модуль 6)

Процесс завершения проекта и мониторинг выгод. (Модуль 6) Презентация Новогодние поделки

Презентация Новогодние поделки Курсовая работа здание спортивного комплекса

Курсовая работа здание спортивного комплекса Народная кукла-оберег. Травница.

Народная кукла-оберег. Травница. Путешествие в город Смехоград

Путешествие в город Смехоград Натюрморт

Натюрморт