Содержание

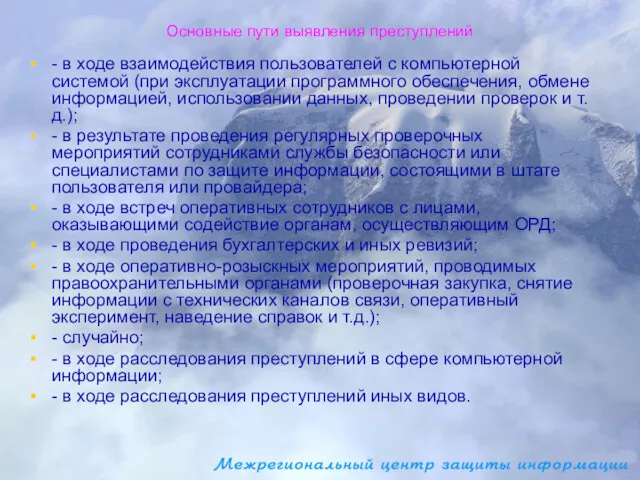

- 2. Основные пути выявления преступлений - в ходе взаимодействия пользователей с компьютерной системой (при эксплуатации программного обеспечения,

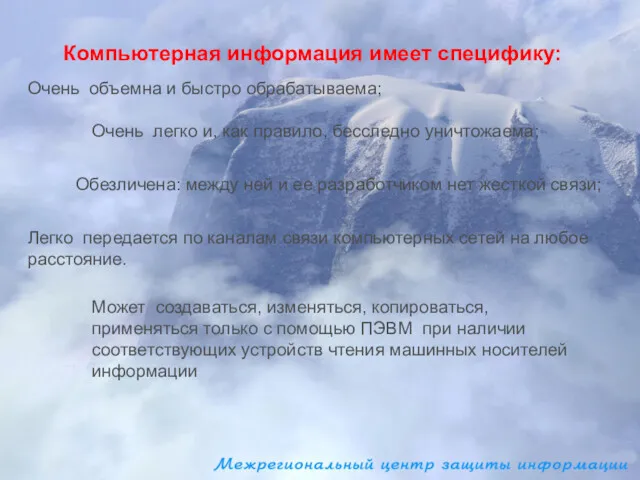

- 3. Компьютерная информация имеет специфику: Очень объемна и быстро обрабатываема; Очень легко и, как правило, бесследно уничтожаема;

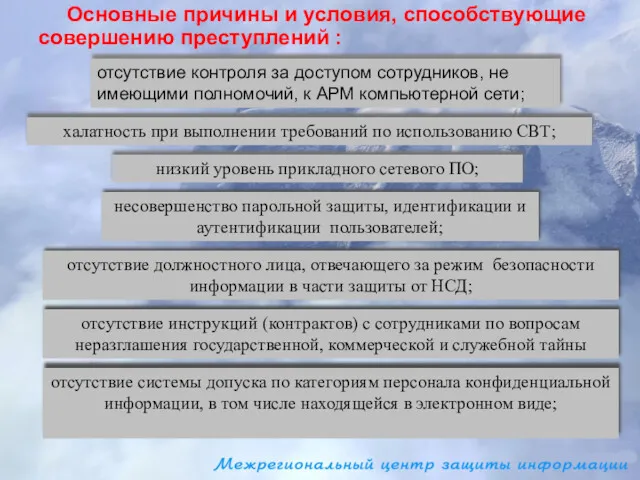

- 4. Основные причины и условия, способствующие совершению преступлений : отсутствие контроля за доступом сотрудников, не имеющими полномочий,

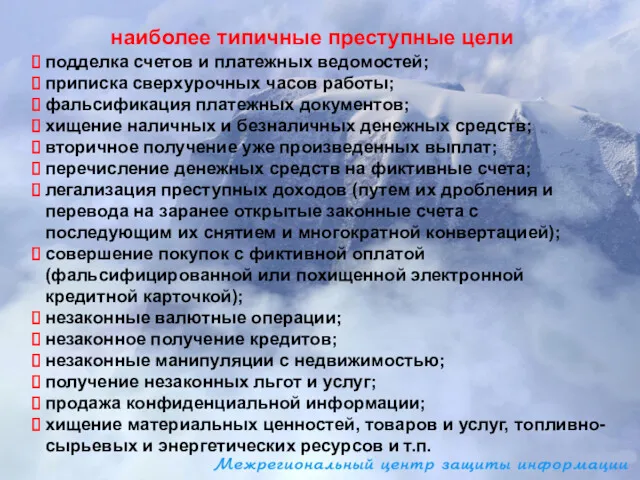

- 5. наиболее типичные преступные цели подделка счетов и платежных ведомостей; приписка сверхурочных часов работы; фальсификация платежных документов;

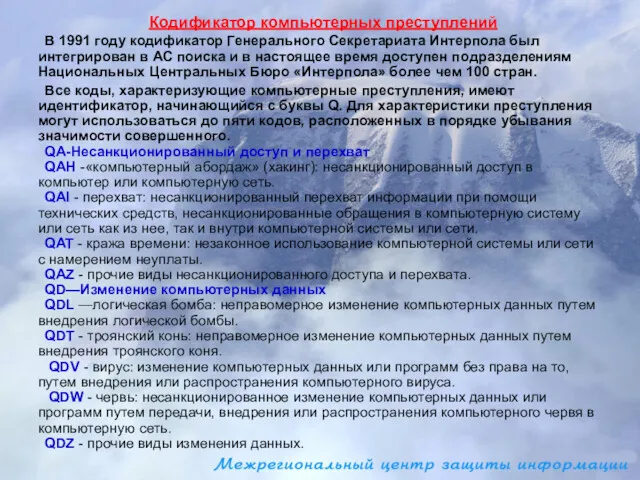

- 6. Кодификатор компьютерных преступлений В 1991 году кодификатор Генерального Секретариата Интерпола был интегрирован в АС поиска и

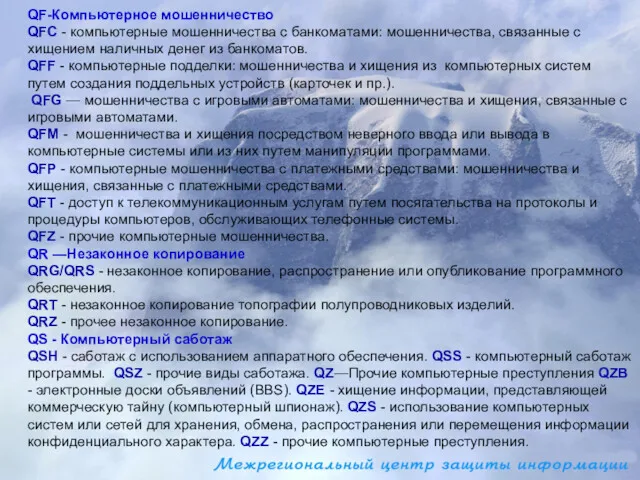

- 7. QF-Компьютерное мошенничество QFC - компьютерные мошенничества с банкоматами: мошенничества, связанные с хищением наличных денег из банкоматов.

- 8. Компьютерные преступления. Ответственность за совершение компьютерных преступлений.

- 9. компьютерные преступления (список компьютерных преступлений рекомендованный Комитетом министров Европейского Совета) А. Компьютерное мошенничество D. Компьютерный саботаж

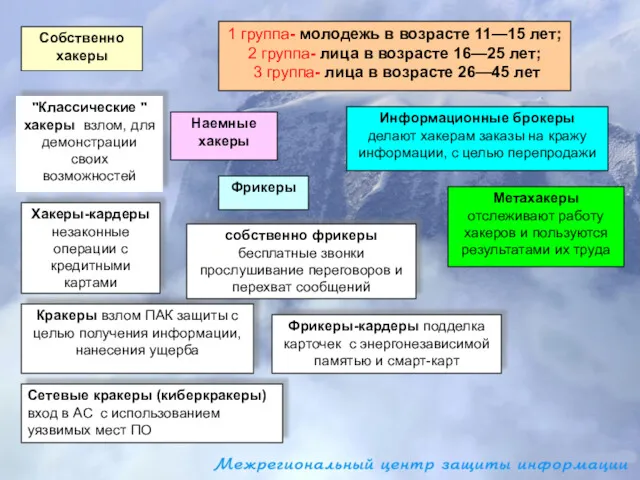

- 10. 1 группа- молодежь в возрасте 11—15 лет; 2 группа- лица в возрасте 16—25 лет; 3 группа-

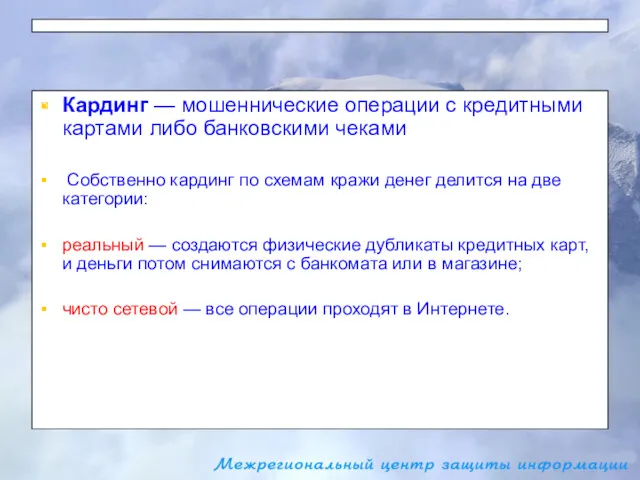

- 11. Кардинг — мошеннические операции с кредитными картами либо банковскими чеками Собственно кардинг по схемам кражи денег

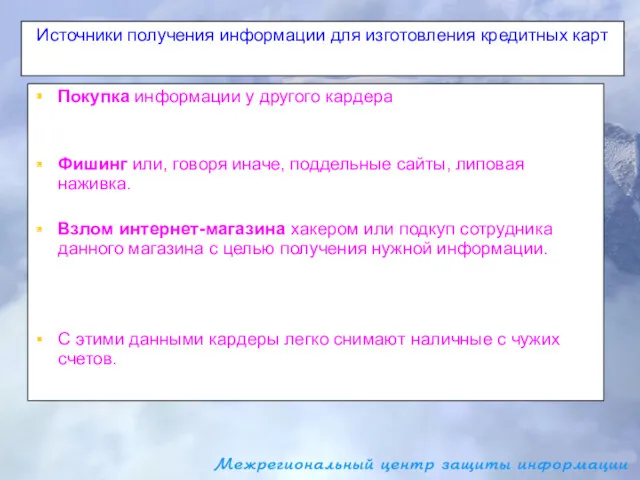

- 12. Источники получения информации для изготовления кредитных карт Покупка информации у другого кардера Фишинг или, говоря иначе,

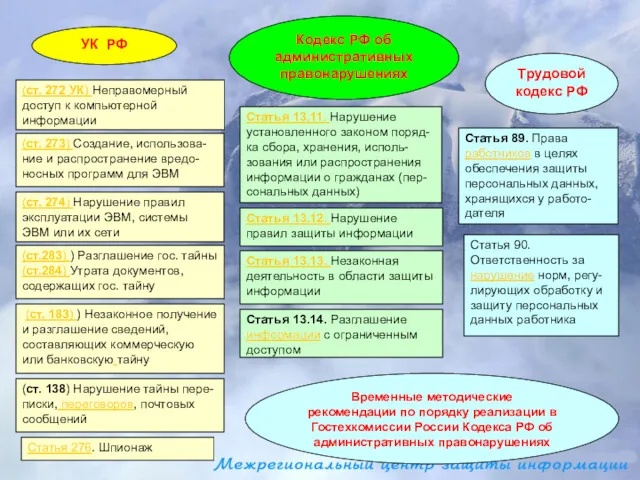

- 13. (ст. 272 УК) Неправомерный доступ к компьютерной информации (ст. 183) ) Незаконное получение и разглашение сведений,

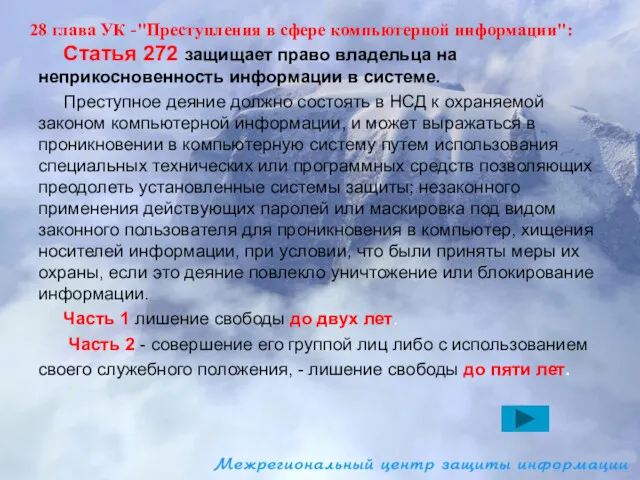

- 14. Статья 272 защищает право владельца на неприкосновенность информации в системе. Преступное деяние должно состоять в НСД

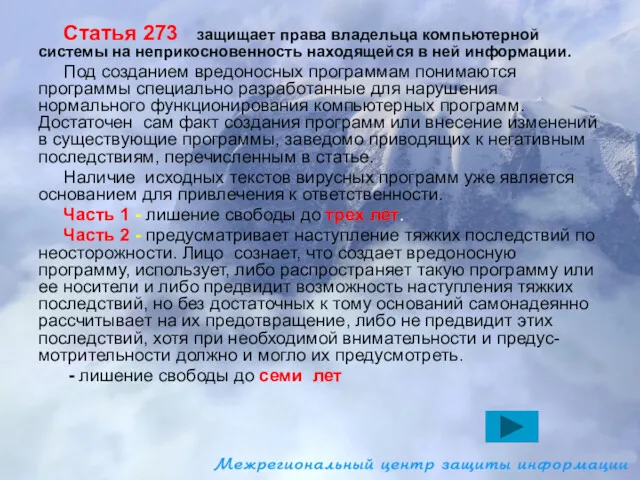

- 15. Статья 273 защищает права владельца компьютерной системы на неприкосновенность находящейся в ней информации. Под созданием вредоносных

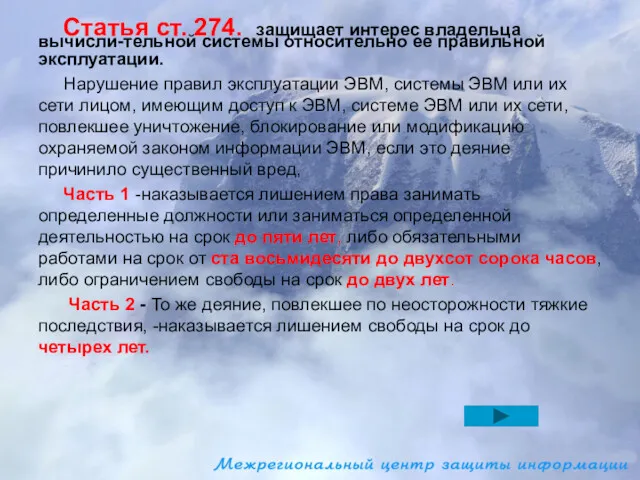

- 16. Статья ст. 274. защищает интерес владельца вычисли-тельной системы относительно ее правильной эксплуатации. Нарушение правил эксплуатации ЭВМ,

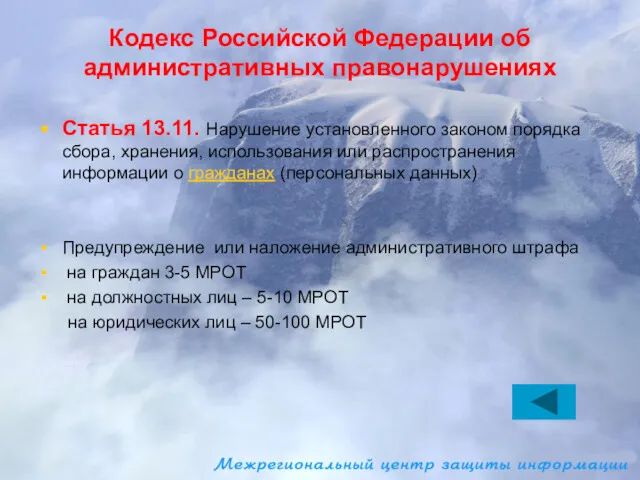

- 17. Кодекс Российской Федерации об административных правонарушениях Статья 13.11. Нарушение установленного законом порядка сбора, хранения, использования или

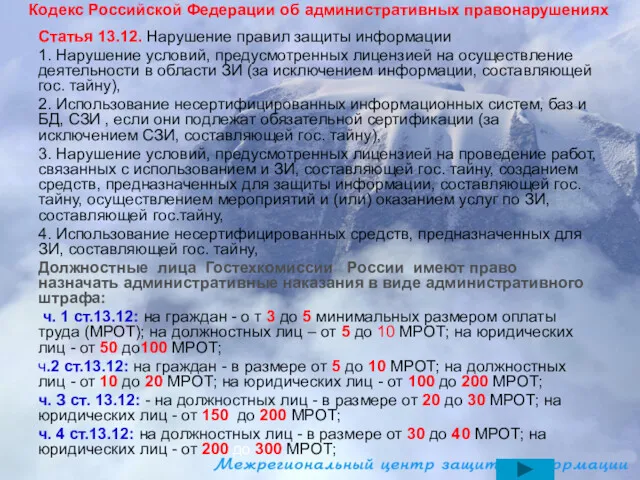

- 18. Статья 13.12. Нарушение правил защиты информации 1. Нарушение условий, предусмотренных лицензией на осуществление деятельности в области

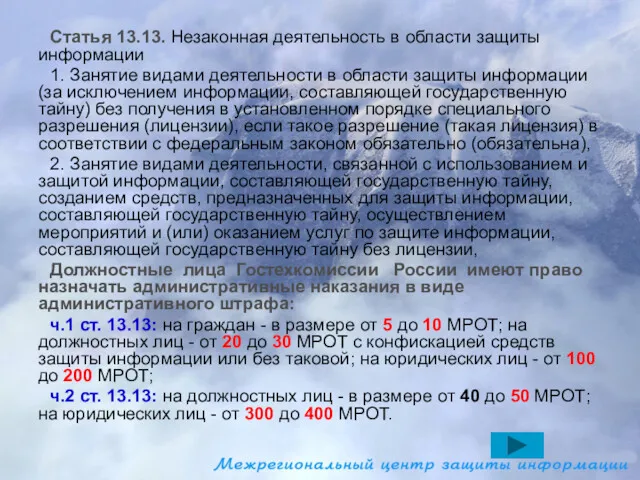

- 19. Статья 13.13. Незаконная деятельность в области защиты информации 1. Занятие видами деятельности в области защиты информации

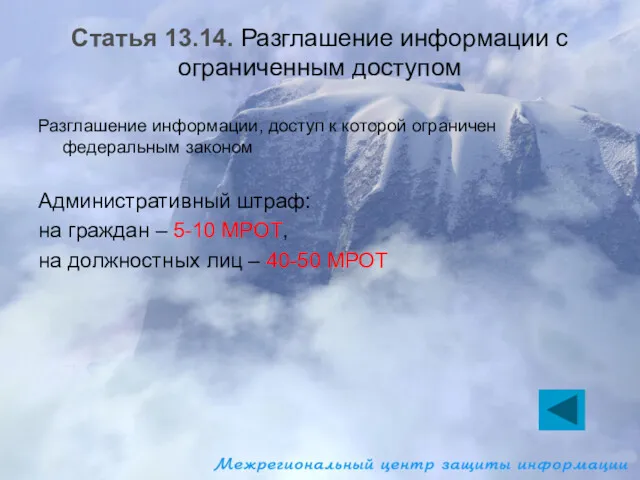

- 20. Статья 13.14. Разглашение информации с ограниченным доступом Разглашение информации, доступ к которой ограничен федеральным законом Административный

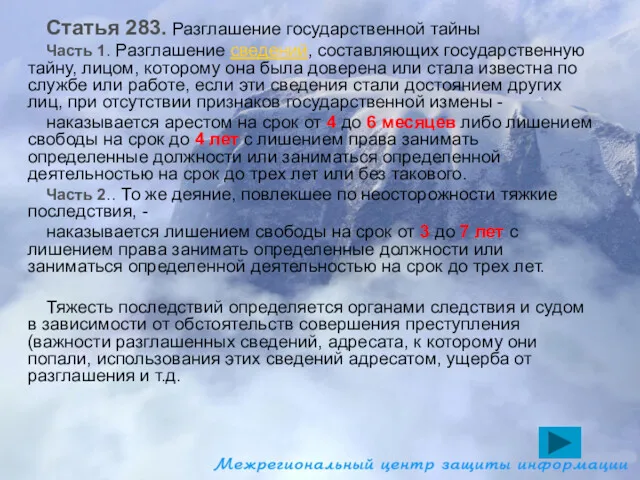

- 21. Статья 283. Разглашение государственной тайны Часть 1. Разглашение сведений, составляющих государственную тайну, лицом, которому она была

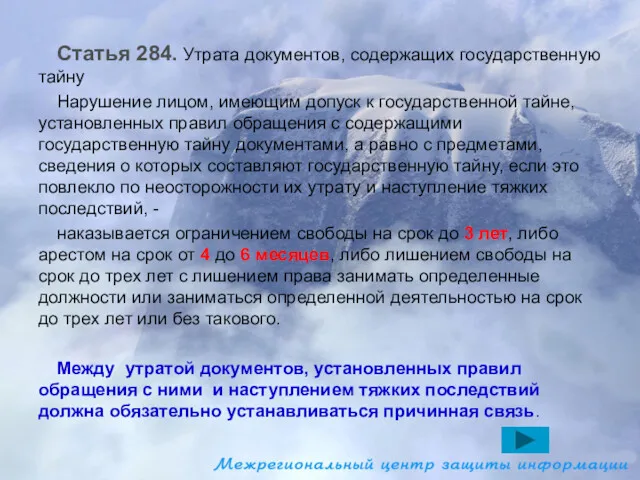

- 22. Статья 284. Утрата документов, содержащих государственную тайну Нарушение лицом, имеющим допуск к государственной тайне, установленных правил

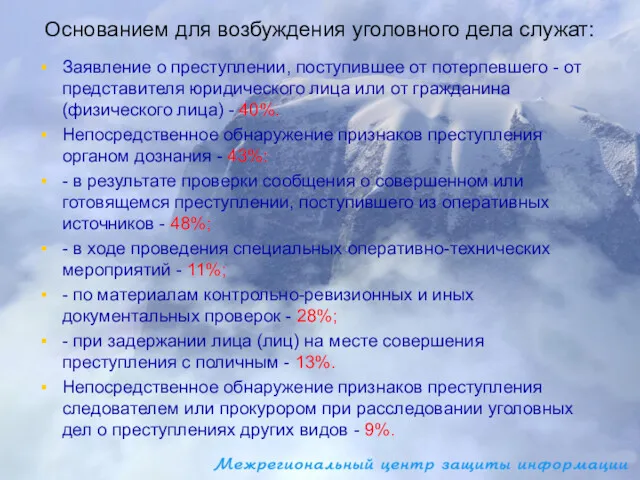

- 23. Основанием для возбуждения уголовного дела служат: Заявление о преступлении, поступившее от потерпевшего - от представителя юридического

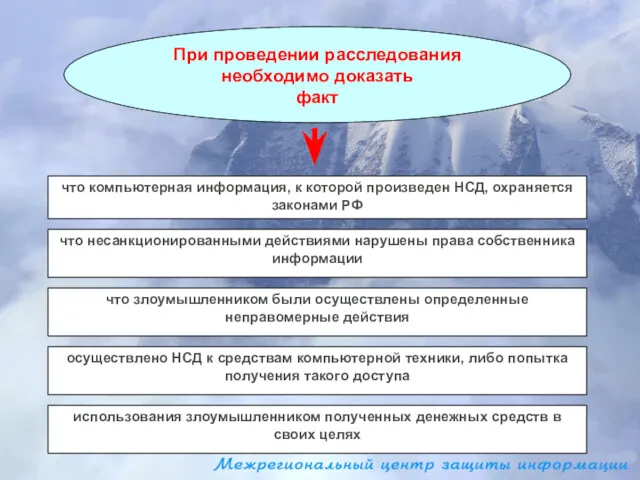

- 24. использования злоумышленником полученных денежных средств в своих целях При проведении расследования необходимо доказать факт что компьютерная

- 25. Залог успешного расследования: - оперативность действий; методически правильный подхода к процессу расследования; умения организовать силы и

- 26. При решении вопроса о возбуждении уголовного дела допускается ряд тактических просчетов и ошибок: Низкое качество проводимой

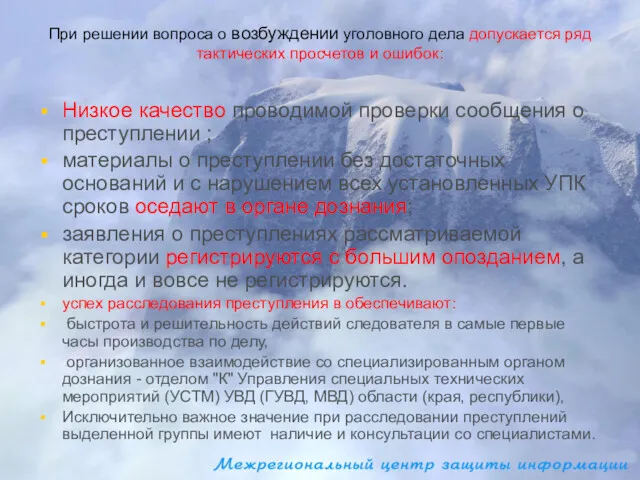

- 28. Скачать презентацию

Документация по личному составу (часть 1)

Документация по личному составу (часть 1) Источники международного таможенного права

Источники международного таможенного права Исполнительная власть

Исполнительная власть Программа кандидата на пост Председателя Студенческого научного общества

Программа кандидата на пост Председателя Студенческого научного общества 11 мая - день ДНР

11 мая - день ДНР Уголовное право России

Уголовное право России Право, ГИА по обществознанию, 9 класс

Право, ГИА по обществознанию, 9 класс Семья в современном обществе

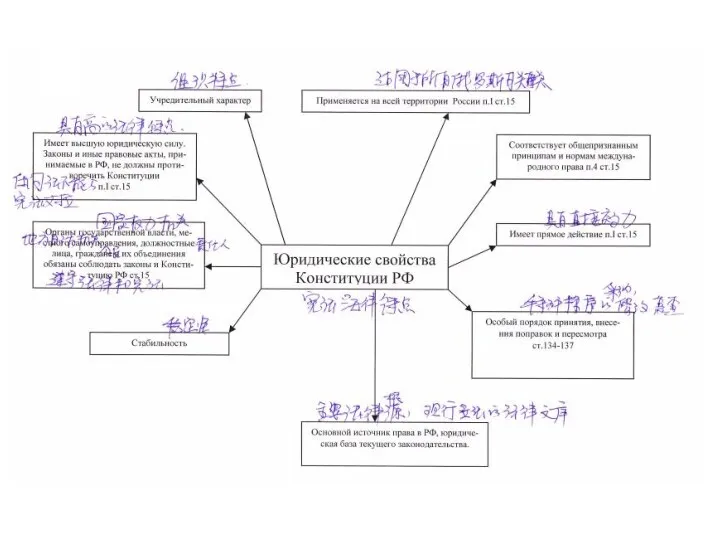

Семья в современном обществе Юридические свойства Конституции РФ

Юридические свойства Конституции РФ Европейская экономическая комиссия ООН

Европейская экономическая комиссия ООН Профессиональные союзы в Республике Казахстан

Профессиональные союзы в Республике Казахстан Юридическая ответственность несовершеннолетних

Юридическая ответственность несовершеннолетних УК РФ. Статьи 131, 132. Изнасилование

УК РФ. Статьи 131, 132. Изнасилование Нормы права

Нормы права Профилактика экстремизма и его проявлений в молодежной среде

Профилактика экстремизма и его проявлений в молодежной среде Федеральный закон Об основах охраны здоровья граждан в РФ от 21.11.2011 № 323-ФЗ

Федеральный закон Об основах охраны здоровья граждан в РФ от 21.11.2011 № 323-ФЗ Нормативно-правовое обеспечение процесса розничной продажи товаров

Нормативно-правовое обеспечение процесса розничной продажи товаров Практика и нововведения в регулировании кадастровых работ, государственного кадастрового учёта, кадастровой деятельности

Практика и нововведения в регулировании кадастровых работ, государственного кадастрового учёта, кадастровой деятельности Правовые системы и правовые семьи

Правовые системы и правовые семьи Правотворчество и правообразование

Правотворчество и правообразование Структура управления в БЖД

Структура управления в БЖД Рабочий проект. Проектная документация. Рабочей документации

Рабочий проект. Проектная документация. Рабочей документации Теоретические основы государственной службы

Теоретические основы государственной службы Ответ на обращения граждан. Делопроизводство

Ответ на обращения граждан. Делопроизводство Антикоррупционное мировоззрение как фактор национальной безопасности (09)

Антикоррупционное мировоззрение как фактор национальной безопасности (09) Уніфікація та стандартизація організаційно-розпорядчої документації. Загальні вимоги до складання службових документів

Уніфікація та стандартизація організаційно-розпорядчої документації. Загальні вимоги до складання службових документів Для чого юристу математика

Для чого юристу математика Переход на новую версию стандарта ISO/IEC 17011:2017

Переход на новую версию стандарта ISO/IEC 17011:2017