Правовые нормы, относящиеся к информации, правонарушения в информационной сфере, меры их предупреждения презентация

Содержание

- 2. § 1. Правовые нормы защиты информации Правовые нормы, относящиеся к информации. Авторские права Основные правонарушения в

- 3. 1. Правовые нормы, относящиеся к информации

- 4. Авторское (как и патентное) право — отрасль гражданского права, регулирующая правоотношения, касающиеся интеллектуальной собственности.

- 5. Российская Федерация Система источников авторского права представляет достаточно целостную совокупность законодательных актов, регулирующих авторские отношения, связанные

- 6. Законодательные акты РФ: В 1973 г Россия присоединяется ко Всемирной (Женевской) конвенции об авторском праве. С

- 7. Законодательные акты РФ: Конституция РФ (1993), ст. 44 которая гарантирует каждому свободу литературного, художественного, научного, технического

- 8. Законодательные акты РФ: Закон РФ “О правовой охране программ для электронных вычислительных машин и баз данных”

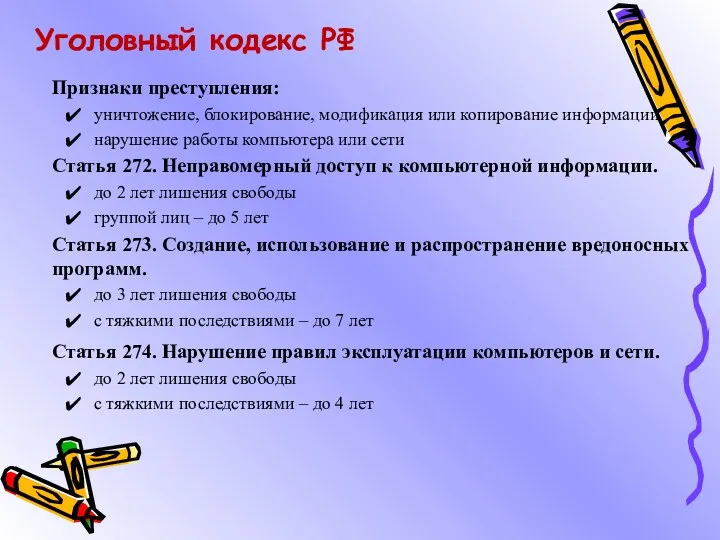

- 9. Законодательные акты РФ: Уголовный кодекс РФ (уголовная ответственность за нарушение авторских и смежных прав)

- 10. Уголовный кодекс РФ Признаки преступления: уничтожение, блокирование, модификация или копирование информации нарушение работы компьютера или сети

- 11. Законодательные акты РФ: В 2002 году был принят Закон Об электронно-цифровой подписи, который стал законодательной основой

- 12. 2. Авторские права

- 13. Авторское право на программу возникает автоматически при ее создание. Для оповещения о своих правах разработчик программы

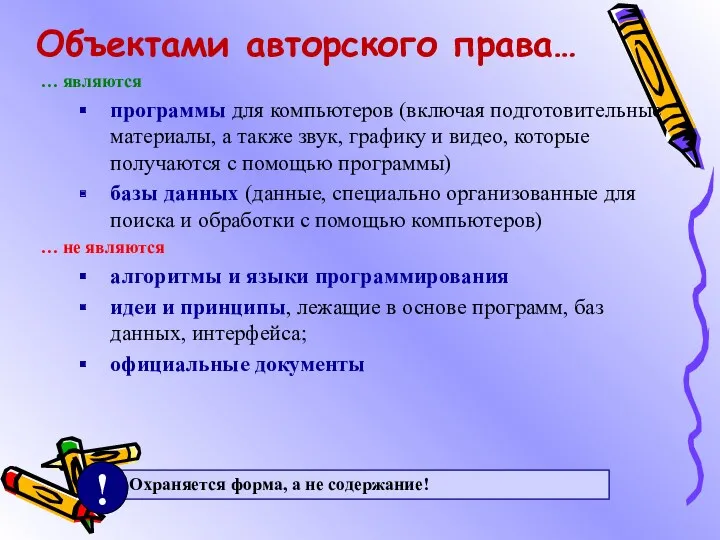

- 14. Объектами авторского права… … являются программы для компьютеров (включая подготовительные материалы, а также звук, графику и

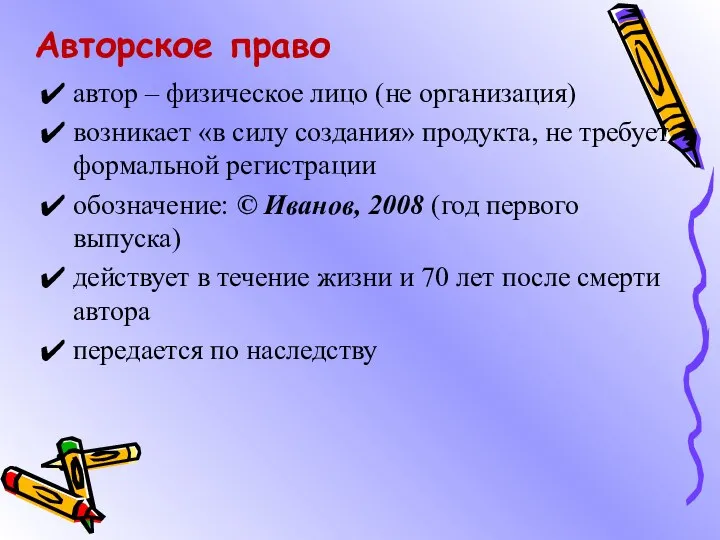

- 15. Авторское право автор – физическое лицо (не организация) возникает «в силу создания» продукта, не требует формальной

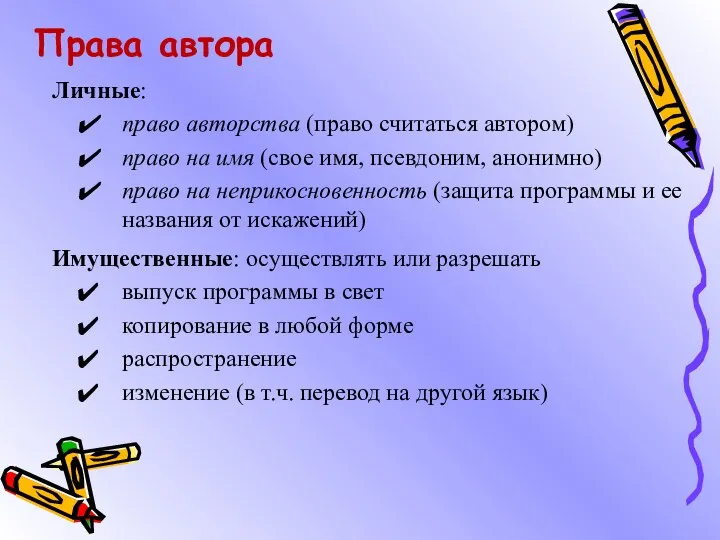

- 16. Права автора Личные: право авторства (право считаться автором) право на имя (свое имя, псевдоним, анонимно) право

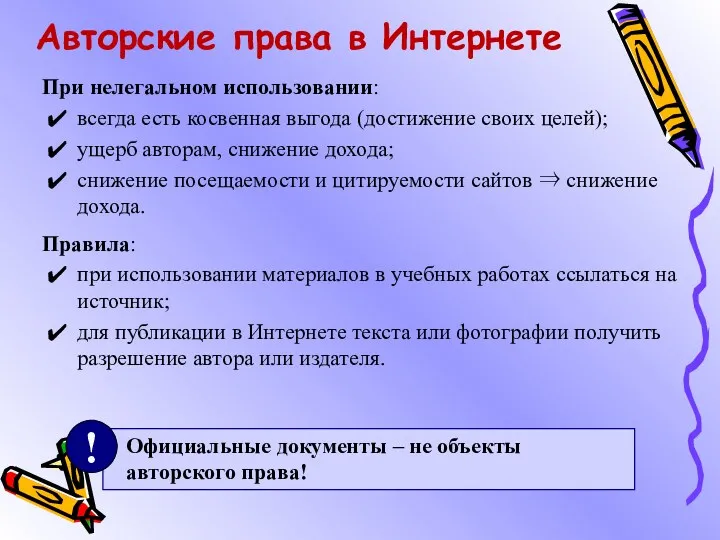

- 17. Авторские права в Интернете При нелегальном использовании: всегда есть косвенная выгода (достижение своих целей); ущерб авторам,

- 18. 3. Основные правонарушения в информационной сфере

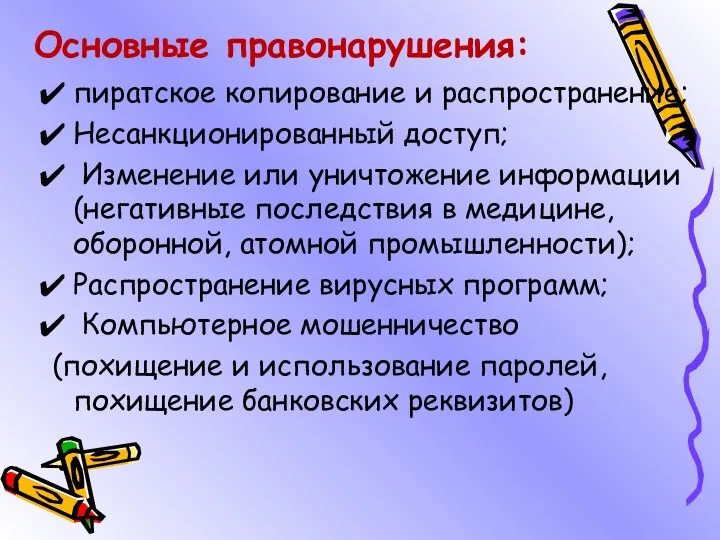

- 19. Основные правонарушения: пиратское копирование и распространение; Несанкционированный доступ; Изменение или уничтожение информации (негативные последствия в медицине,

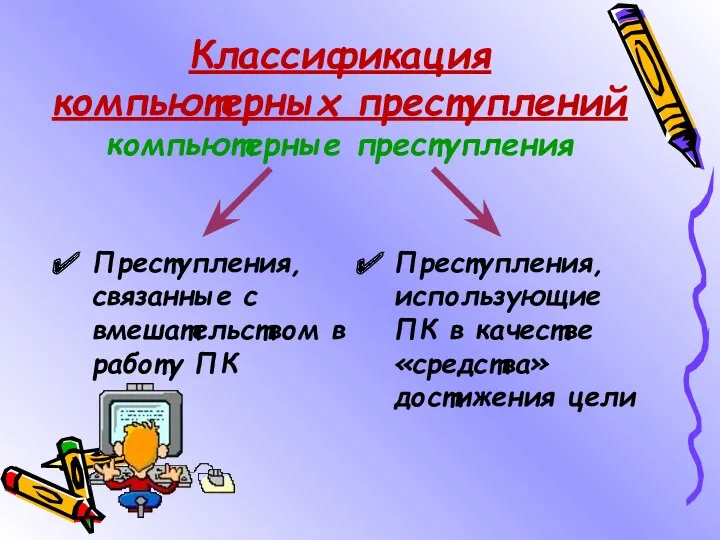

- 20. Классификация компьютерных преступлений компьютерные преступления Преступления, связанные с вмешательством в работу ПК Преступления, использующие ПК в

- 21. 4. Меры предупреждения правонарушений в информационной сфере

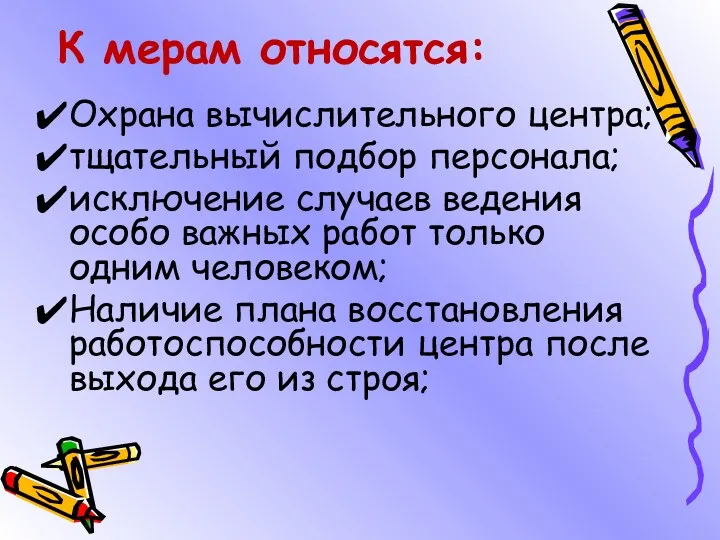

- 22. К мерам относятся: Охрана вычислительного центра; тщательный подбор персонала; исключение случаев ведения особо важных работ только

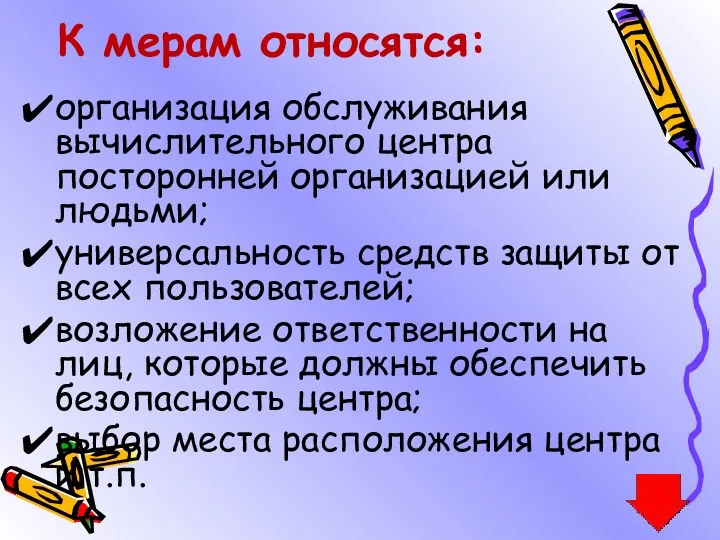

- 23. организация обслуживания вычислительного центра посторонней организацией или людьми; универсальность средств защиты от всех пользователей; возложение ответственности

- 24. А также : Разработка норм, устанавливающих ответственность за компьютерные преступления, защиту авторских прав программистов, совершенствование уголовного

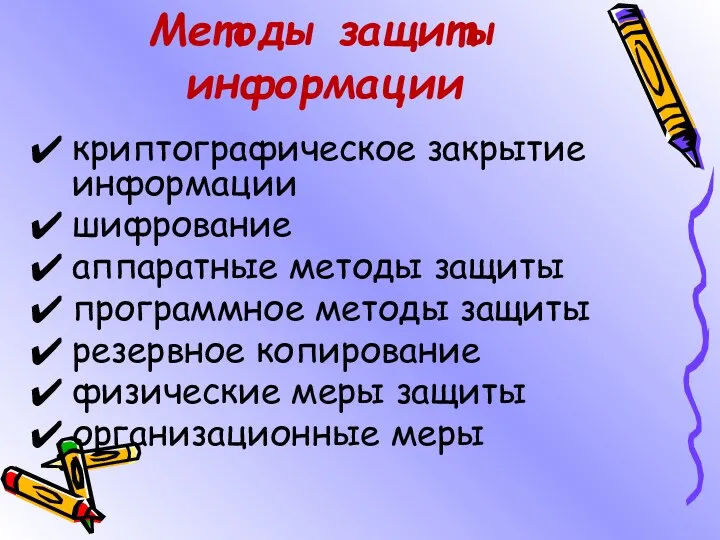

- 25. Методы защиты информации криптографическое закрытие информации шифрование аппаратные методы защиты программное методы защиты резервное копирование физические

- 26. 1. Криптографическое закрытие информации выбор рациональных систем шифрования для надёжного закрытия информации обоснование путей реализации систем

- 27. 2. Шифрование Шифрование заменой (иногда употребляется термин «подстановка») заключается в том, что символы шифруемого текста заменяются

- 28. 3. Аппаратные методы защиты специальные регистры для хранения реквизитов защиты: паролей, идентифицирующих кодов, грифов или уровней

- 29. специальные биты секретности, значение которых определяет уровень секретности информации, хранимой в ЗУ, которой принадлежат данные биты;

- 30. 4. Программное методы защиты идентификация технических средств (терминалов, устройств группового управления вводом-выводом, ЭВМ, носителей информации), задач

- 31. уничтожение информации в ЗУ после использования сигнализации при несанкционированных действиях вспомогательные программы различного значения: контроля работы

- 32. 5. Резервное копирование Заключается в хранение копии программ в носителе: стримере, гибких носителей оптических дисках, жестких

- 33. 6. Физические меры защиты физическая изоляция сооружений, в которых устанавливается аппаратура автоматизированной системы, от других сооружений

- 34. организация контрольно-пропускных пунктов у входов в помещения вычислительных центров или оборудованных входных дверей специальными замками, позволяющими

- 35. 7. Организационные меры мероприятия, осуществляемые при проектирование, строительстве и оборудовании вычислительных центров (ВЦ) мероприятия, осуществляемые при

- 36. организация надежного пропускного режима организация хранения и использования документов и носителей: определение правил выдачи, ведение журналов

- 37. Причины защиты информации Резкое увеличение объемов информации, накапливаемой, хранимой и обрабатываемой с помощью ЭВМ и других

- 39. Скачать презентацию

Семейное право РФ

Семейное право РФ Права и свободы человека и гражданина

Права и свободы человека и гражданина Судебно-медицинская экспертиза огнестрельных повреждений/ Огнестрельное оружие

Судебно-медицинская экспертиза огнестрельных повреждений/ Огнестрельное оружие ХАССП для предприятия общественного питания

ХАССП для предприятия общественного питания Департамент государственного имущества и земельных отношений Забайкальского края

Департамент государственного имущества и земельных отношений Забайкальского края Социальная защита военнослужащих

Социальная защита военнослужащих Функции таможенных органов

Функции таможенных органов Производство экспертизы. Заключение и показания эксперта

Производство экспертизы. Заключение и показания эксперта Правовое регулирование прокурорского надзора и деятельности прокуратуры в Российской Федерации

Правовое регулирование прокурорского надзора и деятельности прокуратуры в Российской Федерации Конституція України системоутворююче джерело земельного права

Конституція України системоутворююче джерело земельного права Організація заходів цивільного захисту субєкта господарювання

Організація заходів цивільного захисту субєкта господарювання Оформление распорядительных документов. Лекция 7

Оформление распорядительных документов. Лекция 7 Документация по личному составу (часть 1)

Документация по личному составу (часть 1) Стандартизация и сертификация. Лекция 2

Стандартизация и сертификация. Лекция 2 Административные правонарушения

Административные правонарушения Общая характеристика выявления административных правонарушений при проведении таможенного контроля

Общая характеристика выявления административных правонарушений при проведении таможенного контроля Криминалистическое учение о внешнем облике человека

Криминалистическое учение о внешнем облике человека Кодификация буржуазного права. Наполеоновские кодексы

Кодификация буржуазного права. Наполеоновские кодексы Международное семейное право РФ. (Тема 6)

Международное семейное право РФ. (Тема 6) Коррупция и борьба с ней в России

Коррупция и борьба с ней в России Электронный листок нетрудоспособности. Правовое регулирование

Электронный листок нетрудоспособности. Правовое регулирование Гражданство Российской Федерации

Гражданство Российской Федерации Подростковая преступность

Подростковая преступность Виновен – отвечай. 7 класс

Виновен – отвечай. 7 класс Международные стандарты защиты прав человека

Международные стандарты защиты прав человека Убийства, совершенные при отягчающих обстоятельствах. (Тема 2)

Убийства, совершенные при отягчающих обстоятельствах. (Тема 2) Основные направления государственной политики по модернизации системы подготовки спортивного резерва

Основные направления государственной политики по модернизации системы подготовки спортивного резерва Государственный метрологический контроль и надзор (тема 1.6)

Государственный метрологический контроль и надзор (тема 1.6)