Слайд 2

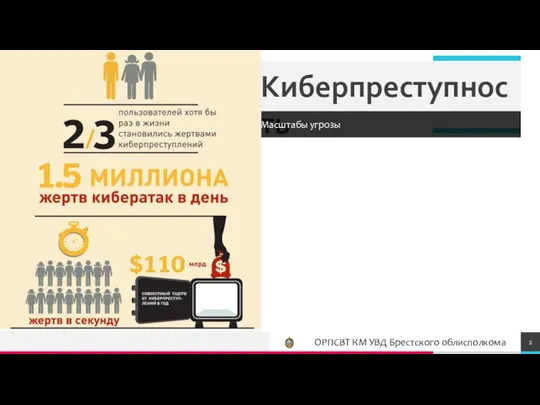

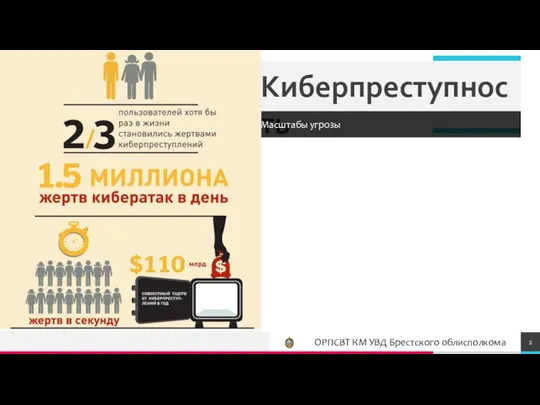

Киберпреступность

Масштабы угрозы

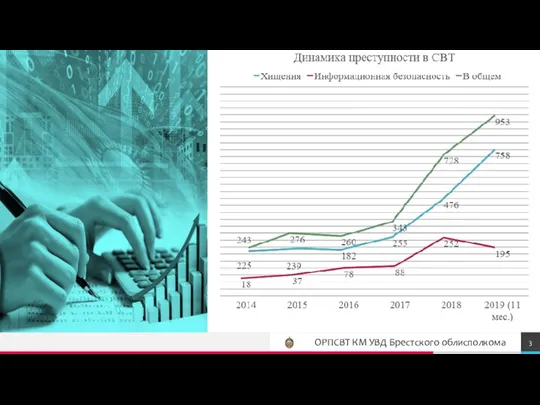

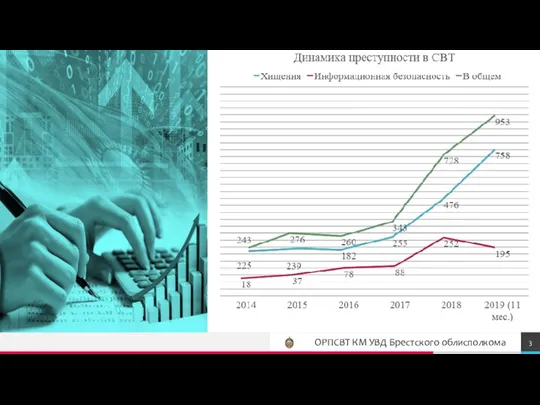

Слайд 3

Слайд 4

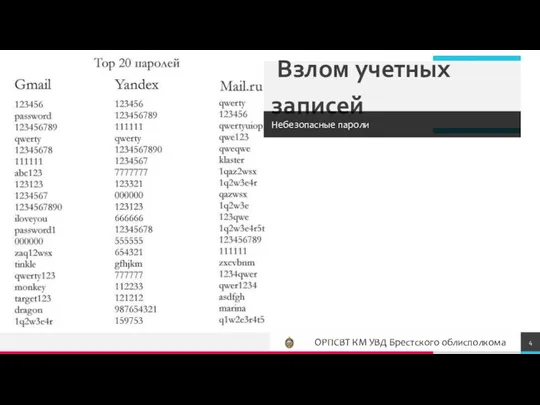

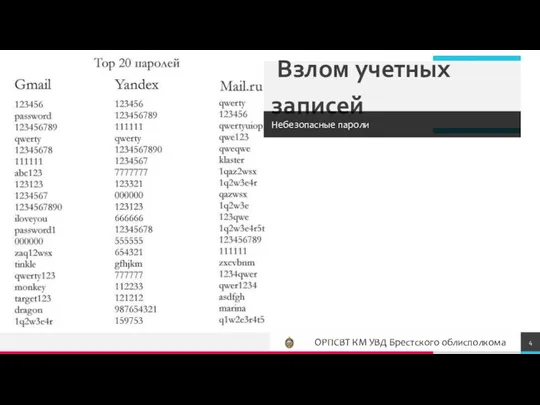

Взлом учетных записей

Небезопасные пароли

Слайд 5

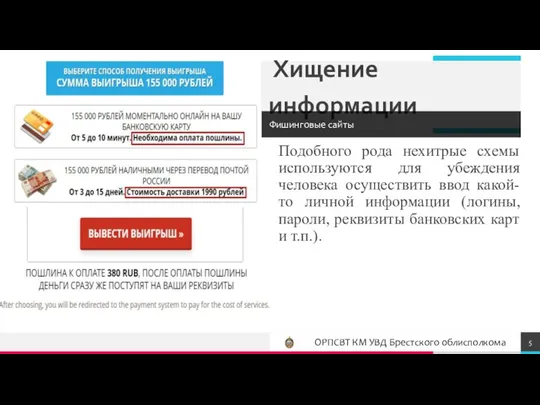

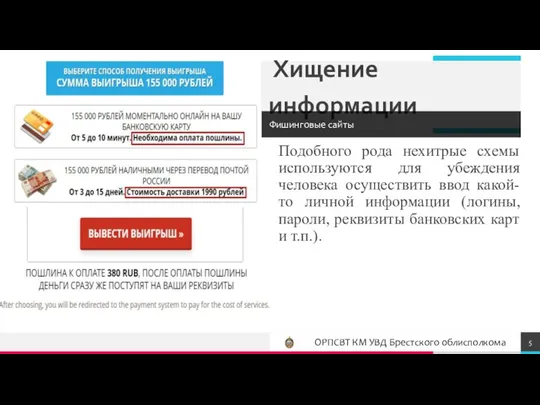

Хищение информации

Фишинговые сайты

Подобного рода нехитрые схемы используются для убеждения человека

осуществить ввод какой-то личной информации (логины, пароли, реквизиты банковских карт и т.п.).

Слайд 6

Взлом учетных записей

Угрозы

Злоумышленник, рассылает всем виртуальным «друзьям» потерпевшего просьбу под

различными предлогами сообщить реквизиты банковской платежной карты. Порой преступники просят просто номер мобильного телефона и либо пытаются похитить со счета телефона деньги или наоборот используют его как промежуточное звено, направляя на этот счет чужие деньги, переводя их затем дальше, чтобы запутать свои следы.

Слайд 7

Цифровая безопасность

Базовые правила

не устанавливать программное обеспечение из неизвестных источников;

не открывать

электронных писем от неизвестных отправителей, не переходить по ссылкам и не запускать вложенные файлы;

использовать наиболее современную версию антивирусного программного обеспечения;

использовать безопасные (сложные) пароли, а также механизмы дополнительной аутентификации;

хранить пароли в тайне даже от близких;

не осуществлять переходов по подозрительным ссылкам и не вводить личную информацию (номера карт, телефонов и т.п.) ни под какими благовидными предлогами.

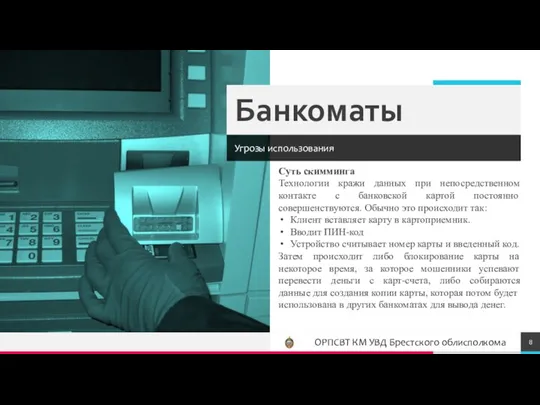

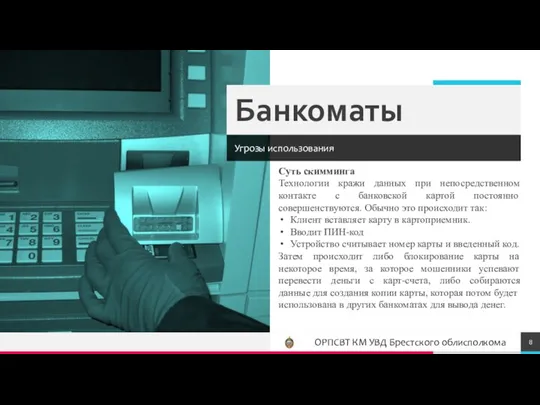

Слайд 8

Банкоматы

Угрозы использования

Суть скимминга

Технологии кражи данных при непосредственном контакте с банковской картой

постоянно совершенствуются. Обычно это происходит так:

Клиент вставляет карту в картоприемник.

Вводит ПИН-код

Устройство считывает номер карты и введенный код.

Затем происходит либо блокирование карты на некоторое время, за которое мошенники успевают перевести деньги с карт-счета, либо собираются данные для создания копии карты, которая потом будет использована в других банкоматах для вывода денег.

Слайд 9

Безопасные платежи

Основные правила

обязательно подпишите карточку и храните в тайне ПИН-код к

ней;

храните карточку в безопасном месте, исключая доступ к ней третьих лиц;

банки не рассылают писем, SMS-сообщений, электронных сообщений с просьбой подтвердить реквизиты карточки;

установите лимиты расходования средств;

обращайте внимание на людей, стоящих за вами в очереди;

при проведении операции в организациях торговли и сервиса не выпускайте карточку из вида;

обращайте особое внимание на действия кассира;

Chinese family law

Chinese family law Прямые выплаты

Прямые выплаты Юридическая антропология современных обществ. Аборигенные народы и национальные меньшинства, как объект юридической антропологии

Юридическая антропология современных обществ. Аборигенные народы и национальные меньшинства, как объект юридической антропологии Участие защитника в доказывании

Участие защитника в доказывании Оставление искового заявления без рассмотрения

Оставление искового заявления без рассмотрения Классификация гостиниц и иных средств размещения

Классификация гостиниц и иных средств размещения Гражданские правоотношения

Гражданские правоотношения Права и свободы человека и гражданина

Права и свободы человека и гражданина Формування системи цінностей поліцейського

Формування системи цінностей поліцейського Служебный контракт и служебная карьера на государственной и муниципальной службе

Служебный контракт и служебная карьера на государственной и муниципальной службе Юридическая клиника при юридическом институте академии ВЭГУ. Центр оказания правовой помощи населению

Юридическая клиника при юридическом институте академии ВЭГУ. Центр оказания правовой помощи населению Выдача иностранным гражданам и лицам без гражданства разрешения на временное проживание в РФ

Выдача иностранным гражданам и лицам без гражданства разрешения на временное проживание в РФ Государство и власть в Российской Федерации

Государство и власть в Российской Федерации Совет молодых юристов при Новосибирском отделении Ассоциации юристов России

Совет молодых юристов при Новосибирском отделении Ассоциации юристов России Евакуація патрульного /громадянина

Евакуація патрульного /громадянина Регистрация юридических лиц

Регистрация юридических лиц Криминалистическая характеристика преступления как структурный элемент частной методики расследования

Криминалистическая характеристика преступления как структурный элемент частной методики расследования Технический регламент таможенного союза О безопасности молока и молочной продукции

Технический регламент таможенного союза О безопасности молока и молочной продукции Распорядительные документы организации

Распорядительные документы организации Гражданское общество и правовое государство

Гражданское общество и правовое государство Содержание общего имущества в многоквартирном доме (МКД)

Содержание общего имущества в многоквартирном доме (МКД) Конституция России

Конституция России Актуальные проблемы местного самоуправления в Российской Федерации

Актуальные проблемы местного самоуправления в Российской Федерации Заполнение единой отчетности в ПФР

Заполнение единой отчетности в ПФР Формы риска участников коммерческих сделок на рынке

Формы риска участников коммерческих сделок на рынке Земельный налог

Земельный налог Особа судді у римському приватному праві. Адвокатура

Особа судді у римському приватному праві. Адвокатура Государственное управление как функция государства

Государственное управление как функция государства