Содержание

- 2. Основные характеристики информационной системы privacy availability integrity

- 3. Основные задачи системного администратора Добавление и удаление пользователей Подключение и удаление аппаратных средств Резервное копирование Инсталляция

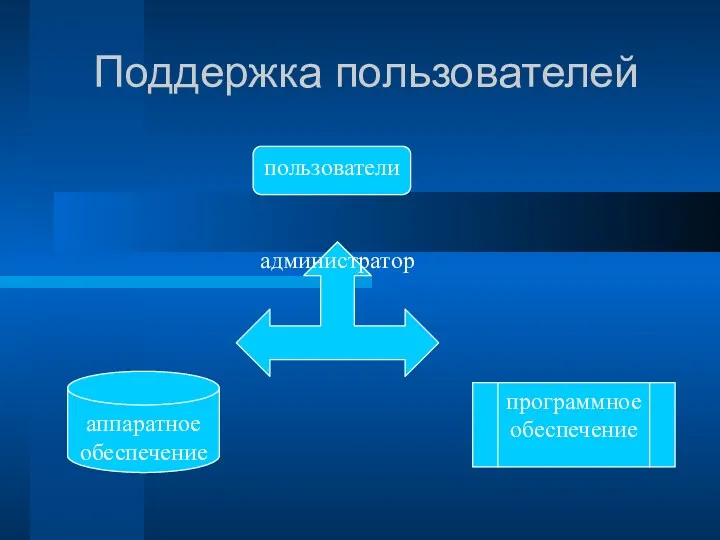

- 4. Поддержка пользователей аппаратное обеспечение программное обеспечение пользователи администратор

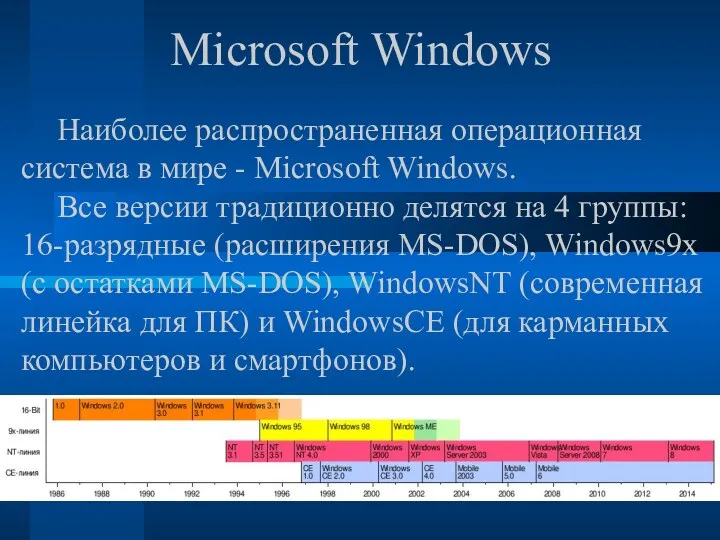

- 5. Microsoft Windows Наиболее распространенная операционная система в мире - Microsoft Windows. Все версии традиционно делятся на

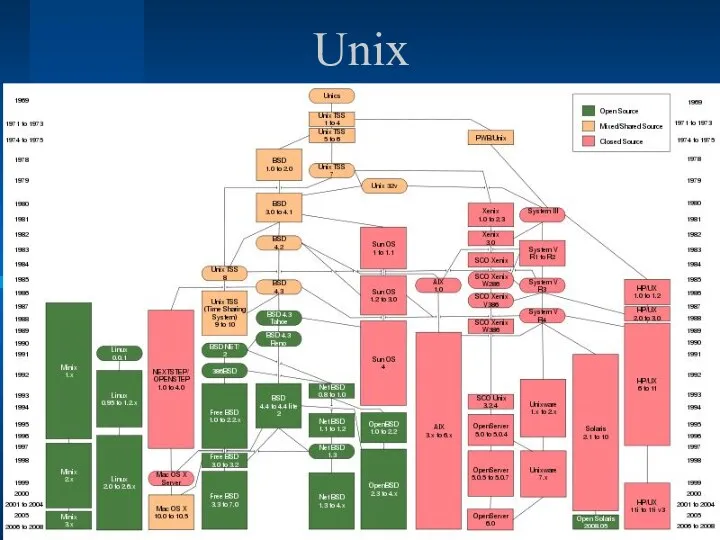

- 6. Unix

- 7. Sun Solaris – наиболее успешная коммер-ческая версия Unix для RISC-процессоров. Linux – самая распространенная версия *nix

- 8. Дерево каталогов ФС

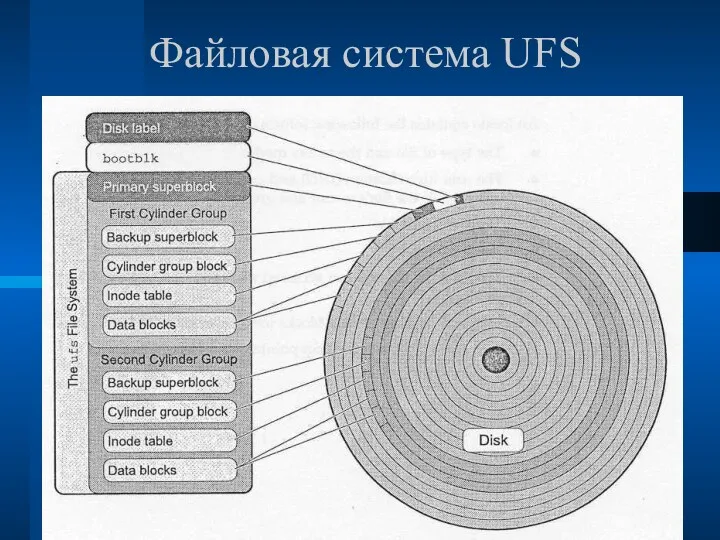

- 9. Файловая система UFS

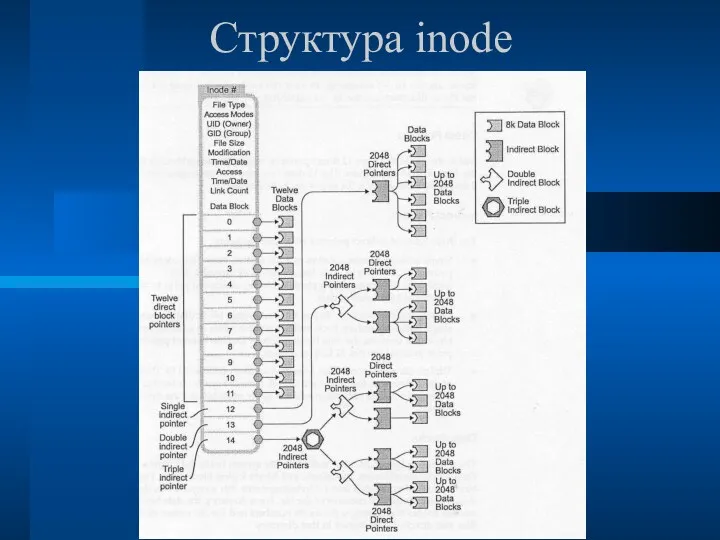

- 10. Структура inode

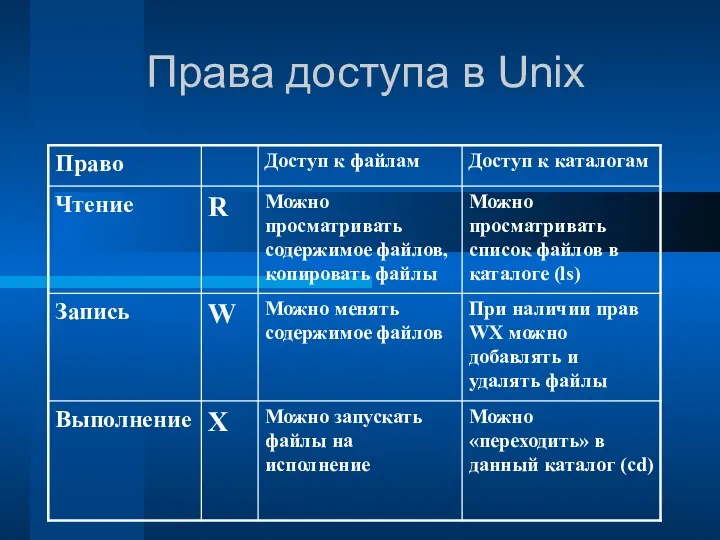

- 11. Права доступа в Unix

- 12. Права доступа в Windows Права на чтение и выполнение – аналогично Unix. Право на запись поделено

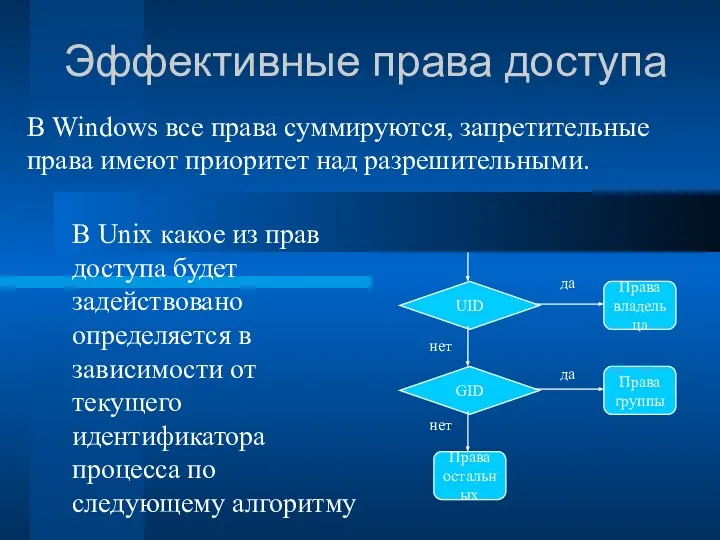

- 13. Эффективные права доступа В Windows все права суммируются, запретительные права имеют приоритет над разрешительными. В Unix

- 14. Основные понятия компьютерной безопасности Угроза безопасности компьютерной системы - это потенциально возможное происшествие, неважно, преднамеренное или

- 15. Основные виды угроз безопасности Угроза раскрытия заключается том, что информация становится известной тому, кому не следовало

- 16. Особенности безопасности компьютерных сетей Основной особенностью любой сетевой системы является то, что ее компоненты распределены в

- 17. Основные причины уязвимости хостов сети открытость системы, свободный доступ к информации по организации сетевого взаимодействия, протоколам

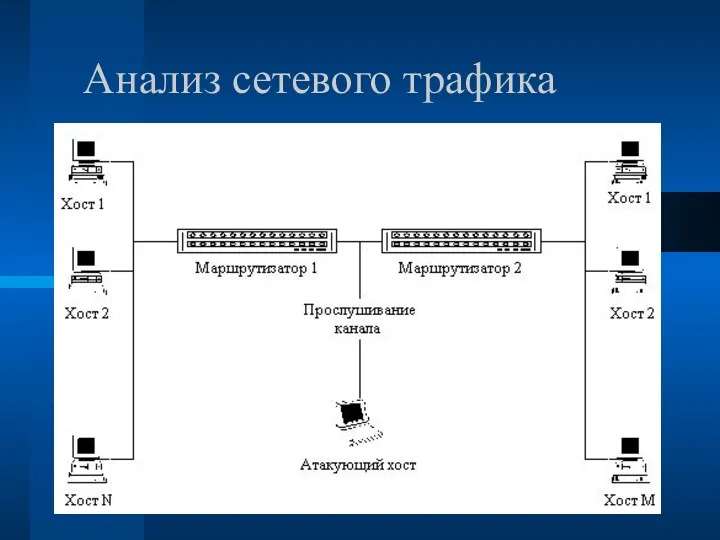

- 18. Анализ сетевого трафика

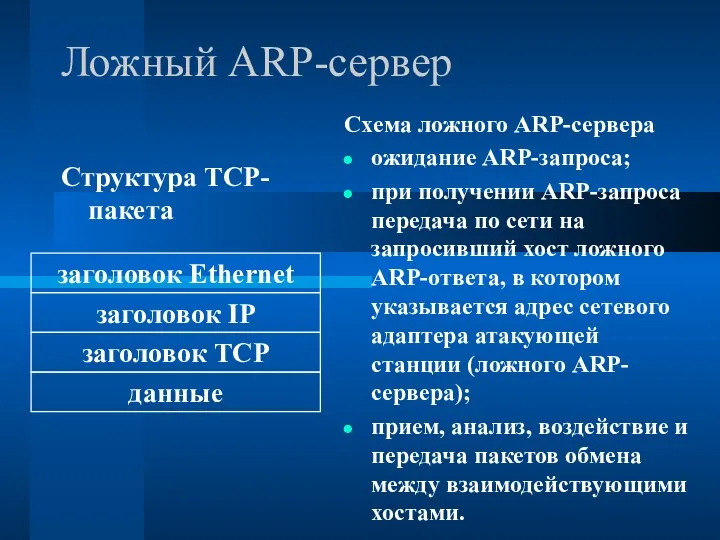

- 19. Ложный ARP-сервер Структура TCP-пакета заголовок Ethernet заголовок IP заголовок TCP данные Схема ложного ARP-сервера ожидание ARP-запроса;

- 20. Ложный DNS-сервер 1 по умолчанию служба DNS функционирует на базе протокола UDP, что делает ее менее

- 21. Навязывание хосту ложного маршрута с использованием протокола ICMP В сети Internet удаленное управление маршрутизацией реализовано в

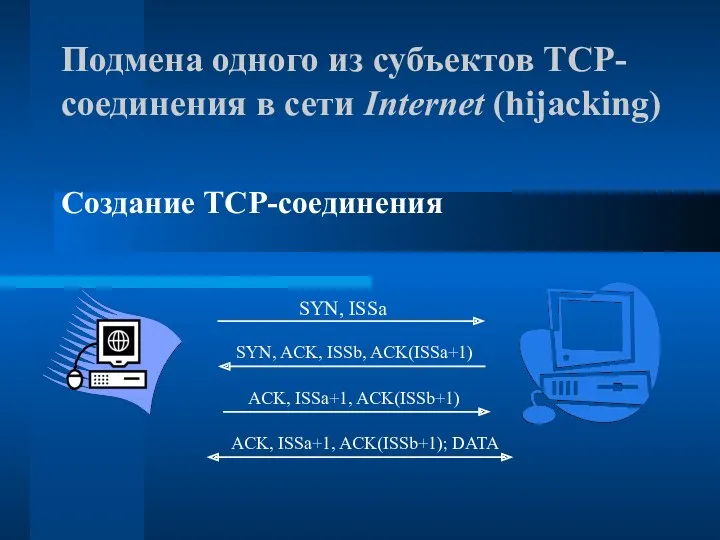

- 22. Подмена одного из субъектов TCP-соединения в сети Internet (hijacking) Создание TCP-соединения SYN, ISSa SYN, ACK, ISSb,

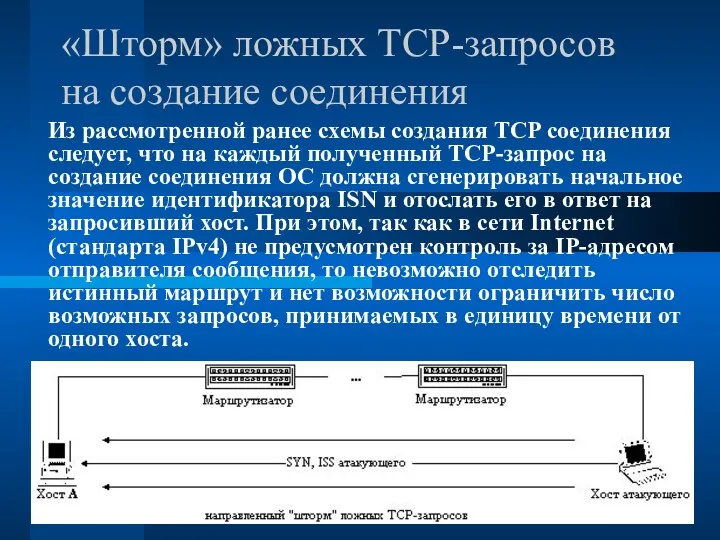

- 23. «Шторм» ложных TCP-запросов на создание соединения Из рассмотренной ранее схемы создания TCP соединения следует, что на

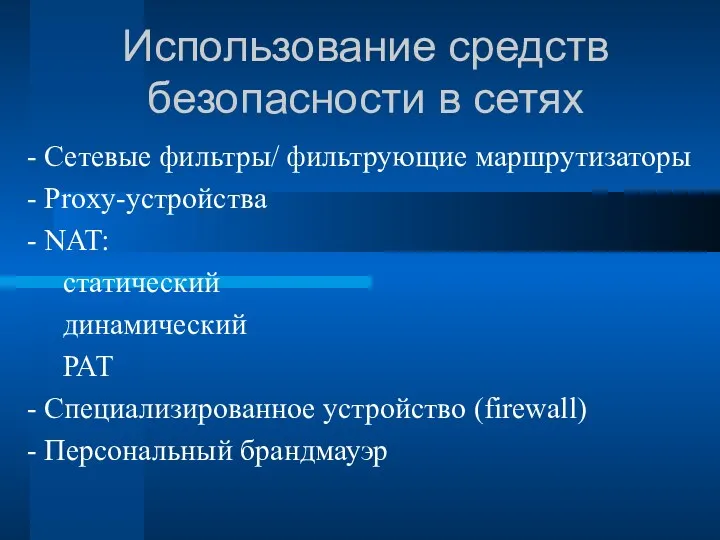

- 24. Использование средств безопасности в сетях - Сетевые фильтры/ фильтрующие маршрутизаторы - Proxy-устройства - NAT: статический динамический

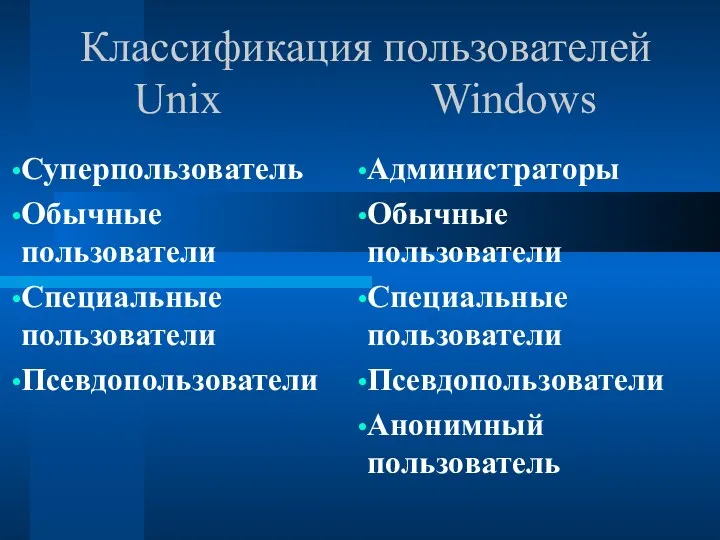

- 25. Классификация пользователей Unix Windows Администраторы Обычные пользователи Специальные пользователи Псевдопользователи Анонимный пользователь Суперпользователь Обычные пользователи Специальные

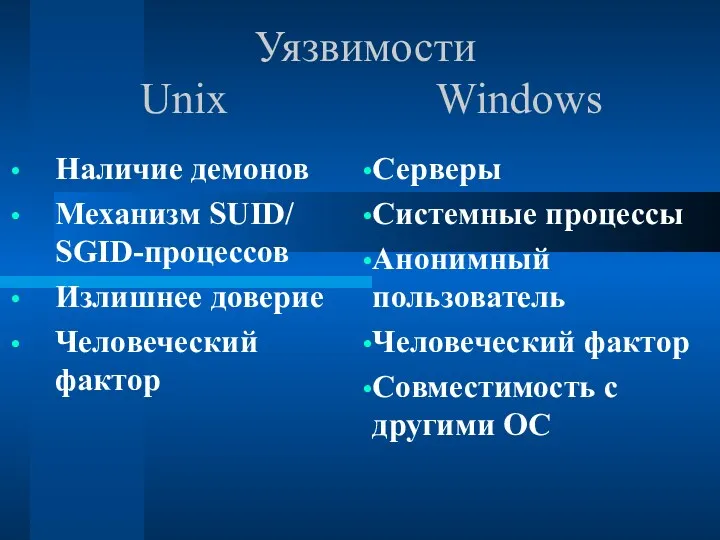

- 26. Уязвимости Unix Windows Серверы Системные процессы Анонимный пользователь Человеческий фактор Совместимость с другими ОС Наличие демонов

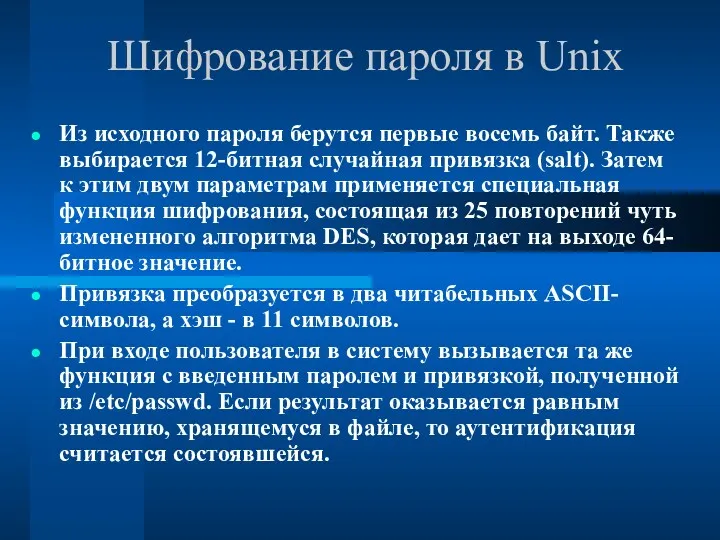

- 27. Шифрование пароля в Unix Из исходного пароля берутся первые восемь байт. Также выбирается 12-битная случайная привязка

- 28. Шифрование пароля в Windows NT-хэш: Пароль до 128 символов (Unicode) хэшируется MD4. LM-хэш: Пароль = 14

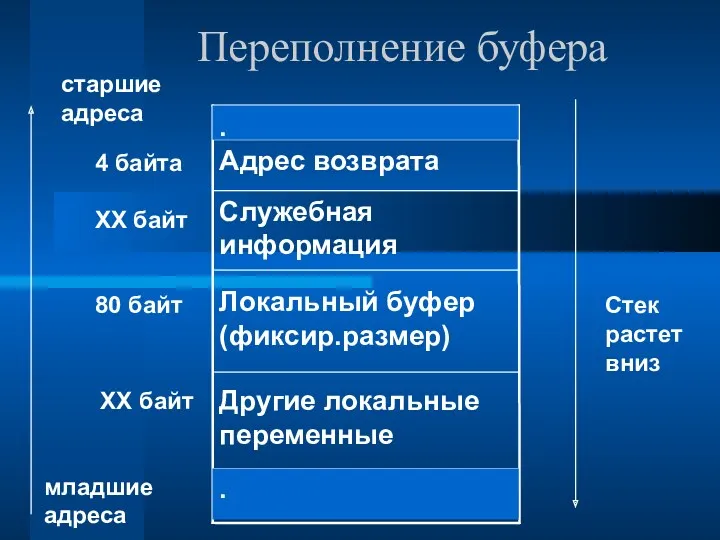

- 29. Переполнение буфера Другие локальные переменные Локальный буфер (фиксир.размер) Служебная информация Адрес возврата . . 4 байта

- 30. Условия для переполнения буфера параметры функций передаются через стек; адрес возврата также помещается в стек; локальные

- 31. Средства повышения производительности системы Увеличение объема оперативной памяти Своевременное устранение проблем Правильная организация дисковой подсистемы Контроль

- 33. Скачать презентацию

Параллельное программирование. OpenMP

Параллельное программирование. OpenMP Теория программирования. Машина Тьюринга

Теория программирования. Машина Тьюринга Быстрый старт для игроков D&D Next

Быстрый старт для игроков D&D Next Объекты. Базы данных. Запросы

Объекты. Базы данных. Запросы Информационная безопасность

Информационная безопасность Операционная система Linux

Операционная система Linux Информатика. Что означает термин “информатика” ? Что такое информация?

Информатика. Что означает термин “информатика” ? Что такое информация? Компьютерные игры - хорошо или плохо?

Компьютерные игры - хорошо или плохо? Клиентская часть веб-приложений

Клиентская часть веб-приложений Презентация к вводному занятию Введение в алгебру логики. Понятие высказывания

Презентация к вводному занятию Введение в алгебру логики. Понятие высказывания презентация Информационные технологии

презентация Информационные технологии Web-Дизайнер. Профессия будущего

Web-Дизайнер. Профессия будущего Телекоммуникационные технологии

Телекоммуникационные технологии Набор текстовых файлов

Набор текстовых файлов Кодирование информации. Текст. Изображение. Звук

Кодирование информации. Текст. Изображение. Звук Операційна система Windows

Операційна система Windows Презентации Услуги Интернета для 9-11 класса

Презентации Услуги Интернета для 9-11 класса Конспект урока информатики на тему Создание графических изображений

Конспект урока информатики на тему Создание графических изображений Здоровье сберегающие технологии в преподавании информатики.

Здоровье сберегающие технологии в преподавании информатики. Презентация по информатике

Презентация по информатике Разбор задач Всероссийской олимпиады по информатике

Разбор задач Всероссийской олимпиады по информатике Кружок Олимпиадное программирование

Кружок Олимпиадное программирование Перевод из двоичной системы в десятичную

Перевод из двоичной системы в десятичную Понятия алгебры логики, логические выражения и логические операции

Понятия алгебры логики, логические выражения и логические операции Безопасность детей в интернете

Безопасность детей в интернете Поиск данных. Условия поиска. Тема урока: Поиск данных. Условия поиска

Поиск данных. Условия поиска. Тема урока: Поиск данных. Условия поиска Объект и его свойства

Объект и его свойства Человек и информация. Источники и приемники информации

Человек и информация. Источники и приемники информации