Содержание

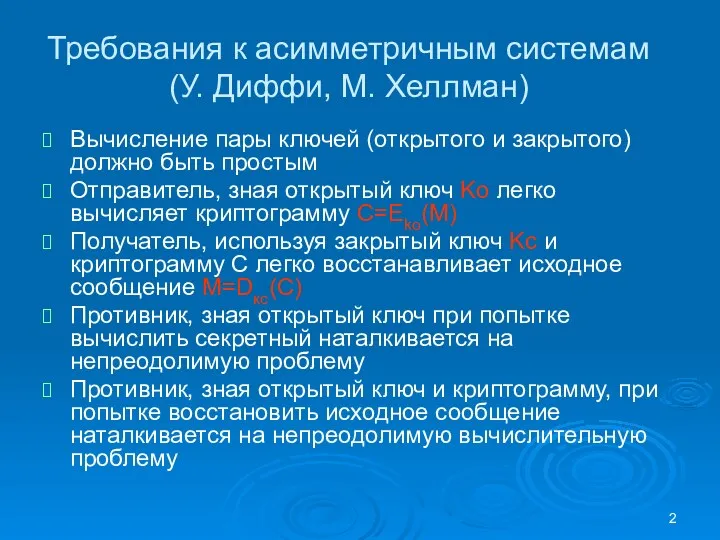

- 2. Требования к асимметричным системам (У. Диффи, М. Хеллман) Вычисление пары ключей (открытого и закрытого) должно быть

- 3. Схема функционирования асимметричной криптосистемы Шифрование с открытым ключом Отправитель Получатель

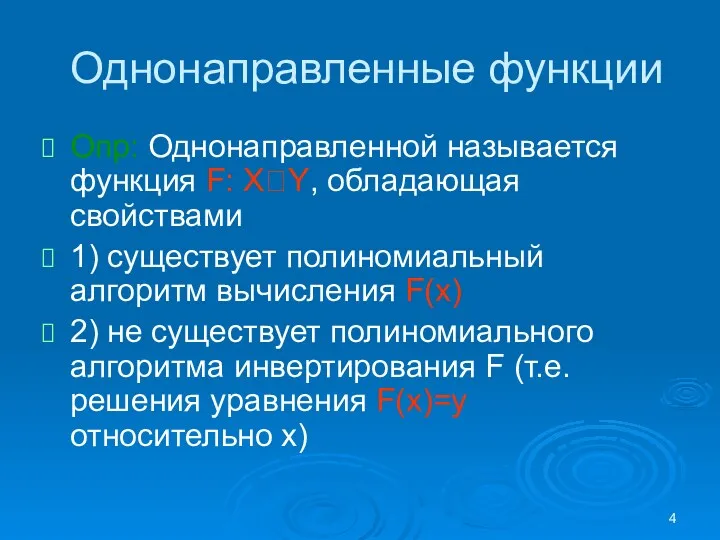

- 4. Однонаправленные функции Опр: Однонаправленной называется функция F: X?Y, обладающая свойствами 1) существует полиномиальный алгоритм вычисления F(x)

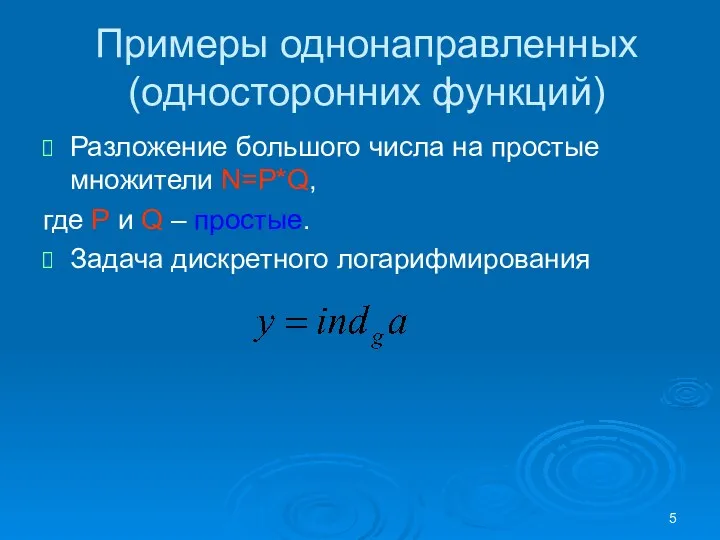

- 5. Примеры однонаправленных (односторонних функций) Разложение большого числа на простые множители N=P*Q, где Р и Q –

- 6. Асимметричные системы шифрования RSA (Ronald Linn Rivest, Adi Shamir, Leonard Adleman) El-Gamal(Шифросистема Эль-Гамаля) DSA (Digital Signature

- 7. Криптосистема RSA (Rivest, Shamir, Adleman) Открытый текст шифруется блоками, длиной 2k : 2k Процедура шифрования состоит

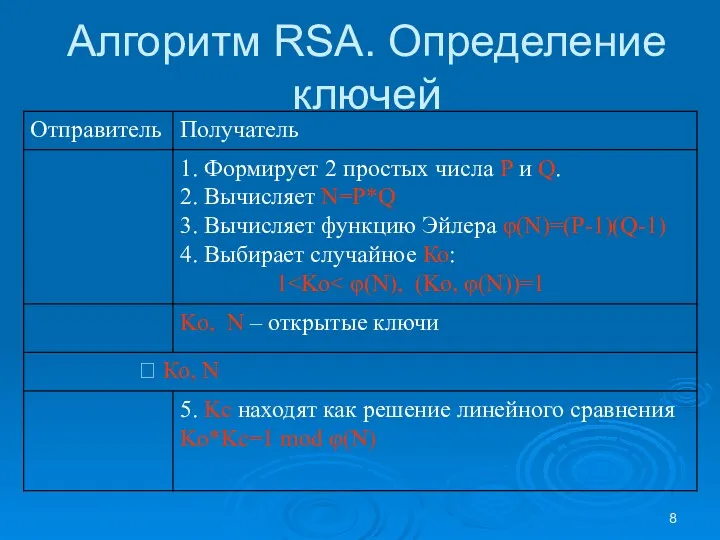

- 8. Алгоритм RSA. Определение ключей

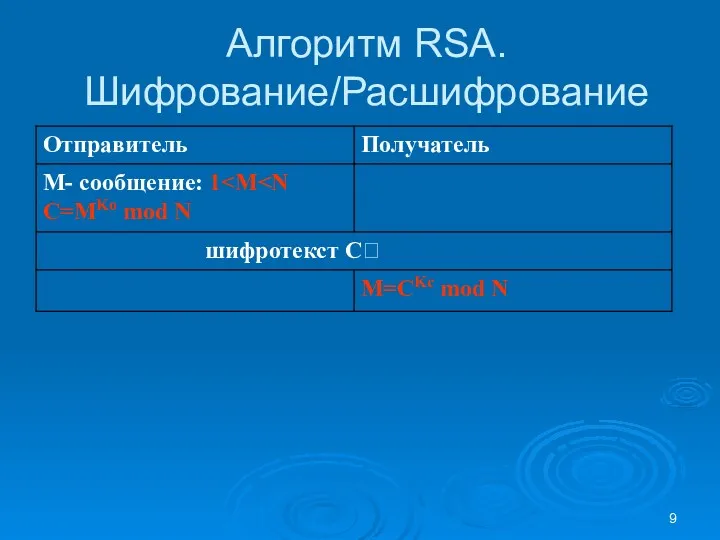

- 9. Алгоритм RSA. Шифрование/Расшифрование

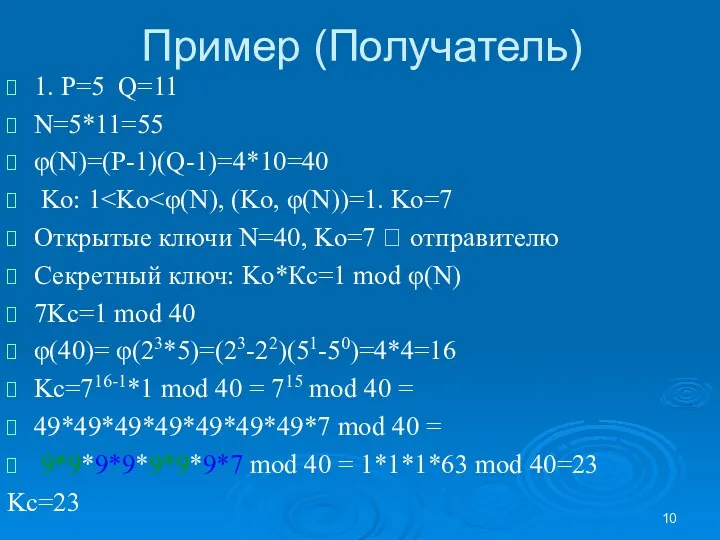

- 10. Пример (Получатель) 1. P=5 Q=11 N=5*11=55 φ(N)=(P-1)(Q-1)=4*10=40 Ko: 1 Открытые ключи N=40, Ko=7 ? отправителю Секретный

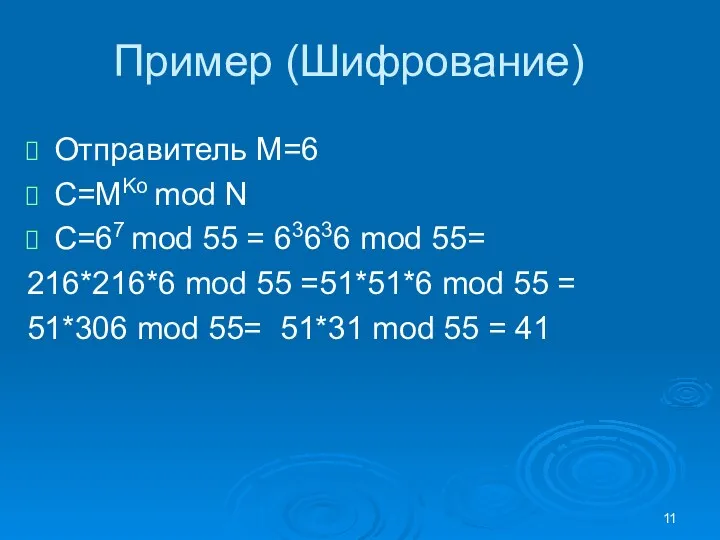

- 11. Пример (Шифрование) Отправитель M=6 C=MKo mod N C=67 mod 55 = 63636 mod 55= 216*216*6 mod

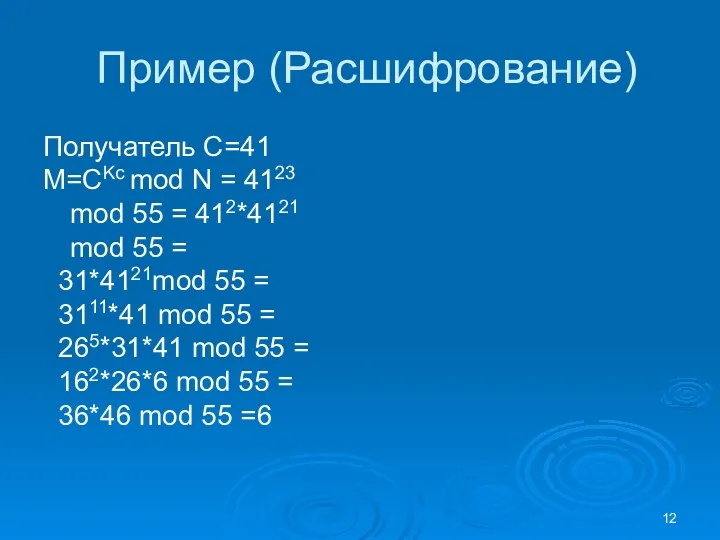

- 12. Пример (Расшифрование) Получатель С=41 М=CKc mod N = 4123 mod 55 = 412*4121 mod 55 =

- 13. Технологии, построенные на криптографии с открытым ключом Распределенная проверка подлинности (аутентификация) Коды аутентификации сообщений (Message authentication

- 14. Протоколы идентификации и аутентификации При обмене информацией необходимо выполнять требования защиты: Получатель должен быть уверен в

- 15. Идентификация и аутентификация Идентификация – функция системы, которая выполняется когда объект пытается войти в систему А

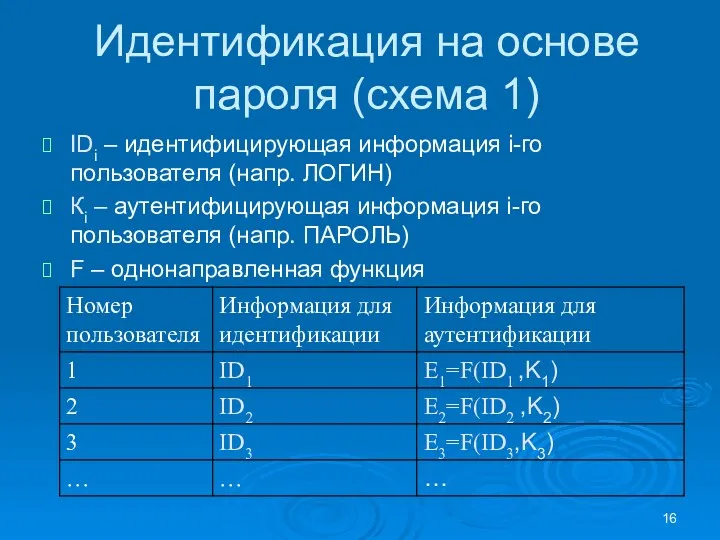

- 16. Идентификация на основе пароля (схема 1) IDi – идентифицирующая информация i-го пользователя (напр. ЛОГИН) Кi –

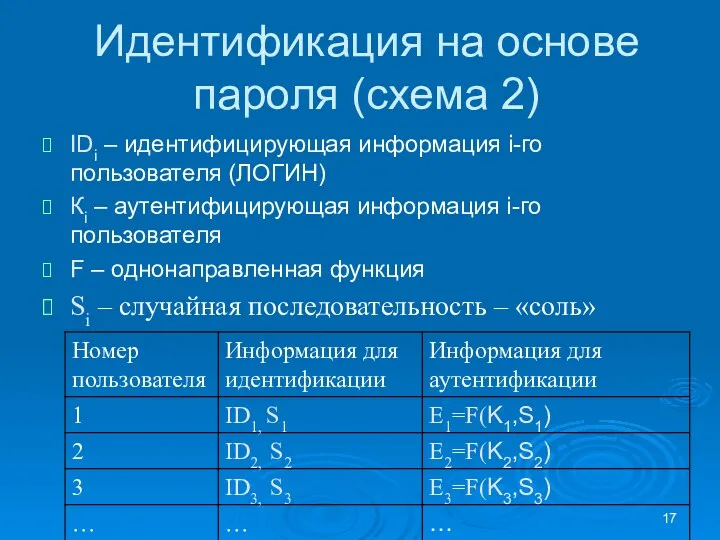

- 17. Идентификация на основе пароля (схема 2) IDi – идентифицирующая информация i-го пользователя (ЛОГИН) Кi – аутентифицирующая

- 18. Правила составления паролей Ограничение на минимальную длину (не менее 8 символов) Наличие различных групп символов (верхний

- 19. Протокол идентификации с нулевой передачей знаний Область применения: электронные деньги системы электронного голосования электронные системы оплаты

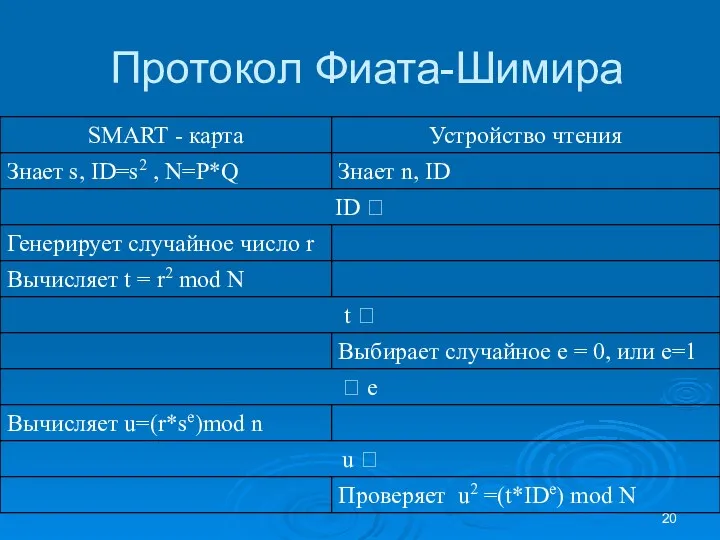

- 20. Протокол Фиата-Шимира

- 21. Аутентификация (доказательство владения закрытым ключом)

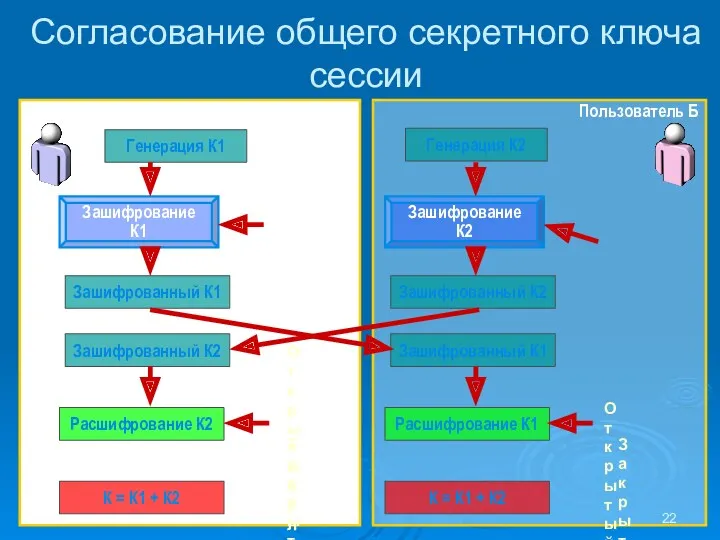

- 22. Пользователь Б Пользователь A Согласование общего секретного ключа сессии Генерация К1 Генерация К2 Зашифрование К1 Зашифрованный

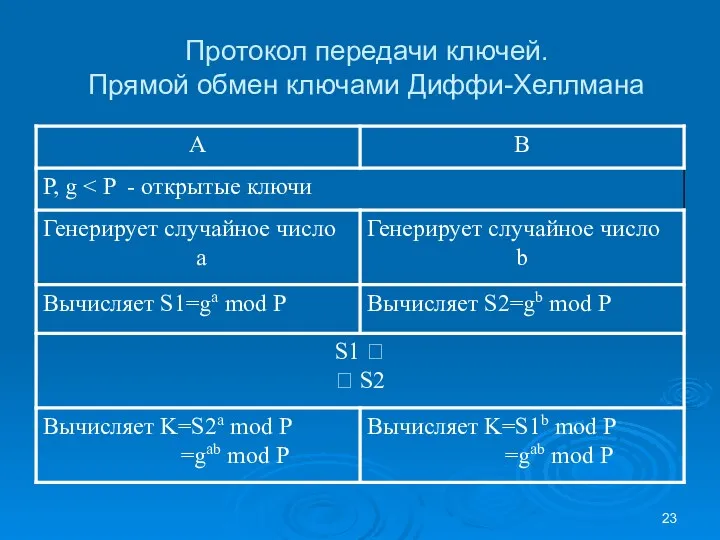

- 23. Протокол передачи ключей. Прямой обмен ключами Диффи-Хеллмана

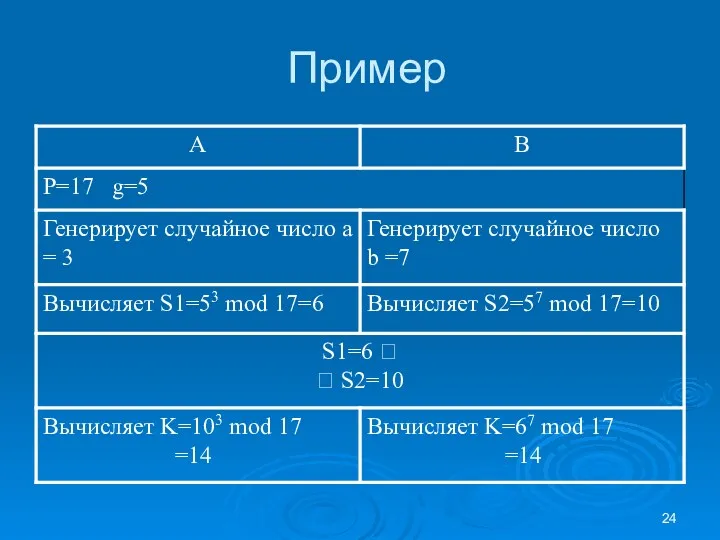

- 24. Пример

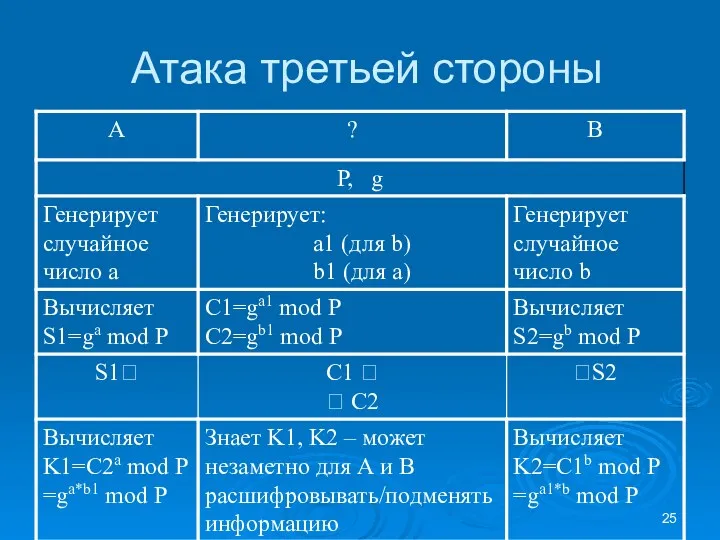

- 25. Атака третьей стороны

- 26. Шифрование без предварительного обмена симметричным секретным ключом Пользователь Б Пользователь A Генерация сессионного ключа К Зашифрование

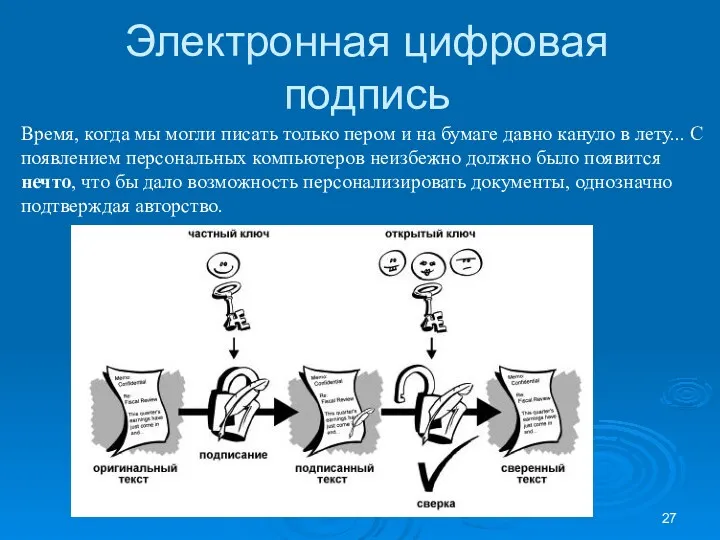

- 27. Электронная цифровая подпись Время, когда мы могли писать только пером и на бумаге давно кануло в

- 28. Электронная цифровая подпись ЭЦП представляет собой конечную цифровую последовательность, зависящую от самого сообщения или документа и

- 29. Алгоритмы ЭЦП RSA (Ronald Linn Rivest, Adi Shamir, Leonard Adleman) DSA (Digital Signature Algorithm) EC –

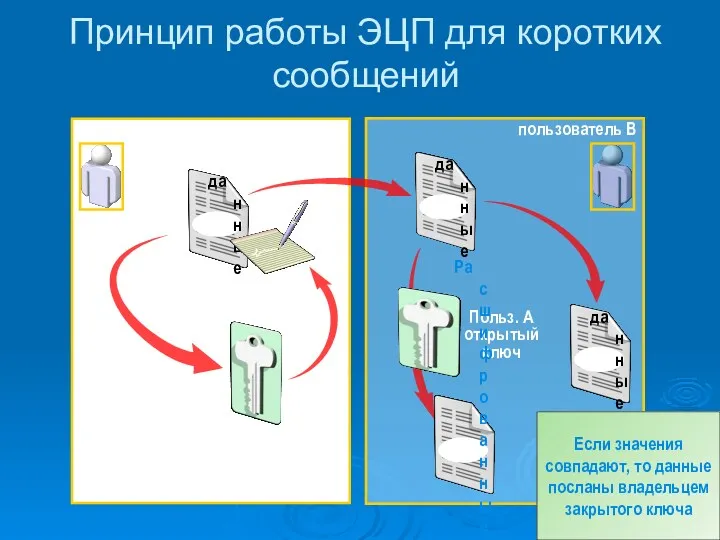

- 30. Принцип работы ЭЦП для коротких сообщений пользователь A Польз. A закрытый ключ Польз. A открытыйключ Если

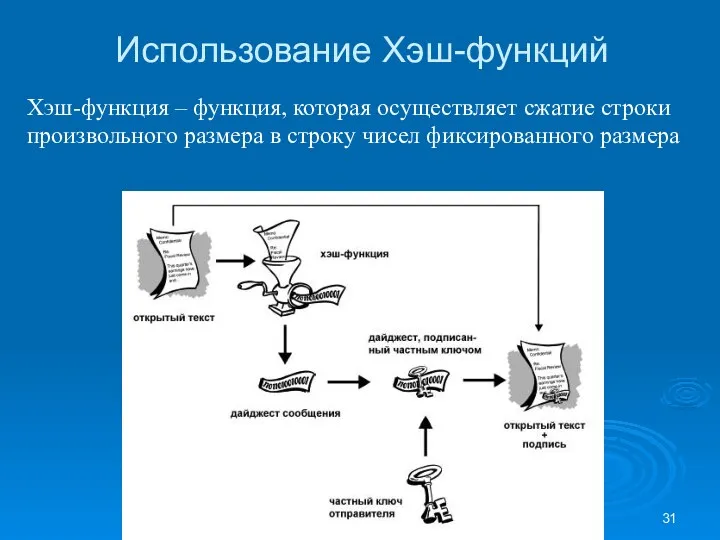

- 31. Использование Хэш-функций Хэш-функция – функция, которая осуществляет сжатие строки произвольного размера в строку чисел фиксированного размера

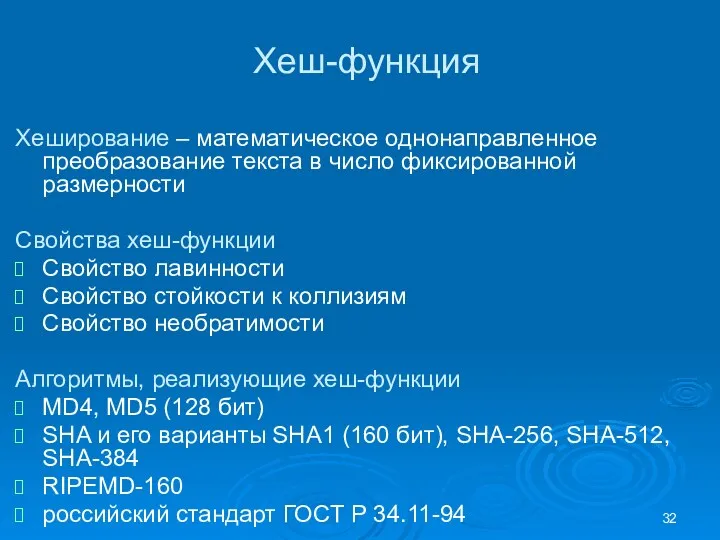

- 32. Хеш-функция Хеширование – математическое однонаправленное преобразование текста в число фиксированной размерности Свойства хеш-функции Свойство лавинности Свойство

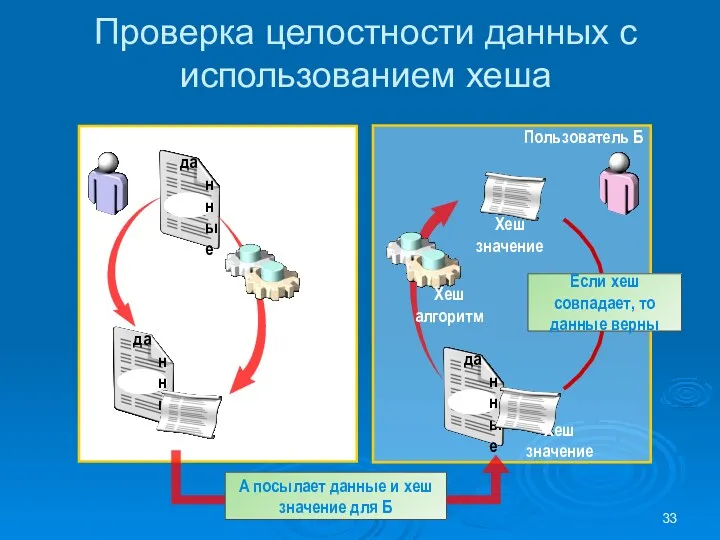

- 33. Проверка целостности данных с использованием хеша

- 34. Принцип работы ЭЦП с хешированием сообщений пользователь A Польз. A закрытый ключ Польз. A открытыйключ Если

- 35. Электронная цифровая подпись (на основе RSA) A сформировал свою пару секретного (Кс) и открытого(Ко) ключей и

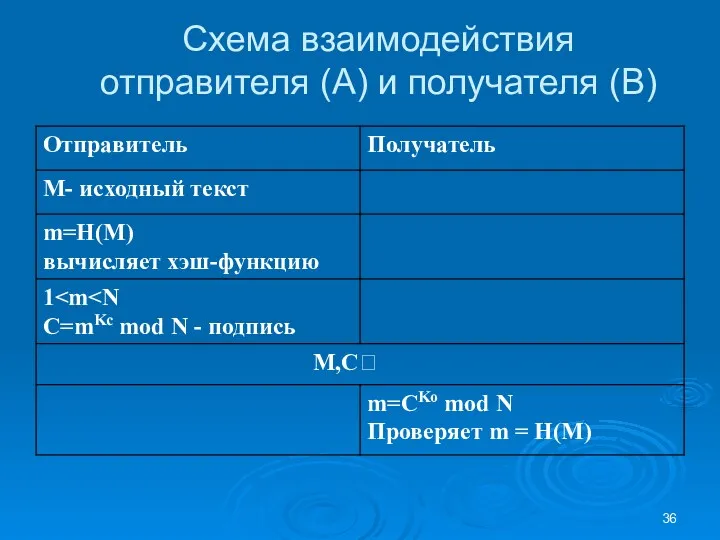

- 36. Схема взаимодействия отправителя (A) и получателя (B)

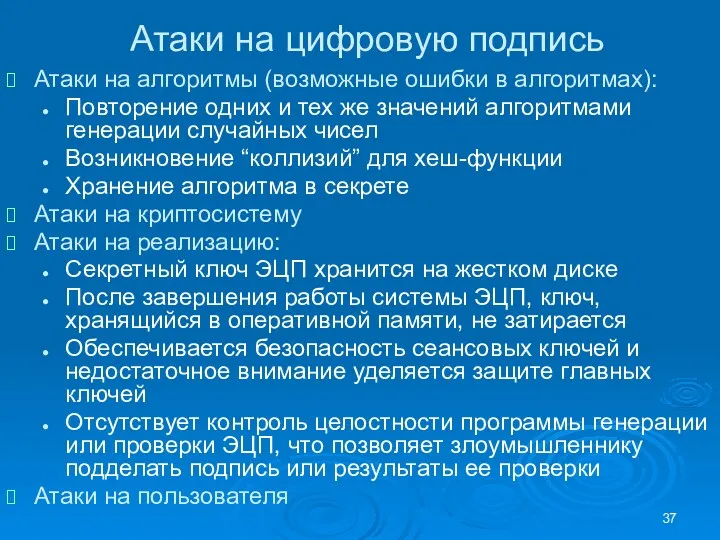

- 37. Атаки на цифровую подпись Атаки на алгоритмы (возможные ошибки в алгоритмах): Повторение одних и тех же

- 39. Скачать презентацию

Служби миттєвого обміну повідомленнями (10 клас)

Служби миттєвого обміну повідомленнями (10 клас) Статический анализатор кода PVS-Studio

Статический анализатор кода PVS-Studio 25_28_Инф_безопасность

25_28_Инф_безопасность Проведённая работа на ГПО. Основы использования нейронной сети

Проведённая работа на ГПО. Основы использования нейронной сети Роль журналиста в обществе

Роль журналиста в обществе Прикладное решение для вузов 1С:Университет

Прикладное решение для вузов 1С:Университет linux (Линукс)

linux (Линукс) Sportarena. Сайт спортивных новостей

Sportarena. Сайт спортивных новостей Информатика. Что такое информатика

Информатика. Что такое информатика Основы работы с Docker

Основы работы с Docker Блок-схема - это графический способ представления алгоритма с помощью геометрических фигур, называемых блоками и стрелок

Блок-схема - это графический способ представления алгоритма с помощью геометрических фигур, называемых блоками и стрелок Нормативные принципы и теории функционирования СМИ

Нормативные принципы и теории функционирования СМИ Объектно-ориентированное программирование. Введение

Объектно-ориентированное программирование. Введение Введение в СУБД ORACLE. Лекция 1

Введение в СУБД ORACLE. Лекция 1 Моделирование как метод познания(информатика 9 кл)

Моделирование как метод познания(информатика 9 кл) Системы счисления

Системы счисления Файловые архивы. Общение в Интернете

Файловые архивы. Общение в Интернете Техническое обеспечение автоматизированных информационных систем

Техническое обеспечение автоматизированных информационных систем Вставка таблиц в HTML-документ

Вставка таблиц в HTML-документ Информационные ресурсы

Информационные ресурсы Кодирование текстовой информации. Кодирование и декодирование последовательностей

Кодирование текстовой информации. Кодирование и декодирование последовательностей Common Type System. Value and reference types in C#

Common Type System. Value and reference types in C# Веб 2.0 в продвижении услуг библиотеки

Веб 2.0 в продвижении услуг библиотеки Разработка электронного портала. Интернет представительства и их структура

Разработка электронного портала. Интернет представительства и их структура Научно-издательский центр ИНФРА-М

Научно-издательский центр ИНФРА-М Представление о программных средах компьютерной графики и черчения, мультимедийных средах

Представление о программных средах компьютерной графики и черчения, мультимедийных средах Моделирование на UML. Диаграммы. Лекция 2

Моделирование на UML. Диаграммы. Лекция 2 Неделя детской книги

Неделя детской книги