Автоматизированные системы специального назначения. Методы и средства защиты информации от НСД в ОС СН презентация

Содержание

- 2. Учебные вопросы Модели управления доступом Методы и средства идентификации и аутентификации субъектов доступа Методы и средства

- 3. Литература В.Е Дементьев, М.А. Коцыняк, Ю.И. Стародубцев. Комплексная защита информации в локальных вычислительных сетях. /Под общ.

- 4. Основным документом, определяющим систему взглядов, основных принципов, которые закладываются в основу проблемы защиты информации от НСД

- 5. Модели управления доступом Учебный вопрос №1

- 6. реализация правил разграничения доступа (ПРД) субъектов и их процессов к данным; реализация ПРД субъектов и их

- 7. Политика безопасности - совокупность норм и правил, регламентирующих процесс обработки информации, выполнение которых обеспечивает защиту от

- 8. Физическое – субъекты обращаются к физически различным объектам (однотипным устройствам, наборам данных на разных носителях и

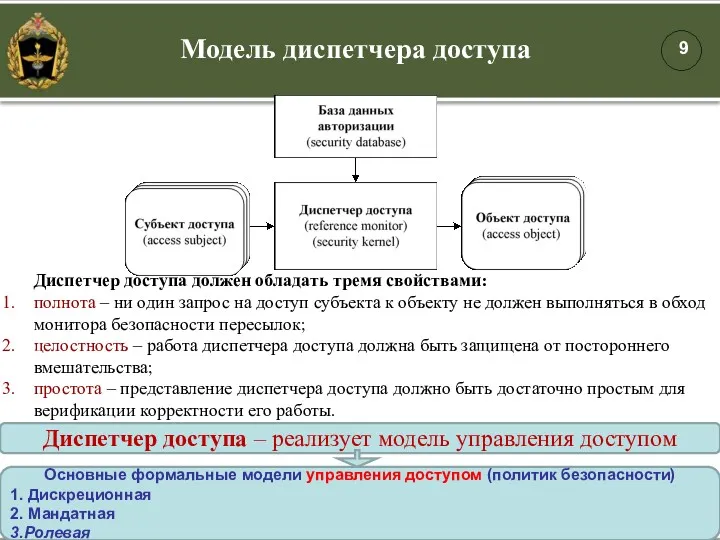

- 9. Основные формальные модели управления доступом (политик безопасности) 1. Дискреционная 2. Мандатная 3.Ролевая Модель диспетчера доступа Диспетчер

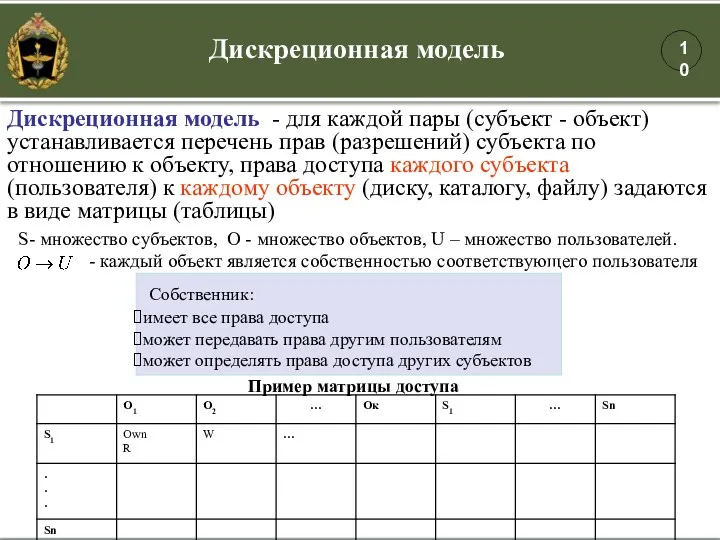

- 10. Дискреционная модель - для каждой пары (субъект - объект) устанавливается перечень прав (разрешений) субъекта по отношению

- 11. Типы прав доступа Основные способы реализации дискреционного управления доступом "парольная" зашита; списки прав доступа (Access Control

- 12. Категории пользователей ОС МСВС владелец – u (процессы, имевшие идентификатор пользователя, совпадающий с идентификатором владельца файла);

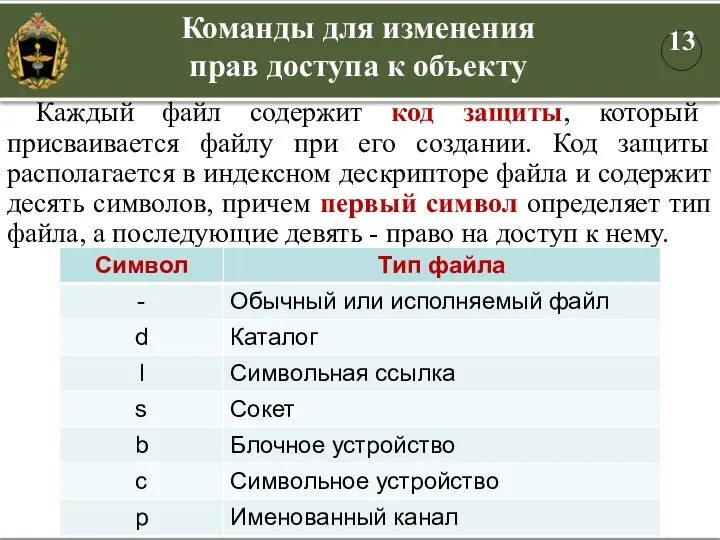

- 13. Каждый файл содержит код защиты, который присваивается файлу при его создании. Код защиты располагается в индексном

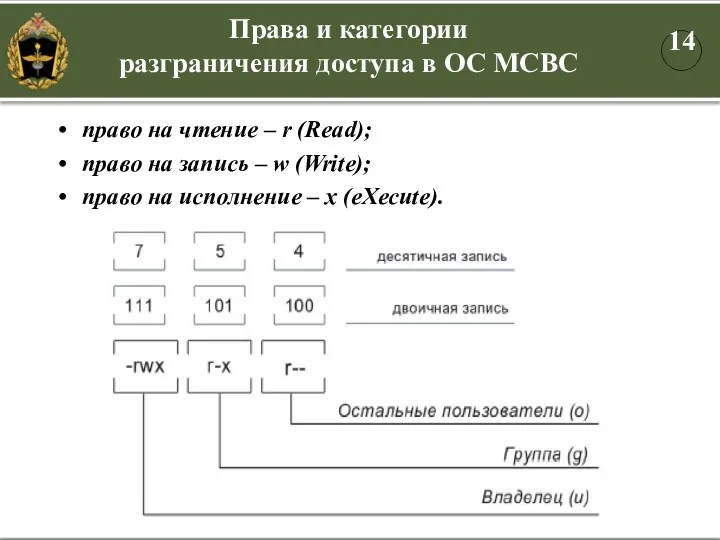

- 14. Права и категории разграничения доступа в ОС МСВС право на чтение – r (Read); право на

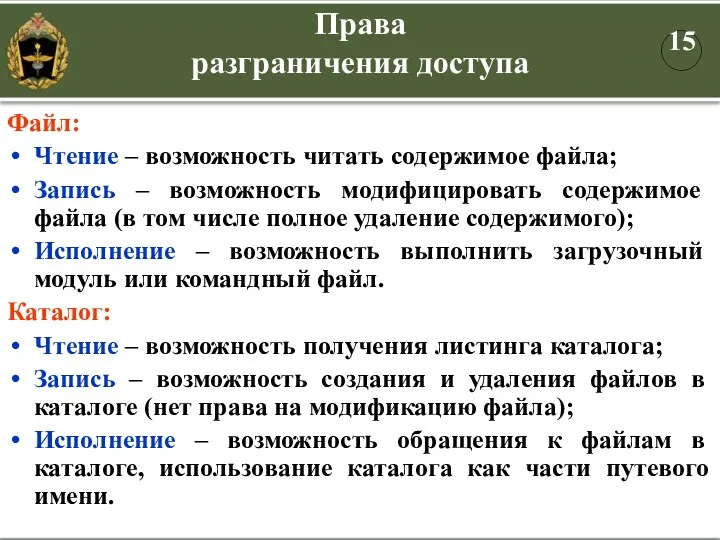

- 15. Файл: Чтение – возможность читать содержимое файла; Запись – возможность модифицировать содержимое файла (в том числе

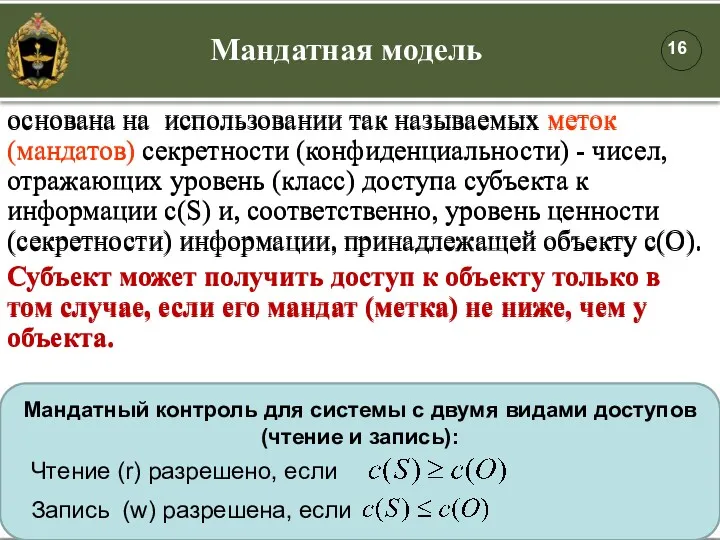

- 16. основана на использовании так называемых меток (мандатов) секретности (конфиденциальности) - чисел, отражающих уровень (класс) доступа субъекта

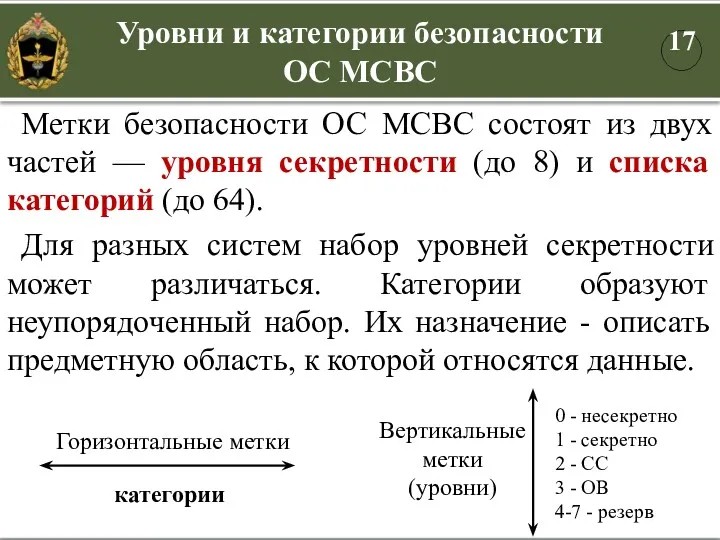

- 17. Метки безопасности ОС МСВС состоят из двух частей — уровня секретности (до 8) и списка категорий

- 18. В основу модели положена идея принадлежности всех данных системы некоторой организации, а не пользователю. Особенности: Разрешения

- 19. Методы и средства идентификации и аутентификации субъектов доступа Учебный вопрос №2

- 20. Идентификация - присвоение субъектам и объектам доступа идентификатора и/или сравнение предъявляемого идентификатора с перечнем присвоенных идентификаторов

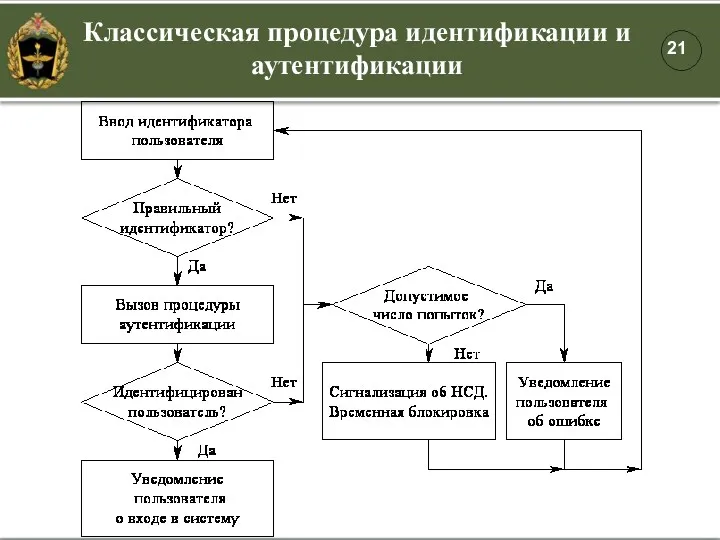

- 21. Классическая процедура идентификации и аутентификации

- 22. Аутентификация по паролю; Аутентификация по биометрическим характеристикам; Аутентификация с применением специализированных устройств; Комплексная аутентификация. Способы аутентификации

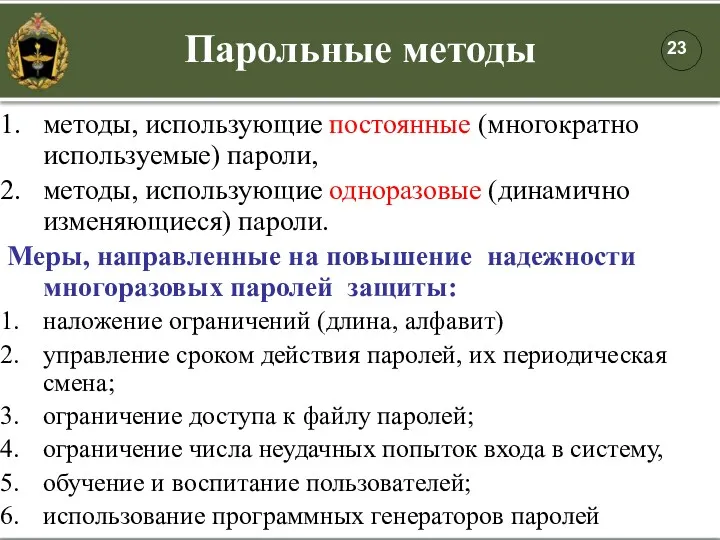

- 23. методы, использующие постоянные (многократно используемые) пароли, методы, использующие одноразовые (динамично изменяющиеся) пароли. Меры, направленные на повышение

- 24. Схема сетевой аутентификации на основе многоразового пароля Пароль в сети не передается!!!

- 25. Токен - это предмет или устройство, владение которым подтверждает подлинность пользователя. Типы токенов: пассивные (токены с

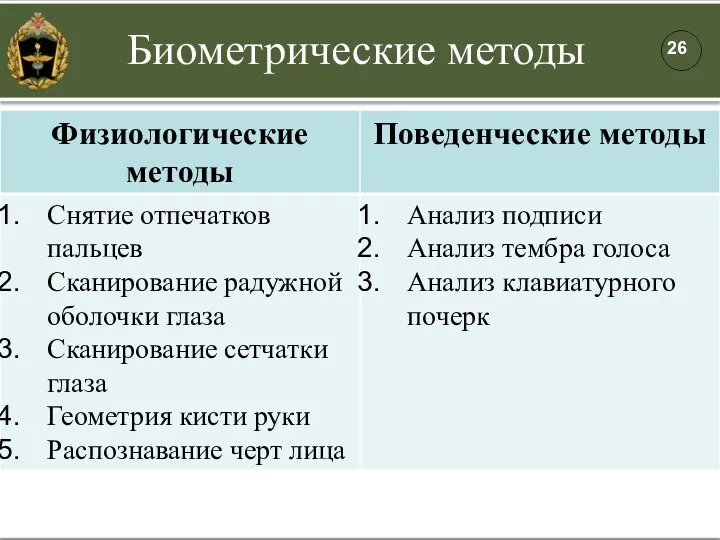

- 26. Биометрические методы

- 27. Устройства с биометрической аутентификацией

- 28. Методы и средства обеспечения целостности данных Учебный вопрос №3

- 29. Резервное копирование - дублирование данных (файла, каталога, тома) путем копирования на устройства хранения информации (дискету, магнитную

- 30. 1. По способу резервного копирования: дисковая резервная копия; файловая резервная копия; 2. По количеству копируемых данных:

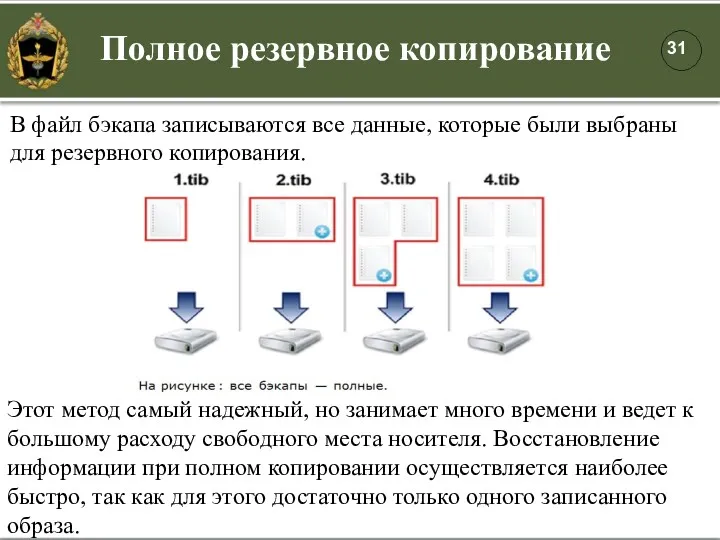

- 31. Полное резервное копирование Этот метод самый надежный, но занимает много времени и ведет к большому расходу

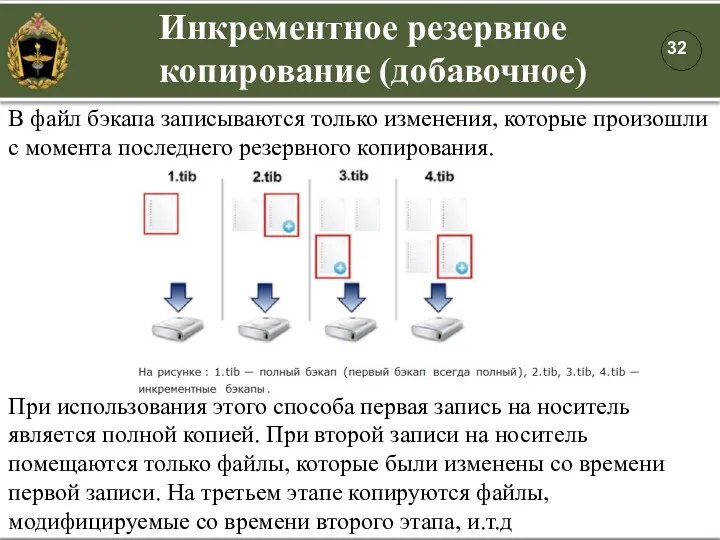

- 32. Инкрементное резервное копирование (добавочное) При использования этого способа первая запись на носитель является полной копией. При

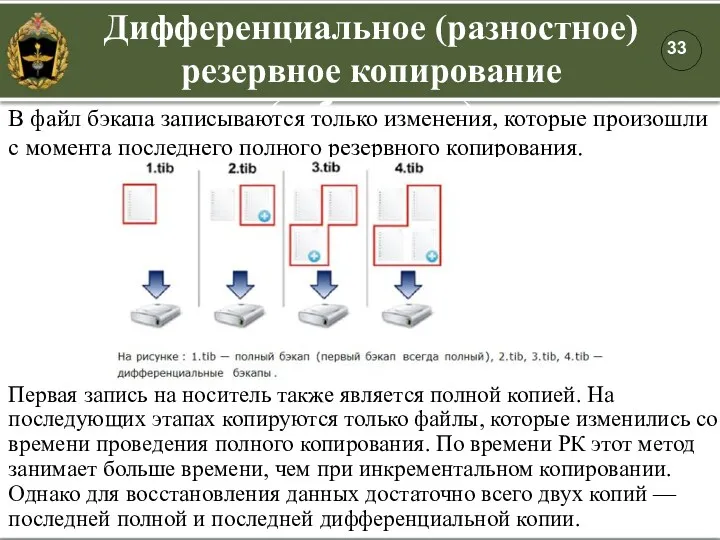

- 33. Дифференциальное (разностное) резервное копирование (добавочное) Первая запись на носитель также является полной копией. На последующих этапах

- 34. Цепочки и схемы резервного копирования Три метода резервного копирования дают массу всевозможных вариантов так называемых цепочек

- 35. Встроенные средства резервного копирования ОС В ОС Windows: (удобный графический режим) архивация заданных папок по расписанию

- 36. Регистрация и учет (протоколирование) - сбор и накопление информации о событиях, происходящих в автоматизированной системе. Аудит

- 38. Скачать презентацию

Викторина по информатике и математике

Викторина по информатике и математике Анализ и моделирование развития городской среды на основе больших геоданных

Анализ и моделирование развития городской среды на основе больших геоданных Устройство компьютера, информатика 8 класс

Устройство компьютера, информатика 8 класс Night Ghosts TEAM. Тактики и стратегии

Night Ghosts TEAM. Тактики и стратегии 1. Introduction to Java Language. 3. Large Project Specific

1. Introduction to Java Language. 3. Large Project Specific Технология XSD

Технология XSD Большие данные

Большие данные Методы сортировки

Методы сортировки Жанры тележурналистики

Жанры тележурналистики Метод моделирования в лингвистике

Метод моделирования в лингвистике Принятие решений в сложных системах. Уровни управления и типы ИСУ. (Модуль 3. Лекция 12)

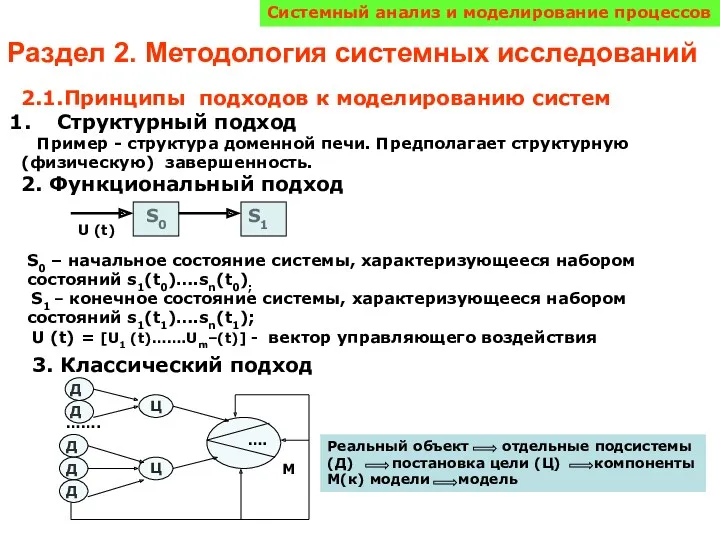

Принятие решений в сложных системах. Уровни управления и типы ИСУ. (Модуль 3. Лекция 12) Принципы подходов к моделированию систем

Принципы подходов к моделированию систем Анализ размера рынка

Анализ размера рынка Техническая система. Лекция 4

Техническая система. Лекция 4 Основы сетевых технологий. Модели сетевого взаимодействия. Часть 1. Лекция 2

Основы сетевых технологий. Модели сетевого взаимодействия. Часть 1. Лекция 2 Партионная почта - Предпочтовая подготовка

Партионная почта - Предпочтовая подготовка Информационная культура. Урок информатики 10 класс

Информационная культура. Урок информатики 10 класс Компьютерная графика (Autodesk 3ds max) Лекция 9, часть 1. Настройка освещения в сцене (Standard, VRay)

Компьютерная графика (Autodesk 3ds max) Лекция 9, часть 1. Настройка освещения в сцене (Standard, VRay) Это ещё не конец! Мультфильм

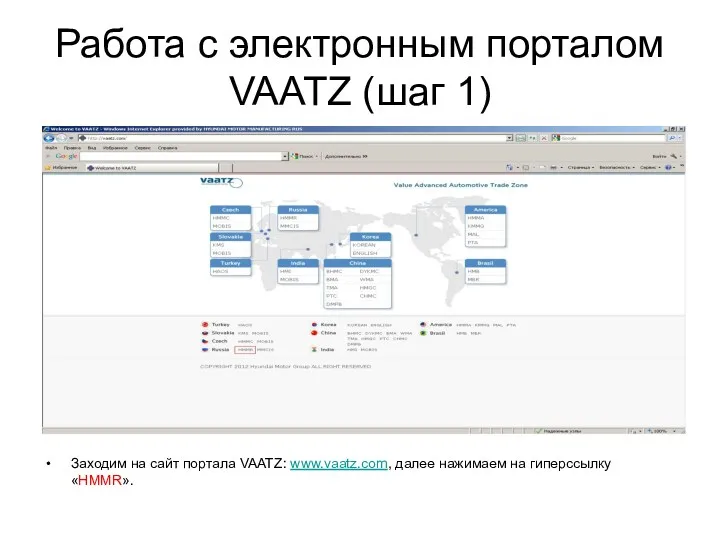

Это ещё не конец! Мультфильм Работа с электронным порталом Vaatz

Работа с электронным порталом Vaatz Коммуникационные технологии

Коммуникационные технологии Основи програмування та алгоритмічні мови

Основи програмування та алгоритмічні мови Новітня історія WINDOWS

Новітня історія WINDOWS Green technologies use in computer science and programming

Green technologies use in computer science and programming Преобразователи двоичного кода в двоично-десятичный код

Преобразователи двоичного кода в двоично-десятичный код Adobe Illustrator программасының интерфейсі

Adobe Illustrator программасының интерфейсі Автоматизированное рабочее место (АРМ)

Автоматизированное рабочее место (АРМ) Редактирование и форматирование текста

Редактирование и форматирование текста