Содержание

- 2. ПАРАДОКС ДОГОНЯЮЩЕГО ЧЕЛОВЕКА

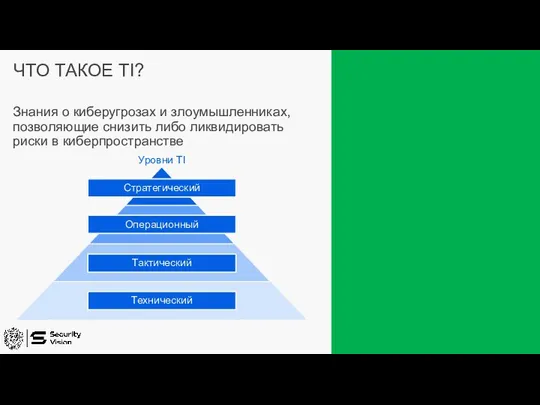

- 3. ЧТО ТАКОЕ TI? Знания о киберугрозах и злоумышленниках, позволяющие снизить либо ликвидировать риски в киберпространстве Стратегический

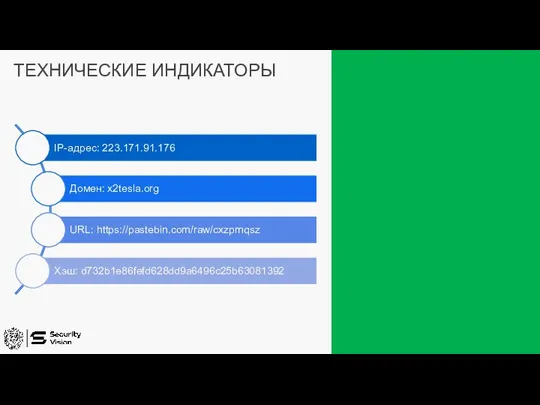

- 4. ТЕХНИЧЕСКИЕ ИНДИКАТОРЫ

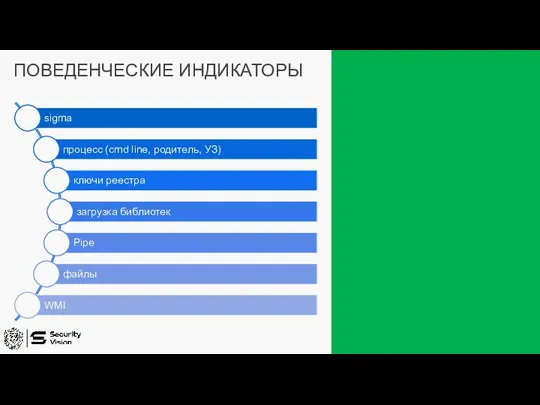

- 5. ПОВЕДЕНЧЕСКИЕ ИНДИКАТОРЫ

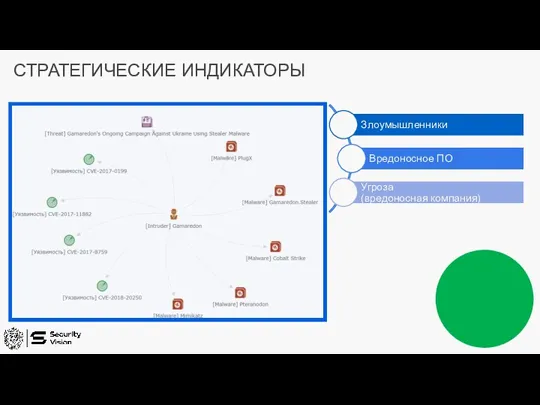

- 6. СТРАТЕГИЧЕСКИЕ ИНДИКАТОРЫ

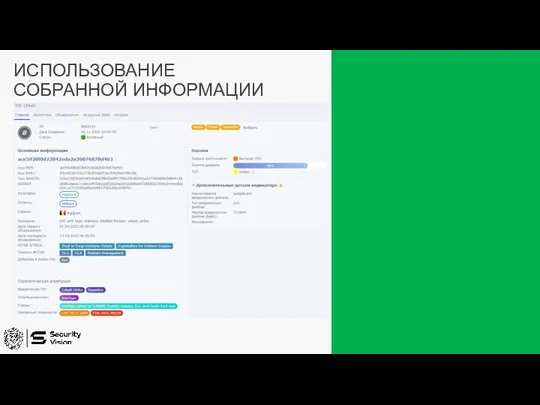

- 7. ИСПОЛЬЗОВАНИЕ СОБРАННОЙ ИНФОРМАЦИИ

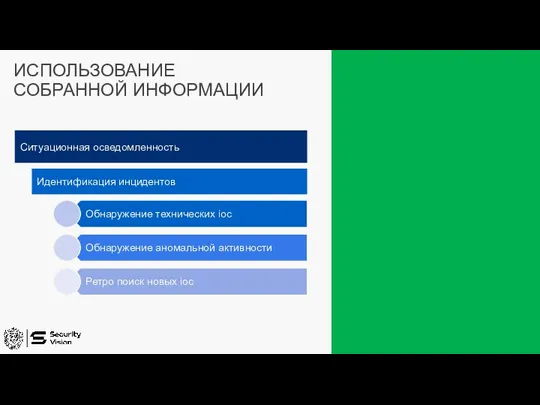

- 8. ИСПОЛЬЗОВАНИЕ СОБРАННОЙ ИНФОРМАЦИИ Идентификация инцидентов Ситуационная осведомленность

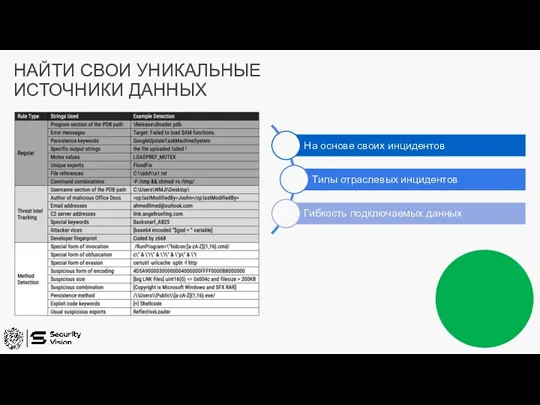

- 9. НАЙТИ СВОИ УНИКАЛЬНЫЕ ИСТОЧНИКИ ДАННЫХ

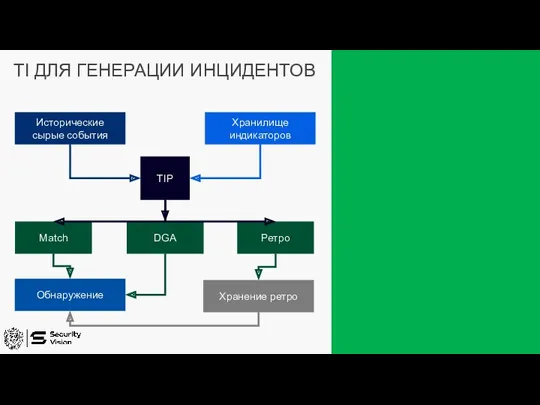

- 10. TI ДЛЯ ГЕНЕРАЦИИ ИНЦИДЕНТОВ Исторические сырые события Match TIP Хранилище индикаторов DGA Ретро Обнаружение Хранение ретро

- 11. ПРИМЕР РЕТРО-АНАЛИЗА ИНЦИДЕНТА И ОБОГОЩЕНИЯ Инциденты лишены контекста если: CVE (Log4Shell) Обратный туннель Команды Шифрование Шифрование

- 12. РАССЛЕДОВАНИЕ ИНЦИДЕНТА Инцидент из SIEM Найден хэш Найдено ВПО Найден злоумышленник IoC ip 1 IoC ip

- 13. ГРАФ СВЯЗЕЙ МЕТА-ИНЦИДЕНТА

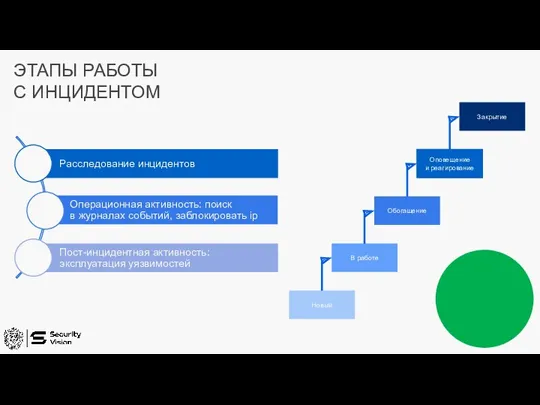

- 14. ЭТАПЫ РАБОТЫ С ИНЦИДЕНТОМ Новый В работе Обогащение Оповещение и реагирование Закрытие

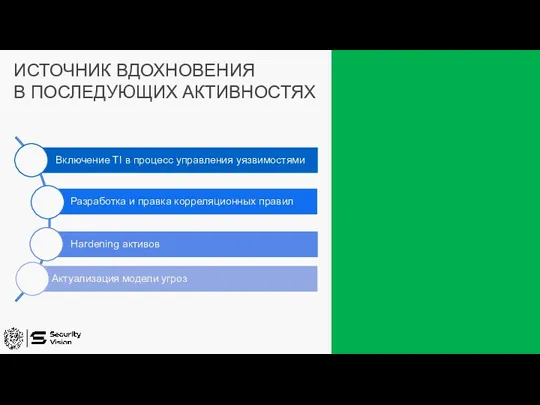

- 15. ИСТОЧНИК ВДОХНОВЕНИЯ В ПОСЛЕДУЮЩИХ АКТИВНОСТЯХ

- 17. Скачать презентацию

Экономическая информатика. Microsoft Excel

Экономическая информатика. Microsoft Excel CSS-стили. Основы работы с хостингом

CSS-стили. Основы работы с хостингом Булевий пошук. Лекція 1

Булевий пошук. Лекція 1 СППР, хранилища и витрины данных, интеллектуальный анализ данных

СППР, хранилища и витрины данных, интеллектуальный анализ данных LOGO! программирование

LOGO! программирование Компьютерные вирусы

Компьютерные вирусы Что же такое информатика

Что же такое информатика Информация и информационные процессы

Информация и информационные процессы Виртуальные машины

Виртуальные машины Разбор 3 задания (базы данных) из ЕГЭ по информатике

Разбор 3 задания (базы данных) из ЕГЭ по информатике ASP.NET MVC 5. Part 1. Overview. Controllers. Views

ASP.NET MVC 5. Part 1. Overview. Controllers. Views Информационные жанры в СМИ

Информационные жанры в СМИ Понятие алгоритма, свойства, виды (типы). Формы записи. Исходные и выходные данные алгоритмов, примеры (Лекция 3)

Понятие алгоритма, свойства, виды (типы). Формы записи. Исходные и выходные данные алгоритмов, примеры (Лекция 3) Измерение информации Алфавитный подход

Измерение информации Алфавитный подход Перевод чисел в позиционных системах счисления

Перевод чисел в позиционных системах счисления Архитектура ЭВМ

Архитектура ЭВМ Робототехника Ev3. 5-8 классы

Робототехника Ev3. 5-8 классы Использование редактора блок-схем при решении математических задач на Паскале

Использование редактора блок-схем при решении математических задач на Паскале Информационные системы как средство реализации информационных технологий. Определения. Стандарты

Информационные системы как средство реализации информационных технологий. Определения. Стандарты Настройки для банни-хоппинга [rus]

Настройки для банни-хоппинга [rus] ВКР: Разработка информационной системы загородной базы отдыха

ВКР: Разработка информационной системы загородной базы отдыха Трассировка лучей в играх

Трассировка лучей в играх Оренбургский областной музей изобразительных искусств. Мобильный аудиогид по музею Maugry

Оренбургский областной музей изобразительных искусств. Мобильный аудиогид по музею Maugry Технології штучного інтелекту в готельноресторанних комплексах

Технології штучного інтелекту в готельноресторанних комплексах Электронный документооборот

Электронный документооборот Разработка приложений для ОС Android

Разработка приложений для ОС Android AVL trees. (Lecture 8)

AVL trees. (Lecture 8) 1С и Telegram

1С и Telegram