Содержание

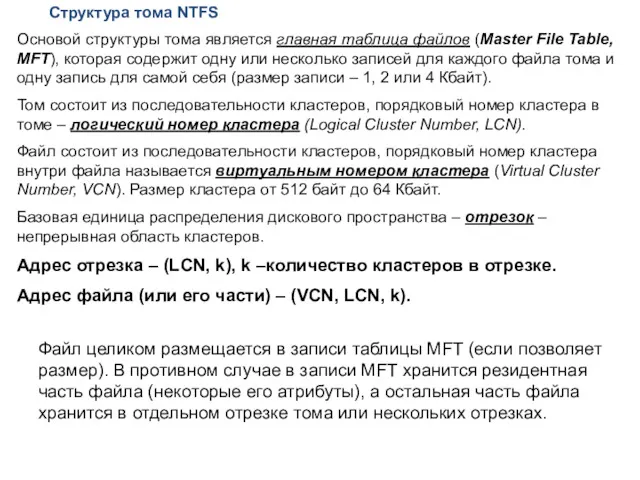

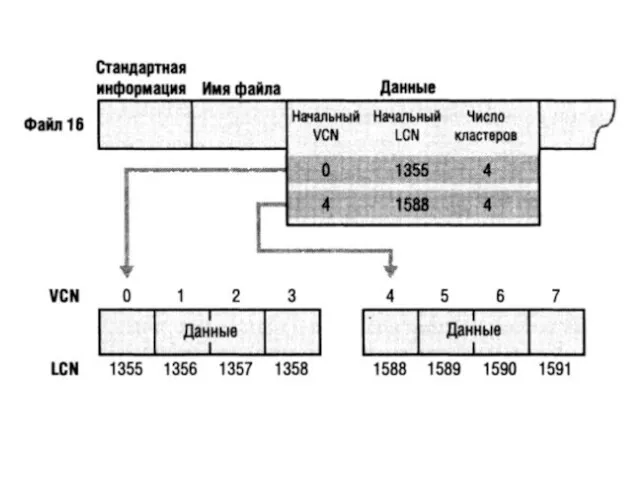

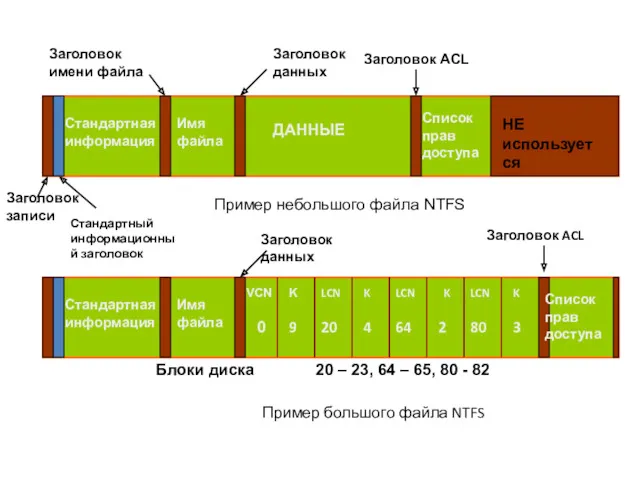

- 2. Структура тома NTFS Основой структуры тома является главная таблица файлов (Master File Table, MFT), которая содержит

- 4. Загрузочный блок 0 1 2 15 Системный файл 1 Системный файл 2 Системный файл n Копия

- 6. Структура файлов NTFS Файлы и каталоги состоят из набора атрибутов. Атрибут содержит следующие поля: тип, длина,

- 7. Системный набор включает следующие атрибуты: Attribute List (список атрибутов) − список атрибутов, из которых состоит файл;

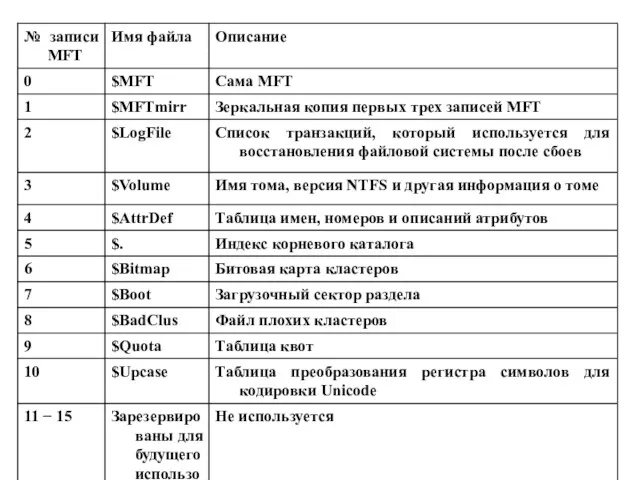

- 8. Заголовок записи Стандартный информационный заголовок Заголовок имени файла Заголовок данных ДАННЫЕ Заголовок ACL Список прав доступа

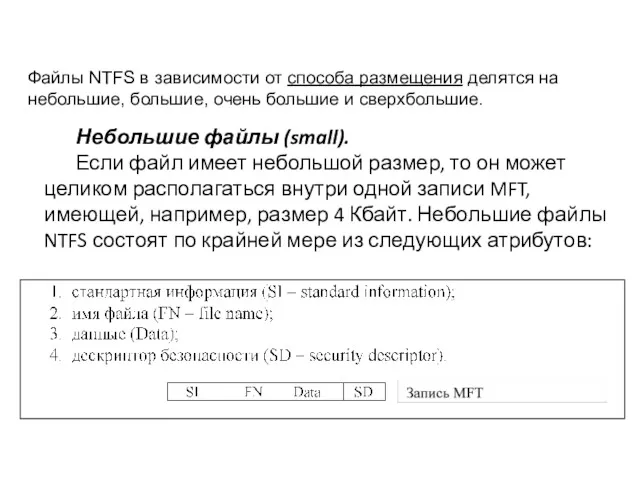

- 9. Небольшие файлы (small). Если файл имеет небольшой размер, то он может целиком располагаться внутри одной записи

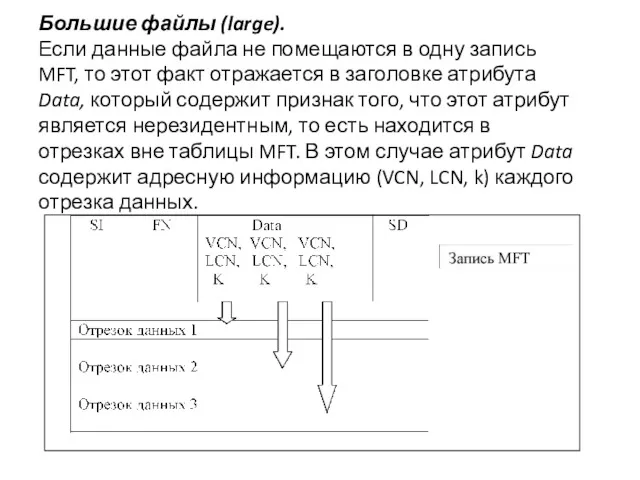

- 10. Большие файлы (large). Если данные файла не помещаются в одну запись MFT, то этот факт отражается

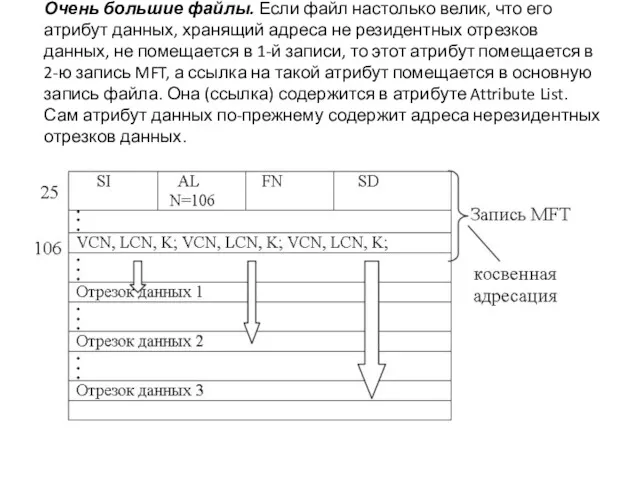

- 11. Очень большие файлы. Если файл настолько велик, что его атрибут данных, хранящий адреса не резидентных отрезков

- 12. Сверх большие файлы. Для этих файлов в атрибуте Attribute List можно указать несколько атрибутов, расположенных в

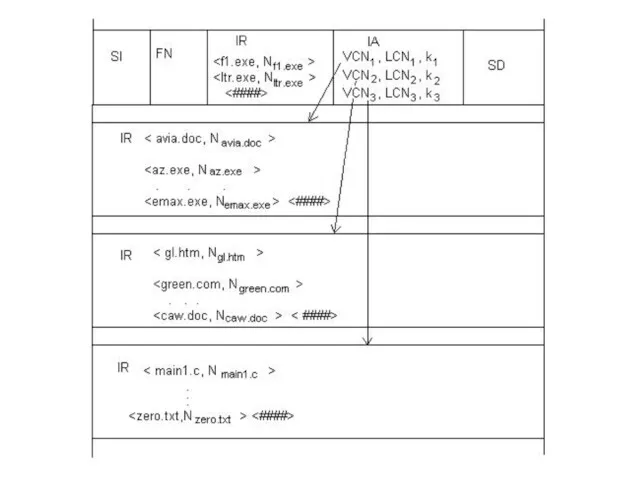

- 13. Каталоги NTFS Каждый каталог NTFS представляет собой один вход в таблицу MFT, который содержит атрибут Index

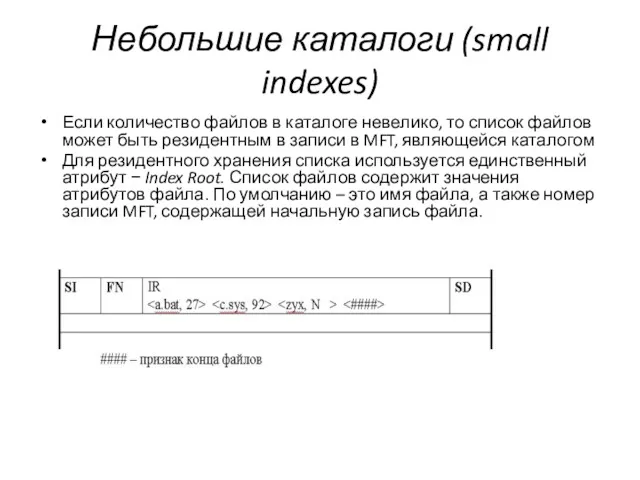

- 14. Небольшие каталоги (small indexes) Если количество файлов в каталоге невелико, то список файлов может быть резидентным

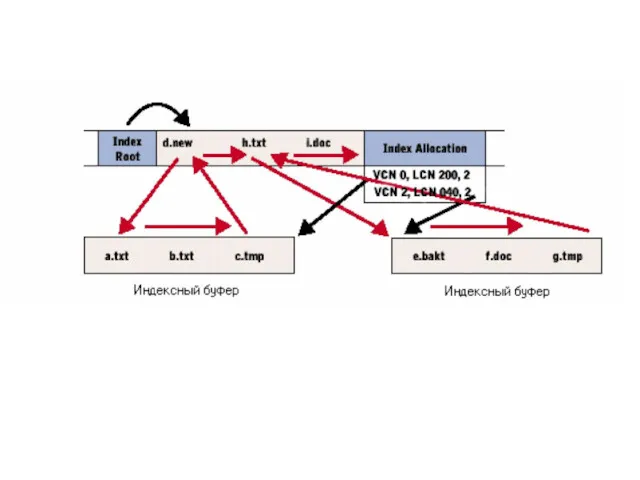

- 15. Большие каталоги (large indexes) По мере того как каталог растет, список файлов может потребовать нерезидентной формы

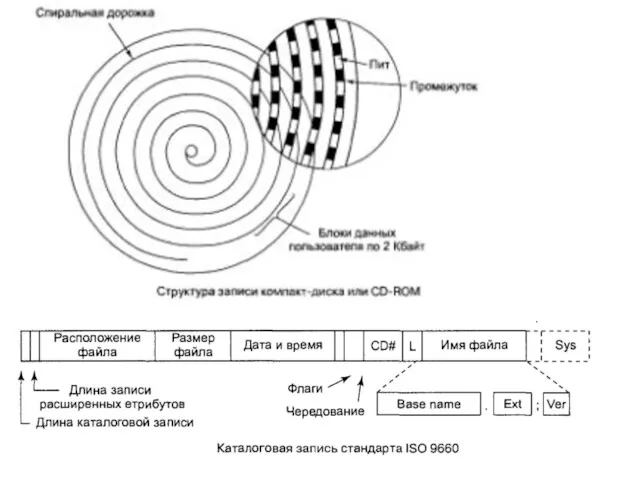

- 18. Файловая система CDFS В Windows обеспечивается поддержка файловой системы CDFS, отвечающей стандарту ISO’9660, описывающему расположение информации

- 20. Universal Disk Format (UDF) спецификация формата файловой системы, независимой от ОС для хранения файлов на оптических

- 22. ReFS (Resilient file system) предварительное название Protogon — файловая система, используемая в Windows Server 2012, Windows

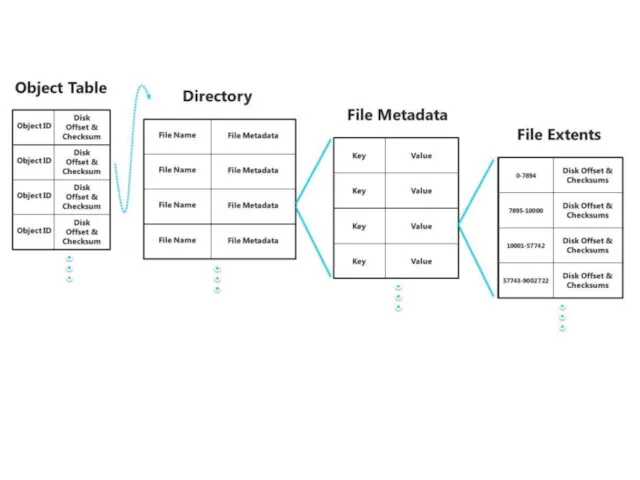

- 23. Для открытия, закрытия, а также чтения файлов, файловая система ReFS использует те же самые интерфейсы доступа

- 25. Сравнение файловых систем NTFS и ReFS

- 26. Как и файловая система NTFS, система ReFS по своему же принципу различает информацию о файле (это

- 27. Передача данных из файловой системы NTFS в ReFS Можно ли будет без всяких проблем передавать данные

- 28. Восстанавливаемость файловых систем Восстанавливаемость файловой системы — это свойство, которое гарантирует, что в случае отказа питания

- 29. Упреждающее протоколирование транзакций. Перед изменением какого-либо блока данных на диске или в дисковом кэше производится запись

- 30. Восстанавливаемость файловой системы NTFS Файловая система NTFS является восстанавливаемой файловой системой, однако восстанавливаемость обеспечивается только для

- 31. Область рестарта содержит информацию о том, с какого места необходимо будет начать читать журнал транзакций для

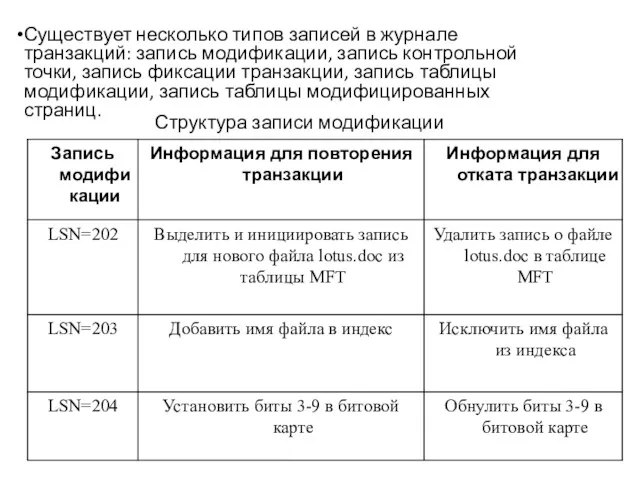

- 32. Структура записи модификации Существует несколько типов записей в журнале транзакций: запись модификации, запись контрольной точки, запись

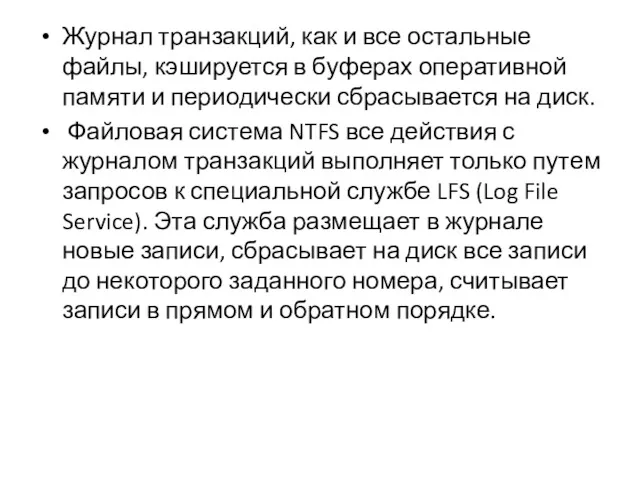

- 33. Журнал транзакций, как и все остальные файлы, кэшируется в буферах оперативной памяти и периодически сбрасывается на

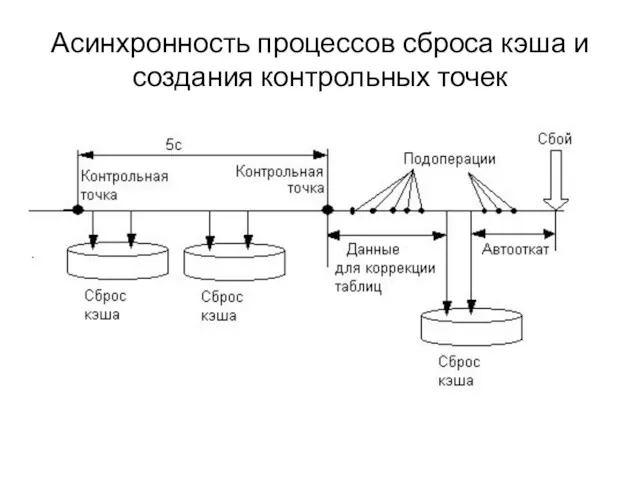

- 34. Операция контрольная точка выполняется каждые 5 секунд

- 35. Асинхронность процессов сброса кэша и создания контрольных точек

- 36. С точки зрения архитектуры файловой системы ReFS имеет все требуемые инструменты для безопасного восстановления файлов даже

- 37. Отказоустойчивость ReFS при повреждении диска. Система способна выявить все формы повреждений диска, включая потерянные или сохраненные

- 38. Сравнение файловых систем NTFS и ReFS на примере переименования файлов Файловая система NTFS записывает в журнал,

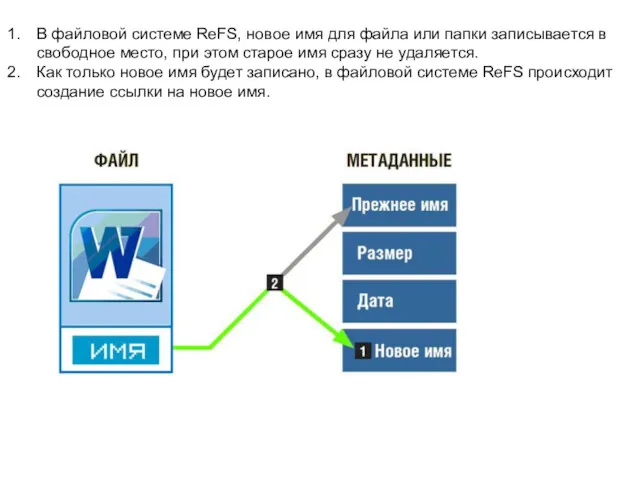

- 39. В файловой системе ReFS, новое имя для файла или папки записывается в свободное место, при этом

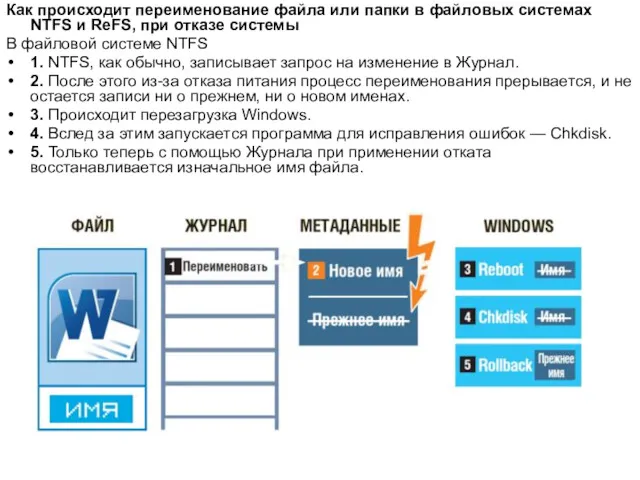

- 40. Как происходит переименование файла или папки в файловых системах NTFS и ReFS, при отказе системы В

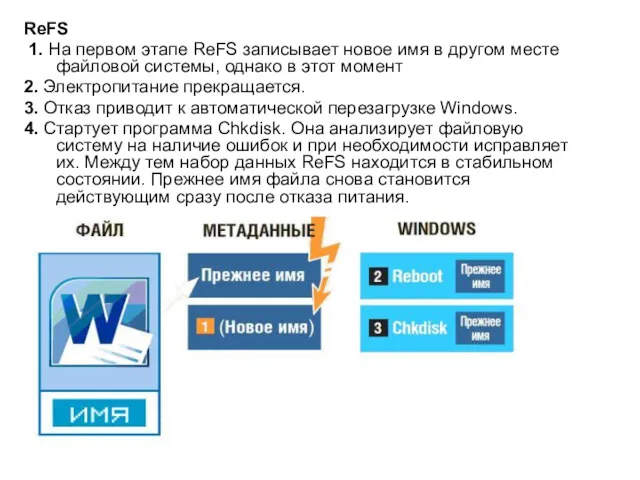

- 41. ReFS 1. На первом этапе ReFS записывает новое имя в другом месте файловой системы, однако в

- 42. RAID (Redundant Array of Inexpensive Disks, «избыточный массив недорогих дисков») RAID (англ. redundant array of independent

- 43. Калифорнийский университет в Беркли представил следующие уровни спецификации RAID, которые были приняты как стандарт де-факто: RAID

- 44. RAID 0 В логическом устройстве RAID-0 общий для дискового массива контроллер при выполнении операции записи расщепляет

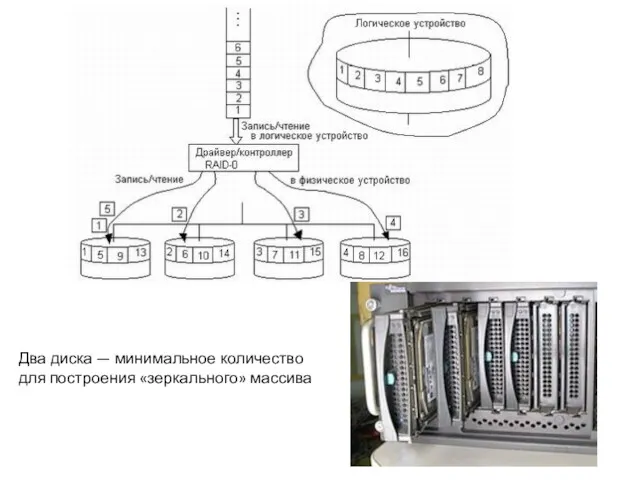

- 45. Два диска — минимальное количество для построения «зеркального» массива

- 46. Реализует подход, называемый зеркальным копированием (mirroring). Логическое устройство в этом случае образуется на основе одной или

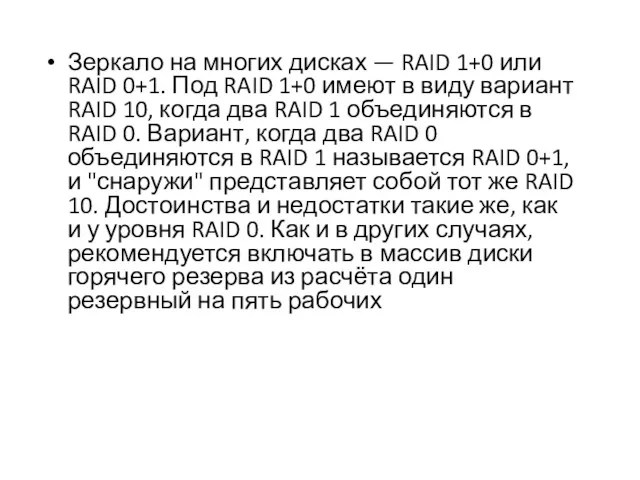

- 48. Зеркало на многих дисках — RAID 1+0 или RAID 0+1. Под RAID 1+0 имеют в виду

- 50. RAID 2 В массивах такого типа диски делятся на две группы — для данных и для

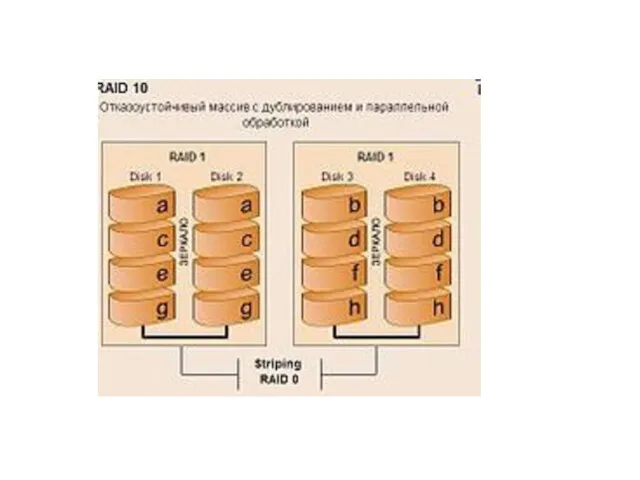

- 51. Расчетное количество дисков для организации RAID 2

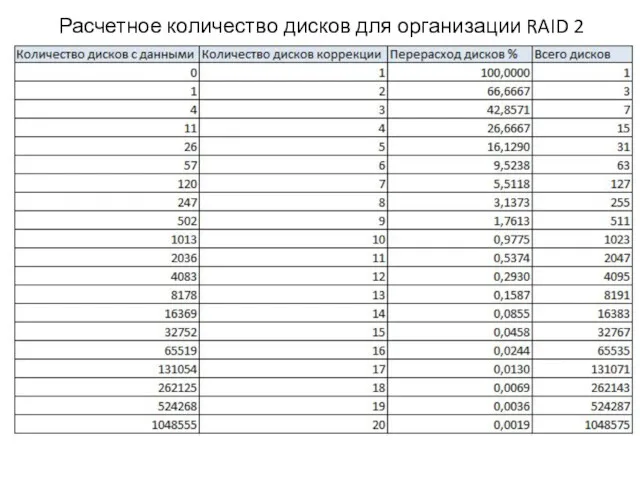

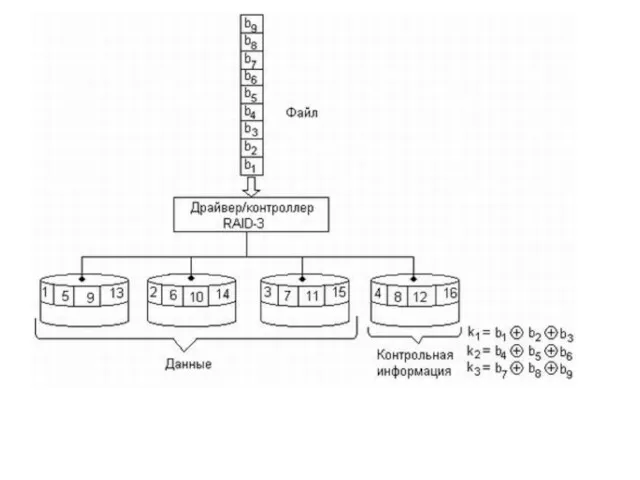

- 52. RAID 3 В массиве RAID 3 из n дисков данные разбиваются на блоки размером 1 байт

- 54. RAID 4 RAID 4 похож на RAID 3, но отличается от него тем, что данные разбиваются

- 56. RAID 5 Блоки данных и контрольные суммы циклически записываются на все диски массива, нет асимметричности конфигурации

- 58. Характеристики уровней RAID

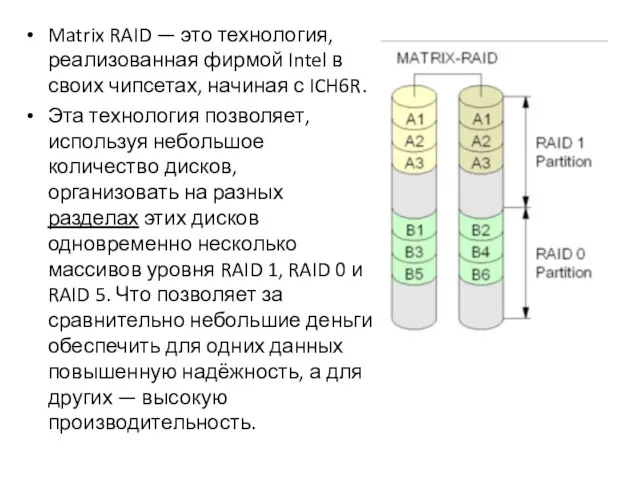

- 59. Matrix RAID — это технология, реализованная фирмой Intel в своих чипсетах, начиная с ICH6R. Эта технология

- 60. Программный (software) RAID Для реализации RAID можно применять не только аппаратные средства, но и полностью программные

- 61. Ядро Linux поддерживает программные RAID следующих уровней: 0, 1, 4, 5, 6, 10. Реализация позволяет создавать

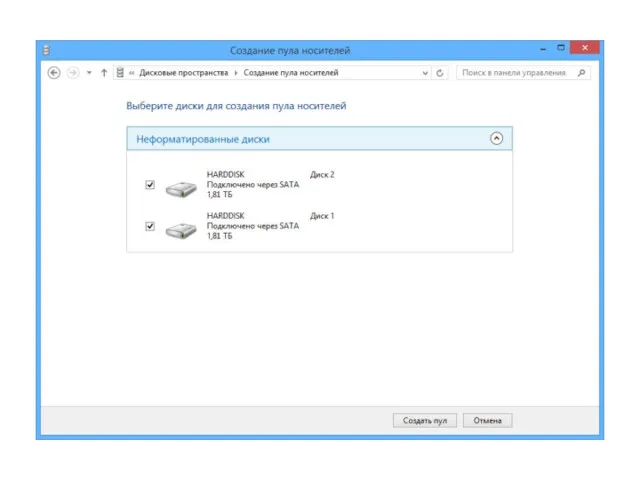

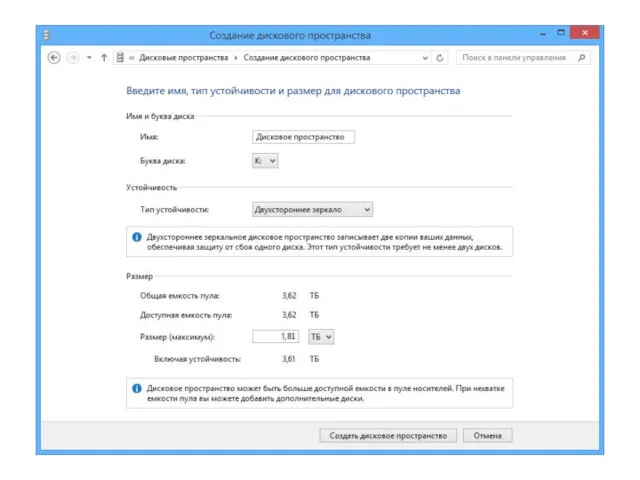

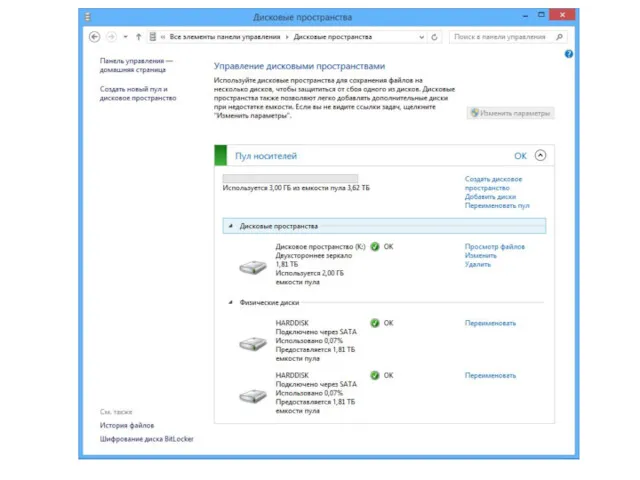

- 62. В Windows 8 появилась функция Storage Spaces (в русской версии Дисковые пространства), которая, в какой-то степени,

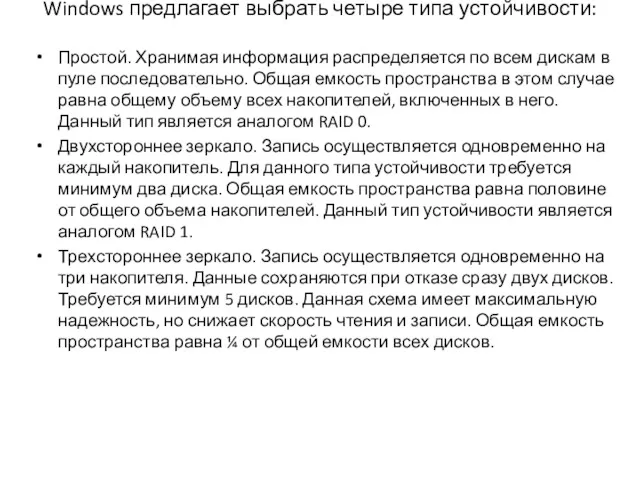

- 65. Windows предлагает выбрать четыре типа устойчивости: Простой. Хранимая информация распределяется по всем дискам в пуле последовательно.

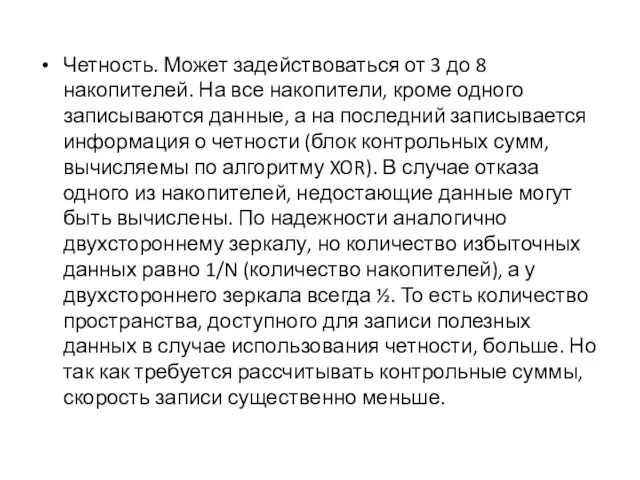

- 66. Четность. Может задействоваться от 3 до 8 накопителей. На все накопители, кроме одного записываются данные, а

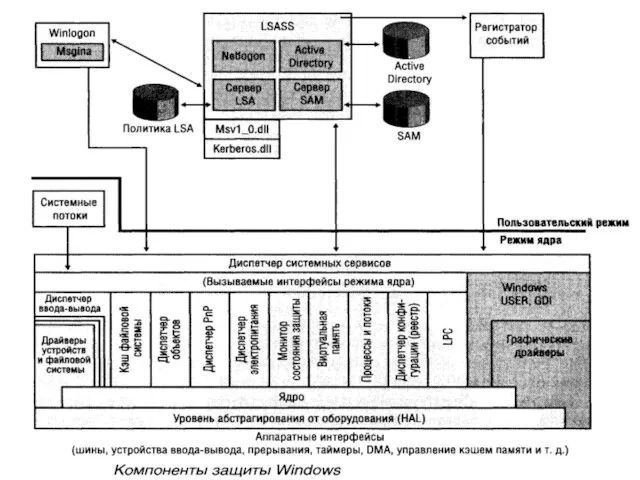

- 68. Компоненты системы защиты Windows Монитор состояния защиты (Security Reference Monitor, SRM) - Компонент исполнительной системы, отвечающий

- 69. База данных политики LSASS. База данных, содержащая параметры политики безопасности локальной системы. Она хранится в разделе

- 70. База данных SAM. База данных, которая в системах, отличных от контроллеров домена, содержит информацию о локальных

- 71. Пакеты аутентификации. DLL-модули, выполняемые в контексте процесса Lsass и клиентских процессов и реализующие политику аутентификации в

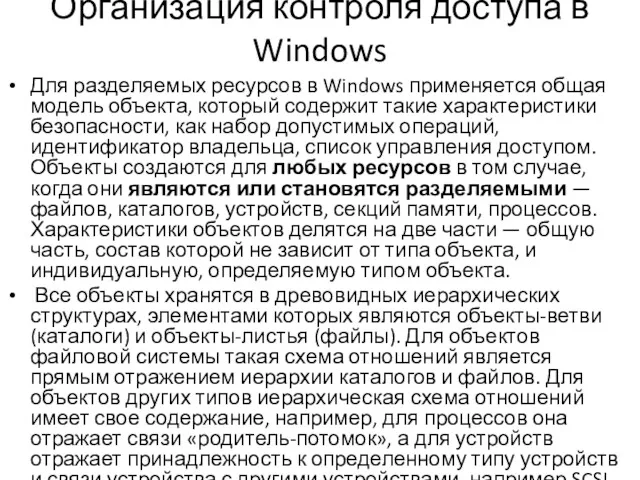

- 73. Организация контроля доступа в Windows Для разделяемых ресурсов в Windows применяется общая модель объекта, который содержит

- 74. Проверка прав доступа для объектов любого типа выполняется централизованно с помощью монитора безопасности (Security Reference Monitor),

- 75. Windows поддерживает три класса операций доступа, которые отличаются типом субъектов и объектов, участвующих в этих операциях.

- 76. При входе пользователя в систему для него создается так называемый токен доступа (access token), включающий: идентификатор

- 77. Разрешения на доступ к каталогам и файлам Доступ к каталогам и файлам контролируется за счет установки

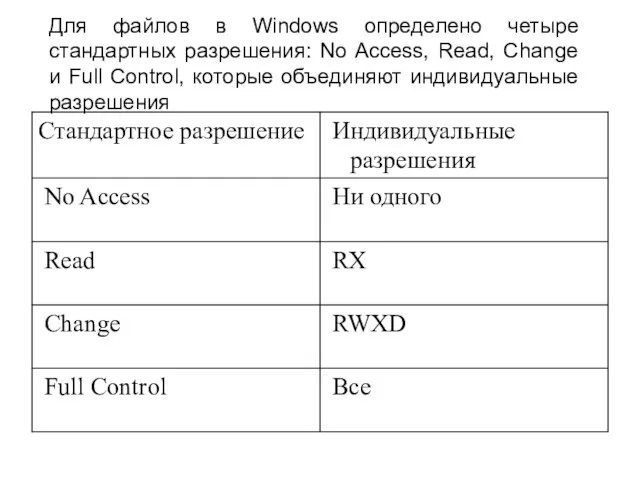

- 79. Для файлов в Windows определено четыре стандартных разрешения: No Access, Read, Change и Full Control, которые

- 81. Тип разрешения Смена владельца по умолчанию присвоен группе Администраторы. Создатель файла всегда считается его владельцем, который

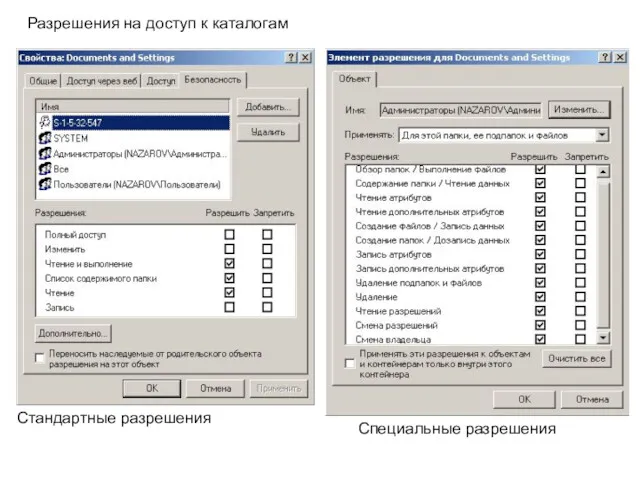

- 82. Разрешения на доступ к файлам

- 83. Разрешения на доступ к каталогам Стандартные разрешения Специальные разрешения

- 84. Существует ряд правил, которые определяют действие разрешений. Пользователи не могут работать с каталогом или файлом, если

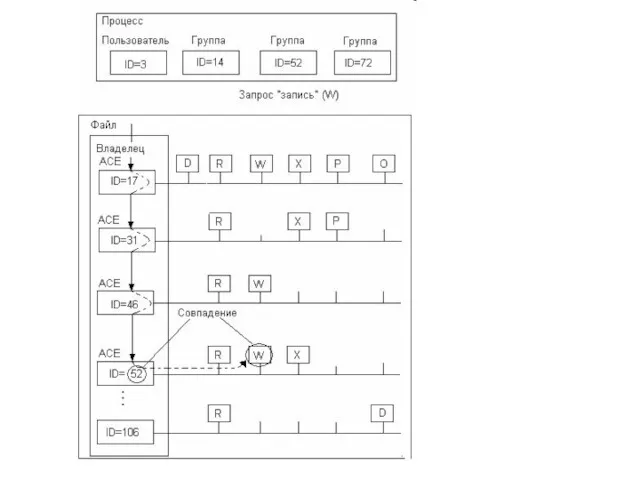

- 86. В приведенном на рисунке примере процесс, который выступает от имени пользователя с идентификатором 3 и групп

- 87. Использование утилит командной строки takeown и icacls (применимо только к файлам, папкам и дискам) Чтобы принять

- 88. Два основных подхода к определению прав доступа Избирательный доступ имеет место, когда для каждого объекта сам

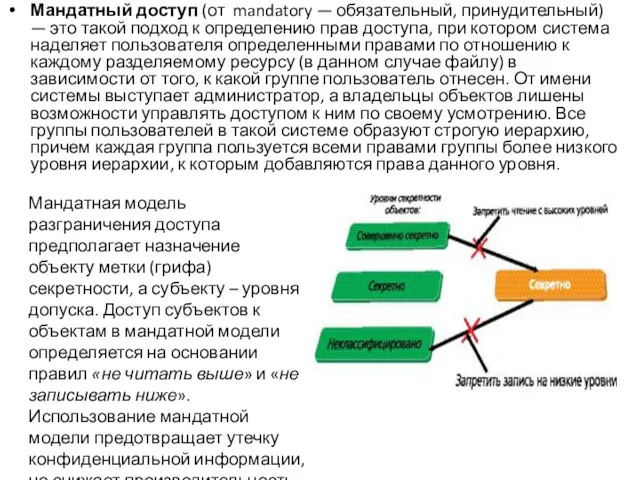

- 89. Мандатный доступ (от mandatory — обязательный, принудительный) — это такой подход к определению прав доступа, при

- 90. Пример: субъект «Пользователь № 2», имеющий допуск уровня «не секретно», не может получить доступ к объекту,

- 91. Уровни секретности документов в СССР CC/ОП (Совершенно Секретно. Особая Папка) ОП (Особая Папка) ОВ (Особой Важности)

- 92. Согласно требованиям ФСТЭК (Федеральная служба по техническому и экспортному контролю) мандатное управление доступом или "метки доступа"

- 93. Изначально такой принцип был воплощён в операционных системах Flask, и других ориентированных на безопасность операционных системах.

- 94. Пример утилиты, позволяющей реализовать мандатный доступ в Windows SecrecyKeeper позволяет решать следующие задачи: На любой файл

- 96. Скачать презентацию

Урок по теме Организация обмена данными

Урок по теме Организация обмена данными Подпрограммы. Определение функции, фактические и формальные параметры функции

Подпрограммы. Определение функции, фактические и формальные параметры функции Локальные вычислительные сети

Локальные вычислительные сети 3D печать

3D печать Данная и новая информация текста

Данная и новая информация текста Решение вычислительных задач на компьютере (язык С++)

Решение вычислительных задач на компьютере (язык С++) Интернет желілері және телекоммуникациялар

Интернет желілері және телекоммуникациялар Вкладені алгоритмічні структури повторення з передумовою та лічильником

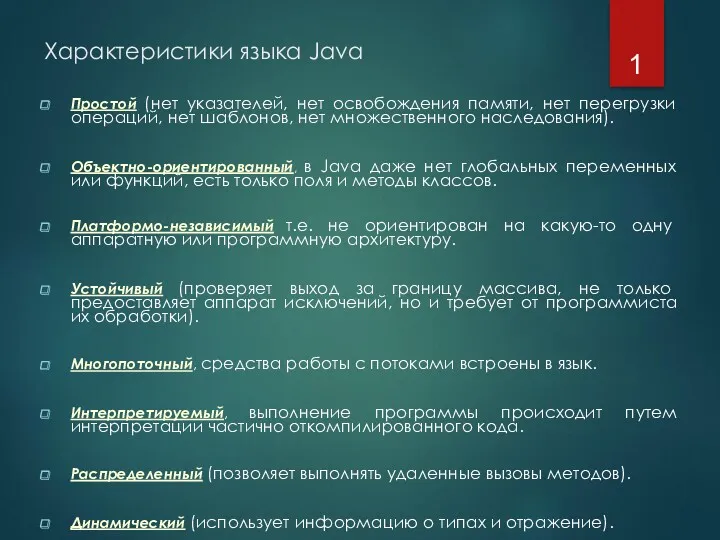

Вкладені алгоритмічні структури повторення з передумовою та лічильником Характеристики языка Java

Характеристики языка Java Компьютерные сети

Компьютерные сети Макет сайта. Бесплатный курс Давняя мечта бизнес-организаторов

Макет сайта. Бесплатный курс Давняя мечта бизнес-организаторов Оператор присваивания, ввод и вывод данных

Оператор присваивания, ввод и вывод данных Хімічна інформатика

Хімічна інформатика Метод координат

Метод координат Ақпараттық жүйелер ұғымы. Ақпараттық жүйелердің құрылымы

Ақпараттық жүйелер ұғымы. Ақпараттық жүйелердің құрылымы Классификация моделей

Классификация моделей Операционная система. Функции операционной системы Windows

Операционная система. Функции операционной системы Windows Сетевая этика. Культура общения в сети

Сетевая этика. Культура общения в сети Задание 3. Медведи представляют бар

Задание 3. Медведи представляют бар Информационные технологии. Введение в ИТ

Информационные технологии. Введение в ИТ Моделирование в среде табличного процессора. Расчёт геометрических параметров объектов.

Моделирование в среде табличного процессора. Расчёт геометрических параметров объектов. Перспективные направления развития базы данных

Перспективные направления развития базы данных G2A

G2A Как выглядит компьютерная программа

Как выглядит компьютерная программа Базы данных. Ресурс для 9 класса

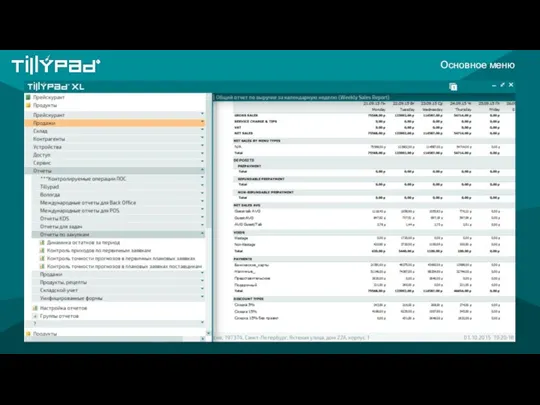

Базы данных. Ресурс для 9 класса Скриншоты для составления отчетов ООО Тилипад

Скриншоты для составления отчетов ООО Тилипад Типы данных АСДП

Типы данных АСДП Машина Тьюринга

Машина Тьюринга