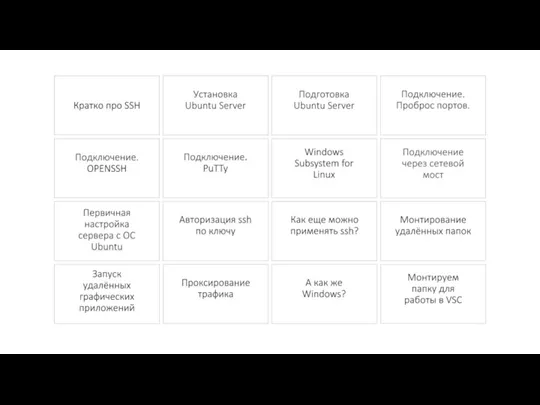

Содержание

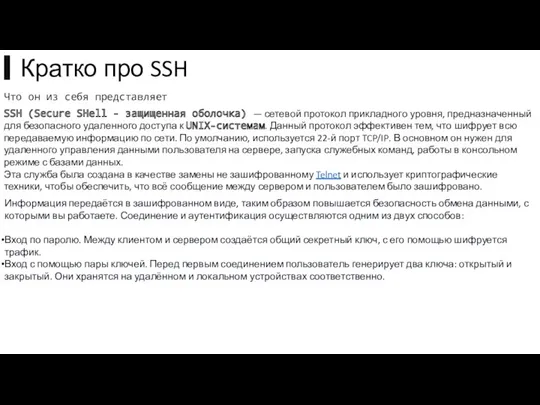

- 3. SSH (Secure SHell - защищенная оболочка) — сетевой протокол прикладного уровня, предназначенный для безопасного удаленного доступа

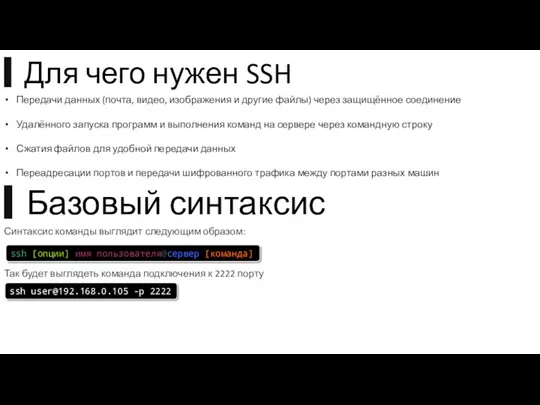

- 4. ▍Для чего нужен SSH Передачи данных (почта, видео, изображения и другие файлы) через защищённое соединение Удалённого

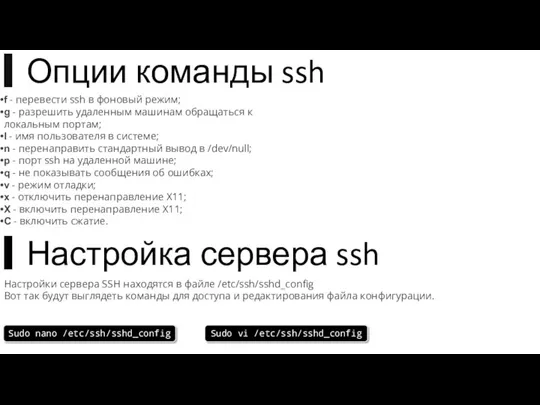

- 5. ▍Опции команды ssh f - перевести ssh в фоновый режим; g - разрешить удаленным машинам обращаться

- 6. Скачиваем образ Ubuntu Server 22.04.1 с официального сайта: https://ubuntu.com/download/server; Загружаем образ ▍Установка Ubuntu Server

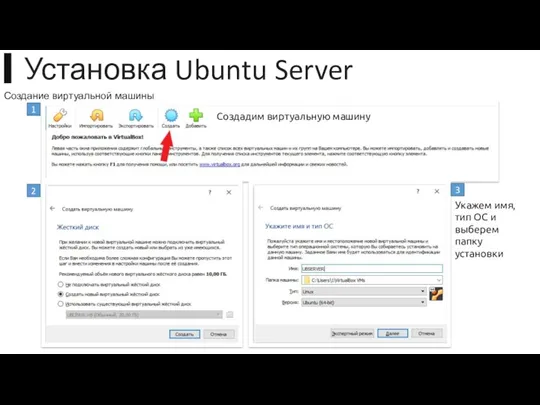

- 7. ▍Установка Ubuntu Server Создадим виртуальную машину Создание виртуальной машины 1 2 3 Укажем имя, тип ОС

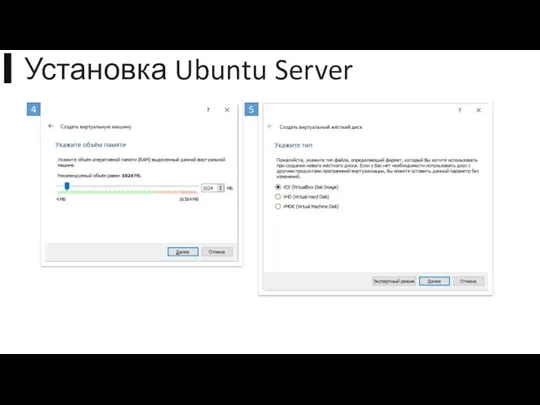

- 8. ▍Установка Ubuntu Server 4 5

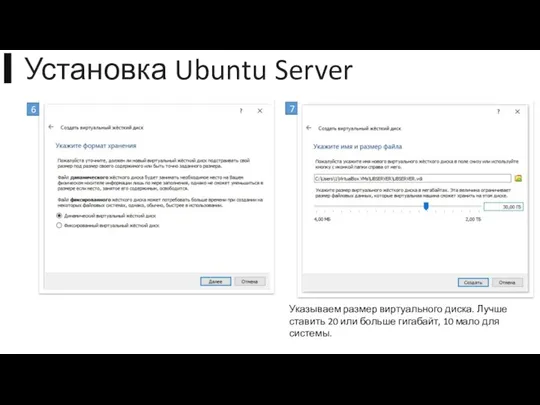

- 9. ▍Установка Ubuntu Server 6 7 Указываем размер виртуального диска. Лучше ставить 20 или больше гигабайт, 10

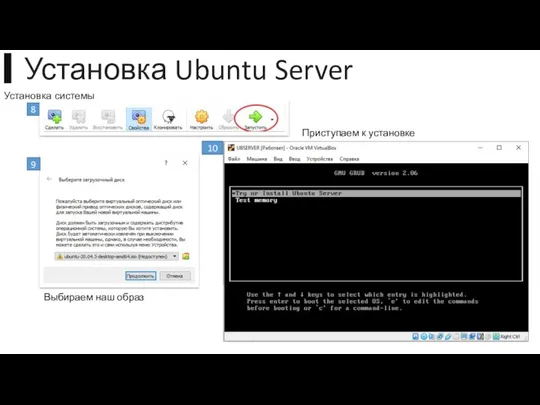

- 10. ▍Установка Ubuntu Server Установка системы 8 9 Выбираем наш образ 10 Приступаем к установке

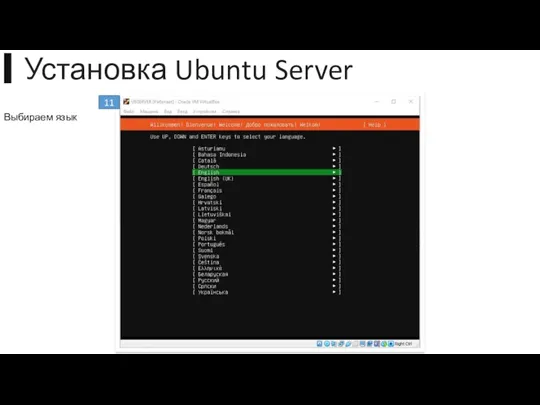

- 11. 11 Выбираем язык ▍Установка Ubuntu Server

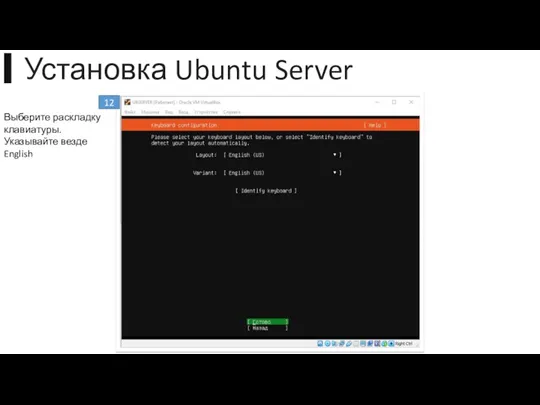

- 12. ▍Установка Ubuntu Server 12 Выберите раскладку клавиатуры. Указывайте везде English

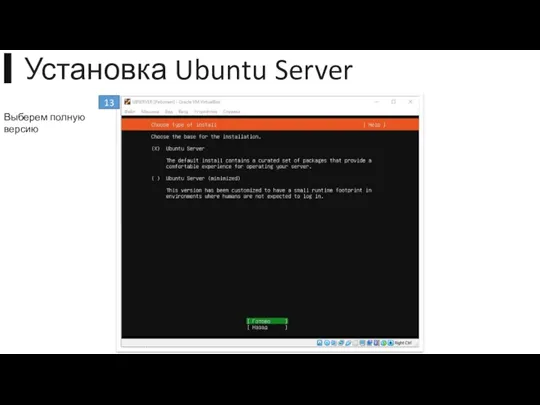

- 13. ▍Установка Ubuntu Server 13 Выберем полную версию

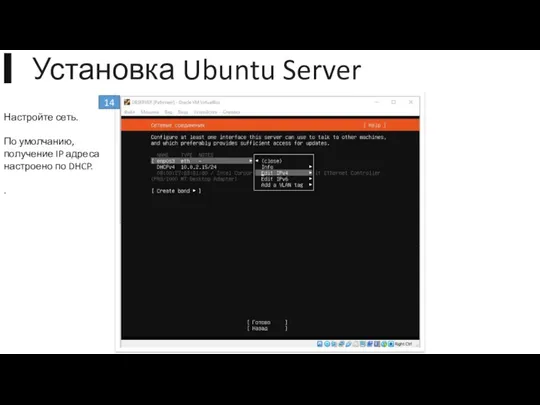

- 14. ▍ Установка Ubuntu Server 14 Настройте сеть. По умолчанию, получение IP адреса настроено по DHCP. .

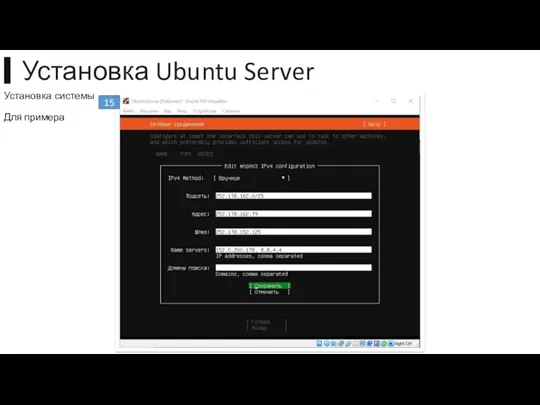

- 15. ▍Установка Ubuntu Server 15 Для примера Установка системы

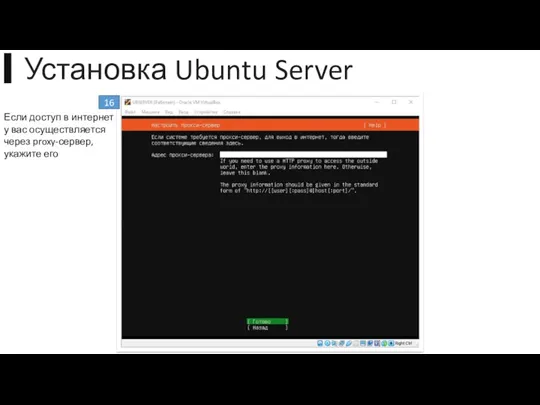

- 16. ▍Установка Ubuntu Server 16 Если доступ в интернет у вас осуществляется через proxy-сервер, укажите его

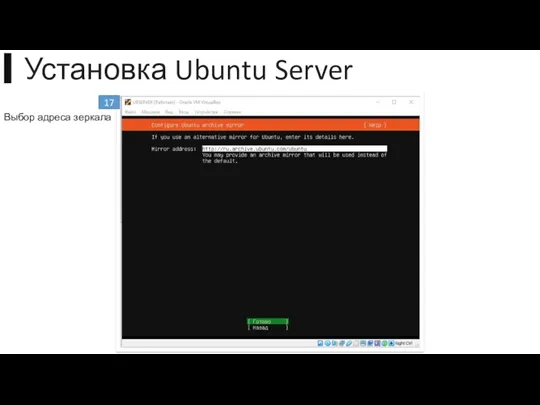

- 17. ▍Установка Ubuntu Server 17 Выбор адреса зеркала

- 18. ▍Установка Ubuntu Server 18 На этом этапе будет предложено разметить дисковое пространство. Выбрав «Use an entire

- 19. ▍Установка Ubuntu Server 19 Проверяем

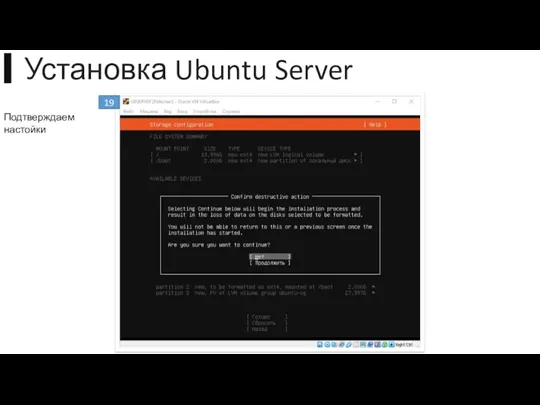

- 20. ▍Установка Ubuntu Server 19 Подтверждаем настойки

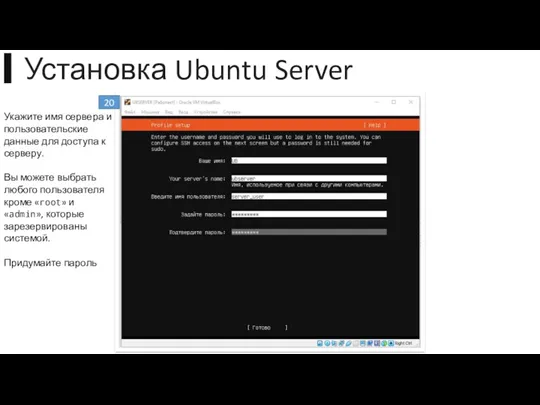

- 21. ▍Установка Ubuntu Server 20 Укажите имя сервера и пользовательские данные для доступа к серверу. Вы можете

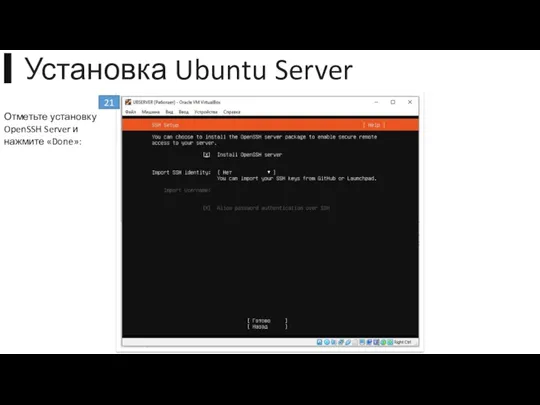

- 22. ▍Установка Ubuntu Server 21 Отметьте установку OpenSSH Server и нажмите «Done»:

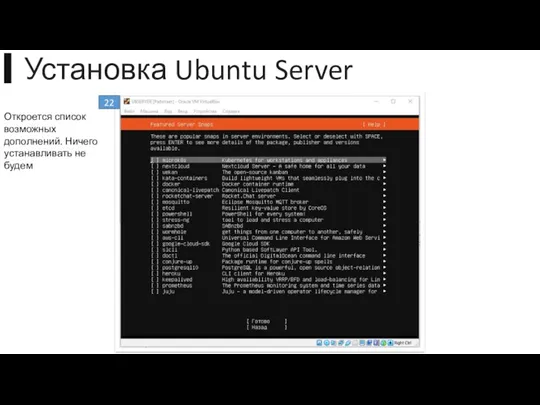

- 23. ▍Установка Ubuntu Server 22 Откроется список возможных дополнений. Ничего устанавливать не будем

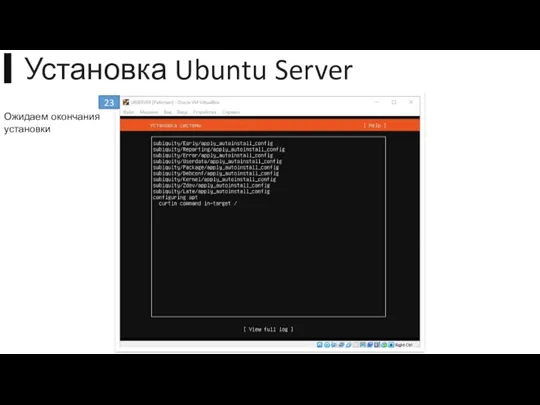

- 24. ▍Установка Ubuntu Server Ожидаем окончания установки 23

- 25. ▍Установка Ubuntu Server 24 Логинимся по заданному ранее логину и паролю Готовы к работе!

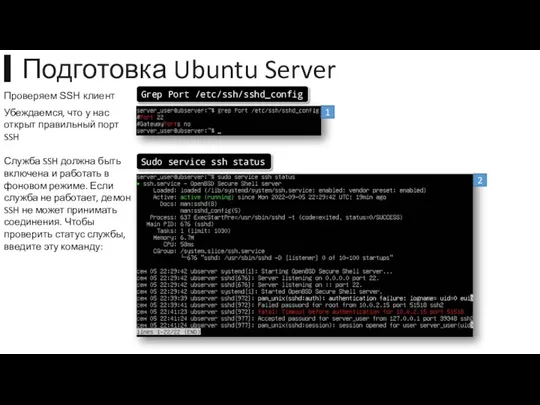

- 26. Проверяем SSH клиент Убеждаемся, что у нас открыт правильный порт SSH Служба SSH должна быть включена

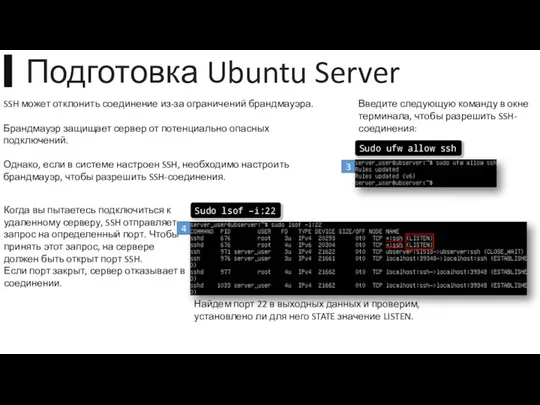

- 27. SSH может отклонить соединение из-за ограничений брандмауэра. Брандмауэр защищает сервер от потенциально опасных подключений. Однако, если

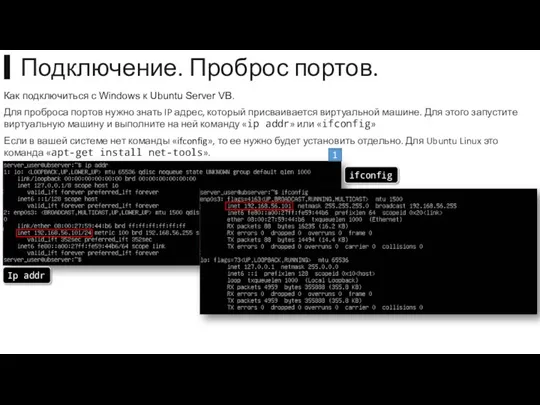

- 28. Как подключиться с Windows к Ubuntu Server VB. Для проброса портов нужно знать IP адрес, который

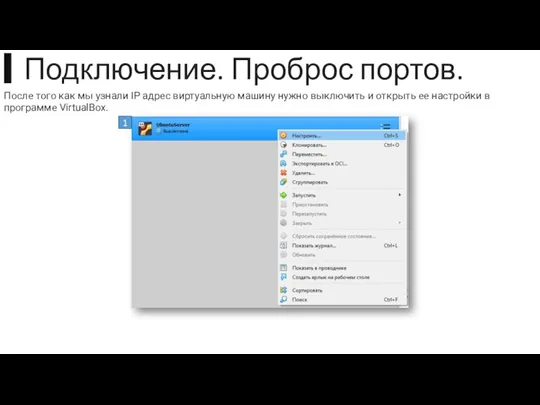

- 29. ▍Подключение. Проброс портов. После того как мы узнали IP адрес виртуальную машину нужно выключить и открыть

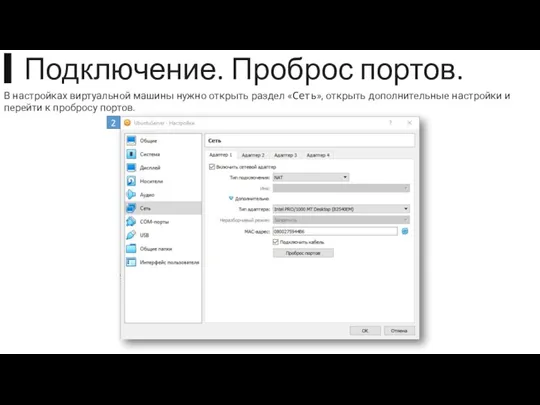

- 30. ▍Подключение. Проброс портов. В настройках виртуальной машины нужно открыть раздел «Сеть», открыть дополнительные настройки и перейти

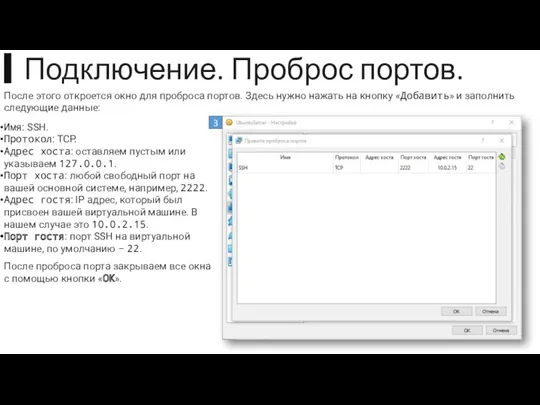

- 31. ▍Подключение. Проброс портов. После этого откроется окно для проброса портов. Здесь нужно нажать на кнопку «Добавить»

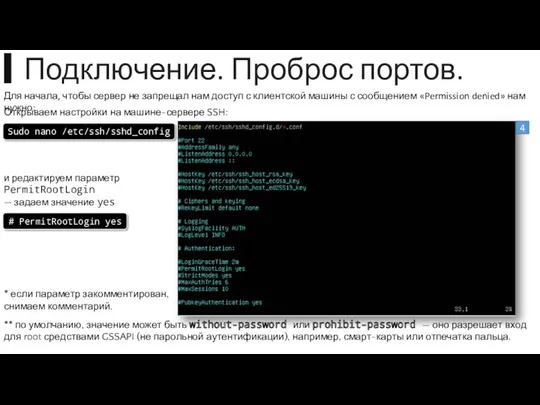

- 32. ▍Подключение. Проброс портов. Для начала, чтобы сервер не запрещал нам доступ с клиентской машины с сообщением

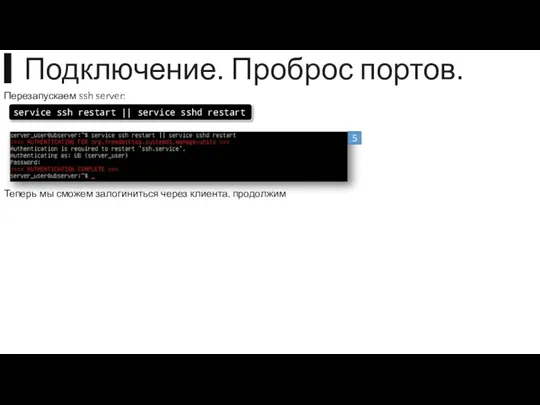

- 33. ▍Подключение. Проброс портов. Перезапускаем ssh server: service ssh restart || service sshd restart Теперь мы сможем

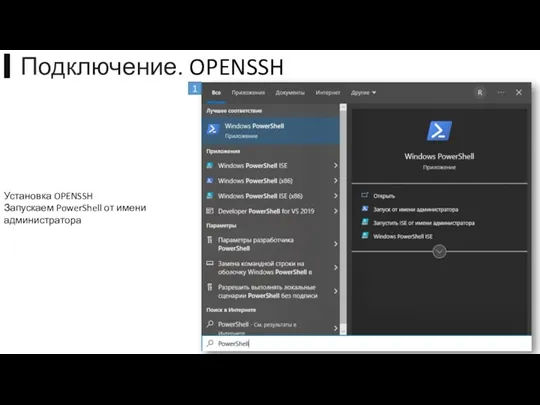

- 34. Установка OPENSSH Запускаем PowerShell от имени администратора 1 ▍Подключение. OPENSSH

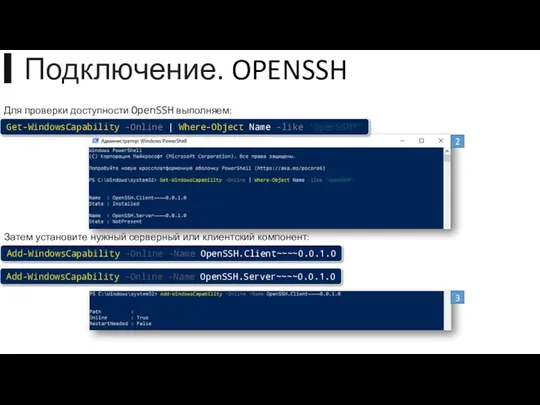

- 35. ▍Подключение. OPENSSH Для проверки доступности OpenSSH выполняем: Затем установите нужный серверный или клиентский компонент: Get-WindowsCapability -Online

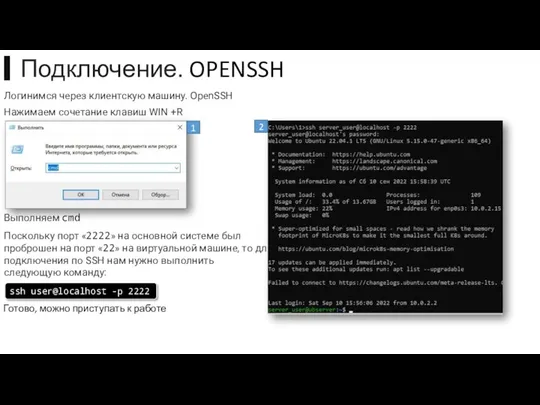

- 36. Логинимся через клиентскую машину. OpenSSH Нажимаем сочетание клавиш WIN +R Выполняем cmd Поскольку порт «2222» на

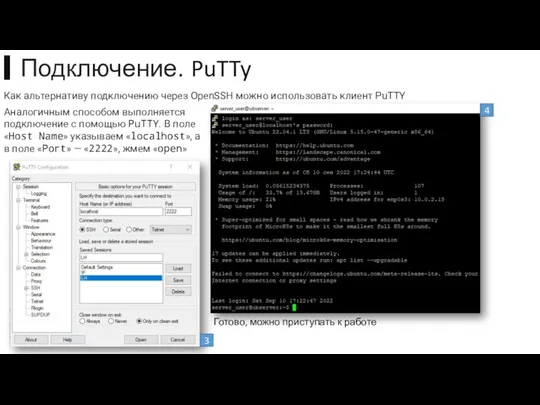

- 37. Как альтернативу подключению через OpenSSH можно использовать клиент PuTTY Аналогичным способом выполняется подключение с помощью PuTTY.

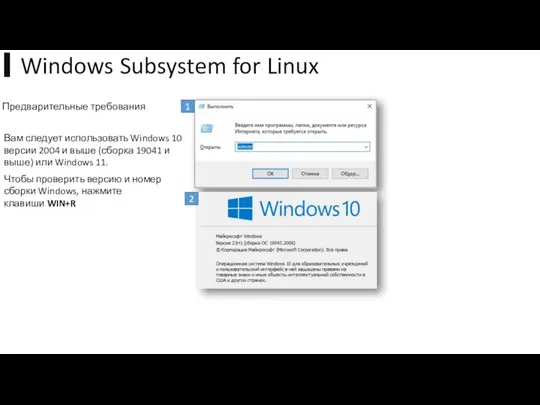

- 38. 1 Вам следует использовать Windows 10 версии 2004 и выше (сборка 19041 и выше) или Windows

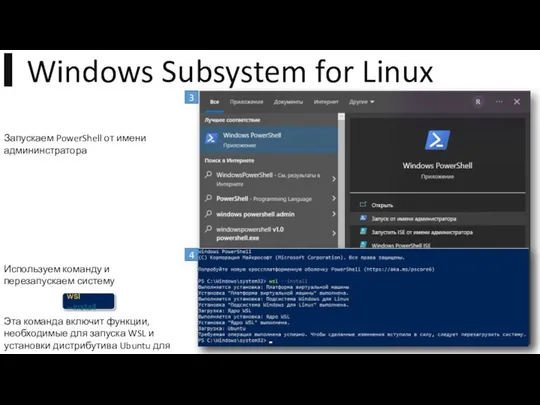

- 39. 3 Запускаем PowerShell от имени админинстратора Используем команду и перезапускаем систему wsl --install Эта команда включит

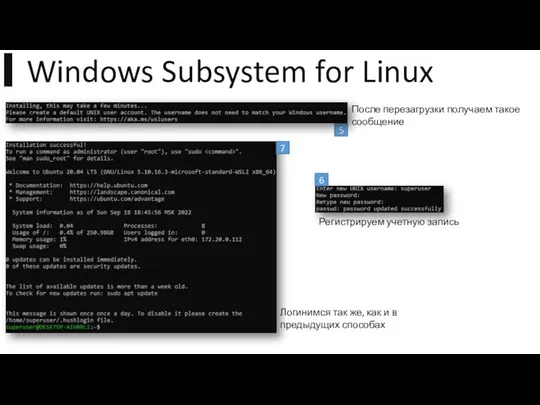

- 40. 5 После перезагрузки получаем такое сообщение Регистрируем учетную запись 6 Логинимся так же, как и в

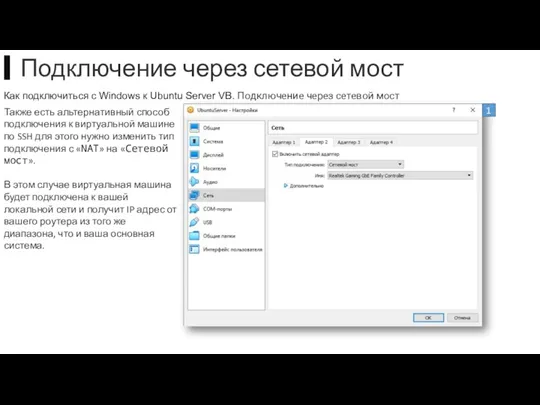

- 41. Как подключиться с Windows к Ubuntu Server VB. Подключение через сетевой мост Также есть альтернативный способ

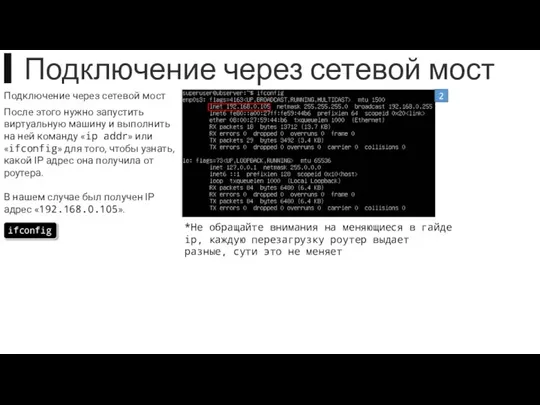

- 42. Подключение через сетевой мост После этого нужно запустить виртуальную машину и выполнить на ней команду «ip

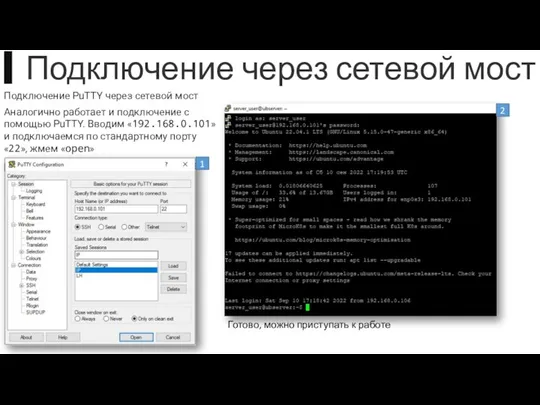

- 43. Подключение PuTTY через сетевой мост Аналогично работает и подключение с помощью PuTTY. Вводим «192.168.0.101» и подключаемся

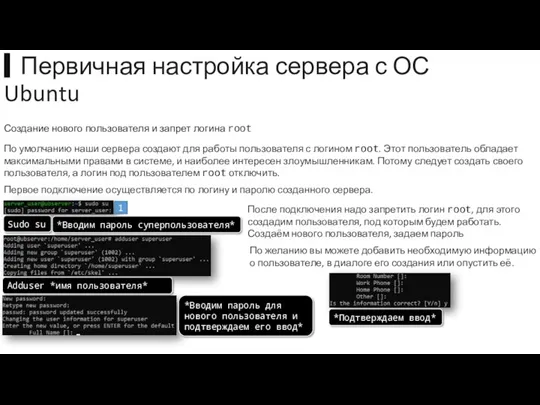

- 44. По умолчанию наши сервера создают для работы пользователя с логином root. Этот пользователь обладает максимальными правами

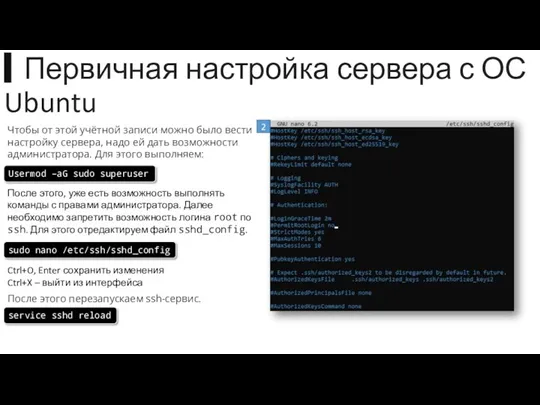

- 45. ▍Первичная настройка сервера с ОС Ubuntu Чтобы от этой учётной записи можно было вести настройку сервера,

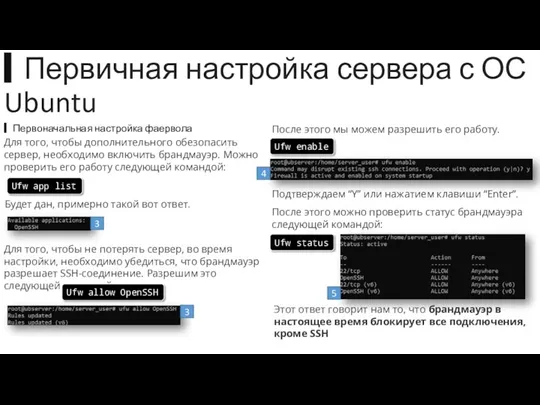

- 46. ▍Первичная настройка сервера с ОС Ubuntu ▍ Первоначальная настройка фаервола Для того, чтобы дополнительного обезопасить сервер,

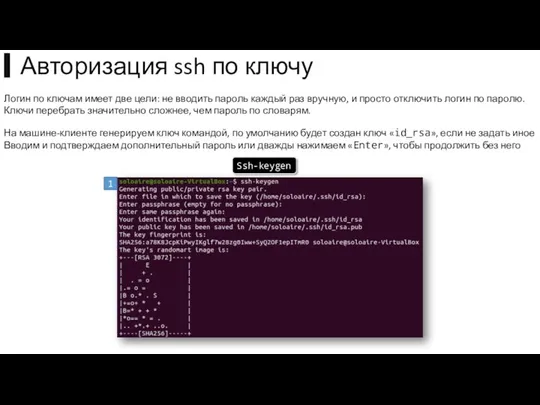

- 47. На машине-клиенте генерируем ключ командой, по умолчанию будет создан ключ «id_rsa», если не задать иное Вводим

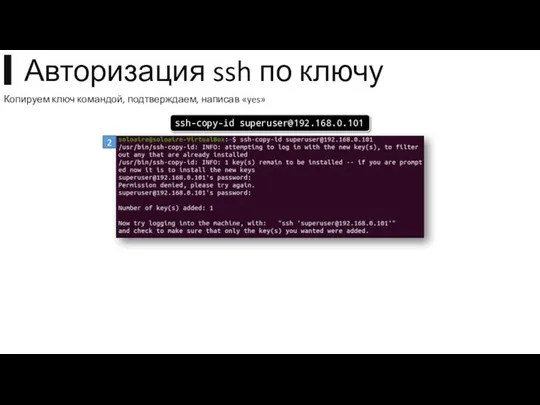

- 48. Копируем ключ командой, подтверждаем, написав «yes» ssh-copy-id superuser@192.168.0.101 ▍Авторизация ssh по ключу 2

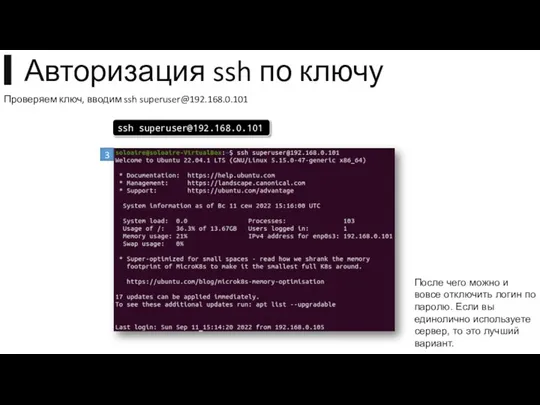

- 49. Проверяем ключ, вводим ssh superuser@192.168.0.101 После чего можно и вовсе отключить логин по паролю. Если вы

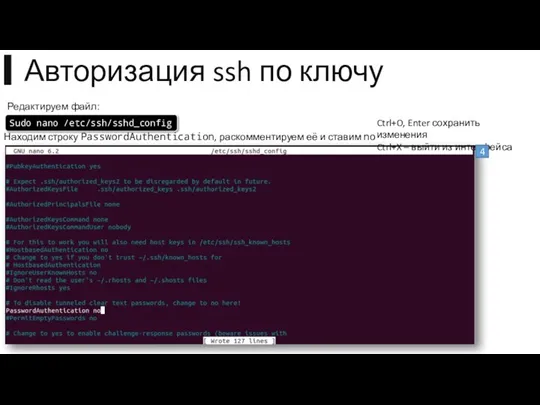

- 50. Редактируем файл: Находим строку PasswordAuthentication, раскомментируем её и ставим no Ctrl+O, Enter сохранить изменения Ctrl+X –

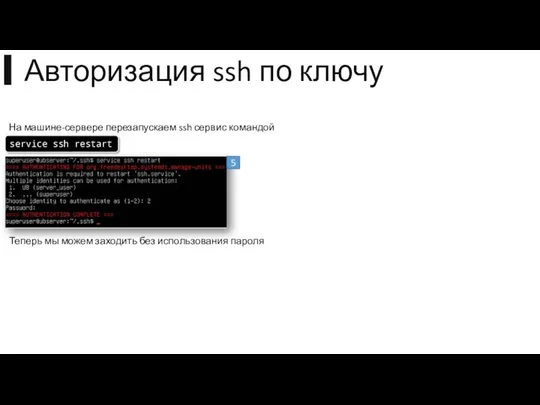

- 51. На машине-сервере перезапускаем ssh сервис командой Теперь мы можем заходить без использования пароля service ssh restart

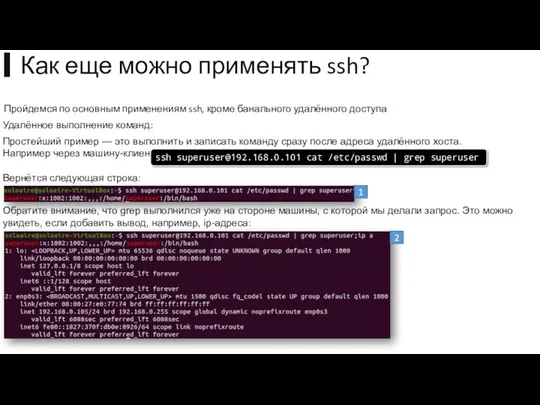

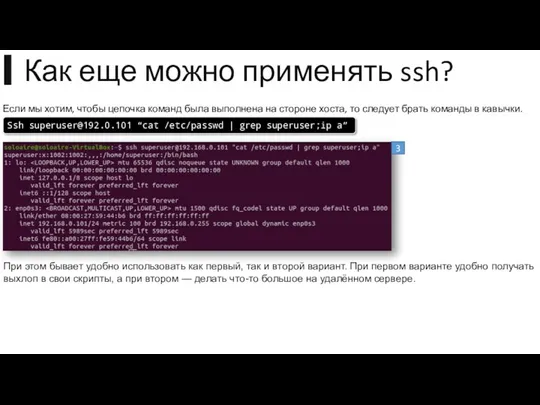

- 52. Пройдемся по основным применениям ssh, кроме банального удалённого доступа Удалённое выполнение команд: Простейший пример — это

- 53. Если мы хотим, чтобы цепочка команд была выполнена на стороне хоста, то следует брать команды в

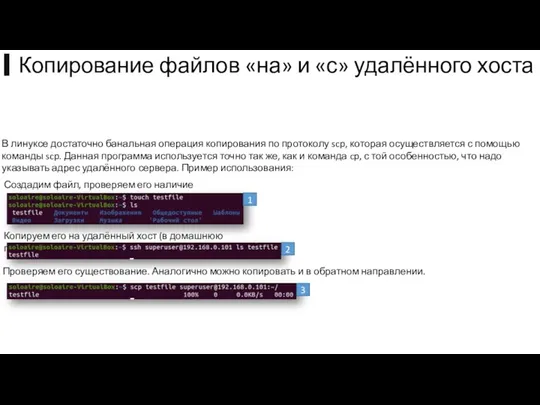

- 54. В линуксе достаточно банальная операция копирования по протоколу scp, которая осуществляется с помощью команды scp. Данная

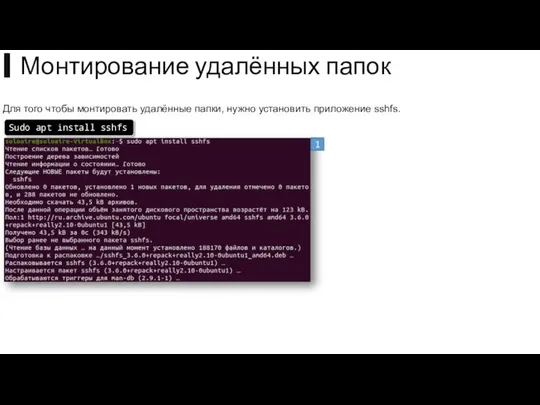

- 55. Для того чтобы монтировать удалённые папки, нужно установить приложение sshfs. Sudo apt install sshfs 1 ▍Монтирование

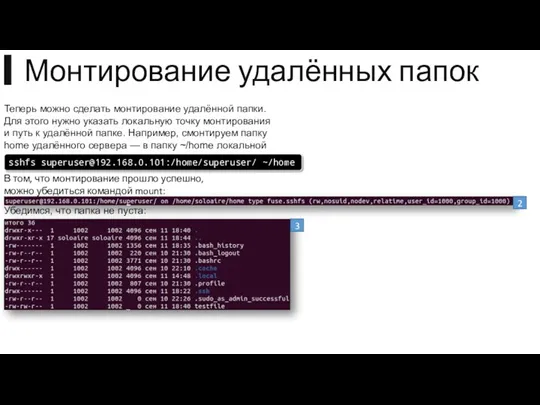

- 56. В том, что монтирование прошло успешно, можно убедиться командой mount: Теперь можно сделать монтирование удалённой папки.

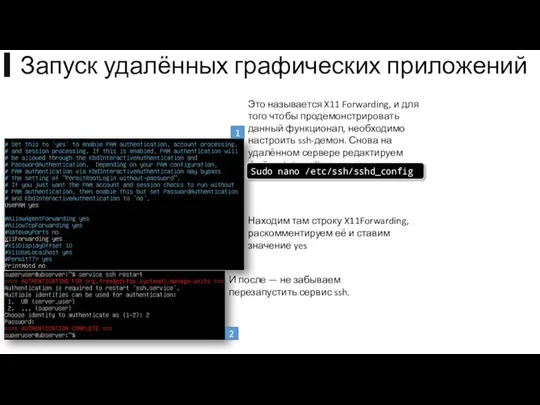

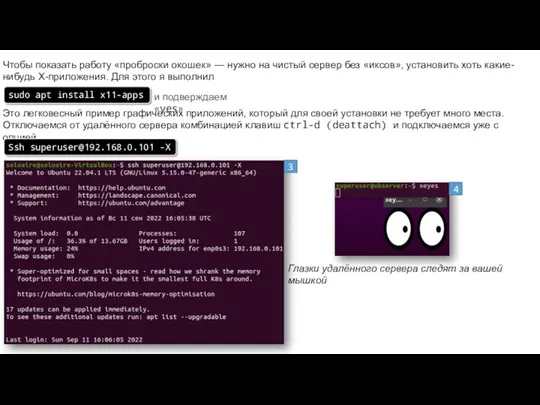

- 57. Это называется X11 Forwarding, и для того чтобы продемонстрировать данный функционал, необходимо настроить ssh-демон. Снова на

- 58. Чтобы показать работу «проброски окошек» — нужно на чистый сервер без «иксов», установить хоть какие-нибудь X-приложения.

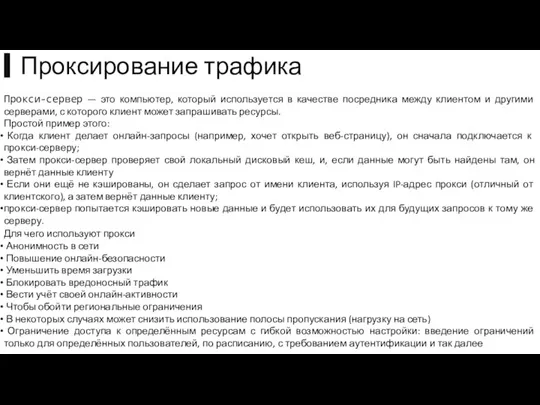

- 59. Прокси-сервер — это компьютер, который используется в качестве посредника между клиентом и другими серверами, с которого

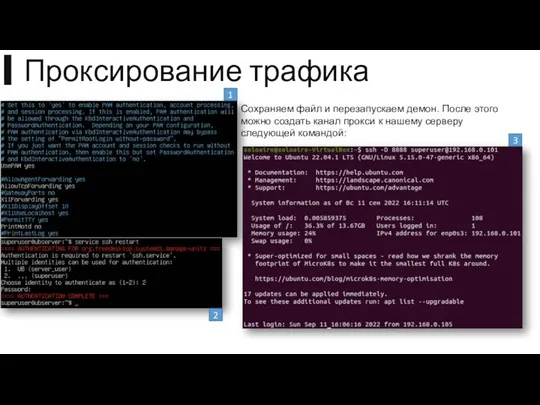

- 60. ▍Проксирование трафика Сохраняем файл и перезапускаем демон. После этого можно создать канал прокси к нашему серверу

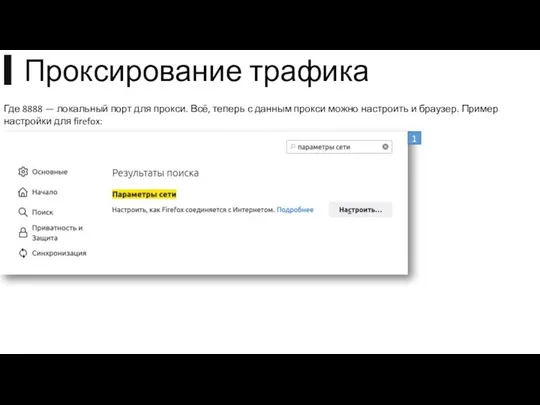

- 61. Где 8888 — локальный порт для прокси. Всё, теперь с данным прокси можно настроить и браузер.

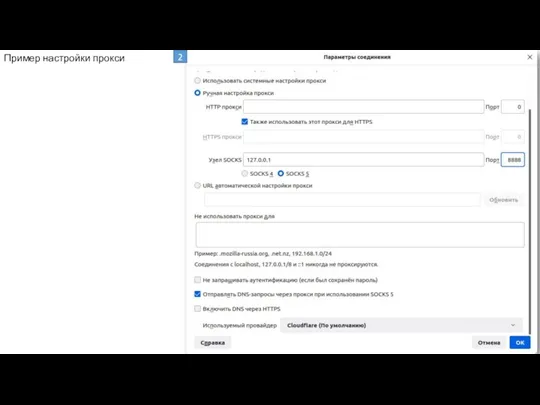

- 62. Пример настройки прокси 2

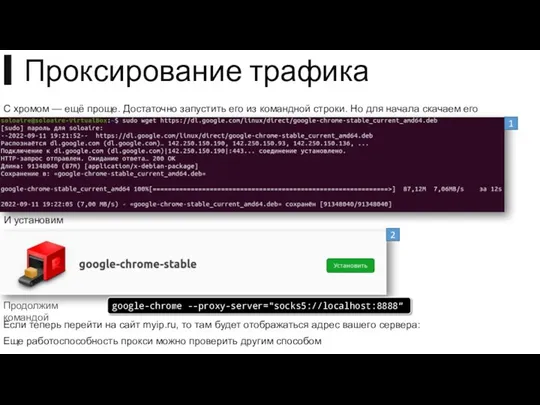

- 63. С хромом — ещё проще. Достаточно запустить его из командной строки. Но для начала скачаем его

- 64. ▍Проксирование трафика 1 2

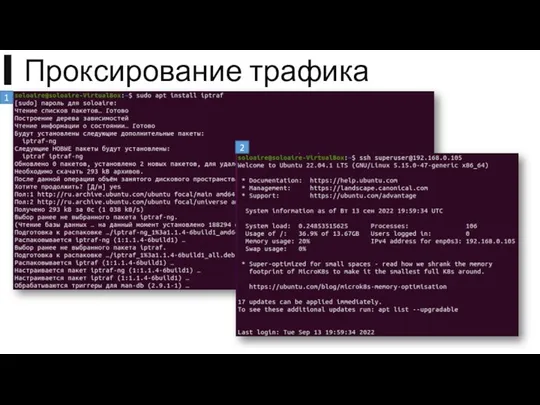

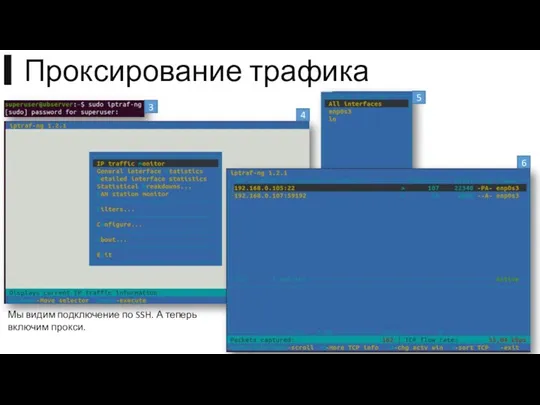

- 65. ▍Проксирование трафика 3 4 5 6 Мы видим подключение по SSH. А теперь включим прокси.

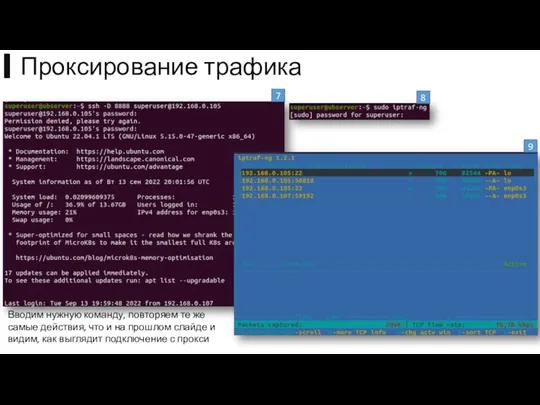

- 66. 7 8 9 Вводим нужную команду, повторяем те же самые действия, что и на прошлом слайде

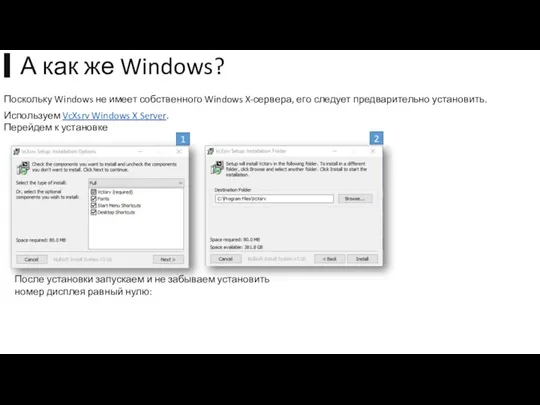

- 67. Поскольку Windows не имеет собственного Windows X-сервера, его следует предварительно установить. Используем VcXsrv Windows X Server.

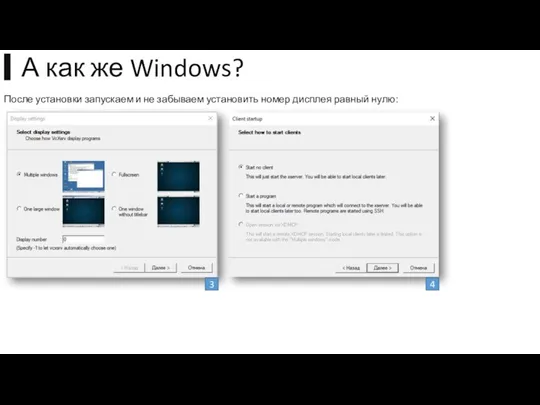

- 68. После установки запускаем и не забываем установить номер дисплея равный нулю: 3 4 ▍А как же

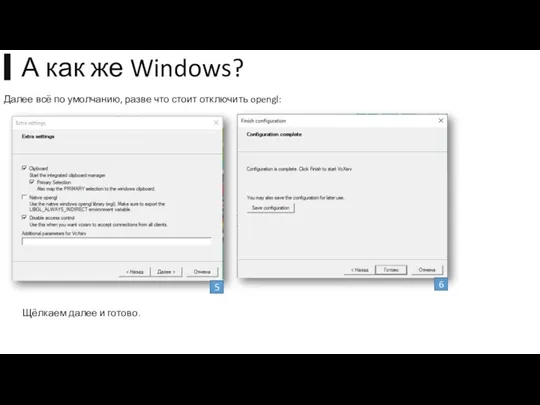

- 69. Далее всё по умолчанию, разве что стоит отключить opengl: Щёлкаем далее и готово. 5 6 ▍А

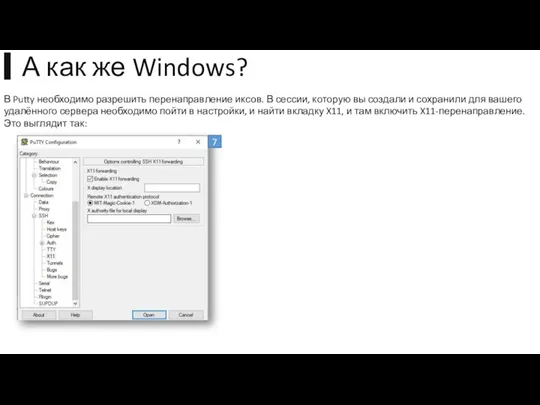

- 70. В Putty необходимо разрешить перенаправление иксов. В сессии, которую вы создали и сохранили для вашего удалённого

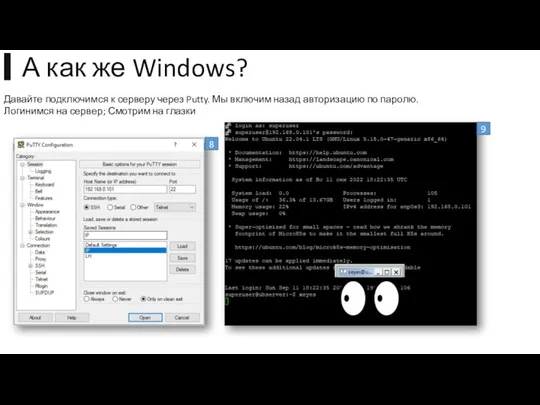

- 71. Давайте подключимся к серверу через Putty. Мы включим назад авторизацию по паролю. Логинимся на сервер; Смотрим

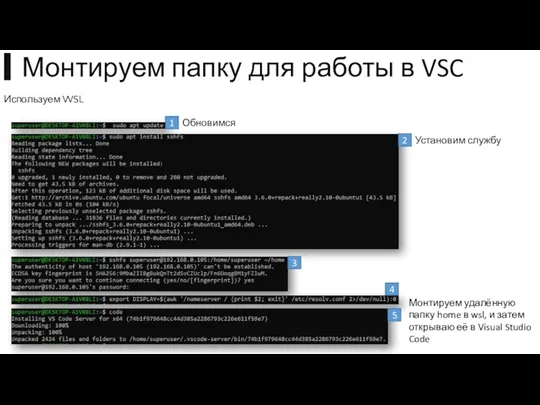

- 72. 1 2 3 4 5 Обновимся Установим службу Монтируем удалённую папку home в wsl, и затем

- 74. Скачать презентацию

Взаимодействие активностей

Взаимодействие активностей Понятие IP-адреса. 1

Понятие IP-адреса. 1 Решение задач. Преобразование логических выражений.

Решение задач. Преобразование логических выражений. Монетизация

Монетизация Информационные ресурсы интернета

Информационные ресурсы интернета New homepage

New homepage О группе Однажды в сказке/ Once Upon A Time

О группе Однажды в сказке/ Once Upon A Time Автоматизированное управление химико-технологическими процессами

Автоматизированное управление химико-технологическими процессами Программные продукты 1С для обмена данными с ФГТС МДЛП (Мониторинг движения лекарственных препаратов)

Программные продукты 1С для обмена данными с ФГТС МДЛП (Мониторинг движения лекарственных препаратов) Час кода в России

Час кода в России Инструкция по участию в торгах на ЭТП ООО Заволжские просторы. Участие в запросе предложений

Инструкция по участию в торгах на ЭТП ООО Заволжские просторы. Участие в запросе предложений Стандарты по информации, библиотечному и издательскому делу, устанавливающие требования к оформлению диссертаций

Стандарты по информации, библиотечному и издательскому делу, устанавливающие требования к оформлению диссертаций Общение в эпоху онлайн

Общение в эпоху онлайн Работа с учетными записями пользователей в Windows 10 подробное руководство

Работа с учетными записями пользователей в Windows 10 подробное руководство Компютерлік желілер туралы. Желілер топологиясы. Интернет. Телемедицина. Телемедициналық орталықтар

Компютерлік желілер туралы. Желілер топологиясы. Интернет. Телемедицина. Телемедициналық орталықтар Динамічні структури даних. Лекция 21

Динамічні структури даних. Лекция 21 Модем. Интернет желісі

Модем. Интернет желісі Оптимізація топології гетерогенної комп’ютерної мережі навчального закладу

Оптимізація топології гетерогенної комп’ютерної мережі навчального закладу The Great Alone Audiobook for Free Download

The Great Alone Audiobook for Free Download #CloudMTC: виртуальный дата-центр

#CloudMTC: виртуальный дата-центр Электронная почта. Сетевое коллективное взаимодействие и сетевой этикет

Электронная почта. Сетевое коллективное взаимодействие и сетевой этикет Проектировка и разработка игры в жанре RPG

Проектировка и разработка игры в жанре RPG Сессии

Сессии Защита электронной почты

Защита электронной почты Информация и знания, 8 класс

Информация и знания, 8 класс Методы передачи дискретных данных, общие для локальных и глобальных сетей по длинным линиям связи ( >10 м)

Методы передачи дискретных данных, общие для локальных и глобальных сетей по длинным линиям связи ( >10 м) Компьютерные сети

Компьютерные сети презентация Информация и ее свойства

презентация Информация и ее свойства