Содержание

- 2. Угрозы, с которыми вы можете столкнуться в Интернете

- 3. Три вида угроз Технические угрозы или вредоносное ПО. Как они менялись с годами, почему они опасны

- 4. Технические угрозы

- 5. Что такое вредоносное ПО Вредоносное программное обеспечение – любая программа, предназначенная для выполнения любых несанкционированных и,

- 6. Исторический обзор

- 7. Вирус – это самовоспроизводящийся код. Один из первых известных вирусов назывался Creeper. Кибервандализм 1971 Был создан

- 8. Кибервандализм Самая масштабная эпидемия компьютерного вируса – червь ILoveYou 2000 Появился в сети 4 мая 2000

- 9. Киберпреступники Вредоносное ПО становится все более многофункциональным Рекламное ПО Финансовое ПО Программы-вымогатели Различные виды троянских программ

- 10. Кибершпионаж Вредоносное ПО становится все более изощренным и целевым и может использоваться для атак на целые

- 11. Почему всем нужно знать про вредоносное ПО

- 12. Эти знания помогут вам исключить: Потерю денег на банковской карте или в мобильном банке Утечку паролей

- 13. Как вредоносное ПО попадает на устройство

- 14. Социальная инженерия Социальная инженерия – это манипулирование действиями человека без использования технических средств, незаметное принуждение пользователя

- 15. Использование уязвимостей Уязвимость – это ошибка или недостаток, позволяющий злоумышленнику получить несанкционированный доступ к компьютеру. После

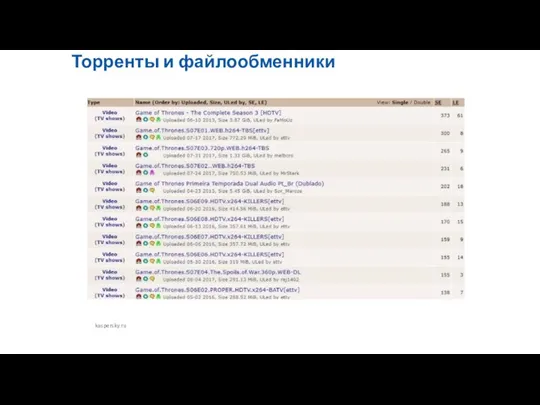

- 16. Торренты и файлообменники kaspersky.ru

- 17. Атаки «на водопое» (Water hole attacks) Вы никогда не можете быть уверены в своей безопасности в

- 19. Скачать презентацию

Механические и математические первоисточники. Поколения ЭВМ. Лекция 2

Механические и математические первоисточники. Поколения ЭВМ. Лекция 2 WebAPI

WebAPI Процессор - основное устройство обработки информации

Процессор - основное устройство обработки информации Ввод и передача данных. Работа с HTML формами (PHP, лекция 4)

Ввод и передача данных. Работа с HTML формами (PHP, лекция 4) Python. Циклы for и while

Python. Циклы for и while 1D and 2D arrays

1D and 2D arrays Правда о Нургле. Историю пишут победители……

Правда о Нургле. Историю пишут победители…… 27 ноября 2014 года. Районный конкурс Учитель года. Невский район. 8 класс. Логические операции Технологические этапы Фаза вызова Фаза осмысления содержания Фаза рефлексии Ход урока

27 ноября 2014 года. Районный конкурс Учитель года. Невский район. 8 класс. Логические операции Технологические этапы Фаза вызова Фаза осмысления содержания Фаза рефлексии Ход урока Презентация Техника безопасности в компьютерном кабинете у дошкольников

Презентация Техника безопасности в компьютерном кабинете у дошкольников Расчетные методики ПП ЭкоСфера-предприятие. Расчет выбросов от неорганизованных источников в пром-ти стройматериалов

Расчетные методики ПП ЭкоСфера-предприятие. Расчет выбросов от неорганизованных источников в пром-ти стройматериалов Информационный чат-бот универа

Информационный чат-бот универа Создание сайта “IT Support ”

Создание сайта “IT Support ” Програмні засоби комп'ютерної графіки

Програмні засоби комп'ютерної графіки Инфографика. Виды инфографики

Инфографика. Виды инфографики Спілкування у чатах і на форумах

Спілкування у чатах і на форумах Презентация Основы логики

Презентация Основы логики Информационные процессы

Информационные процессы Основные понятия Баз данных. Система управления базами данных Mіcrosoft Access и ее основные возможности

Основные понятия Баз данных. Система управления базами данных Mіcrosoft Access и ее основные возможности Django (продолжение). Лекция №15

Django (продолжение). Лекция №15 Administration. Data administration functions

Administration. Data administration functions Основные преимущества WEB-технологий

Основные преимущества WEB-технологий Урок по информатике Какими бывают алгоритмы.

Урок по информатике Какими бывают алгоритмы. Open Cascade VPN. Installation and activation manual

Open Cascade VPN. Installation and activation manual Связи с общественностью (PR-мероприятия)

Связи с общественностью (PR-мероприятия) Представление информации в компьютере

Представление информации в компьютере Широкое распространение программного обеспечения. Проблема разработки ПО

Широкое распространение программного обеспечения. Проблема разработки ПО Передача дискретных сообщений

Передача дискретных сообщений Графические примитивы. Lazarus. Урок 18

Графические примитивы. Lazarus. Урок 18