Содержание

- 2. Цель исследования: Классификация и анализ компьютерных правонарушителей и преступлений; методы противодействия компьютерным правонарушениям. Объект исследования: Правонарушения

- 3. Содержание работы: введение; три главы; заключение; приложение; библиография; презентация. Направления в работе: Компьютерные преступники, вирусология в

- 4. Часть 1

- 5. Компьютерные преступления - это преступления, совершенные с использованием компьютерной информации. При этом, компьютерная информация является предметом

- 6. 2004-2006 г (по данным журнала Message Labs) Утечка информации Ущерб от компьютерной преступности Кража денег 46%

- 7. Компьютерные преступники (хакеры) Крэкеры Фрэкеры Кардеры

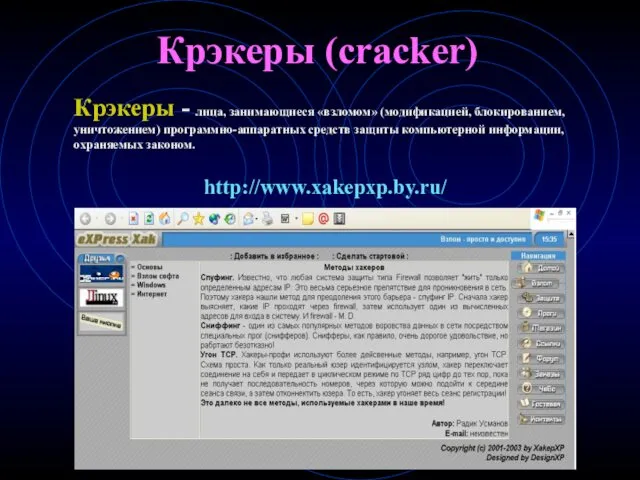

- 8. Крэкеры (cracker) Крэкеры - лица, занимающиеся «взломом» (модификацией, блокированием, уничтожением) программно-аппаратных средств защиты компьютерной информации, охраняемых

- 9. Фрэкеры (phreacker) Фрэкеры – лица, специализирующиеся на совершении преступлений в области электросвязи с использованием конфиденциальной вариационной

- 10. Кардеры (card) Кардеры – профессиональные преступники, специализирующиеся на незаконной деятельности в сфере оборота пластиковых карт и

- 11. Громкие компьютерные преступления 21 ВЕК

- 12. Компьютерные вирусы (классификация) Файловые Загрузочные Макро-вирусы Сетевые

- 13. «ТРОЯНСКИЙ КОНЬ» Троянский конь - заключается в тайном введении в чужое программное обеспечение вредоносной программы для

- 14. «ЛОГИЧЕСКАЯ БОМБА» Логическая бомба - тайное встраивание в программу для ЭВМ потерпевшего вредоносной программы для ЭВМ

- 15. «КОМПЬЮТЕРНЫЙ ЧЕРВЬ» Червь- саморазмножающийся и самораспространяющийся вирус, который специально создан для функционирования в сети ЭВМ. Он

- 16. «ЗЛЫЕ ШУТКИ НА ПК» «Шутки» -программы, которые не причиняют компьютеру какого-либо вреда, однако выводят сообщения о

- 17. Часть 2

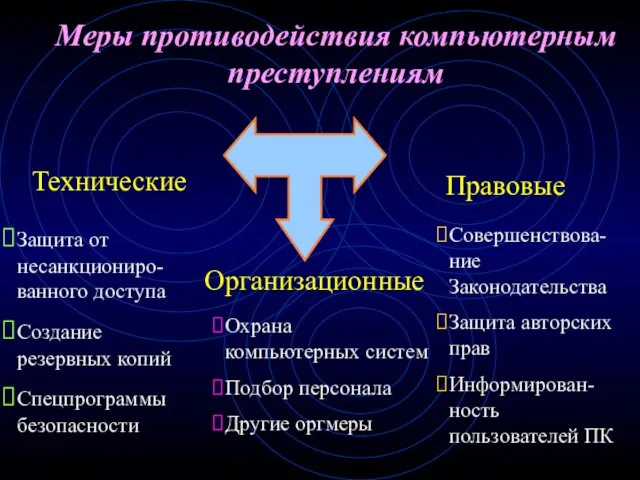

- 18. Меры противодействия компьютерным преступлениям Технические Правовые Организационные Защита от несанкциониро-ванного доступа Создание резервных копий Спецпрограммы безопасности

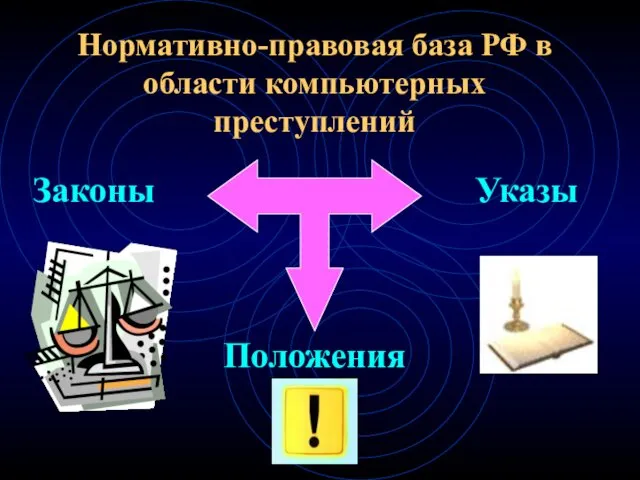

- 19. Нормативно-правовая база РФ в области компьютерных преступлений Законы Указы Положения

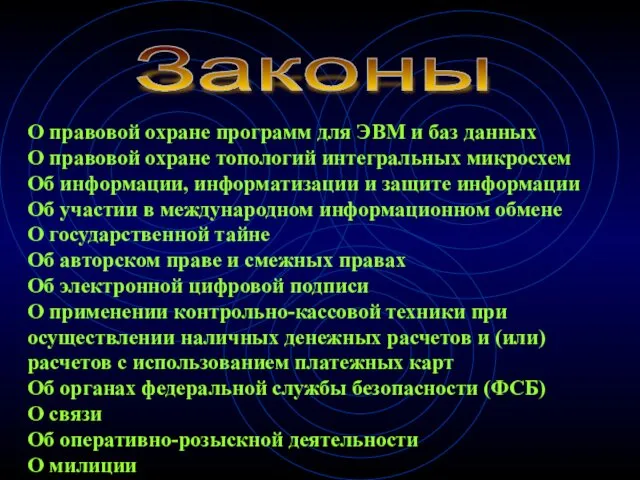

- 20. Законы О правовой охране программ для ЭВМ и баз данных О правовой охране топологий интегральных микросхем

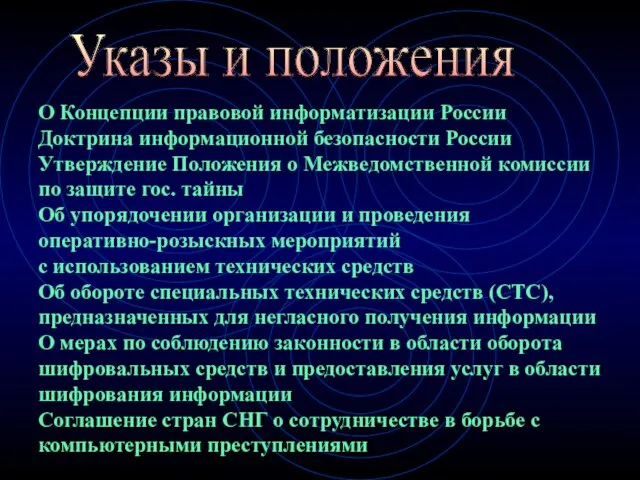

- 21. Указы и положения О Концепции правовой информатизации России Доктрина информационной безопасности России Утверждение Положения о Межведомственной

- 22. Типы антивирусных программ (классификация) Полифаги Ревизоры Блокировщики

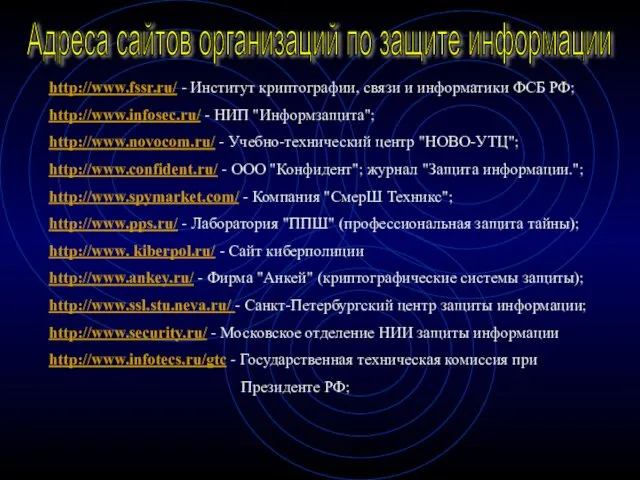

- 23. http://www.fssr.ru/ - Институт криптографии, связи и информатики ФСБ РФ; http://www.infosec.ru/ - НИП "Информзащита"; http://www.novocom.ru/ - Учебно-технический

- 24. Часть 3

- 25. Вирусы, встречающиеся в программном обеспечении предприятий г.Покачи: 1 место – Компьютерные черви (TWIKER’s, Worm) 3 место

- 26. Популярность антивирусных программ на предприятиях г. Покачи (по критерию эффективности) :

- 27. Помни!!! Абсолютной защиты не существует! Но!!! Свести риск потерь к минимуму возможно!

- 28. Там, где есть преступление - там есть и наказание! Безопасности не бывает много.

- 29. Как уберечься от компьютерных вирусов? 1. Покупайте только лицензионное ПО. 2.Создайте системную дискету (или диск). 3.Делайте

- 31. Скачать презентацию

Хмарні технології

Хмарні технології Алгоритм и его свойства. Составление линейных алгоритмов

Алгоритм и его свойства. Составление линейных алгоритмов Требования к современным операционным системам

Требования к современным операционным системам DCT – Wavelet – Filter Bank

DCT – Wavelet – Filter Bank Кодирование звука

Кодирование звука Облачные технологии в образовании

Облачные технологии в образовании Услуги: 1С БухОбслуживание

Услуги: 1С БухОбслуживание Әлеуметтік желінің зияны мен пайдасы

Әлеуметтік желінің зияны мен пайдасы час звена Психоактивные вещества

час звена Психоактивные вещества Как выполнить работу в Power Point

Как выполнить работу в Power Point презентация, сопровождающая объяснение нового материала

презентация, сопровождающая объяснение нового материала 3DMask. Разработка приложения для мобильных устройств

3DMask. Разработка приложения для мобильных устройств Системы счисления

Системы счисления Искусственный интеллект в играх

Искусственный интеллект в играх Доменная система имён. Протоколы передачи данных

Доменная система имён. Протоколы передачи данных Сбор и анализ требований к программному обеспечению. Технология разработки программного обеспечения

Сбор и анализ требований к программному обеспечению. Технология разработки программного обеспечения Модели данных

Модели данных Модели и моделирование

Модели и моделирование Даркнет. Как войти в Даркнет

Даркнет. Как войти в Даркнет Хмарні обчислення

Хмарні обчислення Методичка по созданию сайта на Google платформе

Методичка по созданию сайта на Google платформе Статистичні методи і обробка інформації у суспільній географії. (Лекція 1)

Статистичні методи і обробка інформації у суспільній географії. (Лекція 1) Опыт и перспективы работы педагогов дополнительного образования в дистанционном формате

Опыт и перспективы работы педагогов дополнительного образования в дистанционном формате Створення програмного забезпечення

Створення програмного забезпечення Система безопасности серверов БД

Система безопасности серверов БД Технология оцифровки архивных документов. Теория и практика

Технология оцифровки архивных документов. Теория и практика Разработка АИС Клиенті и планирование

Разработка АИС Клиенті и планирование Презентация Клавиатуры

Презентация Клавиатуры