Уровень защиты локальных сетей и сетевых серверов должен обеспечивать:

• идентификацию пользователей и установление

подлинности доступа в систему, к компонентам;

• защиту аутентификационных данных;

• установление подлинности при доступе к серверам;

• пропуск аутентификационной информации от одного компонента до другого без переустановки подлинности доступа.

Механизмы защиты должны быть способны создавать, обслуживать (поддерживать) и защищать от модификации или неправомочного доступа или разрушения аутентификационную информацию и матрицу доступа к объектам.

Должна осуществляться регистрация следующих событий:

• действия пользователей с критическими объектами;

• уничтожения объектов;

• действия, предпринятые операторами и администраторами системы

• другие случаи безопасности.

Администратор системы должен быть способен выборочно контролировать действия любого пользователя или группы пользователей на основании индивидуальной идентичности.

1C:ERP 2 Enterprise Resource Management

1C:ERP 2 Enterprise Resource Management Системы счисления. Устройство компьютера

Системы счисления. Устройство компьютера История развития систем искусственного интеллекта

История развития систем искусственного интеллекта Профессиональная деятельность учителя информатики

Профессиональная деятельность учителя информатики Презентация Алгоритм как модель деятельности

Презентация Алгоритм как модель деятельности урок 20 Знакомство с векторным редактором, встроенным в Word 2007

урок 20 Знакомство с векторным редактором, встроенным в Word 2007 Intelektual boshqaruv tizimilari. 2-mavzu

Intelektual boshqaruv tizimilari. 2-mavzu Правила поведінки у комп'ютерному класі і техніка безпеки при роботі з ПК

Правила поведінки у комп'ютерному класі і техніка безпеки при роботі з ПК Модели и моделирование

Модели и моделирование Практикум по программированию на языке программирования C++

Практикум по программированию на языке программирования C++ Классы памяти и область действия объектов

Классы памяти и область действия объектов Компьютерные сети. Компьютерные телекоммуникации

Компьютерные сети. Компьютерные телекоммуникации Теория алгоритмов. Графы. (Лекция 3)

Теория алгоритмов. Графы. (Лекция 3) Презентация Передача информации

Презентация Передача информации Личный кабинет дошкольника. Регистрация родителей

Личный кабинет дошкольника. Регистрация родителей Читаем в школе и дома. Внеклассное чтение для детей младшего и среднего школьного возраста. Путешествие по сайтам

Читаем в школе и дома. Внеклассное чтение для детей младшего и среднего школьного возраста. Путешествие по сайтам Моделирование и модели

Моделирование и модели Введение в программирование на C#. Условный оператор. Типы данных. Цикл for

Введение в программирование на C#. Условный оператор. Типы данных. Цикл for Понятие информации. Изменение информации

Понятие информации. Изменение информации Тематические медиаповестки. Социальная журналистика: концепции и стратегии

Тематические медиаповестки. Социальная журналистика: концепции и стратегии Программирование (Python). Ветвления

Программирование (Python). Ветвления Разработка программного обеспечения для обучения производству строительных металлоконструкций

Разработка программного обеспечения для обучения производству строительных металлоконструкций Перерегистрация пользователей организации в единой информационной системе в сфере закупок

Перерегистрация пользователей организации в единой информационной системе в сфере закупок SQLite. Библиотека для работы с БД

SQLite. Библиотека для работы с БД Урок-КВН Устройство компьютера. 8 класс

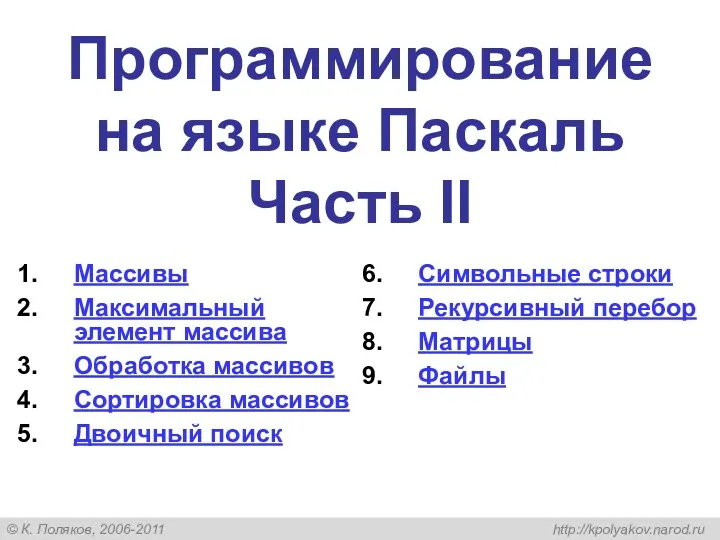

Урок-КВН Устройство компьютера. 8 класс Программирование на языке Паскаль. Часть II

Программирование на языке Паскаль. Часть II Проблема информационной безопасности

Проблема информационной безопасности Разработка поведенческой модели

Разработка поведенческой модели