Содержание

- 2. Содержание 1.Понятие информационной безопасности 2.Проблемы информационной безопасности 3.Угрозы информационной безопасности 4.Свойства информации 5. Примеры реализации угрозы

- 3. Понятие информационной безопасности Под информационной безопасностью понимается защищенность информации и поддерживающей инфраструктуры от случайных или преднамеренных

- 4. Проблемы информационной безопасности Информационная безопасность является одним из важнейших аспектов интегральной безопасности. Иллюстрациями являются следующие факты:

- 5. Угроза информационной безопасности (ИБ) – потенциально возможное событие, действие, процесс или явление, которое может привести к

- 6. Свойства информации Вне зависимости от конкретных видов угроз информационная система должна обеспечивать базовые свойства информации и

- 7. Примеры реализации угрозы нарушения конфиденциальности Часть информации, хранящейся и обрабатываемой в ИС, должна быть сокрыта от

- 8. Примеры реализации угрозы нарушения целостности данных Одними из наиболее часто реализуемых угроз ИБ являются кражи и

- 9. Вредоносное программное обеспечение Одним из способов проведения атаки является внедрение в системы вредоносного ПО. Данный вид

- 10. Понятие атаки на информационную систему Атака – любое действие или последовательность действий, использующих уязвимости информационной системы

- 11. Классификация атак Классификация атак на информационную систему может быть выполнена по нескольким признакам: По месту возникновения:Локальные

- 12. Сетевые атаки -Пассивная атака -Активная атака -Модификация потока данных -Создание ложного потока(фальсификация) -Повторное использование

- 13. Пассивная атака Пассивной называется такая атака, при которой противник не имеет возможности модифицировать передаваемые сообщения и

- 14. Активная атака Активной называется такая атака, при которой противник имеет возможность модифицировать передаваемые сообщения и вставлять

- 15. Модификация потока данных Модификация потока данных означает либо изменение содержимого пересылаемого сообщения, либо изменение порядка сообщений.

- 16. Создание ложного потока(фальсификация) (нарушение аутентичности) означает попытку одного субъекта выдать себя за другого .

- 17. Повторное использование означает пассивный захват данных с последующей их пересылкой для получения несанкционированного доступа - это

- 18. Средства защиты информационных систем Такие средства могут быть классифицированы по следующим признакам: технические средства – различные

- 20. Скачать презентацию

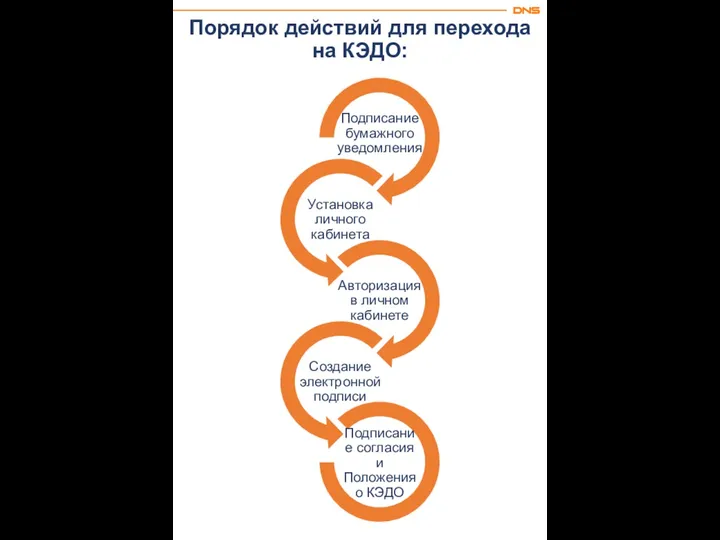

Порядок действий для перехода на КЭДО

Порядок действий для перехода на КЭДО Образовательные сайты для педагогов

Образовательные сайты для педагогов Основы программирования: ТЕМА 07. АЛГОРИТМЫ ОБРАБОТКИ ТАБЛИЦ.

Основы программирования: ТЕМА 07. АЛГОРИТМЫ ОБРАБОТКИ ТАБЛИЦ. Sega Mega Drive/Sega Genesis и выходившие на неё игры

Sega Mega Drive/Sega Genesis и выходившие на неё игры Презентация GTA

Презентация GTA Медиапространство России: карта цифровизации

Медиапространство России: карта цифровизации Використання системи Anti-Plagiarism

Використання системи Anti-Plagiarism Canvas

Canvas Нейронные сети

Нейронные сети Презентация опыта Формирование мотивации учения

Презентация опыта Формирование мотивации учения презентация к уроку по информатике Множества 3 класс

презентация к уроку по информатике Множества 3 класс Введение в Интернет-технологии

Введение в Интернет-технологии Короткий текст. Структура новости

Короткий текст. Структура новости Поняття мови розмітки гіпертекстового документа

Поняття мови розмітки гіпертекстового документа Состав и структура, функциональные и обеспечивающие подсистемы, жизненный цикл КИС

Состав и структура, функциональные и обеспечивающие подсистемы, жизненный цикл КИС Архивация данных. Обзор пакетов для архивации данных

Архивация данных. Обзор пакетов для архивации данных Basics of time series forecasting. Lecture 9

Basics of time series forecasting. Lecture 9 Пользовательский интерфейс. (7 класс)

Пользовательский интерфейс. (7 класс) История развития глобальных сетей

История развития глобальных сетей Ветвление. Язык Python. Лекция 4

Ветвление. Язык Python. Лекция 4 Представление числовой информации с помощью систем счисления (1). 8 класс

Представление числовой информации с помощью систем счисления (1). 8 класс Язык GPSS. Синхронизация транзактов. Работа с потоками данных. Лекция 4

Язык GPSS. Синхронизация транзактов. Работа с потоками данных. Лекция 4 Первое знакомство с компьютером

Первое знакомство с компьютером Чем мы можем дорабатывать Revit? DisignScript, Python C#. Что такое Dynamo?

Чем мы можем дорабатывать Revit? DisignScript, Python C#. Что такое Dynamo? Условный оператор в Паскале

Условный оператор в Паскале Урок медиабезопасности

Урок медиабезопасности Презентация и защита проекта

Презентация и защита проекта Объемно-пространсвеннная композиция

Объемно-пространсвеннная композиция