Криптографические методы защиты информации. История развития. Современное состояние. Перспективы презентация

Содержание

- 2. Исторически сложившиеся подходы к защите информации при ее передаче Физические методы (охрана, технические средства, нестандартные средства

- 3. Различие между шифрованием и кодированием Кодирование – жесткое правило замены одних символов другими, предназначенное для удобства

- 4. Правило Керкгоффса «… компрометация системы не должна причинять неудобств корреспондентам…» Жан-Вильгельм-Губерт-Виктор-Франсуа-Александр-Огюст Керкгоффс ван Ньювенгоф «Военная криптография».

- 5. Постулаты разработки криптосистем Противник может иметь в своем распоряжении: Алгоритм Шифратор Образцы шифрованных и открытых сообщений

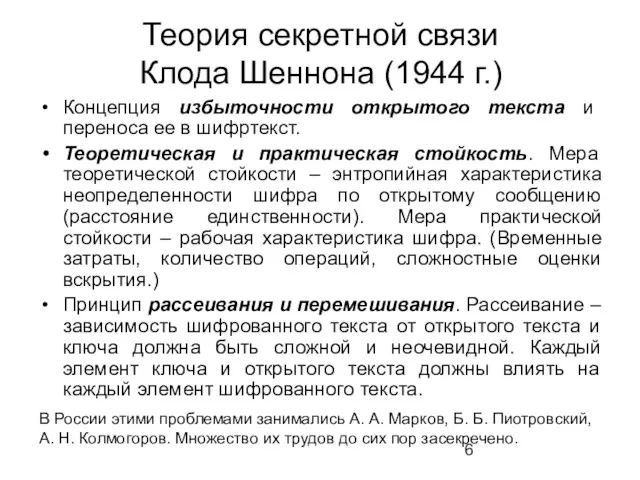

- 6. Теория секретной связи Клода Шеннона (1944 г.) Концепция избыточности открытого текста и переноса ее в шифртекст.

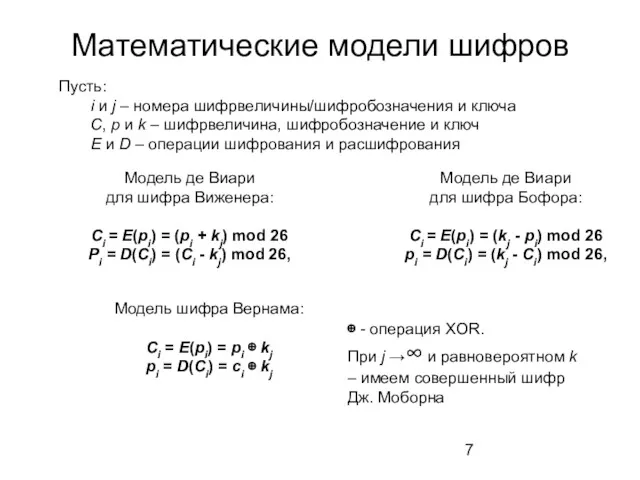

- 7. Математические модели шифров Модель де Виари для шифра Виженера: Ci = E(pi) = (pi + kj)

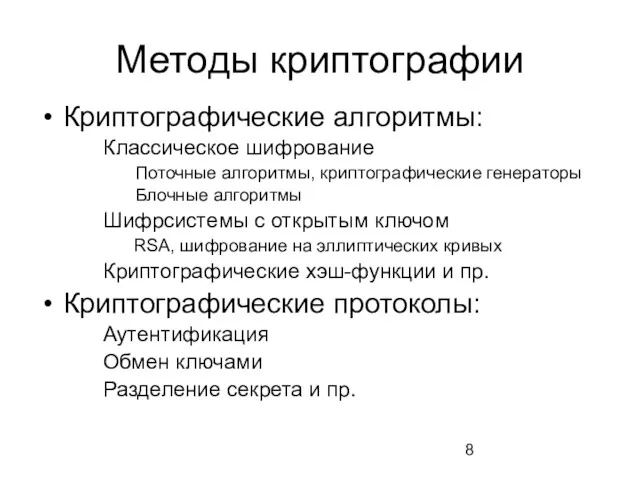

- 8. Методы криптографии Криптографические алгоритмы: Классическое шифрование Поточные алгоритмы, криптографические генераторы Блочные алгоритмы Шифрсистемы с открытым ключом

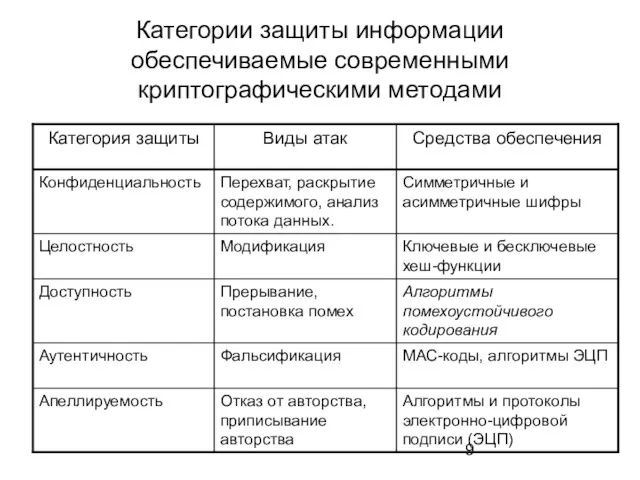

- 9. Категории защиты информации обеспечиваемые современными криптографическими методами

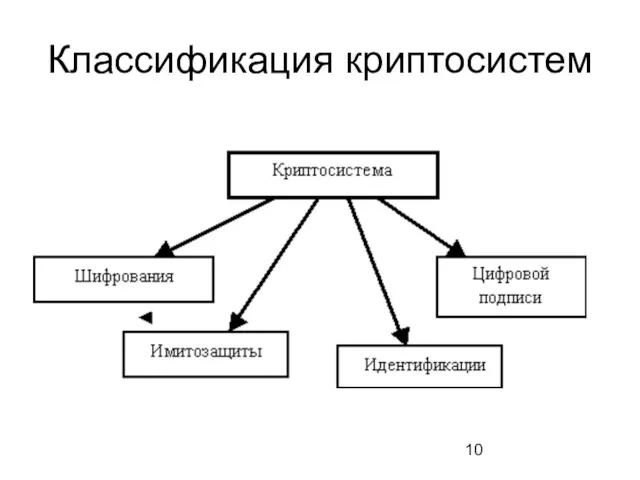

- 10. Классификация криптосистем

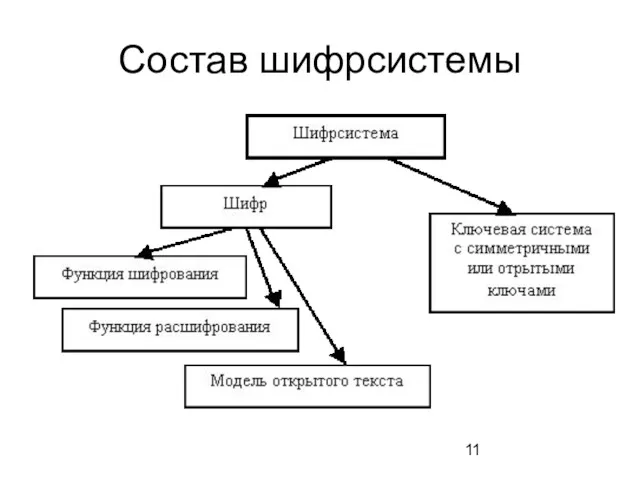

- 11. Состав шифрсистемы

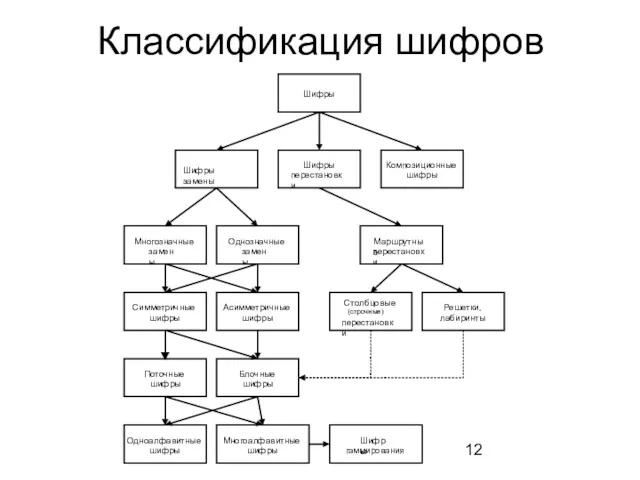

- 12. Классификация шифров

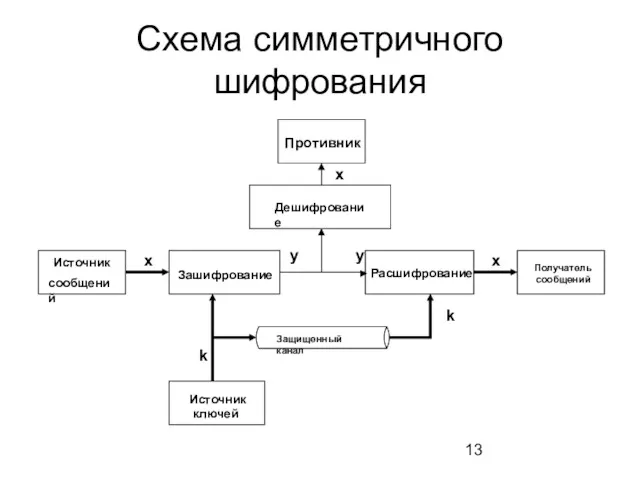

- 13. Схема симметричного шифрования Защищенный канал Зашифрование Источник ключей Расшифрование Источник сообщений Получатель сообщений Дешифрование Противник x

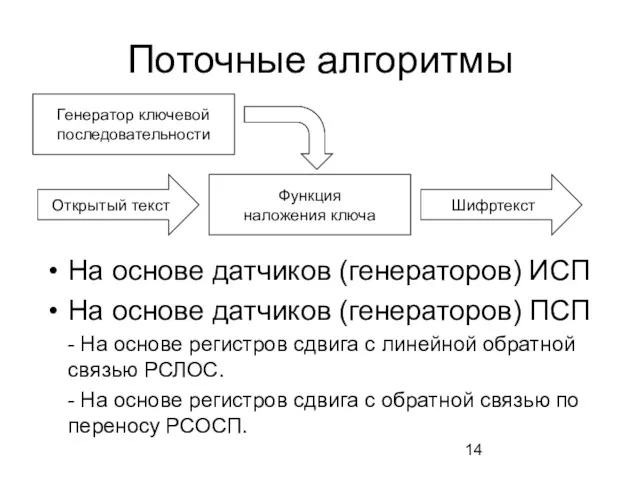

- 14. Поточные алгоритмы На основе датчиков (генераторов) ИСП На основе датчиков (генераторов) ПСП - На основе регистров

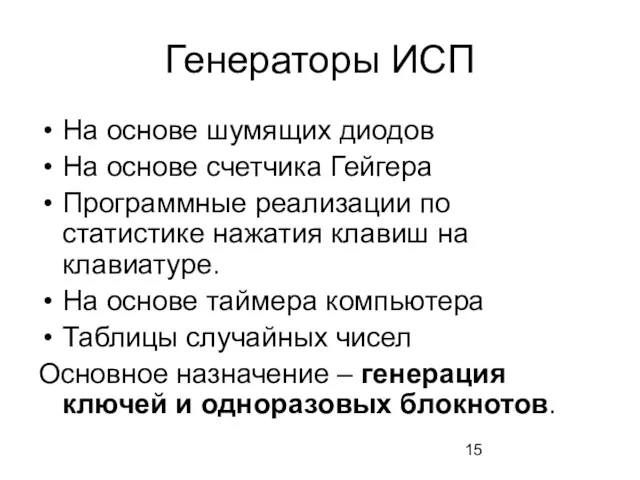

- 15. Генераторы ИСП На основе шумящих диодов На основе счетчика Гейгера Программные реализации по статистике нажатия клавиш

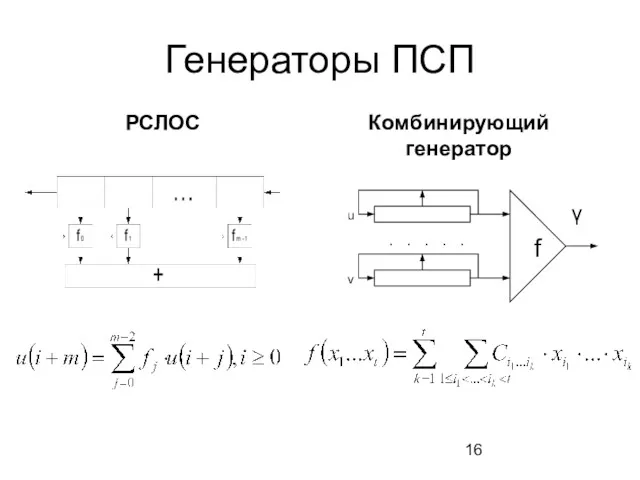

- 16. Генераторы ПСП . . . . . f u v РСЛОС Комбинирующий генератор γ

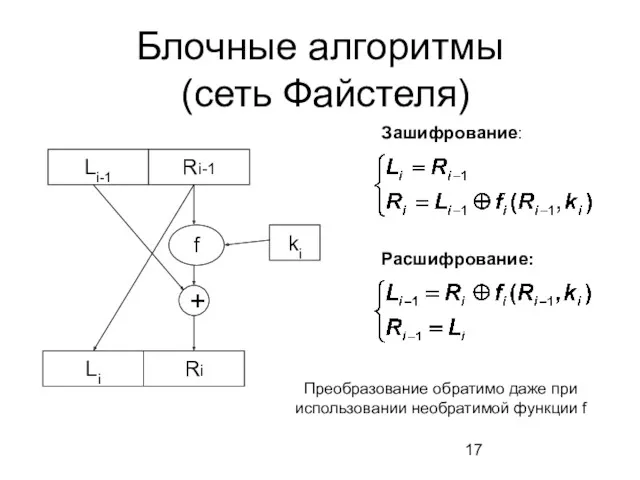

- 17. Блочные алгоритмы (сеть Файстеля) Li-1 Ri-1 f ki + Li Ri Зашифрование: Расшифрование: Преобразование обратимо даже

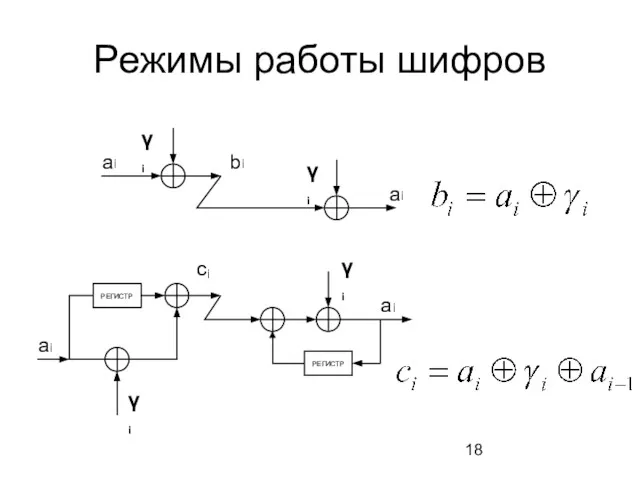

- 18. Режимы работы шифров

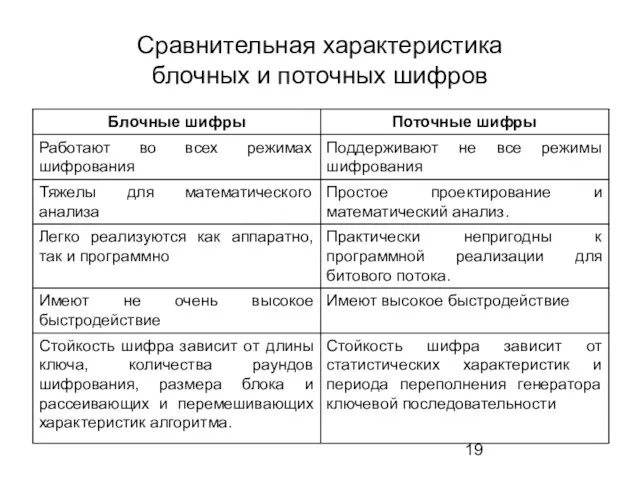

- 19. Сравнительная характеристика блочных и поточных шифров

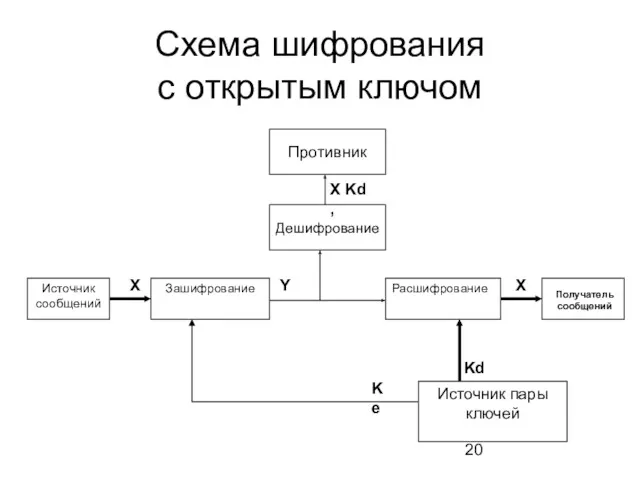

- 20. Схема шифрования с открытым ключом Источник сообщений Зашифрование Расшифрование Получатель сообщений Источник пары ключей X X

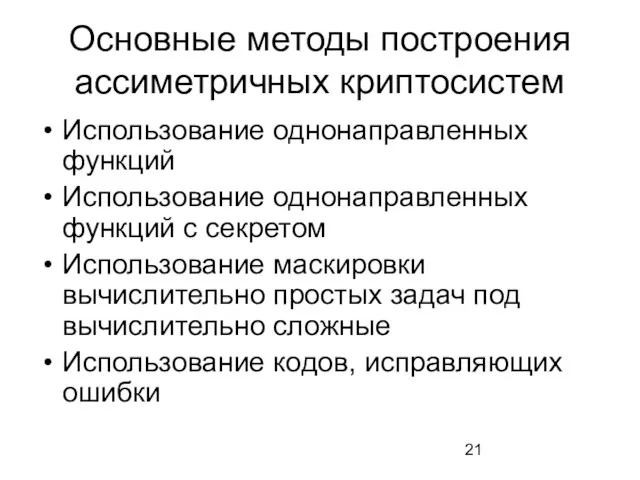

- 21. Основные методы построения ассиметричных криптосистем Использование однонаправленных функций Использование однонаправленных функций с секретом Использование маскировки вычислительно

- 22. Однонаправленная функция Функция f: U→V, обладающая двумя свойствами: Для любого аргумента u ∈ U существует алгоритм

- 23. Кандидаты на однонаправленную функцию Умножение натуральных чисел: f(a,b) = a · b, a,b ∈N Обратная задача:

- 24. Однонаправленная функция с лазейкой (секретом) k Функция fk: U→V, обладающая двумя свойствами: Для любого аргумента u

- 25. Кандидат на однонаправленную функцию с секретом Модульное экспоненцирование с фиксированной степенью и модулем: ga,n: Zn→Zn, где

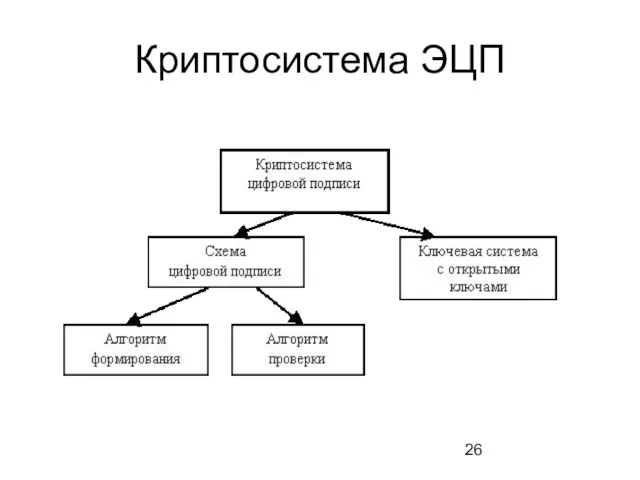

- 26. Криптосистема ЭЦП

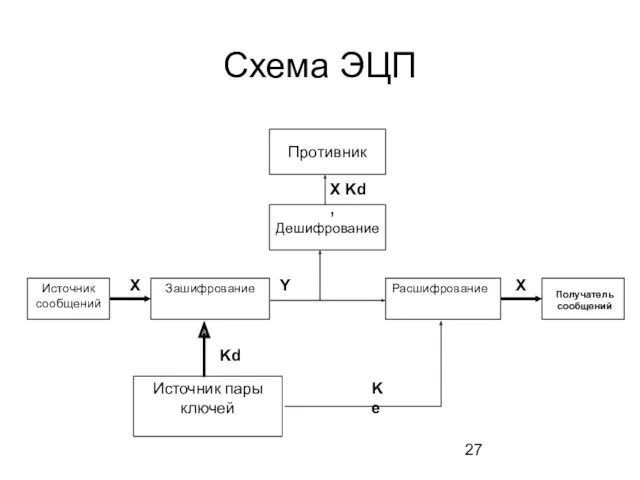

- 27. Схема ЭЦП Источник сообщений Зашифрование Расшифрование Получатель сообщений Источник пары ключей X X Y Ke Kd

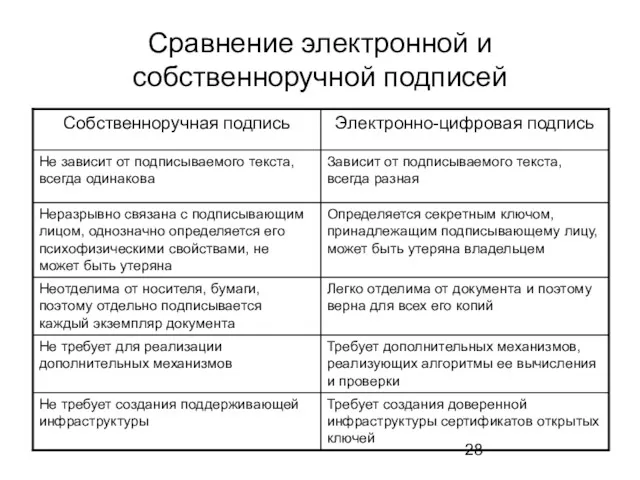

- 28. Сравнение электронной и собственноручной подписей

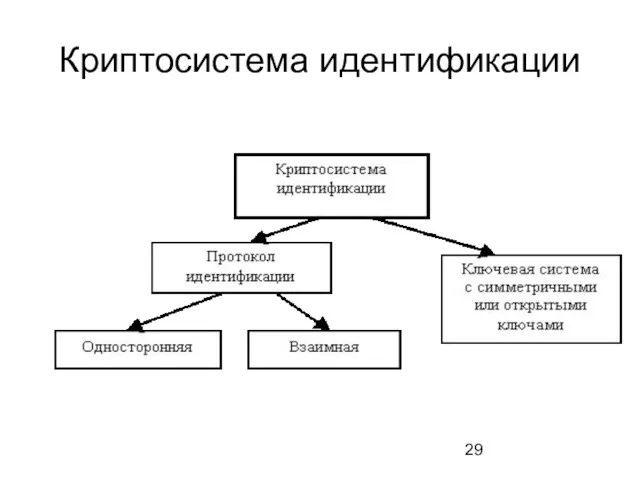

- 29. Криптосистема идентификации

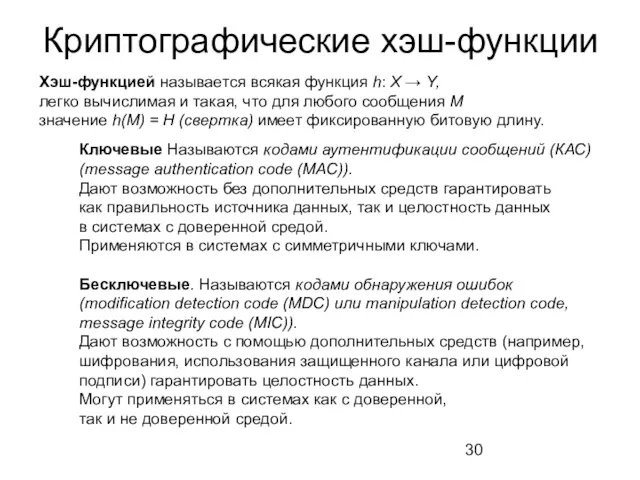

- 30. Криптографические хэш-функции Хэш-функцией называется всякая функция h: X → Y, легко вычислимая и такая, что для

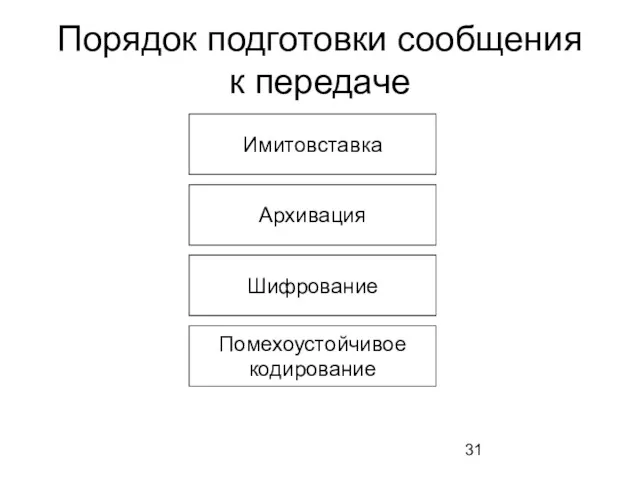

- 31. Порядок подготовки сообщения к передаче Имитовставка Помехоустойчивое кодирование Архивация Шифрование

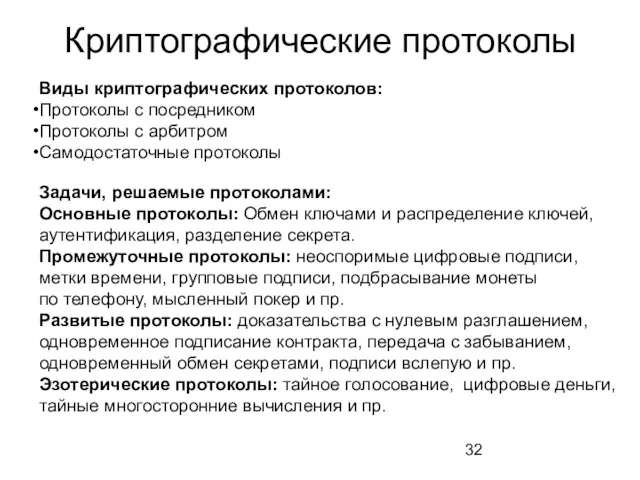

- 32. Криптографические протоколы Виды криптографических протоколов: Протоколы с посредником Протоколы с арбитром Самодостаточные протоколы Задачи, решаемые протоколами:

- 33. Ключевые системы

- 34. Отечественные криптографические стандарты ГОСТ 28147-89 (Алгоритм блочного шифрования) ГОСТ Р 34.10-95, -2001 (Алгоритм цифровой подписи на

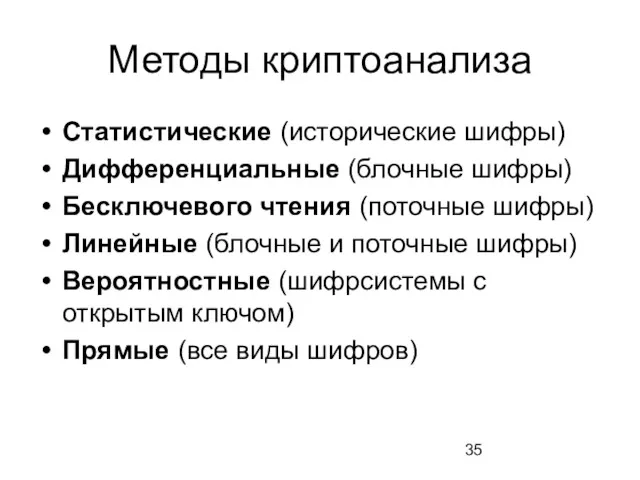

- 35. Методы криптоанализа Статистические (исторические шифры) Дифференциальные (блочные шифры) Бесключевого чтения (поточные шифры) Линейные (блочные и поточные

- 37. Скачать презентацию

Информатика как единство науки и технологии

Информатика как единство науки и технологии Функциональное программирование

Функциональное программирование Дослідження ефективності застосування сучасних бездротових мереж Wlan

Дослідження ефективності застосування сучасних бездротових мереж Wlan BPWin моделдеу аспабы

BPWin моделдеу аспабы Технология. Информационная технология. Понятие и структура. (Лекция 1)

Технология. Информационная технология. Понятие и структура. (Лекция 1) Trees, rooted trees. Graphs. Lecture 10,

Trees, rooted trees. Graphs. Lecture 10, Основные системы спутниковой связи. (Тема 4)

Основные системы спутниковой связи. (Тема 4) Текстовый редактор Word

Текстовый редактор Word Организация файлового сервера в сети предприятия АО САЗ и его администрирование

Организация файлового сервера в сети предприятия АО САЗ и его администрирование АРМ как праксеотехнический стандарт

АРМ как праксеотехнический стандарт Базы данных и SQL. Семинар 5

Базы данных и SQL. Семинар 5 Информационные револющии и поколения ПК

Информационные револющии и поколения ПК Механизмы реализации системы безопасности в UNIX (лекция 3)

Механизмы реализации системы безопасности в UNIX (лекция 3) Системы автоматизированного проектирования технологических процессов. Введение в САПР ТП. (Лекция 1)

Системы автоматизированного проектирования технологических процессов. Введение в САПР ТП. (Лекция 1) Программирование линейных алгоритмов. Начала программирования

Программирование линейных алгоритмов. Начала программирования Язык С. Алгоритмические структуры

Язык С. Алгоритмические структуры Принцип построения компьютера

Принцип построения компьютера Урок Программирование циклических алгоритмов

Урок Программирование циклических алгоритмов Архиваторы

Архиваторы Архитектура интеллектуальных информационных систем

Архитектура интеллектуальных информационных систем Типологические и издательские параметры печатных СМИ. Структура газетного номера

Типологические и издательские параметры печатных СМИ. Структура газетного номера ЭВМ и периферийные устройства. Системы ввода-вывода. (Лекция 6)

ЭВМ и периферийные устройства. Системы ввода-вывода. (Лекция 6) Интеллектуальные среды: новый виток интеграции информационных технологий

Интеллектуальные среды: новый виток интеграции информационных технологий Обращение к подписчикам

Обращение к подписчикам Сайт-основа бизнеса в интернет

Сайт-основа бизнеса в интернет Цифровая платформа Российский Фермер

Цифровая платформа Российский Фермер Графический редактор Paint

Графический редактор Paint Ақпаратты қорғау

Ақпаратты қорғау