Модернизация ИТ-инфраструктуры с помощью Windows Server 2016 (совместно с Veeam Software) презентация

Содержание

- 2. Александр Шаповал Эксперт по стратегическим технологиям Email: ashapo@microsoft.com Blog: http://blogs.technet.com/b/ashapo https://habrahabr.ru/company/microsoft/ Twitter: @ashapoval

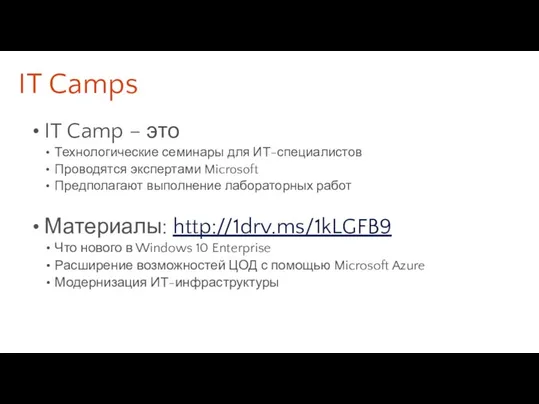

- 3. IT Camps IT Camp – это Технологические семинары для ИТ-специалистов Проводятся экспертами Microsoft Предполагают выполнение лабораторных

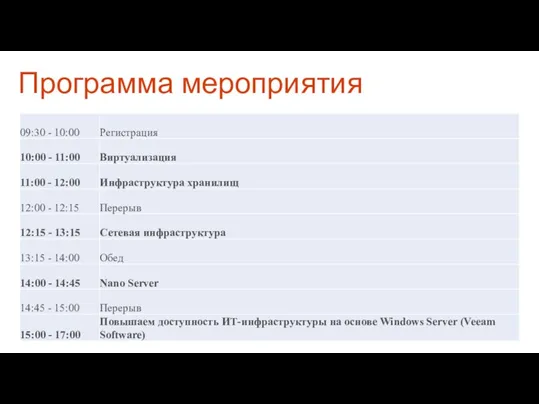

- 4. Программа мероприятия

- 5. Имя и фамилия докладчика Название доклада Виртуализация Александр Шаповал Microsoft

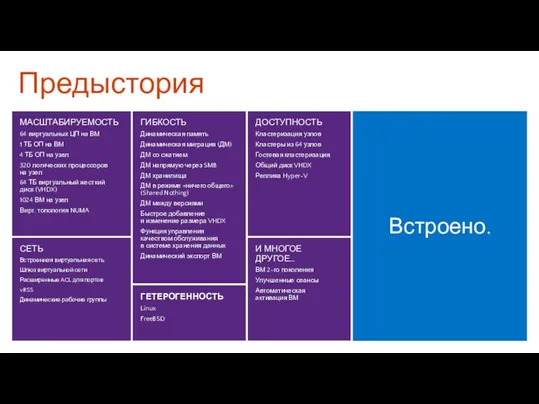

- 6. МАСШТАБИРУЕМОСТЬ 64 виртуальных ЦП на ВМ 1 ТБ ОП на ВМ 4 ТБ ОП на узел

- 7. Безопасность и изоляция

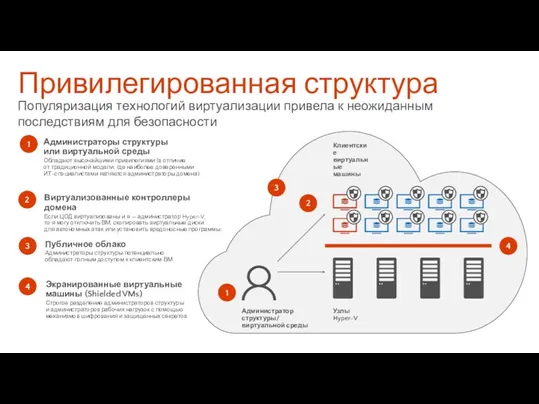

- 8. Привилегированная структура 1 Виртуальные машины Популяризация технологий виртуализации привела к неожиданным последствиям для безопасности 2 3

- 9. Что же такое «экранированная виртуальная машина»? Данные и состояние экранированной ВМ защищены от просмотра, хищения и

- 10. Этап 1. Текущая ситуация

- 11. Этап 1. Шифрование данных и состояния ВМ Этап 1. Текущая ситуация

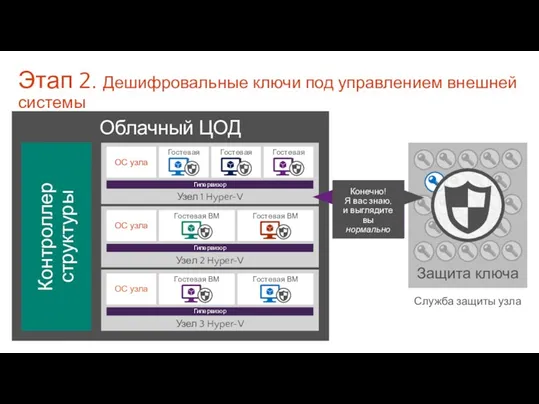

- 12. Облачный ЦОД Контроллер структуры Этап 2. Дешифровальные ключи под управлением внешней системы Защита ключа Служба защиты

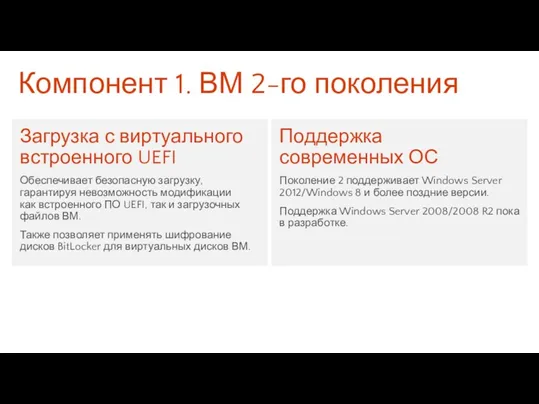

- 13. Компонент 1. ВМ 2-го поколения Загрузка с виртуального встроенного UEFI Обеспечивает безопасную загрузку, гарантируя невозможность модификации

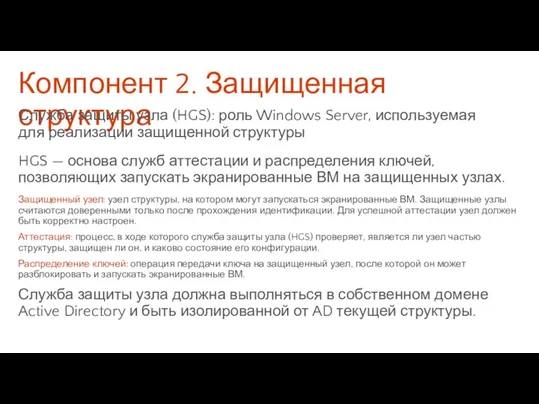

- 14. Компонент 2. Защищенная структура Служба защиты узла (HGS): роль Windows Server, используемая для реализации защищенной структуры

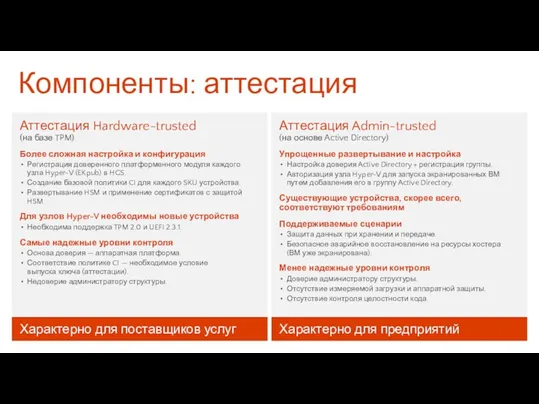

- 15. Компоненты: аттестация Аттестация Admin-trusted (на основе Active Directory) Упрощенные развертывание и настройка Настройка доверия Active Directory

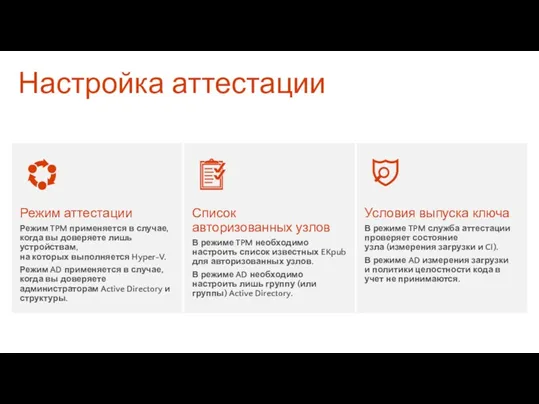

- 16. Настройка аттестации

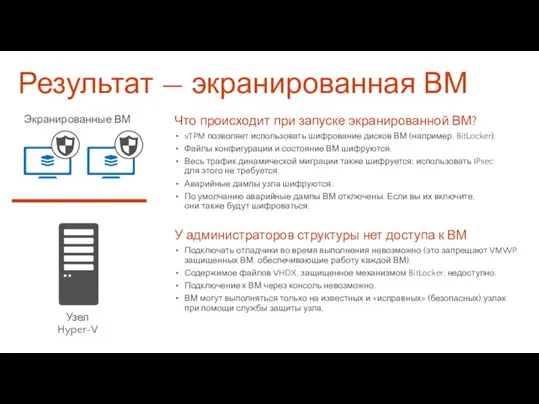

- 17. Результат — экранированная ВМ Что происходит при запуске экранированной ВМ? vTPM позволяет использовать шифрование дисков ВМ

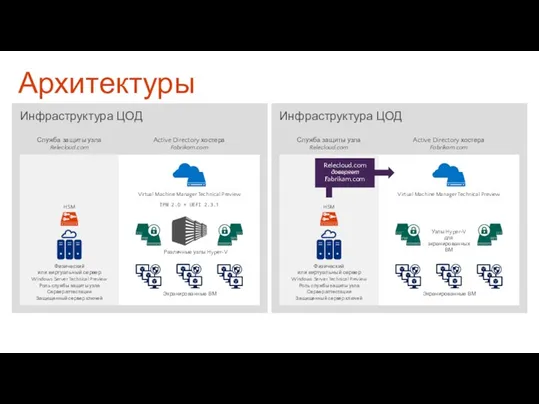

- 18. Архитектуры

- 19. Демонстрация Экранированные виртуальные машины

- 20. Доступность

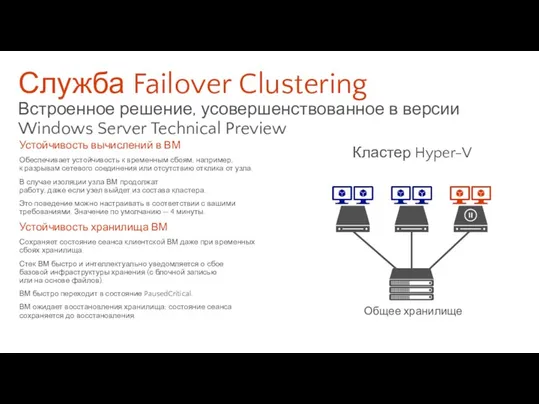

- 21. Служба Failover Clustering Встроенное решение, усовершенствованное в версии Windows Server Technical Preview Устойчивость вычислений в ВМ

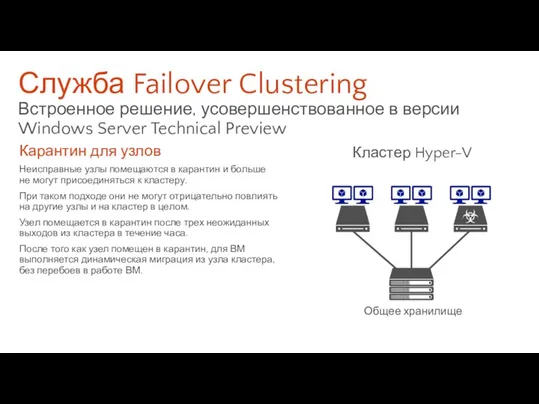

- 22. Служба Failover Clustering Встроенное решение, усовершенствованное в версии Windows Server Technical Preview Карантин для узлов Неисправные

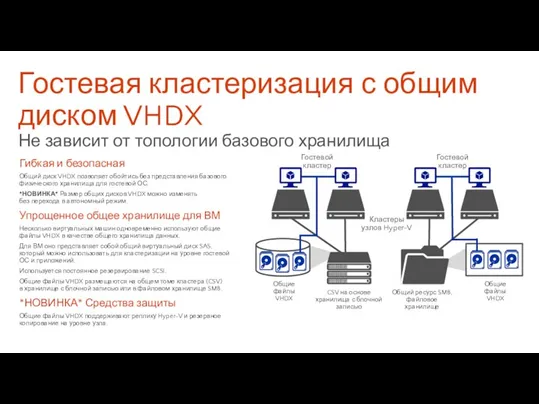

- 23. Гостевая кластеризация с общим диском VHDX Не зависит от топологии базового хранилища Гибкая и безопасная Общий

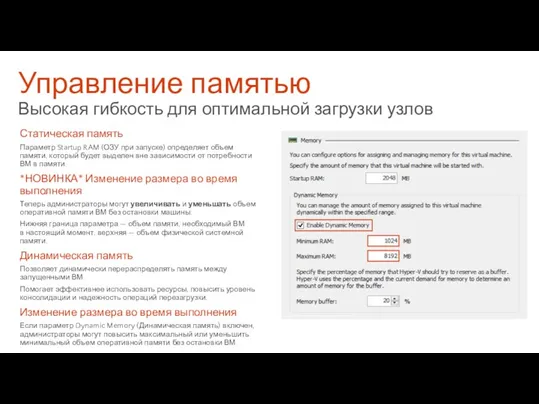

- 24. Управление памятью Высокая гибкость для оптимальной загрузки узлов Статическая память Параметр Startup RAM (ОЗУ при запуске)

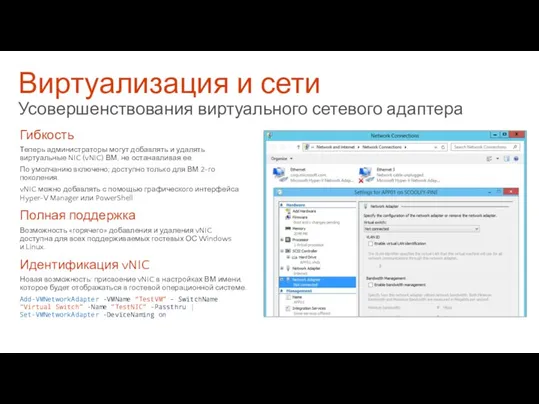

- 25. Виртуализация и сети Усовершенствования виртуального сетевого адаптера Гибкость Теперь администраторы могут добавлять и удалять виртуальные NIC

- 26. Применение обновлений

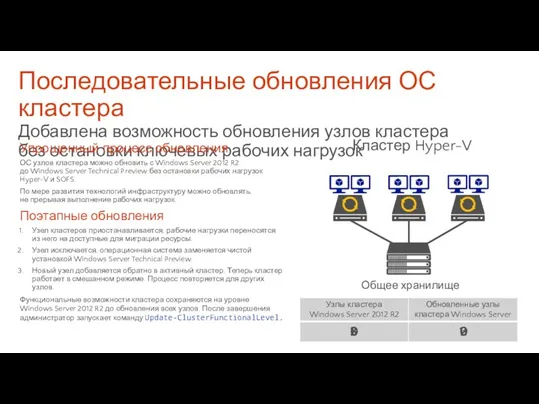

- 27. Последовательные обновления ОС кластера Добавлена возможность обновления узлов кластера без остановки ключевых рабочих нагрузок Упрощенный процесс

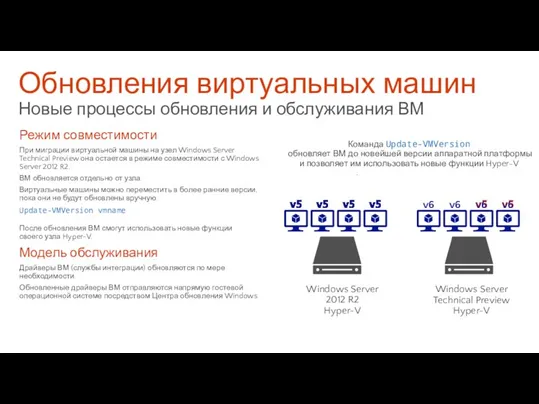

- 28. v6 Обновления виртуальных машин Новые процессы обновления и обслуживания ВМ Режим совместимости При миграции виртуальной машины

- 29. Повышение операционной эффективности

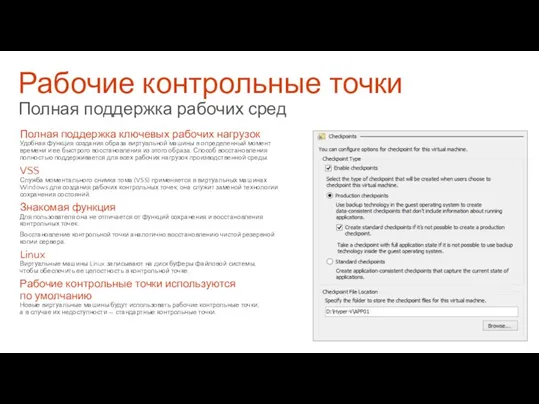

- 30. Рабочие контрольные точки Полная поддержка рабочих сред Полная поддержка ключевых рабочих нагрузок Удобная функция создания образа

- 31. PowerShell Direct Безопасное соединение между узлом Hyper-V и гостевой ВМ, позволяющее отправлять командлеты PS и с

- 32. Улучшения Hyper-V Manager Многочисленные улучшения Hyper-V Server упрощают удаленное управление и устранение неисправностей

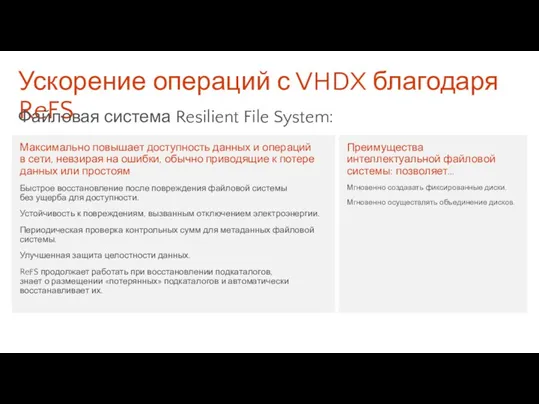

- 33. Ускорение операций с VHDX благодаря ReFS Файловая система Resilient File System: Максимально повышает доступность данных и

- 34. Имя и фамилия докладчика Название доклада Контейнеры Александр Шаповал Microsoft

- 35. Что такое контейнеры?

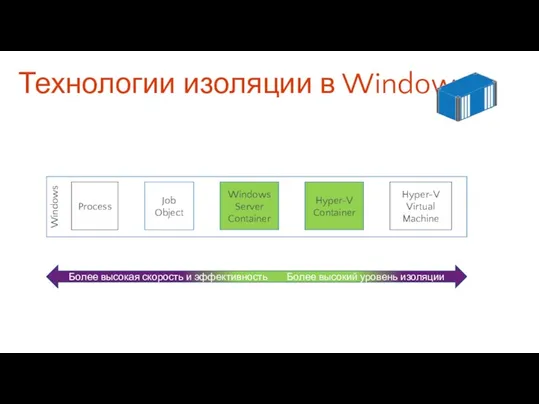

- 36. Технологии изоляции в Windows Windows Process Job Object Windows Server Container Hyper-V Container Hyper-V Virtual Machine

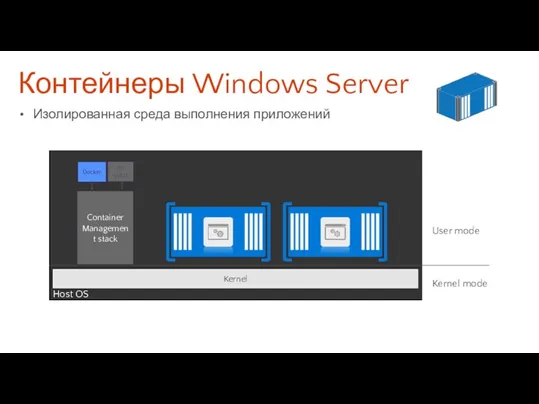

- 37. Kernel Контейнеры Windows Server Изолированная среда выполнения приложений User mode Kernel mode Host OS Container Management

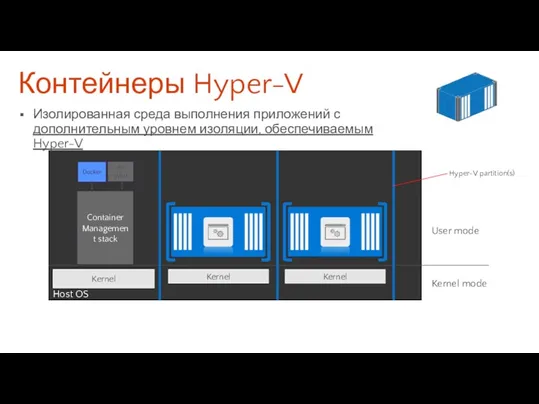

- 38. User mode Kernel mode Hypervisor Kernel Kernel Контейнеры Hyper-V Изолированная среда выполнения приложений с дополнительным уровнем

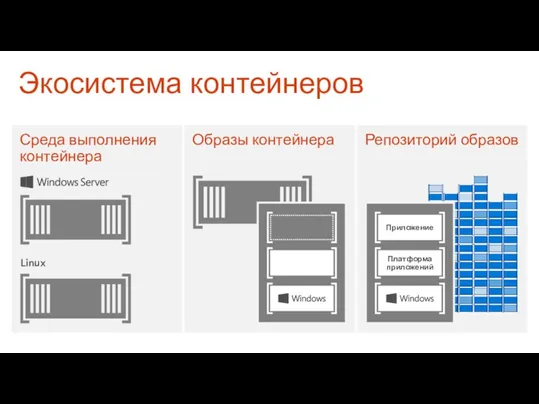

- 39. Экосистема контейнеров

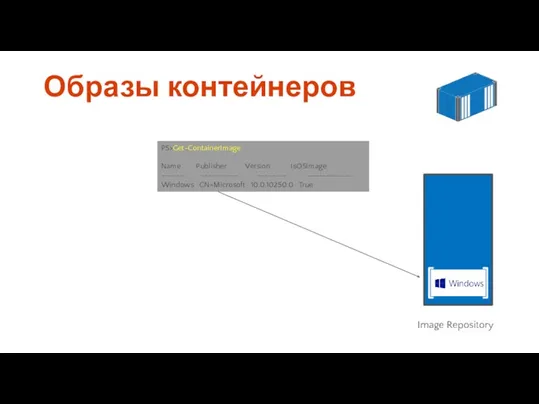

- 40. Образы контейнеров PS>Get-ContainerImage Name Publisher Version IsOSImage ------ ---------- -------- ------------ Windows CN=Microsoft 10.0.10250.0 True Image

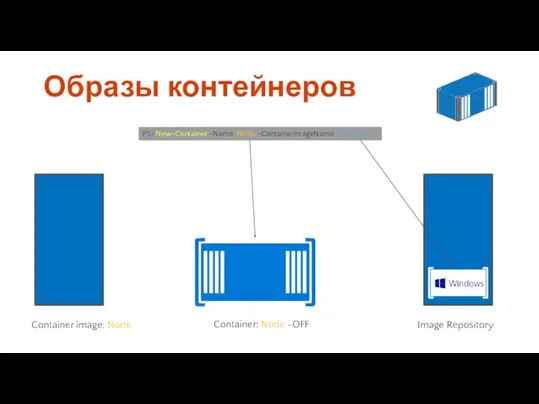

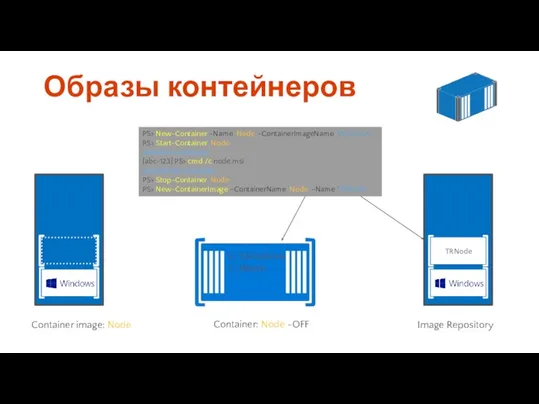

- 41. Container: Node -OFF Образы контейнеров Container image: Node Image Repository PS> New-Container -Name ‘Node' -ContainerImageName 'Windows‘

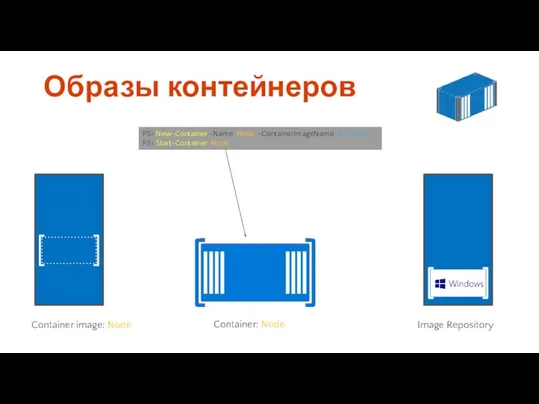

- 42. Container: Node Образы контейнеров C:\Windows Container image: Node Image Repository PS> New-Container -Name ‘Node' -ContainerImageName 'Windows‘

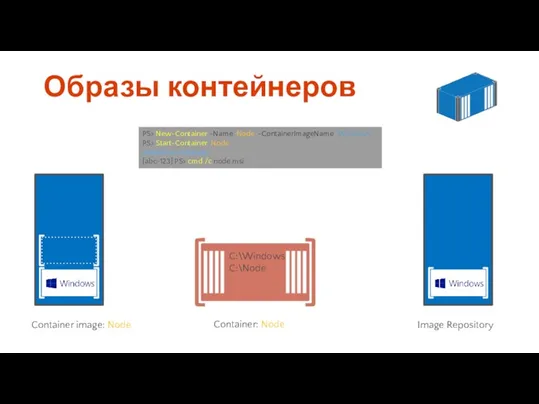

- 43. Container: Node Образы контейнеров C:\Windows C:\Node Container image: Node Image Repository PS> New-Container -Name ‘Node' -ContainerImageName

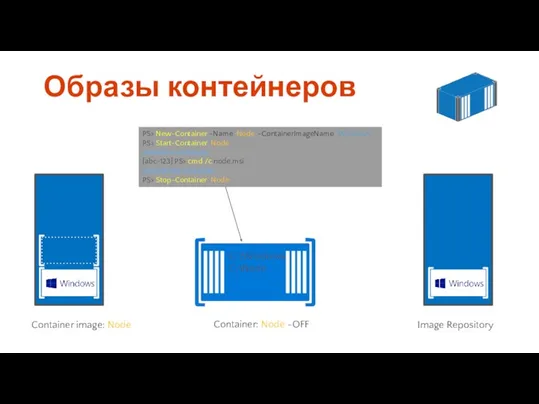

- 44. Container: Node -OFF Образы контейнеров C:\Windows C:\Node Container image: Node Image Repository PS> New-Container -Name ‘Node'

- 45. Container: Node -OFF Образы контейнеров C:\Windows C:\Node Container image: Node Image Repository PS> New-Container -Name ‘Node'

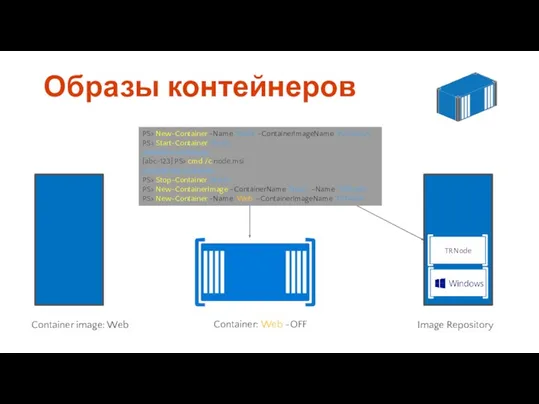

- 46. Container: Web -OFF Образы контейнеров Container image: Web Image Repository PS> New-Container -Name ‘Node' -ContainerImageName 'Windows‘

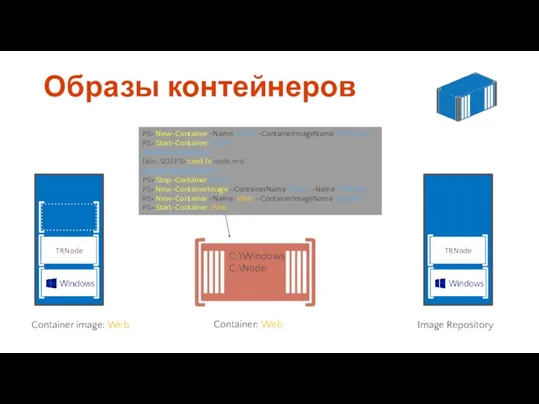

- 47. Container: Web Образы контейнеров C:\Windows C:\Node Container image: Web PS> New-Container -Name ‘Node' -ContainerImageName 'Windows‘ PS>

- 48. Применение контейнеров в разработке

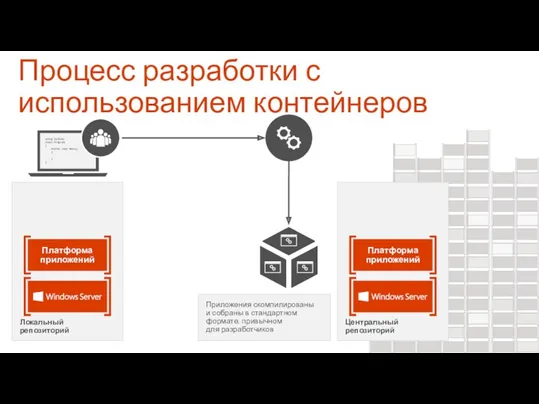

- 49. Локальный репозиторий Процесс разработки с использованием контейнеров Центральный репозиторий Платформа приложений

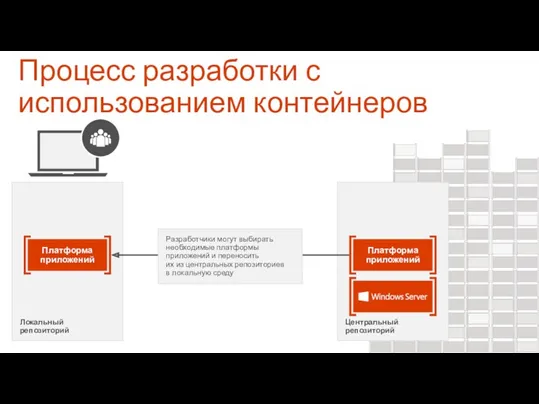

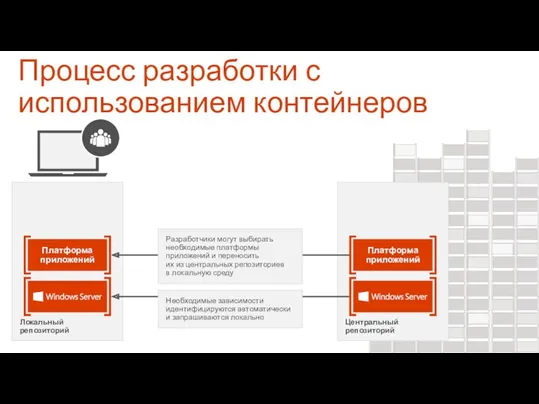

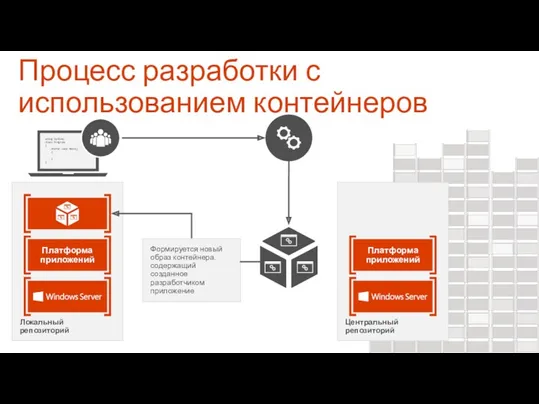

- 50. Локальный репозиторий Платформа приложений Процесс разработки с использованием контейнеров Центральный репозиторий Платформа приложений Разработчики могут выбирать

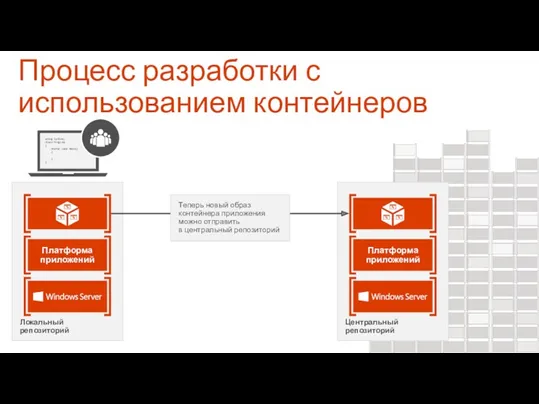

- 51. Локальный репозиторий Платформа приложений Процесс разработки с использованием контейнеров Центральный репозиторий Платформа приложений Разработчики могут выбирать

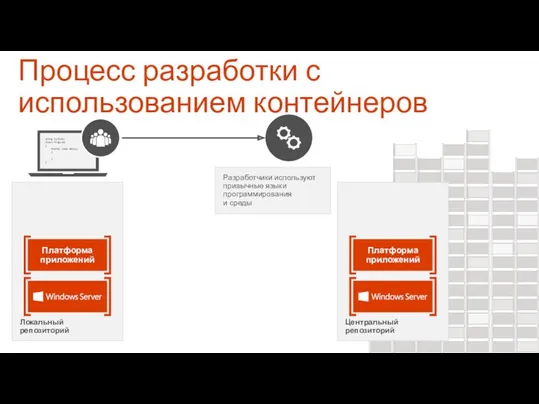

- 52. Локальный репозиторий Платформа приложений Процесс разработки с использованием контейнеров Разработчики используют привычные языки программирования и среды

- 53. Локальный репозиторий Платформа приложений Процесс разработки с использованием контейнеров Приложения скомпилированы и собраны в стандартном формате,

- 54. Локальный репозиторий Платформа приложений Процесс разработки с использованием контейнеров Формируется новый образ контейнера, содержащий созданное разработчиком

- 55. Локальный репозиторий Платформа приложений Процесс разработки с использованием контейнеров Теперь новый образ контейнера приложения можно отправить

- 56. Процесс разработки с использованием контейнеров

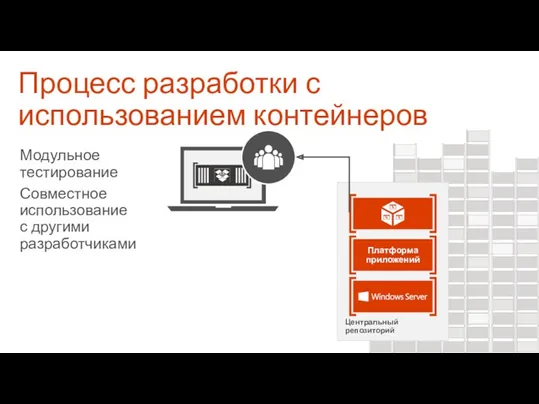

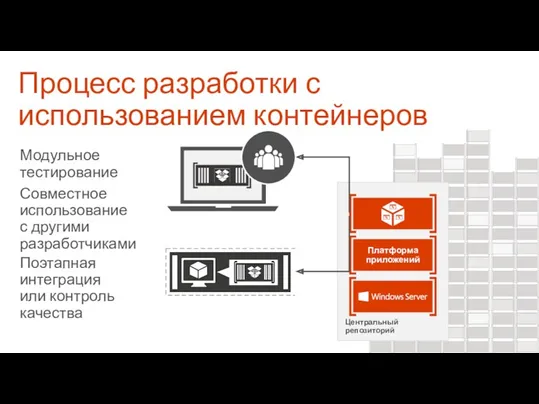

- 57. Процесс разработки с использованием контейнеров Модульное тестирование Совместное использование с другими разработчиками

- 58. Процесс разработки с использованием контейнеров Модульное тестирование Совместное использование с другими разработчиками Поэтапная интеграция или контроль

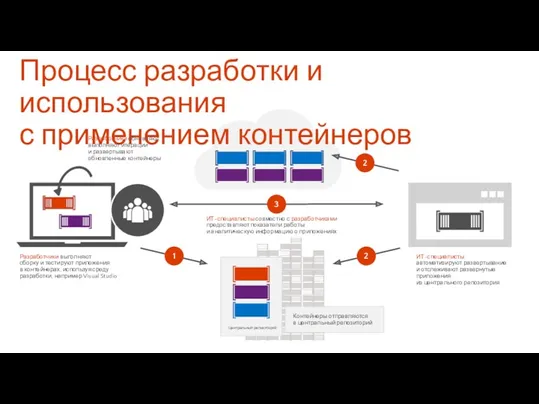

- 59. Процесс разработки и использования с применением контейнеров Разработчики выполняют сборку и тестируют приложения в контейнерах, используя

- 60. Демонстрация Работа с контейнерами в PowerShell

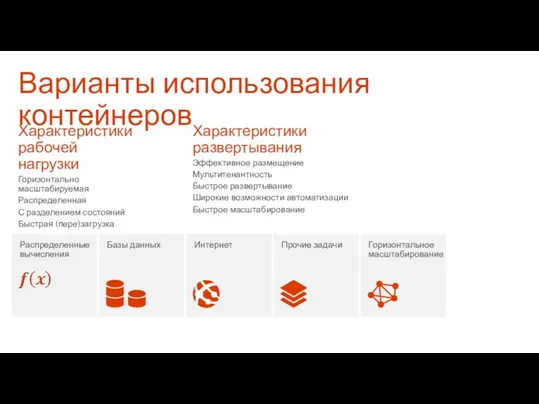

- 61. Варианты использования контейнеров

- 62. Варианты использования контейнеров Характеристики рабочей нагрузки Горизонтально масштабируемая Распределенная С разделением состояний Быстрая (пере)загрузка Характеристики развертывания

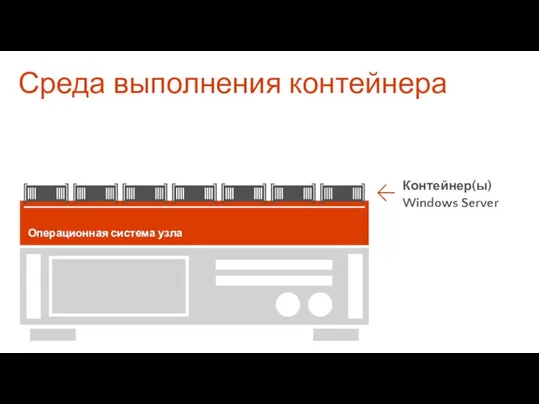

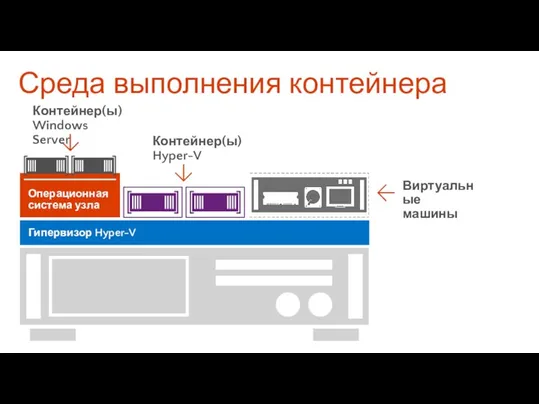

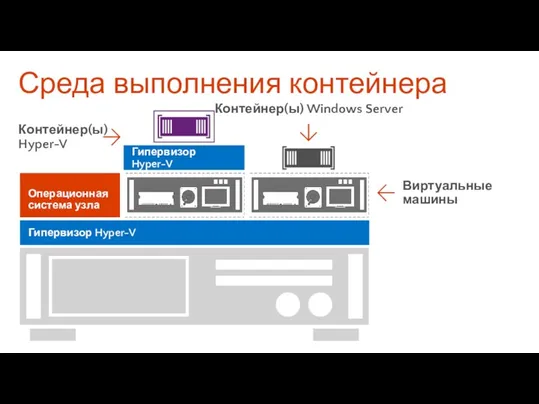

- 63. Среды ОС контейнеров

- 64. Среда выполнения контейнера

- 65. Среда выполнения контейнера Операционная система узла Гипервизор Hyper-V

- 66. Среда выполнения контейнера Операционная система узла Гипервизор Hyper-V Гипервизор Hyper-V

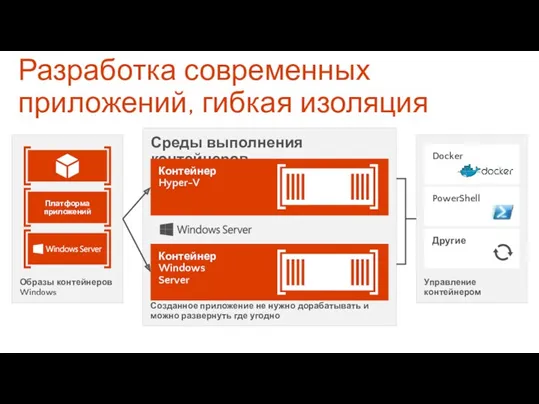

- 67. Разработка современных приложений, гибкая изоляция Созданное приложение не нужно дорабатывать и можно развернуть где угодно

- 68. Имя и фамилия докладчика Название доклада Инфраструктура хранилищ Александр Шаповал Microsoft

- 69. Что такое программно-определяемое хранилище?

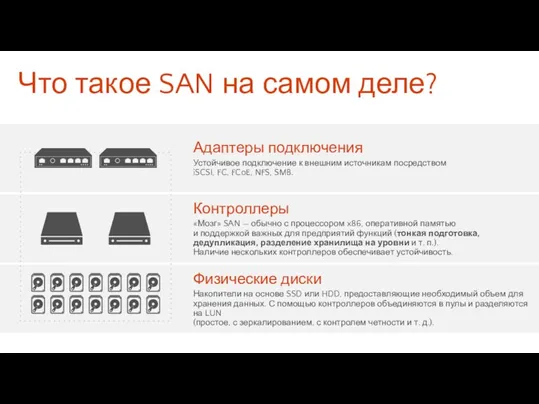

- 70. Что такое SAN на самом деле? Физические диски Накопители на основе SSD или HDD, предоставляющие необходимый

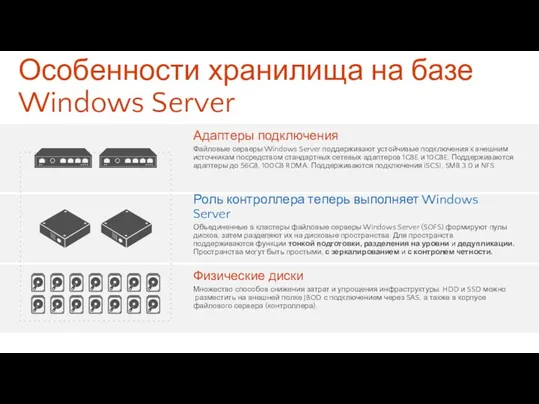

- 71. Особенности хранилища на базе Windows Server Физические диски Множество способов снижения затрат и упрощения инфраструктуры. HDD

- 72. Архитектуры хранения

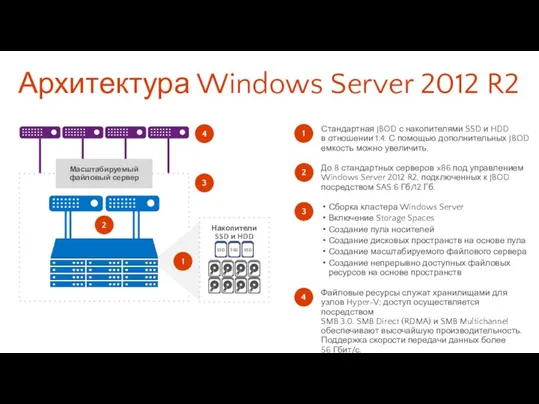

- 73. Архитектура Windows Server 2012 R2 2 3 4 1

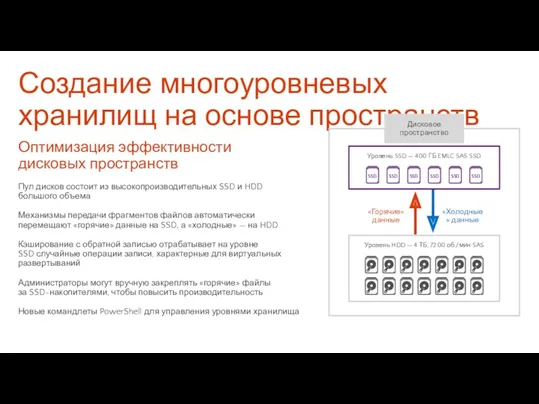

- 74. Создание многоуровневых хранилищ на основе пространств Оптимизация эффективности дисковых пространств Пул дисков состоит из высокопроизводительных SSD

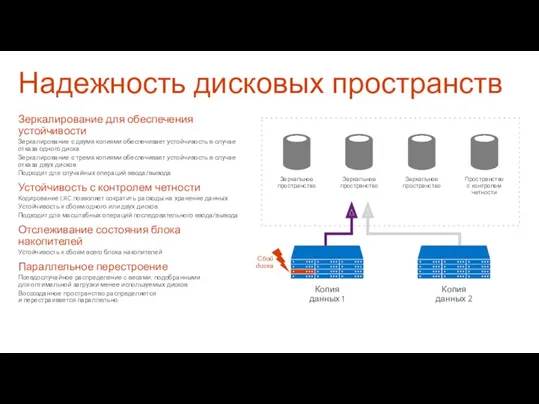

- 75. Надежность дисковых пространств Зеркалирование для обеспечения устойчивости Зеркалирование с двумя копиями обеспечивает устойчивость в случае отказа

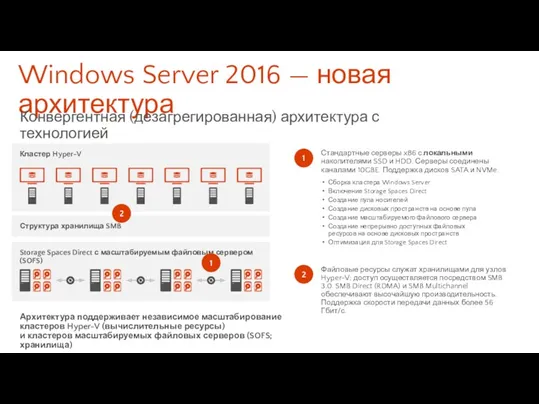

- 76. Windows Server 2016 — новая архитектура Конвергентная (дезагрегированная) архитектура с технологией Storage Spaces Direct Архитектура поддерживает

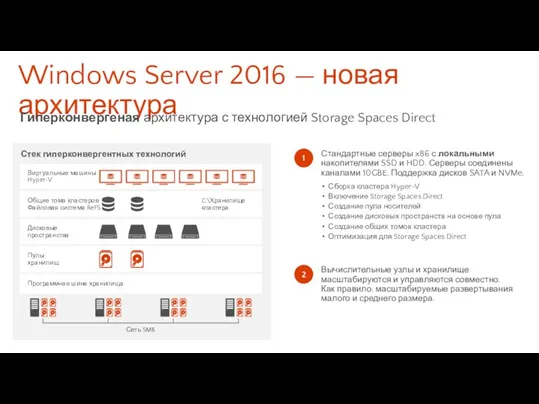

- 77. Windows Server 2016 — новая архитектура Гиперконвергеная архитектура с технологией Storage Spaces Direct

- 78. Факторы эффективности хранилища

- 79. Качество обслуживания (QoS) для хранилища Контроль и мониторинг производительности хранилища

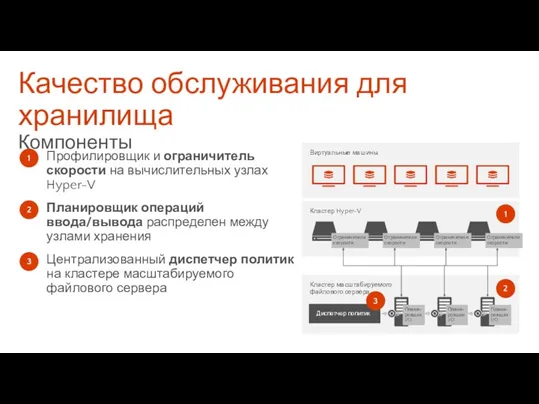

- 80. Качество обслуживания для хранилища Компоненты Кластер масштабируемого файлового сервера Диспетчер политик Кластер Hyper-V Виртуальные машины Ограничители

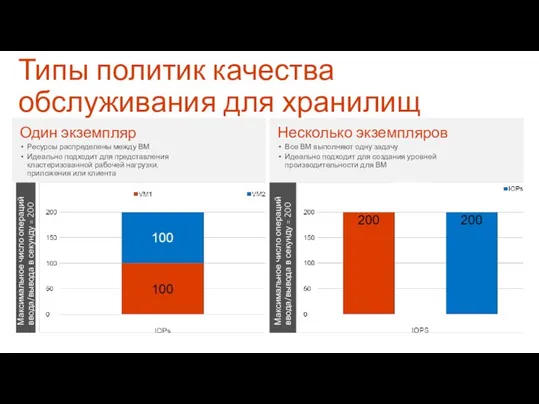

- 81. Типы политик качества обслуживания для хранилищ

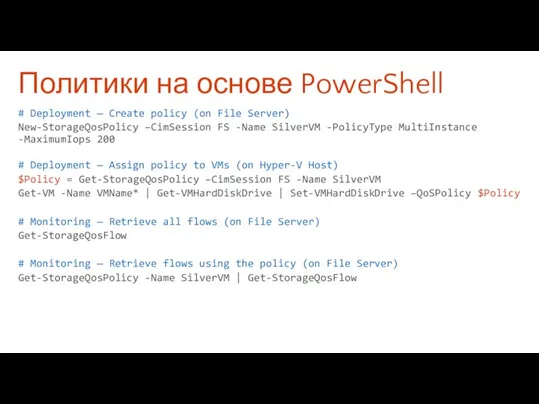

- 82. Политики на основе PowerShell # Deployment — Create policy (on File Server) New-StorageQosPolicy –CimSession FS -Name

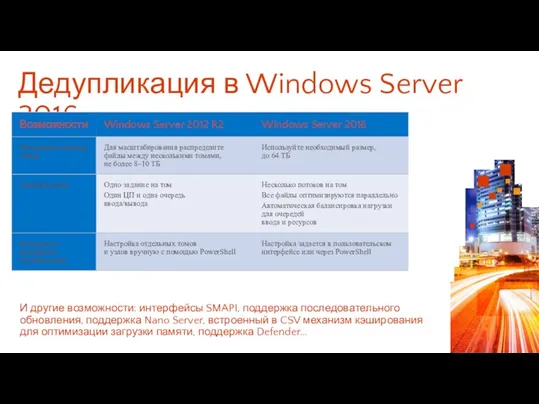

- 83. Дедупликация в Windows Server 2016 И другие возможности: интерфейсы SMAPI, поддержка последовательного обновления, поддержка Nano Server,

- 84. Реплика хранилища

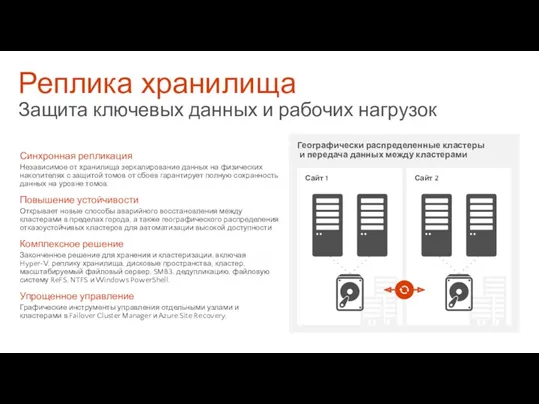

- 85. Реплика хранилища Защита ключевых данных и рабочих нагрузок Синхронная репликация Независимое от хранилища зеркалирование данных на

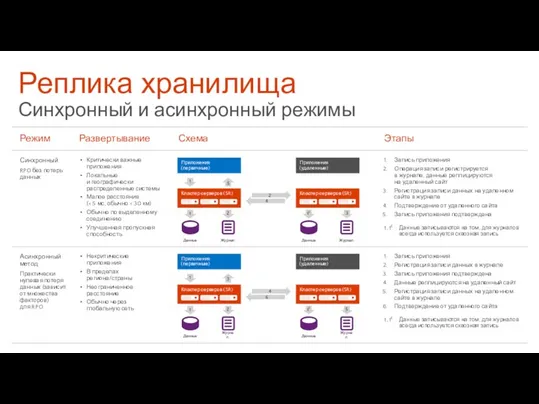

- 86. Реплика хранилища Синхронный и асинхронный режимы

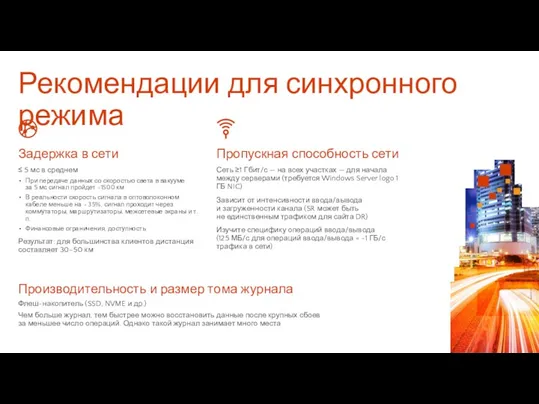

- 87. Рекомендации для синхронного режима Задержка в сети ≤ 5 мс в среднем При передаче данных со

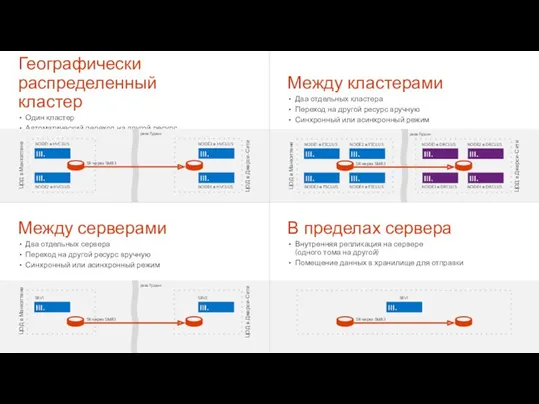

- 88. Между кластерами Два отдельных кластера Переход на другой ресурс вручную Синхронный или асинхронный режим Географически распределенный

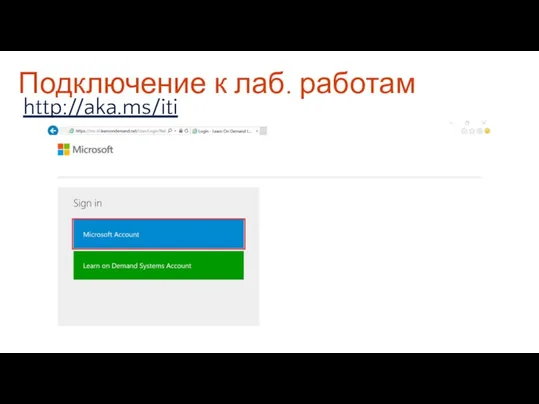

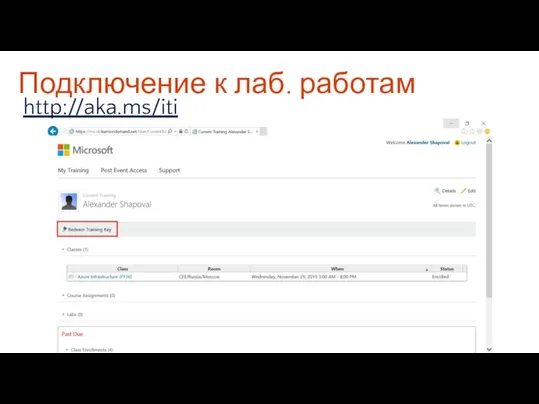

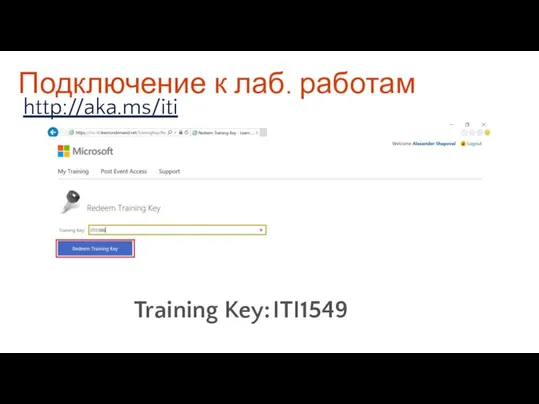

- 89. Подключение к лаб. работам http://aka.ms/iti

- 90. Подключение к лаб. работам http://aka.ms/iti

- 91. Подключение к лаб. работам http://aka.ms/iti Training Key: ITI1549

- 92. Подключение к лаб. работам http://aka.ms/iti

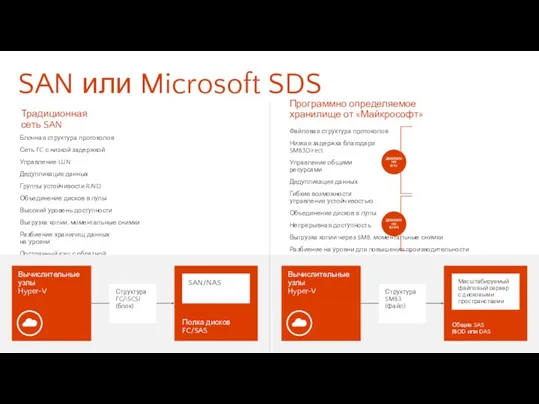

- 93. Блочная структура протоколов Сеть FC с низкой задержкой Управление LUN Дедупликация данных Группы устойчивости RAID Объединение

- 94. Имя и фамилия докладчика Название доклада Сетевая инфраструктура Александр Шаповал Microsoft

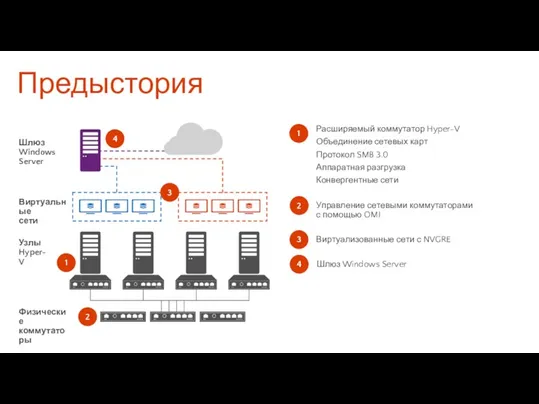

- 95. Предыстория 4

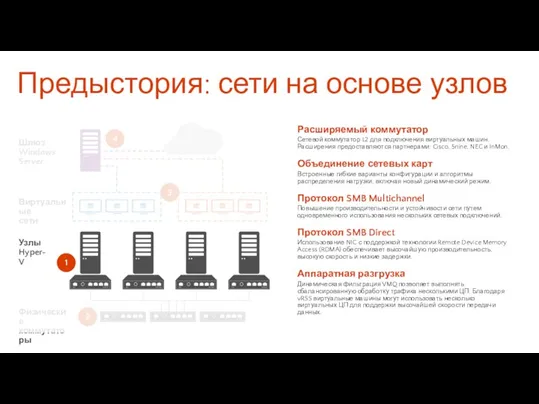

- 96. Предыстория: сети на основе узлов 4 Расширяемый коммутатор Сетевой коммутатор L2 для подключения виртуальных машин. Расширения

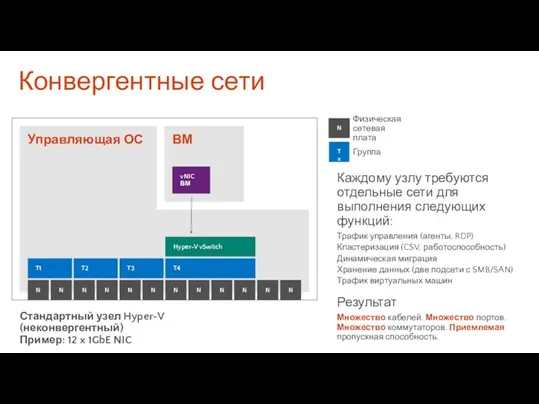

- 97. Конвергентные сети Стандартный узел Hyper-V (неконвергентный) Пример: 12 x 1GbE NIC Каждому узлу требуются отдельные сети

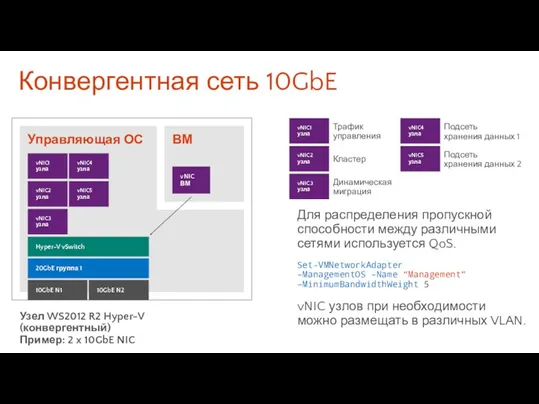

- 98. Конвергентная сеть 10GbE Узел WS2012 R2 Hyper-V (конвергентный) Пример: 2 x 10GbE NIC Для распределения пропускной

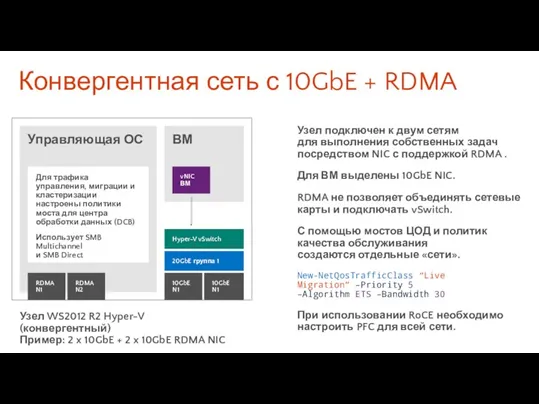

- 99. Конвергентная сеть с 10GbE + RDMA Узел WS2012 R2 Hyper-V (конвергентный) Пример: 2 x 10GbE +

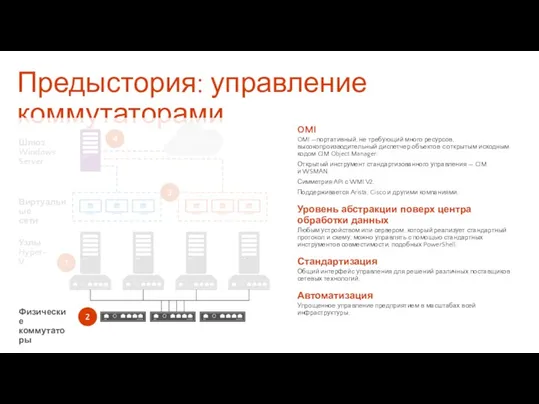

- 100. OMI OMI —портативный, не требующий много ресурсов, высокопроизводительный диспетчер объектов с открытым исходным кодом CIM Object

- 101. Предыстория: виртуальные сети 4 Виртуализация сети Наложение нескольких виртуальных сетей в общей физической сети. Используется стандартный

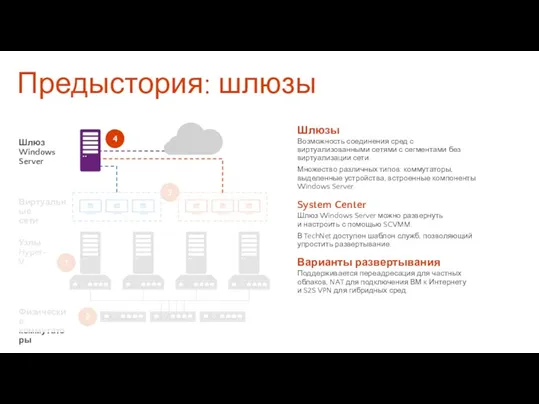

- 102. Предыстория: шлюзы 4 Шлюзы Возможность соединения сред с виртуализованными сетями с сегментами без виртуализации сети. Множество

- 103. Новые сетевые возможности и технологии

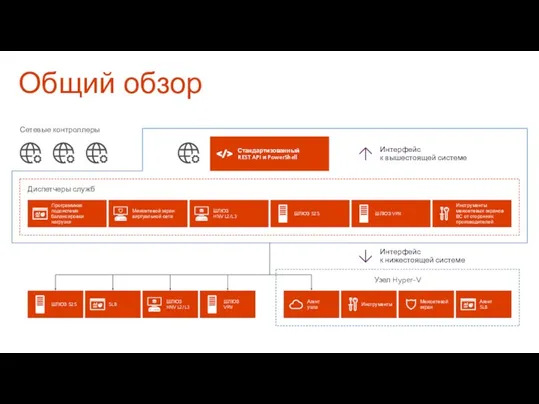

- 104. Диспетчеры служб Общий обзор Сетевые контроллеры Программная подсистема балансировки нагрузки Межсетевой экран виртуальной сети ШЛЮЗ HNV

- 105. Основы облачного масштабирования

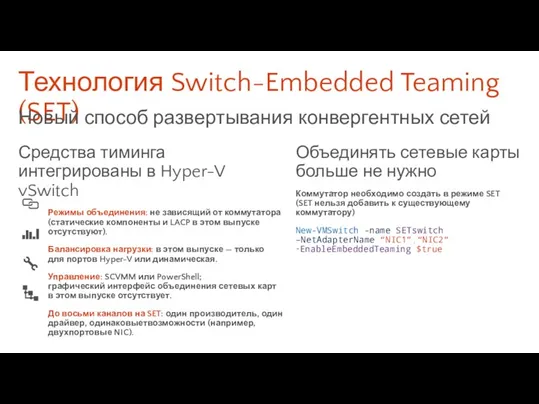

- 106. Технология Switch-Embedded Teaming (SET) Новый способ развертывания конвергентных сетей Объединять сетевые карты больше не нужно Коммутатор

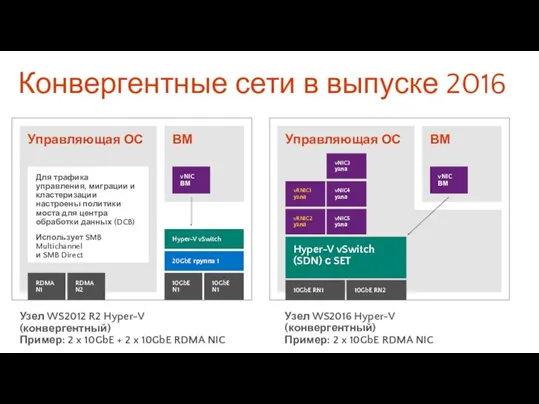

- 107. Конвергентные сети в выпуске 2016 Узел WS2012 R2 Hyper-V (конвергентный) Пример: 2 x 10GbE + 2

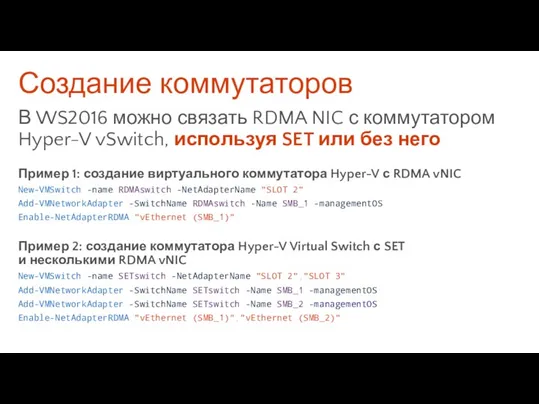

- 108. Создание коммутаторов В WS2016 можно связать RDMA NIC с коммутатором Hyper-V vSwitch, используя SET или без

- 109. Конвергентные сети — RDMA

- 110. PacketDirect (PD) Современный NDIS для Windows Платформа общего назначения — универсальный стек TCP/IP Поддержка клиентских систем

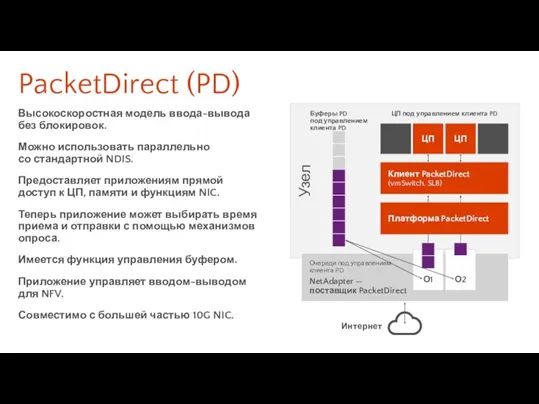

- 111. PacketDirect (PD) Высокоскоростная модель ввода-вывода без блокировок. Можно использовать параллельно со стандартной NDIS. Предоставляет приложениям прямой

- 112. Инфраструктура SDN

- 113. Обновленная и улучшенная Гибкая инкапсуляция Эти технологии работают на уровне данных и поддерживают как Virtual Extensible

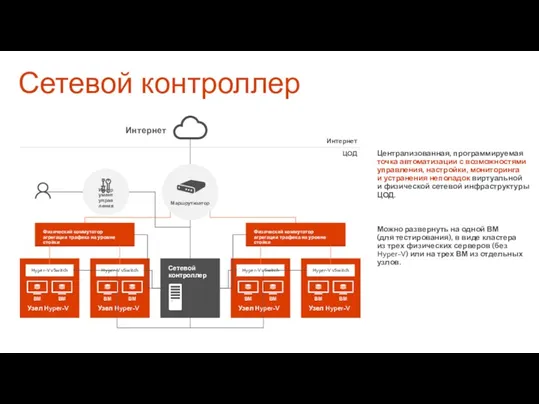

- 114. Сетевой контроллер Централизованная, программируемая точка автоматизации с возможностями управления, настройки, мониторинга и устранения неполадок виртуальной и

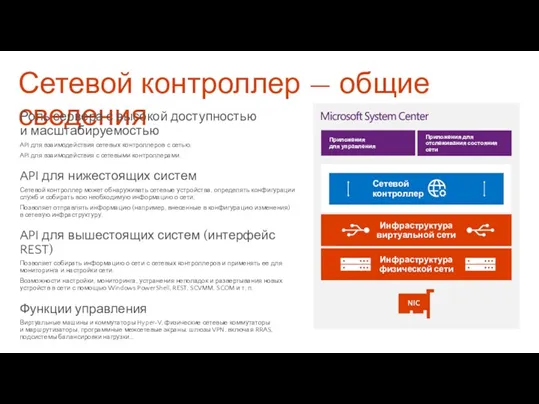

- 115. Сетевой контроллер — общие сведения Роль сервера с высокой доступностью и масштабируемостью API для взаимодействия сетевых

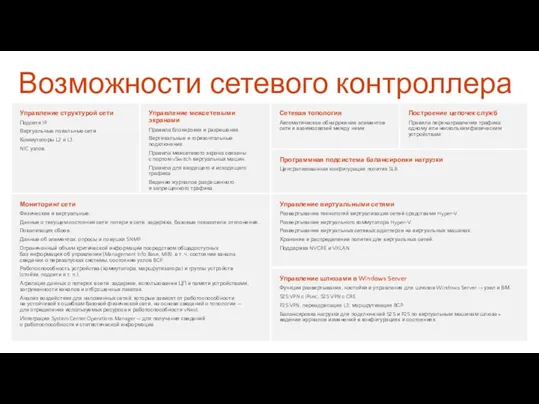

- 116. Возможности сетевого контроллера Управление структурой сети Подсети IP. Виртуальные локальные сети. Коммутаторы L2 и L3. NIC

- 117. Виртуализация сетевых функций (NFV)

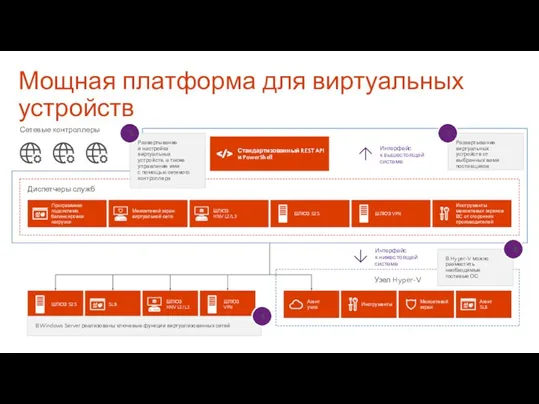

- 118. Диспетчеры служб Мощная платформа для виртуальных устройств Сетевые контроллеры Программная подсистема балансировки нагрузки Межсетевой экран виртуальной

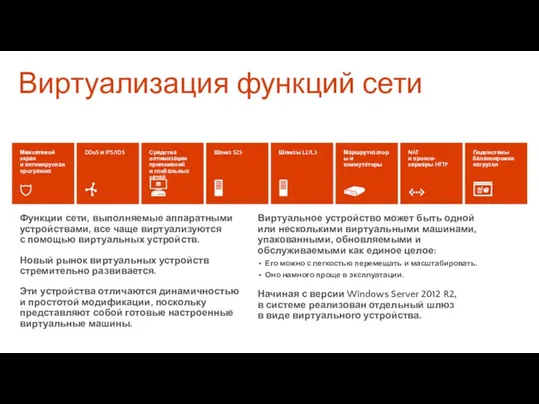

- 119. Виртуализация функций сети Функции сети, выполняемые аппаратными устройствами, все чаще виртуализуются с помощью виртуальных устройств. Новый

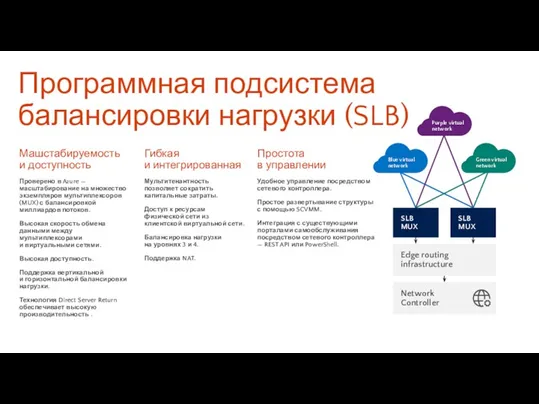

- 120. Машстабируемость и доступность Проверено в Azure — масштабирование на множество экземпляров мультиплексоров (MUX) с балансировкой миллиардов

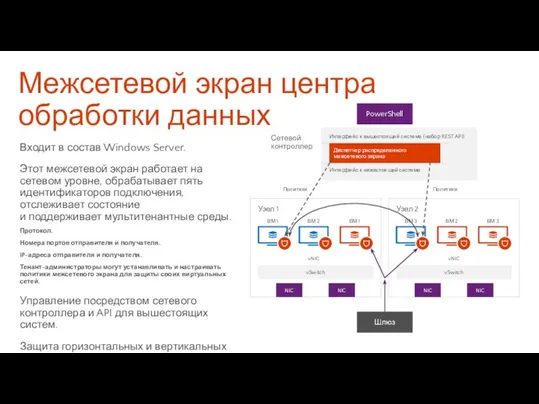

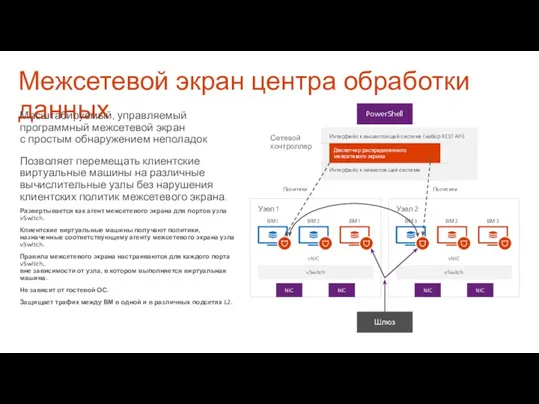

- 121. Межсетевой экран центра обработки данных Входит в состав Windows Server. Этот межсетевой экран работает на сетевом

- 122. Межсетевой экран центра обработки данных Масштабируемый, управляемый программный межсетевой экран с простым обнаружением неполадок Позволяет перемещать

- 123. Имя и фамилия докладчика Название доклада Nano Server Александр Шаповал Microsoft

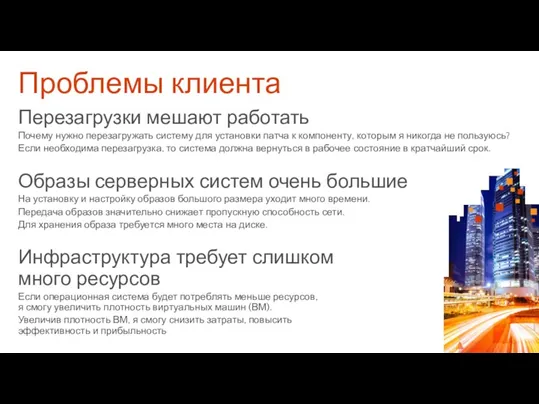

- 124. Проблемы клиента Перезагрузки мешают работать Почему нужно перезагружать систему для установки патча к компоненту, которым я

- 125. «Я хочу получить только необходимые компоненты и ничего больше».

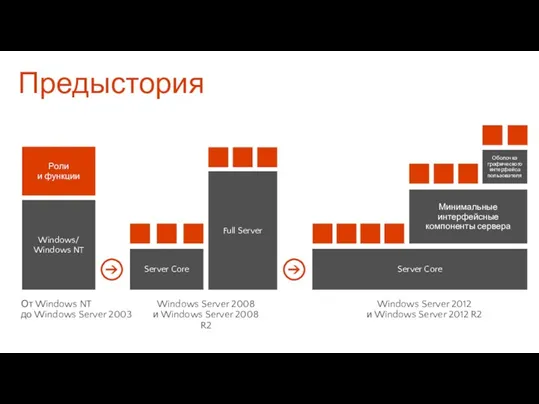

- 126. Предыстория От Windows NT до Windows Server 2003 Windows Server 2008 и Windows Server 2008 R2

- 127. «Нам нужна конфигурация сервера, оптимизированная для облака».

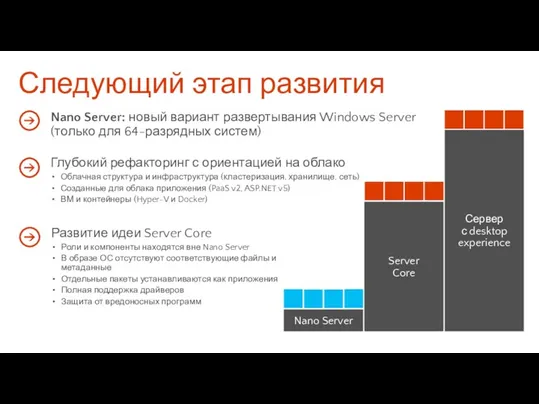

- 128. Следующий этап развития

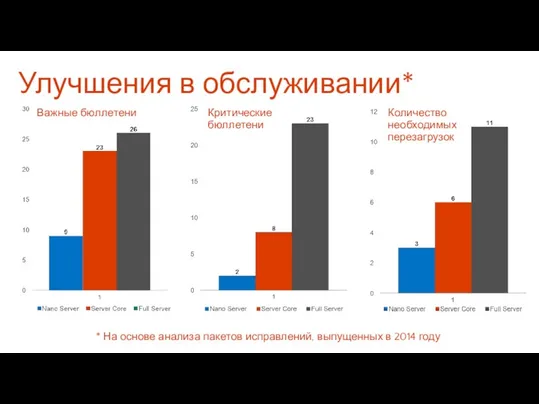

- 129. Улучшения в обслуживании* * На основе анализа пакетов исправлений, выпущенных в 2014 году Важные бюллетени Критические

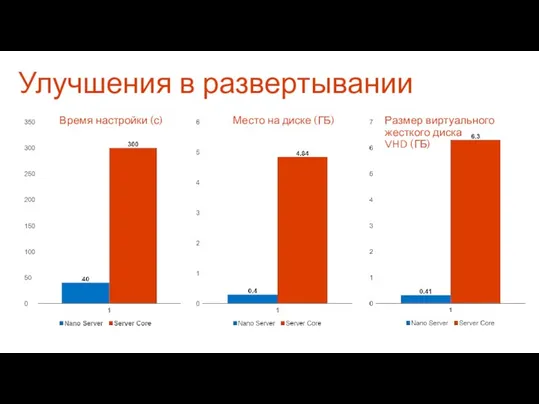

- 130. Улучшения в развертывании Размер виртуального жесткого диска VHD (ГБ)

- 131. Начало работы с Nano Server

- 132. Начало работы Nano Server — это вариант установки Как Server Core, но его нельзя выбрать при

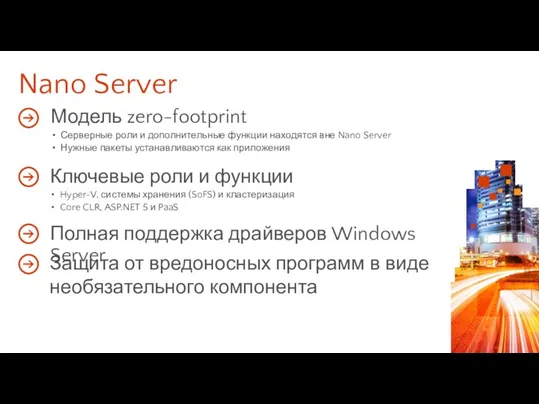

- 133. Nano Server

- 134. Быстрый запуск Nano Server Сценарии, размещенные в каталоге Nano Server, позволяют с легкостью создать собственный образ

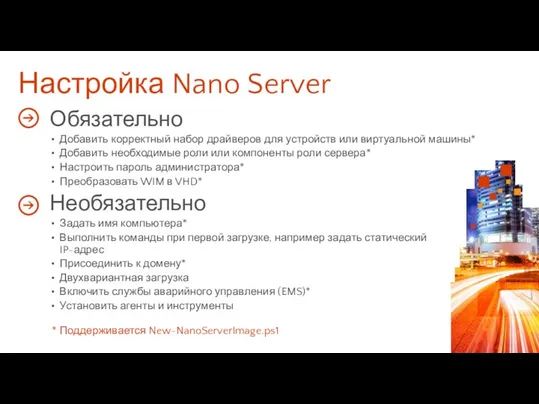

- 135. Настройка Nano Server Обязательно Добавить корректный набор драйверов для устройств или виртуальной машины* Добавить необходимые роли

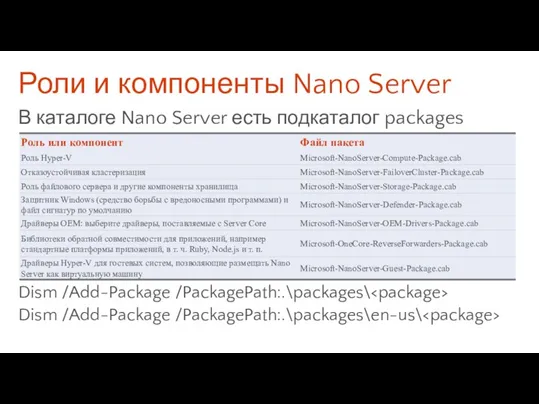

- 136. Роли и компоненты Nano Server В каталоге Nano Server есть подкаталог packages Dism /Add-Package /PackagePath:.\packages\ Dism

- 137. Удаленное управление Nano Server

- 138. Удаленное управление Nano Server

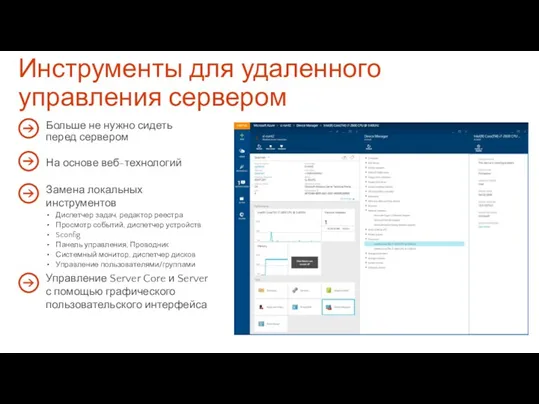

- 139. Инструменты для удаленного управления сервером

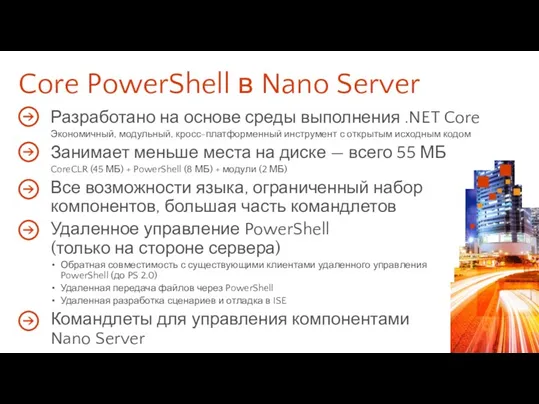

- 140. Core PowerShell в Nano Server Разработано на основе среды выполнения .NET Core Экономичный, модульный, кросс-платформенный инструмент

- 141. Устранение неполадок Nano Server

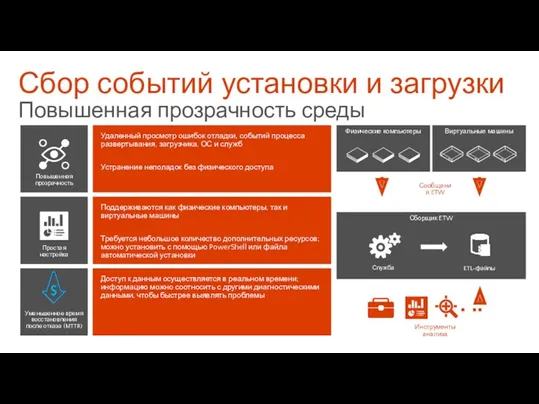

- 142. Сбор событий установки и загрузки Повышенная прозрачность среды Удаленный просмотр ошибок отладки, событий процесса развертывания, загрузчика,

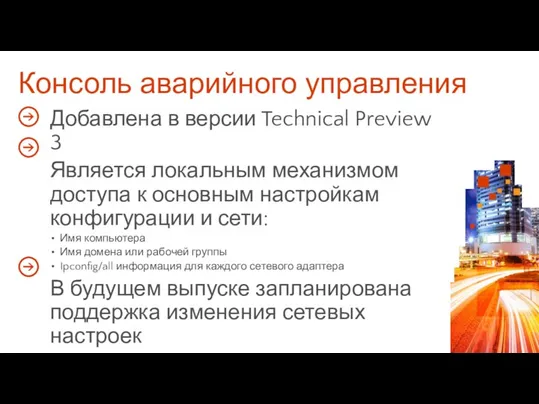

- 143. Консоль аварийного управления Добавлена в версии Technical Preview 3 Является локальным механизмом доступа к основным настройкам

- 145. Скачать презентацию

Регистрация в компанию New millennium centre LTD

Регистрация в компанию New millennium centre LTD Работа с одаренными детьми на уроке информатики

Работа с одаренными детьми на уроке информатики Partnership System ZORAN as Artificial Intelligence system (second part - intellectual possibilities)

Partnership System ZORAN as Artificial Intelligence system (second part - intellectual possibilities) Курс вёрстки и программирования сайтов. Javascript

Курс вёрстки и программирования сайтов. Javascript Интерактивная доска

Интерактивная доска Типовая схема организации связи цифровой сети МО РФ

Типовая схема организации связи цифровой сети МО РФ Интересные факты в информатике

Интересные факты в информатике Фишинг. Схема действия фишинга

Фишинг. Схема действия фишинга Информационно-технологический модуль. Overflow. Display. Псевдоэлементы 2019

Информационно-технологический модуль. Overflow. Display. Псевдоэлементы 2019 Warhammer 40,000 (игра)

Warhammer 40,000 (игра) Справочные правовые системы

Справочные правовые системы Разработка информационной системы по учету больных сахарным диабетом

Разработка информационной системы по учету больных сахарным диабетом Циклический алгоритм

Циклический алгоритм Разработка информационной системы для телекоммуникационной компании

Разработка информационной системы для телекоммуникационной компании Информация. Информационная грамотность и информационная культура

Информация. Информационная грамотность и информационная культура Видеозаписи Обработка и защита. Алгоритмы сжатия. Лекция 2

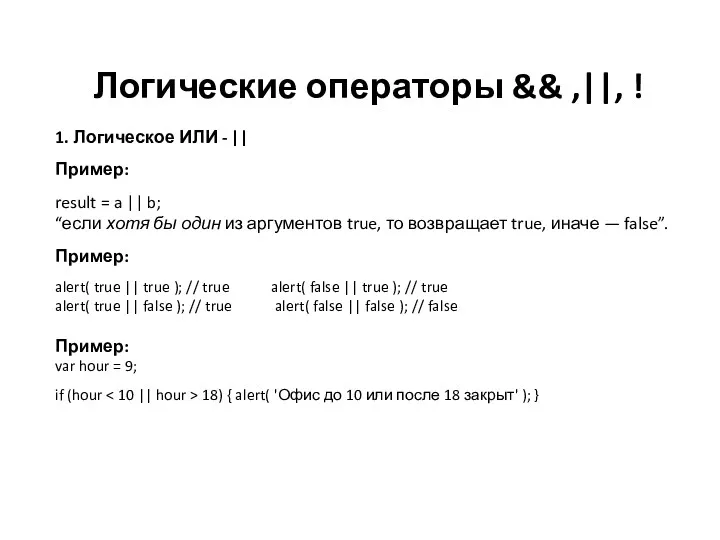

Видеозаписи Обработка и защита. Алгоритмы сжатия. Лекция 2 Логические операторы

Логические операторы Пользовательские функции

Пользовательские функции Особливості механізму перевизначення операторів (тема 13)

Особливості механізму перевизначення операторів (тема 13) Протокол OSPF для одной области (area). Занятие 12

Протокол OSPF для одной области (area). Занятие 12 Методы коммутации

Методы коммутации Визуализация информации в текстовых документах

Визуализация информации в текстовых документах Методы идентификации и аутентификации пользователя. Лекция 3

Методы идентификации и аутентификации пользователя. Лекция 3 Principles of Testing

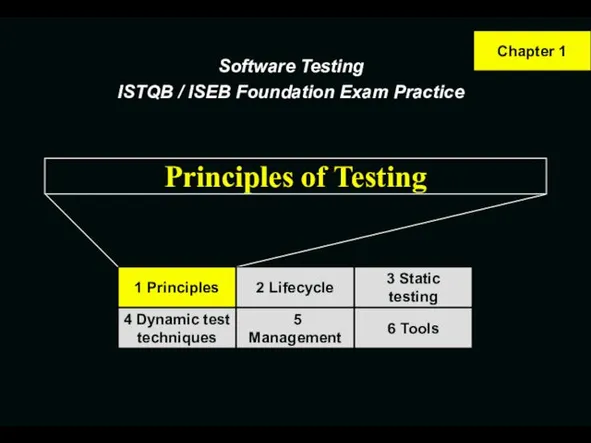

Principles of Testing Итоги 2017 года отдела по работе с интернет-магазинами

Итоги 2017 года отдела по работе с интернет-магазинами Programming Logic and Design, Seventh Edition

Programming Logic and Design, Seventh Edition Алгоритм і програма

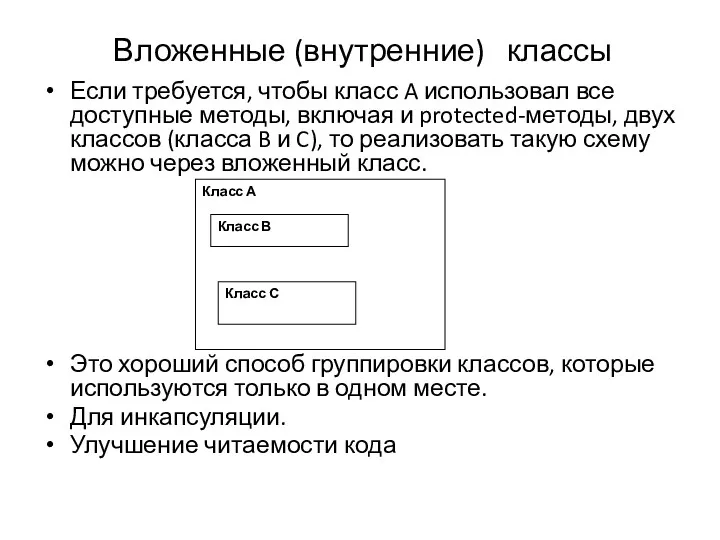

Алгоритм і програма Вложенные (внутренние) классы. (Лекция 2.1)

Вложенные (внутренние) классы. (Лекция 2.1)