Содержание

- 2. Аксиомы. Идентификация и аутентифиация В защищенной КС в любой момент времени любой субъект и объект должны

- 3. Аксиомы. «Монитор безопасности" В защищенной КС должна присутствовать активная компонента (субъект, процесс и т. д.) с

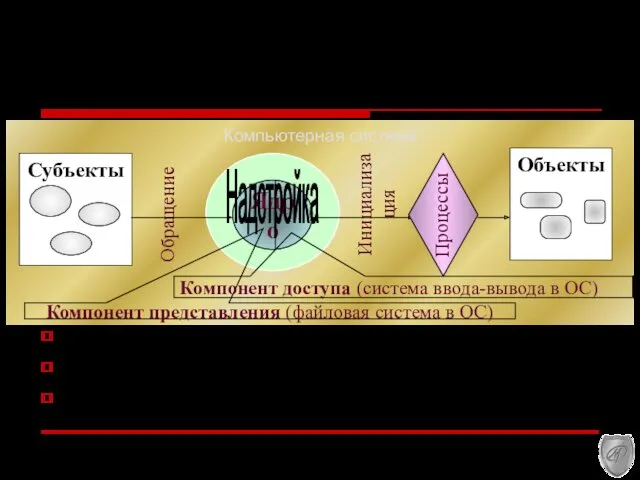

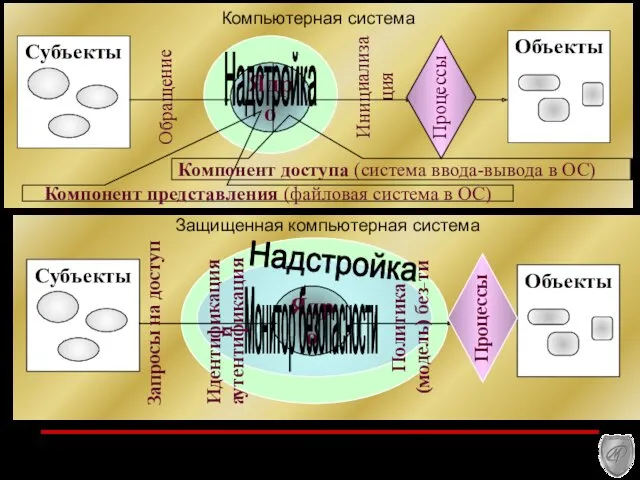

- 4. Архитектура незащищенной КС Ядро – ядро ОС, машина СУБД Компонента доступа – файловая система ОС, модель

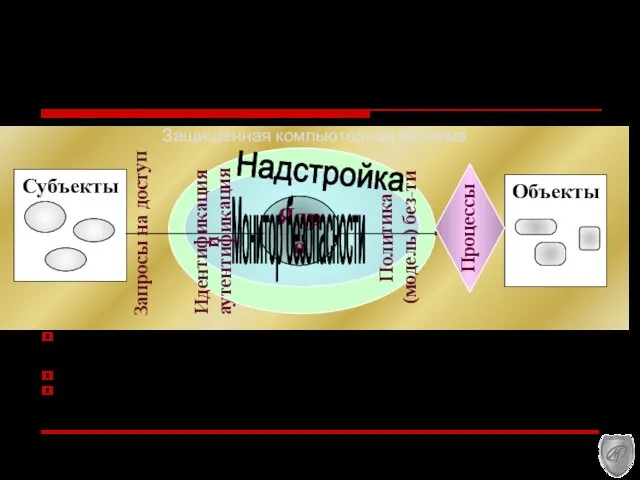

- 5. Архитектура защищенной КС МБ – доп. компонента, обеспечивающая процессы защиты информации – идентификации / аутентификации, а

- 6. Компьютерная система Компонент представления (файловая система в ОС) Компонент доступа (система ввода-вывода в ОС) Защищенная компьютерная

- 7. Требования к реализации МБ Полнота. МБ должен вызываться (активизироваться) при каждом обращении за доступом любого субъекта

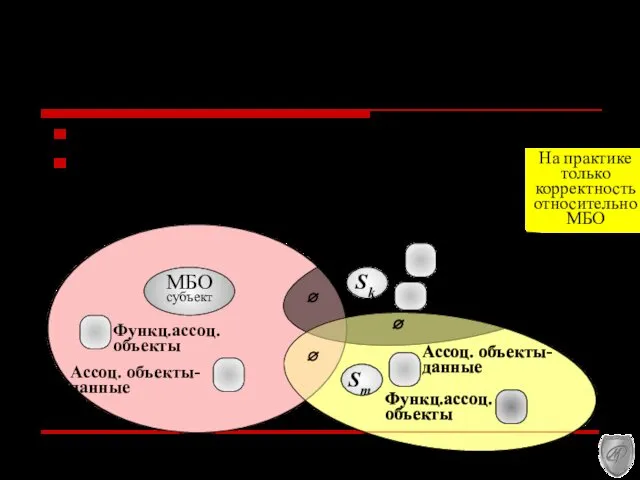

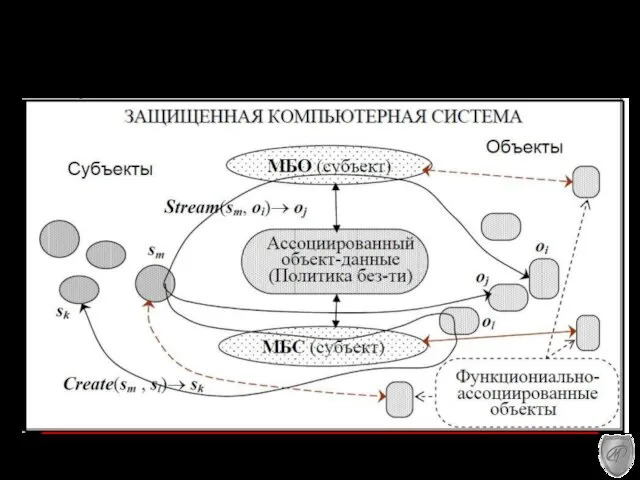

- 8. Особенности модели Монитор безопасности МБ объектов (МБО) называется субъект, активизирующийся при возникновении потока между любыми объектами,

- 9. Гарантии выполнения политики безопасности обеспечиваются определенными требованиями к МБО и МБС, реализующими т.н. изолированную программную среду

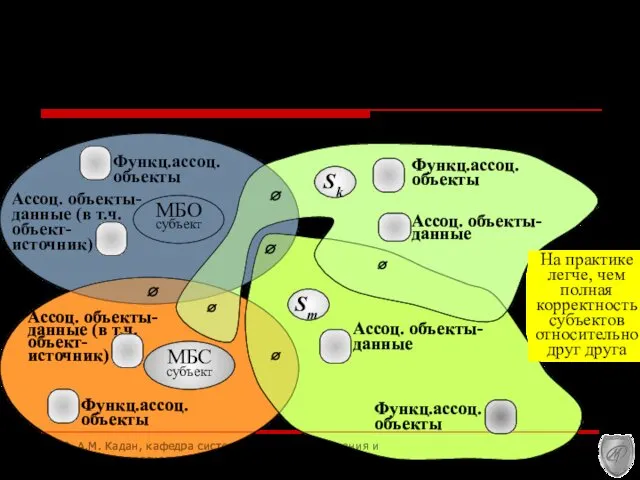

- 10. Гарантии выполнения политики безопасности Гарантии выполнения политики безопасности обеспечиваются определенными требованиями к МБО и МБС, реализующими

- 11. Достаточное условие гарантированного выполнения ПБ в КС МБО разрешает порождение потоков только из PL; все существующие

- 12. Достаточное условие гарантированного выполнения ПБ в КС МБО разрешает порождение потоков только из PL; все существующие

- 13. Достаточное условие выполнения ПБ в ИПС ИПС – золированная программная система Если существует МБО и порождаемые

- 14. Достаточное условие выполнения ПБ в ИПС (c) 2010, А.М. Кадан, кафедра системного программирования и компьютерной безопасности,

- 15. Проблемы реализации ИПС проблема производительности повышенные требования к вычислительным ресурсам проблема загрузки (начального инициирования) ИПС нестационарность

- 16. Аксиома 1.3.3. Для реализации принятой политики безопасности, управления и контроля доступа субъектов к объектам должна существовать

- 17. Аксиома 1.3.3. Для реализации принятой политики безопасности, управления и контроля доступа субъектов к объектам необходима (должна

- 18. Типы политик безопасности В упрощенной трактовке ПБ – общий принцип (методология, правила, схема) безопасной работы (доступа)

- 19. Основные политики безопасности Две базовых политики безопасности – дискреционная (политика избирательного доступа ) мандатная (политика полномочного

- 20. Политика дискреционного (избирательного) доступа Политика дискреционного (избирательного) доступа (ПДД) Множество безопасных (разрешенных) доступов PL задается для

- 21. Политика мандатного (полномочного) доступа Множество безопасных (разрешенных) доступов PL задается неявным образом через введение уровня допуска

- 22. Политика тематического доступа Множество безопасных доступов PL задается неявным образом через введение для пользователей-субъектов некоторой тематической

- 23. Политика ролевого доступа Множество безопасных (разрешенных) доступов PL задается через введение в системе дополнительных абстрактных сущностей

- 24. Временн’ая и маршрутная политики разграничения доступа Широко используется в практике функционирования защищенных компьютерных систем (в распределенных

- 26. Гарантирование выполнения политики безопасности Общий критерий безопасности КС Компьютерная система безопасна тогда и только тогда, когда

- 27. Порождение потоков и субъектов с учетом МБО и МБС

- 29. Скачать презентацию

Программа Gaussian

Программа Gaussian Программа 1С программист

Программа 1С программист Типы данных. Программирование на Паскале

Типы данных. Программирование на Паскале Жанр компьютерных игр - шутер

Жанр компьютерных игр - шутер Номинанты книг в библиотеку для команды начинающего проектировщика

Номинанты книг в библиотеку для команды начинающего проектировщика Тестирование ПО. Методики тестирования. Лекция 5

Тестирование ПО. Методики тестирования. Лекция 5 Маркировка товаров и штриховое кодирование

Маркировка товаров и штриховое кодирование Кодирование и обработка числовой информации

Кодирование и обработка числовой информации Внешние международные информационные ресурсы

Внешние международные информационные ресурсы Электронные ресурсы научной библиотеки АГТУ

Электронные ресурсы научной библиотеки АГТУ Инженерная и компьютерная графика. Системы автоматизированного проектирования (САПР), тема 9

Инженерная и компьютерная графика. Системы автоматизированного проектирования (САПР), тема 9 Кортежи в Python

Кортежи в Python Техника безопасности в компьютерном классе

Техника безопасности в компьютерном классе Інформатика сьогодні. Урок №6

Інформатика сьогодні. Урок №6 Сетикет. Правила поведения в сети интернета

Сетикет. Правила поведения в сети интернета Вычислительная практика. Работа с графикой

Вычислительная практика. Работа с графикой Unity скрипты

Unity скрипты Антиплагиат. Система обнаружений текстовых заимствований в учебных и научных работах

Антиплагиат. Система обнаружений текстовых заимствований в учебных и научных работах Пользовательский интерфейс

Пользовательский интерфейс Введение в объектно-ориентированное программирование

Введение в объектно-ориентированное программирование Будущее человечества: мнение ученых ХIХ-ХХ И ХХI века

Будущее человечества: мнение ученых ХIХ-ХХ И ХХI века Программное обеспечение для построения систем управления и диспетчеризации различных объектов

Программное обеспечение для построения систем управления и диспетчеризации различных объектов Курс: Информационные технологии

Курс: Информационные технологии 1С:Лекторий - регулярные встречи пользователей c методистами 1С в центре Москвы

1С:Лекторий - регулярные встречи пользователей c методистами 1С в центре Москвы Інженерія якості. Ядро професійних знань

Інженерія якості. Ядро професійних знань Створення таблиць, форм, запитів і звітів

Створення таблиць, форм, запитів і звітів Анонимность в сети Интернет

Анонимность в сети Интернет Протокол Н.323. (Лекція 4)

Протокол Н.323. (Лекція 4)