Содержание

- 2. Корпоративная сеть Внутренние серверы Рабочие места МЭ

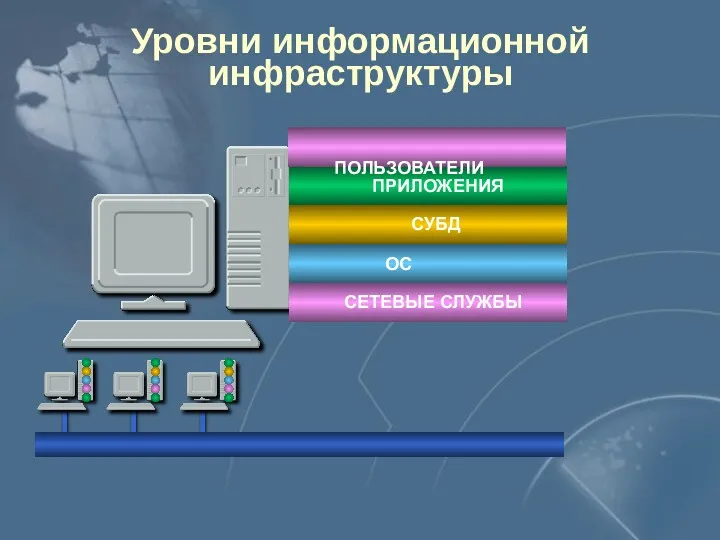

- 3. Уровни информационной инфраструктуры

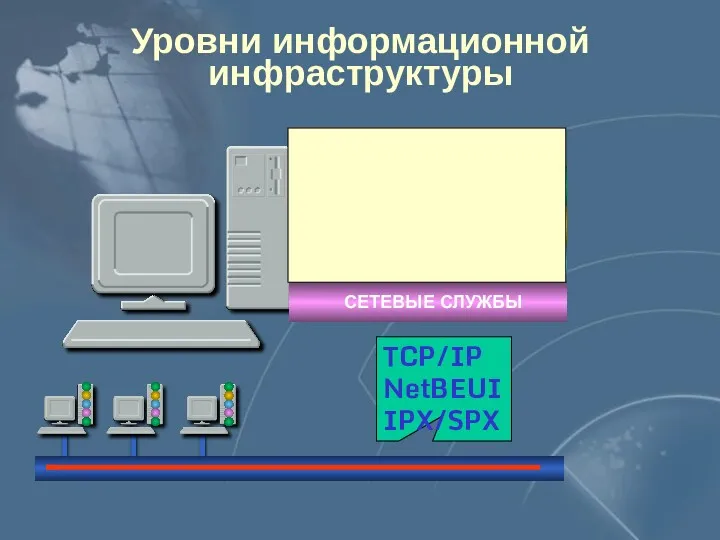

- 4. Уровни информационной инфраструктуры TCP/IP NetBEUI IPX/SPX

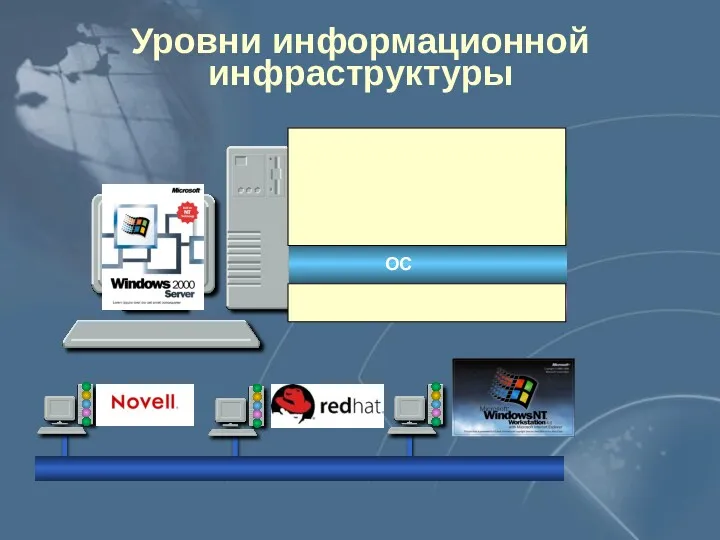

- 5. Уровни информационной инфраструктуры

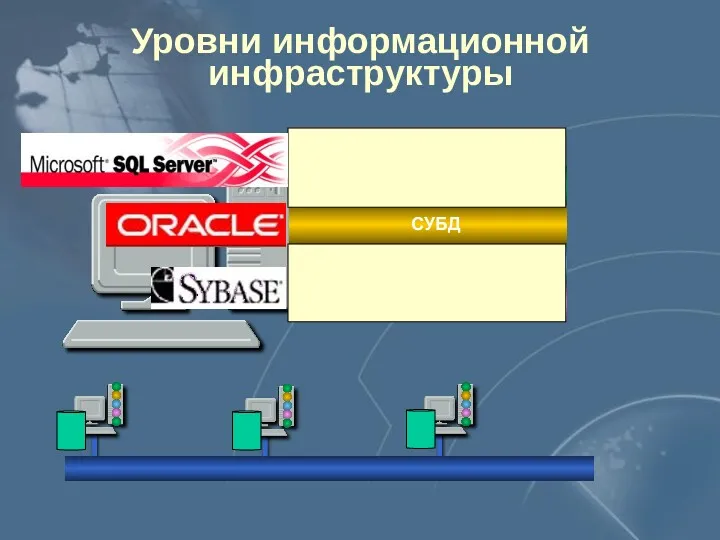

- 6. Уровни информационной инфраструктуры

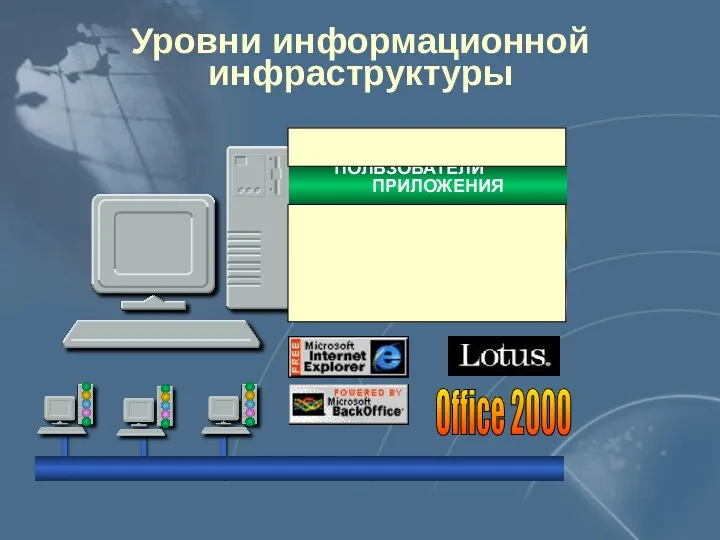

- 7. Уровни информационной инфраструктуры Office 2000

- 8. Уровни информационной инфраструктуры

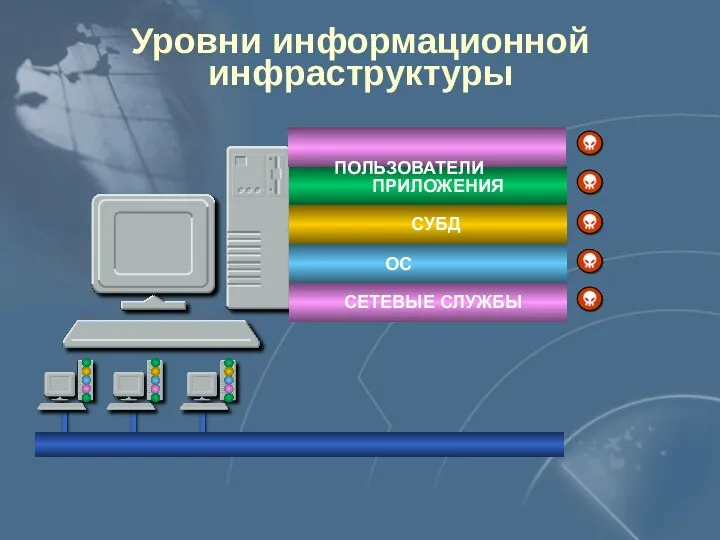

- 9. Уровни информационной инфраструктуры

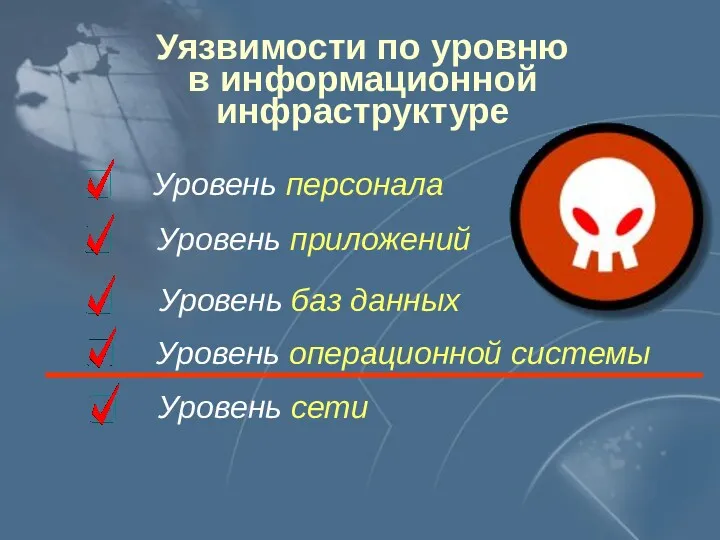

- 10. Уязвимости по уровню в информационной инфраструктуре Уровень сети Уровень операционной системы Уровень баз данных Уровень персонала

- 11. Причины возникновения уязвимостей ОС ошибки проектирования (компонент ядра, подсистем) ошибки реализации (кода) ошибки эксплуатации (неправильная настройка,

- 12. Источники информации о новых уязвимостях www.cert.org - координационный центр CERT/CC www.iss.net/xforce - база данных компании ISS

- 13. Дополнительные источники информации о безопасности NT/2000 www.microsoft.com/security www.winternals.com www.ntsecurity.com

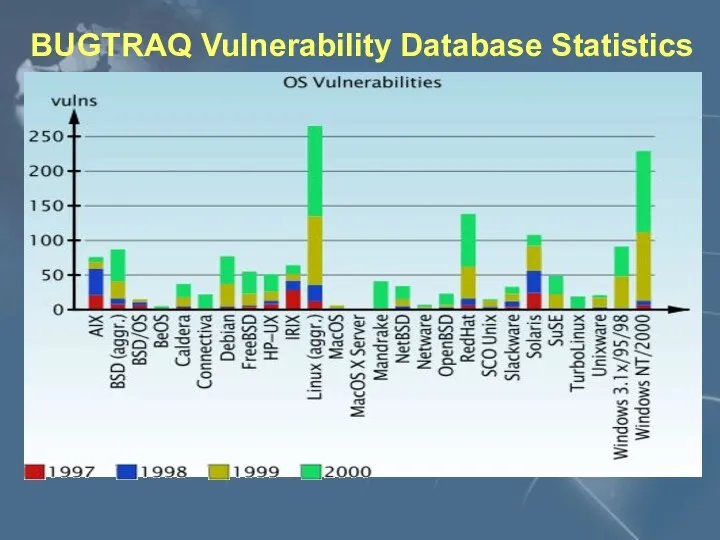

- 14. BUGTRAQ Vulnerability Database Statistics

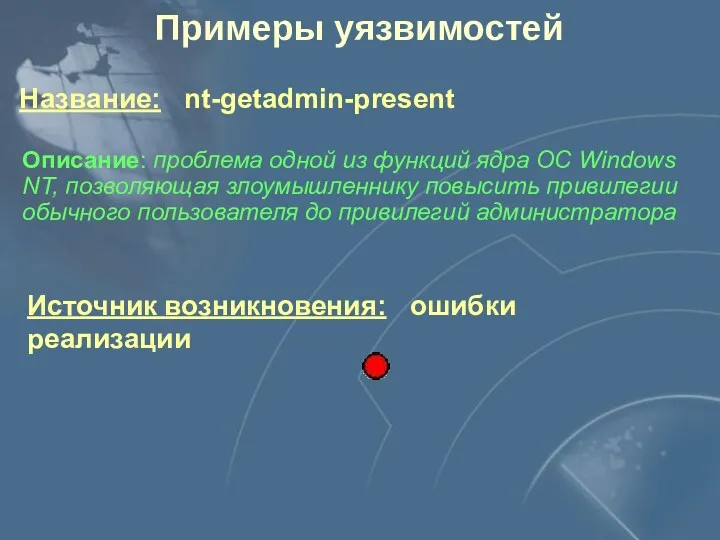

- 15. Источник возникновения: ошибки реализации Описание: проблема одной из функций ядра ОС Windows NT, позволяющая злоумышленнику повысить

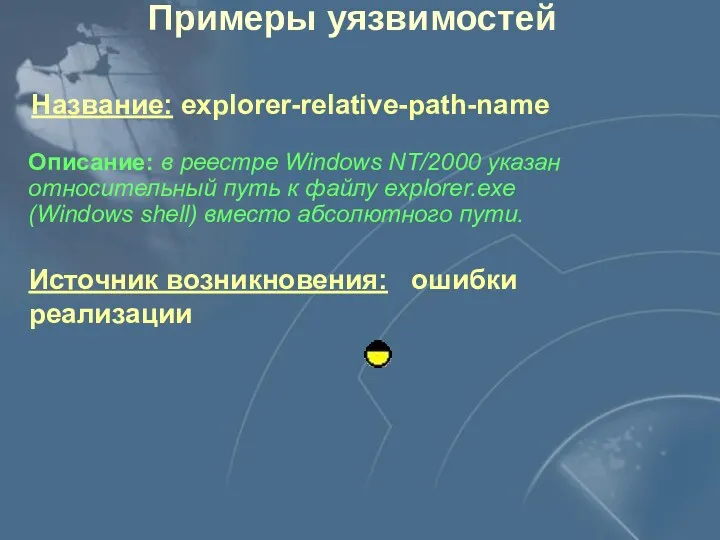

- 16. Источник возникновения: ошибки реализации Описание: в реестре Windows NT/2000 указан относительный путь к файлу explorer.exe (Windows

- 17. http://cve.mitre.org/cve Единая система наименований для уязвимостей Стандартное описание для каждой уязвимости Обеспечение совместимости баз данных уязвимостей

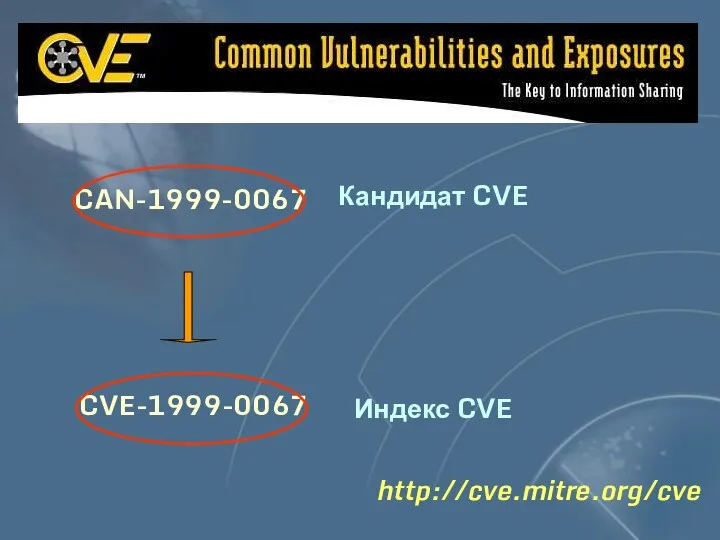

- 18. http://cve.mitre.org/cve CAN-1999-0067 CVE-1999-0067 Кандидат CVE Индекс CVE

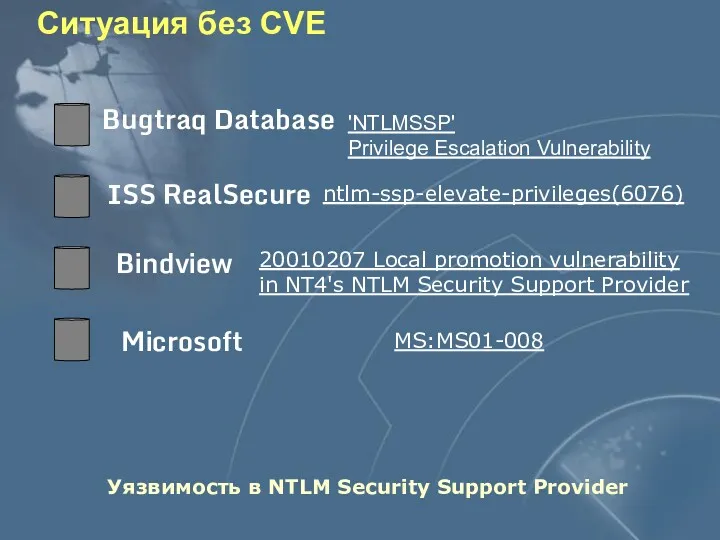

- 19. Ситуация без CVE ISS RealSecure Bindview Microsoft MS:MS01-008 Bugtraq Database 20010207 Local promotion vulnerability in NT4's

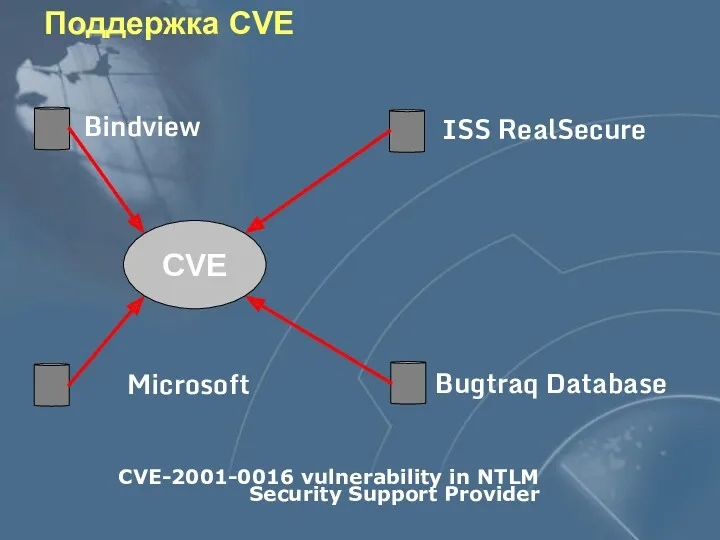

- 20. Поддержка CVE CVE-2001-0016 vulnerability in NTLM Security Support Provider CVE Microsoft Bindview ISS RealSecure Bugtraq Database

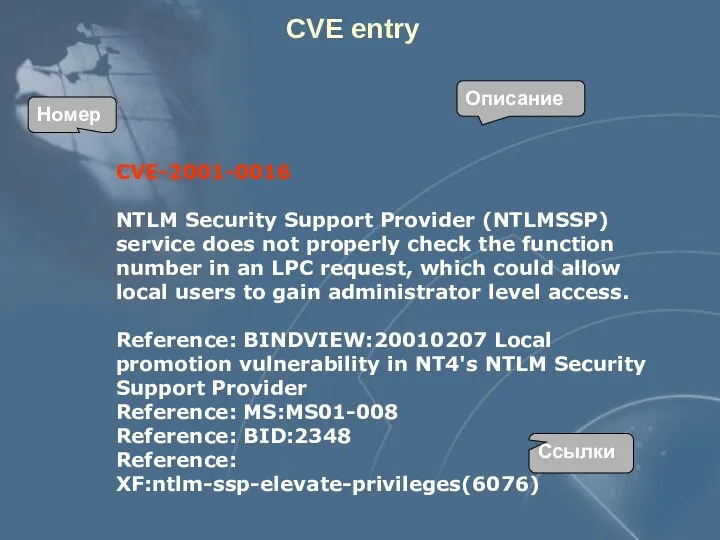

- 21. CVE entry Номер Описание Ссылки CVE-2001-0016 NTLM Security Support Provider (NTLMSSP) service does not properly check

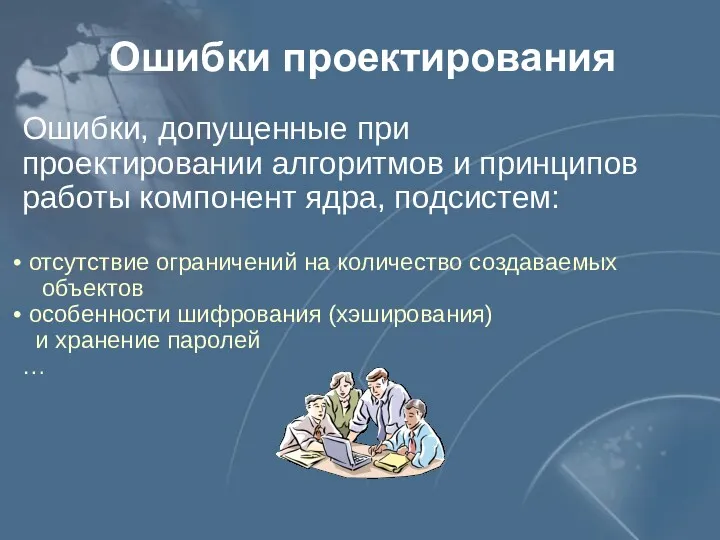

- 22. Ошибки проектирования Ошибки, допущенные при проектировании алгоритмов и принципов работы компонент ядра, подсистем: отсутствие ограничений на

- 23. Ошибки реализации int i, offset=OFFSET; if (argv[1] != NULL) offset = atoi(argv[1]); buff = malloc(BSIZE); egg

- 24. Ошибки реализации Переполнение буфера – наиболее распространённая техника использования ошибок реализации Переполнение буфера – манипуляции с

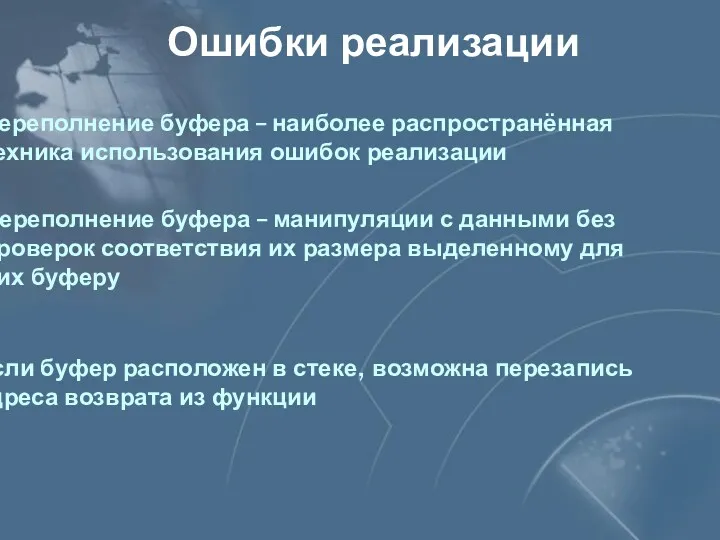

- 25. Переполнение стека адрес возврата local[2] local[1] local[0] Стек Буфер f_vulner() { char local[3] … … }

- 26. int f_vulner (char arg) { char local[100] //обработка return 0 } void main() { char arg[200]

- 27. int f_vulner (char arg) { char local[100] //обработка return 0 } void main() { char arg[200]

- 28. Данные [200] «Переполнение стека» Вызов функций ядра (программное прерывание INT 0x80) Вызов функций из модулей DLL

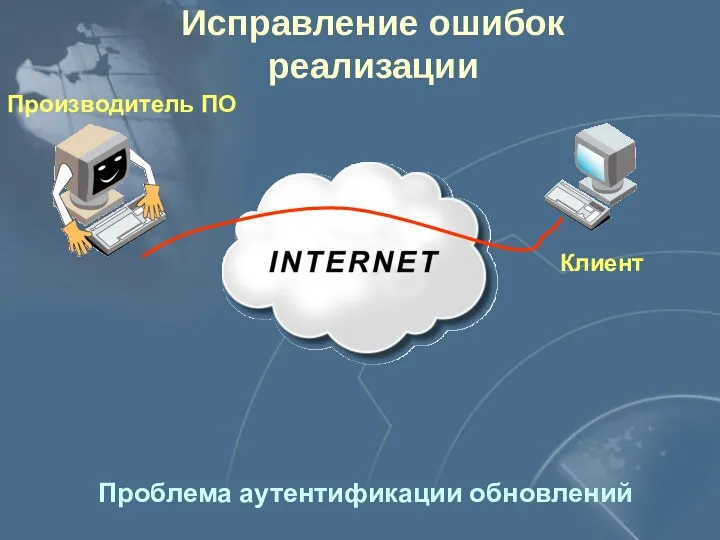

- 29. Исправление ошибок реализации Проблема аутентификации обновлений Производитель ПО Клиент

- 30. Исправление ошибок реализации Проблема аутентификации обновлений Цифровая подпись не используется вообще Нет прямого пути, чтобы проверить,

- 31. Аутентификация обновлений Использование отозванных сертификатов Sun Microsystems (CERT® Advisory CA-2000-19) Троянский конь в одной из версий

- 32. Исправление ошибок реализации Способы получения обновлений PGP (GnuPG) HTTPS SSH

- 33. Ошибки обслуживания Ошибки использования встроенных в ОС механизмов защиты

- 34. Защитные механизмы идентификация и аутентификация разграничение доступа (и авторизация) регистрация событий (аудит) контроль целостности затирание остаточной

- 35. Субъекты и объекты

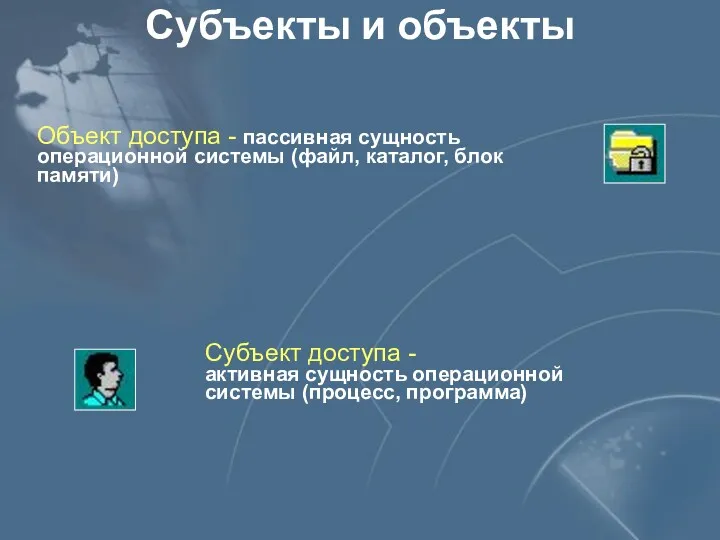

- 36. Субъекты и объекты Объект доступа - пассивная сущность операционной системы (файл, каталог, блок памяти) Субъект доступа

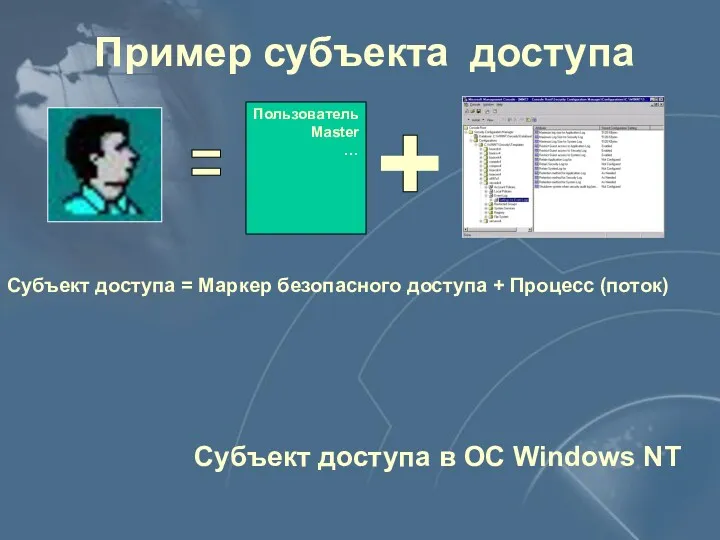

- 37. Пример субъекта доступа Субъект доступа = Маркер безопасного доступа + Процесс (поток) Субъект доступа в ОС

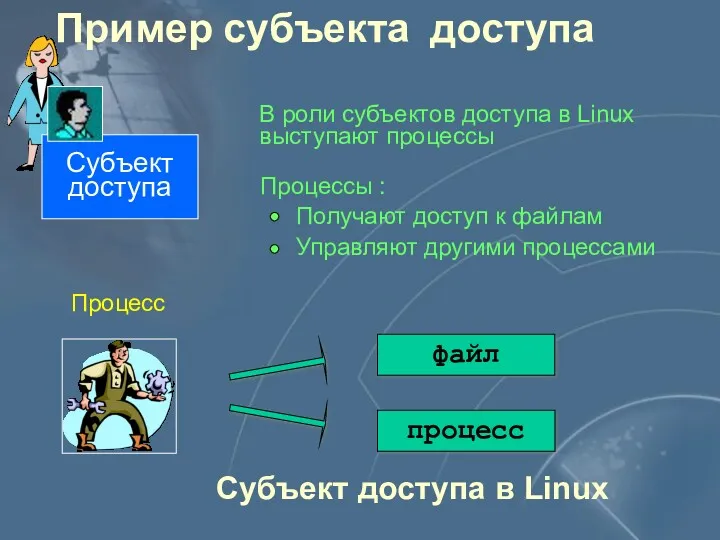

- 38. Субъект доступа Процесс Субъект доступа в Linux В роли субъектов доступа в Linux выступают процессы Процессы

- 39. Идентификация и аутентификация Идентификация (субъекта или объекта): 1) именование (присвоение имен-идентификаторов); 2) опознавание (выделение конкретного из

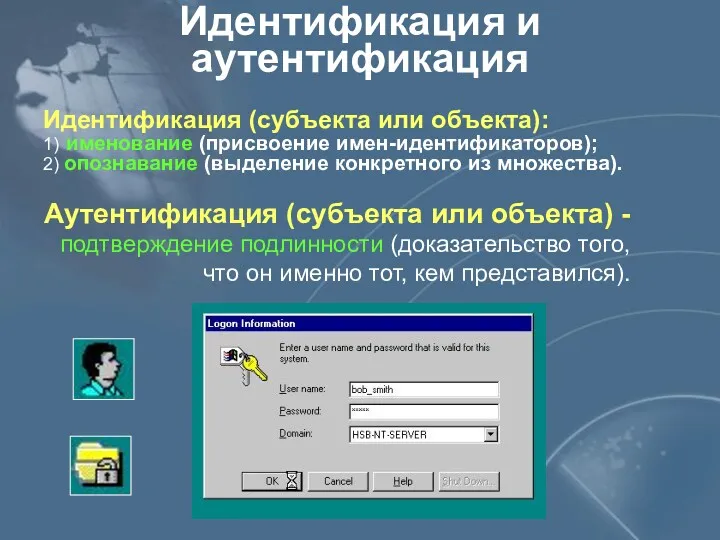

- 40. Сетевая аутентификация Передача пароля в открытом виде Передача хэша пароля Механизм «запрос/отклик» Клиент Сервер Запрос пароля

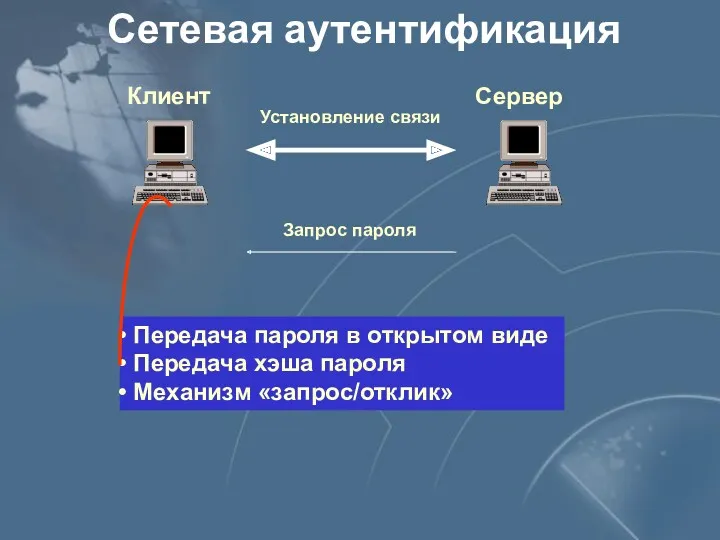

- 41. Сетевая аутентификация Клиент Сервер Механизм «запрос/отклик» Запрос пароля Зашифрованный запрос Установление связи Аналогичная операция и сравнение

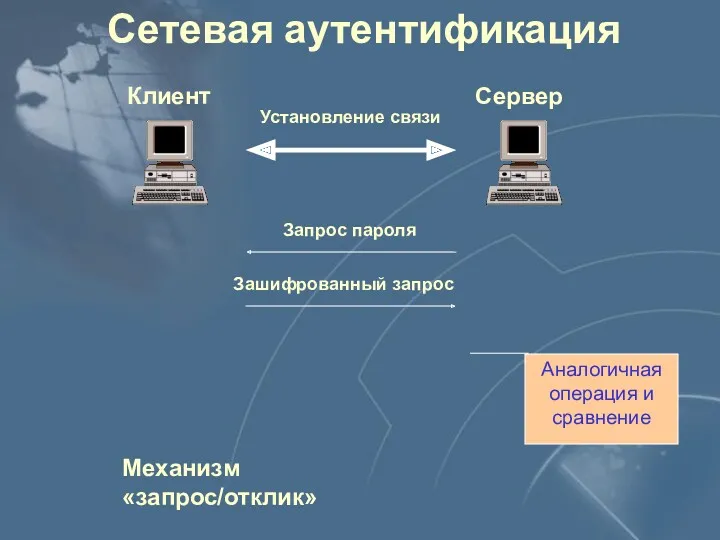

- 42. Уязвимости аутентификации (по паролю) Возможность перехвата и повторного использования пароля (получение доступа к файлам с паролями)

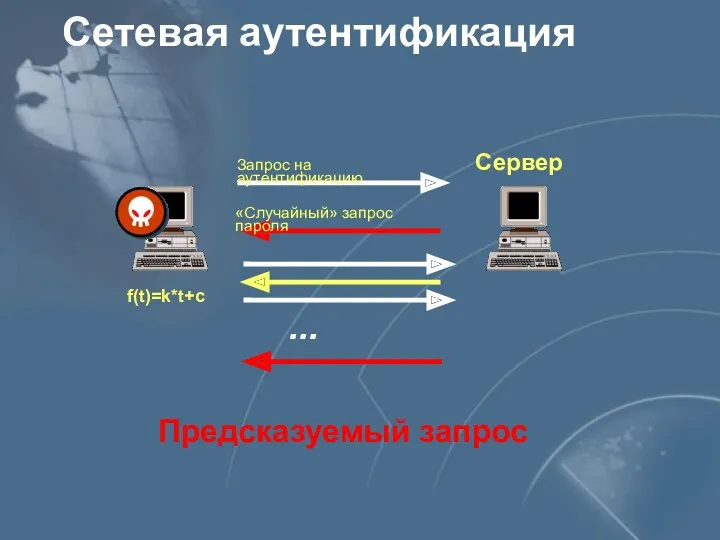

- 43. Сетевая аутентификация Предсказуемый запрос f(t)=k*t+c Сервер Запрос на аутентификацию «Случайный» запрос пароля …

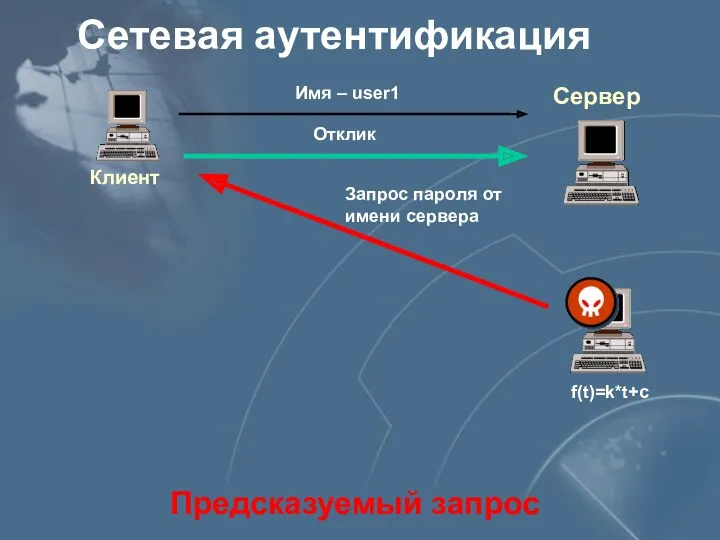

- 44. Сетевая аутентификация Предсказуемый запрос f(t)=k*t+c Запрос пароля от имени сервера Отклик Сервер Клиент Имя – user1

- 45. Сетевая аутентификация Предсказуемый запрос f(t)=k*t+c Сервер Запрос на аутентификацию «Случайный» запрос пароля Совпал с предсказанным Полученный

- 46. Разграничение доступа

- 47. Разграничение доступа избирательное управление доступом полномочное управление доступом

- 48. Разграничение доступа Диспетчер доступа Субъект доступа Объект доступа Правила разграничения доступа Журнал регистрации

- 49. Разграничение доступа Диспетчер доступа (Security reference monitor) Режим ядра Режим пользователя Процесс пользователя

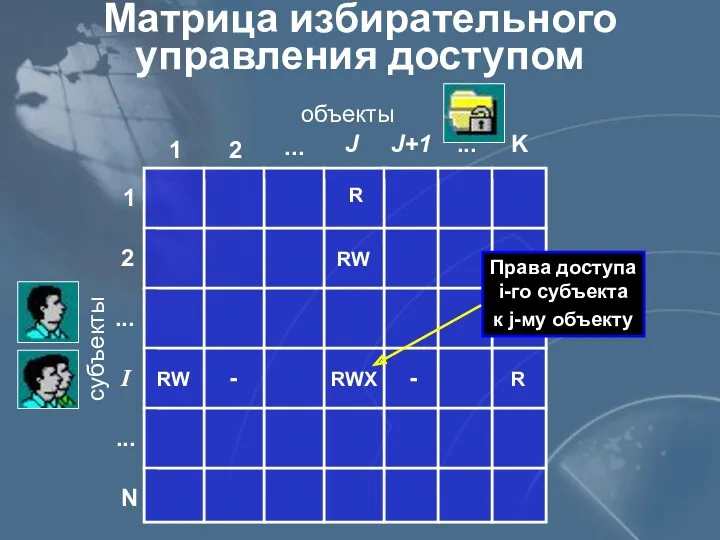

- 50. Матрица избирательного управления доступом объекты субъекты 1 2 J N 1 I 2 ... ... ...

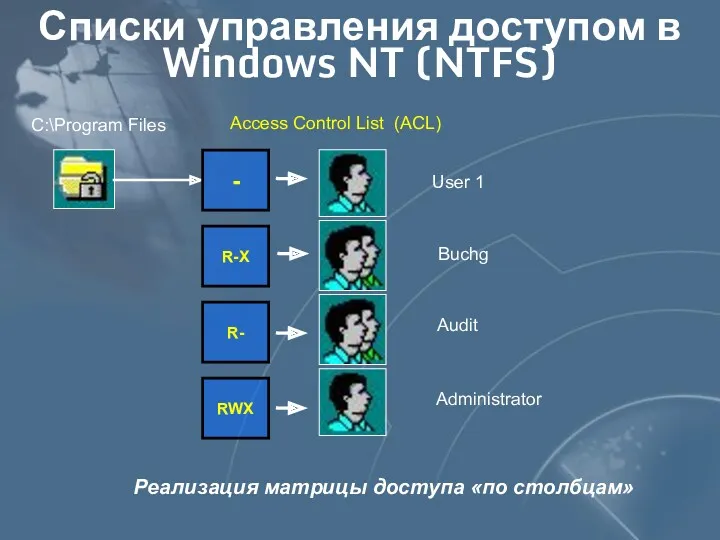

- 51. Списки управления доступом в Windows NT (NTFS) - R-Х R- RWХ C:\Program Files Реализация матрицы доступа

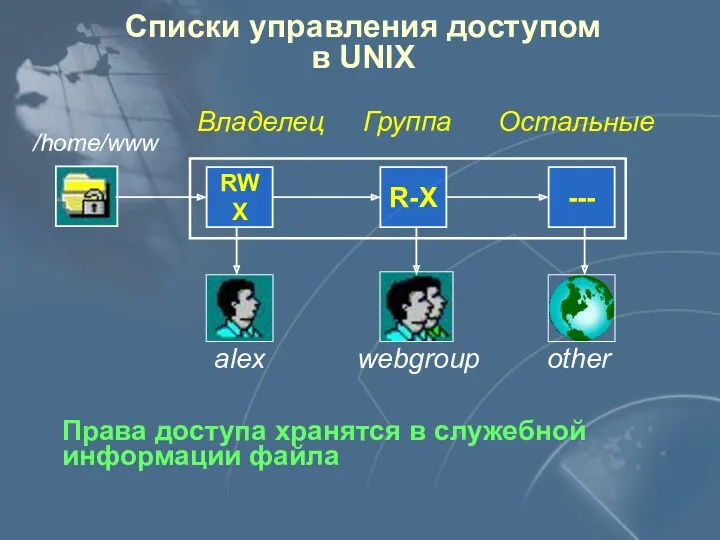

- 52. Списки управления доступом в UNIX RWX R-Х --- /home/www Владелец Группа Остальные other webgroup alex Права

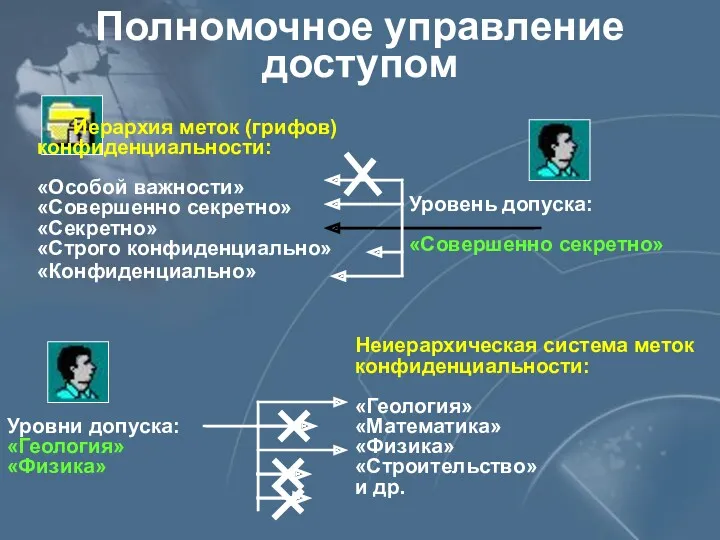

- 53. Полномочное управление доступом Иерархия меток (грифов) конфиденциальности: «Особой важности» «Совершенно секретно» «Секретно» «Строго конфиденциально» «Конфиденциально» Неиерархическая

- 54. Механизм регистрации и аудита событий Диспетчер доступа Субъект доступа Объект доступа Журнал регистрации

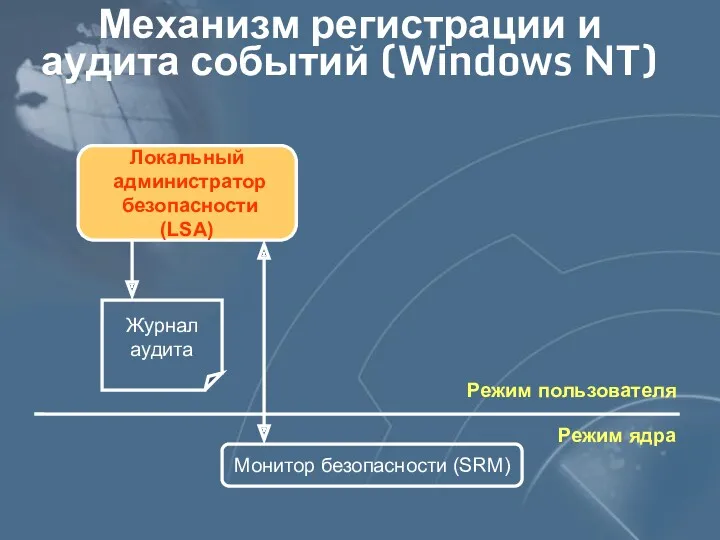

- 55. Механизм регистрации и аудита событий (Windows NT) Локальный администратор безопасности (LSA) Журнал аудита Монитор безопасности (SRM)

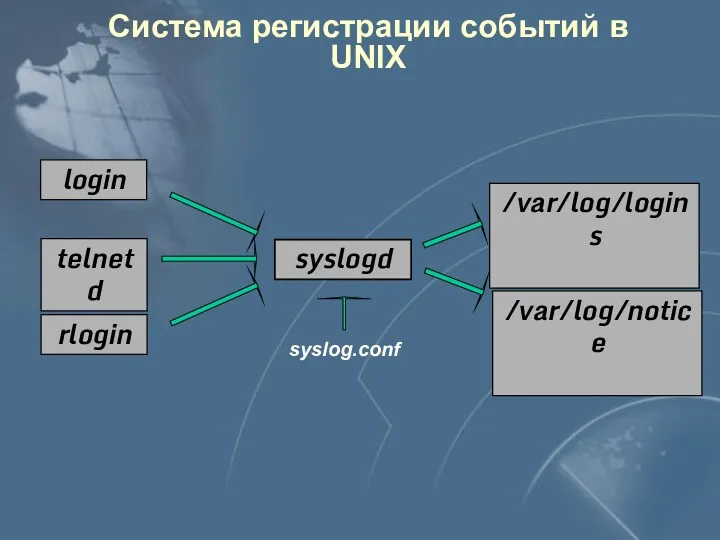

- 56. Система регистрации событий в UNIX login telnetd rlogin syslogd /var/log/logins /var/log/notice syslog.conf

- 57. Контроль целостности Механизм контроля целостности предназначен для своевременного обнаружения фактов модификации (искажения, подмены) ресурсов системы (данных,

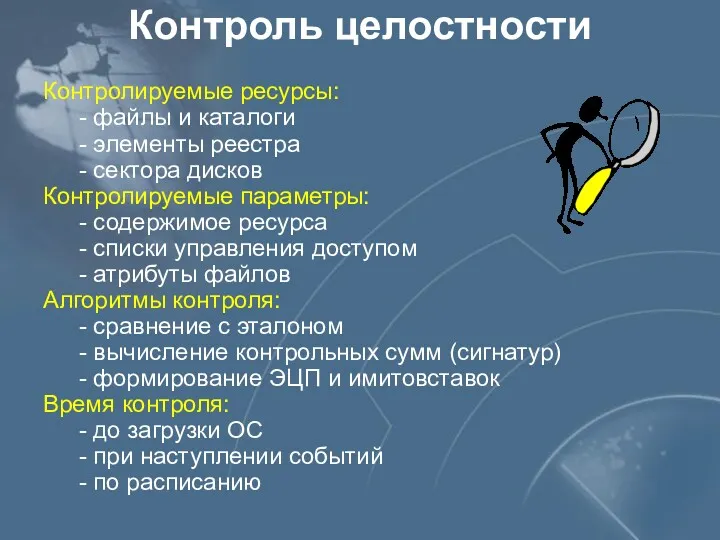

- 58. Контроль целостности Контролируемые ресурсы: - файлы и каталоги - элементы реестра - сектора дисков Контролируемые параметры:

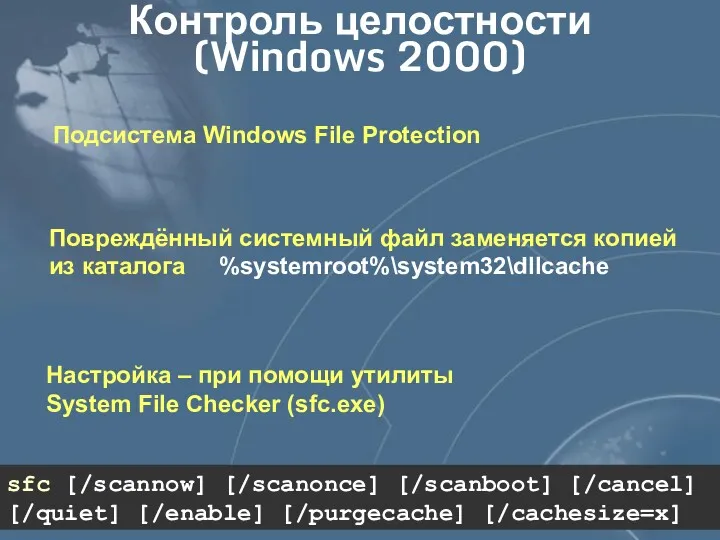

- 59. Контроль целостности (Windows 2000) Подсистема Windows File Protection Повреждённый системный файл заменяется копией из каталога %systemroot%\system32\dllcache

- 60. Затирание остаточной информации Удаление информации с диска Очистка области памяти

- 61. Затирание остаточной информации Очистка файла подкачки Hive: HKEY_LOCAL_MACHINE Key: System\CurrentControlSet\Control\ \Session Manager\Memory Management Name: ClearPageFileAtShutdown Type:

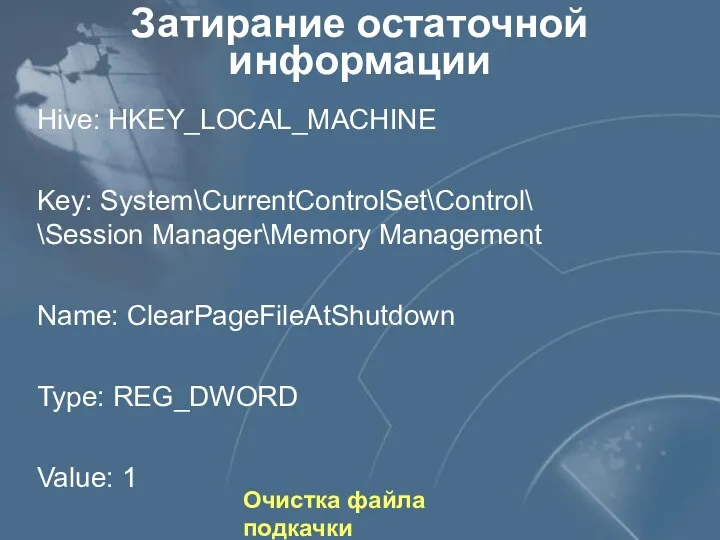

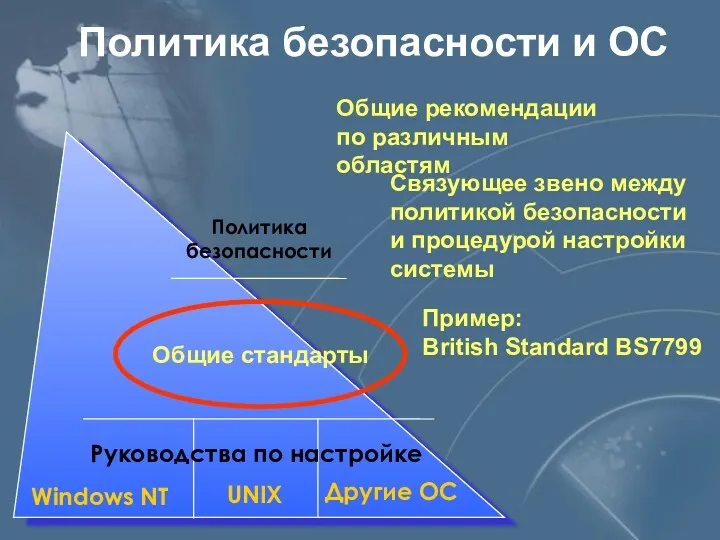

- 62. Политика безопасности и ОС Политика безопасности Другие ОС UNIX Windows NT Общие стандарты Руководства по настройке

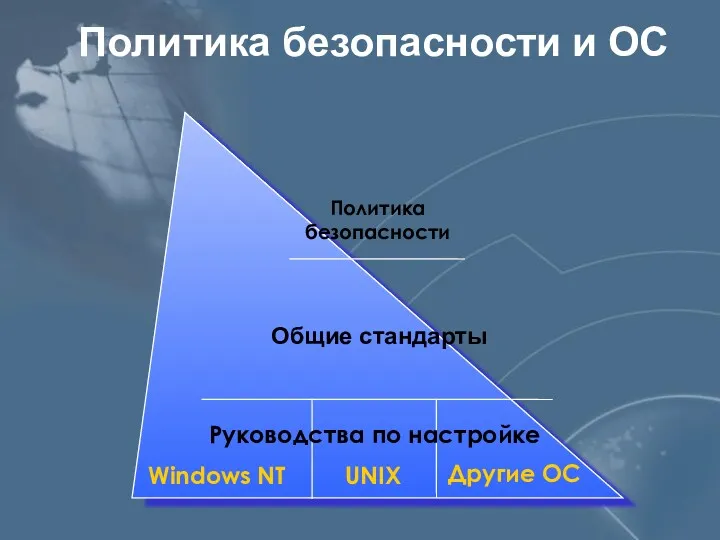

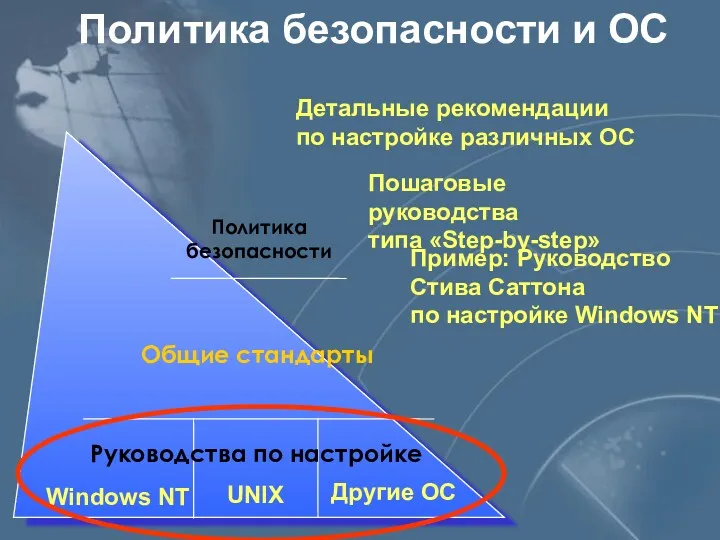

- 63. Политика безопасности и ОС Политика безопасности Другие ОС UNIX Windows NT Общие стандарты Руководства по настройке

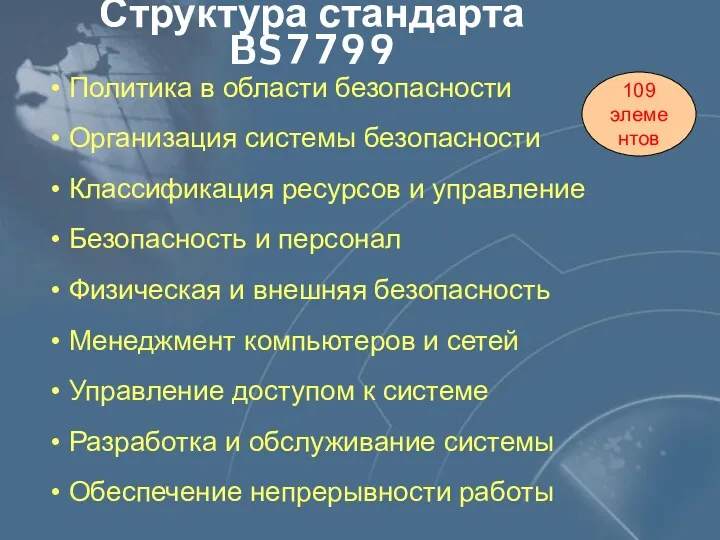

- 64. Структура стандарта BS7799 Политика в области безопасности Организация системы безопасности Классификация ресурсов и управление Безопасность и

- 65. Политика безопасности и ОС Политика безопасности Другие ОС UNIX Windows NT Общие стандарты Руководства по настройке

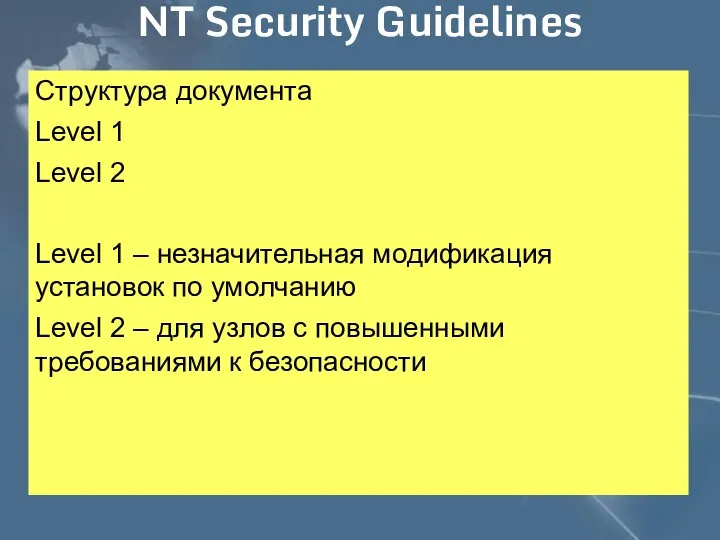

- 66. NT Security Guidelines Структура документа Level 1 Level 2 Level 1 – незначительная модификация установок по

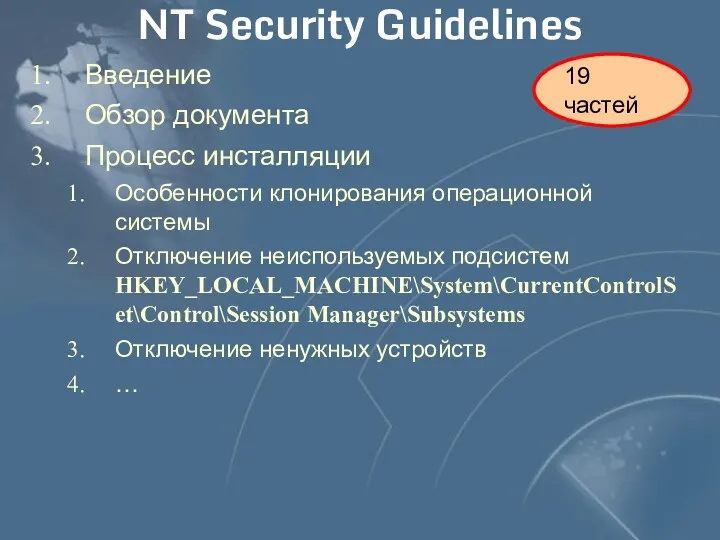

- 67. NT Security Guidelines Введение Обзор документа Процесс инсталляции Особенности клонирования операционной системы Отключение неиспользуемых подсистем HKEY_LOCAL_MACHINE\System\CurrentControlSet\Control\Session

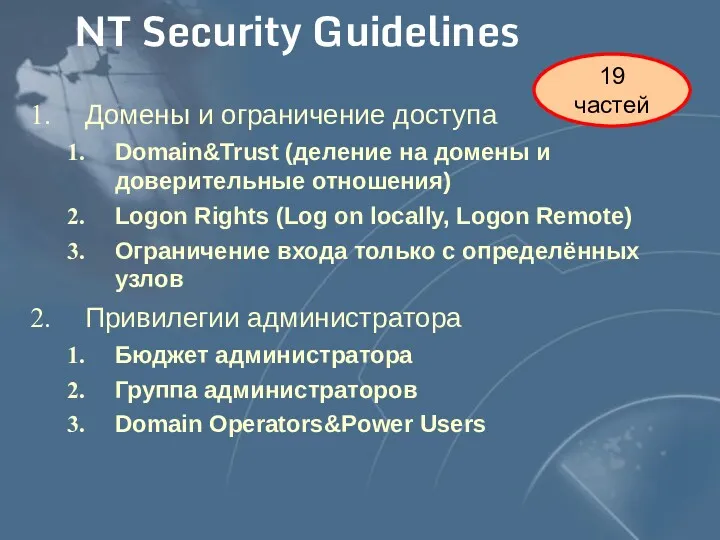

- 68. NT Security Guidelines Домены и ограничение доступа Domain&Trust (деление на домены и доверительные отношения) Logon Rights

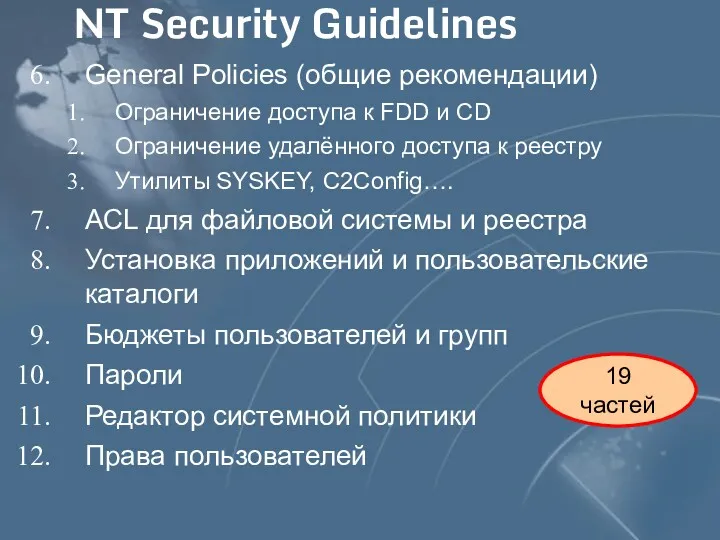

- 69. NT Security Guidelines General Policies (общие рекомендации) Ограничение доступа к FDD и СD Ограничение удалённого доступа

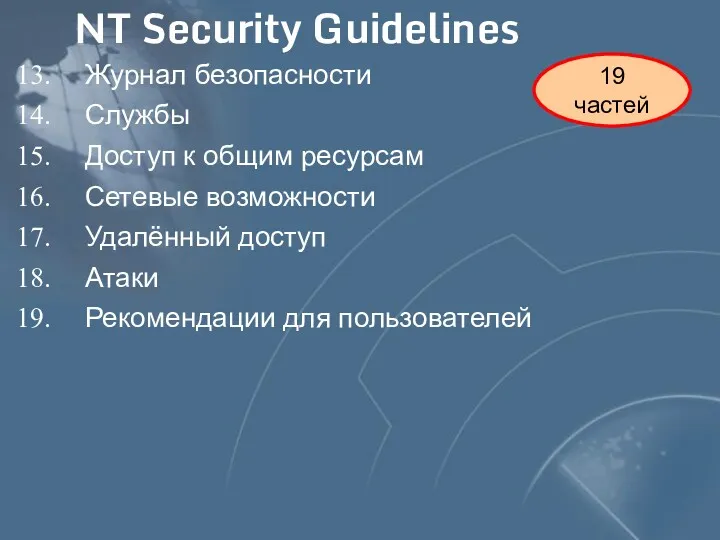

- 70. 19 частей NT Security Guidelines Журнал безопасности Службы Доступ к общим ресурсам Сетевые возможности Удалённый доступ

- 71. Утилиты для настройки Анализ текущего состояния системы Автоматизация процесса настройки системы

- 72. Утилиты для настройки C2 Config - Windows NT Resource Kit Security Configuration Manager (SCM) Security Configuration

- 73. Дополнительные средства Средства анализа защищённости Средства обнаружения и блокировки вторжений Дополнительные средства защиты

- 74. Дополнительные средства Дополнительные средства защиты Средства, расширяющие возможности встроенных механизмов защиты Средства, реализующие дополнительные механизмы защиты

- 75. Дополнительные средства Усиление процедуры аутентификации Дополнительные требования к паролям Фильтр passfilt.dll для Windows NT Модули PAM

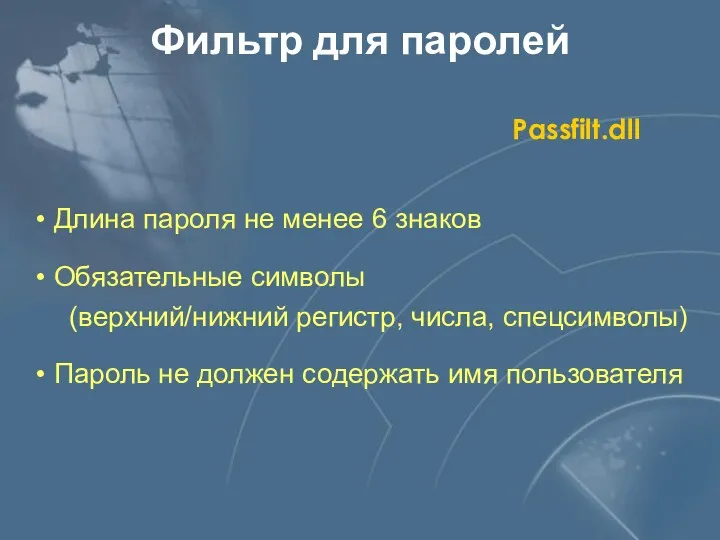

- 76. Фильтр для паролей Passfilt.dll Длина пароля не менее 6 знаков Обязательные символы (верхний/нижний регистр, числа, спецсимволы)

- 77. Дополнительные средства Утилита Passprop Включение режима усложнения пароля Управление блокировкой учётной записи «Administrator»

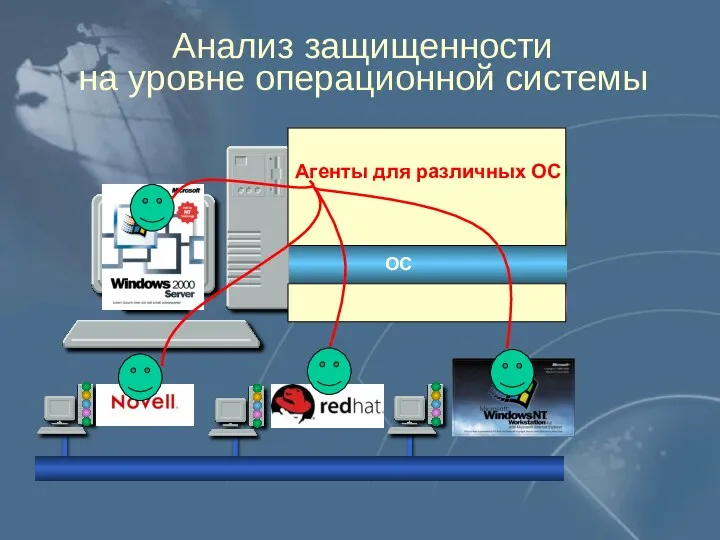

- 78. Агенты для различных ОС Анализ защищенности на уровне операционной системы

- 79. Дополнительные средства Средства обнаружения и блокировки вторжений Системы обнаружения атак на базе узла Персональные МЭ

- 80. Системы обнаружения атак на базе узла Источники данных: Журналы аудита Действия пользователей Необязательно: Сетевые пакеты (фреймы),

- 81. Рекомендации по выбору ОС Критерии выбора Доступность исходных текстов Уровень квалификации персонала Варианты осуществления технической поддержки

- 83. Скачать презентацию

![Ошибки реализации int i, offset=OFFSET; if (argv[1] != NULL) offset](/_ipx/f_webp&q_80&fit_contain&s_1440x1080/imagesDir/jpg/20119/slide-22.jpg)

![Переполнение стека адрес возврата local[2] local[1] local[0] Стек Буфер f_vulner() { char local[3] … … }](/_ipx/f_webp&q_80&fit_contain&s_1440x1080/imagesDir/jpg/20119/slide-24.jpg)

![int f_vulner (char arg) { char local[100] //обработка return 0](/_ipx/f_webp&q_80&fit_contain&s_1440x1080/imagesDir/jpg/20119/slide-25.jpg)

![int f_vulner (char arg) { char local[100] //обработка return 0](/_ipx/f_webp&q_80&fit_contain&s_1440x1080/imagesDir/jpg/20119/slide-26.jpg)

![Данные [200] «Переполнение стека» Вызов функций ядра (программное прерывание INT](/_ipx/f_webp&q_80&fit_contain&s_1440x1080/imagesDir/jpg/20119/slide-27.jpg)

SQL Server

SQL Server Циклы в Python

Циклы в Python Основы компьютерной графики языка Java. (Занятие 5)

Основы компьютерной графики языка Java. (Занятие 5) Архив журнала Вопросы истории

Архив журнала Вопросы истории Способы применения ПК для перевода текстов

Способы применения ПК для перевода текстов Основы построения VPN

Основы построения VPN Отношения между понятиями

Отношения между понятиями Конкурсное задание Интернет-ресурс

Конкурсное задание Интернет-ресурс Управленческий учет затрат, финансовый результат в прикладном решении 1С:ERP Управление предприятием 2

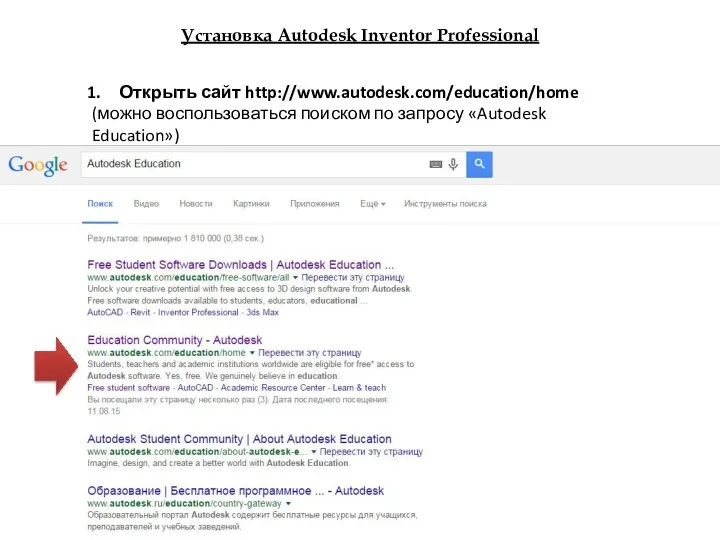

Управленческий учет затрат, финансовый результат в прикладном решении 1С:ERP Управление предприятием 2 Установка Autodesk Inventor Professional

Установка Autodesk Inventor Professional Искусственный интеллект

Искусственный интеллект Развитие языков программирования. Обзор языков программирования

Развитие языков программирования. Обзор языков программирования Тестирование вёрстки нового сайта ААА моторс

Тестирование вёрстки нового сайта ААА моторс Беспроводные телематические решения для города на базе LPWAN технологии. Презентация решений для городской экономики

Беспроводные телематические решения для города на базе LPWAN технологии. Презентация решений для городской экономики Подготовка к выполнению курсовой работы

Подготовка к выполнению курсовой работы Вспомогательные алгоритмы и подпрограммы. Процедуры

Вспомогательные алгоритмы и подпрограммы. Процедуры Создание структуры базы данных. Семинар 3. Лекция 1. Первое знакомство с базами данных

Создание структуры базы данных. Семинар 3. Лекция 1. Первое знакомство с базами данных Кодирование информации. 5 класс

Кодирование информации. 5 класс Автоматизированная форма бухгалтерского учета

Автоматизированная форма бухгалтерского учета How the Web is changing the world

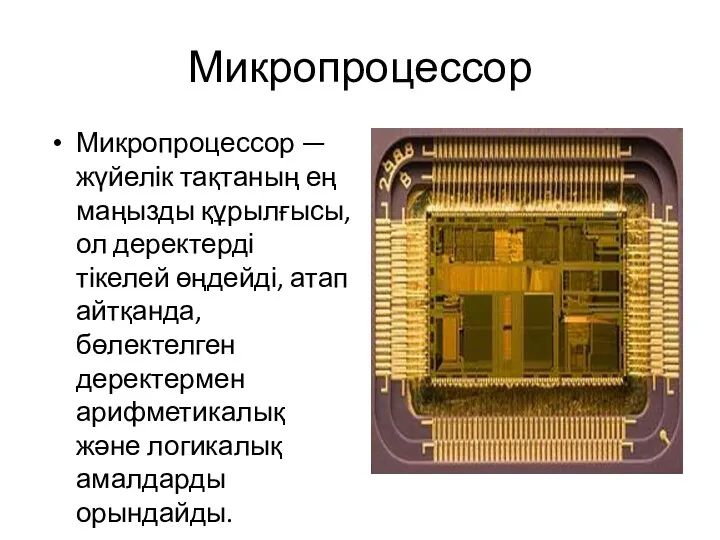

How the Web is changing the world Микропроцессор

Микропроцессор Компьютердің конструктивті құрылғылары

Компьютердің конструктивті құрылғылары Побудова локальної комп'ютерної мережі

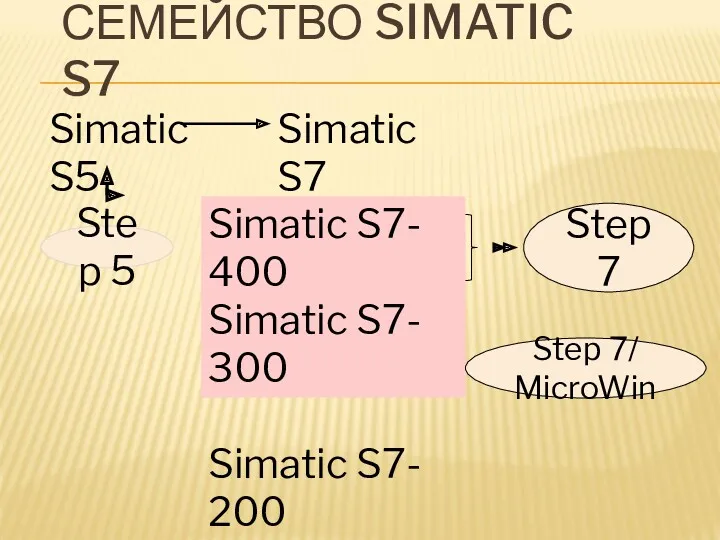

Побудова локальної комп'ютерної мережі Семейство SIMATIC S7

Семейство SIMATIC S7 Lektsia_2-16-Elementy_GIP_3

Lektsia_2-16-Elementy_GIP_3 Программирование (Python)

Программирование (Python) Програмне забезпечення комп’ютерних мереж

Програмне забезпечення комп’ютерних мереж Векторный графический редактор Open office.org Draw

Векторный графический редактор Open office.org Draw