Содержание

- 2. Актуальность ВКР низкий уровень информационной безопасности; популярность заражения корпоративных компьютеров вирусами; популярность утечки конфиденциальной информации через

- 3. Цель ВКР Разработка специального программного обеспечения управления USB портами для повышения ИБ системы. Задачи ВКР изучить

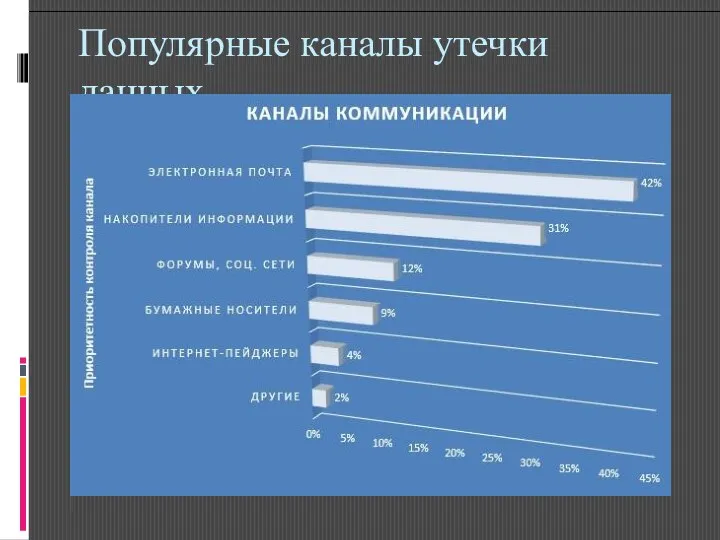

- 4. Популярные каналы утечки данных

- 5. Виды вирусных угроз

- 6. Преимущества языка C# простой и лаконичный код; большое количество библиотек, которые уже имеются в базе; удобная

- 7. Преимущества MS Visual Studio мощный встроенных редактор с автокомпоновкой кода; визуальный редактор форм; множество видов проектов;

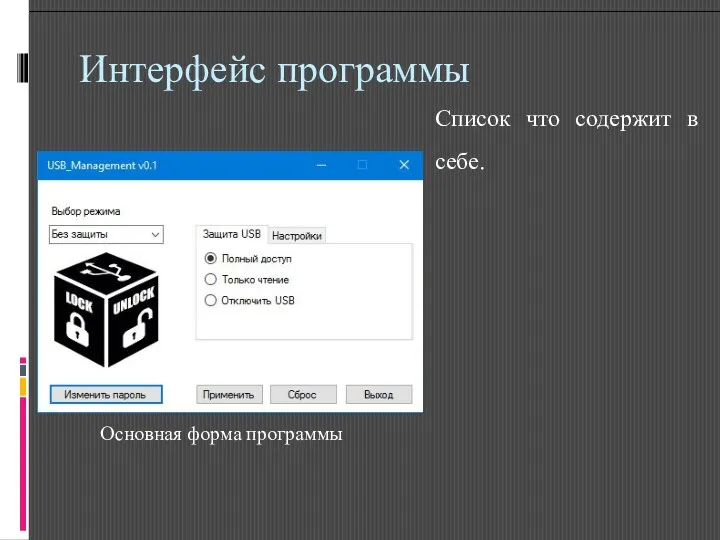

- 8. Интерфейс программы Список что содержит в себе. Основная форма программы

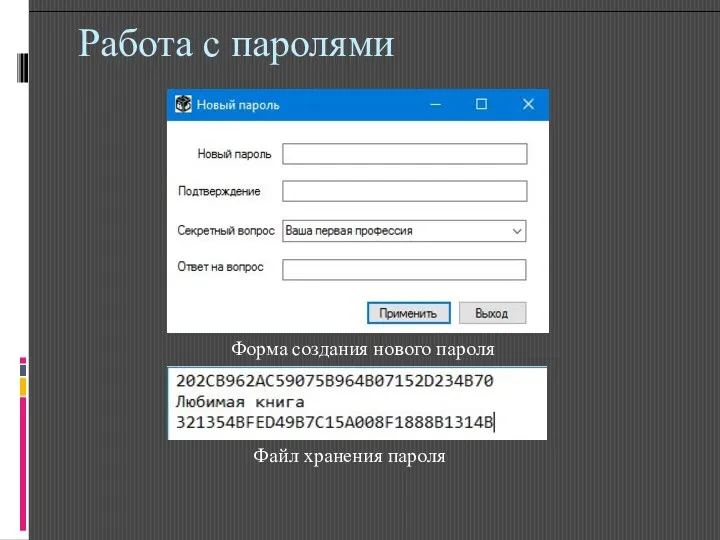

- 9. Работа с паролями Форма создания нового пароля Файл хранения пароля

- 10. Основной функционал программа способна защитить систему от внесения вредоносного ПО посредством использования USB накопителей; позволяет защитить

- 11. Тестирование программного обеспечения Тестирование проводилось по методу черного ящика. Тестировались следующие объекты: работа с паролями, также

- 13. Скачать презентацию

Бағдарламалық қамтамасыз етуді әзірлеудің жіктлуі мен принциптері

Бағдарламалық қамтамасыз етуді әзірлеудің жіктлуі мен принциптері Организация данных в базах данных

Организация данных в базах данных Разработка анкет. Лекция 8

Разработка анкет. Лекция 8 Назначение JSTL. Java. (Лекция 19)

Назначение JSTL. Java. (Лекция 19) Information and communication technologies

Information and communication technologies Оптимизация процесса текущего контроля деятельности библиотек администрацией Централизованной библиотечной системы

Оптимизация процесса текущего контроля деятельности библиотек администрацией Централизованной библиотечной системы Решение задач ЕГЭ типа В3

Решение задач ЕГЭ типа В3 КМиСЗИ. Криптография

КМиСЗИ. Криптография Компьютер и здоровье школьников

Компьютер и здоровье школьников Презентация Безопасный Интернет

Презентация Безопасный Интернет Межпредметные связи на уроках информатики с другими предметами

Межпредметные связи на уроках информатики с другими предметами Арифметика в системах счисления

Арифметика в системах счисления Основы Python. История языка Python

Основы Python. История языка Python Интегрированный урок - исследование Моделирование биоритмов человека

Интегрированный урок - исследование Моделирование биоритмов человека Схема взаимодействия объектов

Схема взаимодействия объектов Data Access Layer как инструмент управления хранением данных

Data Access Layer как инструмент управления хранением данных Шаблон для презентации вторичных источников информации

Шаблон для презентации вторичных источников информации Кодирование информации. Способы кодирования

Кодирование информации. Способы кодирования Журналистская этика. Кодекс чести современного журналиста

Журналистская этика. Кодекс чести современного журналиста Массивы. Строки. Пользовательские типы.(Тема 3)

Массивы. Строки. Пользовательские типы.(Тема 3) Алгоритмы сортировки. Алгоритмы и структуры данных

Алгоритмы сортировки. Алгоритмы и структуры данных Перевод и переводчики

Перевод и переводчики Растровая и векторная графика

Растровая и векторная графика Day 12 +. Developing resource finding, adaptation and awareness skills for the curriculum

Day 12 +. Developing resource finding, adaptation and awareness skills for the curriculum Интернет и всемирная паутина. (Лекция 3)

Интернет и всемирная паутина. (Лекция 3) The Great Alone Audiobook for Free Download

The Great Alone Audiobook for Free Download Браузеры

Браузеры Проектирование БД Книжное издательство

Проектирование БД Книжное издательство