Содержание

- 2. Рекомендуемая литература 1. Шаньгин В.Ф. Защита компьютерной информации. Эффективные методы и средства / Шаньгин В.Ф. –

- 3. Способы передачи информации адресату в тайне от других лиц 1. Создать абсолютно надежный, недоступный для других

- 4. Основные понятия криптографической защиты информации Криптография – наука о методах преобразования (шифрования) информации с целью ее

- 5. Основные задачи криптографиии Обеспечение конфиденциальности данных (преобразование данных, при котором прочитать их могут только законные пользователи,

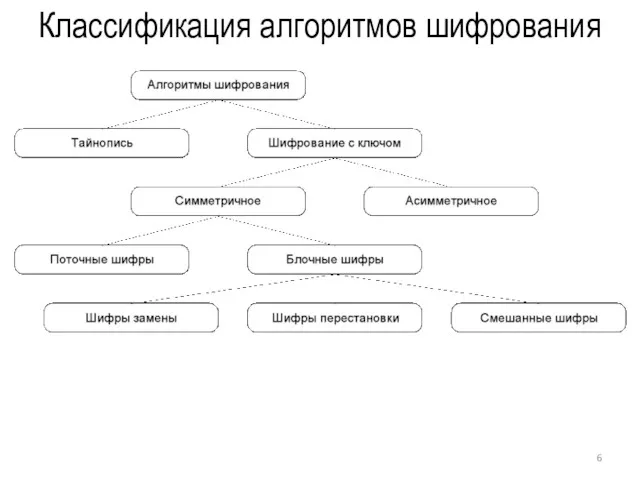

- 6. Классификация алгоритмов шифрования

- 7. Классификация шифров по объему информации, неизвестной третьей стороне Если нарушителю полностью неизвестен алгоритм выполненного над сообщением

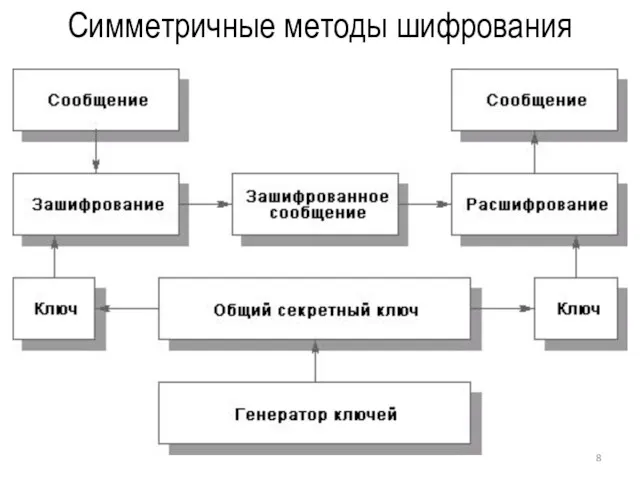

- 8. Симметричные методы шифрования

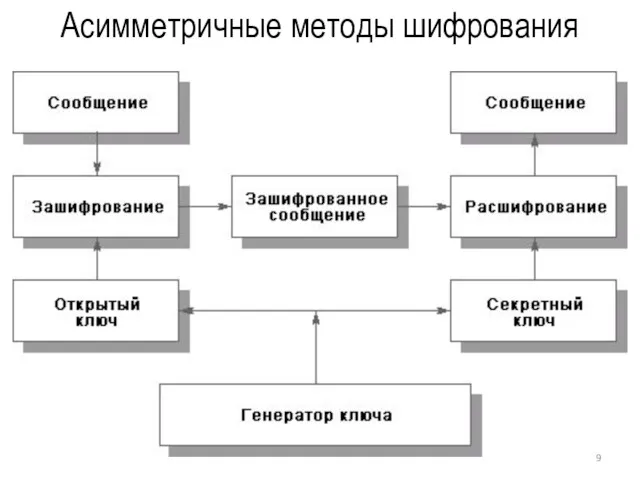

- 9. Асимметричные методы шифрования

- 10. 2. Симметричные алгоритмы шифрования Классификация симметричных шифров по схеме обработки потока информации Поточный шифр (stream ciphers)

- 11. Блочные шифры - шифры замены (подстановки); - шифры перестановки; - комбинированные шифры. Шифры замены характеризуются тем,

- 12. Типы шифров подстановки В классической криптографии различают четыре типа шифра подстановки: 1. Одноалфавитный шифр подстановки (шифр

- 13. Шифр простой замены Шифр простой замены (простой подстановочный шифр, моноалфавитный шифр) — класс методов шифрования, которые

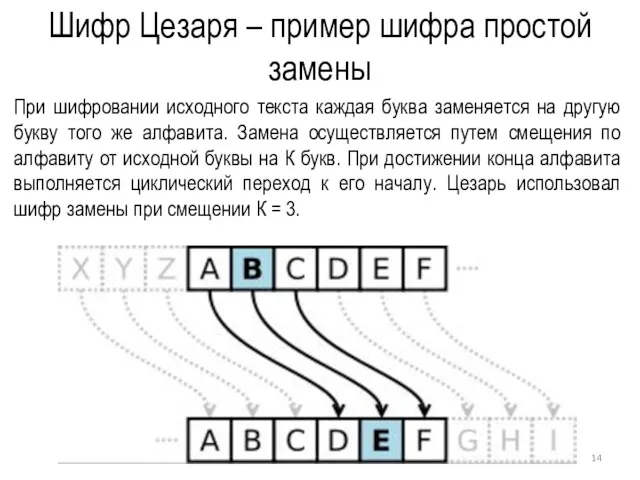

- 14. Шифр Цезаря – пример шифра простой замены При шифровании исходного текста каждая буква заменяется на другую

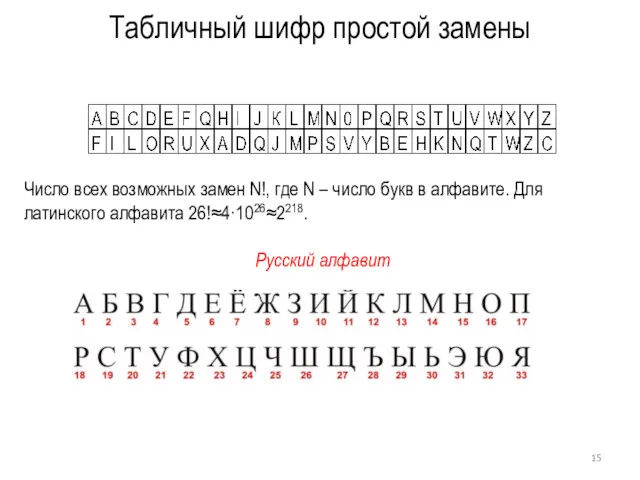

- 15. Табличный шифр простой замены Число всех возможных замен N!, где N – число букв в алфавите.

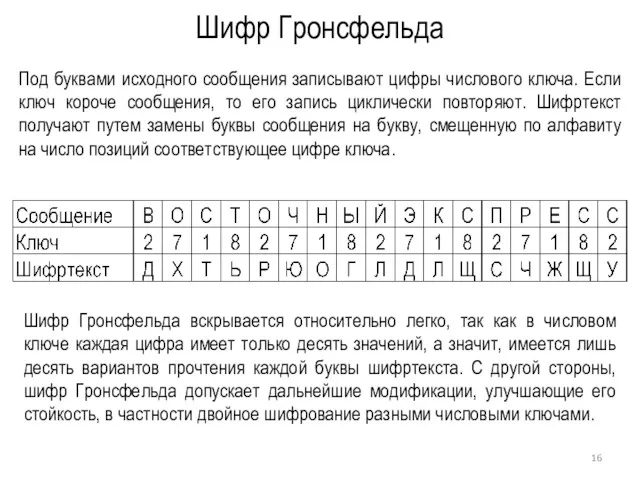

- 16. Шифр Гронсфельда Под буквами исходного сообщения записывают цифры числового ключа. Если ключ короче сообщения, то его

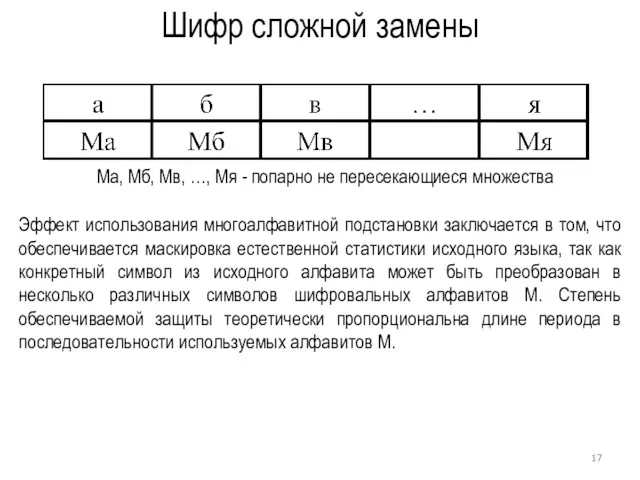

- 17. Шифр сложной замены Ма, Мб, Мв, …, Мя - попарно не пересекающиеся множества Эффект использования многоалфавитной

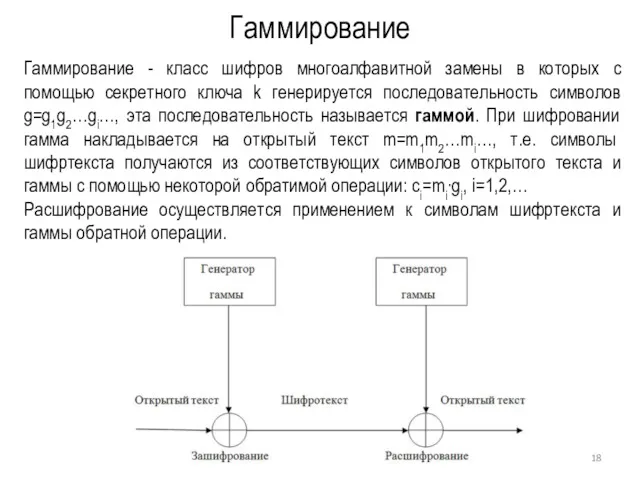

- 18. Гаммирование Гаммирование - класс шифров многоалфавитной замены в которых с помощью секретного ключа k генерируется последовательность

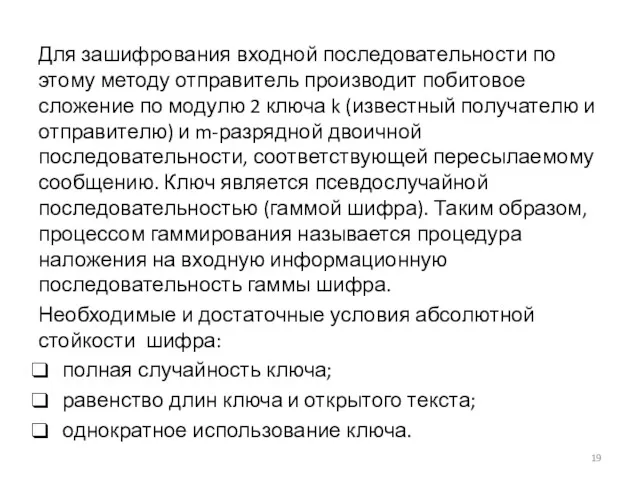

- 19. Для зашифрования входной последовательности по этому методу отправитель производит побитовое сложение по модулю 2 ключа k

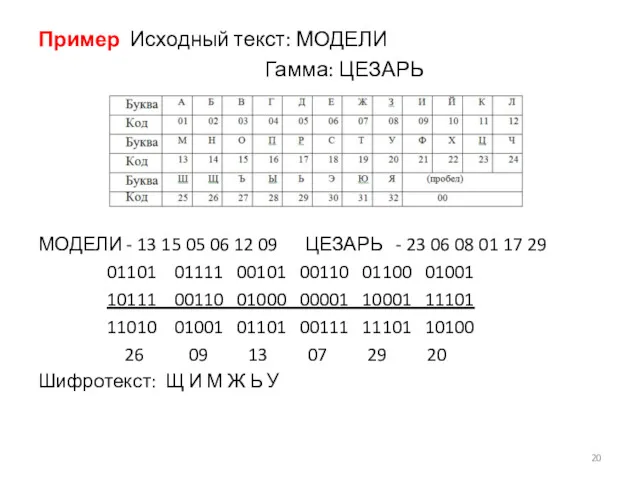

- 20. Пример Исходный текст: МОДЕЛИ Гамма: ЦЕЗАРЬ МОДЕЛИ - 13 15 05 06 12 09 ЦЕЗАРЬ -

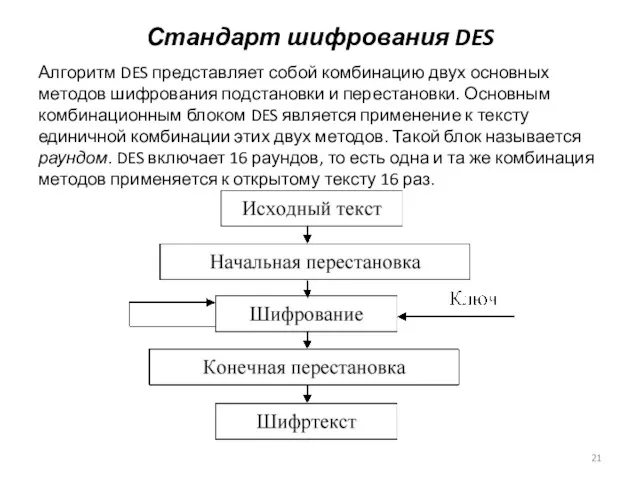

- 21. Стандарт шифрования DES Алгоритм DES представляет собой комбинацию двух основных методов шифрования подстановки и перестановки. Основным

- 22. Стандарт шифрования ГОСТ 28147-89 В РФ установлен единый алгоритм криптографического преобразования данных для систем обработки информации

- 23. 3. Требования к системам симметричного шифрования Виды атак атака со знанием только шифротекста — вид атаки,

- 24. Требования: 1. Стойкость шифра должна быть такой, чтобы вскрытие его могло быть осуществлено только решением задачи

- 26. Скачать презентацию

Архитектура современного компьютера

Архитектура современного компьютера Задачи на скорость передачи информации. 8 класс

Задачи на скорость передачи информации. 8 класс Информатика 3D моделирование

Информатика 3D моделирование Приложение в программе DELPHI в виде теста

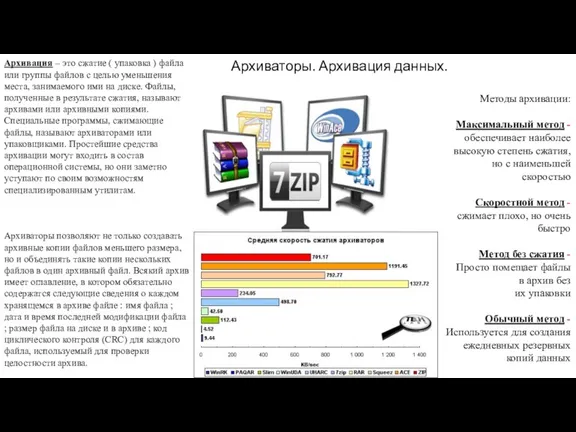

Приложение в программе DELPHI в виде теста Архиваторы. Архивация данных

Архиваторы. Архивация данных Создание мобильного приложения

Создание мобильного приложения Интенсив-курс по React JS. Занятие 1. Основы React

Интенсив-курс по React JS. Занятие 1. Основы React Адресация и передача информации в сети Интернет

Адресация и передача информации в сети Интернет Архитектура компьютера

Архитектура компьютера Взаимодействие процессов: синхронизация, тупики

Взаимодействие процессов: синхронизация, тупики Создание сети с использованием плавающей статической маршрутизации

Создание сети с использованием плавающей статической маршрутизации Создание структуры базы данных по специальности

Создание структуры базы данных по специальности Файлы и папки

Файлы и папки Электронные таблицы

Электронные таблицы Разработка REST API сервиса Информер о предстоящих рейсах

Разработка REST API сервиса Информер о предстоящих рейсах Сортировщик деталей

Сортировщик деталей Поддержка различных этапов урока информатики средствами ИКТ

Поддержка различных этапов урока информатики средствами ИКТ Системы управления базами данных

Системы управления базами данных Конспект урока Преобразование рисунка в графическом редакторе

Конспект урока Преобразование рисунка в графическом редакторе Работа с базами данных в приложениях Windows Forms

Работа с базами данных в приложениях Windows Forms Какие свойства имеет алгоритм?

Какие свойства имеет алгоритм? SMS - language – the Language of Future

SMS - language – the Language of Future Базы данных. Системы управления базами данных

Базы данных. Системы управления базами данных Создание и ведение блога

Создание и ведение блога Независимые повторности, как основа для вероятностных выводов о свойствах генеральной совокупности. (Лекция 6)

Независимые повторности, как основа для вероятностных выводов о свойствах генеральной совокупности. (Лекция 6) САПР Autocad 2015. Команды редактирования

САПР Autocad 2015. Команды редактирования Особенности телеканалов Первый канал и РЕН-ТВ

Особенности телеканалов Первый канал и РЕН-ТВ Интернет-сленг

Интернет-сленг