Содержание

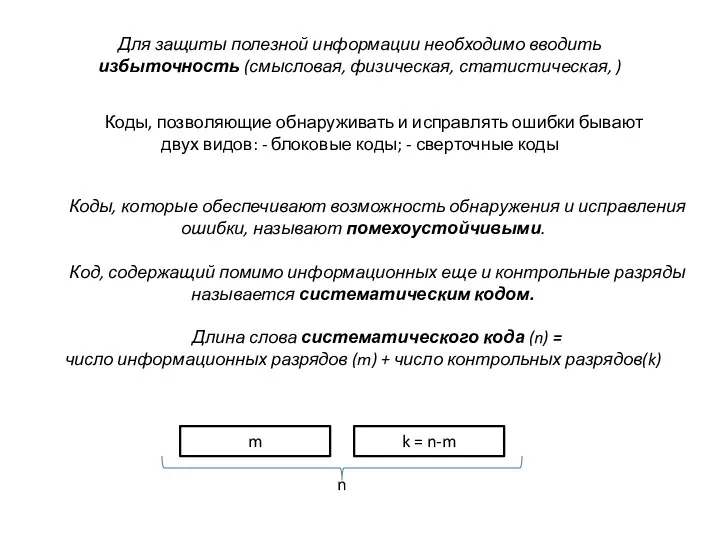

- 2. Для защиты полезной информации необходимо вводить избыточность (смысловая, физическая, статистическая, ) Коды, позволяющие обнаруживать и исправлять

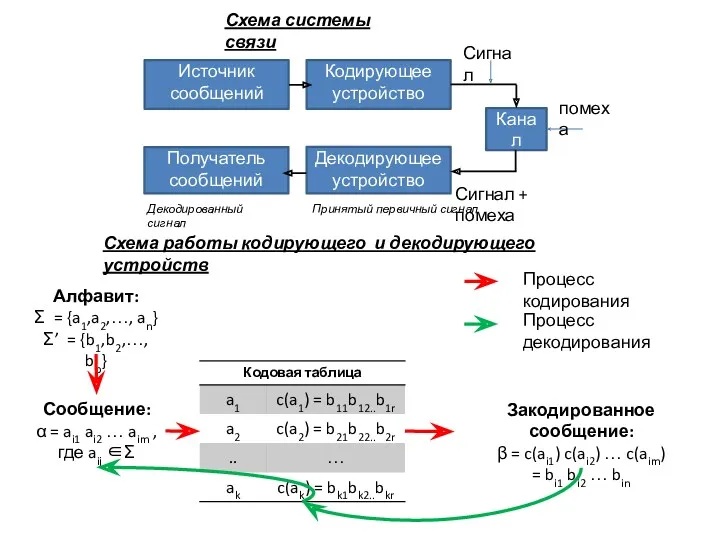

- 3. Источник сообщений Кодирующее устройство Канал Получатель сообщений Декодирующее устройство Сигнал Сигнал + помеха Принятый первичный сигнал

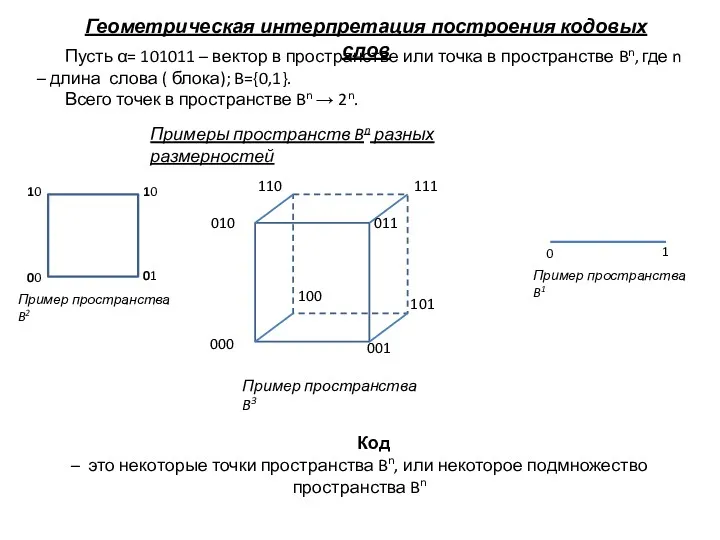

- 4. Геометрическая интерпретация построения кодовых слов Пусть α= 101011 – вектор в пространстве или точка в пространстве

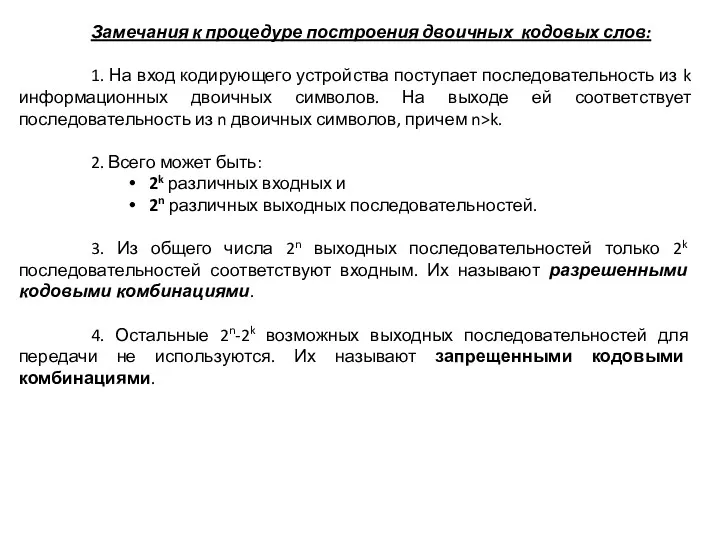

- 5. Замечания к процедуре построения двоичных кодовых слов: 1. На вход кодирующего устройства поступает последовательность из k

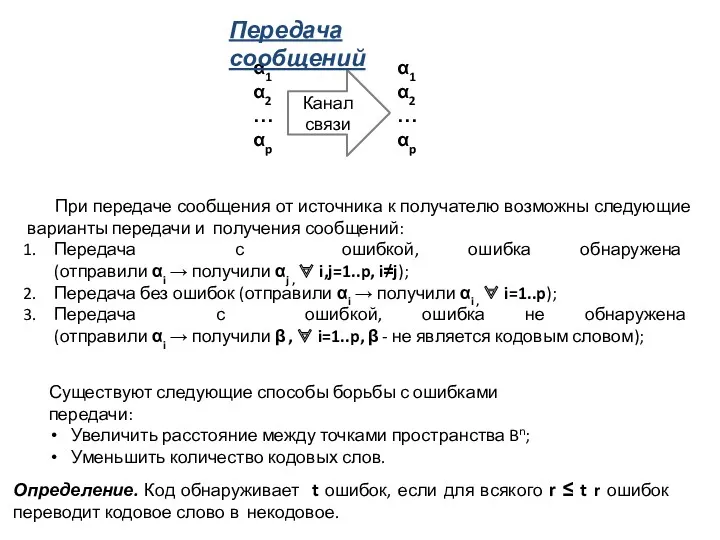

- 6. При передаче сообщения от источника к получателю возможны следующие варианты передачи и получения сообщений: Передача с

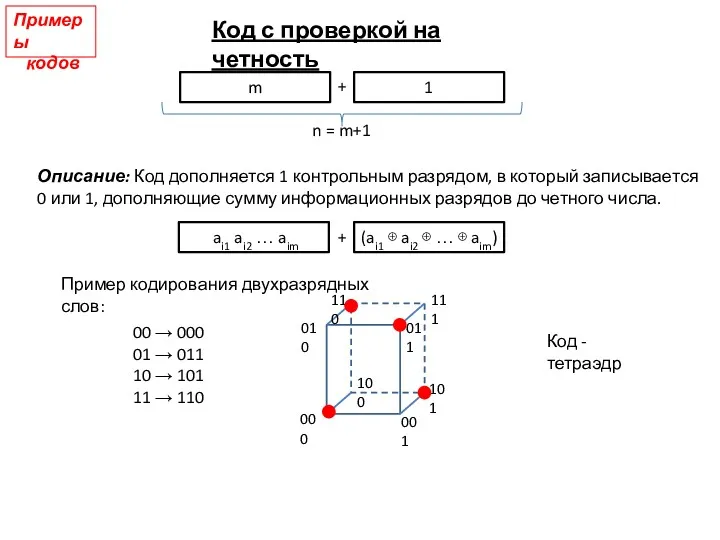

- 7. Код с проверкой на четность m 1 n = m+1 Описание: Код дополняется 1 контрольным разрядом,

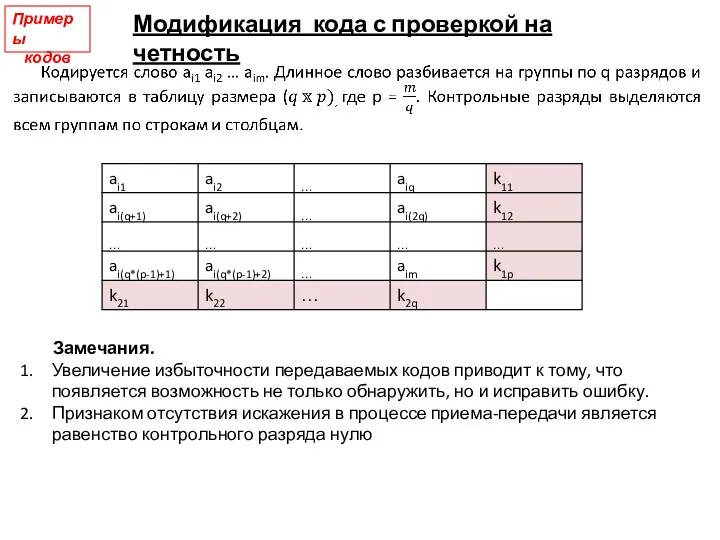

- 8. Примеры кодов Замечания. Увеличение избыточности передаваемых кодов приводит к тому, что появляется возможность не только обнаружить,

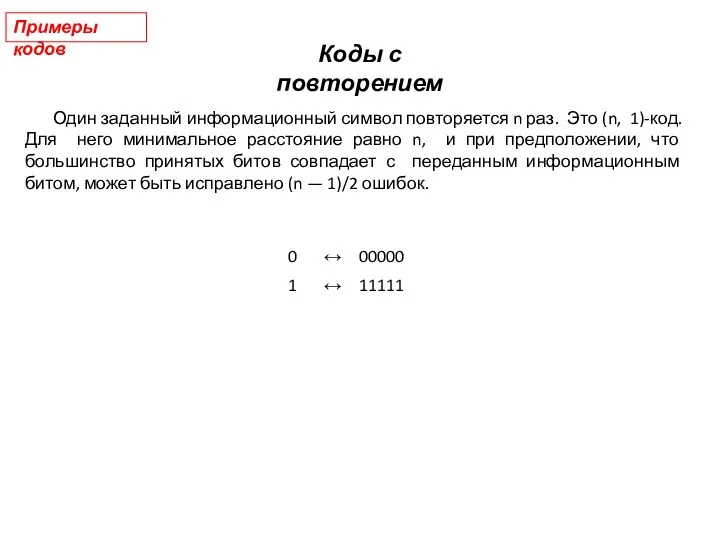

- 9. Примеры кодов Один заданный информационный символ повторяется n раз. Это (n, 1)-код. Для него минимальное расстояние

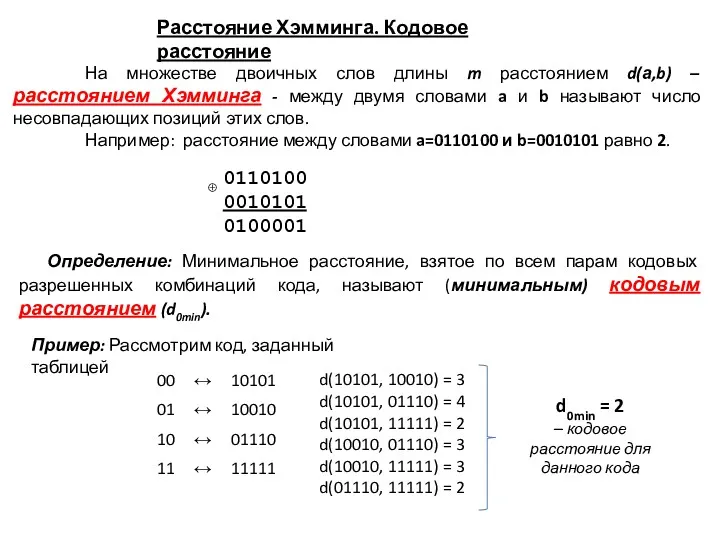

- 10. На множестве двоичных слов длины m расстоянием d(а,b) – расстоянием Хэмминга - между двумя словами a

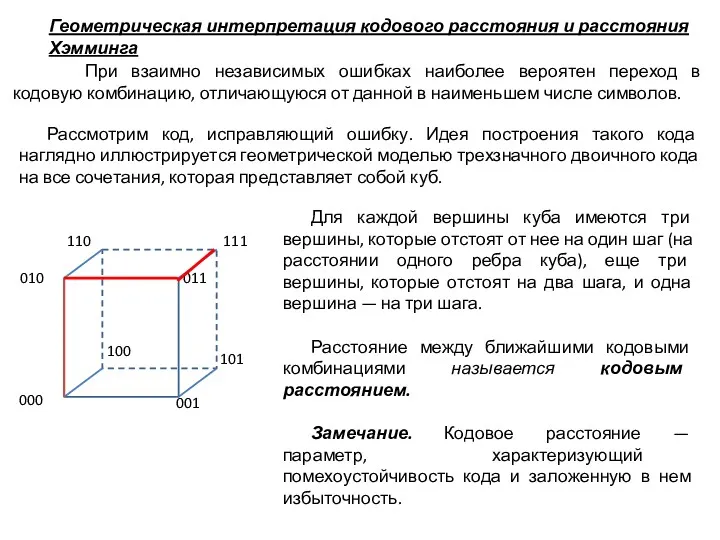

- 11. При взаимно независимых ошибках наиболее вероятен переход в кодовую комбинацию, отличающуюся от данной в наименьшем числе

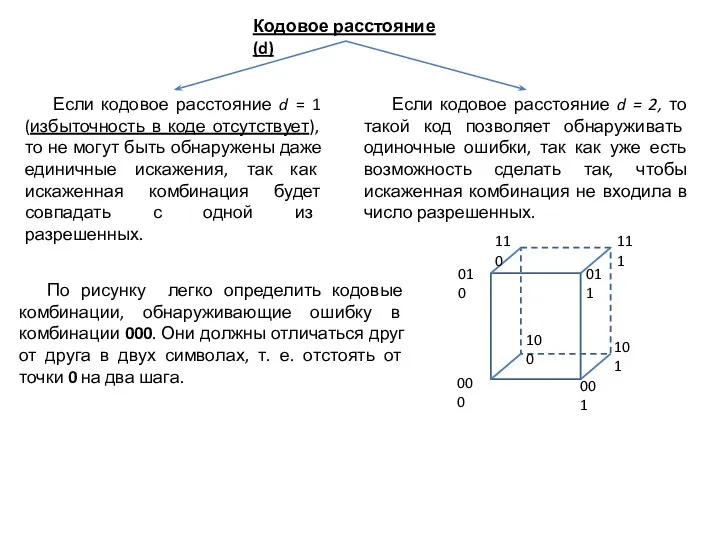

- 12. Кодовое расстояние (d) Если кодовое расстояние d = 1 (избыточность в коде отсутствует), то не могут

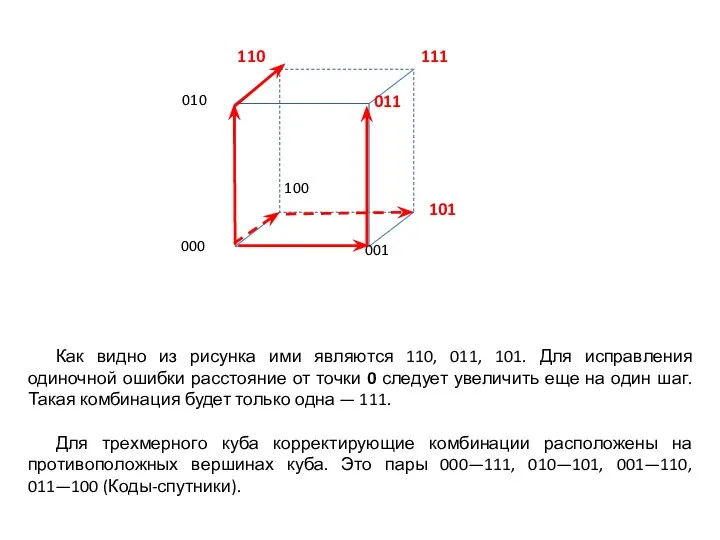

- 13. Как видно из рисунка ими являются 110, 011, 101. Для исправления одиночной ошибки расстояние от точки

- 14. Идея исправления ошибки в кодах-спутниках весьма проста. Главное, чтобы при искажении любой комбинации не могла быть

- 15. В общем случае при необходимости обнаруживать ошибки кратности до r включительно минимальное хэммингово расстояние между разрешенными

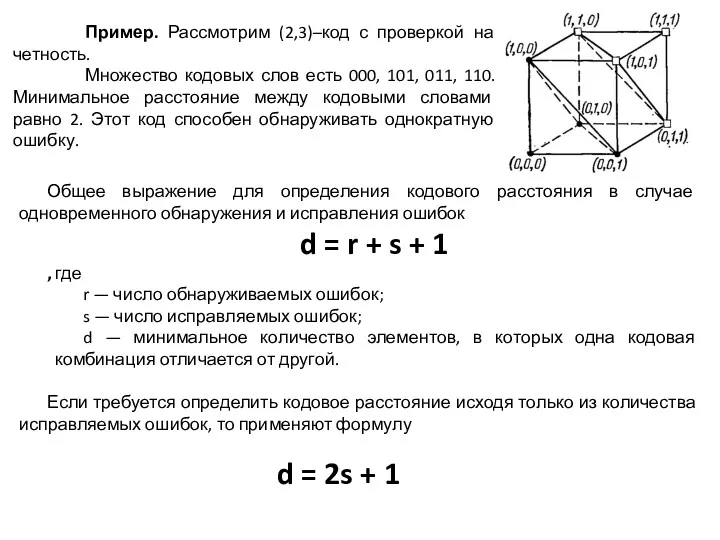

- 16. Пример. Рассмотрим (2,3)–код с проверкой на четность. Множество кодовых слов есть 000, 101, 011, 110. Минимальное

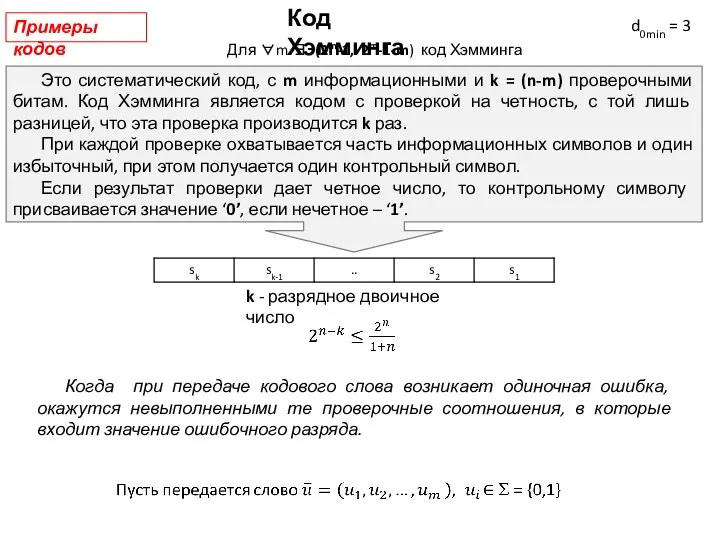

- 17. Код Хэмминга d0min = 3 Когда при передаче кодового слова возникает одиночная ошибка, окажутся невыполненными те

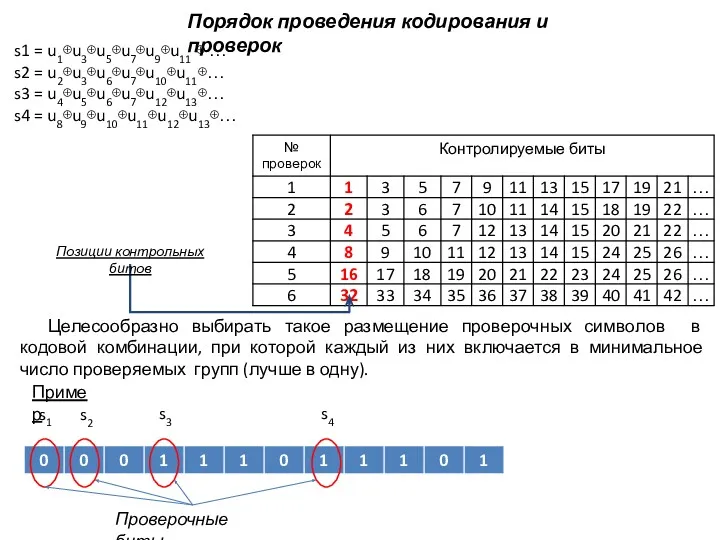

- 18. Пример Проверочные биты s2 s1 s3 s4 Целесообразно выбирать такое размещение проверочных символов в кодовой комбинации,

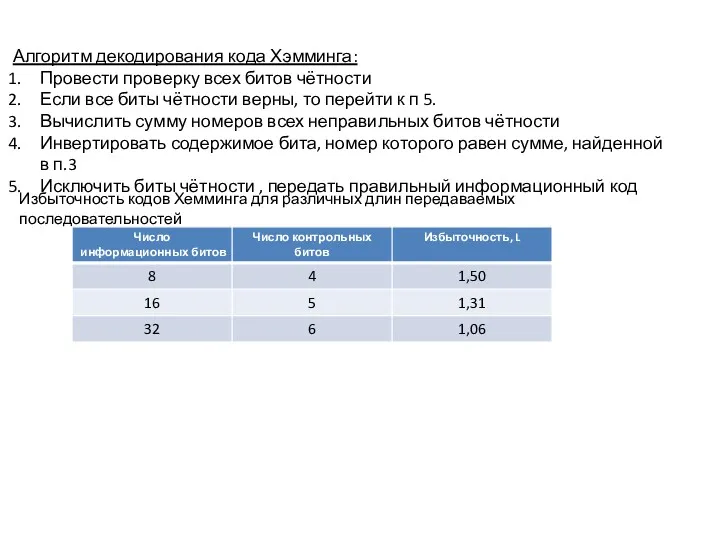

- 19. Алгоритм декодирования кода Хэмминга: Провести проверку всех битов чётности Если все биты чётности верны, то перейти

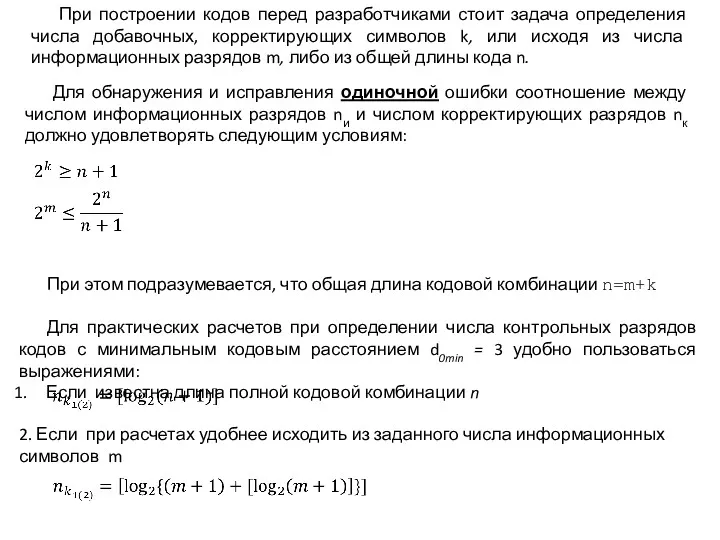

- 20. Для обнаружения и исправления одиночной ошибки соотношение между числом информационных разрядов nи и числом корректирующих разрядов

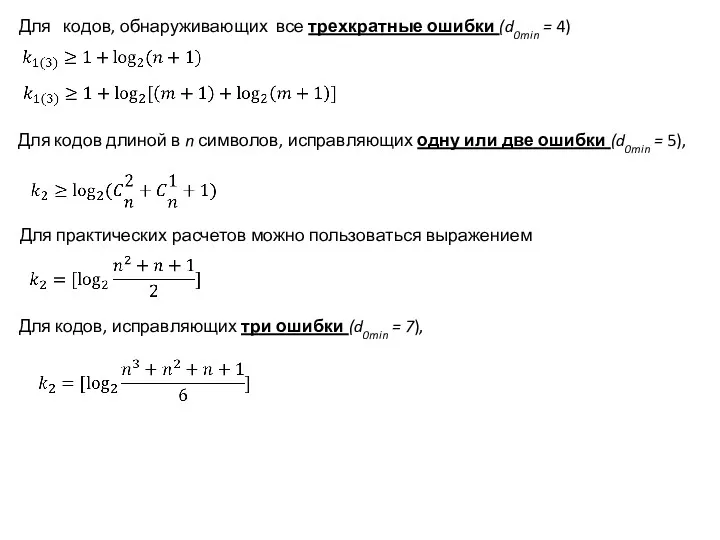

- 21. Для кодов, обнаруживающих все трехкратные ошибки (d0min = 4) Для кодов длиной в n символов, исправляющих

- 23. Скачать презентацию

Виды и основные особенности трафика

Виды и основные особенности трафика Компьютерная графика

Компьютерная графика Антивирусные программы

Антивирусные программы Сайты, доступные каждому или Как не платить за СЕО

Сайты, доступные каждому или Как не платить за СЕО Виды компьютерной графики

Виды компьютерной графики Операционная система

Операционная система Системы счисления. (10 класс)

Системы счисления. (10 класс) Smart TV и операционные системы ТВ

Smart TV и операционные системы ТВ Планирование и отчетность по процессу тестирования

Планирование и отчетность по процессу тестирования Компьютерлік модель. Компьютерде модельдерді зерттеу

Компьютерлік модель. Компьютерде модельдерді зерттеу Технологии программирования. Индексирование: понятие индекса, типы индексных файлов. Создание, активация и удаление индекса

Технологии программирования. Индексирование: понятие индекса, типы индексных файлов. Создание, активация и удаление индекса Haskell тілінің негіздері. Зертханалық жұмыс №1

Haskell тілінің негіздері. Зертханалық жұмыс №1 Шаблон для презентаций. Презентация исследования (здесь название)

Шаблон для презентаций. Презентация исследования (здесь название) Информационные технологии в управлении персоналом. АРМ – автоматизированное рабочее место

Информационные технологии в управлении персоналом. АРМ – автоматизированное рабочее место Презентация У истоков компьютерной революции

Презентация У истоков компьютерной революции Основные этапы развития вычислительной техники

Основные этапы развития вычислительной техники Необобщенные коллекции

Необобщенные коллекции Презентация к уроку информатики во 2-м классе по программе Перспективная начальная школа Устройство компьютера

Презентация к уроку информатики во 2-м классе по программе Перспективная начальная школа Устройство компьютера Проектирование баз данных. Преобразования запросов

Проектирование баз данных. Преобразования запросов Функции в языках объектно-ориентированного программирования

Функции в языках объектно-ориентированного программирования Типы данных

Типы данных Тестирование и отладка программных средств

Тестирование и отладка программных средств Законодательство в сфере информационной безопасности

Законодательство в сфере информационной безопасности Ввод данных. Форматирование таблиц. Ссылки, формулы

Ввод данных. Форматирование таблиц. Ссылки, формулы Cтандартные телеграммы при обслуживании рейса

Cтандартные телеграммы при обслуживании рейса Элементы языка Паскаль

Элементы языка Паскаль Инфографика

Инфографика Тестирование web-приложений

Тестирование web-приложений