Содержание

- 2. Понятие информационной безопасности Механизмы информационной безопасности Инструментарий информационной безопасности Основные направления информационной безопасности Терминология Задачи службы

- 3. Информационная безопасность — это комплекс мероприятий, обеспечивающий для охватываемой им информации следующие факторы: Конфиденциальность — возможность

- 4. Политика — набор формальных (официально утвержденных либо традиционно сложившихся) правил, которые регламентируют функционирование механизма информационной безопасности;

- 5. Авторизация — формирование профиля прав для конкретного участника процесса информационного обмена (аутентифицированного или анонимного) из набора

- 6. Реагирование на инциденты — совокупность процедур или мероприятий, которые производятся при нарушении или подозрении на нарушение

- 7. Перечислим основные средства (инструменты) информационной безопасности: Персонал — люди, которые будут обеспечивать претворение в жизнь информационной

- 8. Антивирусное обеспечение — средство для обнаружения и уничтожения зловредного кода (вирусов, троянских программ и т. п.);

- 9. Аварийный план — набор мероприятий, предназначенных для претворения в жизнь, в случае если события происходят или

- 10. 1.Физическая безопасность — обеспечение сохранности самого оборудования, предназначенного для функционирования информационной среды, контроль доступа людей к

- 11. 2.Компьютерная безопасность (сетевая безопасность, телекоммуникационная безопасность, безопасность данных) — обеспечение защиты информации в ее виртуальном виде.

- 12. Субъектом — пользователя информации или процесс, обрабатывающий данный набор информации (объект) и учитываемый, применительно к данному

- 13. Права (англ. rights) — набор разрешенных действий (правил) для данного субъекта, часть профиля субъекта. Несанкционированным будем

- 14. Атака — практическая реализация угрозы или попытка ее реализации с использованием той или иной уязвимости. Авария

- 15. Контролер — субъект (не обязательно человек!) информационной системы, контролирующий использование информационной системы пользователями и администраторами в

- 16. Пароль (англ. password) — секретная последовательность символов, связанная с субъектом и известная только ему, позволяющая его

- 17. Электронный документ — набор данных в электронном представлении, который может быть путем стандартных преобразований представлен в

- 18. Существует ряд рекомендаций по вопросам размещения, взаимодействия и подчинения службы безопасности, как продвинутые, в основном западные,

- 19. 1. Администрировать имеющиеся средства безопасности (межсетевые экраны, антивирусные пакеты, системы обнаружения атак и пр.) 2. Разрабатывать

- 20. Функции данной информационной системы, с одной стороны, достаточно специфичны и требуют серьезной подготовки для ее администрирования

- 21. Еще один важный вопрос, возникающий в связи с персоналом организации, — это осведомленность службы безопасности о

- 22. Таким образом, мы рассмотрели ряд проблем, с которыми можно столкнуться в процессе формирования или реформирования службы

- 23. Шаг 1. Привязать ИТ-проекты к целям и задачам предприятия Эффективное измерение вклада ИТ в общие достижения

- 24. Шаг 3. Установить основу для сравнения с изменением производительности в будущем Данная основа должна определить, улучшилась

- 25. Шаг 5. Собирать данные На шагах 2 и 3 необходимо задуматься, какие данные необходимы для определения

- 26. Шаг 7. Объединяться с процессом управления Для того чтобы быть уверенным, что результаты улучшают производительность, необходимо

- 27. Нужна или не нужна служба информационной безопасности? Как определить время, когда необходимо ответить на этот вопрос

- 28. Сотрудником службы безопасности должен быть достаточно подготовленный специалист, так как ему необходимо следующее: 1. Разбираться в

- 29. 4. Знать основы существующего законодательства, так как, возможно, придется производить расследования, в которых будут фигурировать такие

- 30. Существует специальная организация International Information Systems Security Certification Consortium, Inc. (Международный консорциум по сертификации в области

- 31. Защита конфиденциальной информации в РФ регулируется следующими федеральными законами: 1. №160-ФЗ "О ратификации Конвенции Совета Европы

- 33. Скачать презентацию

Разработка собственных правил для SNORT

Разработка собственных правил для SNORT Кестені редакциялау және форматтау. Кестенің стилі

Кестені редакциялау және форматтау. Кестенің стилі Тема 1. Системы связи. Лекция 2. Сигналы электросвязи

Тема 1. Системы связи. Лекция 2. Сигналы электросвязи Reverse engineering. Обратная разработка и взлом ПО

Reverse engineering. Обратная разработка и взлом ПО Элементы управления и пользовательская форма VBA

Элементы управления и пользовательская форма VBA WMI-Analyser — проверка устройств на заражение

WMI-Analyser — проверка устройств на заражение Как осуществить платеж через портал Госуслуг

Как осуществить платеж через портал Госуслуг Текстовий документ і його об’єктів

Текстовий документ і його об’єктів 3D печать

3D печать Промышленные сети

Промышленные сети Bài giảng cơ sở hệ thống thông tin chương 4. Hệ thống doanh nghiệp

Bài giảng cơ sở hệ thống thông tin chương 4. Hệ thống doanh nghiệp Понятие модели: модели натурные и информационные. Назначение и свойства моделей

Понятие модели: модели натурные и информационные. Назначение и свойства моделей Информационные револющии и поколения ПК

Информационные револющии и поколения ПК Моделювання бізнес-процесів лісозаготівлі

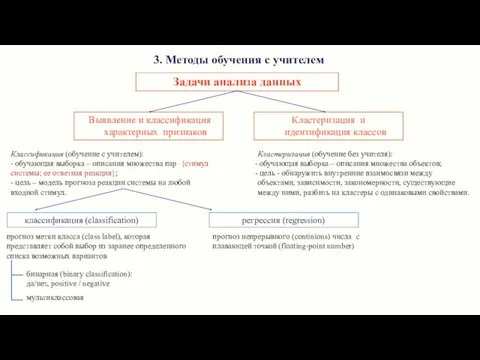

Моделювання бізнес-процесів лісозаготівлі Методы обучения с учителем

Методы обучения с учителем Отчеты в MS ACCESS

Отчеты в MS ACCESS Характеристики и перспективы развития онлайн-СМИ

Характеристики и перспективы развития онлайн-СМИ Интерактивная доска

Интерактивная доска Презентация к уроку Обработка информации

Презентация к уроку Обработка информации Внеклассное мероприятие по информатике для учащихся 3 классов Всезнайка

Внеклассное мероприятие по информатике для учащихся 3 классов Всезнайка Информационно-библиографические пособия. Виды и формы

Информационно-библиографические пособия. Виды и формы Проектирование АИС для повышения эффективности документооборота предприятия

Проектирование АИС для повышения эффективности документооборота предприятия Операционные системы 2

Операционные системы 2 Доповнення власної карти мітками

Доповнення власної карти мітками Програмування програмно-апаратних засобів

Програмування програмно-апаратних засобів Очерк и репортаж

Очерк и репортаж Нормализация отношений

Нормализация отношений Тірілген графика. Айнымалылармен жұмыс

Тірілген графика. Айнымалылармен жұмыс