Содержание

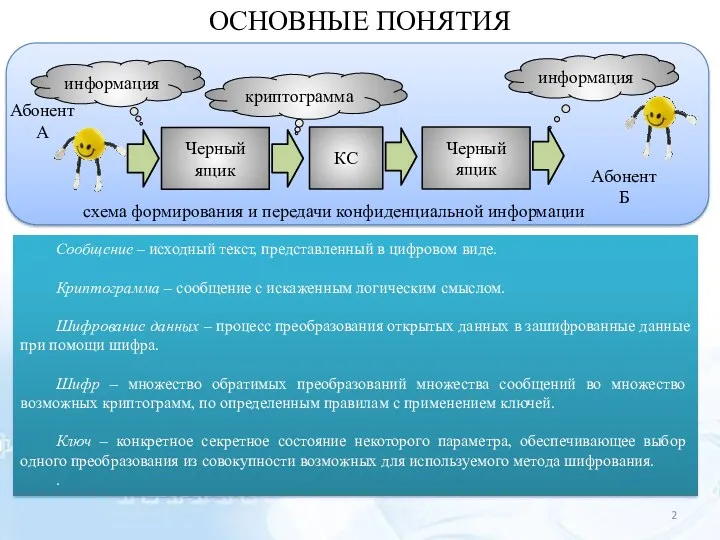

- 2. Сообщение – исходный текст, представленный в цифровом виде. Криптограмма – сообщение с искаженным логическим смыслом. Шифрование

- 3. ПРОСТЕЙШИЕ ШИФРЫ

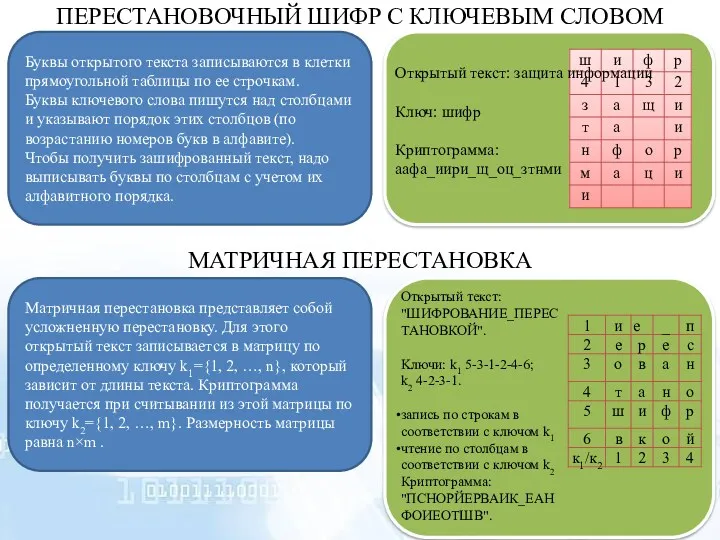

- 4. ПЕРЕСТАНОВОЧНЫЙ ШИФР С КЛЮЧЕВЫМ СЛОВОМ Буквы открытого текста записываются в клетки прямоугольной таблицы по ее строчкам.

- 5. ШИФР ПРОСТОЙ ЗАМЕНЫ В процессе шифрования осуществляется преобразование открытого текста м длины l таким образом, что

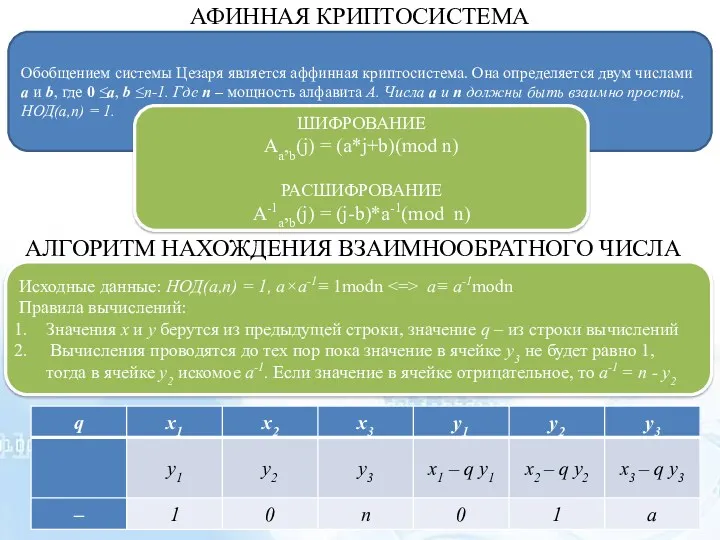

- 6. АФИННАЯ КРИПТОСИСТЕМА Обобщением системы Цезаря является аффинная криптосистема. Она определяется двум числами а и b, где

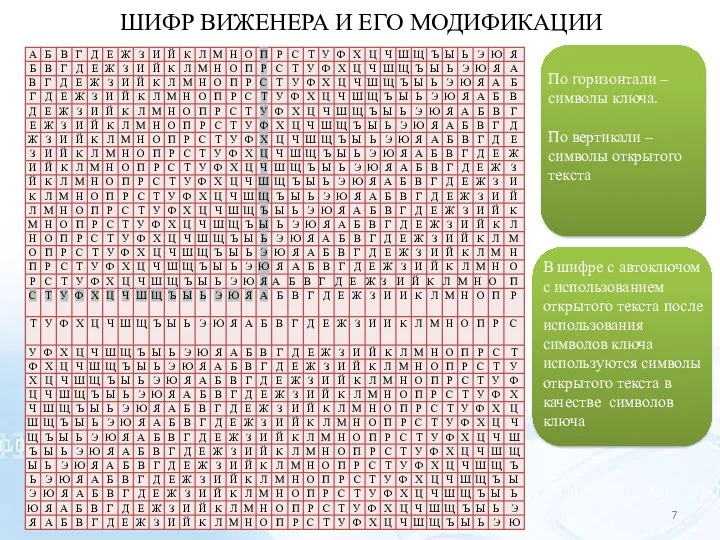

- 7. ШИФР ВИЖЕНЕРА И ЕГО МОДИФИКАЦИИ По горизонтали – символы ключа. По вертикали – символы открытого текста

- 8. ПОЛИАЛФАВИТНАЯ ЗАМЕНА Данный класс шифров объединил в себе два вида математических преобразований перестановки f и подстановки

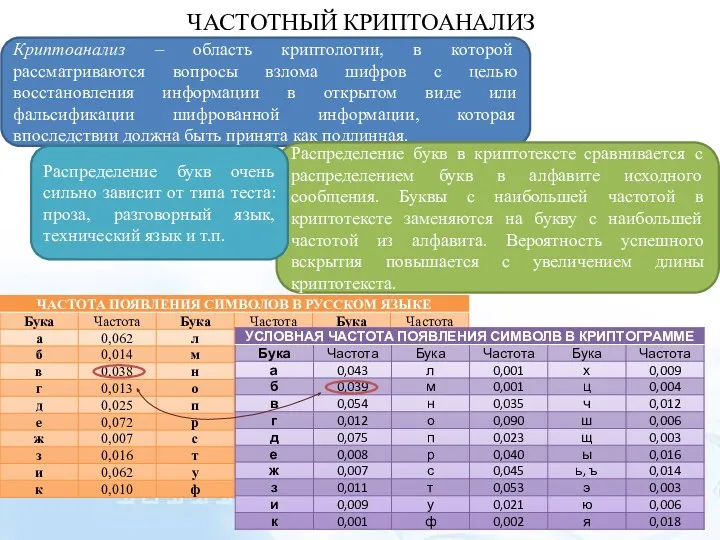

- 9. ЧАСТОТНЫЙ КРИПТОАНАЛИЗ Криптоанализ – область криптологии, в которой рассматриваются вопросы взлома шифров с целью восстановления информации

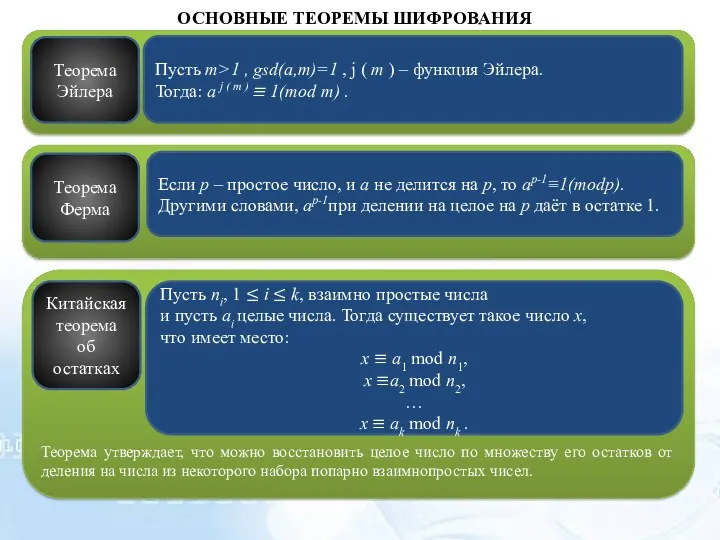

- 10. Теорема утверждает, что можно восстановить целое число по множеству его остатков от деления на числа из

- 11. КЛАССИФИКАЦИЯ АЛГОРИТМОВ ШИФРОВАНИЯ Криптографические алгоритмы Бeзключевые Одноключевые Двухключевые Хэш-функции Генераторы случайных чисел Хэш-функции Алгоритмы шифрования с

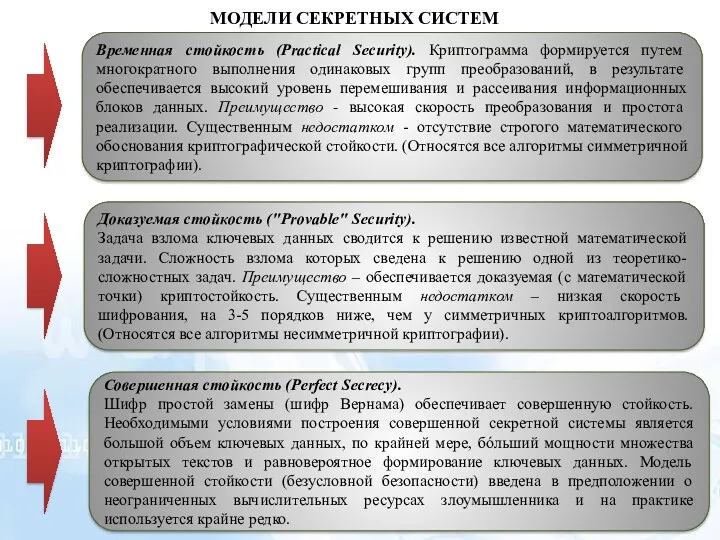

- 12. Временная стойкость (Practical Security). Криптограмма формируется путем многократного выполнения одинаковых групп преобразований, в результате обеспечивается высокий

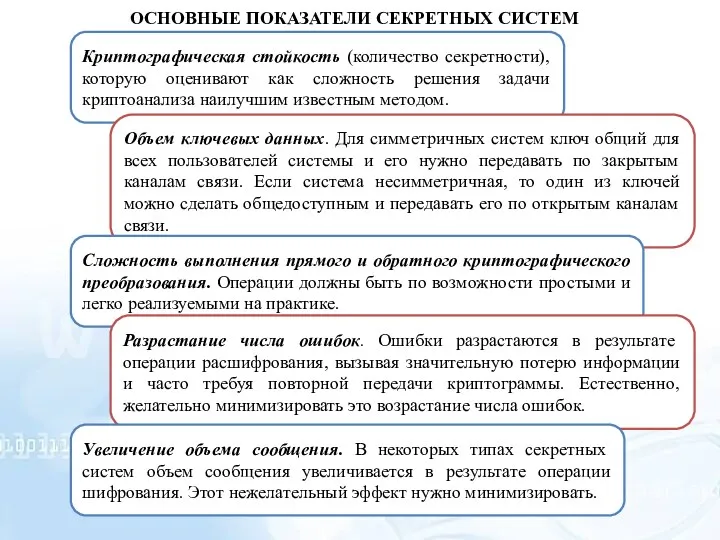

- 13. Криптографическая стойкость (количество секретности), которую оценивают как сложность решения задачи криптоанализа наилучшим известным методом. ОСНОВНЫЕ ПОКАЗАТЕЛИ

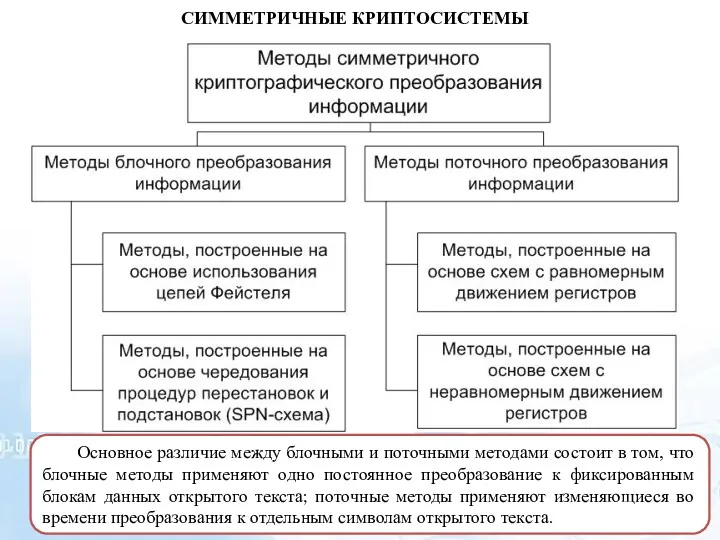

- 14. СИММЕТРИЧНЫЕ КРИПТОСИСТЕМЫ Основное различие между блочными и поточными методами состоит в том, что блочные методы применяют

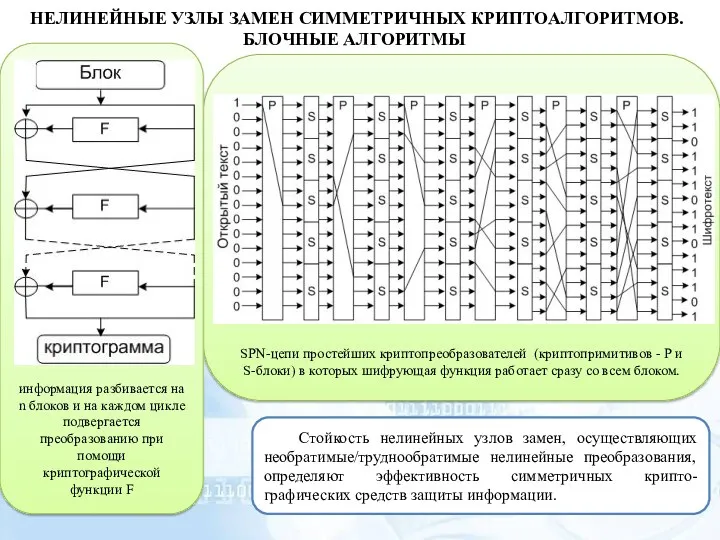

- 15. SPN-цепи простейших криптопреобразователей (криптопримитивов - Р и S-блоки) в которых шифрующая функция работает сразу со всем

- 16. Строятся посредством комбинирующих генераторов, в которых используется нескольких параллельно работающих линейных рекуррентных регистров, вырабатывающих гамму, и

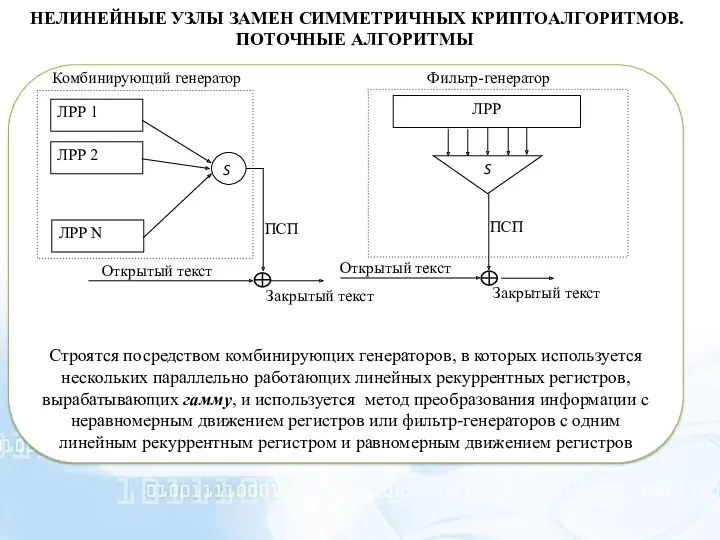

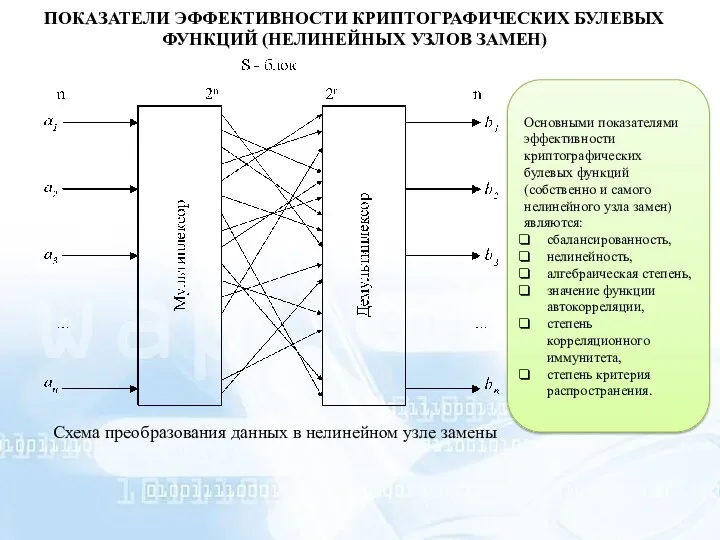

- 17. ПОКАЗАТЕЛИ ЭФФЕКТИВНОСТИ КРИПТОГРАФИЧЕСКИХ БУЛЕВЫХ ФУНКЦИЙ (НЕЛИНЕЙНЫХ УЗЛОВ ЗАМЕН) Схема преобразования данных в нелинейном узле замены Основными

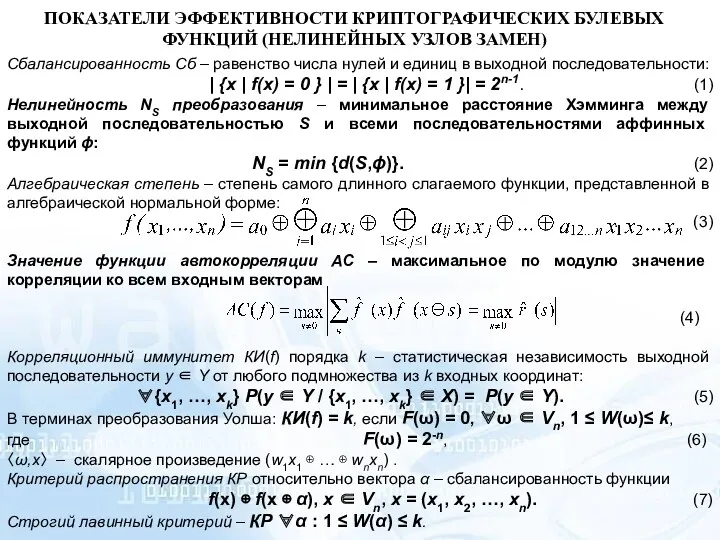

- 18. ПОКАЗАТЕЛИ ЭФФЕКТИВНОСТИ КРИПТОГРАФИЧЕСКИХ БУЛЕВЫХ ФУНКЦИЙ (НЕЛИНЕЙНЫХ УЗЛОВ ЗАМЕН) Сбалансированность Сб – равенство числа нулей и единиц

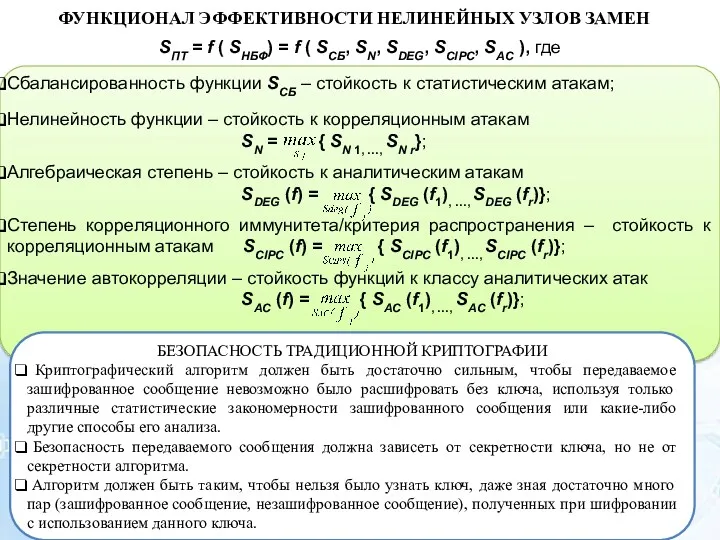

- 19. ФУНКЦИОНАЛ ЭФФЕКТИВНОСТИ НЕЛИНЕЙНЫХ УЗЛОВ ЗАМЕН SПТ = f ( SНБФ) = f ( SСБ, SN, SDEG,

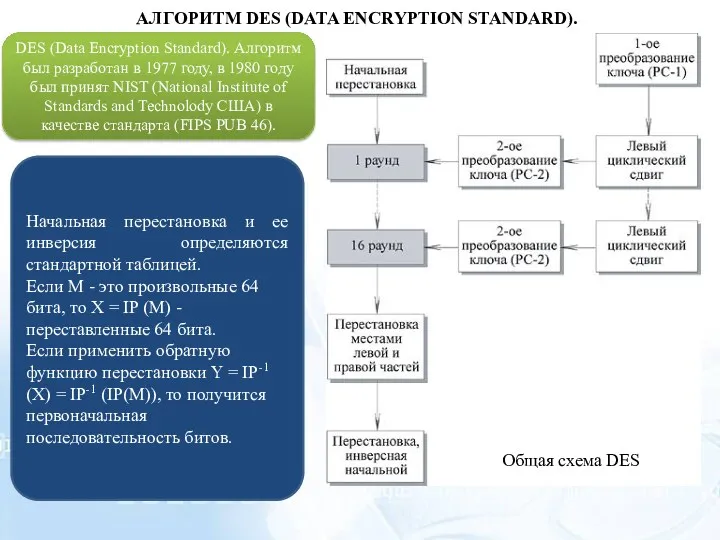

- 20. АЛГОРИТМ DES (DATA ENCRYPTION STANDARD). DES (Data Encryption Standard). Алгоритм был разработан в 1977 году, в

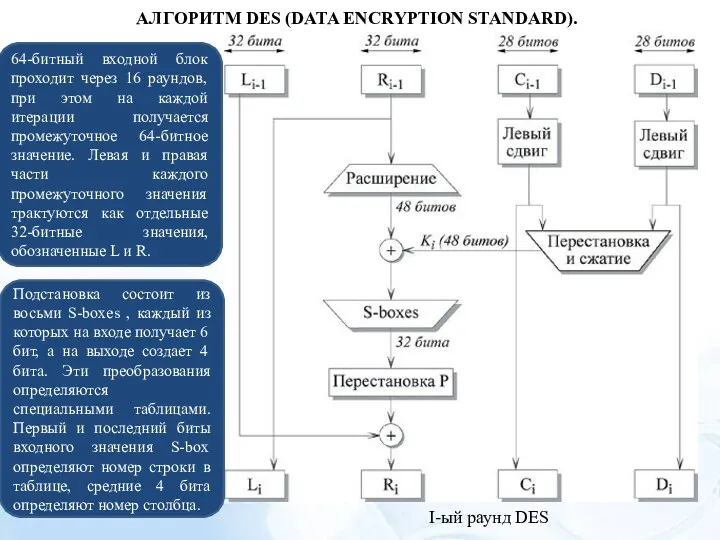

- 21. АЛГОРИТМ DES (DATA ENCRYPTION STANDARD). I-ый раунд DES 64-битный входной блок проходит через 16 раундов, при

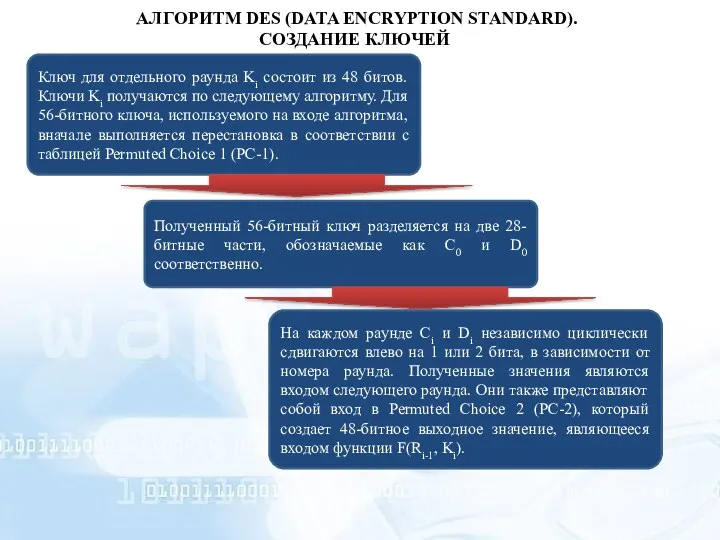

- 22. АЛГОРИТМ DES (DATA ENCRYPTION STANDARD). СОЗДАНИЕ КЛЮЧЕЙ Ключ для отдельного раунда Ki состоит из 48 битов.

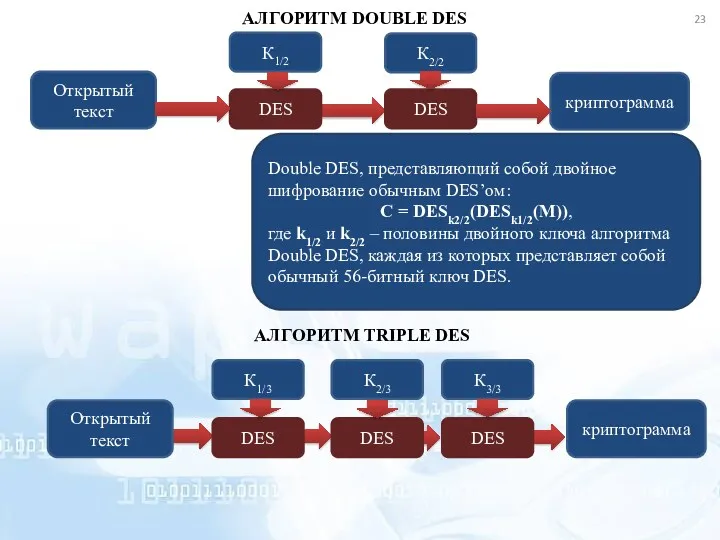

- 23. Double DES, представляющий собой двойное шифрование обычным DES’ом: C = DESk2/2(DESk1/2(M)), где k1/2 и k2/2 –

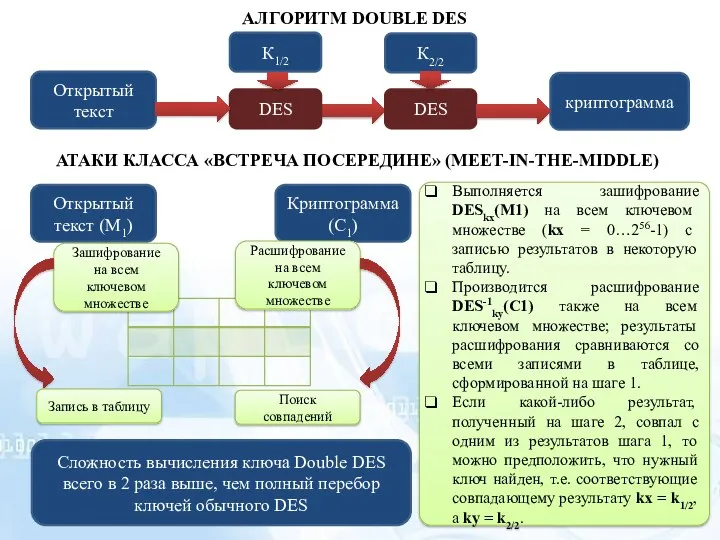

- 24. АЛГОРИТМ DOUBLE DES Открытый текст криптограмма К1/2 К2/2 DES DES АТАКИ КЛАССА «ВСТРЕЧА ПОСЕРЕДИНЕ» (MEET-IN-THE-MIDDLE) Открытый

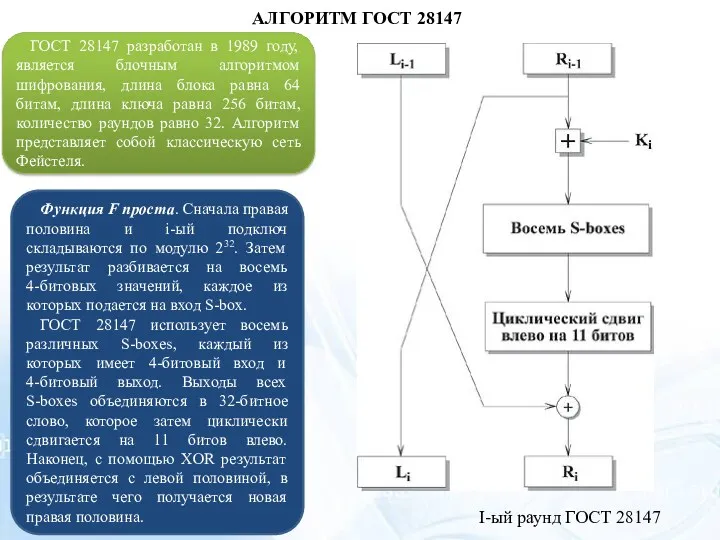

- 25. АЛГОРИТМ ГОСТ 28147 ГОСТ 28147 разработан в 1989 году, является блочным алгоритмом шифрования, длина блока равна

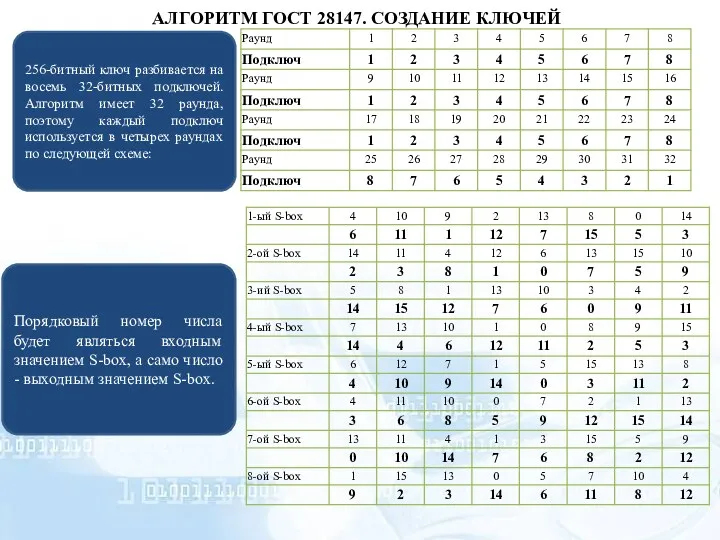

- 26. АЛГОРИТМ ГОСТ 28147. СОЗДАНИЕ КЛЮЧЕЙ 256-битный ключ разбивается на восемь 32-битных подключей. Алгоритм имеет 32 раунда,

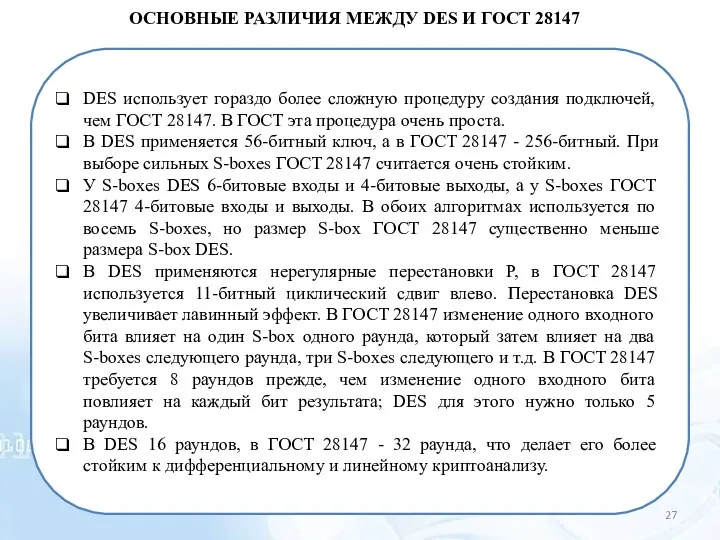

- 27. ОСНОВНЫЕ РАЗЛИЧИЯ МЕЖДУ DES И ГОСТ 28147 DES использует гораздо более сложную процедуру создания подключей, чем

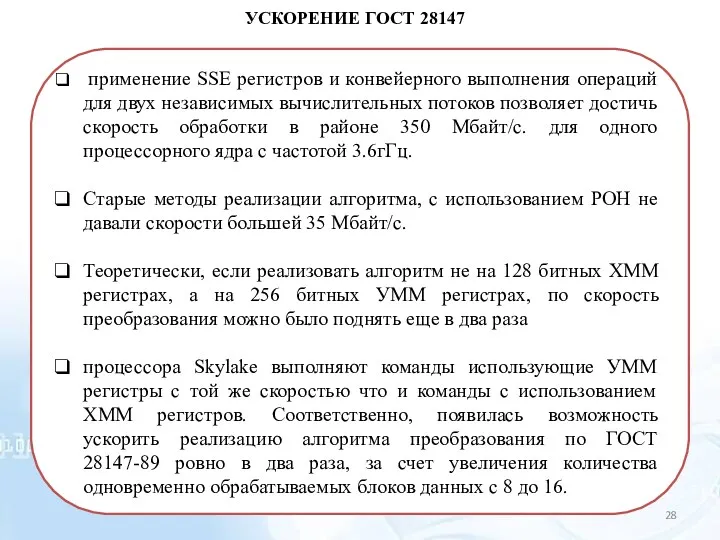

- 28. УСКОРЕНИЕ ГОСТ 28147 применение SSE регистров и конвейерного выполнения операций для двух независимых вычислительных потоков позволяет

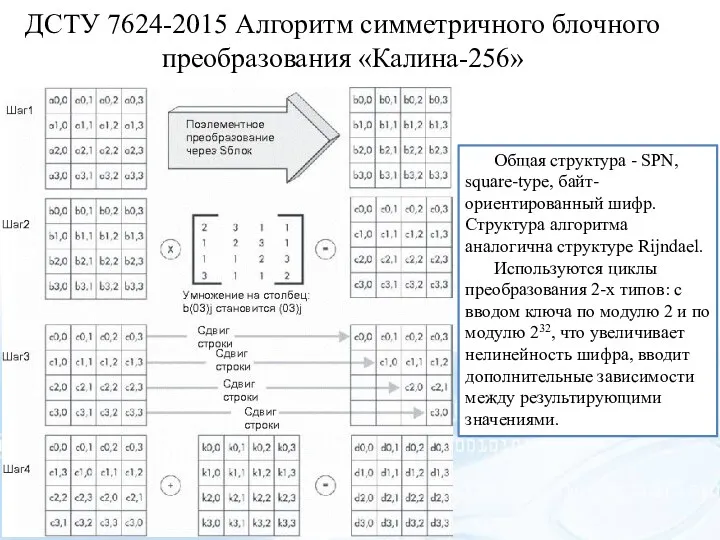

- 29. ДСТУ 7624-2015 Алгоритм симметричного блочного преобразования «Калина-256» Общая структура - SPN, square-type, байт-ориентированный шифр. Структура алгоритма

- 30. РЕЖИМЫ РАБОТЫ БЛОЧНЫХ АЛГОРИТМОВ ШИФРОВАНИЯ СТАНДАРТ ISO/IEC 10116:1997 В 1991 году был представлен стандарт ISO/IEC 10118,

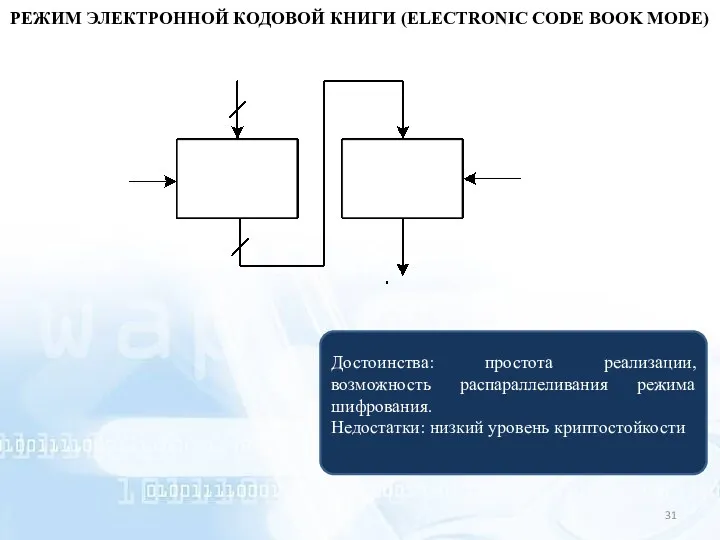

- 31. РЕЖИМ ЭЛЕКТРОННОЙ КОДОВОЙ КНИГИ (ELECTRONIC CODE BOOK MODE) Достоинства: простота реализации, возможность распараллеливания режима шифрования. Недостатки:

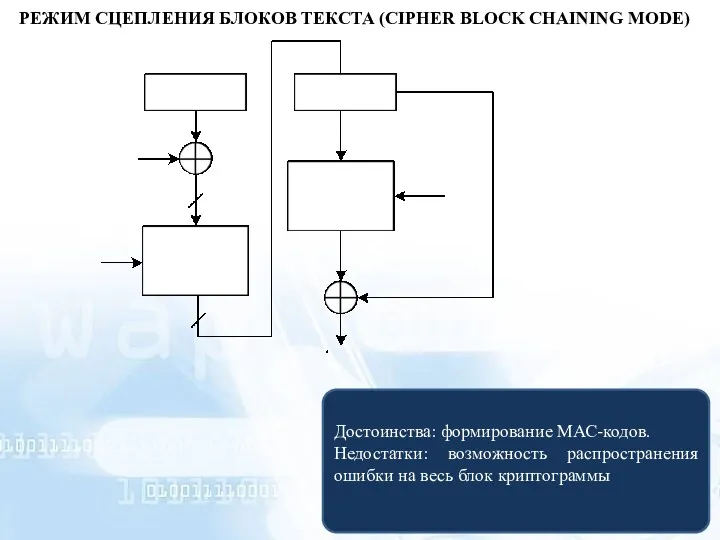

- 32. РЕЖИМ СЦЕПЛЕНИЯ БЛОКОВ ТЕКСТА (CIPHER BLOCK CHAINING MODE) Достоинства: формирование МАС-кодов. Недостатки: возможность распространения ошибки на

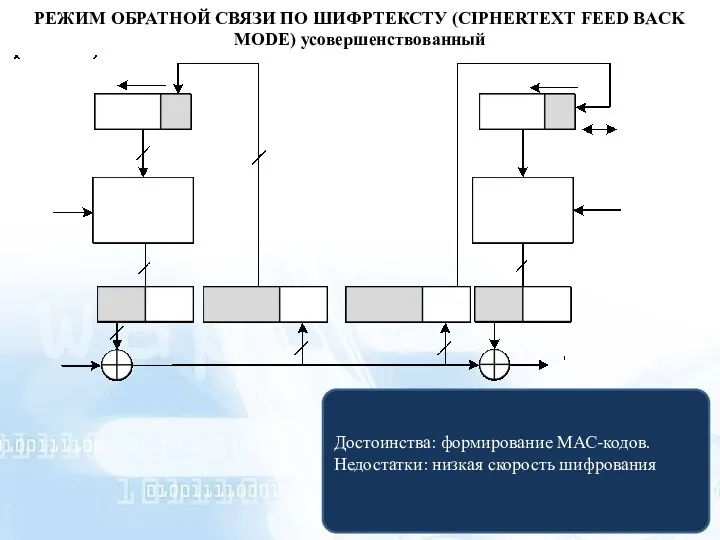

- 33. РЕЖИМ ОБРАТНОЙ СВЯЗИ ПО ШИФРТЕКСТУ (CIPHERTEXT FEED BACK MODE) Достоинства: формирование МАС-кодов. Недостатки: низкая скорость шифрования

- 34. РЕЖИМ ОБРАТНОЙ СВЯЗИ ПО ШИФРТЕКСТУ (CIPHERTEXT FEED BACK MODE) усовершенствованный Достоинства: формирование МАС-кодов. Недостатки: низкая скорость

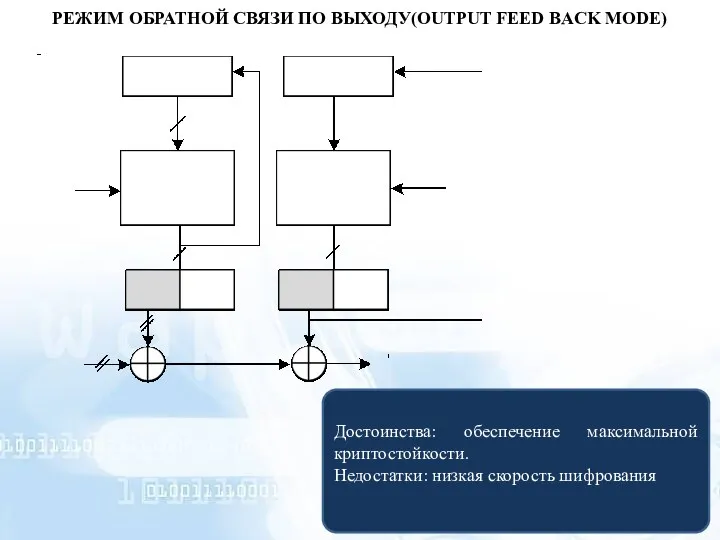

- 35. РЕЖИМ ОБРАТНОЙ СВЯЗИ ПО ВЫХОДУ(OUTPUT FEED BACK MODE) Достоинства: обеспечение максимальной криптостойкости. Недостатки: низкая скорость шифрования

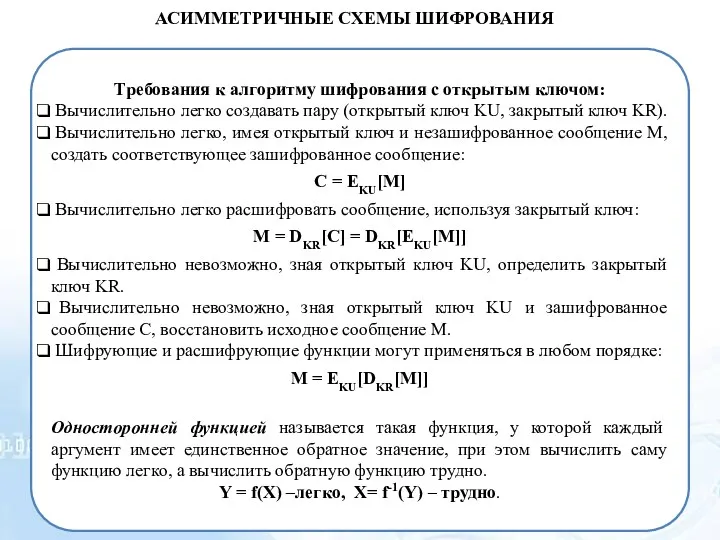

- 36. АСИММЕТРИЧНЫЕ СХЕМЫ ШИФРОВАНИЯ Требования к алгоритму шифрования с открытым ключом: Вычислительно легко создавать пару (открытый ключ

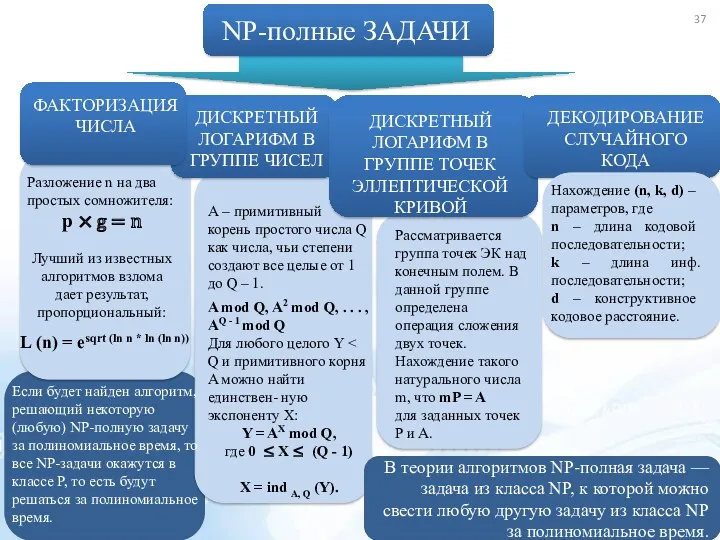

- 37. Разложение n на два простых сомножителя: p × g = n Лучший из известных алгоритмов взлома

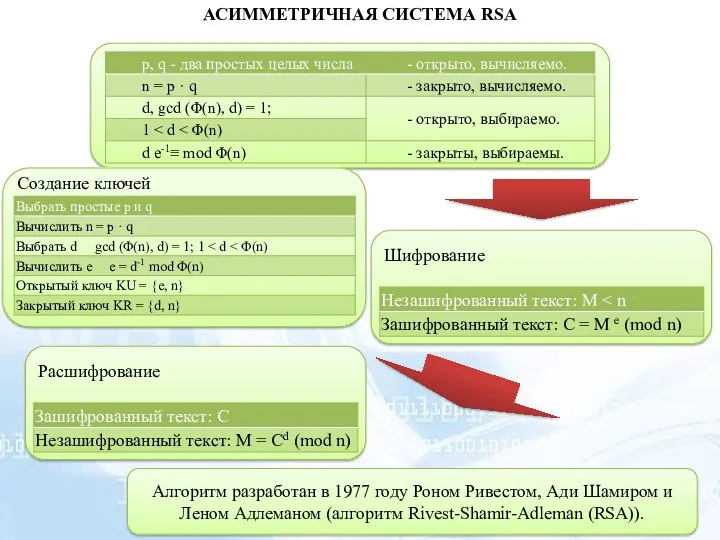

- 38. Создание ключей Расшифрование Алгоритм разработан в 1977 году Роном Ривестом, Ади Шамиром и Леном Адлеманом (алгоритм

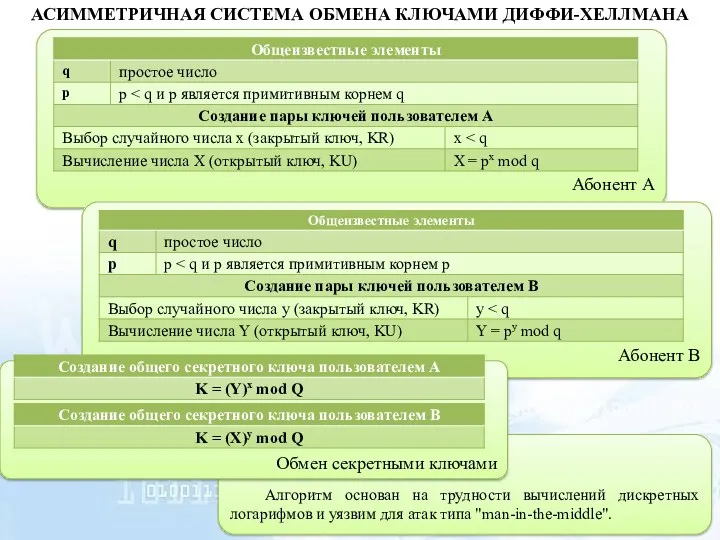

- 39. Абонент А Алгоритм основан на трудности вычислений дискретных логарифмов и уязвим для атак типа "man-in-the-middle". АСИММЕТРИЧНАЯ

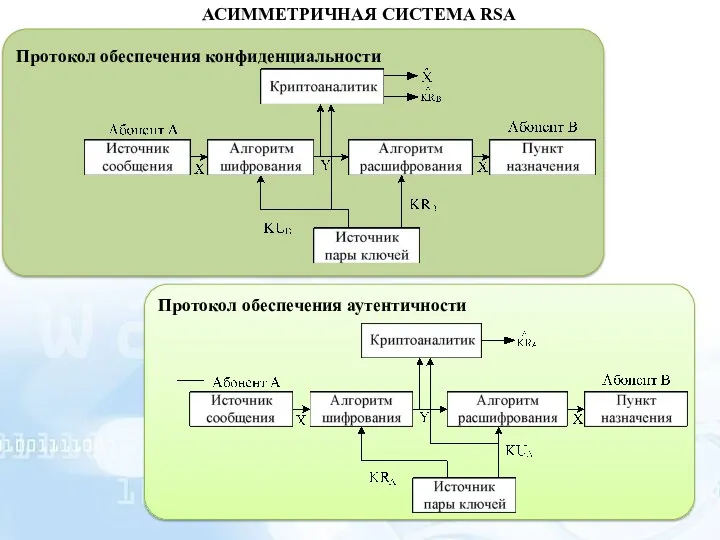

- 40. Протокол обеспечения конфиденциальности АСИММЕТРИЧНАЯ СИСТЕМА RSA Протокол обеспечения аутентичности

- 42. Скачать презентацию

Роль графического дизайнера в мультипликации

Роль графического дизайнера в мультипликации Cybersecurity

Cybersecurity урок информатики Кодирование текстовой информации для 8 класса

урок информатики Кодирование текстовой информации для 8 класса Разработка приложения для автоматизации управления взаимоотношения с поставщиками

Разработка приложения для автоматизации управления взаимоотношения с поставщиками Установка мобильного приложения SalesWorks

Установка мобильного приложения SalesWorks Информационная безопасность пользователей интернета. Профилактика основных интернет-рисков и борьба с ними

Информационная безопасность пользователей интернета. Профилактика основных интернет-рисков и борьба с ними Средства массовой информации как основной институт политической коммуникации

Средства массовой информации как основной институт политической коммуникации Elemente fundamentale ale sistemelor expert

Elemente fundamentale ale sistemelor expert Система счисления в ПК

Система счисления в ПК Проверочная работа для 5 класса по теме Виды информации: чувственное восприятие человека

Проверочная работа для 5 класса по теме Виды информации: чувственное восприятие человека Системное администрирование. Лекция 1

Системное администрирование. Лекция 1 Адресация в локальных вычислительных сетях. Тема № 1

Адресация в локальных вычислительных сетях. Тема № 1 Презентация Электронные таблицы

Презентация Электронные таблицы Векторы

Векторы Профессия Менеджер по контекстной рекламе

Профессия Менеджер по контекстной рекламе Компьютерные программные продукты для разработки бизнес-планов (Project Expert, COMFAR, Альт-Инвест, PROPSPIN)

Компьютерные программные продукты для разработки бизнес-планов (Project Expert, COMFAR, Альт-Инвест, PROPSPIN) Методы шифрования

Методы шифрования Работа с файлами в Паскале

Работа с файлами в Паскале Оптическая память

Оптическая память Модуль 2. Основы объектно ориентированного проектирования в Java

Модуль 2. Основы объектно ориентированного проектирования в Java Системы счисления. Двоичная система счисления

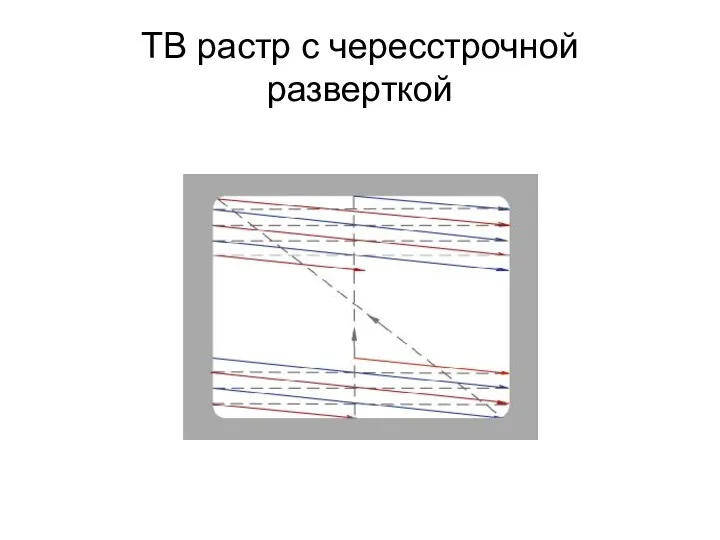

Системы счисления. Двоичная система счисления ТВ растр с чересстрочной разверткой. Система передачи данных

ТВ растр с чересстрочной разверткой. Система передачи данных Информационное общество

Информационное общество Понятие репозитория проекта, структура проекта

Понятие репозитория проекта, структура проекта Прогностические системы США

Прогностические системы США Правила поведения в Интернете

Правила поведения в Интернете Поиск информации в Интернете

Поиск информации в Интернете Программа для автосервиса

Программа для автосервиса