Содержание

- 2. Мандатное разграничение доступа Все субъекты и объекты компьютерной системы должны быть однозначно идентифицированы; имеется линейно упорядоченный

- 3. Мандатное разграничение доступа в процессе своего существования каждый субъект имеет свой уровень конфиденциальности, равный максимуму из

- 4. Мандатное разграничение доступа право на запись информации в объект получает только тот субъект, чей уровень конфиденциальности

- 5. Мандатное разграничение доступа Основной целью является предотвращение утечки информации из объектов с высокой меткой конфиденциальности в

- 6. Мандатное разграничение доступа Другие достоинства : более высокая надежность работы самой компьютерной системы (при разграничении доступа

- 7. Ролевое разграничение доступа Основано на том, что в реальной жизни организации ее сотрудники выполняют определенные функциональные

- 8. Ролевое разграничение доступа Основные понятия: привилегии (операции) – минимально возможные действия пользователя, требующие разрешения или запрещения

- 9. Ролевое разграничение доступа Реализация сводится к следующим шагам: разработчики приложенийсовместно с администратором и конструктором ролей составляют

- 10. Ролевое разграничение доступа Примеры статических ограничений на назначение ролей пользователям системы – возможность назначения роли главного

- 11. Ролевое разграничение доступа Сочетает элементы мандатного разграничения (объединение субъектов и объектов доступа в одном правиле) и

- 12. Ролевое разграничение доступа К недостаткам ролевого разграничения доступа относится отсутствие формальных доказательств безопасности компьютерной системы, возможность

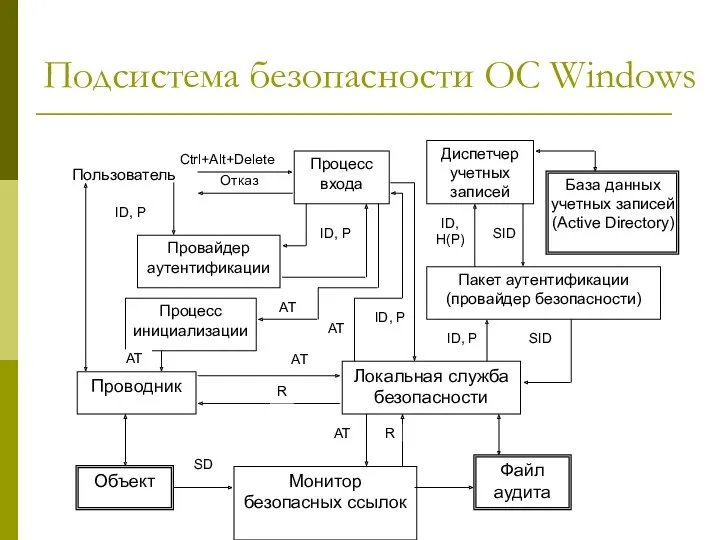

- 13. Подсистема безопасности ОС Windows Пользователь Процесс входа ID, P Отказ Провайдер аутентификации Ctrl+Alt+Delete ID, P Локальная

- 14. Подсистема безопасности ОС Windows Ядром подсистемы безопасности является локальная служба безопасности (Local Security Authority, LSA), размещающаяся

- 15. Подсистема безопасности ОС Windows После нажатия пользователем комбинации клавиш Ctrl+Alt+Delete процесс входа обращается к провайдеру аутентификации

- 16. Подсистема безопасности ОС Windows Введенные пользователем логическое имя и пароль передаются процессом входа в LSA, которая

- 17. Подсистема безопасности ОС Windows Если пользователь зарегистрирован в домене, то провайдер безопасности (Secure Service Provider, SSP)

- 18. Подсистема безопасности ОС Windows Если хеш-значение введенного пользователем пароля не совпадает с эталоном, извлеченным из базы

- 19. Подсистема безопасности ОС Windows LSA создает для пользователя маркер доступа AT (access token), который идентифицирует субъект

- 20. Подсистема безопасности ОС Windows Созданный LSA маркер доступа AT передается процессу входа, который с помощью провайдера

- 21. Подсистема безопасности ОС Windows Только процессы, окна которых расположены на одном Рабочем столе, могут взаимодействовать между

- 22. Механизм олицетворения При взаимодействии клиентов и серверов в операционной системе Windows может использоваться механизм олицетворения (impersonation).

- 23. Разграничение доступа к объектам С объектом разграничения доступа связывается дескриптор безопасности SD (security descriptor), содержащий следующую

- 24. Списки управления доступом Список SACL управляется администратором системы и предназначен для аудита безопасности. Список DACL управляется

- 25. Разграничение доступа к объектам Элементы списка DACL могут быть двух типов – элементы, разрешающие специфицированные в

- 26. Права доступа В операционной системе Windows различаются специальные, стандартные и общие (generic) права доступа к объектам.

- 27. Права доступа Каждое из общих прав доступа представляет собой комбинацию специальных и стандартных прав и предоставляет

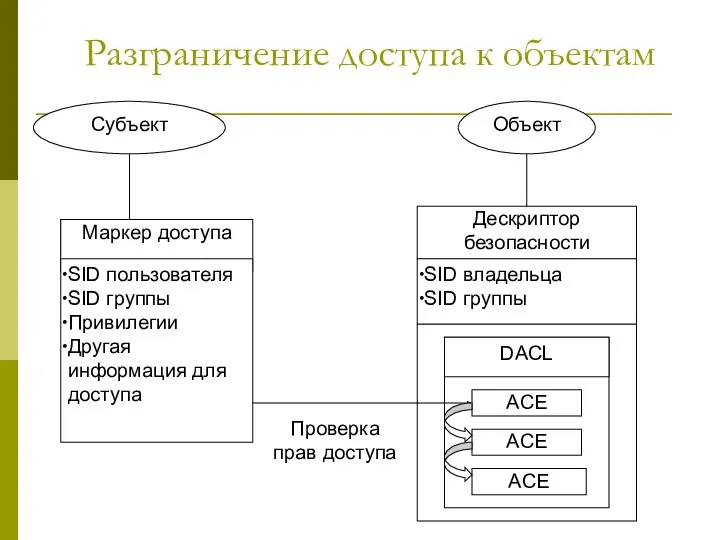

- 28. Разграничение доступа к объектам Маркер доступа субъекта, обращающегося к некоторому объекту, поступает в локальную службу безопасности

- 29. Разграничение доступа к объектам

- 30. Алгоритм проверки прав доступа к объекту Если SID из AT субъекта не совпадает с SID в

- 31. Алгоритм проверки прав доступа к объекту Если в элементе ACE разрешается доступ к объекту для субъекта

- 32. Алгоритм проверки прав доступа к объекту Если DACL объекта пуст, то любой доступ к нему запрещен

- 33. Контейнерные и неконтейнерные объекты Контейнерный объект, например папка, имеет логические связи с другими объектами (вложенными папками

- 35. Скачать презентацию

Обработка и передача информации

Обработка и передача информации Ғылыми зерттеу жұмыстарының жіктемелері

Ғылыми зерттеу жұмыстарының жіктемелері Семейство червей “Code Red”

Семейство червей “Code Red” Учет поступивших в библиотеку документов в схемах и таблицах

Учет поступивших в библиотеку документов в схемах и таблицах Организация БД SQL Server 2008

Организация БД SQL Server 2008 Программное обеспечение персонального компьютера

Программное обеспечение персонального компьютера Представление информации в компьютере 6 класс

Представление информации в компьютере 6 класс Нечеткие множества в сиcтемах управления рисками информационной безопасностью

Нечеткие множества в сиcтемах управления рисками информационной безопасностью Правила набора, форматирования текста и верстки. Методическое пособие

Правила набора, форматирования текста и верстки. Методическое пособие Новогодняя открытка

Новогодняя открытка Візуалізація рядів і трендів даних. Інфографіка (10 клас)

Візуалізація рядів і трендів даних. Інфографіка (10 клас) Преобразование логических выражений

Преобразование логических выражений Теория цвета

Теория цвета Беспроводные каналы

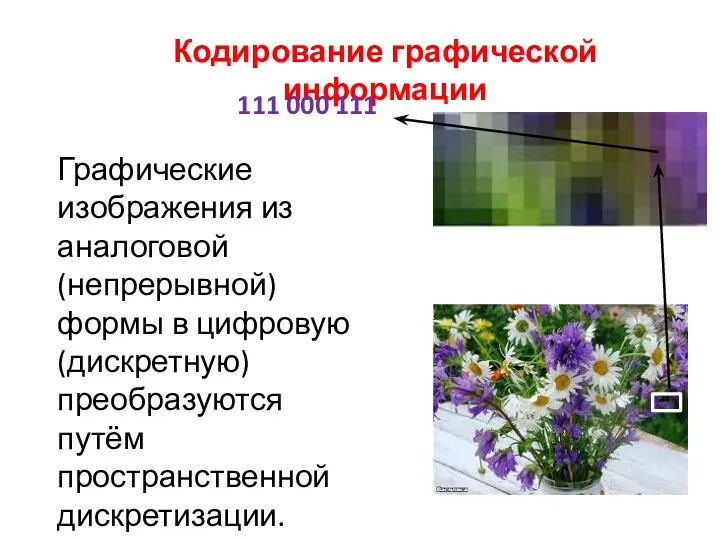

Беспроводные каналы презентация к урокам по теме Кодирование графической информации

презентация к урокам по теме Кодирование графической информации Компьютерные презентации. Мультимедиа

Компьютерные презентации. Мультимедиа Віртуальна реальність

Віртуальна реальність Презентация Алфавитный подход

Презентация Алфавитный подход Теория и практика информационно-аналитической работы. Семинар 2

Теория и практика информационно-аналитической работы. Семинар 2 История и современные тенденции развития компьютеров. Персональный компьютер (ПК). 7 класс

История и современные тенденции развития компьютеров. Персональный компьютер (ПК). 7 класс Классификация СУБД. Лекция 3

Классификация СУБД. Лекция 3 Система автоматизации розничной торговли. Курс по работе с конфигурацией

Система автоматизации розничной торговли. Курс по работе с конфигурацией Системы счисления. Двоично-десятичные коды (часть 5.0)

Системы счисления. Двоично-десятичные коды (часть 5.0) The Basics of Object Lifetime. Disposing objects (Java)

The Basics of Object Lifetime. Disposing objects (Java) Цикл с параметром в языке Pascal

Цикл с параметром в языке Pascal Анализ данных в реляционных БД на примере СУБД MS Access. Создание запросов, изменяющих таблицы. Создание отчетов

Анализ данных в реляционных БД на примере СУБД MS Access. Создание запросов, изменяющих таблицы. Создание отчетов Математические пакеты

Математические пакеты Язык программирования С++

Язык программирования С++