Содержание

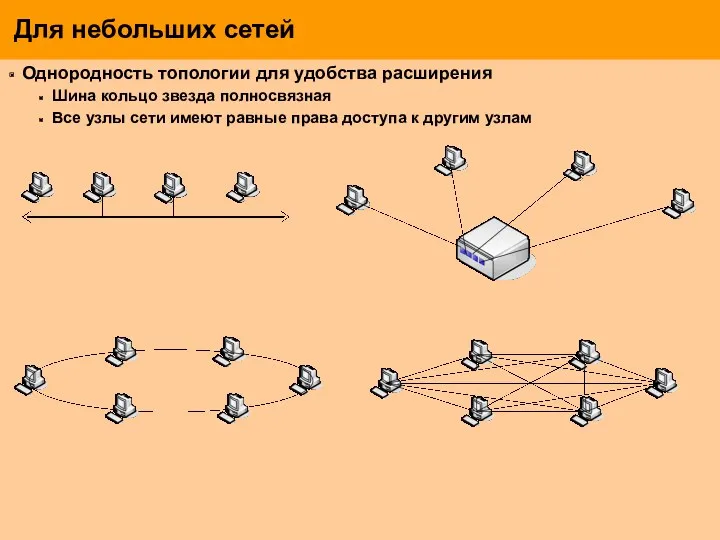

- 2. Однородность топологии для удобства расширения Шина кольцо звезда полносвязная Все узлы сети имеют равные права доступа

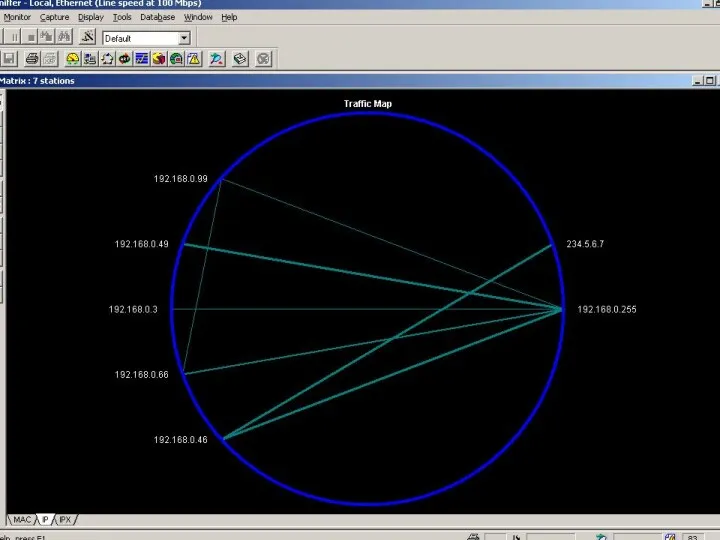

- 3. Ограничения На длину линий связи между узлами На количество узлов в сети На интенсивность трафика ПРИМЕР:

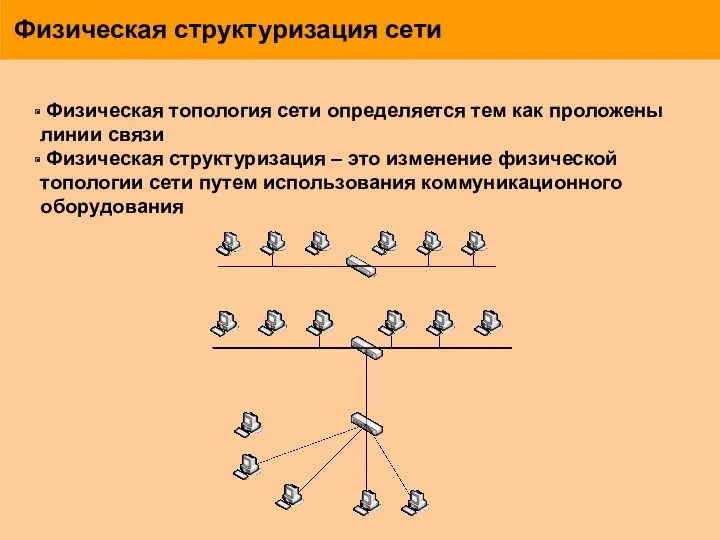

- 4. Физическая структуризация сети Физическая топология сети определяется тем как проложены линии связи Физическая структуризация – это

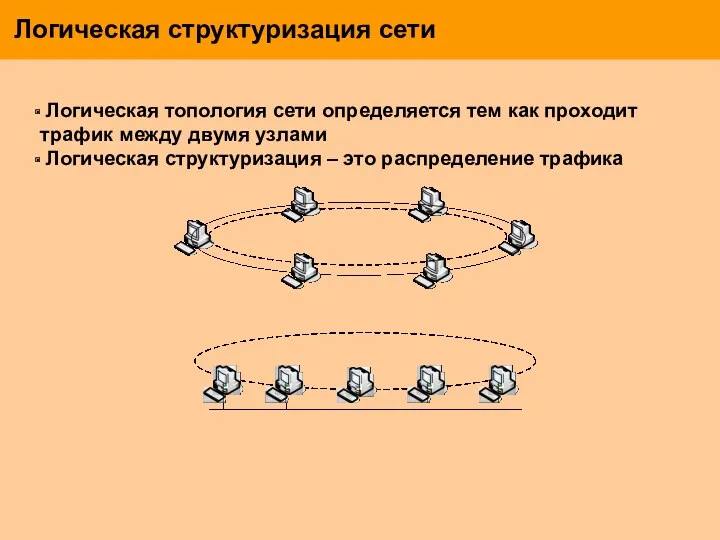

- 5. Логическая структуризация сети Логическая топология сети определяется тем как проходит трафик между двумя узлами Логическая структуризация

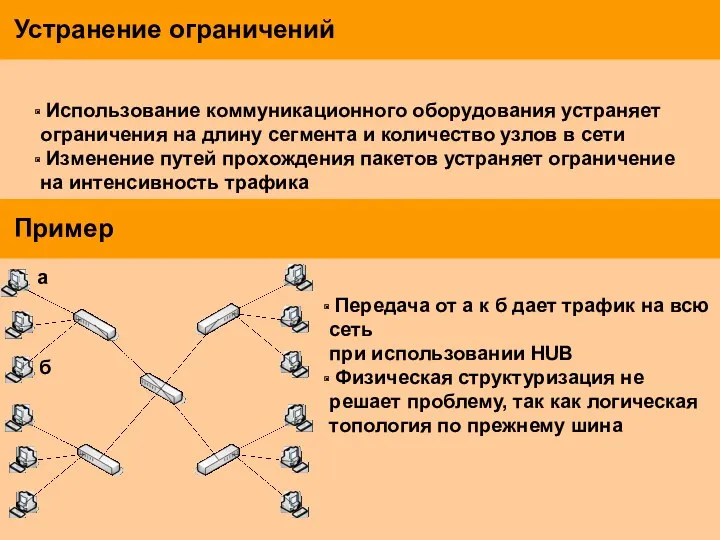

- 6. Устранение ограничений Использование коммуникационного оборудования устраняет ограничения на длину сегмента и количество узлов в сети Изменение

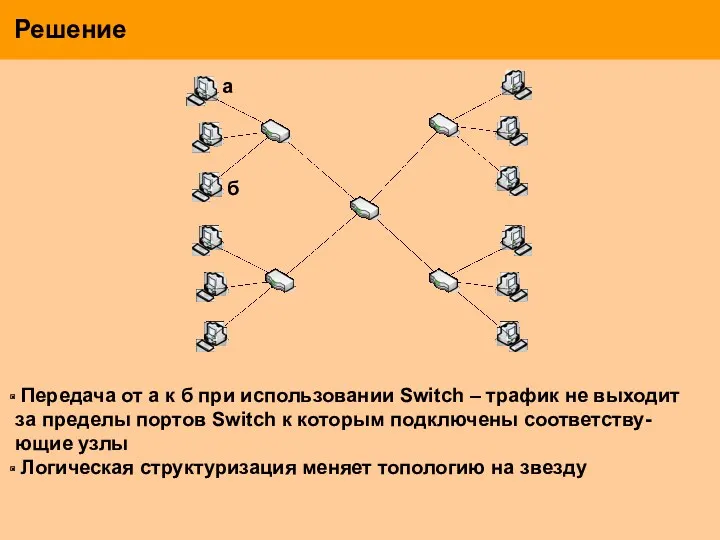

- 7. Решение Передача от а к б при использовании Switch – трафик не выходит за пределы портов

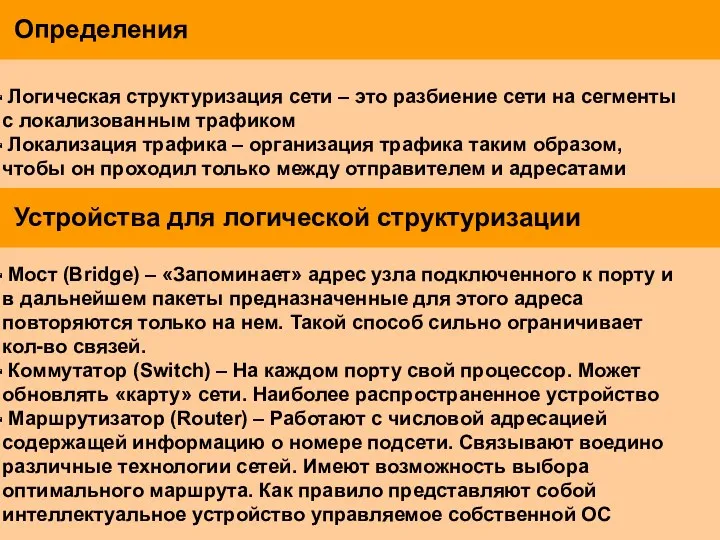

- 8. Определения Логическая структуризация сети – это разбиение сети на сегменты с локализованным трафиком Локализация трафика –

- 9. Требования к сетям

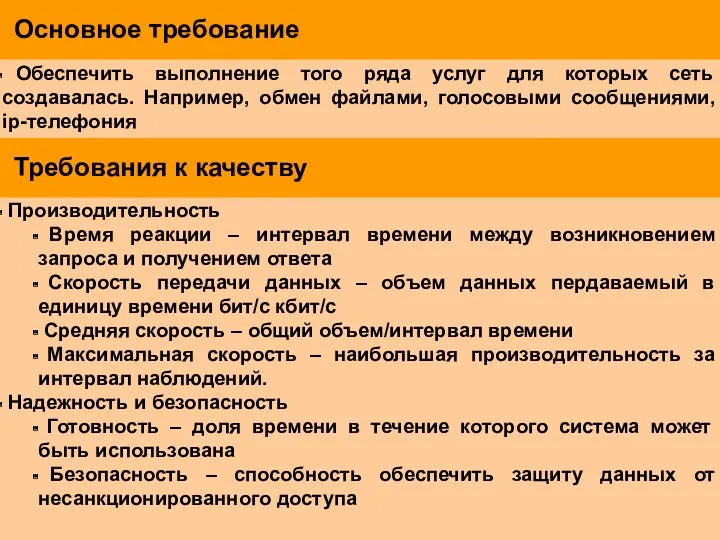

- 10. Основное требование Обеспечить выполнение того ряда услуг для которых сеть создавалась. Например, обмен файлами, голосовыми сообщениями,

- 11. Расширяемость и масштабируемость расширяемость – возможность легкого добавления в сеть новых элементов масштабируемость – возможность наращивания

- 12. Открытые системы

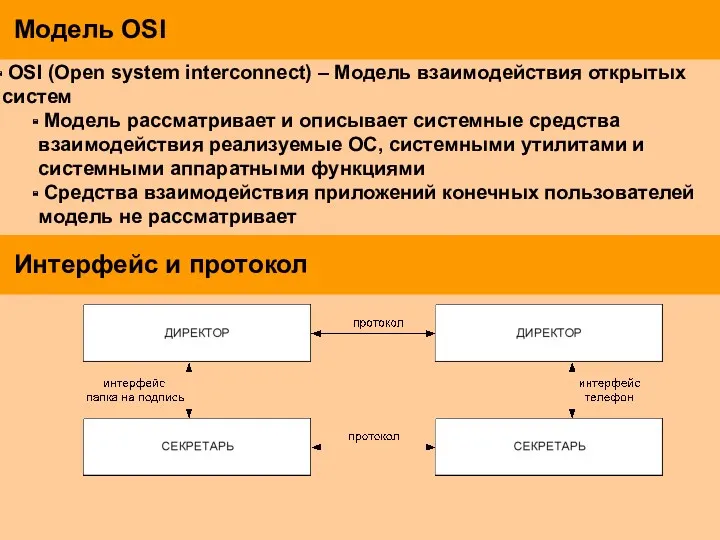

- 13. OSI (Open system interconnect) – Модель взаимодействия открытых систем Модель рассматривает и описывает системные средства взаимодействия

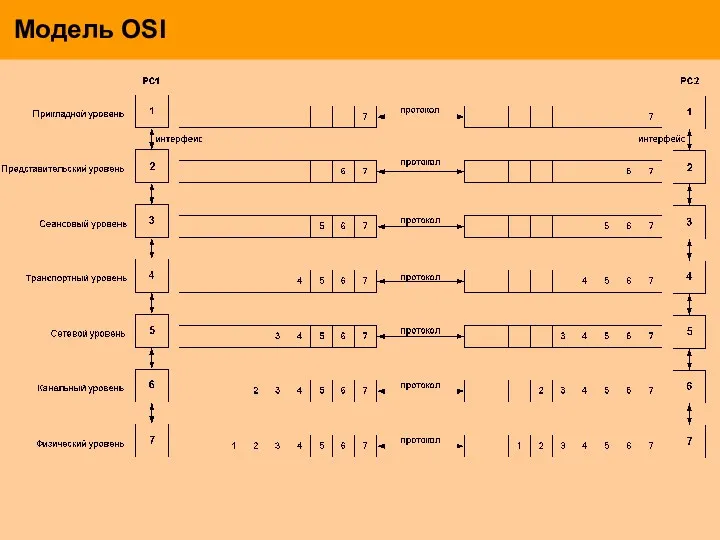

- 14. Модель OSI

- 15. Уровни OSI Физический уровень – Осуществляет передачу битов по физическим каналам связи. К этому уровню относятся

- 16. Уровни OSI Канальный уровень – Осуществляет проверку доступности среды передачи данных, передачу данных по адресу указанному

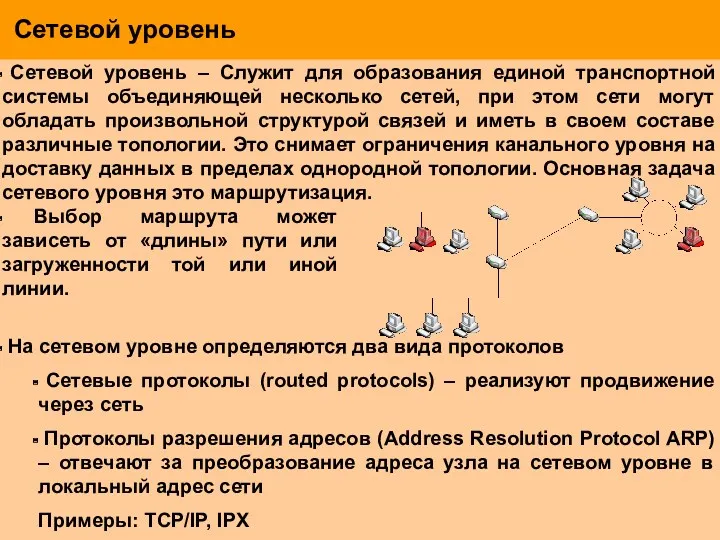

- 17. Сетевой уровень Сетевой уровень – Служит для образования единой транспортной системы объединяющей несколько сетей, при этом

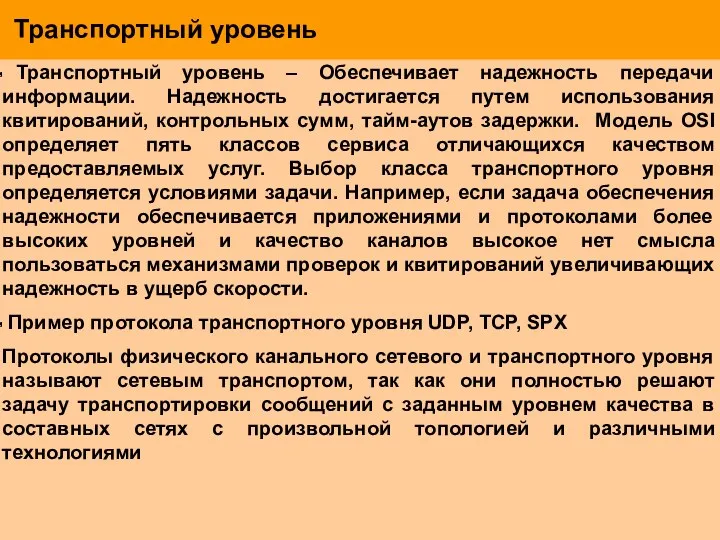

- 18. Транспортный уровень Транспортный уровень – Обеспечивает надежность передачи информации. Надежность достигается путем использования квитирований, контрольных сумм,

- 19. Сеансовый уровень Сеансовый уровень обеспечивает управление взаимодействием между узлами сети. Определяет какая сторона активна, предоставляет средства

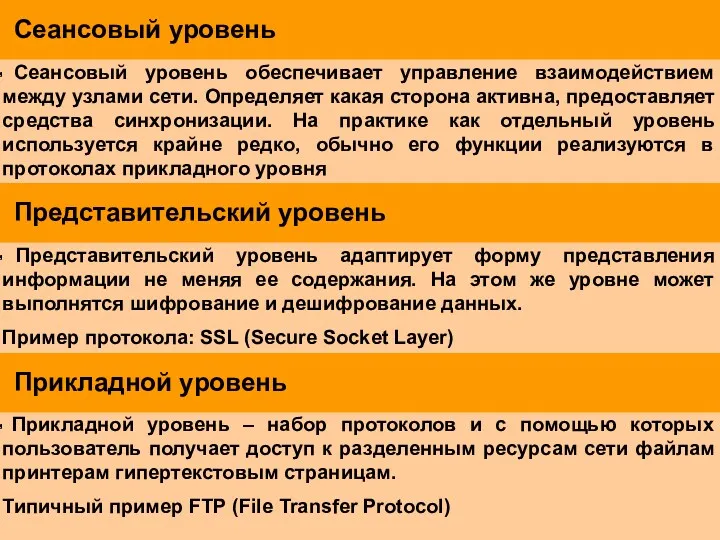

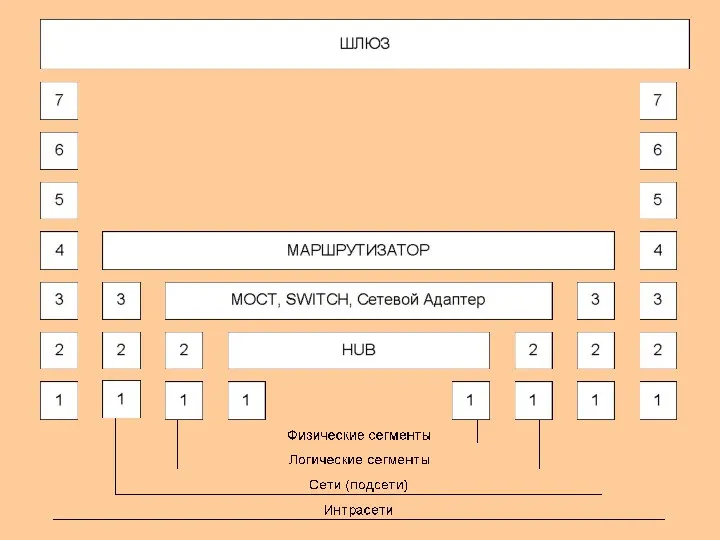

- 20. Сетезависимые и сетенезависимые уровни OSI Физический, канальный, и сетевой уровни – сетезависимые уровни переход с технологии

- 22. Стандартизация сетей

- 23. Источники стандартов Стандарты отдельных фирм Стандарты специальных комитетов и объединений Национальные стандарты – IEEE – институт

- 24. Стеки протоколов

- 25. Стек OSI Полностью соответствует модели OSI Использует разработанные вне стека протоколы нижних уровней Ethernet, Token Ring,

- 26. Стек TCP/IP Разработан МО США как набор общих протоколов для разнородной вычислительной среды. Использует разработанные вне

- 27. Стек IPX/SPX Разработан фирмой Novell Использует разработанные вне стека протоколы нижних уровней Ethernet, Token Ring, FDDI,

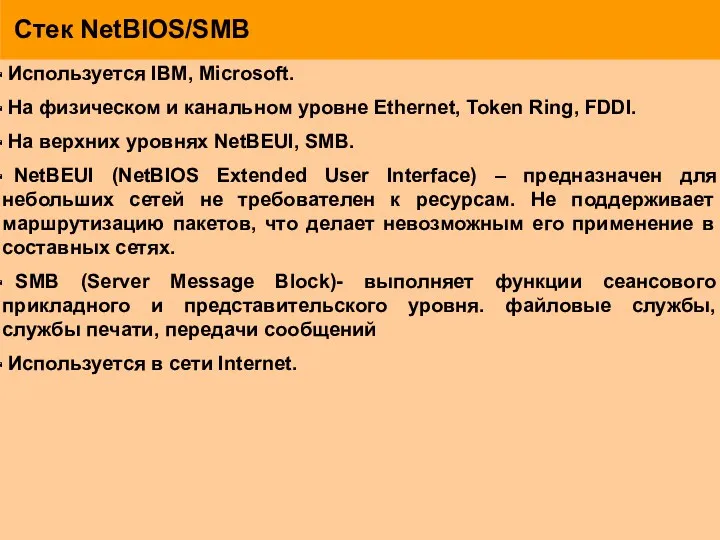

- 28. Стек NetBIOS/SMB Используется IBM, Microsoft. На физическом и канальном уровне Ethernet, Token Ring, FDDI. На верхних

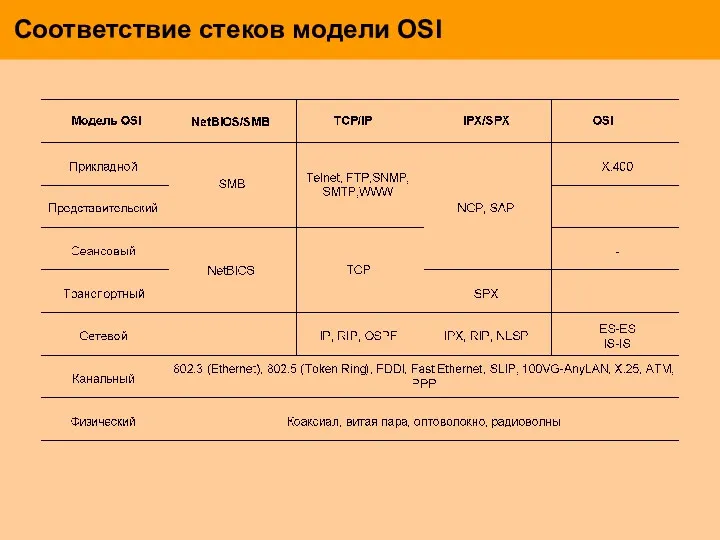

- 29. Соответствие стеков модели OSI

- 30. Методы Коммутации

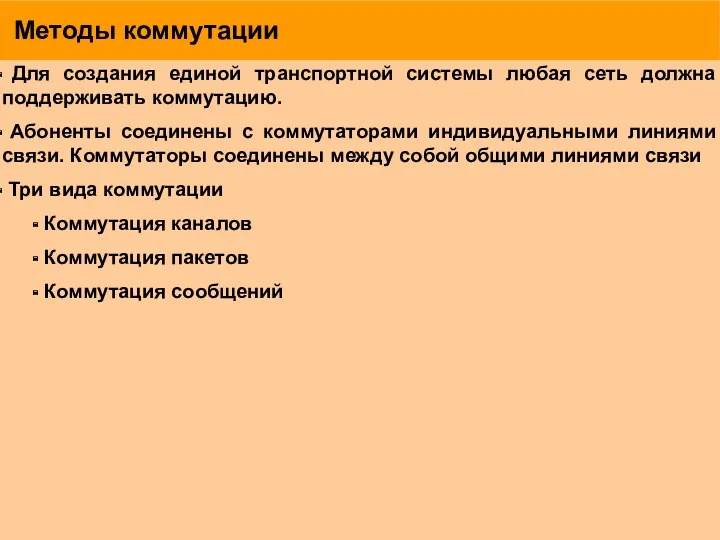

- 31. Методы коммутации Для создания единой транспортной системы любая сеть должна поддерживать коммутацию. Абоненты соединены с коммутаторами

- 32. Коммутация каналов Подразумевает образование непрерывного физического канала для прямой передачи данных между узлами. Для передачи данных

- 33. Невозможно использовать оборудование работающее на различных скоростях Используется для сетей с долговременным синхронными потоками данных.

- 34. Коммутация пакетов Работает за счет пульсирующего трафика. Интенсивность трафика зависит от задачи и загруженности сети Весь

- 35. Коммутация сообщений Работает за счет передачи единого блока данных с временной буферизацией этого блока на диске

- 36. Базовые технологии ЛС

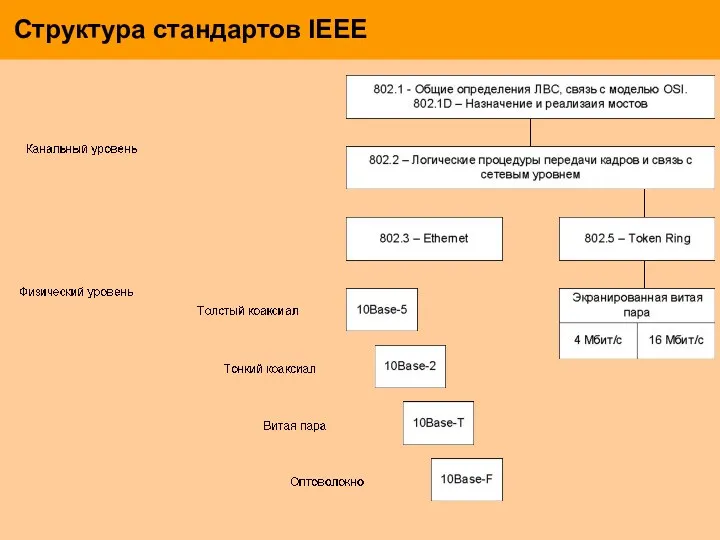

- 37. Структура стандартов IEEE

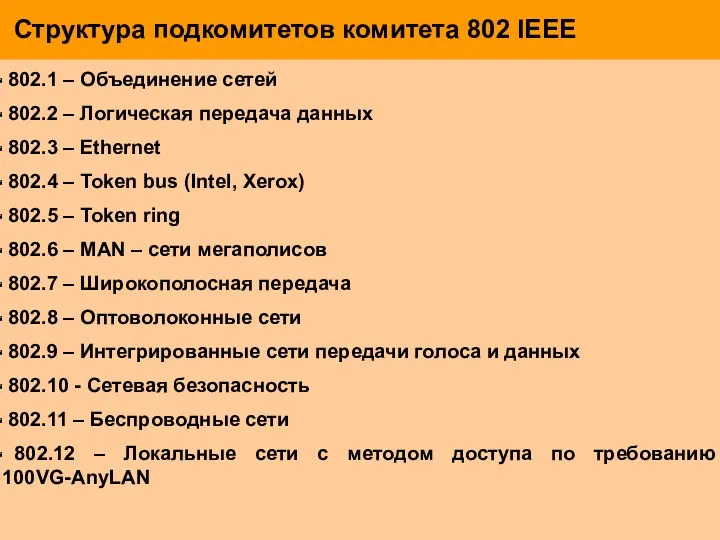

- 38. 802.1 – Объединение сетей 802.2 – Логическая передача данных 802.3 – Ethernet 802.4 – Token bus

- 39. Ethernet

- 40. Ethernet Логическая топология Ethernet всегда шина. Метод доступа CSMA/CD (Carrier Sense multiply access with collision detected)

- 41. Обнаружение коллизий В любой момент времени все станции слушают среду. Отличие передаваемого сигнала от принимаемого называется

- 42. Обнаружение коллизий Условие гарантированного распознавания коллизий – Tmin ≥PDV, где Tmin – время передачи кадра минимальной

- 43. Физическая среда Ethernet 10Base-5 - «толстый коаксиал». Диаметр D– 0.5 дюйма. Сопротивление R– 50 Ом. Длина

- 44. 10Base-5 Разработан фирмой Xerox. Подключение сетевого адаптера к кабелю осуществляется через трансивер. Трансивер соединяется с сетевым

- 45. 10Base-2 Разработан фирмой Xerox. Подключение сетевого адаптера к кабелю осуществляется через высокочастотный (BNC) Т-коннектор. Длина сегмента

- 46. 10Base-T Для построения сети две неэкранированные витые пары. Нет физического моноканала, узлы подсоединяются к концентратору образую

- 47. 10Base-F Физическая топология аналогична 10Base-T FOIRL (Fiber Optic Inter-Repeater Link) – Длина не более 2500 м,

- 48. Домен коллизий Домен коллизий – это часть сети Ethernet все узлы которой распознают коллизию независимо от

- 49. Основные условия корректной работы Количество станций в сети не более 1024. Максимальная длина сегмента меньше предельной

- 50. Развитие Ethernet 10Мбит/с не обеспечивает работу сети при современных мощностях вычислительной техники. Fast Ethernet Разработан SynOptics,

- 51. 100VG-AnyLAN Разработан HP, AT&T, IBM. Метод доступа – приоритетный по требованию (Demand Priority). Поддерживает кадры как

- 52. Gigabit Ethernet Разработан Cisco 3Com. Скорость 1000 Мбит/с. Сохраняется CSMA/CD и форматы кадров Используются одномодовое оптоволокно.

- 53. Адресация

- 54. Адресация В Ethernet как правило используется IP-адресация. В стеке TCP/IP используется три вида адресации Локальные или

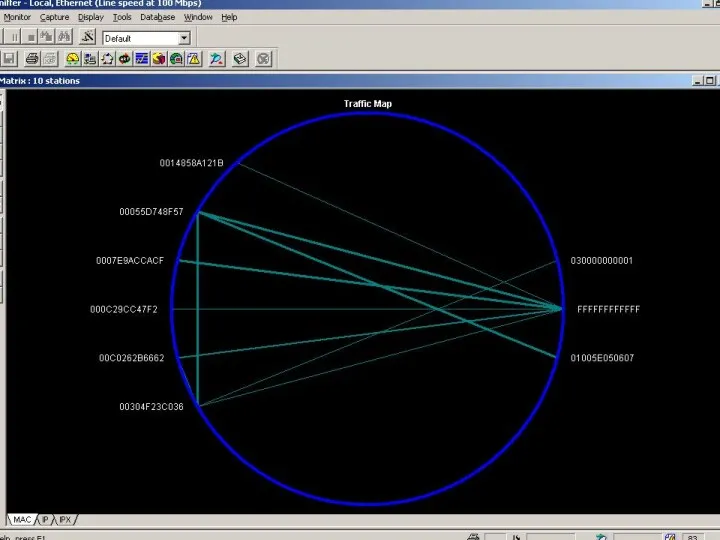

- 55. Аппаратная адресация MAC – адрес используется аппаратурой Форма записи 16-ричное число (редко двоичное) Как правило встраивается

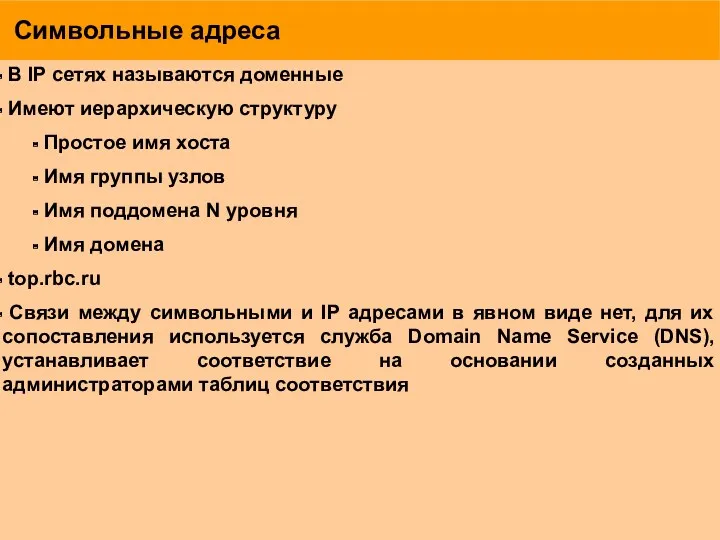

- 56. Символьные адреса В IP сетях называются доменные Имеют иерархическую структуру Простое имя хоста Имя группы узлов

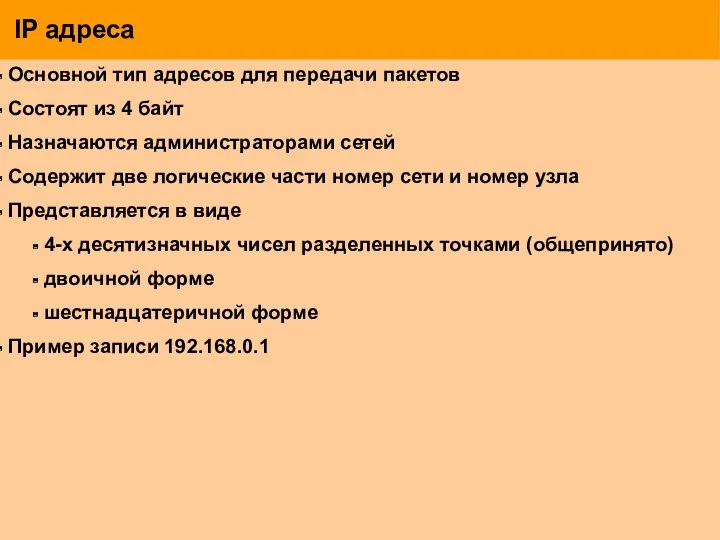

- 57. IP адреса Основной тип адресов для передачи пакетов Состоят из 4 байт Назначаются администраторами сетей Содержит

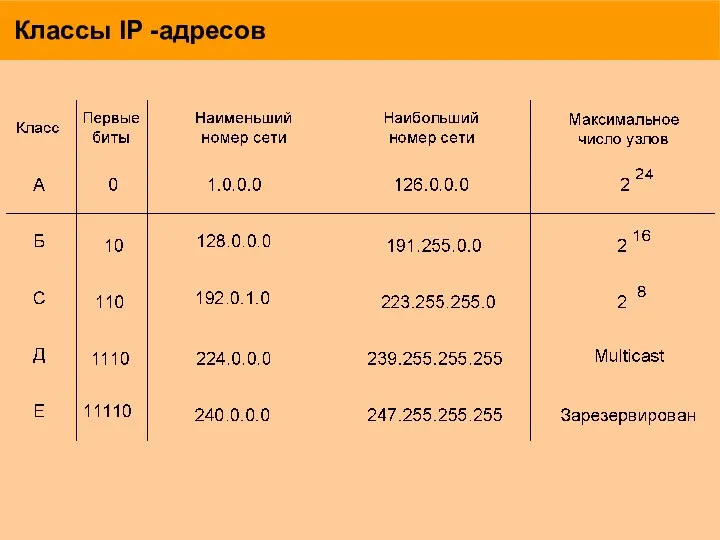

- 58. Классы IP -адресов

- 59. Классы IP -адресов А – наибольшее количество узлов в сети - сети городов В – крупные

- 60. Особые IP адреса Адрес из одних двоичных 0 – то он обозначает адрес того узла сгенерировал

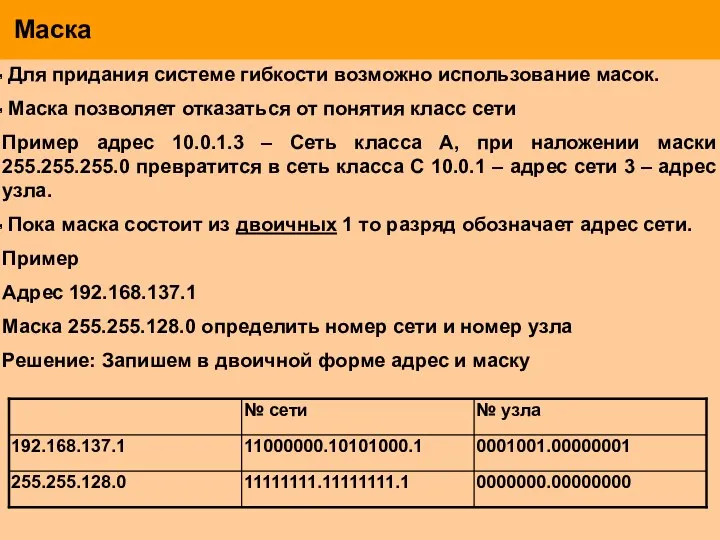

- 61. Маска Для придания системе гибкости возможно использование масок. Маска позволяет отказаться от понятия класс сети Пример

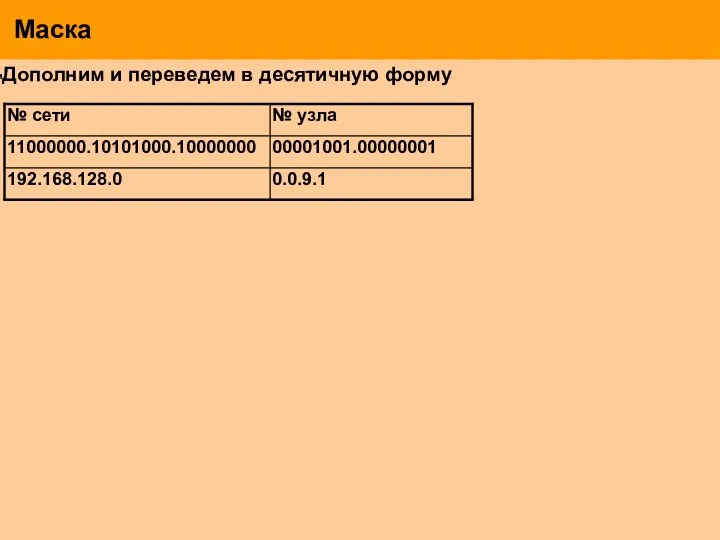

- 62. Маска Дополним и переведем в десятичную форму

- 63. Порядок назначения IP адресов Для автономной сети имеет значение только уникальность каждого адреса и соблюдение правил

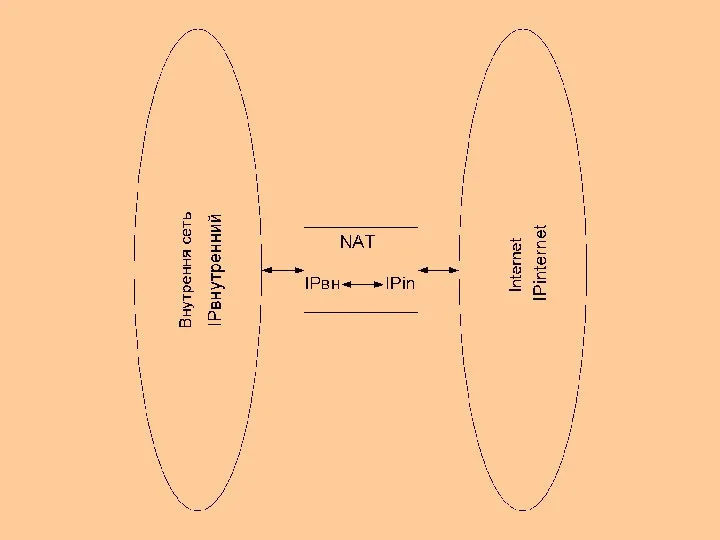

- 64. Дефицит адресов В настоящий момент используется версия IPv4 (4 байта) Планируется IPv6 (6 байт) CIDR (Classless

- 66. Автоматизация назначения IP -адресов Протокол DHCP (Dynamic Host Configuration Protocol) – автоматизирует процесс назначения адресов. Два

- 69. Глобальные сети

- 70. Качество обслуживания Для глобальных сетей характерно высокая стоимость каналов передачи данных и сложность топологий Протяженность каналов

- 71. Типы QoS Сервис с максимальными усилиями – обеспечивает взаимодействие узлов без каких либо гарантий (отсутствие QoS).

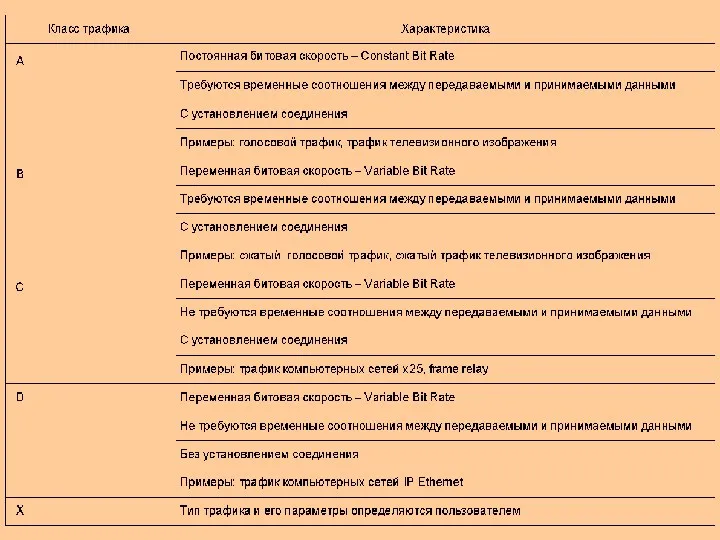

- 72. Требования различных типов приложений Приняты следующие критерии классификации трафика различных предложений Относительная предсказуемость скорости передачи данных

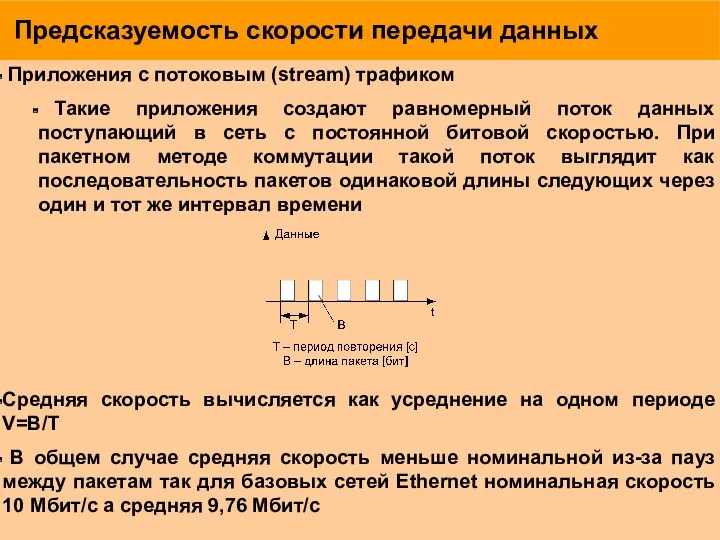

- 73. Предсказуемость скорости передачи данных Приложения с потоковым (stream) трафиком Такие приложения создают равномерный поток данных поступающий

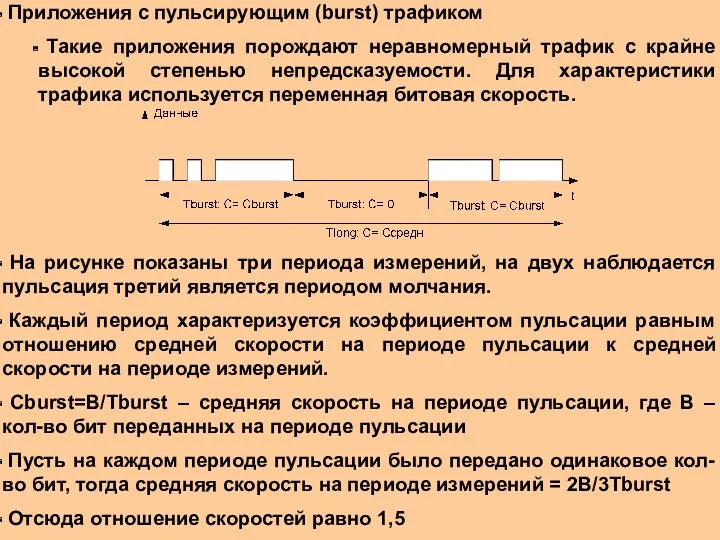

- 74. Приложения с пульсирующим (burst) трафиком Такие приложения порождают неравномерный трафик с крайне высокой степенью непредсказуемости. Для

- 75. Чувствительность трафика к задержкам пакетов Асинхронные приложения – электронная почта – практически не чувствительны к задержкам

- 76. Чувствительность трафика к потерям и искажениям пакетов Чувствительные к потерям приложения – приложения передающие алфавитно цифровой

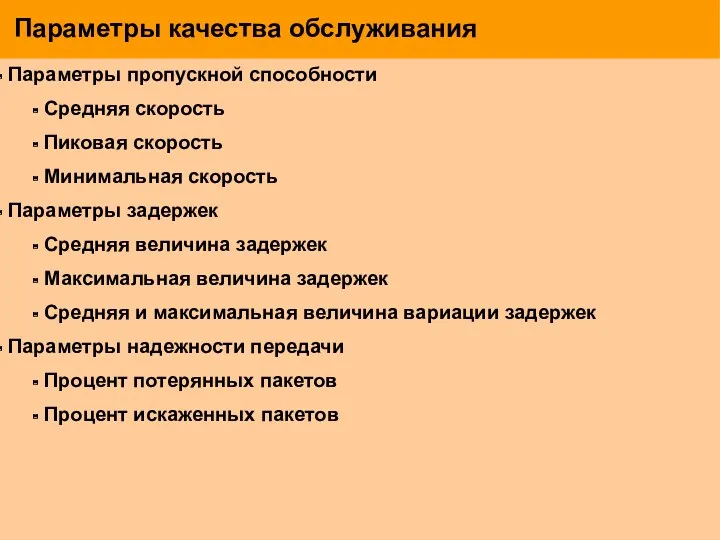

- 77. Параметры качества обслуживания Параметры пропускной способности Средняя скорость Пиковая скорость Минимальная скорость Параметры задержек Средняя величина

- 78. Глобальные сети с коммутацией каналов Всемирная телефонная сеть – создана более 100 лет назад Работает по

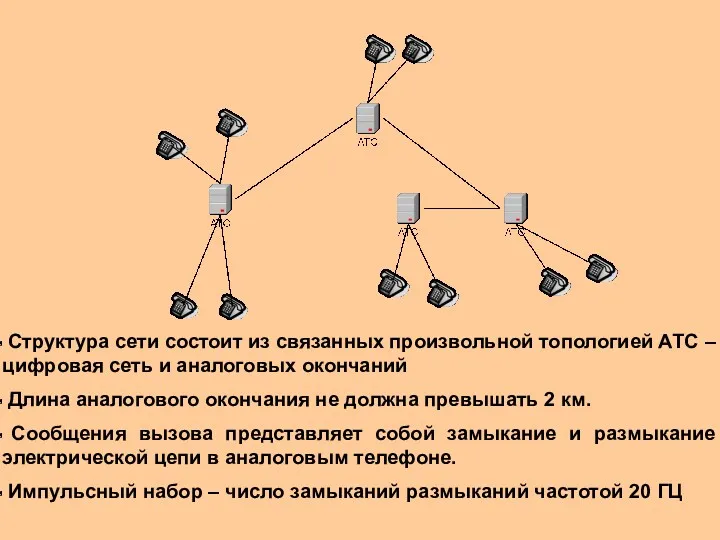

- 79. Структура сети состоит из связанных произвольной топологией АТС –цифровая сеть и аналоговых окончаний Длина аналогового окончания

- 80. Тоновый набор – комбинация двух частот из низкочастотной группы ( 697, 770, 852, 941 Гц) и

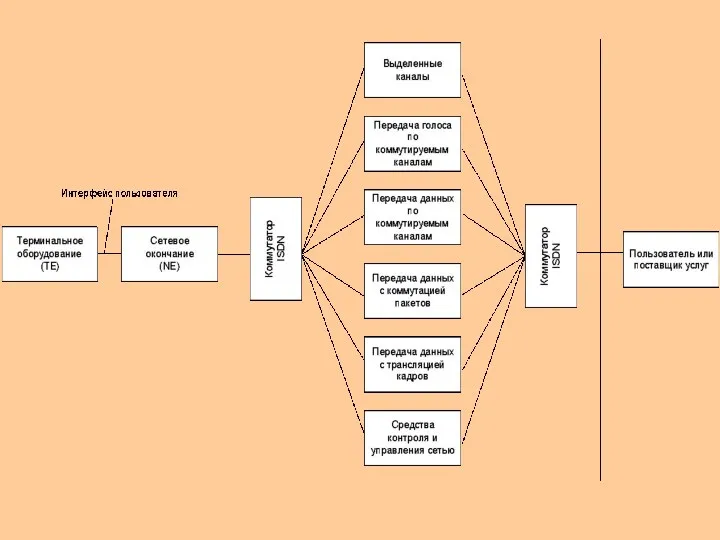

- 81. Цифровые сети с интегральными услугами ISDN ISDN (Integrated Services Digital Network) Сеть с коммутацией каналов Данные

- 83. Пользовательские интерфейсы ISDN Интерфейс образуется между двумя типами оборудования: Терминальным оборудованием (компьютер телефон и т.п.) и

- 84. Каналы типа D – канал доступа к служебной сети с коммутацией пакетов передающей сигнальную информацию. Основной

- 85. Типы пользовательского интерфейса BRI (basic rate interface) – предоставляет два канала по 64 кбит/с для передачи

- 86. Адресация ISDN Технология ISDN разрабатывалась как всемирная телекоммуникационная сеть. Система адресации таким образом должна быть единой

- 87. Сети х25 Сеть с коммутацией пакетов Стандарт х25 (1974 г. CCITT) – определяет взаимодействие между оконечным

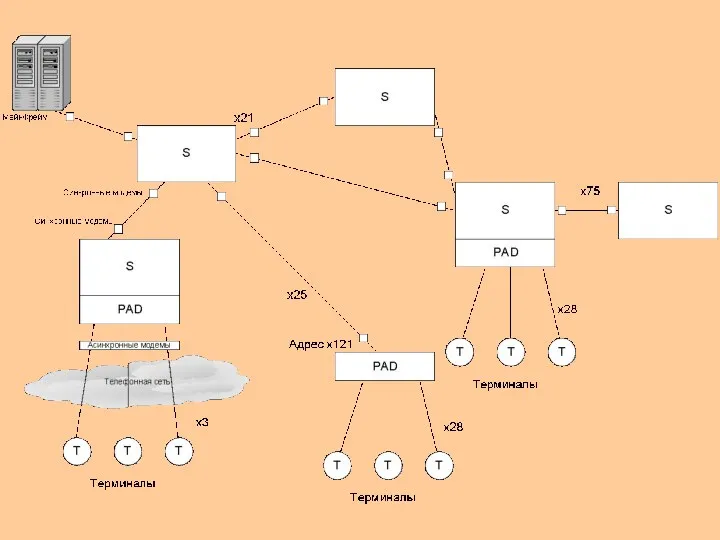

- 89. Сеть х25 состоит из коммутаторов (S) соединенных выделенными каналами (могут быть цифровые и аналоговые) Терминал подключается

- 90. Адресация в сетях х25 Для изолированной сети ограничение только на длину адреса - 16 байт Для

- 91. Сети Frame Relay Разрабатывались как замена х25 Скорость до 2-х Мбит, но при значительно более низкой

- 92. Технология АТМ Основная проблема глобальных сетей – сопряжение различных типов оборудования. Приоритетная задача – снижение неоднородности

- 93. ATM – совмещает подход двух технологий коммутации пакетов и каналов Данные передаются в виде адресуемых пакетов,

- 94. Принципы технологии АТМ Конечные станции соединяются индивидуальными каналами с коммутаторами Адрес 20 байт стандарта Е.164 Таблица

- 95. Принцип действия Основная задача – любой вид трафика передается с требуемым качеством обслуживания На возможность совмещения

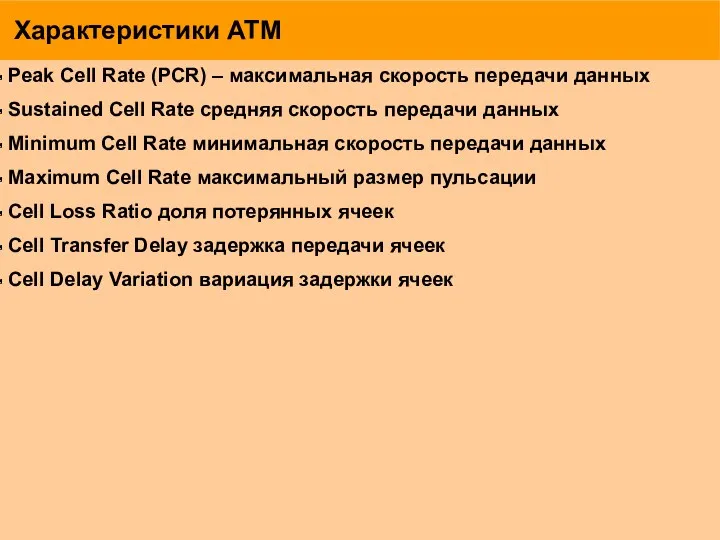

- 97. Характеристики АТМ Peak Cell Rate (PCR) – максимальная скорость передачи данных Sustained Cell Rate средняя скорость

- 98. Анализ и управления сетями

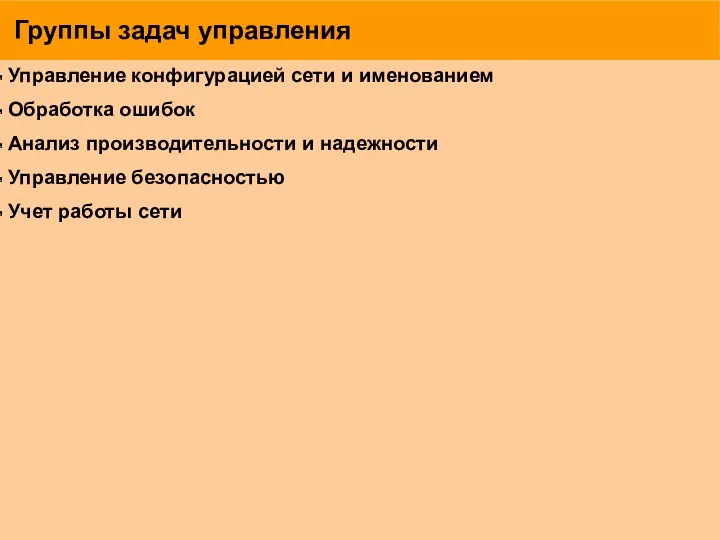

- 99. Группы задач управления Управление конфигурацией сети и именованием Обработка ошибок Анализ производительности и надежности Управление безопасностью

- 100. Управление конфигурацией сети и именованием На этапе решения этой задачи задаются сетевые адреса идентификаторы рабочих станций

- 101. Обработка ошибок Выявление и устранение ошибок в сети. В автоматическом режиме при наличие резервирования система самостоятельно

- 102. Анализ производительности и надежности Накопление и обработка статистической информации о функционировании сети Управление безопасностью Контроль доступа

- 103. Системы управления системами Учет используемых аппаратных и программных средств – автоматически собирается информация о компьютерах в

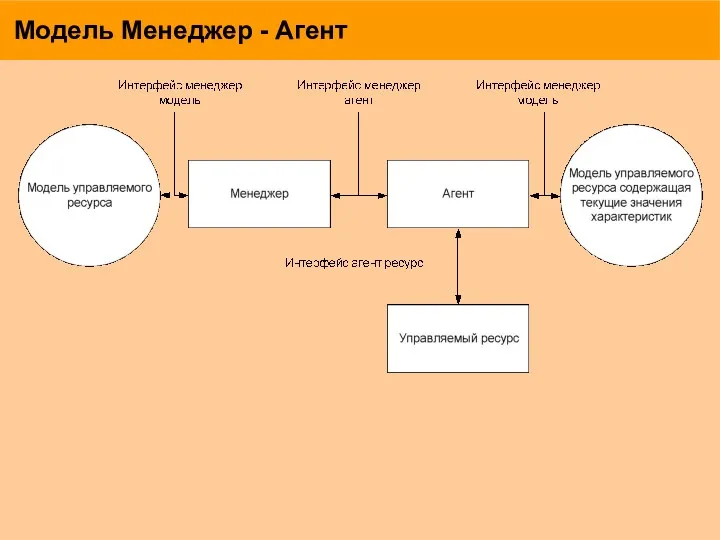

- 104. Модель Менеджер - Агент

- 105. Агент – посредник между ресурсом и управляющей программой Чтобы один менеджер мог управлять несколькими однотипными ресурсами

- 106. Промышленные сети

- 107. Единого стандарта для промышленных сетей не существует Существует несколько десятков отдельных технологий промышленных сетей EN50170 –

- 109. Основные технологии промышленных сетей AS интерфейс (Actuator Sensor Interface) – относится к сетям датчиков. Siemens Alien

- 110. HART (Highway Addressable Remote Transducer)- основная технология для создания сетей датчиков Rosemount (Emerson) разработала в 80х

- 111. Foundation Fieldbus – американский стандарт для построения сети датчиков во взрывоопасных зонах Поддерживается ISP и FIP

- 112. LON – сеть датчиков для автоматизации зданий и систем жизнеобеспечения Разработана фирмой Echelon Основана на специальном

- 113. ModBus - сеть контроллеров Технология мастер слейв Контроллеры соединяются используя технологию главный-подчиненный, при которой только одно

- 114. Profibus – технология в различных вариациях закрывающая все три основные ниши промышленных сетей Profibus PA –

- 115. HART

- 116. Протокол HART является “открытым” и доступен для всех производителей приборов и систем управления, желающих его использовать.

- 117. Цифровая связь используется для настройки и управления первичными устройствами, оказалось возможным с помощью нее считывать измеряемый

- 118. Использование цифровой связи для считывания измеряемого параметра позволяет одному прибору обрабатывать более одного измерения. Например, расходомер

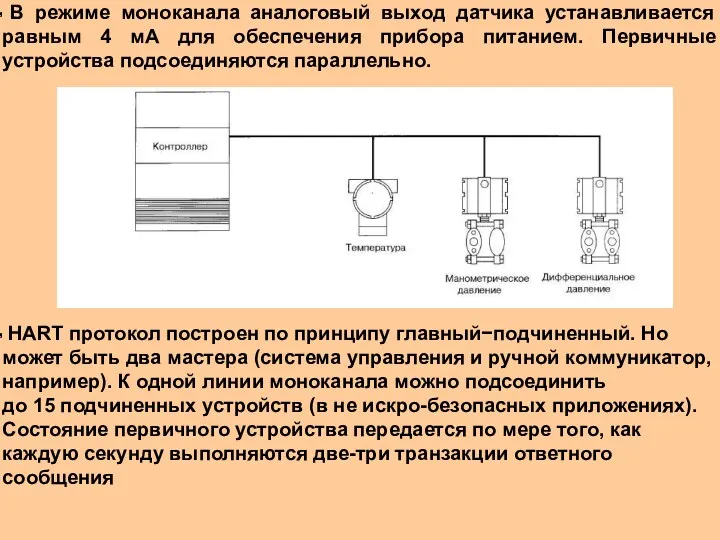

- 119. В режиме моноканала аналоговый выход датчика устанавливается равным 4 мА для обеспечения прибора питанием. Первичные устройства

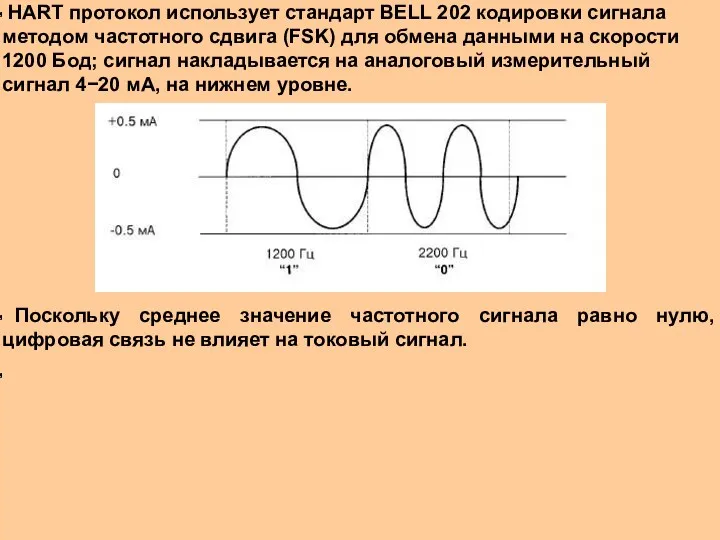

- 120. HART протокол использует стандарт BELL 202 кодировки сигнала методом частотного сдвига (FSK) для обмена данными на

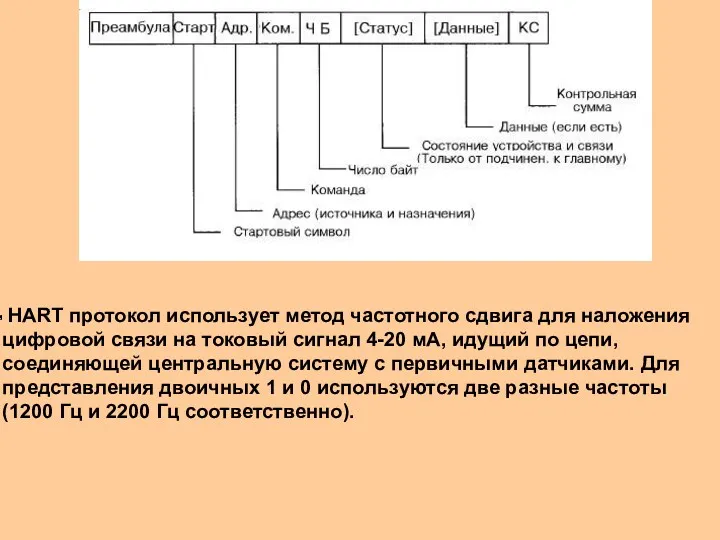

- 121. HART протокол использует метод частотного сдвига для наложения цифровой связи на токовый сигнал 4-20 мА, идущий

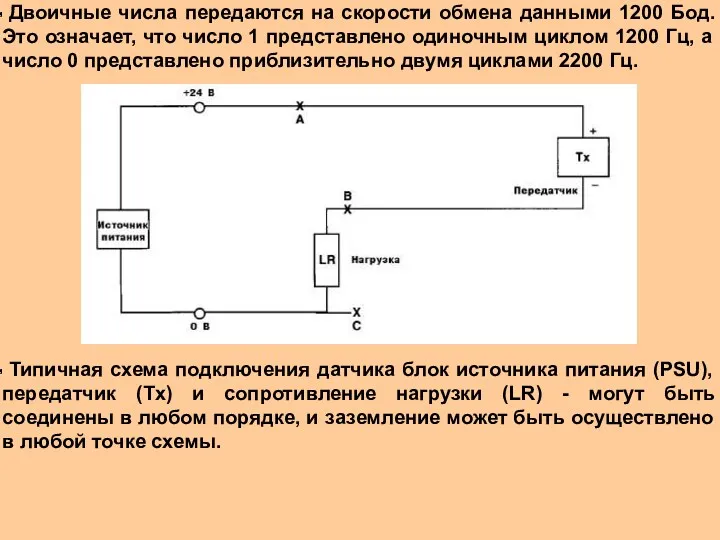

- 122. Двоичные числа передаются на скорости обмена данными 1200 Бод. Это означает, что число 1 представлено одиночным

- 123. Ручной коммуникатор или коммуникационные схемы главного устройства не должны быть подсоединены непосредственно через источник питания. Они

- 124. Profibus

- 125. PROcess FIeld BUS В 1987 году для немецкой промышленности был разработан и принят стандарт DIN E

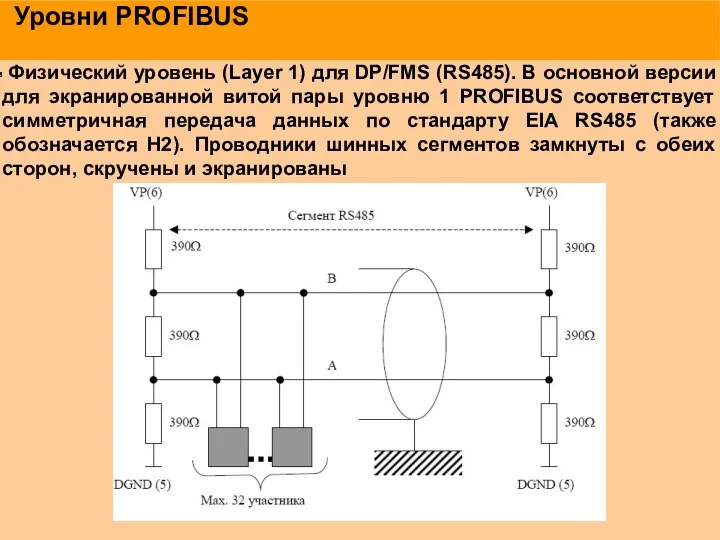

- 126. Уровни PROFIBUS Физический уровень (Layer 1) для DP/FMS (RS485). В основной версии для экранированной витой пары

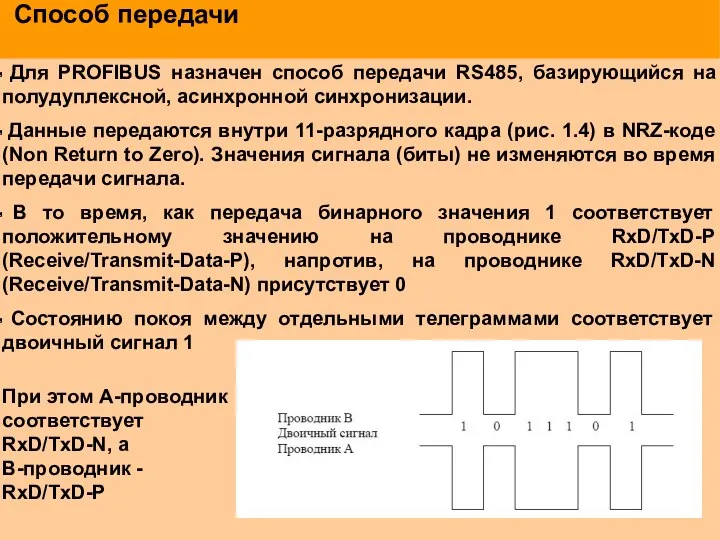

- 127. Способ передачи Для PROFIBUS назначен способ передачи RS485, базирующийся на полудуплексной, асинхронной синхронизации. Данные передаются внутри

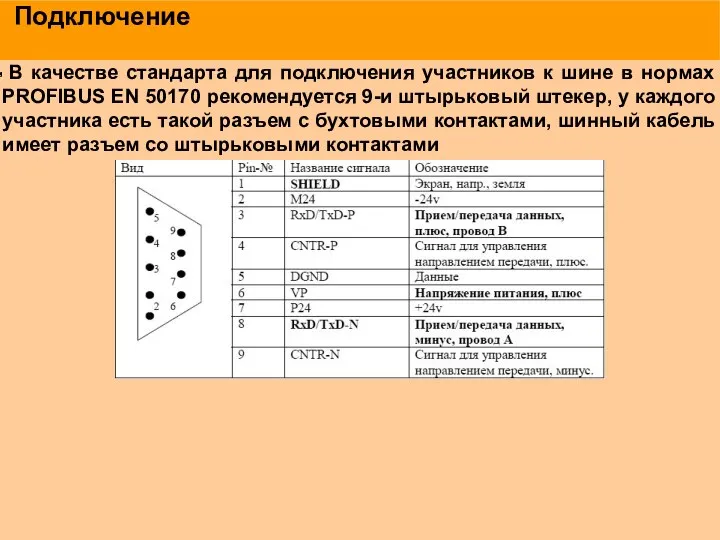

- 128. Подключение В качестве стандарта для подключения участников к шине в нормах PROFIBUS EN 50170 рекомендуется 9-и

- 129. Окончание шины Шинные провода данных с обеих сторон замкнуты на согласованные нагрузки Шинные провода данных с

- 130. Profibus с использованием оптоволокна В качестве среды передачи используются световоды со стеклянными или пластиковыми волокнами. В

- 131. Топология Технологически система PROFIBUS состоит из нагруженной с двух сторон активной линии шинной структуры, которая обозначается

- 132. Управление доступом к шине в PROFIBUS К управлению доступом к шине PROFIBUS предъявляются два существенных требования.

- 133. Активный участник, который владеет маркером, берет на себя в данное время функции мастера на шине, чтобы

- 134. AS-interface

- 135. AS–i Интерфейс для подключения датчиков и исполнительных механизмов, называемый сокращённо AS–i, является коммуникационной системой, предназначенной для

- 136. Основные особенности AS-интерфейс оптимален для подключения бинарных датчиков и исполнительных механизмов. Кабель AS–i используется как для

- 137. Принцип функционирования AS-интерфейса AS–интерфейс является системой с одним ведущим устройством. Это означает, что в сети AS–интерфейса

- 138. Системные ограничения Время цикла Не более 5 мс в случае стандартных ведомых устройств AS–i Не более

- 139. Token Ring

- 140. Технология Token Ring Стандарт 802.5 Топология кольцо Среда передачи данных общая, но доступ в отличие от

- 141. Token Ring отказоустойчивая технология Кадр посланный в сеть всегда возвращается на передавшую его машину, что позволяет

- 142. Способ доступа к среде Право на доступ передается циклически от станции к станции. Таким образом каждая

- 143. Время владения средой ограничено временем удержания маркера 10 мс. Размер кадра не определен, есть только условие

- 144. Режим приоритетов Используется только при команде прикладного уровня, в противном случае все станции имеют равный приоритет.

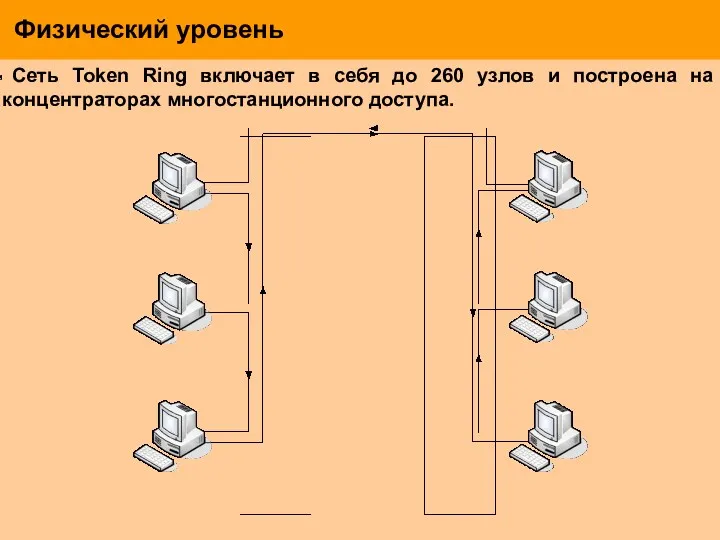

- 145. Физический уровень Сеть Token Ring включает в себя до 260 узлов и построена на концентраторах многостанционного

- 146. Физическая топология звезда, логическая кольцо Концентратор может быть пассивным или активным пассивный только формирует кольцо не

- 147. FDDI Fiber Distributed Data Interface – оптоволоконный интерфейс распределения данных. Среда передачи – оптоволокно Представляет собой

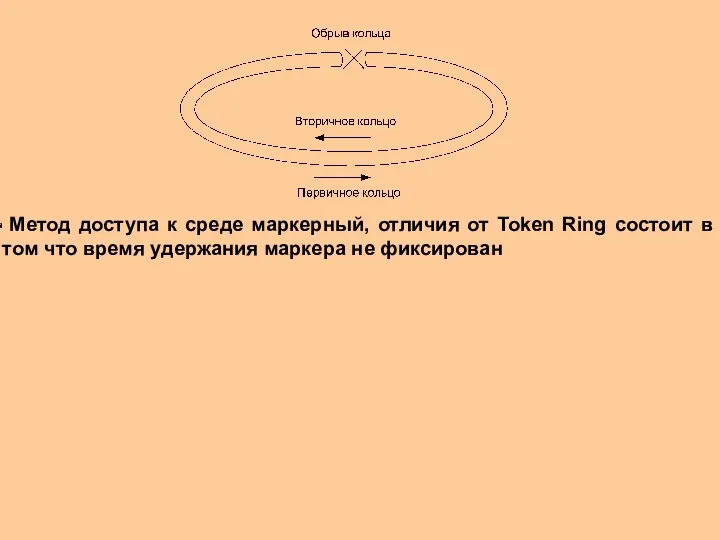

- 148. Метод доступа к среде маркерный, отличия от Token Ring состоит в том что время удержания маркера

- 149. Физический уровень Основная среда многомодовый оптический кабель 62,5/125 мкм. Для многомодового оптоволокна расстояние между узлами до

- 150. Защита информации

- 151. Общие положения Ограничить кол-во людей имеющих доступ к информации. Сконфигурировать списки доступа Отключить на серверах все

- 152. Административная защита Один пользователь на одну станцию Ограничение физического доступа к серверам Не допускать использование простых

- 153. Базовые принципы безопасности Информационная безопасность должна обеспечивать Целостность данных – защита от сбоев ведущих к потерям

- 154. Комплексная защита Пароль и идентификатор по индивидуальным параметрам Защита от перехвата информации SSl – шифрование трафика

- 155. Системы с открытым ключом Каждая система генерирует два ключа связнных между собой определенным образом, открытый ключ

- 156. Типы необратимых преобразований Разложение больших чисел на простые множители Вычисление корней алгебраических уравнений RSA – наиболее

- 157. Симметричные алгоритмы шифрования Две или более сторон владеют одним и тем же ключом Достоинства Позволяет шифровать

- 159. Скачать презентацию

CS1 технология шин CX-Net 1.7 FinsGateway 3.0

CS1 технология шин CX-Net 1.7 FinsGateway 3.0 Поисковые системы интернета

Поисковые системы интернета Классификация компьютеров по функциональным возможностям

Классификация компьютеров по функциональным возможностям CASE - технологии

CASE - технологии Основные алгоритмические конструкции языка С/С++

Основные алгоритмические конструкции языка С/С++ Кибербезопасность или как защитить личные данные в сети

Кибербезопасность или как защитить личные данные в сети Характерные черты информационного общества

Характерные черты информационного общества Информационное общество

Информационное общество Алгоритмы и их свойства

Алгоритмы и их свойства Безопасность в интернете

Безопасность в интернете Средства создания универсальных подпрограмм С++

Средства создания универсальных подпрограмм С++ Series Guide

Series Guide Операционные среды, системы и оболочки

Операционные среды, системы и оболочки Таѕдау операторы

Таѕдау операторы Системы счисления. Двоичная система счисления

Системы счисления. Двоичная система счисления Как создавать компьютерные игры?

Как создавать компьютерные игры? Информационные технологии обработки числовой информации (Excel, Calc)

Информационные технологии обработки числовой информации (Excel, Calc) Компьютердің логикалық негіздері

Компьютердің логикалық негіздері Система доставки из интернет-магазина

Система доставки из интернет-магазина Измерение информации. Информация и информационные процессы. Информатика. 7 класс

Измерение информации. Информация и информационные процессы. Информатика. 7 класс Techniques

Techniques Бесплатные антивирусные программы

Бесплатные антивирусные программы Измерение количества информации. 7 класс

Измерение количества информации. 7 класс Find Nearby Cake Shop

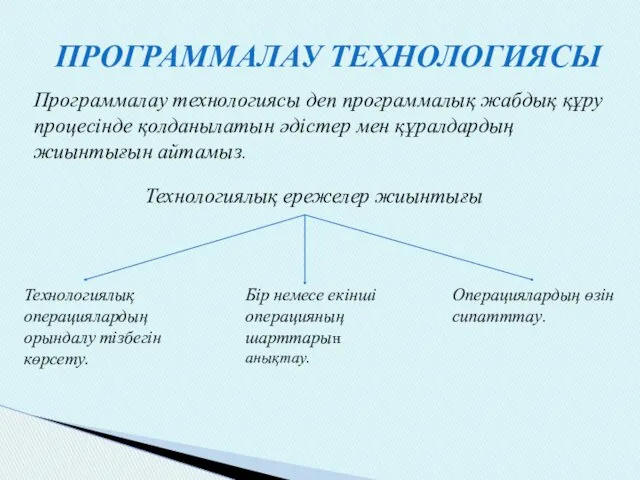

Find Nearby Cake Shop Программалау технологиясы

Программалау технологиясы Локальные_и_глобальные_компьютерные_сети

Локальные_и_глобальные_компьютерные_сети Компютерна графіка

Компютерна графіка Устройства ввода и вывода информации. Дополнительные устройства ПК. Программное обеспечение

Устройства ввода и вывода информации. Дополнительные устройства ПК. Программное обеспечение