Уязвимости информационных систем. Угрозы и модель нарушителя информационной безопасности презентация

Содержание

- 2. Основные определения Угроза интересам субъектов информационных отношений - совокупность условий и факторов, создающих потенциальную или реально

- 3. Группы участников процесса управления уязвимостями Исследователи которые, обнаруживают дыры в системах и продуктах, подразделяются на 2

- 4. Этапы жизненного цикла уязвимостей

- 5. Классификация уязвимостей информационных систем по этапам жизненного цикла

- 6. Классификация уязвимостей информационных систем по уровню в инфраструктуре программного обеспечения ИС

- 7. Общая система оценки уязвимостей (Common Vulnerability Scoring System, CVSS) Базовые метрики – набор показателей, которые определяют

- 8. Бюллетени уязвимостей Национальный институт стандартов и технологий (National Institute of Standards and Technology - NIST) поддерживает

- 9. Классификация угроз по аспекту информационной безопасности 1. Угрозы нарушения конфиденциальности; 2. Угроза нарушения целостности; 3. Угроза

- 10. Классификация угроз по непосредственному источнику угроз 1. Угрозы непосредственным источником которых является природная среда (объективные физические

- 11. Классификация угроз по степени преднамеренности проявления 1. Угрозы случайного действия и/или угрозы, вызванные ошибками или халатностью

- 12. Классификация угроз по положению источника угроз 1. Угрозы источник которых расположен вне контролируемой зоны территории (помещения),

- 13. 2. Угрозы источник которых расположен в пределах контролируемой зоны территории (помещения), на которой находится АС: -

- 14. Классификация угроз по степени зависимости от активности АС 1. Угрозы которые могут проявляться независимо от активности

- 15. Классификация угроз по степени воздействия на АС 1. Пассивные угрозы, которые при реализации ничего не меняют

- 16. Классификация угроз по текущему месту расположения информации, хранимой и обрабатываемой в АС 1. Угрозы доступа к

- 17. Модель нарушителя информационной безопасности Модель нарушителя — абстрактное описание нарушителя информационной безопасности. Модель нарушителя определяет: -

- 18. Классификация нарушителей по отношению к АС По отношению к АС нарушители могут быть внутренними (из числа

- 19. Классификация нарушителей по уровню возможностей По уровню возможностей нарушителей можно разделить на 4 группы (каждый следующий

- 20. Классификация нарушителей по уровню квалификации По уровню квалификации: - типовые знания о методах построения вычислительных систем,

- 22. Скачать презентацию

Язык си. Часть 5. Приведение типов. Символы и строки

Язык си. Часть 5. Приведение типов. Символы и строки Особливості механізму перевизначення операторів (тема 13)

Особливості механізму перевизначення операторів (тема 13) Понятие как форма мышления

Понятие как форма мышления Массивы. Реализация в библиотеке С++

Массивы. Реализация в библиотеке С++ Support Desk Technologies. Общение в чатах

Support Desk Technologies. Общение в чатах Шаг вперед! Форум страховых предпринимателей

Шаг вперед! Форум страховых предпринимателей Информация вокруг нас

Информация вокруг нас Библиографическая запись.. Библиографическое описание. Правила составления в соответствии с требованиями национального стандарта

Библиографическая запись.. Библиографическое описание. Правила составления в соответствии с требованиями национального стандарта Язык программирования Паскаль

Язык программирования Паскаль Что такое 3D-моделирование и где его применяют ?

Что такое 3D-моделирование и где его применяют ? Database 5.1

Database 5.1 АСУ различного назначения, примеры их использования

АСУ различного назначения, примеры их использования Улучшенные сортировки. Метод Шелла (Лекция 11)

Улучшенные сортировки. Метод Шелла (Лекция 11) Социальные группы, их классификация

Социальные группы, их классификация Эем элементтері және түйіндері

Эем элементтері және түйіндері Формирование и развитие рынка электронных денег

Формирование и развитие рынка электронных денег Информация. Виды кодирования. Системы счисления

Информация. Виды кодирования. Системы счисления Интернет вещей. Возможности логистической интеграции, сферы применения, примеры и стоимость реализации

Интернет вещей. Возможности логистической интеграции, сферы применения, примеры и стоимость реализации TLS and SSL

TLS and SSL Телеграмм-бот. Мастер-класс

Телеграмм-бот. Мастер-класс Общие сведения о языке программирования Паскаль. Начала программирования

Общие сведения о языке программирования Паскаль. Начала программирования Операционные системы реального времени (RTOS)

Операционные системы реального времени (RTOS) Получение двоичного кода десятичного числа

Получение двоичного кода десятичного числа Поддержка различных этапов урока информатики средствами ИКТ

Поддержка различных этапов урока информатики средствами ИКТ Бронирование индивидуальных услуг (FIT)

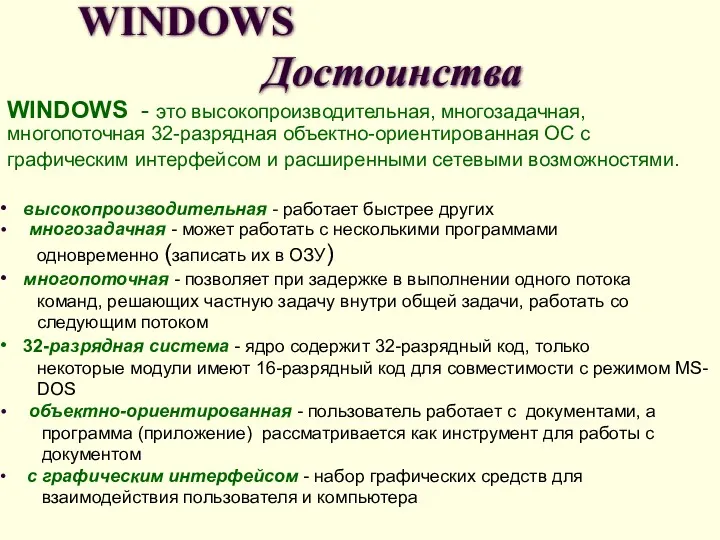

Бронирование индивидуальных услуг (FIT) Операционная система Windows

Операционная система Windows Подготовка к ЕГЭ. Задание №27

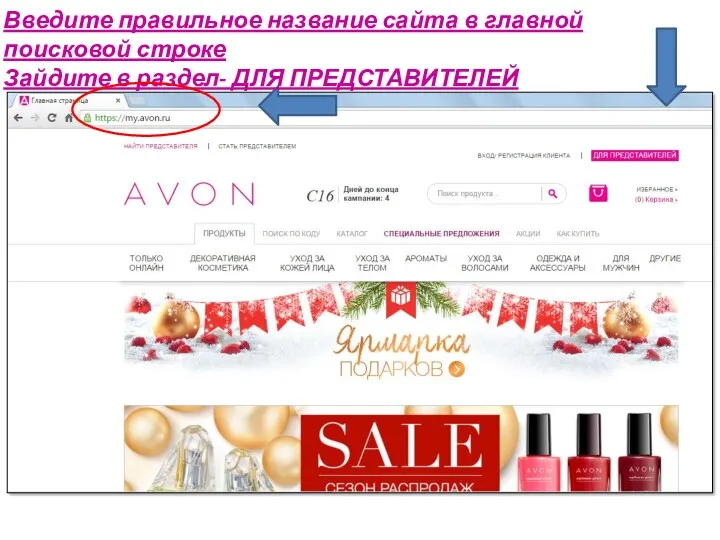

Подготовка к ЕГЭ. Задание №27 Как отправить заказ. Инструкция

Как отправить заказ. Инструкция