Слайд 2

Вредоносная программа-это

любое программное обеспечение, предназначенное для получения несанкционированного доступа к вычислительным ресурсам

самой ЭВМ или к информации, хранимой на ЭВМ, с целью несанкционированного использования ресурсов ЭВМ или причинения вреда (нанесения ущерба) владельцу информации, и/или владельцу ЭВМ, и/или владельцу сети ЭВМ, путём копирования, искажения, удаления или подмены информации.

Слайд 3

Классификация вредоносных программ

Вредоносное П.О. делится на:

По вредоносной нагрузке

По методу размножения

Слайд 4

По вредоносной нагрузке

Помехи в работе заражённого компьютера: начиная от открытия-закрытия поддона CD-ROM и

заканчивая уничтожением данных и поломкой аппаратного обеспечения. Поломками известен, в частности, Win32.CIH.

Инсталляция другого вредоносного ПО.

Кража, мошенничество вымогательство и шпионаж за пользователем . Для кражи может применяться сканирование жёсткого диска, регистрация нажатий клавиш и перенаправление пользователя на поддельные сайты, в точности повторяющие исходные ресурсы.

Прочая незаконная деятельность:

Менее опасные в зависимости от конкретной ситуации ПО или данные:

Иногда вредоносное ПО для собственного распространения или вредоносной деятельности устанавливает дополнительные утилиты: IRC-клиенты, программные маршрутизаторы, открытые библиотеки перехвата клавиатуры, программы удалённого администрирования… Такое ПО вредоносным не является, но из-за того, что за ним часто стоит истинно вредоносная программа, о нём могут предупреждать антивирусы. Бывает даже, что вредоносным является только скрипт из одной строчки, а остальные программы вполне легитимны.

Данные от ПО могут передаваться как через компьютерную сеть, так и через «воздушный зазор»: при использовании накопителей, наличии микрофонов и (или) динамиков, и даже без каких-либо нестандартных устройств.

Слайд 5

По методу размножения

Эксплойт — теоретически безобидный набор данных (например, графический файл или сетевой пакет), некорректно

воспринимаемый программой, работающей с такими данными. Здесь вред наносит не сам файл, а неадекватное поведение ПО с ошибкой, приводящее к уязвимости. Также эксплойтом называют программу для генерации подобных «отравленных» данных.

Логическая бомба — вредоносная часть компьютерной программы (полезной или нет), срабатывающая при определённом условии.

Троянская программа не имеет собственного механизма размножения и устанавливается «в придачу» к полезной. Часто «в придачу» ставят ПО, которое не является истинно вредоносным, но нежелательное.

Компьютерный вирус размножается в пределах компьютера и через сменные диски. Размножение через сеть возможно, если пользователь сам выложит заражённый файл в сеть. Вирусы, в свою очередь, делятся по типу заражаемых файлов (файловые, загрузочные, макро-, автозапускающиеся); по способу прикрепления к файлам (паразитирующие, «спутники» и перезаписывающие) и т. д.

Сетевой червь способен самостоятельно размножаться по сети. Делятся на IRC-, почтовые, размножающиеся с помощью эксплойтов и т. д.

Слайд 6

Признаки заражения ПК

автоматическое открытие окон с незнакомым содержимым при запуске компьютера;

появление

новых неизвестных процессов в выводе диспетчера задач (например, окне «Процессы» диспетчера задач Windows);

появление в ветках реестра, отвечающих за автозапуск, новых записей;

запрет на изменение настроек компьютера в учётной записи администратора;

Слайд 7

Способы защиты от вредоносных программ

1.Установить антивирус

2.Не переходить по подозрительным ссылкам

3.Не устанавливать

файлы из сомнительных источников

Слайд 8

Распространение вредоносного ПО является незаконным Согласно статье 273 Уголовного Кодекса Российской Федерации («Создание,

использование и распространение вредоносных компьютерных программ») определение вредоносных программ выглядит следующим образом: «… заведомо предназначенных для несанкционированного уничтожения, блокирования, модификации, копирования компьютерной информации или нейтрализации средств защиты компьютерной информации…»

Слайд 9

Источники:

https://ru.wikipedia.org/wiki/%D0%92%D1%80%D0%B5%D0%B4%D0%BE%D0%BD%D0%BE%D1%81%D0%BD%D0%B0%D1%8F_%D0%BF%D1%80%D0%BE%D0%B3%D1%80%D0%B0%D0%BC%D0%BC%D0%B0

Оценивание модели ARIMA. Прогнозирование

Оценивание модели ARIMA. Прогнозирование Правила создания презентаций.Урок родного (русского) языка.. 6 класс

Правила создания презентаций.Урок родного (русского) языка.. 6 класс Персональный компьютер

Персональный компьютер Работа со строками

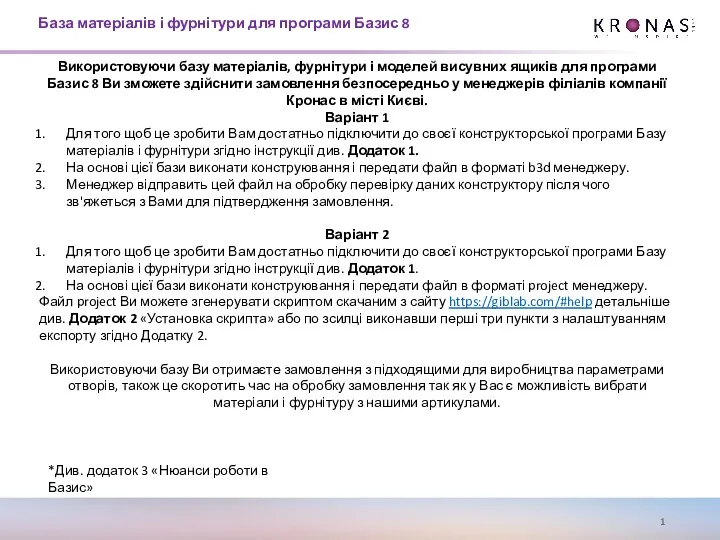

Работа со строками База матеріалів і фурнітури для програми Базис 8

База матеріалів і фурнітури для програми Базис 8 Олимпиадные задания по ИТ.

Олимпиадные задания по ИТ. Рекомендации по оформлению мультимедийной презентации

Рекомендации по оформлению мультимедийной презентации Интернет-портал администрации Масальского сельсовета, Алтайского края

Интернет-портал администрации Масальского сельсовета, Алтайского края Массивы и строки

Массивы и строки Жизненный цикл АИС

Жизненный цикл АИС Склеивание мешков цепочек

Склеивание мешков цепочек Электронные таблицы Excel

Электронные таблицы Excel Устройство компьютера

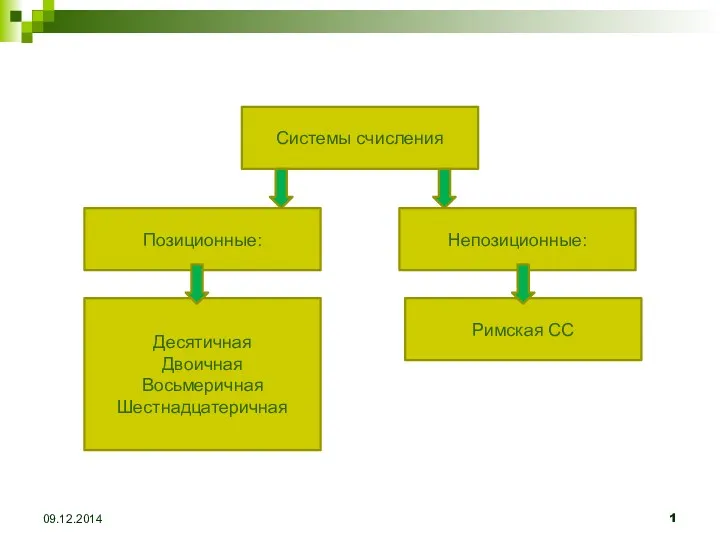

Устройство компьютера Перевод чисел в позиционных системах счисления (2). 8 класс

Перевод чисел в позиционных системах счисления (2). 8 класс Алгоритмы и структуры данных. Лекция 1. Основные понятия

Алгоритмы и структуры данных. Лекция 1. Основные понятия Apps web data

Apps web data Машина Тьюринга. Теория алгоритмов

Машина Тьюринга. Теория алгоритмов Проектирование волоконно-оптической линии связи на железнодорожном участке Лоухи

Проектирование волоконно-оптической линии связи на железнодорожном участке Лоухи Проблема влияния интернета на язык

Проблема влияния интернета на язык Модуль Вывоз ТКО и промышленных отходов

Модуль Вывоз ТКО и промышленных отходов PolyAnalyst Workplace - лаборатория аналитика

PolyAnalyst Workplace - лаборатория аналитика Компьютер в жизни школьника. Польза и вред компьютера

Компьютер в жизни школьника. Польза и вред компьютера Архитектура и принципы работы ЭВМ

Архитектура и принципы работы ЭВМ Нормативно-правовые основы деятельности информационно-библиотечного центра

Нормативно-правовые основы деятельности информационно-библиотечного центра Решение задач ЕГЭ типа А8

Решение задач ЕГЭ типа А8 Технология обработки текстовой информации. Лекция 8

Технология обработки текстовой информации. Лекция 8 Системы оптического распознавания документов

Системы оптического распознавания документов Архитектура ЭВМ. Устройства ввода-вывода

Архитектура ЭВМ. Устройства ввода-вывода